文章仅供学习和参考

** 毕业设计难搞定?考研、找工作忙得不可开交?** 别担心,我们团队提供专业可靠的支持服务,帮你轻松完成毕业设计、就业面试等需求,助你顺利通过答辩。高效、安心,提供全面服务和一对一跟进,确保你的毕业之旅顺利完成!我们不仅提供高质量的服务,更希望通过我们的努力,让你在掌握知识的同时,感受到数字世界的魅力。个人网站:http://bs.mh007.cc

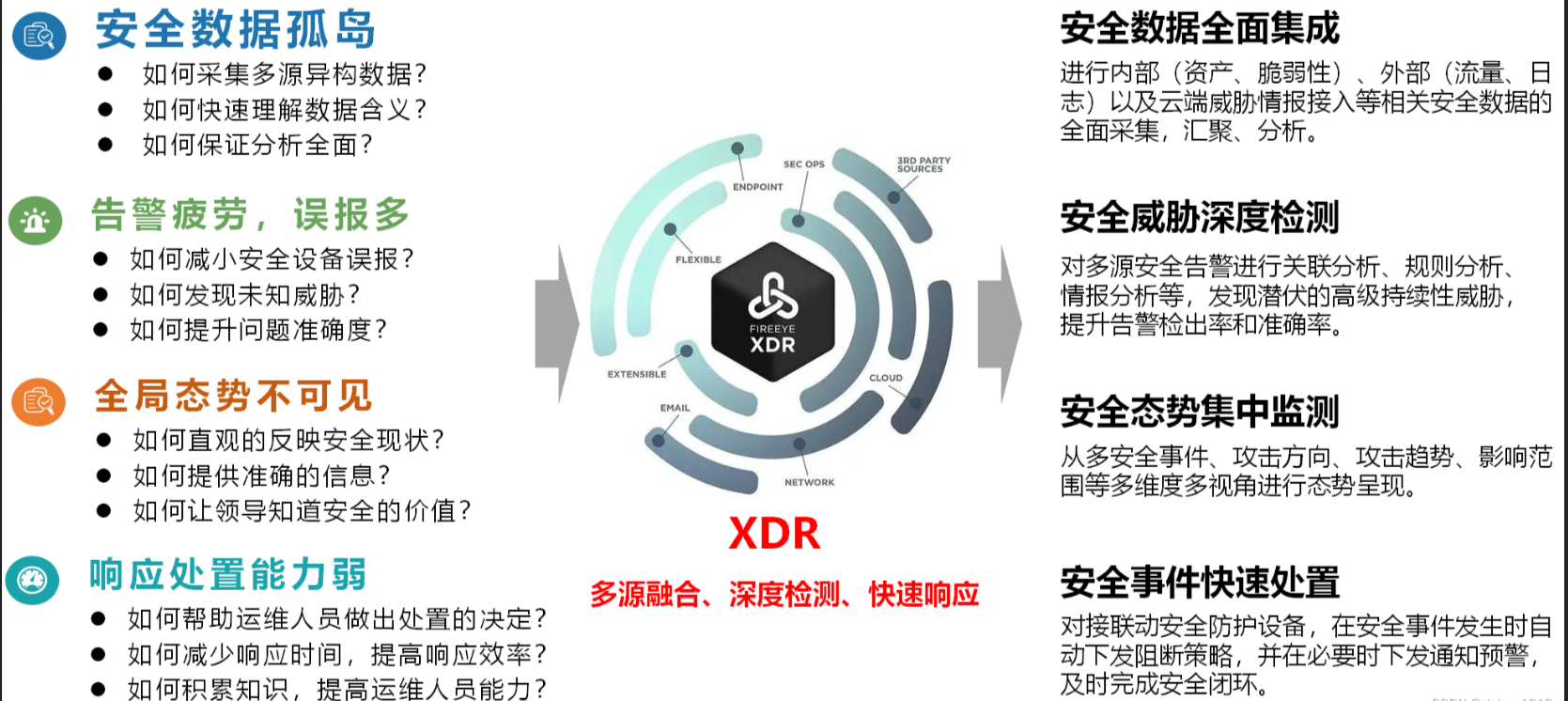

在网络安全的竞技场上,黑客们无孔不入,手段高超。面对如此严峻的挑战,企业如何应对?XDR(Extended Detection and Response)——这个集成的威胁检测和响应解决方案,正是捕获黑客的绝密武器。今天,我们将深入探讨XDR系统的功能、检测背景、原理,以及部分实现的方法思路,帮助你全面理解和应用这一先进的安全技术。

XDR简介

XDR(Extended Detection and Response)是一种集成的威胁检测和响应解决方案,旨在跨多个安全层(如端点、网络、服务器和电子邮件)提供端到端的检测和响应能力。与传统的安全信息和事件管理(SIEM)系统不同,XDR不仅能收集和关联安全事件,还能提供自动化的威胁检测和响应功能,提升整体安全运营效率。

检测背景

传统安全防护的挑战

- 碎片化的安全工具:企业通常使用多种独立的安全工具,导致安全数据分散,难以形成全局视图。

- 大量的误报和噪声:传统SIEM系统产生大量的警报,其中很多是误报,增加了安全团队的工作负担。

- 复杂的威胁环境:现代威胁手段复杂多样,攻击者常常利用多个入口点和攻击链进行攻击。

XDR的优势

- 统一的安全视图:XDR将端点、网络、服务器和电子邮件等多个安全层的数据进行集成,提供统一的安全视图。

- 高级威胁检测:通过机器学习和行为分析,XDR能识别复杂的攻击模式和异常行为。

- 自动化响应:XDR具备自动化响应能力,可以在检测到威胁后立即采取行动,减少响应时间和损失。

XDR的工作原理

数据收集和整合

XDR从多个安全层(如端点、网络、服务器和电子邮件)收集数据,并将其整合到一个中央平台中。这些数据包括日志文件、网络流量、端点活动和用户行为等。

关联分析

XDR通过关联分析,将不同来源的数据进行关联,识别出潜在的威胁。例如,将端点上的可疑活动与网络流量中的异常行为进行关联,确定是否存在攻击。

威胁检测

利用机器学习和行为分析算法,XDR能检测到已知和未知的威胁。这些算法通过学习正常的行为模式,识别出偏离正常的异常行为,从而发现潜在的攻击。

自动化响应

XDR具备自动化响应能力,可以根据预定义的策略自动采取行动。例如,当检测到某个端点受到攻击时,XDR可以自动隔离该端点,防止攻击扩散。

XDR的实现方法思路

数据收集

通过集成各种安全工具和数据源,XDR系统能够收集和汇总大量的安全数据。这些数据包括端点日志、网络流量、用户行为日志等。

import os

import json

# 示例代码:从端点收集日志

def collect_endpoint_logs(log_dir):

logs = []

for file in os.listdir(log_dir):

if file.endswith(".log"):

with open(os.path.join(log_dir, file), 'r') as f:

logs.extend(f.readlines())

return logs

endpoint_logs = collect_endpoint_logs("/var/log/endpoint")

数据整合与关联

将收集到的数据整合到一个中央平台,并通过关联分析识别潜在的威胁。

# 示例代码:整合端点和网络流量数据

def integrate_data(endpoint_logs, network_traffic):

combined_data = []

for log in endpoint_logs:

combined_data.append({"type": "endpoint", "data": log})

for traffic in network_traffic:

combined_data.append({"type": "network", "data": traffic})

return combined_data

network_traffic = ["Network flow 1", "Network flow 2"]

combined_data = integrate_data(endpoint_logs, network_traffic)

威胁检测

使用机器学习和行为分析算法进行威胁检测。

from sklearn.ensemble import IsolationForest

# 示例代码:使用Isolation Forest进行异常检测

def detect_anomalies(data):

model = IsolationForest(contamination=0.1)

model.fit(data)

anomalies = model.predict(data)

return anomalies

# 假设combined_data已被转换为合适的数值特征

anomalies = detect_anomalies(combined_data)

自动化响应

根据检测结果,自动采取响应措施。

# 示例代码:自动隔离受感染端点

def isolate_endpoint(endpoint_id):

# 假设有API可以调用进行端点隔离

response = api_call_to_isolate(endpoint_id)

return response

# 识别异常端点并自动隔离

for anomaly in anomalies:

if anomaly == -1:

endpoint_id = combined_data[anomalies.index(anomaly)]["data"]["endpoint_id"]

isolate_endpoint(endpoint_id)

结语

XDR作为一种集成的威胁检测和响应解决方案,通过提供统一的安全视图、先进的威胁检测和自动化响应能力,有效提升了企业的安全防御水平。

版权归原作者 mh007cc 所有, 如有侵权,请联系我们删除。