【代码审计-.NET】基于.NET框架开发的代码审计

【代码审计-.NET】审计方法与审计过程总结

ctf攻防渗透-文件包含-文件包含漏洞详解

文件包含漏洞详解

以业务行为驱动的反入侵安全能力建设

没有一个安全产品可以100%检出所有安全威胁,也没有一个安全产品或者方案可以在不同的用户群体下发挥100%的效果;安全建设应该是以保护业务的思路出发、但是很多安全产品在规划设计的时候其实并没有这些的思路,更多的都以威胁对抗的思路出发,最后在真实的实际环境当中验证后的确能够应对常规的自动化攻击、单在高

渗透测试之冰蝎实战

冰蝎”是一款动态二进制加密网站管理客户端。

金砖技能大赛-应急响应-内存镜像分析-进程分析

作为信息安全技术人员必须能够掌握内容镜像分析、重要数据恢复、 恶意文件分析等相关技能,利用这些技能我们能够第一时间分析相关恶意文件、 分析蛛丝马迹帮助我们更好的完成应急响应工作。 应急响应阶段题目主要包含:Windows 内存镜像分析,Linux 内存镜像分析, 磁盘文件恢复,恶意程序分析等内容。

JWT登录过期-自动刷新token方案介绍

在前后分离场景下,越来越多的项目使用jwt token作为接口的安全机制,但存在jwt过期后,用户无法直接感知,假如在⽤户操作页⾯期间,突然提⽰登录,则体验很不友好,所以就有了token⾃动刷新需求。但是这个自动刷新方案,基本都离不开服务端状态存储,JWT推出思想是:去中⼼化,⽆状态化,所以有所违背

设置Excel表格“只读模式”的两种方法

两种方法设置Excel表格“只读模式”。

3D可视化大屏是如何实现的?

3D可视化是指拥有3D效果的数据可视化,对于所要展示的数据可视化内容还原出真实场景,并实时接入数据,在面对复杂操作时灵活应对,使得整个场景在大屏上的展示更具立体、更具科技感、更具易用性。

windows 启用对TLS1.2和1.3的支持,并禁用对TLS1.0的支持

TLS1.0的现代实现减轻了这些问题,但是像1.2和1.3这样的TLS的新版本是针对这些缺陷设计的,应该尽可能地使用。PCIDSSv3.2要求在2018年6月30日前完全禁用TLS1.0,但POSPOI终端(以及它们连接的SSL/TLS终端点)除外,这些终端可以被验证为不受任何已知的漏洞的影响。Pr

Cookie/Session 的机制与安全

Cookie 的实现机制Cookie 的安全隐患Cookie 防篡改机制Session 的实现机制

防火墙基础之华为防火墙分支与分支IPSec 对接

原理概述:指采用来实现远程接入的一种VPN技术,IPSec全称为Internet Protocol Security,是由Internet Engineering Task Force (IETF) 定义的安全标准框架,在公网上为两个私有网络提供安全通信通道,通过加密通道保证连接的安全——在两个公共

Nginx的优化,安全与防盗链

Nginx页面压缩 版本隐藏 分割日志脚本 防盗链

Pikachu靶场01-文件上传漏洞详解

本文主要介绍离线靶场Pikachu中的文件上传漏洞的原理和绕过姿势

Tomcat Session(CVE-2020-9484)反序列化漏洞复现

一、漏洞介绍北京时间2020年05月20日,Apache官方发布了 Apache Tomcat 远程代码执行 的风险通告,该漏洞编号为 CVE-2020-9484。Apache Tomcat 是一个开放源代码、运行servlet和JSP Web应用软件的基于Java的Web应用软件容器。当Tomca

Windows逆向安全(一)之基础知识(十六)

通过先前指针的学习,了解了指针和地址以及数据的关系,现在结合先前的知识继续学习巩固。

sqlmap中tamper的用法

sqlmap部分脚本用法说明1、apostrophemask.py适用数据库:ALL作用:将引号替换为utf-8,用于过滤单引号使用脚本前:tamper("1 AND '1'='1")使用脚本后:1 AND %EF%BC%871%EF%BC%87=%EF%BC%8712、base64encode.p

六种黑客入侵手机的常见方式

六种黑客入侵手机的常见方式

怎么关闭Windows安全启动?

安全启动(英文名为Secure Boot),是装有UEFI固件的较新PC上的一项重要安全功能,它可以保护计算机的启动过程,防止在启动过程中加载未签名的UEFI驱动程序和引导加载程序,以及阻止一些未经授权的软件,比如恶意软件。但是只有Windows 8和Windows 10具有安全启动证书,如果您需要

[网络安全]第三次作业

IDS是英文"Intrusion Detection Systems"的缩写,中文意思是"入侵检测系统"。专业上讲就是依照一定的安全策略,通过软、硬件,对网络、系统的运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。做一个形象的比喻:假如防火

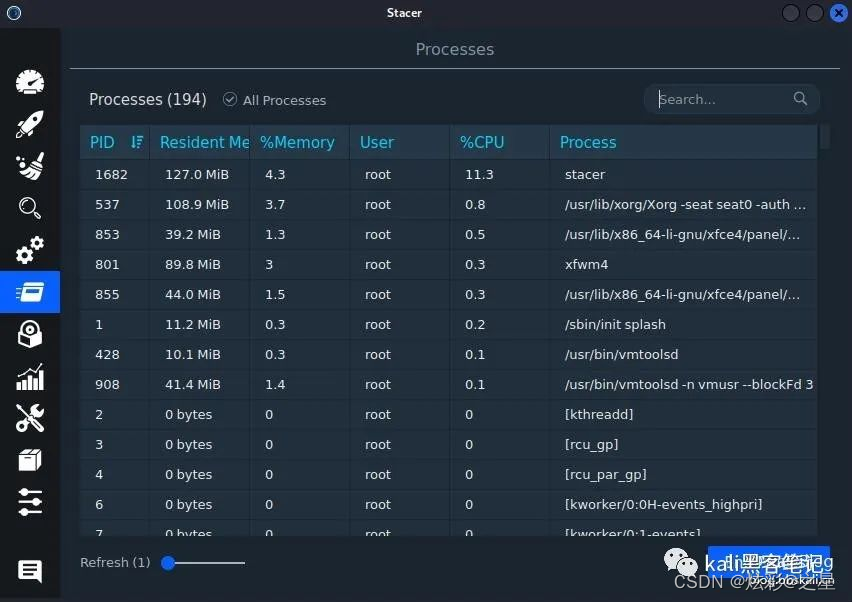

渗透测试-Kali Linux 正确清理垃圾的姿势

Kali Linux 正确清理垃圾的姿势文章目录Kali Linux 正确清理垃圾的姿势前言安装多彩的仪表盘可视化的垃圾扫描进程管理开机启动管理