六种黑客入侵手机的常见方式

在移动网络科技高速发展的今天,我们每个人的手机都有可能成为黑客攻击的对象,下面为大家介绍6种黑客入侵手机的常见方式,希望能够帮助大家避免手机被不对象攻击。

1.网络钓鱼攻击

网络钓鱼攻击非常普遍。那是因为它们非常有效,不需要付出太多的工作量。没有人会故意在手机上安装恶意应用程序。然而,大多数人并不知道如何检查在线链接是否安全。黑客部署了精心设计的网络钓鱼计划,并创建了看起来非常接近原始页面的页面。最明显的是缺少 SSL 证书。如果您在网络钓鱼站点上输入您的信息,它们会立即传输给黑客,然后黑客可以访问您的应用程序。警惕通过可疑号码发送给您的任何链接。避免点击它们并打开附件或下载。

2.键盘记录器

键盘记录器是一种软件,可以在它安装的任何设备上运行。以前,键盘记录器主要用于计算机。现在,键盘记录器也可用于入侵手机。它们甚至不需要物理访问设备来安装键盘记录器。如果您下载并安装非法应用程序并授予它适当的权限,它可能会开始记录您的密钥和活动。然后将此信息发送给黑客。如果您想知道如何入侵某人的手机,这是最有效的方法之一。

3.控制消息

控制消息通常是脚本化的系统消息,以获得对设备的控制。这是最难实施的手机黑客攻击之一,并且需要对操作系统漏洞的专业知识。控制消息使黑客可以访问受害者手机的设置菜单。最糟糕的是,受害者可能永远不会发现他们的设置受到控制。在这里,黑客可以轻松取消多个安全协议,从而暴露更多的设备漏洞。然后,只需一个简单的脚本即可将信息从设备推送到单独的服务器上。

4.通过垃圾邮件进行黑客攻击

通过垃圾邮件远程入侵手机是一种不同的方式。这是侵入 Android 设备的最有效的方式之一,如果您拥有 Gmail帐户,Android 设备将变得更容易访问。黑客首先将某人的电子邮件 ID 写入 Google,然后单击“忘记密码”按钮。发生这种情况时,Google 会向用户的实际号码发送验证码。大多数人不理会这条消息,这一点会被黑客所利用。然后他们发送一条通用消息,要求提供验证码,自动验证。一旦黑客获得代码,他们就会将其添加进去,并能够访问受害者的 Google 帐户。从那里,他们更改密码,并获得对设备的访问权限。

5.Stingray 方法

Stingray 方法是非常古老的一种入侵方法。Stingray 是一家制造高端黑客设备的公司,许多人也将此称为 IMSI 捕手黑客。这个工具是在专门的移动监控设备的帮助下执行的。这些设备让智能手机误以为它是一个手机信号塔,从而促使建立连接。一旦手机插入 Stingray,该设备就会授予黑客访问手机位置的权限。不仅如此,黑客还可以拦截传入和传出的短信、电话和数据包。IMSI 捕获通常由执法人员,私人调查员和黑客们使用。

6.间谍软件应用程序

手机黑客现在如此普遍是因为间谍软件应用程序非常容易获得。安装这样的应用程序必须获得对用户设备的访问权限。安装后,该应用程序将在后台运行,没有人知道。这些黑客行为不会出现在手机的任务管理器中,它们将完全控制权交给黑客。此类应用程序可以:允许黑客远程控制麦克风和摄像头监视受害者;记录所有击键并监控活动,包括消息和社交媒体应用程序;跟踪用户的实时位置;黑客还能够访问所有存储的文件,包括图像、视频、电子邮件和其他个人详细信息。

件和其他个人详细信息。

[外链图片转存中…(img-KlyA016C-1677938174409)]

如果您想保护您的个人信息并避免成为黑客攻击的受害者,您需要始终保持谨慎,将所有随机链接视为可疑链接,并在下载任何新应用之前进行研究,在手机上安装防病毒软件也是一个明智的主意。

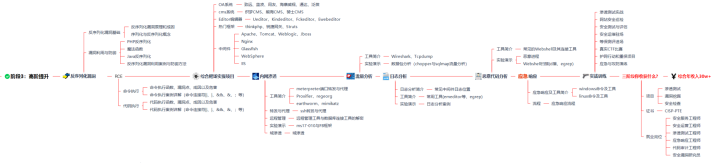

网络安全基础入门需要学习哪些知识?

网络安全学习路线

这是一份网络安全从零基础到进阶的学习路线大纲全览,小伙伴们记得点个收藏!

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DVHpx5aa-1677938185193)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DVHpx5aa-1677938185193)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]编辑

阶段一:基础入门

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-JtjhC2kp-1677938185193)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-JtjhC2kp-1677938185193)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

网络安全导论

渗透测试基础

网络基础

操作系统基础

Web安全基础

数据库基础

编程基础

CTF基础

该阶段学完即可年薪15w+

阶段二:技术进阶(到了这一步你才算入门)

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-YPunse5I-1677938185194)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-YPunse5I-1677938185194)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-x1nae7jJ-1677938185195)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-x1nae7jJ-1677938185195)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

阶段四:蓝队课程

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-KWogGI9e-1677938185195)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-KWogGI9e-1677938185195)(data:image/gif;base64,R0lGODlhAQABAPABAP///wAAACH5BAEKAAAALAAAAAABAAEAAAICRAEAOw==)]

蓝队基础

蓝队进阶

该部分主攻蓝队的防御,即更容易被大家理解的网络安全工程师。

攻防兼备,年薪收入可以达到40w+

阶段五:面试指南&阶段六:升级内容

需要上述路线图对应的网络安全配套视频、源码以及更多网络安全相关书籍&面试题等内容

网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

版权归原作者 网络安全乔妮娜 所有, 如有侵权,请联系我们删除。