一、前言

开放weblogic控制台的7001端口,默认会开启T3协议服务,T3协议则会触发的Weblogic Server WLS Core Components中存在反序列化漏洞,攻击者可以发送构造的恶意T3协议数据,获取目标服务器权限。

本文介绍通过控制T3协议的访问限制来临时阻断反序列化漏洞的攻击。WebLogic Server 提供了名为 weblogic.security.net.ConnectionFilterImpl 的默认连接筛选器,此连接筛选器接受所有 传入连接,可通过此连接筛选器配置规则,对t3及t3s协议进行访问控制。

二、操作步骤

**1、配置连接筛选器 **

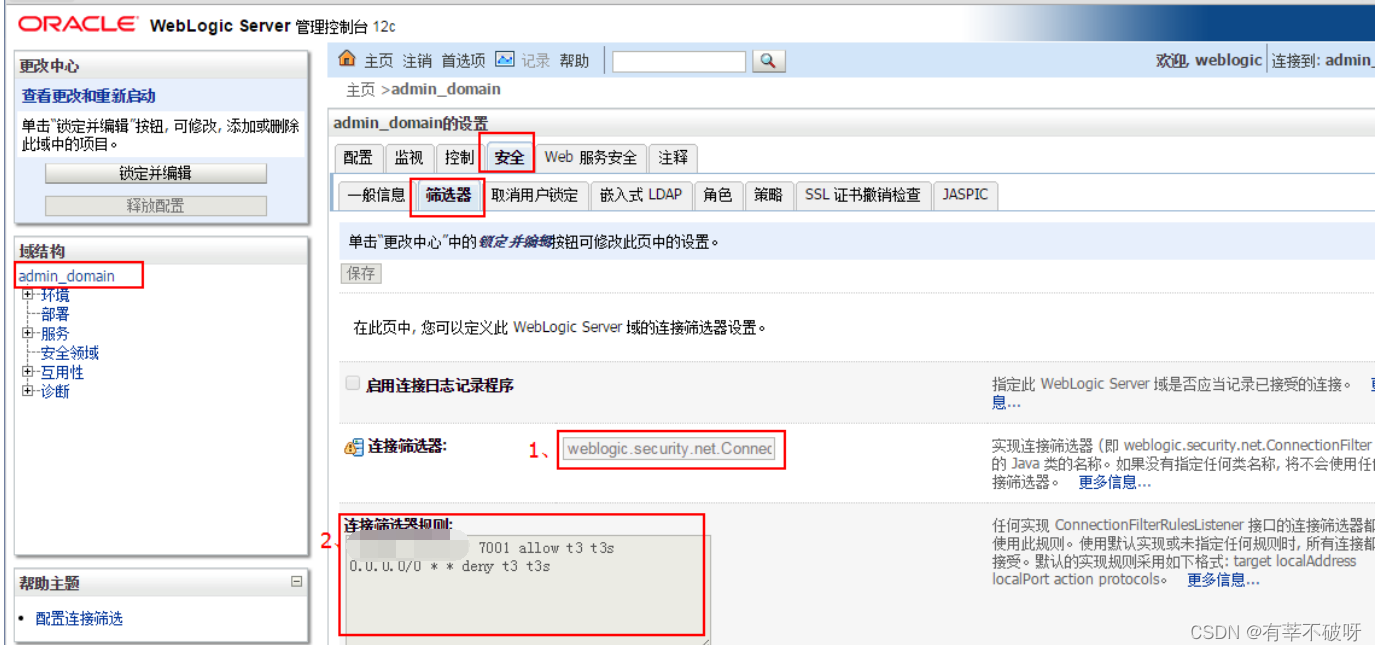

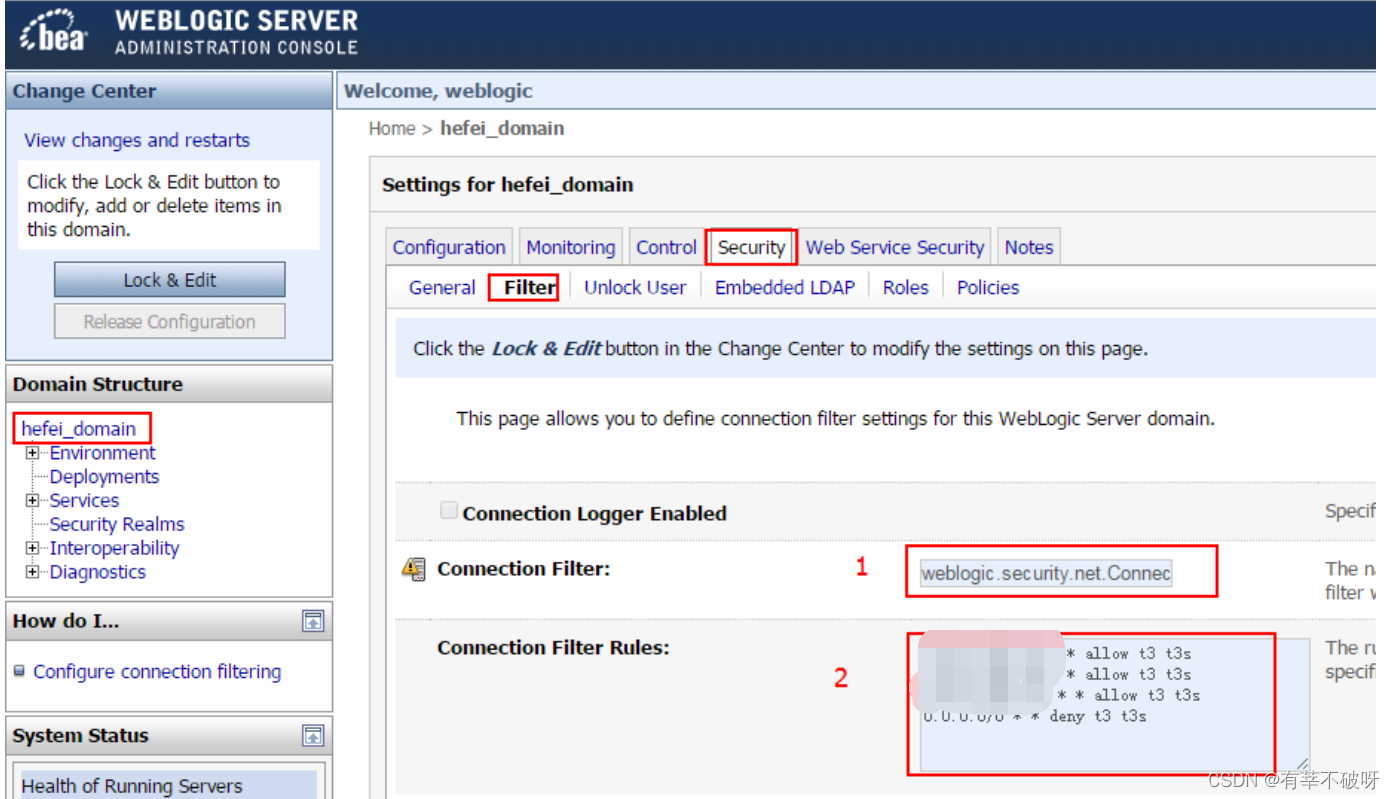

进入Weblogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点 击“筛选器”,进入连接筛选器配置。

框1处输入weblogic.security.net.ConnectionFilterImpl

框2处输入连接筛选器规则

连接筛选器规则说明:

**系统限制实例: **

192.168.1.1 * * allow t3 t3s

0.0.0.0/0 * * deny t3 t3s

注:放通的地址应是集群内所有节点的ip地址(受控节点可以在server菜单下查看)

如果受控节点不止一台主机,则每个主机一条规则

最后一行(0.0.0.0/0 * * deny t3 t3s)不可缺少

2、完成上面步骤之后请记得找时间重启domain内的所有节点。

3、问题记录

部分主机在配置完成后,重启Admin服务后发现配置消失的情况。出现此类情况,请在kill

掉Admin服务之后,查看weblogic配置文件config.xml里 <security-configuration>节点下是否有以下条目,如果没有,请手工添加后再启动服务。

<connection-filter>weblogic.security.net.ConnectionFilterImpl</connection filter>

<connection-filter-rule>192.168.1.1 * * allow t3 t3s</connection-filter-rule>

<connection-filter-rule>0.0.0.0/0 * * deny t3 t3s</connection-filter-rule>

版权归原作者 有莘不破呀 所有, 如有侵权,请联系我们删除。