前言

题目来源:攻防世界—WEB进阶----ics-06

使用工具:Burpsuite

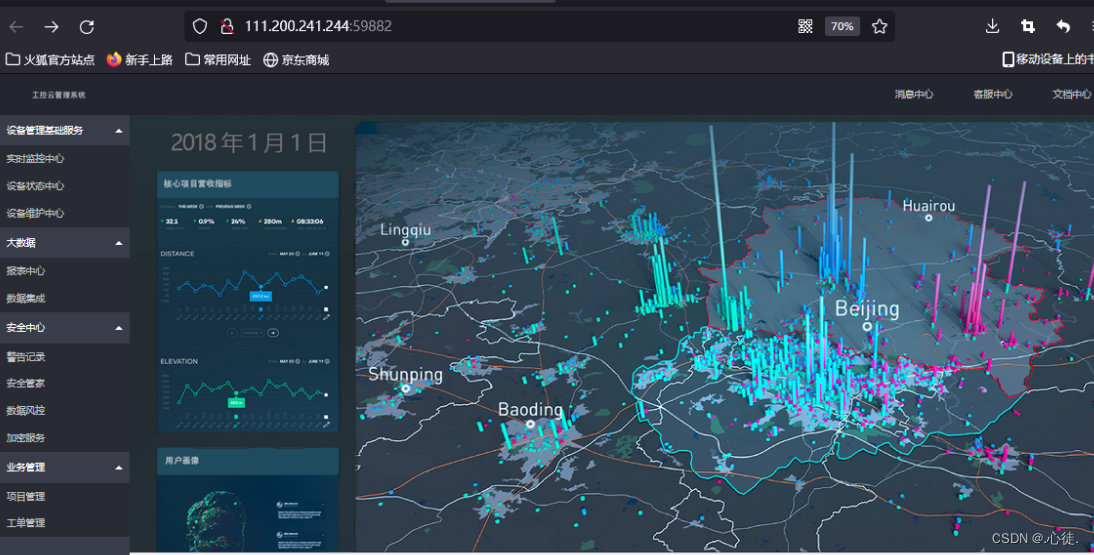

题目

云平台报表中心收集了设备管理基础服务的数据,但是数据被删除了,只有一处留下入侵者的痕迹

分析

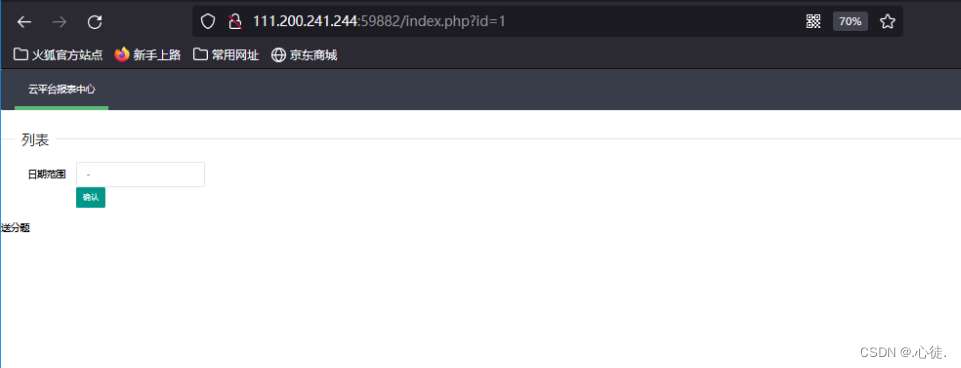

这里只有报表中心可以打开

修改id

使用burpsuite抓包

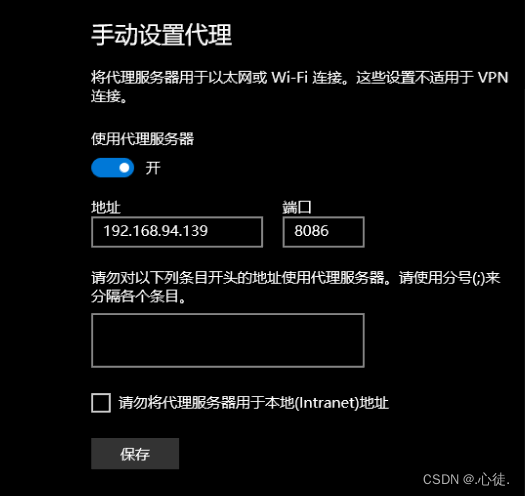

首先设置代理

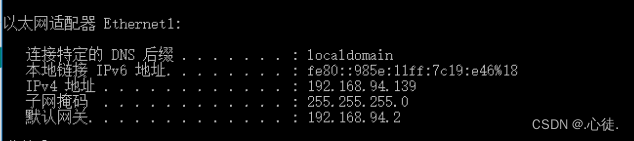

查看本地电脑ip

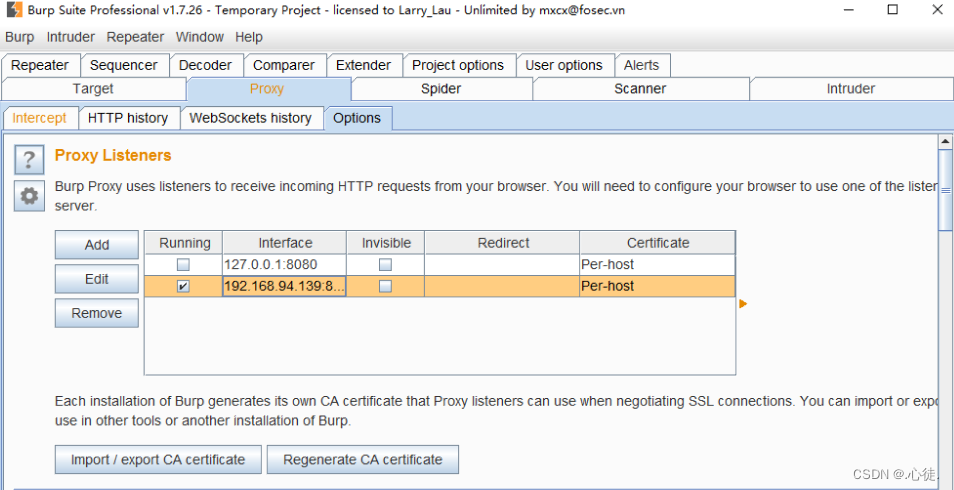

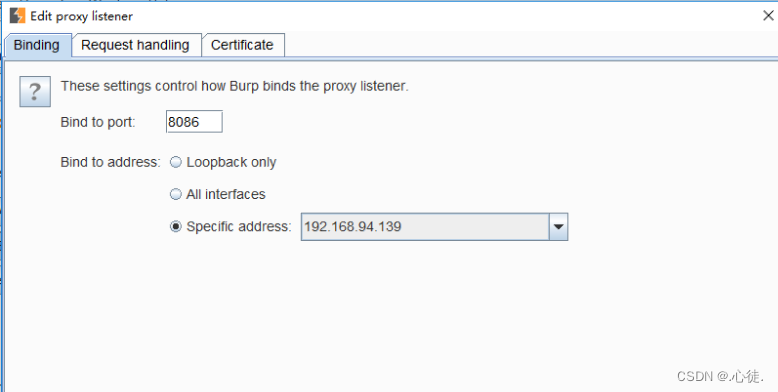

在burpsuite中设置

Proxy----Options

add

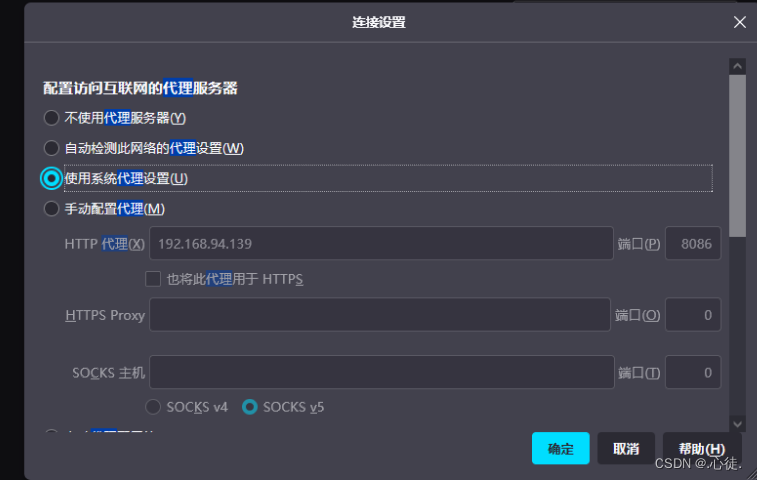

设置浏览器代理,使用系统代理设置

系统代理

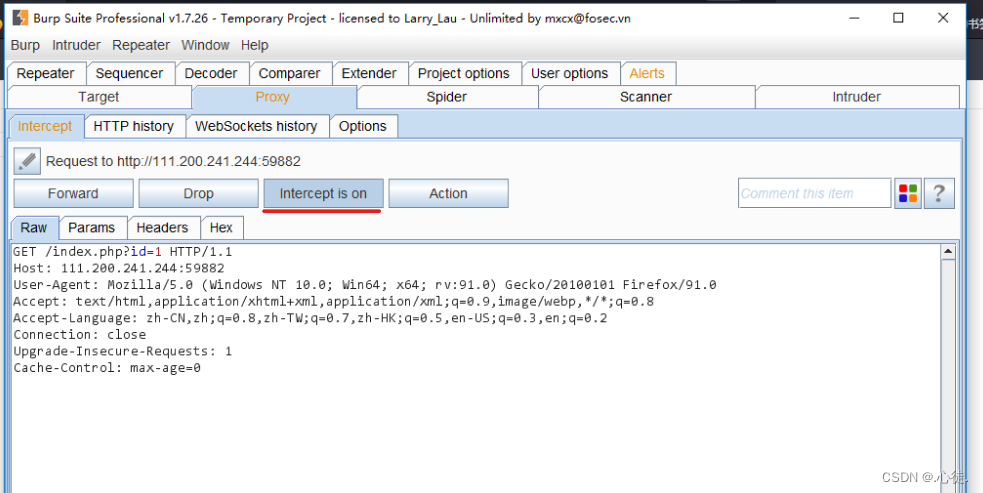

返回Burpsuite点击Proxy的拦截器

当按钮显示(intercept is on)说明拦截器已经开启

使用Intruder模块

Intruder——入侵者

检测可能存在漏洞的连接,调用攻击载荷,对目标链接进行攻击。

主要原理是根据访问链接中存在的参数/变量,调用本地词典、攻击载荷、对目标链接进行渗透测试

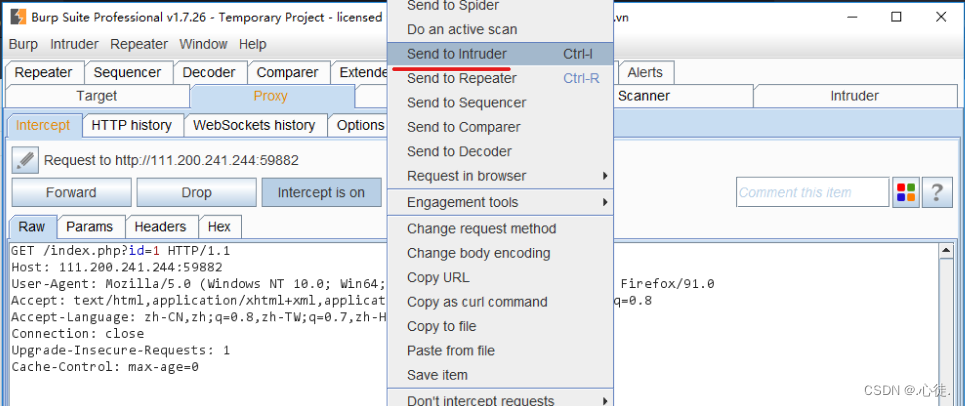

将目标导入Intruder模块

点击Action

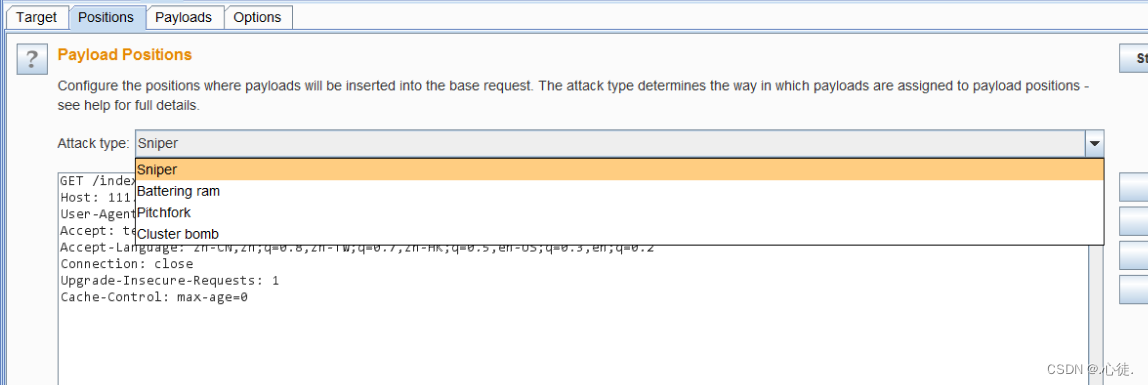

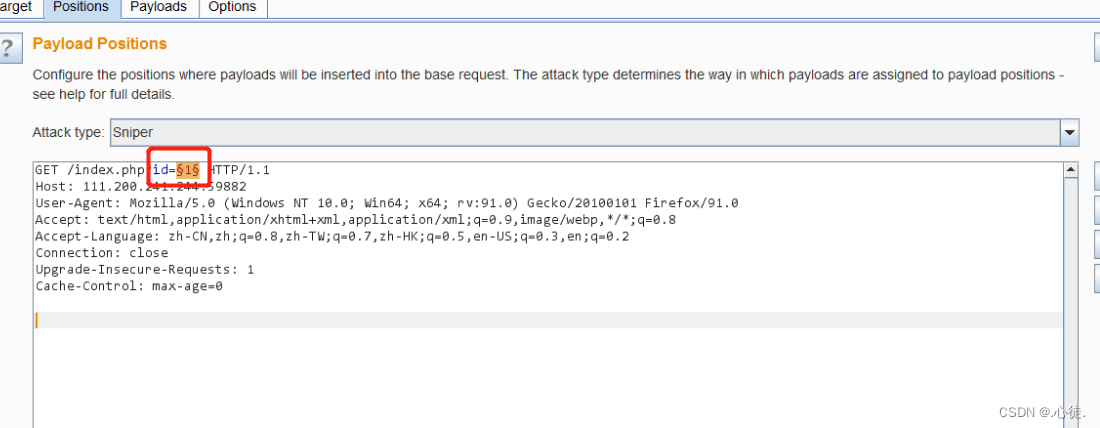

点击Positions

配置有效载荷将插入基本请求的位置攻击类型确定有效载荷分配给有效载荷位置的方式

这里选择Sniper方式

这里是攻击位置,Intruder功能是对请求的敏感字段进行替换攻击,这里可以修改攻击位置

- Sniper:对变量依次进行破解。多个标记依次进行

- Battering ram:对变量同时进行破解。多个标记同时进行

- Pitchfork: 每一个变量对应一个字典,取每个字典对应项

- cluster bomb:每个变量对应一个字典,并且进行交集破解,尝试各种组合。适用于用户名+密码

使用这个分节符§标记有效负载的位置

当把一个有效负载放置到一个给出请求的特殊位置上,就会有§

两个分节符之间的出现的文本都会被有效负载替换

当特殊位置没为一个给出的请求安排有效负载,§位置的字符会被删除,出现在他们之间的文本不会变化

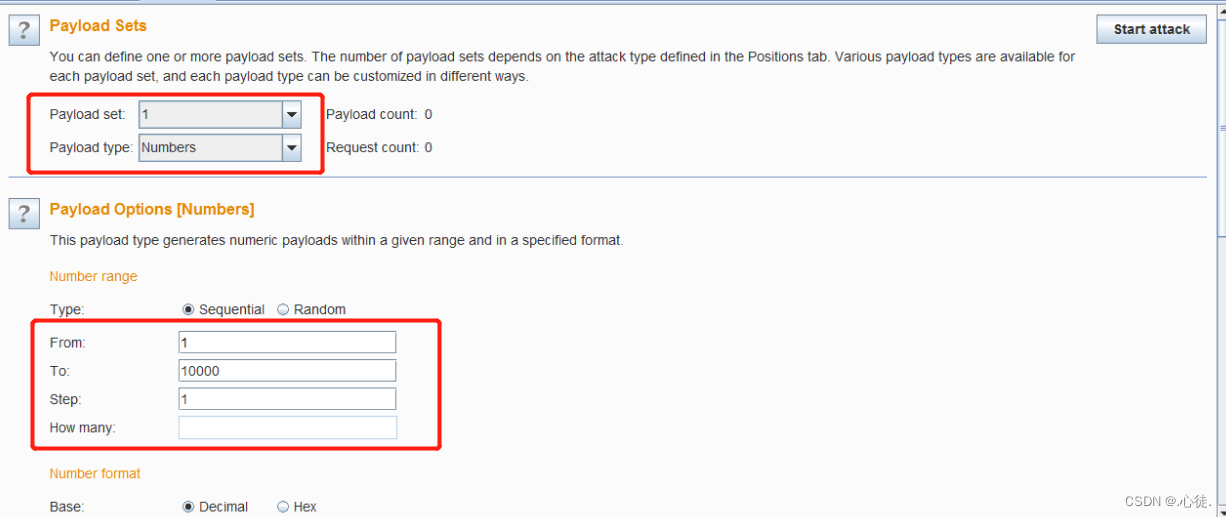

点击Payloads

设置有效负载

定义一个或多个有效负载,有效负载的数量取决于攻击类型定义

对于位置标签中定义的攻击类型,可以为每个有效载荷集合提供有效荷载类型

payload set:指定需要配置的变量

payload type:Payload类型

== 这里将payload type类型改为 Number==

此有效载荷类型在给定范围内以指定格式生成数字有效载荷

此有效载荷类型在给定范围内以指定格式生成数字有效载荷

设置为从1-10000步长为1

点击strat attack

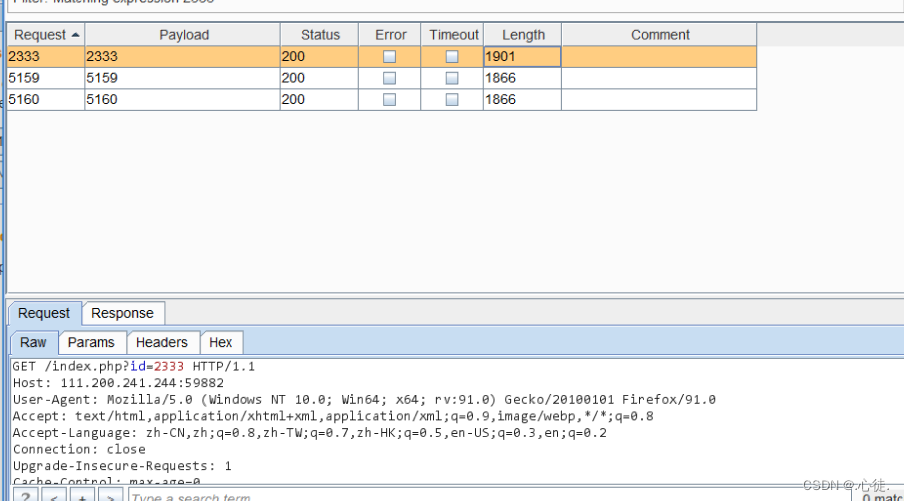

开始攻击

然后就出现了这个,这个是软件bug,需要点击Number format的Base 的Hex再点回Decimal,让软件刷新一下

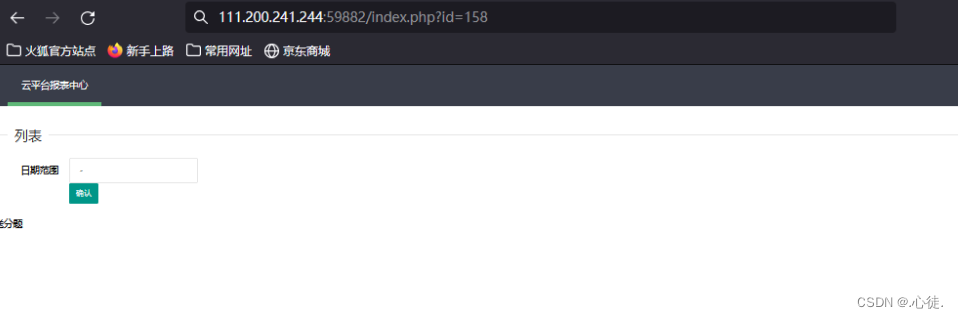

出现不一样的长度1901,查看请求头信息id=2333

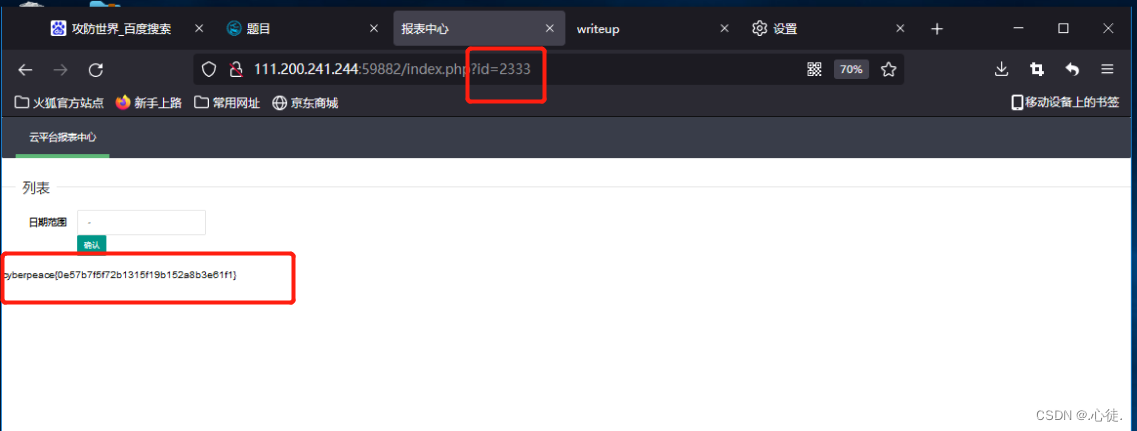

关闭系统代理,修改id=2333

版权归原作者 .心徒. 所有, 如有侵权,请联系我们删除。