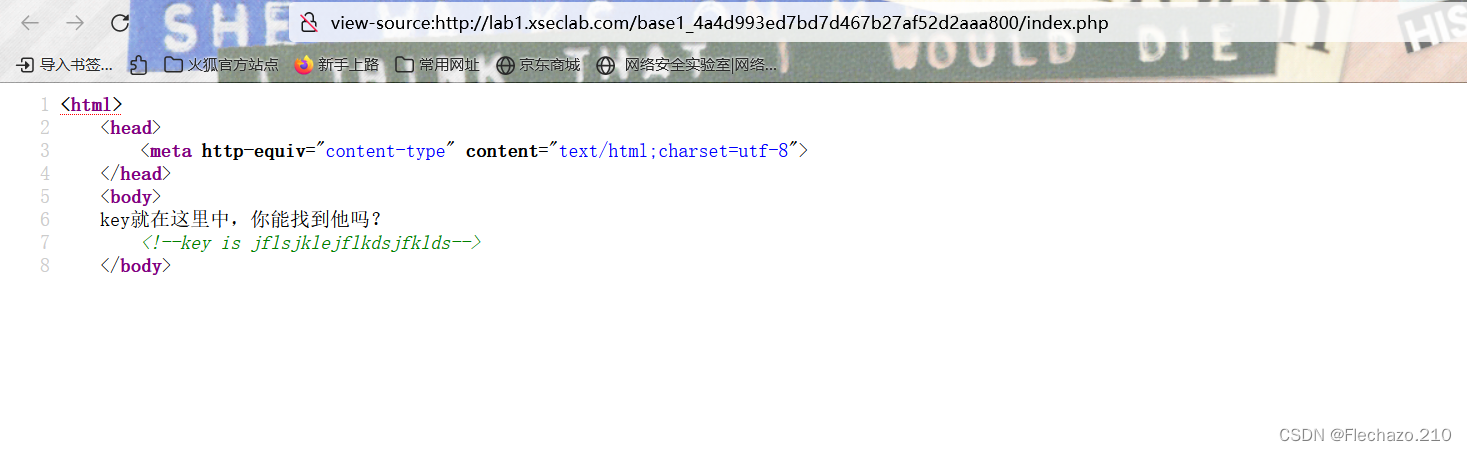

第一题:key在哪里?

http://lab1.xseclab.com/base1_4a4d993ed7bd7d467b27af52d2aaa800/index.php

CTRL+U 查看源码发现key

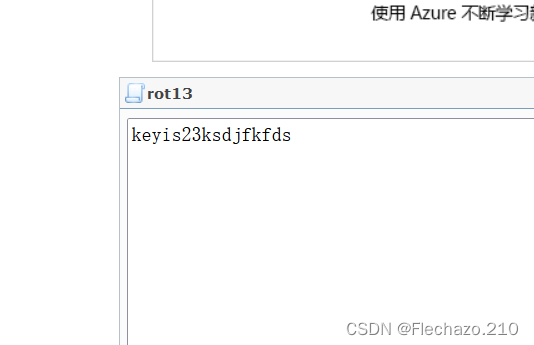

第二题:再加密一次你就得到key啦~

观察数据是是rot-13加密的加密方法,所以加密后的数据再加密一次就得到了密文

网络管理员在线工具 - Rot13

去这个网站解密

** 最后得到key**

第三题

猜猜这是经过了多少次加密?

观察是一段base64多次加密后的密文,在线加密解密

key: jkljdkl232jkljkdl2389

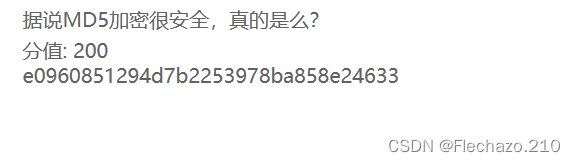

第四题:据说MD5加密很安全,真的是么?

根据题目所说是MD5加密 s所以直接去密MD5的地址md5在线解密破解,md5解密加密

得到key

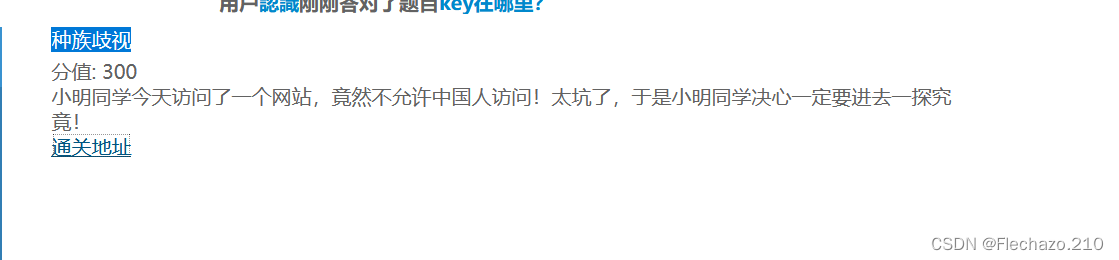

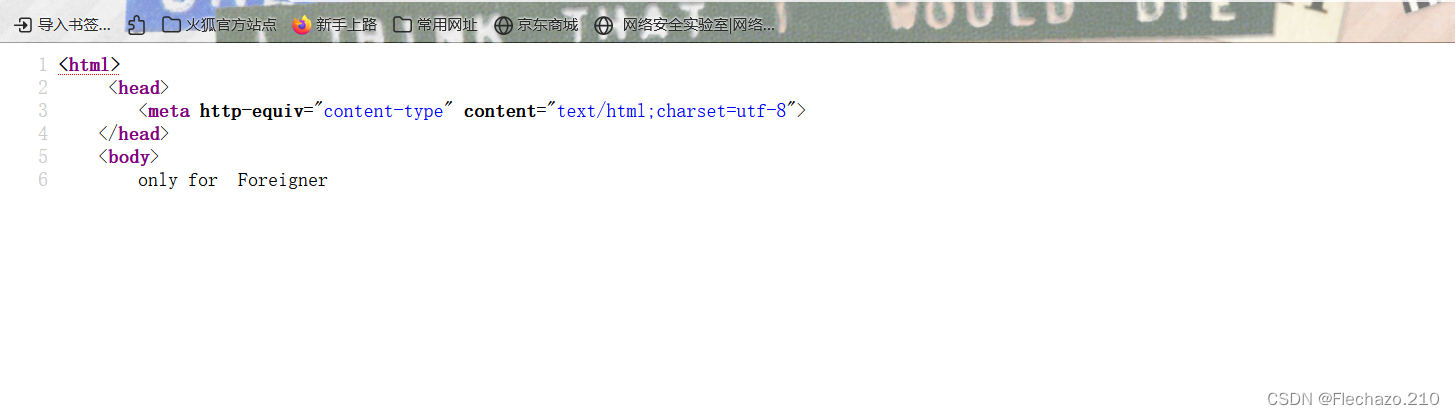

第五题:种族歧视

先ctrl+u查看源码 发现没有什么东西

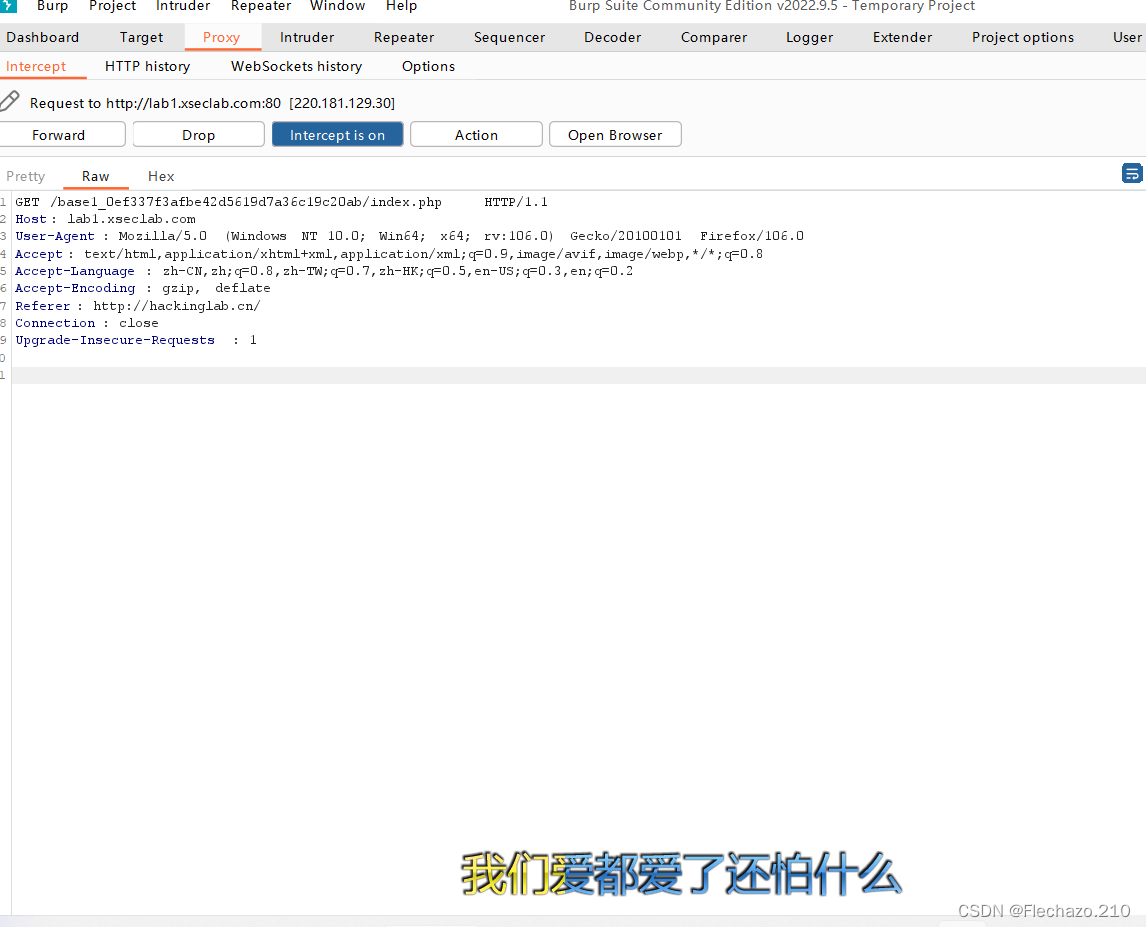

然后用bp拦截包

然后用bp拦截包

** 修改Accept-Language

:en-US,en;q=0.8;得到key

**

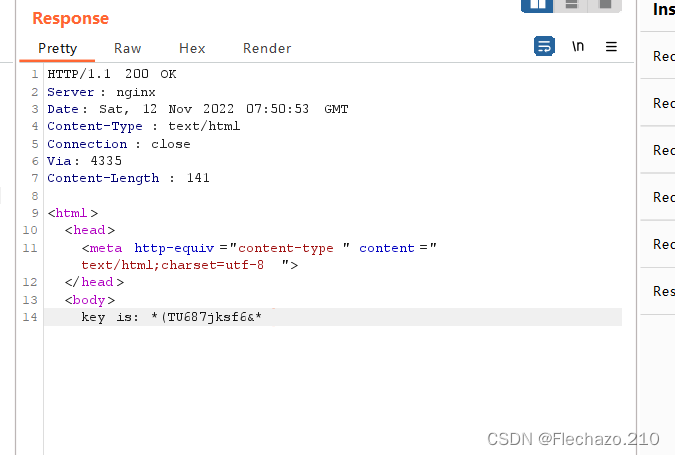

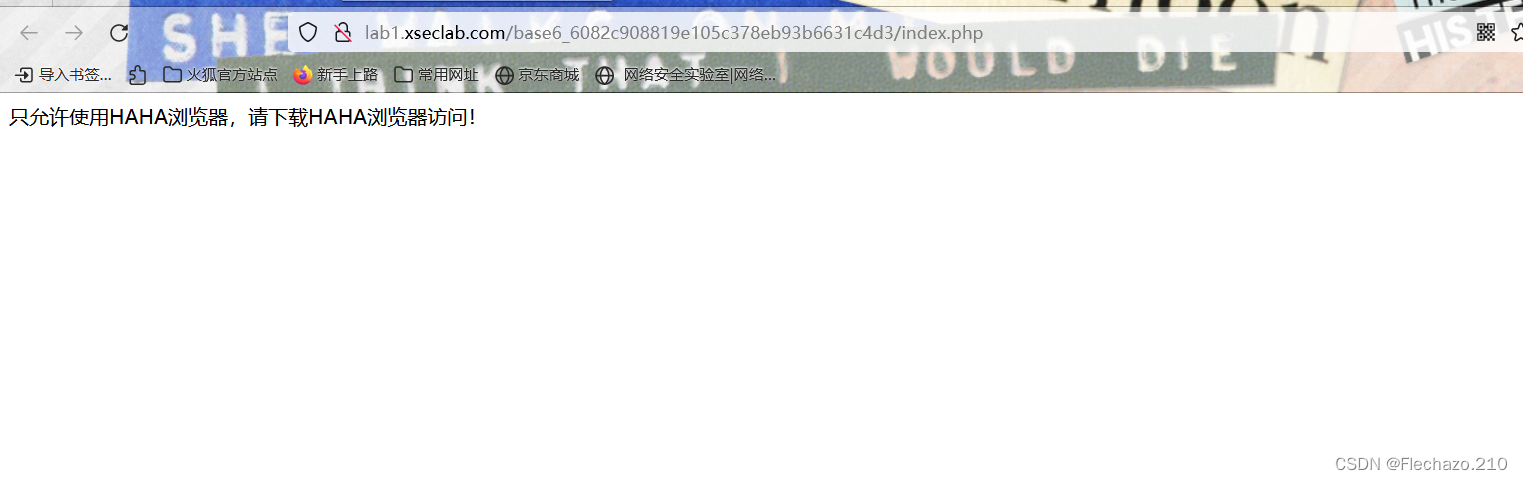

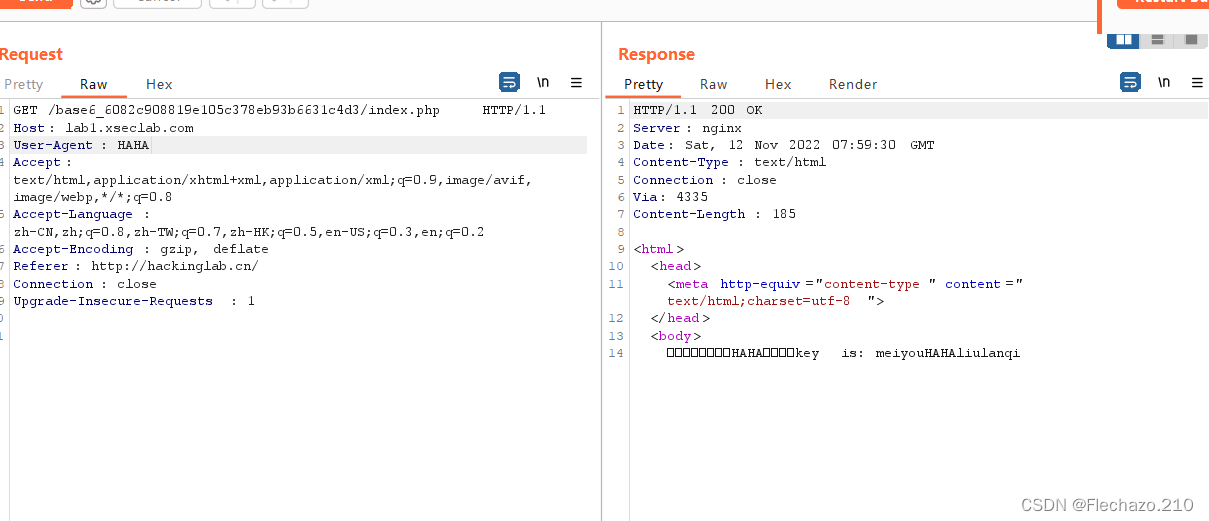

第六题:HAHA浏览器

**打开链接发现只能用HAHA浏览器访问,所以可以知道这道题要使用

user-Agent参数

**

** 打开bp,抓包修改user-agent:HAHA**

** 得到key: meiyouHAHAliulanqi**

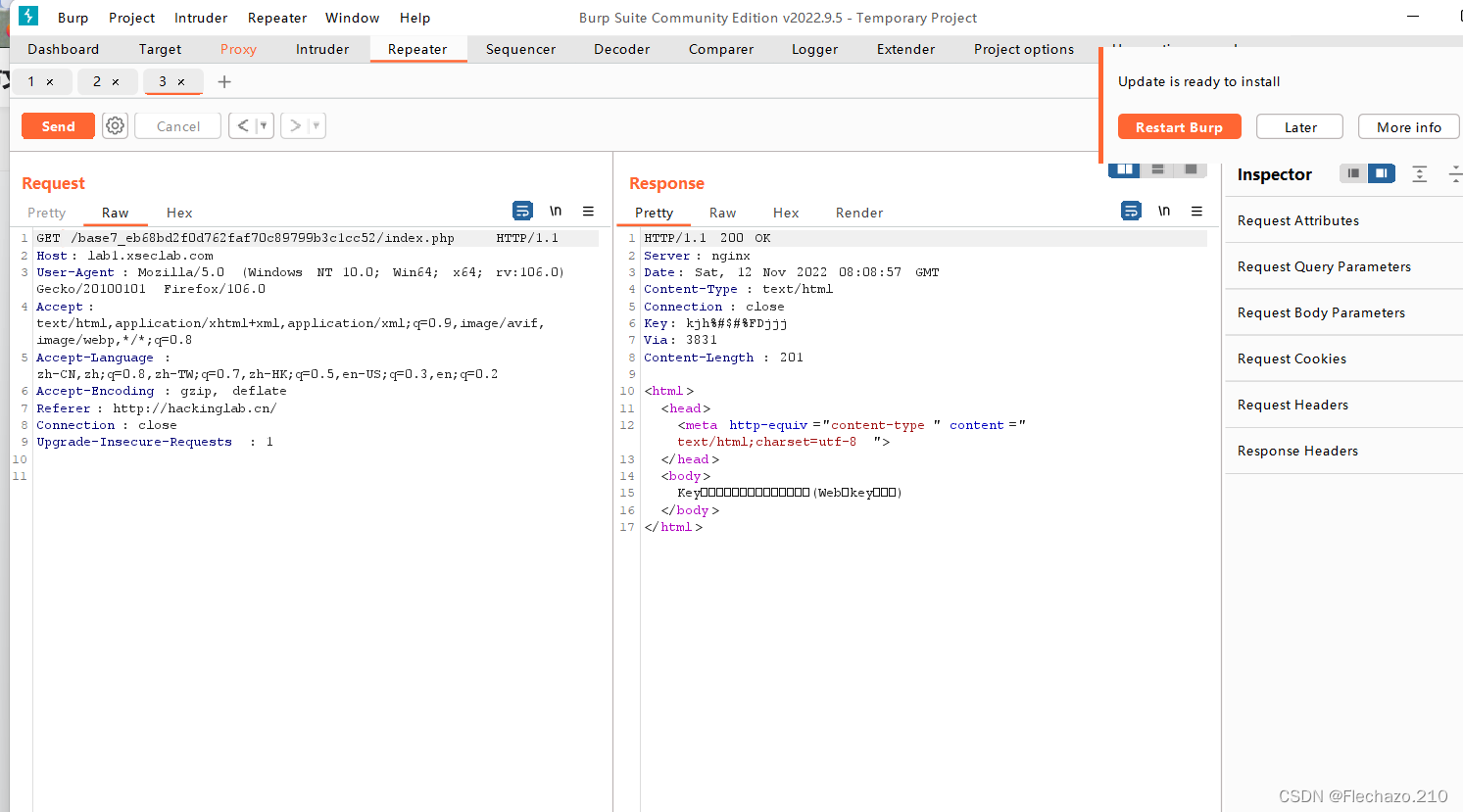

第七题:key究竟在哪里呢?

**查看源码,还是没有有用的信息 **

抓包

在Repeater中直接发现了key :kjh%#$#%FDjjj

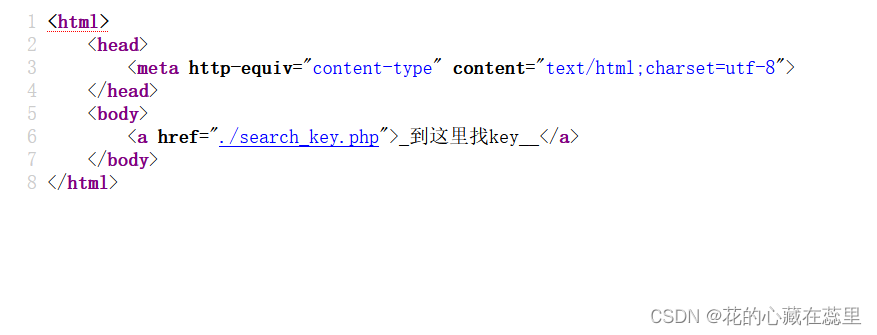

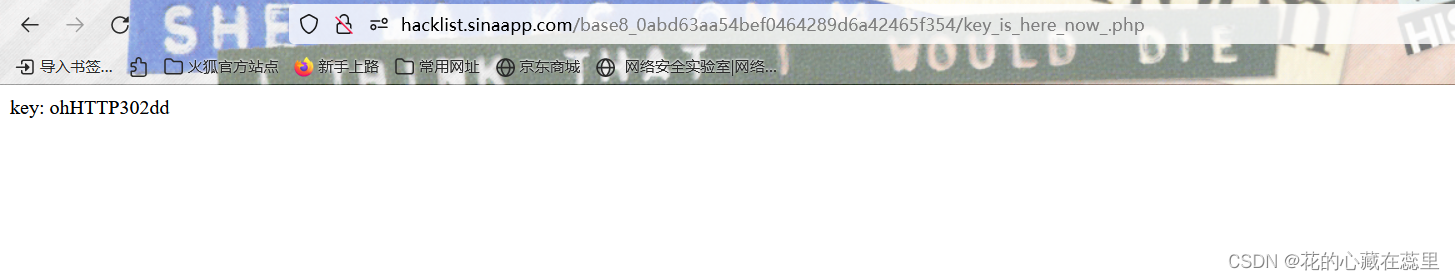

第八题:key又找不到了

查看源码发现search_key.php点进去看

好吧不出意外 没有key

首先我们可以看见超链接是search_key.php页面,但是点击到的是index_no_key.php,所以中间肯定有个跳转的,发现search_key.php里面的界面有个超链接key_is_here_now_.php

得到key:ohHTTP302dd

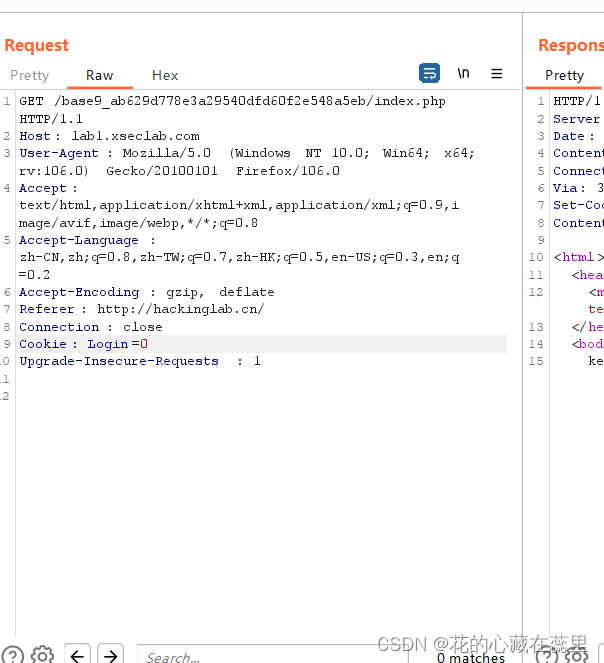

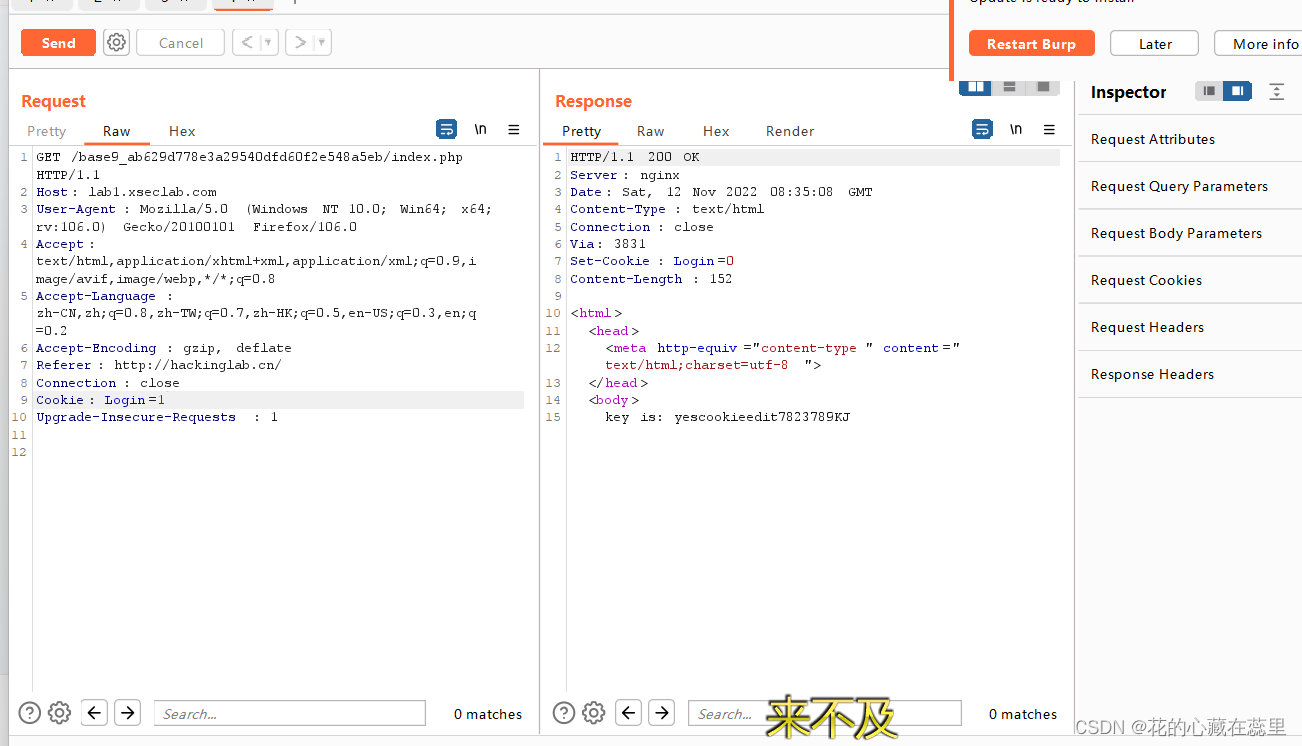

第九题:冒充登陆用户

抓包,根据题目所说这道题跟登录有关,所以修改cookie中的login:0修改为1

得到key:yescookieedit7823789KJ

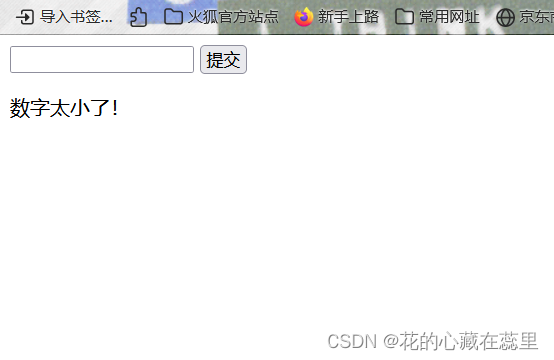

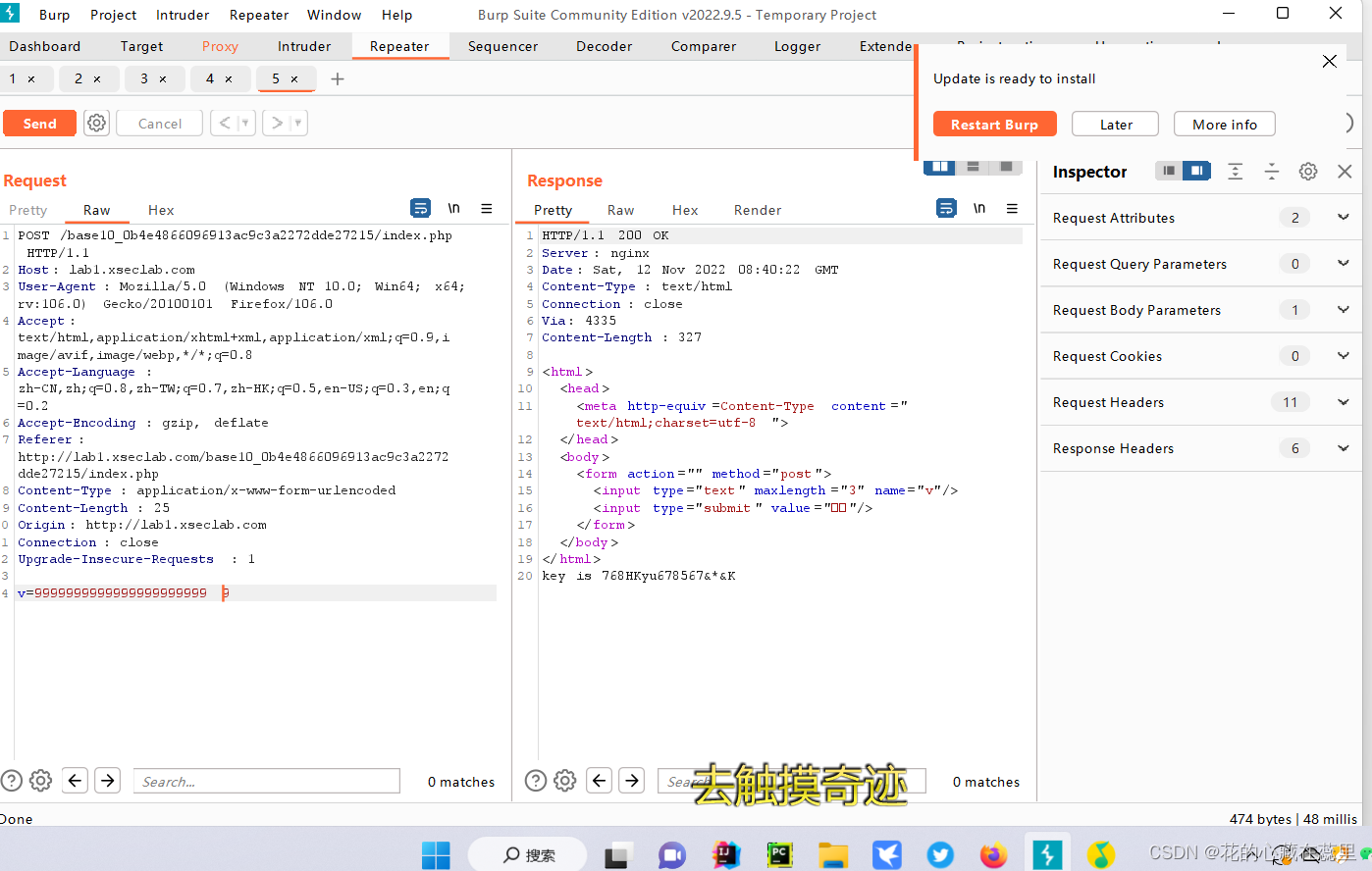

第十题:比较数字大小

打开是一个提交的界面,输了几次数字发现只能输三位,根据题目所说要比服务器中的数字大,试这输999还是不对

** 接着抓包**

** 然后在这里修改v的参数,可以随便输反正感觉数值很大就行**

send发送数据包得到key is 768HKyu678567&*&K

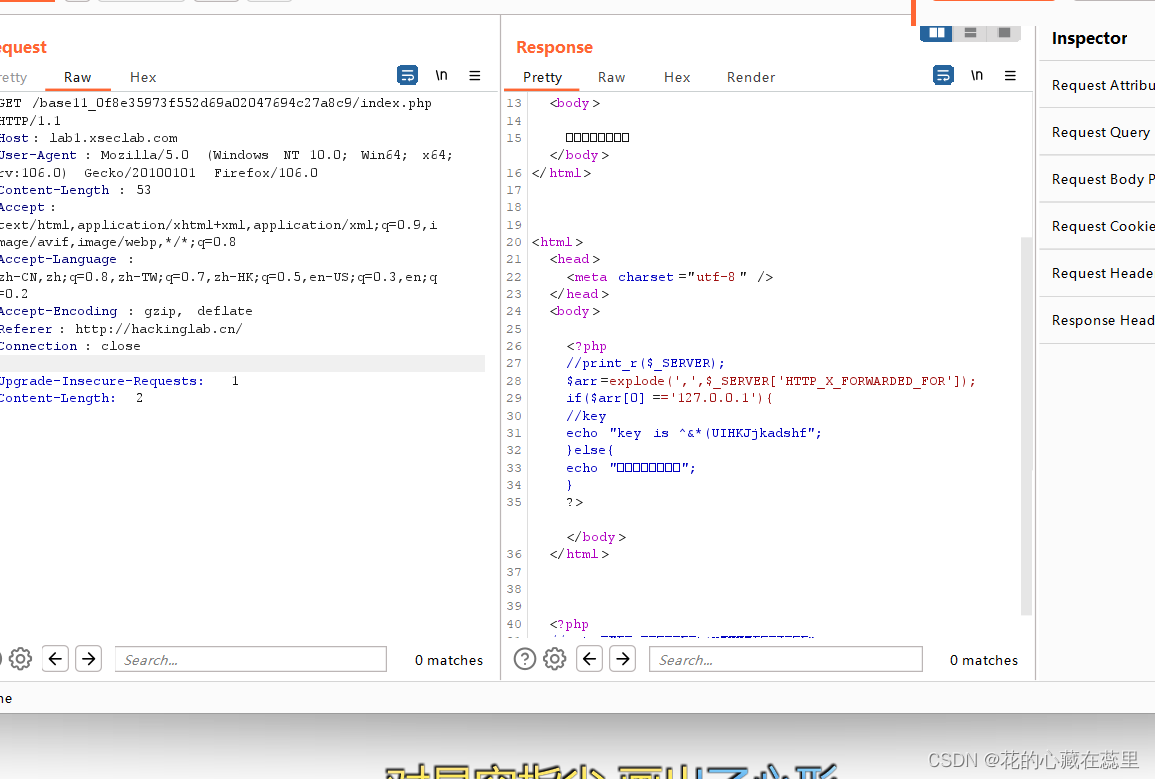

第十一题:本地的诱惑

根据题目所说这道题多半是要添加一个X-Forwarded-For:127.0.0.1本地登录参数,但是不知道为什么一打开就看到key了...

key: ^&*(UIHKJjkadshf

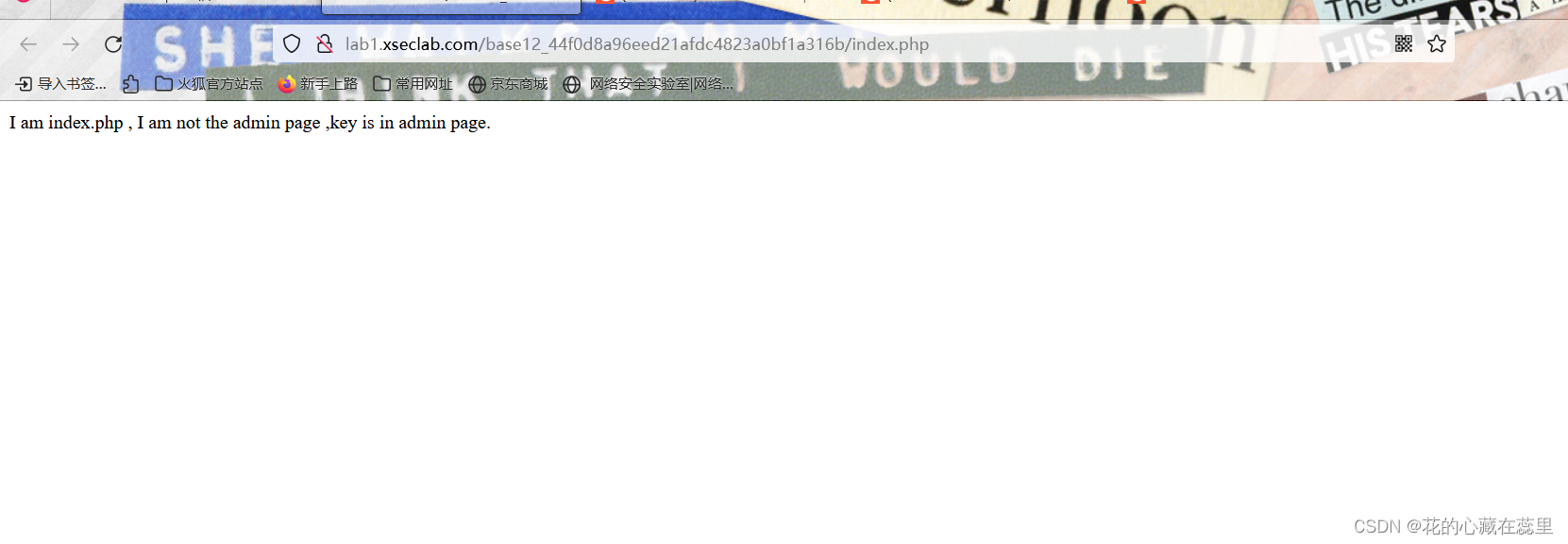

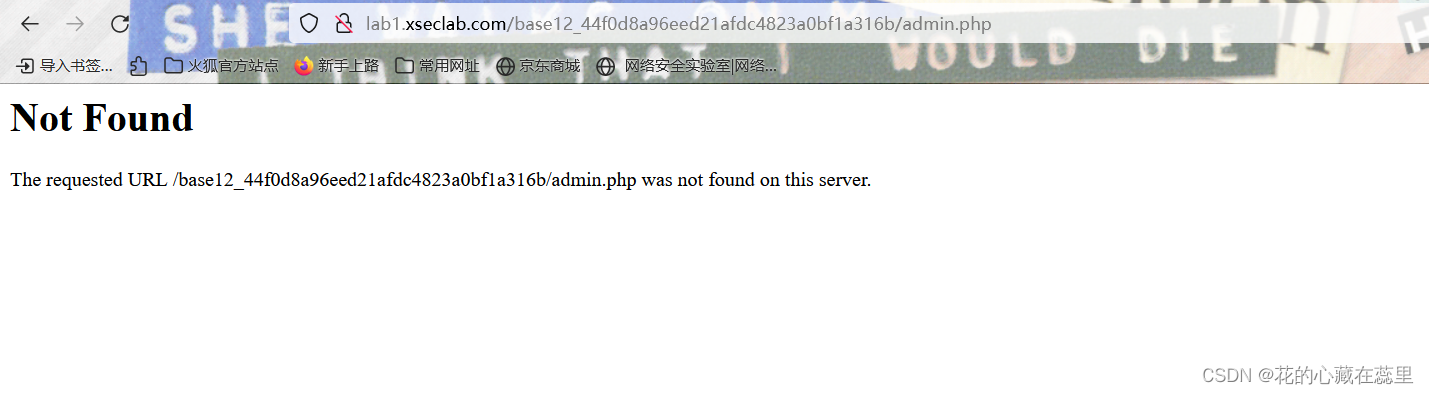

第十二题:就不让你访问

打开链接

试着输入admin.php

**没有找到,接下来又试了查看源码并没有发现什么,打开bp抓包,进入repeater模块查看响应 **

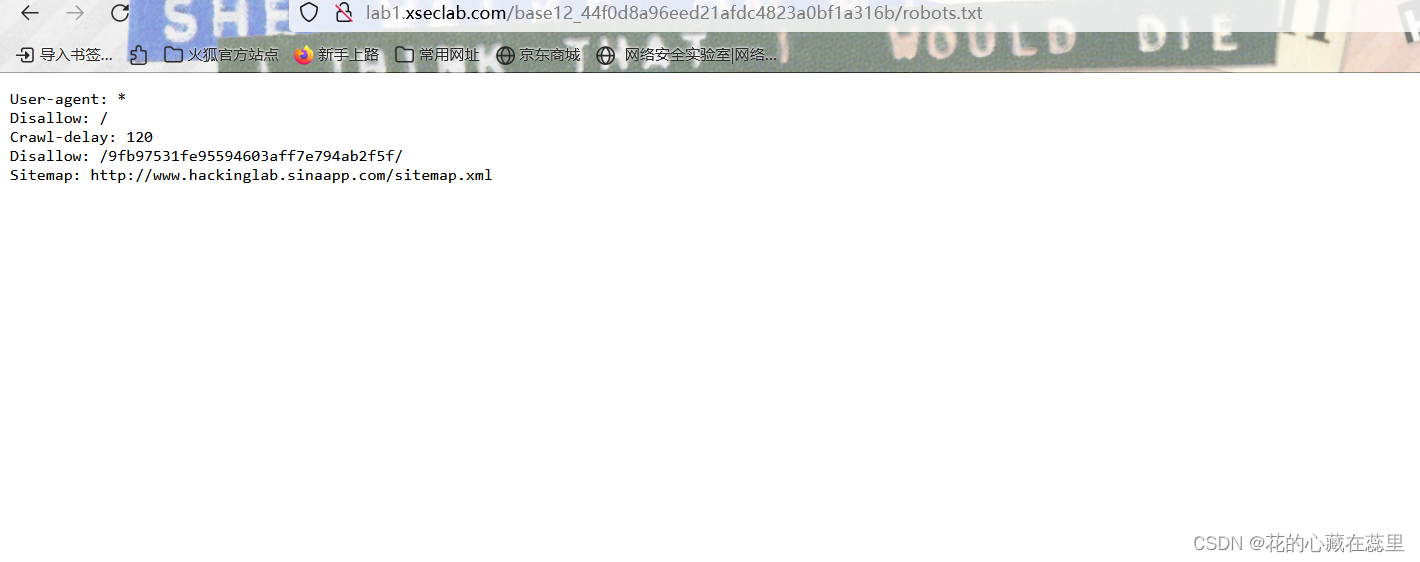

看是否可以进入查看robots.txt

发现一个网址,点进去看

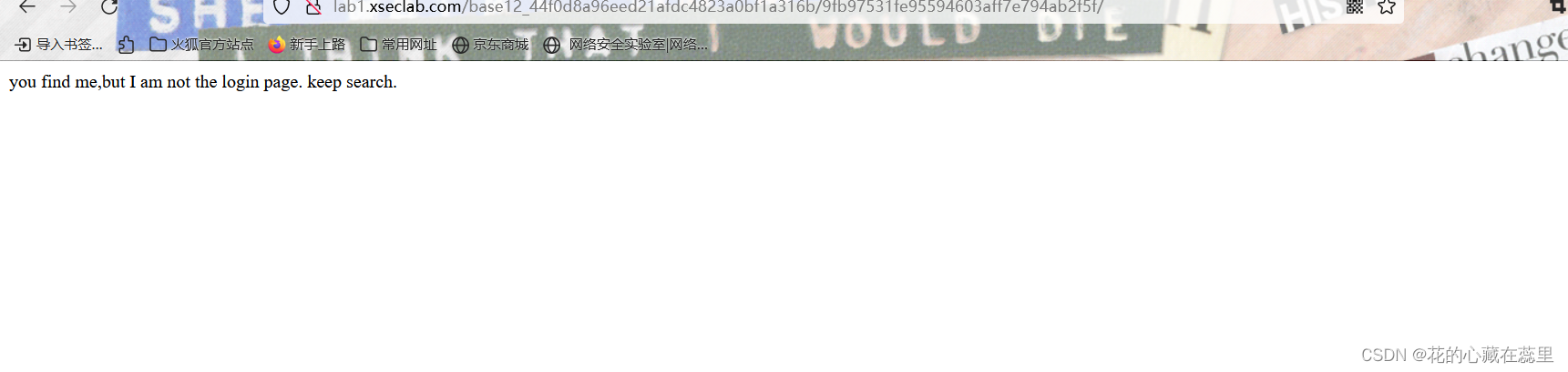

** 它说我已经找到了但是不是登录页面继续找,所以在后面加一个login.php试试**

** right! key is UIJ%%IOOqweqwsdf**

版权归原作者 YunnJul_09LY 所有, 如有侵权,请联系我们删除。