GitHub 2FA认证(双重身份验证)

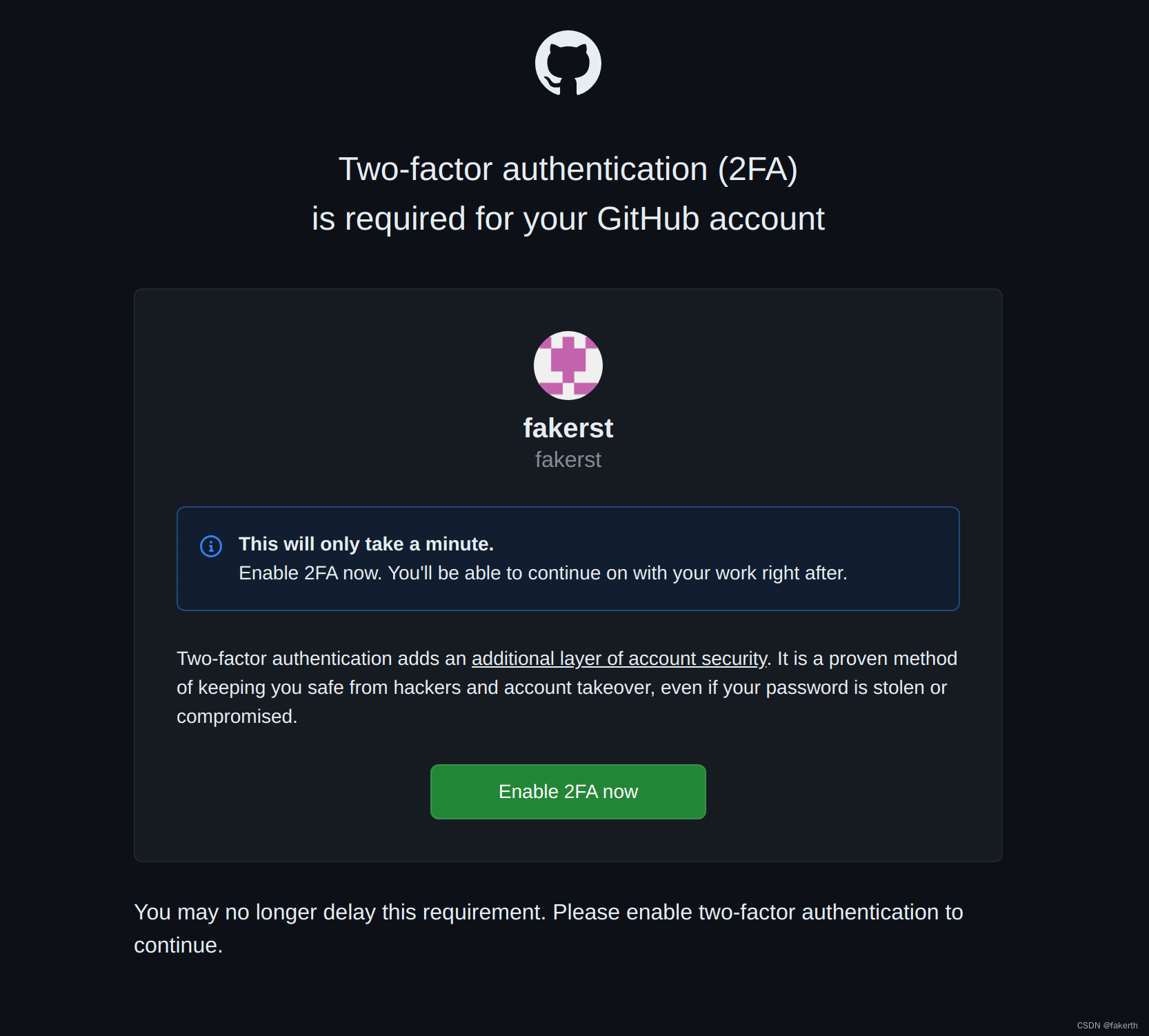

GitHub 向部分用户发出警告:如果在北京时间 2024 年 1 月 19 日 08:00 前仍未启用双重验证(2FA),他们将被禁用部分功能。当然,这对于 GitHub 用户来说并不算意外,因为 GitHub 早在 2022 年年中就宣布了这一措施,并且后续 18 个月中又进行了多次提醒。GitHub 指出了采取这一措施的必要性,主要是因为整个软件生态系统的 2FA 采用率总体上仍然很低。目前只有 16.5% 的 GitHub 活跃用户和 6.44% 的 npm 用户使用一种或多种形式的 2FA。

开源项目很受欢迎,被广泛使用,对个人和企业都是宝贵的资源。然而,如果黑客破坏了开发者的账户,这可能会导致资源库被劫持、数据被盗和项目被破坏。

确保开源软件的安全仍然是软件行业迫切关注的问题,特别是在去年的 log4j 漏洞之后。但是,尽管 GitHub 的新政策将减轻一些威胁,但系统性的挑战仍然存在:许多开源软件项目仍然由无报酬的志愿者维护,而缩小资金缺口已被视为整个科技行业的一个主要问题。

GitHub 是软件供应链的核心,确保软件供应链的安全要从保护开发人员开始。因此我们正在推进 2FA 计划,通过提高账户安全性来保护软件开发。

开发人员的账户是社会工程和账户接管(ATO)的常见目标。保护开源生态系统的开发人员和消费者免受此类攻击是确保供应链安全的第一步,也是最关键的一步。

为了提高安全性,GitHub 用户现在必须启用双重验证。若要在 GitHub 继续活动则需要符合此要求。您需要在 2024 年 1 月 19 日之前在您的账户上启用双重验证,否则将被限制使用部分账户功能。

2FA,2 Factor Authentication,双因素验证,是一种安全密码验证方式。区别于传统的密码验证,由于传统的密码验证是由一组静态信息组成,如:字符、图像、手势等,很容易被获取,相对不安全。2FA 是基于时间、历史长度、实物(信用卡、SMS 手机、令牌、指纹)等自然变量结合一定的加密算法组合出一组动态密码,一般每 60 秒刷新一次。不容易被获取和破解,相对安全。2FA(双因素认证)是一种用于保护在线账户、系统或应用程序的额外安全层。启用2FA后,用户需要提供两种不同类型的身份验证因素来验证其身份,并访问他们的账户或系统,使得攻击者更难以未经授权地访问用户的账户。2FA已经广泛应用于各种在线服务和应用程序,包括电子邮件、社交媒体、银行和支付平台等。启用2FA是一种简单而有效的方式,可以提升个人和组织的账户安全性,防止未经授权的访问和数据泄露。

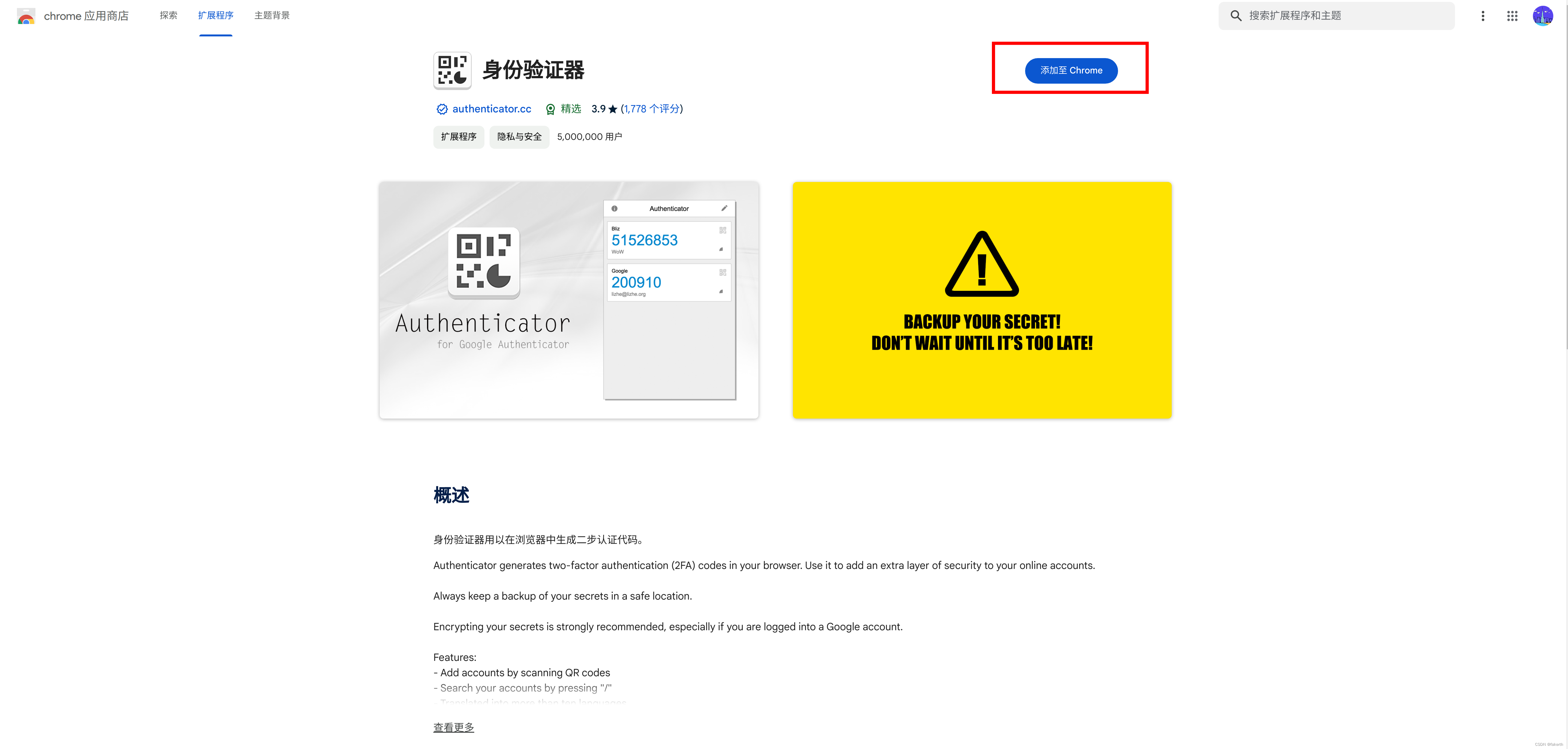

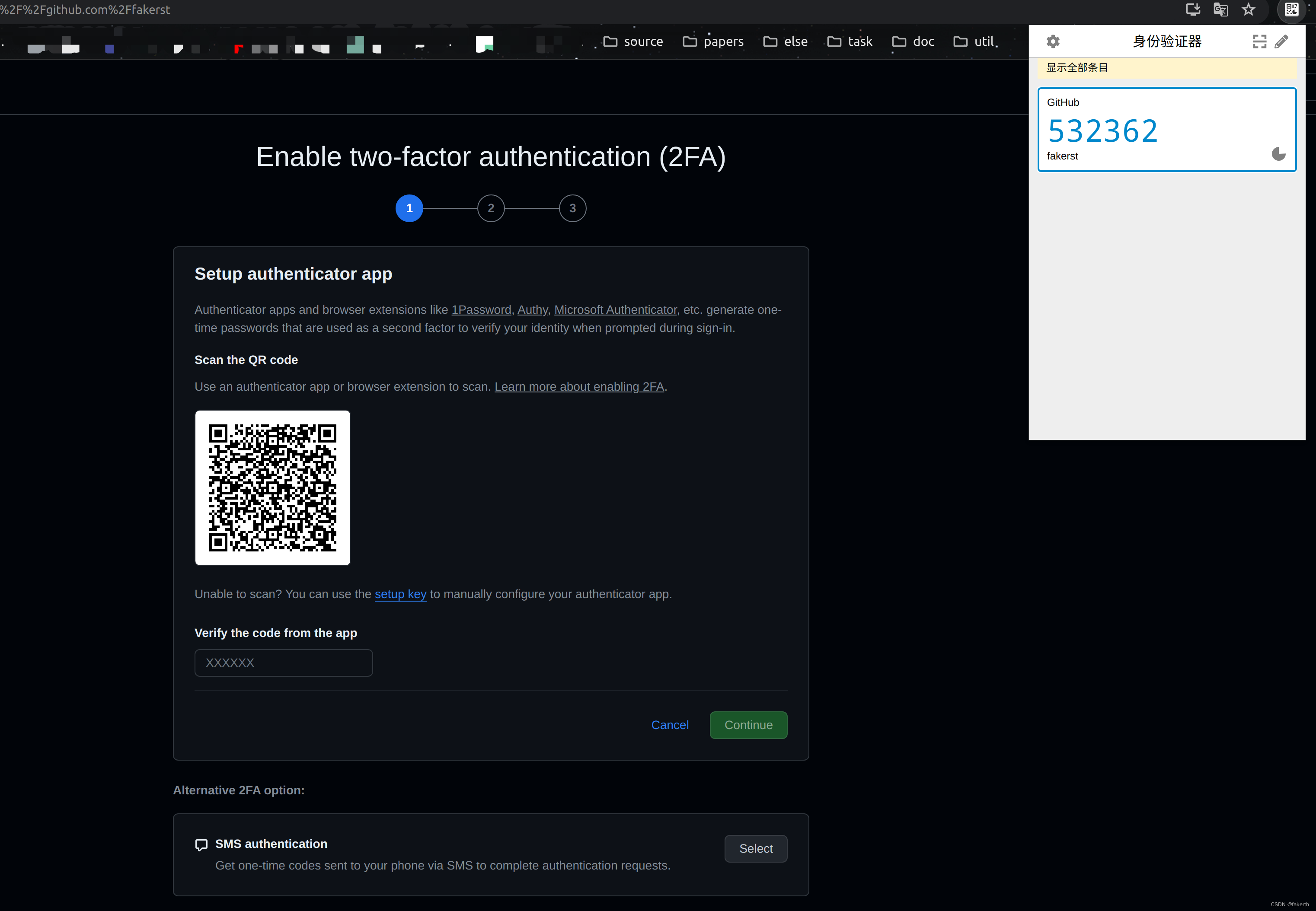

谷歌拓展工具

添加拓展工具

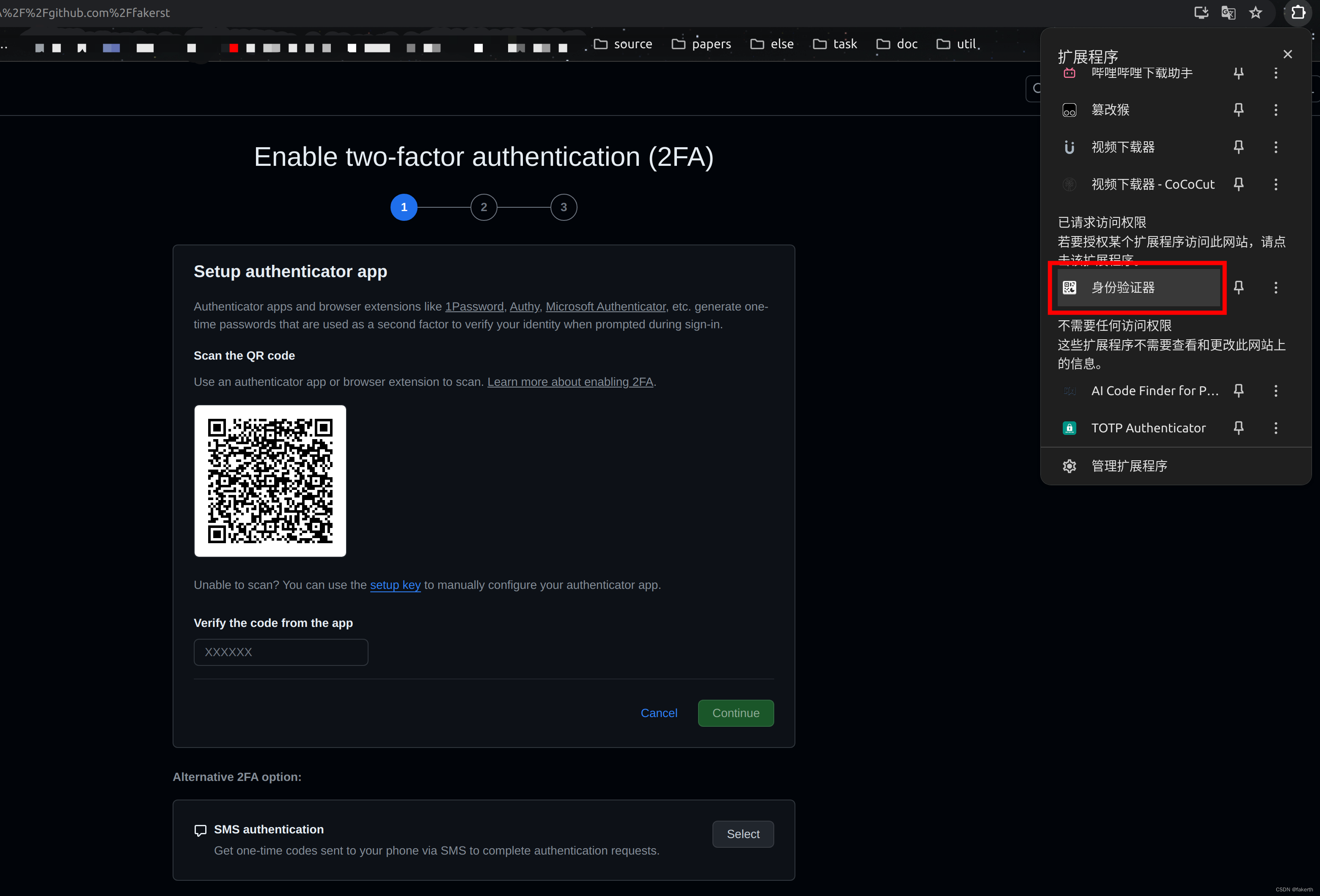

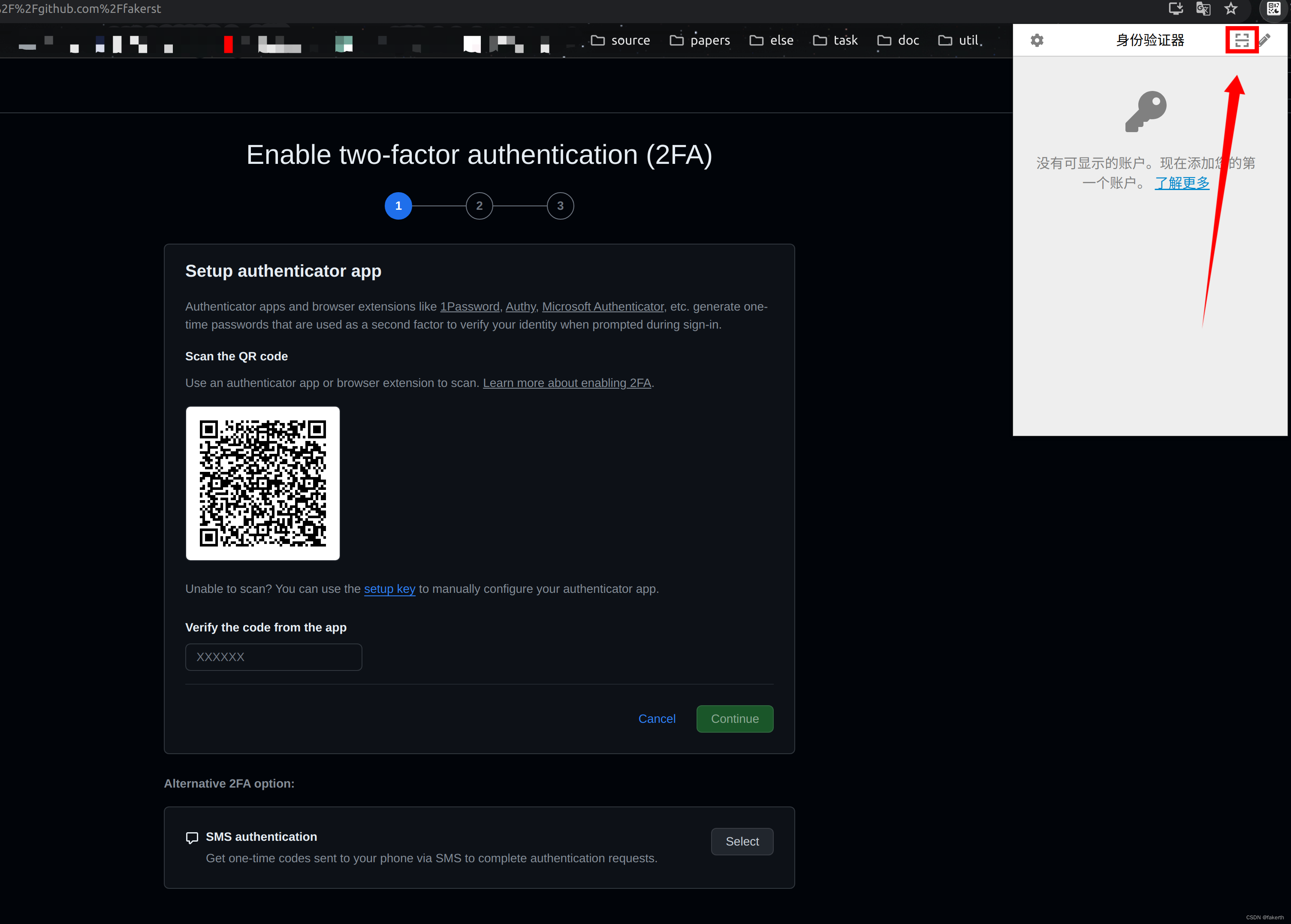

截图扫码

获得QR code

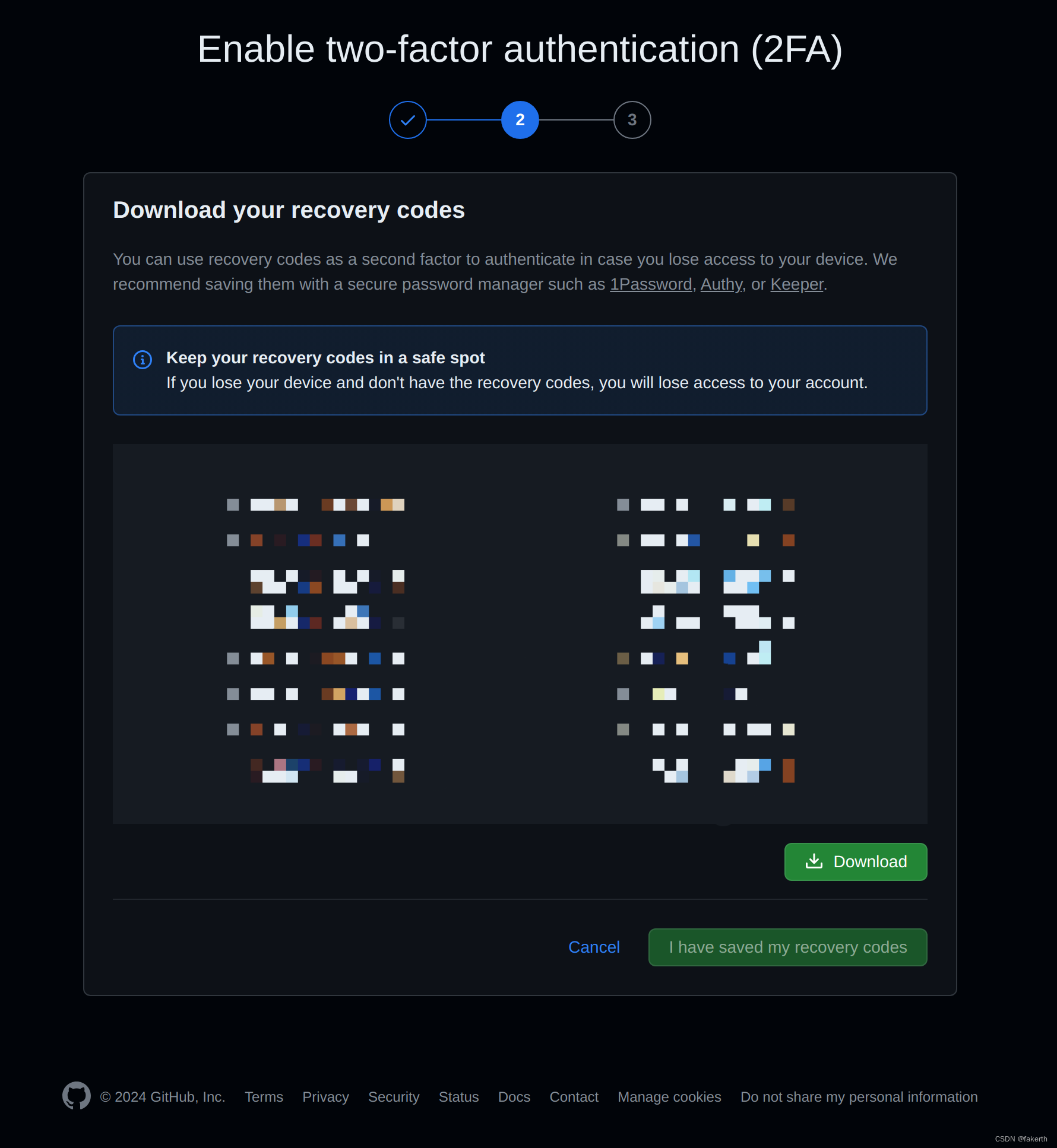

下载recovery code

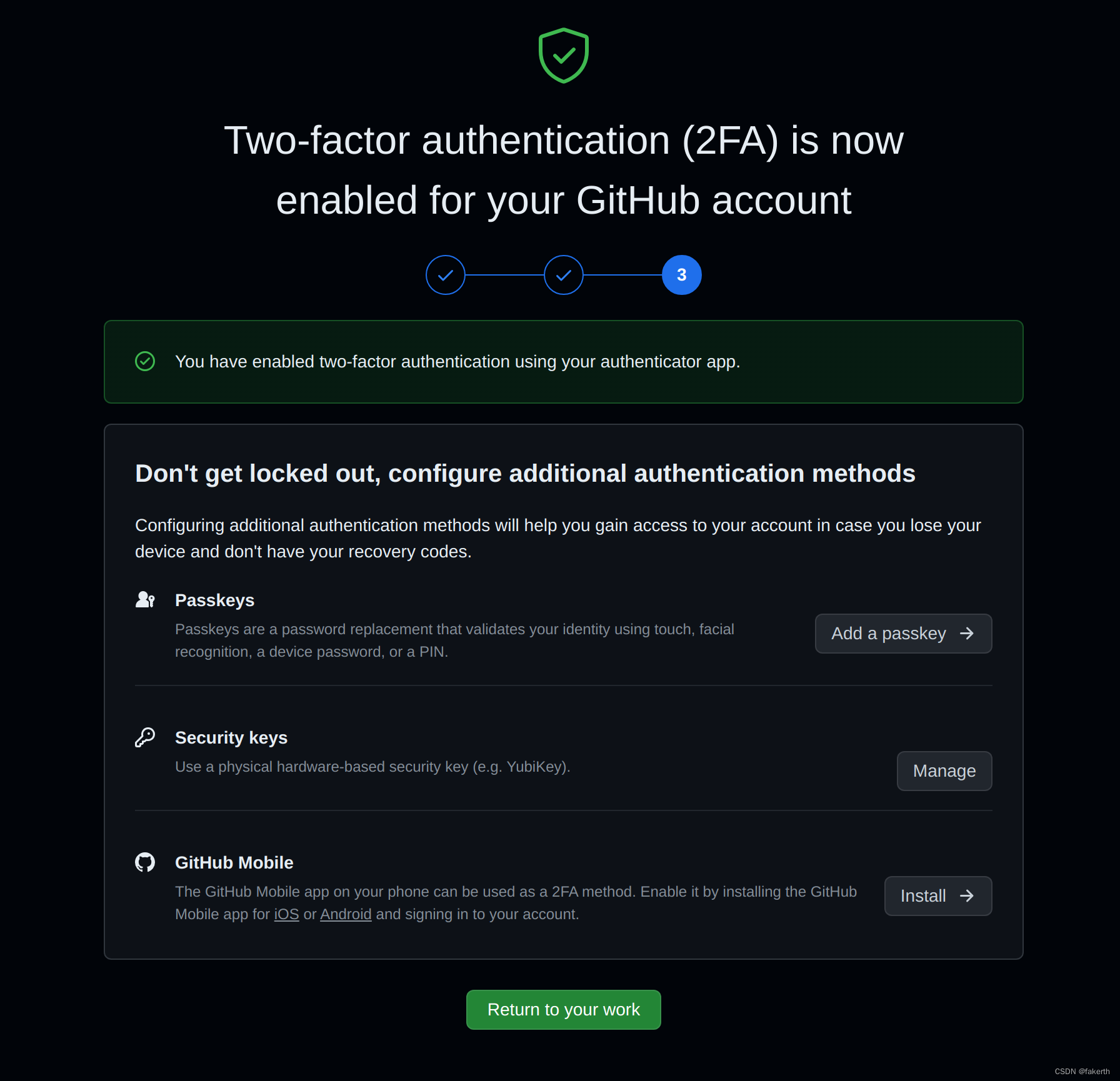

验证成功

return to your work

版权归原作者 fakerth 所有, 如有侵权,请联系我们删除。