什么是CWE?CWE是由个组织维护的?CWE的能解决什么问题?CWE共有多少个类别和条目?读完本文你将收获所有答案。如还有其他相关疑问,欢迎留言讨论。

文章目录

1. 简介

Common Weakness Enumeration,简称CWE,中文翻译为通用缺陷枚举,它是由MITRE公司维护的一个开放的、可扩展的通用语言,用于描述软件及硬件缺陷。CWE可以让安全研究人员、开发人员和安全管理人员能够更好地理解和解决安全问题。CWE本质就是一个软件和硬件缺陷类型列表,当前最新版本为4.10。点击下载

本文中所提到的缺陷指软件、固件、硬件或服务组件中的一种状态,在某些情况下,可能导致漏洞的引入。

软件缺陷举例

不充分数据校验

缓冲区溢出

代码注入

路径操纵

硬件缺陷举例

与CPU、GPU、AI、FPGA相关的核心和计算问题

与身份和策略、共享资源、锁定控件、寄存器以及其他功能和机制相关的特权分离和访问控制问题

与电压、电流、温度、时钟控制和状态保存/恢复相关的功率、时钟和复位问题。

CWE帮助开发人员和安全从业者:

- 用通用语言描述和讨论软件和硬件的缺陷;

- 检查现有软件和硬件产品的缺陷;

- 评估针对这些缺陷的工具的能力覆盖范围;

- 利用共同的基线标准进行缺陷识别、消减和预防工作;

- 在部署之前修补软件和硬件漏洞

2. 分类

CWE List 4.10中共有933个缺陷条目(被分为352个类别,47个视图),其中64个为过期条目,过期条目描述中会指向到新的有效条目。

分类CWE List 4.9CWE List 4.10Weakness(缺陷)933933Category(类别)352352View(视图)4747Deprecated(过期)6364总共13951396

如果大家打开CWE List,可以看到如下9个符号图标,每个图标均有对应含义,下文中也会针对这9个图标类别进行详情介绍。

符号含义 View

View Pillar

Pillar Category

Category Weakness - Class

Weakness - Class Weakness -Base

Weakness -Base Weakness - Variant

Weakness - Variant Compound Element - Composite

Compound Element - Composite Compound Element - Named Chain

Compound Element - Named Chain Deprecated

Deprecated

2.1. View 视图

通过View可以快速检索CWE条目,视图本身也会占用CWE编号。常见的视图如下:

上图中的视图Weakness in Software Written in Java展开后可以看到视图的ID为CWE-660,其中包含了多个CWE条目。

CWE软件开发视图(CWE-699)

2.2. Pillar Weakness 支柱缺陷

最高级的Weakness,不能再抽象了。Pillar是研究概念视图(CWE-1000)中的顶级条目(见下图中的节点条目),代表与之相关的所有Class/Base/Variant Weakness的抽象主题。Pillar与Class不同,因为Pillar在技术上仍然是描述错误的缺陷类型,而Class代表用于对相关事物进行分组的共同特征。例如,错误计算(CWE-682)是Pillar的一个例子,因为它描述了一个错误,但并不表明该错误发生的具体位置或受影响的资源类型。

2.3. Category 类别

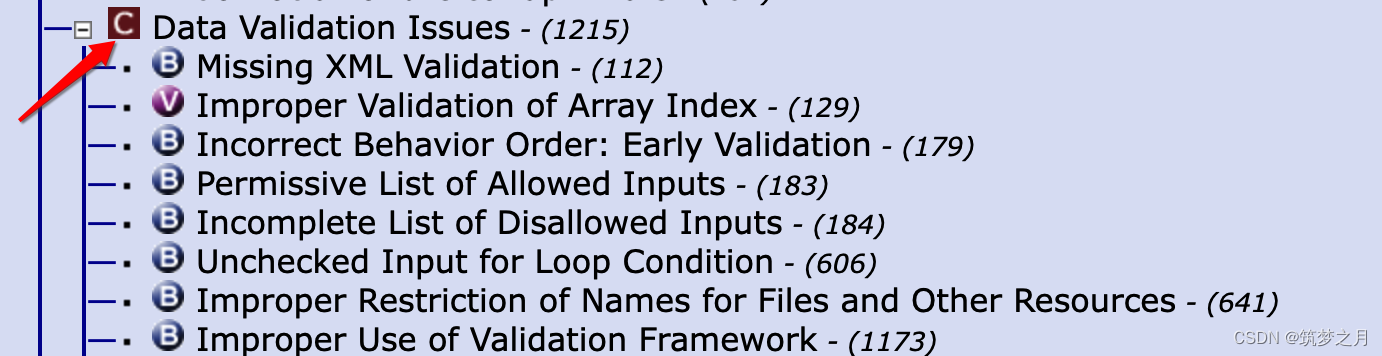

一个CWE条目,它包含一组共享共同特征的其他条目。类别不是缺陷,而是帮助用户找到具有所述共同特征的缺陷的结构性项目。比如,Data Validation Issues(数据校验问题),包含了如下CWE条目,CWE-112,CWE-129,CWE-179,CWE-183,CWE-184,CWE-606,CWE-641,CWE-1173,这些条件都具有共同特征,者和数据校验相关。

2.4. Class Weakness 类缺陷

以非常抽象的方式描述的缺陷,通常独立于任何特定的语言或技术。比 Pillar Weakness更具体,但比Base weakness更抽象。Class weakness通常由以下1或2个维度来描述问题:行为、属性和资源。例如,Class Weakness“不受控制的资源消耗”(CWE-400)描述了与任何类型的资源相关的行为(消耗)的问题(不受控制)。另一个例子是“敏感信息的不安全存储”(CWE-922),它描述并发布(不安全)针对一般类型的资源(敏感信息)采取的行为(存储)。

2.5. Base weakness 基础缺陷

这是一个以抽象方式描述的缺陷,但有足够的细节来推断检测和预防的具体方法。比变体缺陷更抽象,但比类缺陷更具体。基础级缺陷通常由以下2或3个维度来描述问题:行为、属性、技术、语言和资源。例如,基础缺陷“使用外部控制的格式字符串”(CWE-134)描述了针对具有给定属性(外部控制)的特定资源(格式字符串)采取的行为(使用)的问题(不当操作)。另一个示例是“对受限目录的路径名的不当限制”(CWE-22),它描述了针对具有给定属性(受限)的资源(目录)采取的行为(对路径名的控制)的问题(不当限制)。

2.6. Variant Weakness 变体缺陷

与某种产品相关的缺陷,通常涉及特定的语言(如Java、C/C++)或技术。比基础缺陷更具体。变体级缺陷通常由以下3到5个维度来描述问题:行为、属性、技术、语言和资源。例如,“在指针类型上使用sizeof()”(CWE-467),它描述了隐含语言(支持指针类型的语言)中针对资源(指针)的行为(函数应用)的问题(使用)。

2.7. Compound Element 复合元素

将两个或多个CWE条目紧密关联的条目。CWE团队的研究表明,漏洞通常可以用两个或多个缺陷的相互作用或共存来描述。

2.8. Named Chain 命名链

一个频繁出现以至于已为其分配了CWE ID的链,例如CWE-680(整数溢出到缓冲区溢出)。

2.9. Deprecated 过期

应该有一个参考,指出每个不推荐的缺陷中的替代品。

3. CWE Top 25

CWE Top 25每年都会更新,以下是2022年CWE前25名中的缺陷列表,包括每个缺陷的总体得分。

序号ID名称得分1CWE-787越界写入64.202CWE-79跨站脚本45.973CWE-89SQL注入22.114CWE-20输入校验不充分20.635CWE-125越界读取17.676CWE-78OS命令注入17.537CWE-416释放后使用15.508CWE-22路径遍历14.089CWE-352跨站请求伪造11.5310CWE-434无限制上传危险类型文件9.5611CWE-476空指针引用7.1512CWE-502不可信数据的反序列化6.6813CWE-190整数溢出或回绕6.5314CWE-287不合适的认证6.3515CWE-798硬编码证书5.6616CWE-862授权机制缺失5.5317CWE-77命令注入5.4218CWE-306关键功能认证机制缺失5.1519CWE-119内存缓冲区边界内的操作限制不恰当4.8520CWE-276默认权限不正确4.8421CWE-918服务端请求伪造(SSRF)4.2722CWE-362使用共享资源并发执行,但同步不正确(“竞争条件”)3.5723CWE-400不受控制的资源消耗3.5624CWE-611XML外部实体引用的不当限制3.3825CWE-94代码注入3.32

4. 常见问题

4.1. Mitre在CWE承担了什么角色

Mitre公司负责维护CWE列表及其后续工作(即网络安全领域知名的CWE Top 25、CWSS和CWRAF),调整CWE研究电子邮件列表,并在整个过程中提供中立的指导,以确保CWE符合公众利益。

4.2. 漏洞与缺陷的关系

缺陷是可能导致漏洞的错误。软件漏洞是黑客可以直接使用的软件中的一个错误,以获得对系统或网络的访问。硬件漏洞是指硬件或其固件中的错误,黑客可以使用该错误来远程或物理访问系统。

4.3. CVE与CWE的关系

MITRE公司早在1999年初就开始研究软件缺陷分类问题,当时它发布了CVE( Common Vulnerabilities and Exposures,通用漏洞披露)清单。作为构建CVE的一部分,MITRE的CVE团队从2005年开始对漏洞、攻击、故障和其他概念进行了初步分类和分类,以帮助定义常见的软件缺陷。然而,尽管这些分组对于CVE来说足够了,但它们太粗糙,无法用于识别和分类代码安全评估行业提供的功能。为了更好地满足这些额外需求,CWE清单便于2006年创建。所以是先有了CVE才有的CWE,CWE的出现可以更精细的分类CVE漏洞。

4.4. OWASP Top 10和CWE Top 25的区别

OWASP Top 10是由开放式Web应用程序安全项目(OWASP,Open Web Application Security Project)组织维护,涵盖了更一般的概念并侧重于Web应用程序。CWE Top 25涵盖的问题比OWASP Top 10中以Web为中心的视角所产生的问题更广泛,例如缓冲区溢出。此外,CWE Top 25目标是达到程序员可直接操作的水平,因此包含了比OWASP Top 10中使用的类别更详细的问题。然而,由于web应用程序非常流行,而且OWASP Top 10中的一些问题对所有类型的软件都有通用的应用,因此也存在一些重叠。

5. 参考

[1] https://cwe.mitre.org/index.html

[2] https://cwe.mitre.org/about/faq.html

版权归原作者 筑梦之月 所有, 如有侵权,请联系我们删除。