提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

前言

本文所介绍的漏洞从发现到今天已经经过了相当长的时间,基本很难在真实环境中遇见。因此本文的目的更多是一种记录和学习。

一、Weblogic是什么?

WebLogic是美商Oracle的主要产品之一,系购并得来。是商业市场上主要的Java(J2EE)应用服务器软件(application server)之一,是世界上第一个成功商业化的J2EE应用服务器,目前已推出到14c(14.1.1.0.0)版。

二、CVE-2018-2894是什么?

Oracle 7月更新中,修复了Weblogic Web Service Test Page中一处任意文件上传漏洞。攻击者可利用该漏洞上传任意jsp文件,并通过连接webshell进一步获得服务器权限。

三、受影响的weblogic版本

Oracle Weblogic 10.3.6.0, 12.1.3.0, 12.2.1.2, 12.2.1.3

四、环境搭建

vulhub

五、漏洞复现

1. 环境启动

vulhub的使用方式在这里不再说明,基本为根据漏洞分类进入目标目录查看README.md文件。按照文件的说明进行环境搭建和启动。

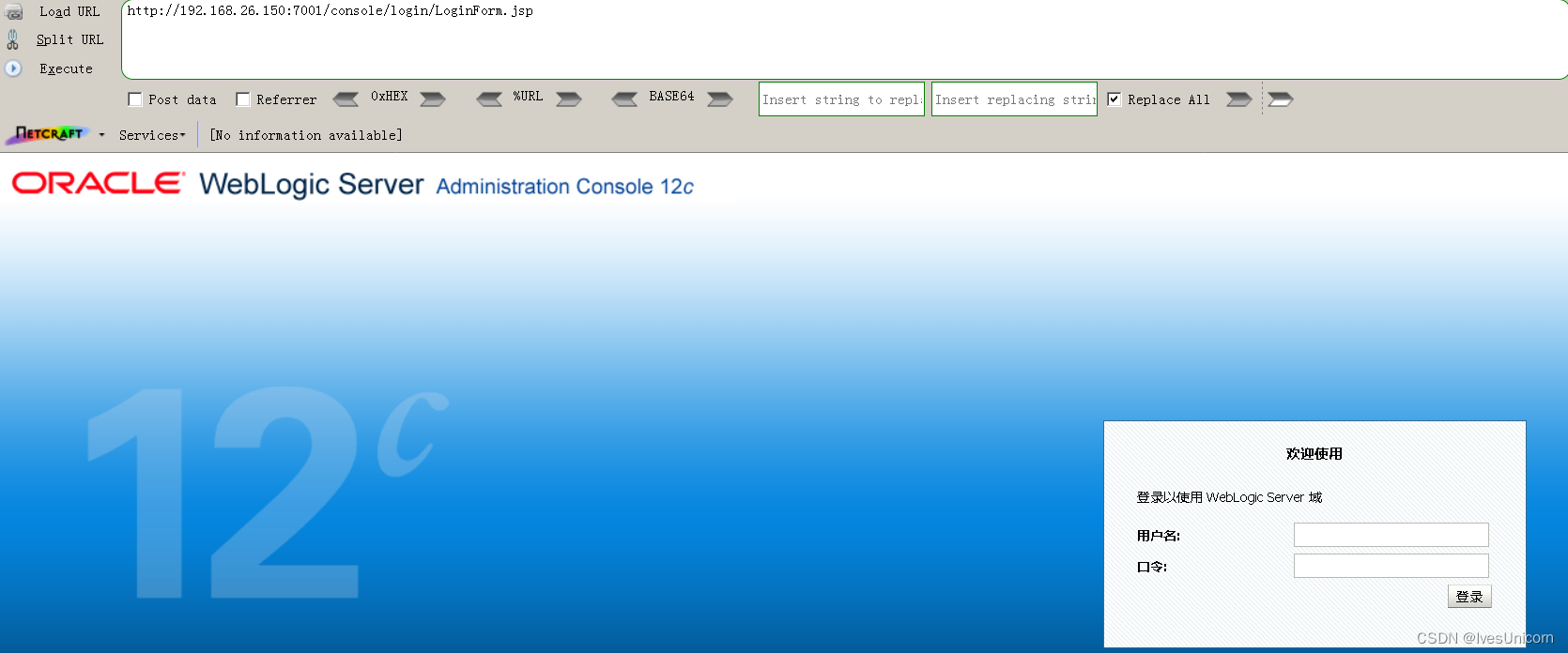

2. 进入目标weblogic登录界面

访问http://your-ip:7001/console页面

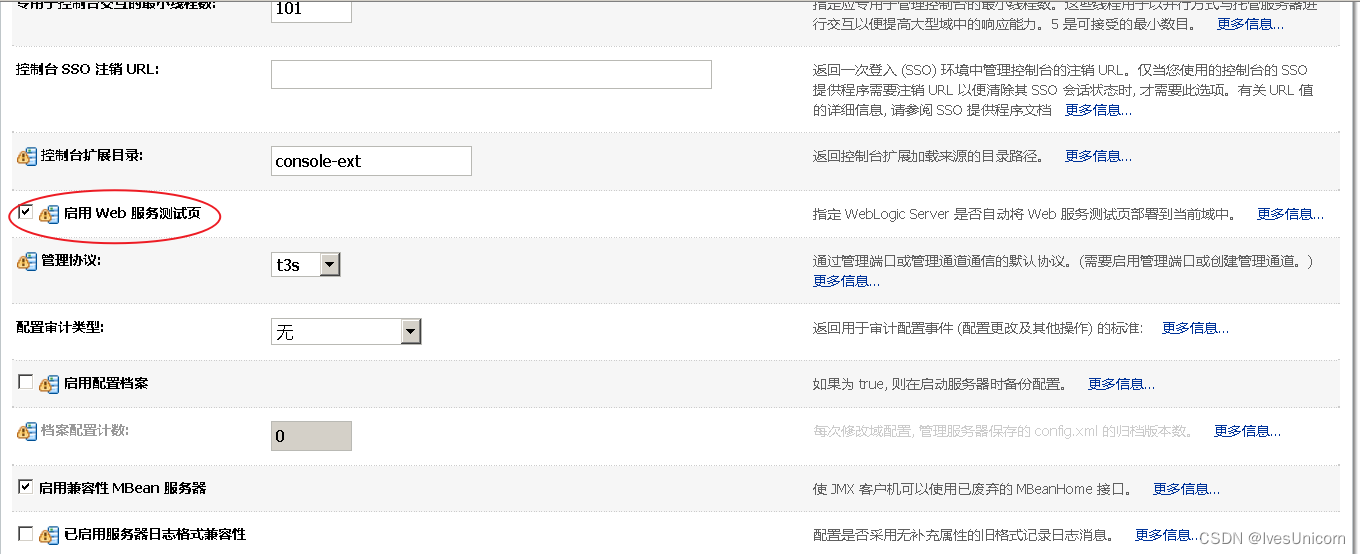

3. 开启Web Service Test Page

因为是靶场环境,且Web Service Test Page在“生产模式”下默认不开启,所以该漏洞有一定限制。在这里通过靶场自带的命令可以获得登录密码,并登录。

docker-compose logs | grep password

在后台页面左侧“域结构”中点击“base_domain”,在右侧下滑页面中点击“高级”-“启用Web服务测试页”

4. 设置当前的工作目录

访问http://your-ip:7001/ws_utc/config.do页面,并修改“Work Home Dir”为如下目录提交

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

P.S. 这样设置的目的是将目录设置为“ws_utc”应用的css静态文件目录,而访问这个目录是不需要权限的。这也是该漏洞能够成功利用的关键

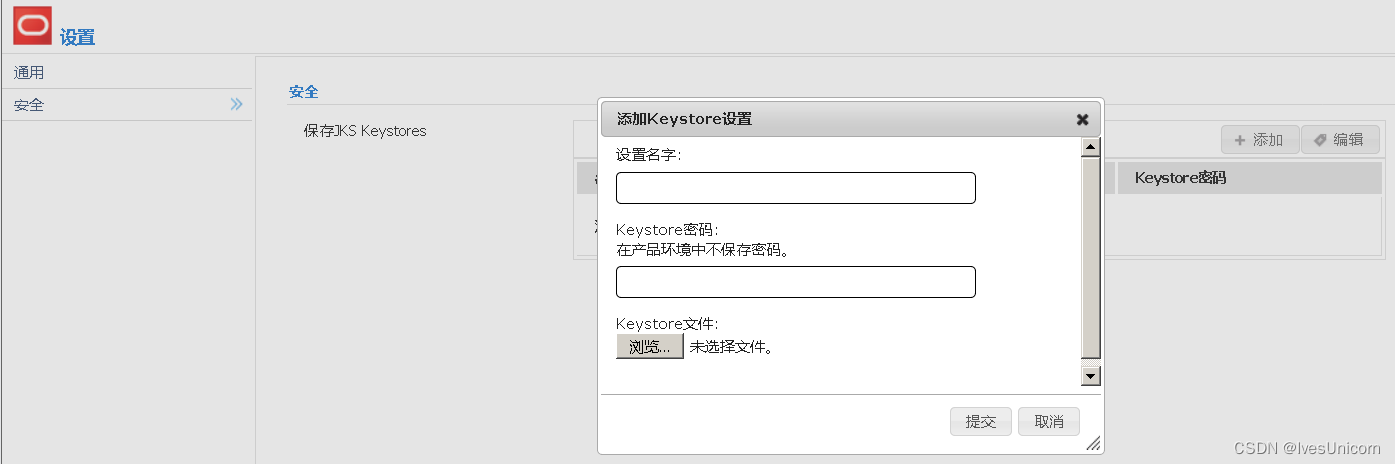

5. 上传Webshell

在上一个页面的左侧点击安全-添加,上传jsp木马

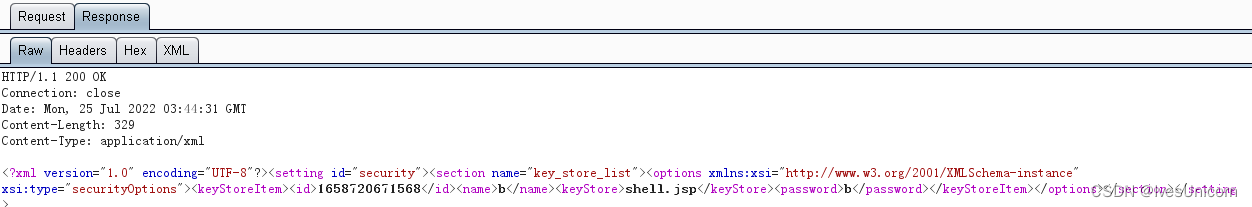

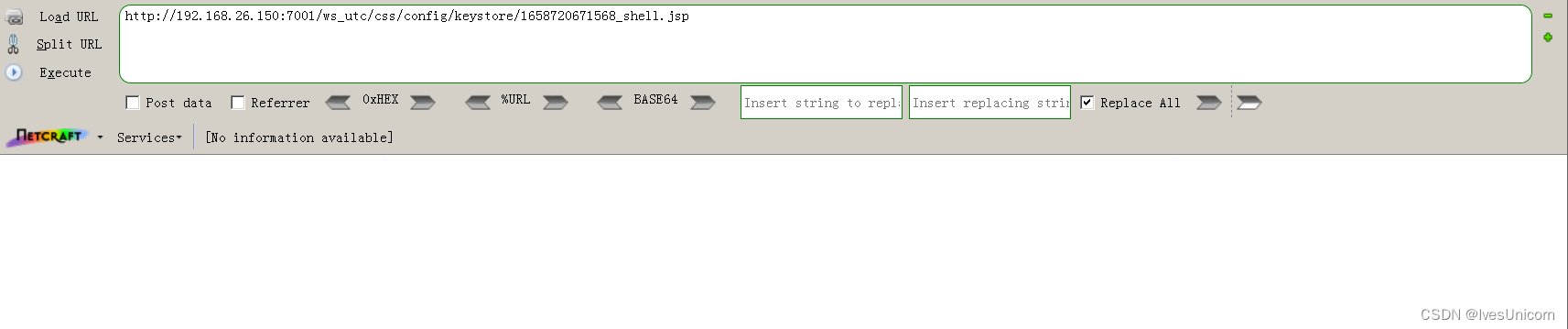

通过Burp Suite抓取返回的包获得时间戳为1658720671568

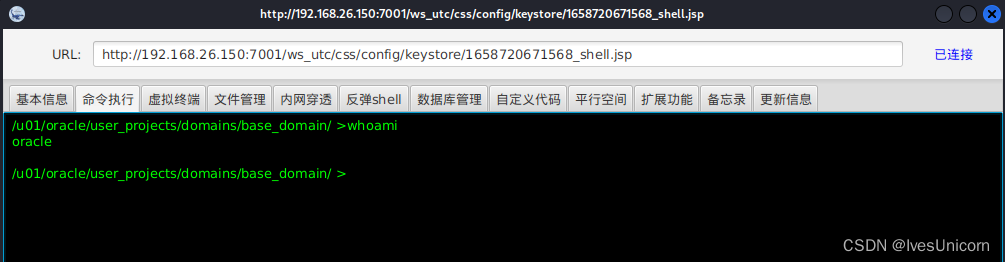

6. 访问Webshell,并使用冰蝎连接

访问http://your-ip:7001/ws_utc/css/config/keystore/[时间戳]_[文件名]

使用冰蝎连接成功

总结

本漏洞虽然利用方式简单,但利用条件苛刻且危害较大。通过升级Oracle版本,并关闭Web服务测试页面能够有效避免该漏洞所产生的威胁。

版权归原作者 IvesUnicorn 所有, 如有侵权,请联系我们删除。