记一次ctf实例,以便下次直接引用 ( :

我们直接看代码吧

<?phperror_reporting(0);include"str.php";if(isset($_POST['array1'])&&isset($_POST['array2'])){$a1=(string)$_POST['array1'];$a2=(string)$_POST['array2'];if($a1==$a2){die("fuck????");}if(md5($a1)===md5($a2)){echo"you find it!";}else{die("you failed!");}}else{show_source(__FILE__);}?>

什么叫强md5碰撞?

一般比较简单的是像这种 if(md5(

a

1

)

=

=

m

d

5

(

a1) == md5(

a1)==md5(a2)),我们称为弱比较类型,而像 if(md5(

a

1

)

=

=

=

m

d

5

(

a1) === md5(

a1)===md5(a2)) 则是属于强比较类型,区别就是 == 和 ===,我们可以这么理解

== :只比较值

=== :比较值和类型

但是在刚才的代码中的限制条件不只是 ===,在代码前段可以看到对传入的array进行了强制转换成字符串(string),如果排除不是字符串的因素我们可以直接使用数组绕过(在我上一篇文章中有讲),但在这使用数组绕过便会出现 you failed! 像这样:

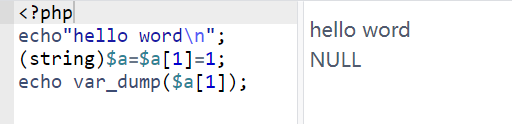

原因是php的数组在进行string强制转换时,会将数组转换为NULL类型,像下图这样:

直接被拦截在 if($a1 == $a2){die(“fuck???”)}

没办法,只有用另外的方法了

难道还存在不相等的两个字符串md5后仍然相等??

最后通过百度一顿狂搜,居然真找到了一组方法

这里我就直接贴上来了:

payload:array1=%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%00%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%55%5d%83%60%fb%5f%07%fe%a2&array2=%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%02%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%d5%5d%83%60%fb%5f%07%fe%a2

同样,若是遇见将md5()替换为==>sha1()时,也可以用同样的方法,

这里我就不测试了,直接贴上payload:

array1=%25PDF-1.3%0A%25%E2%E3%CF%D3%0A%0A%0A1%200%20obj%0A%3C%3C/Width%202%200%20R/Height%203%200%20R/Type%204%200%20R/Subtype%205%200%20R/Filter%206%200%20R/ColorSpace%207%200%20R/Length%208%200%20R/BitsPerComponent%208%3E%3E%0Astream%0A%FF%D8%FF%FE%00%24SHA-1%20is%20dead%21%21%21%21%21%85/%EC%09%239u%9C9%B1%A1%C6%3CL%97%E1%FF%FE%01%7FF%DC%93%A6%B6%7E%01%3B%02%9A%AA%1D%B2V%0BE%CAg%D6%88%C7%F8K%8CLy%1F%E0%2B%3D%F6%14%F8m%B1i%09%01%C5kE%C1S%0A%FE%DF%B7%608%E9rr/%E7%ADr%8F%0EI%04%E0F%C20W%0F%E9%D4%13%98%AB%E1.%F5%BC%94%2B%E35B%A4%80-%98%B5%D7%0F%2A3.%C3%7F%AC5%14%E7M%DC%0F%2C%C1%A8t%CD%0Cx0Z%21Vda0%97%89%60k%D0%BF%3F%98%CD%A8%04F%29%A1&array2=%25PDF-1.3%0A%25%E2%E3%CF%D3%0A%0A%0A1%200%20obj%0A%3C%3C/Width%202%200%20R/Height%203%200%20R/Type%204%200%20R/Subtype%205%200%20R/Filter%206%200%20R/ColorSpace%207%200%20R/Length%208%200%20R/BitsPerComponent%208%3E%3E%0Astream%0A%FF%D8%FF%FE%00%24SHA-1%20is%20dead%21%21%21%21%21%85/%EC%09%239u%9C9%B1%A1%C6%3CL%97%E1%FF%FE%01sF%DC%91f%B6%7E%11%8F%02%9A%B6%21%B2V%0F%F9%CAg%CC%A8%C7%F8%5B%A8Ly%03%0C%2B%3D%E2%18%F8m%B3%A9%09%01%D5%DFE%C1O%26%FE%DF%B3%DC8%E9j%C2/%E7%BDr%8F%0EE%BC%E0F%D2%3CW%0F%EB%14%13%98%BBU.%F5%A0%A8%2B%E31%FE%A4%807%B8%B5%D7%1F%0E3.%DF%93%AC5%00%EBM%DC%0D%EC%C1%A8dy%0Cx%2Cv%21V%60%DD0%97%91%D0k%D0%AF%3F%98%CD%A4%BCF%29%B1

版权归原作者 买Lemon也用劵 所有, 如有侵权,请联系我们删除。