一、SSRF漏洞原理

漏洞概述

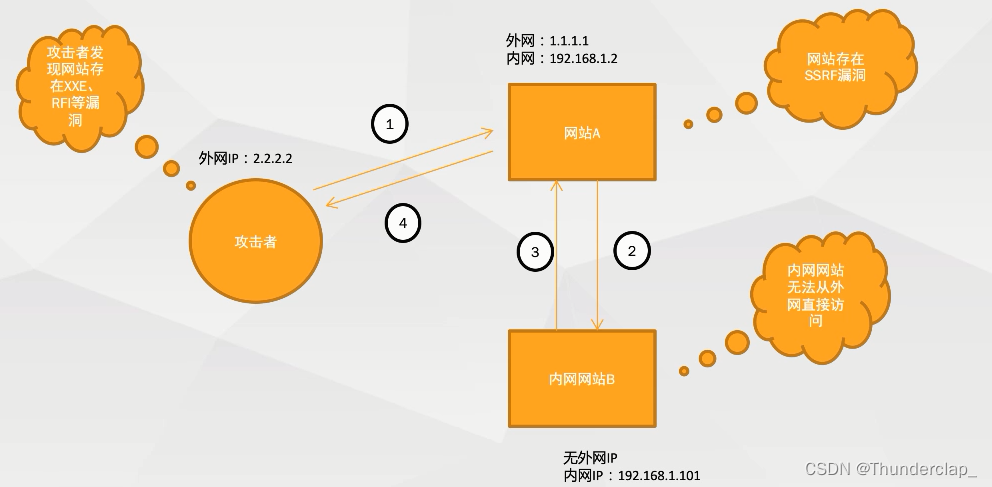

- SSRF(Server-side Request Forge,服务端请求伪造)是一种由攻击者构造形成由服务端发起请求的安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。正是因为它是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统。

存在漏洞的位置:

1.分享:通过URL地址分享网页内容

2.转码服务

3.在线翻译

4.图片加载与下载:通过URL地址加载或下载图片

5.图片、文章收藏功能

6.未公开的api实现以及其他调用URL的功能

7.从URL关键字中寻找

相关危险函数

SSRF涉及到的危险函数主要是网络访问,支持伪协议的网络读取的函数以PHP为例,涉及到的函数有

1.file_get_contents()—file_get_contents是把文件写入字符串,当把url是内网文件的时候,会先去把这个文件的内容读出来再写入,导致了文件读取

2.fsockopen()——fsockopen是打开一个网络连接或者Unix套接字连接

3.curl_exec()——利用方式很多,最常见的是通过file、dict、gopher这三个协议来进行渗透

4.curl()

5.fopen()——打开一个文件文件或者 URL。

6.readfile()——输出一个文件的内容。与file_get_contents相似

举例(以百度识图为例)

用户可以从本地或者URL的方式获取图片资源,交给百度识图处理。如果提交的是URL地址,该应用就会通过URL寻找图片资源。

Web应用开放了类似于百度识图这样的功能,并且对用户提供的URL和远端服务器返回的信息没有进行合适的验证或者过滤,就可能存在“请求伪造”的缺陷

二、SSRF漏洞危害

端口扫描

内网Web应用指纹识别

攻击内网Web应用

三、SSRF漏洞防御与修复

禁止302跳转,或者每跳转一次都进行校验目的地址是否为内网地址或合法地址。

过滤返回信息,验证远程服务器对请求的返回结果,是否合法。

禁用高危协议,例如:gopher、dict、ftp、file等,只允许http/https

设置URL白名单或者限制内网IP

限制请求的端口为http的常用端口,只允许访问HTTP和HTTPS的请求或者根据业务需要治开放远程调用服务的端口

catch错误信息,做统一错误信息,避免黑客通过错误信息判断端口对应的服务

版权归原作者 Thunderclap_ 所有, 如有侵权,请联系我们删除。