唯密文攻击(COA)

已知明文攻击(KPA)

选择明文攻击(CPA)

选择密文攻击(CCA)

上述每种攻击的目的是决定所使用的密钥。攻击强度由弱到强,能够抵抗选择密文攻击那么就能够抵抗其余三种攻击。

自适应选择明文攻击(ACPA)

选择密钥攻击(CKA)

实际安全性:根据破译密码系统所需的计算量来评价其安全性,分为计算安全性和可证明安全性。

计算上安全:破译一个系统在原理上可行,但已知的算法和现有的计算工具不可能完成所有要求的计算量成为计算上安全。

可证明安全:证明破译某个体制的困难性等价于解决某个数学难题,就称之为可证明安全性。

无条件安全:如果算法产生的密文不能给出唯一决定相应明文的足够信息,此时无论分析者截获多少密文,花费多少时间都不能解密密文。香农表示,仅当密钥至少和明文一样长时,才能达到无条件安全,仅一次一密方案是无条件安全的。

计算安全:满足两个准则1、破译代价超过信息本身价值;2、破译时间超过信息有用期。

无条件安全:密文没有泄露足够的明文信息,无论计算能力多强都无法由密文唯一确定明文

分析古典密码: 1. 单字母代换 唯密文攻击2. 多字母代换 已知明文攻击

分析分组密码: 1. 差分分析(找到明文的变化对密文的影响)是最有力的手段 选择明文攻击; 1. 差分密码分析是迄今已知的攻击迭代密码最有效的方法之一,通过分析明文对的差值对密文对的插值的影响来恢复某些密钥比特。 1. 推广:截断差分密码分析;高阶差分密码分析;不可能差分密码分析;2. 线性分析(找到算法的近似线性表达式从而破解算法) 已知明文攻击; 1. 多重线性密码分析:结合多个线性逼近进行线性密码分析,充分利用线性逼近资源。2. 非线性密码分析:为了降低线性密码分析复杂度。3. 划分密码分析:适合分析迭代分组密码,利用密码算法的某些缺陷可以用所谓的“有效划分对”来刻画。3. 差分-线性密码分析:差分分析和线性分析相结合的技术。4. 插值攻击 1. 从整体上进行攻击2. 从恢复密钥角度进行攻击3. 利用中间相遇方法进行攻击5. 相关密钥攻击:密钥扩展算法对分组密码的安全性的影响。6. 强力攻击:穷举;字典·给定K生成明密文对;查表·选择明文攻击,给定明文P预计算所有的密钥对应的密文;时间-存储 选择明文攻击,结合穷举和查表。强力攻击可用于任何分组密码,攻击的复杂度只依赖于分组长度和密钥长度,严格地讲攻击所需的时间复杂度依赖于分组密码的工作效率(包括加解密速度,密钥扩展) 1. 字典攻击:攻击者搜集名密文对,排成一个字典,通过查找密文找到对应的明文。2. 查表攻击:用所有密钥逐个试解密密文。3. 时间-存储权衡攻击:穷尽密钥搜索攻击和查表攻击两种方法混合,选择明文攻击中以时间换取空间。

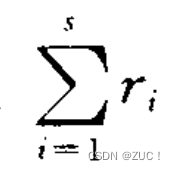

分析序列密码: 1. 分别征服 唯密文攻击 :将一个待求解的问题分成许多子问题,然后对每个子问题求解,最后再综合求解。2. 最佳仿射逼近 已知明文攻击 :利用已知信息构造一个新的级数不超过

的LFSR,以它来近似代替原密钥流生成器从而达到对密文的近似解密。3. 线性校验子分析方法:缺陷:无法极小化解距离,无法保证成功率。解距离:所需要的截断长度。4. 改进的线性校验子分析方法5. 线性一致性测试分析方法6. 快速相关分析方法7. 多输出前馈网络密码系统的分析方法:前馈网络密码系统是一种重要的六密码生成器,对于一般的多输出前馈网络系统而言比较深入的研究结果不多见。8. 收缩序列的分析:与自收缩序列相关,具有较长的周期、较高的线性复杂度和良好的统计特性。缺陷:收缩序列可以部分被破译,自收缩序列可以完全被破译。

的LFSR,以它来近似代替原密钥流生成器从而达到对密文的近似解密。3. 线性校验子分析方法:缺陷:无法极小化解距离,无法保证成功率。解距离:所需要的截断长度。4. 改进的线性校验子分析方法5. 线性一致性测试分析方法6. 快速相关分析方法7. 多输出前馈网络密码系统的分析方法:前馈网络密码系统是一种重要的六密码生成器,对于一般的多输出前馈网络系统而言比较深入的研究结果不多见。8. 收缩序列的分析:与自收缩序列相关,具有较长的周期、较高的线性复杂度和良好的统计特性。缺陷:收缩序列可以部分被破译,自收缩序列可以完全被破译。分析哈希算法: 1. 抗原像攻击(单向性):给定杂凑值h,找到M使得h=H(M)是困难的。2. 抗第二原像攻击(弱抗碰撞性):给定消息M1,找到另外一个消息M2使得H(M1)=H(M2)是困难的。3. 抗强碰撞攻击:找到两个消息M1,M2使得H(M1)=H(M2)是困难的4. 生日攻击:利用哈希值的取值空间不够大而制造碰撞的攻击方法。没有利用Hash函数的结构和任何代数弱性质。5. 差分攻击:王教授没有给出如何寻找差分和差分路径的方法.国内外专家都猜测她是靠非凡的直觉手工完成6. 中间相遇攻击:以空间换取时间的攻击方法。比较链中的中间变量,适用于攻击具有分组链结构的Hash方案。7. 长度扩展攻击(针对M-D):针对某些允许包含额外信息的加密散列函数的攻击手段。选择一个已知长度的字符串(M1),内容不重要,将字符串填充完整,新加一个字符串(M2),再将之前的字符串的哈希值H(M1)作为最后一块加密的初始向量,最后得到的结果和两个字符串拼接的哈希值H(M1+M2)是一样的。

分析公钥密码: 1. 背包NPC问题:2. 背包体制:安全性来源于背包难题,一个NP完全问题,也称子集和问题。3. 中间入侵分析方法

密码协议分析: 1. 攻击检验方法:采用现有的一些对协议的有效攻击方法逐个对协议进行攻击,检验其是否具有抵抗这些攻击的能力。2. 形式化分析方法:采用形式语言对安全协议进行安全性分析。重点放在协议涉及的通信各方的信任以及由这些信任的进一步推演所得到的通信结果上。

版权归原作者 ZUC! 所有, 如有侵权,请联系我们删除。