帝国cms漏洞分析前台XSS漏洞

一、帝国cms漏洞描述

该漏洞是由于javascript获取url的参数,没有经过任何过滤,直接当作a标签和img标签的href属性和src属性输出。

二、帝国cms漏洞复现

1、需要开启会员空间功能(默认关闭),登录后台开启会员空间功能。

2、漏洞出现的位置在/e/ViewImg/index.html,浏览代码,发现如下代码存在漏洞

分析代码:通过Request函数获取地址栏的url参数,并作为img和a标签的src属性和href属性,然后经过document.write输出到页面。

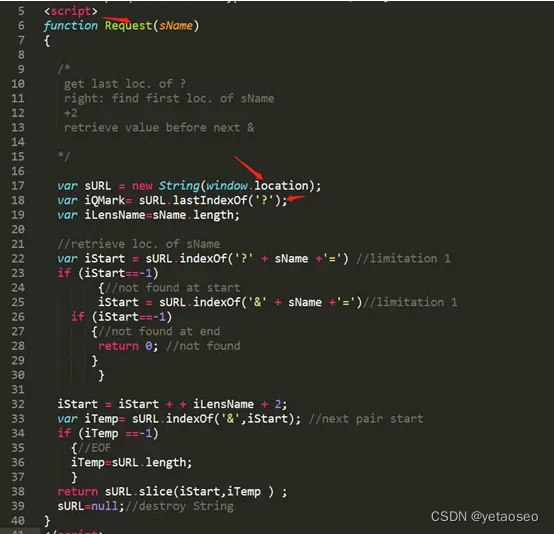

3、帝国cms漏洞分析:跟进Request函数

分析代码:通过window.location获取当前url地址,根据传入的url参数,获取当前参数的起始位置和结束位置。

例如,地址是:index.html?url=javascript:alert(document.cookie),经过Request函数处理就变成javascript:alert(document.cookie)

4、帝国cms漏洞分析:url地址经过Request函数处理之后

版权归原作者 叶涛网站推广优化 所有, 如有侵权,请联系我们删除。