简介

此题为逆向笔记,为了能更好的让大家理解逆向题的解法,由于原版笔记不适合理解,我重新又修改了一下,有什么不懂的地方都可以在评论区留言

关于其他题的wp可以参考我这篇文章

https://blog.csdn.net/weixin_53912233/article/details/127352594

信息收集

4.对靶机场景桌面上的PE01.exe二进制文件进行调试,尝试破解该二进制文件,将注册成功后的回显信息作为Flag值提交;

首先把PE01.exe拖入进去IDA逆向调试软件中,直接确认即可。

我们进入到了ida程序里,通过题目得知这题是要破解程序从而获得回显信息为flag值,那么可以尝试思考,回显信息的关键字在哪里。

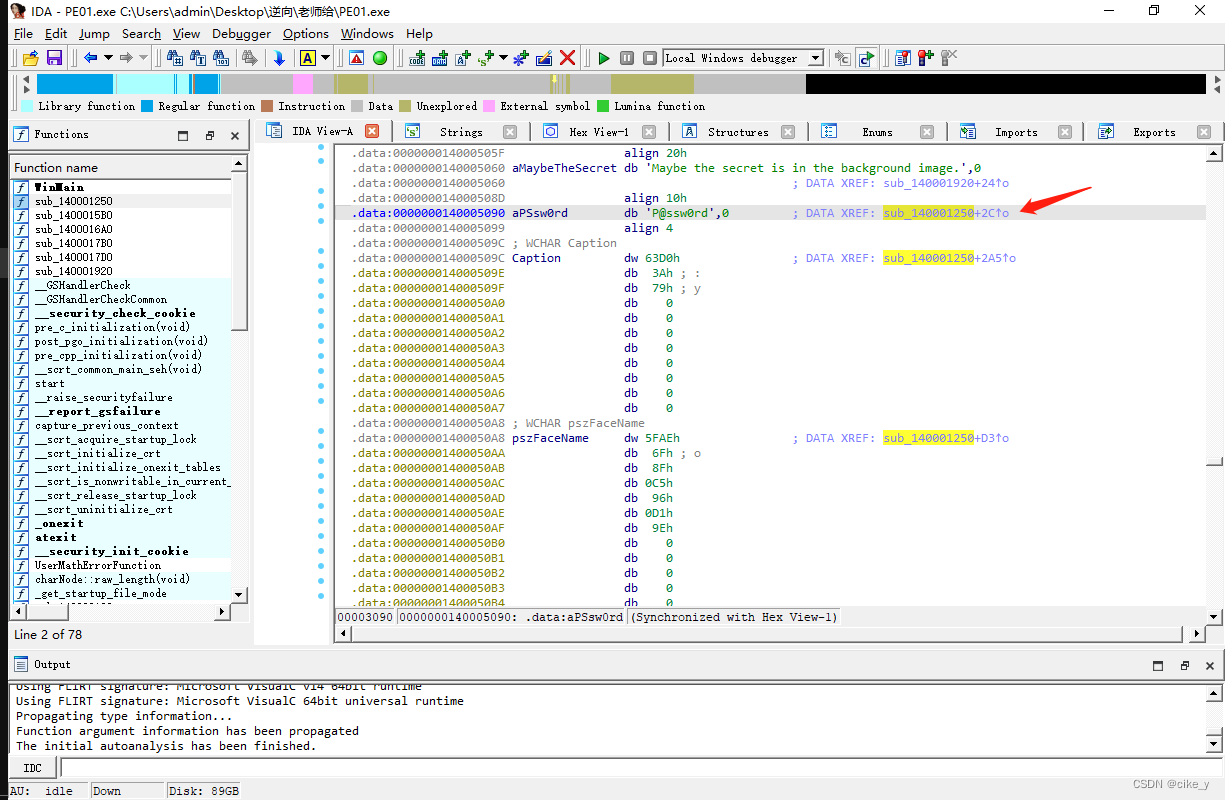

进入ida调试后按shift+f12搜索字符串,在字符串值的末尾可以发现一些让人产生flag有关的信息,双击P@ssword

双击后可以发现关键信息的字符串旁边有一个data值, data值可以通过交叉搜索(双击DATA XREF)进行数据交叉引用就会跳转到了text值。

按空格键就会进入到反汇编代码

继续向下查看,发现这是一个运行PE01程序就会出现的回显信息

按F5进入伪代码模式,查看伪代码可以更清楚的了解程序的运行

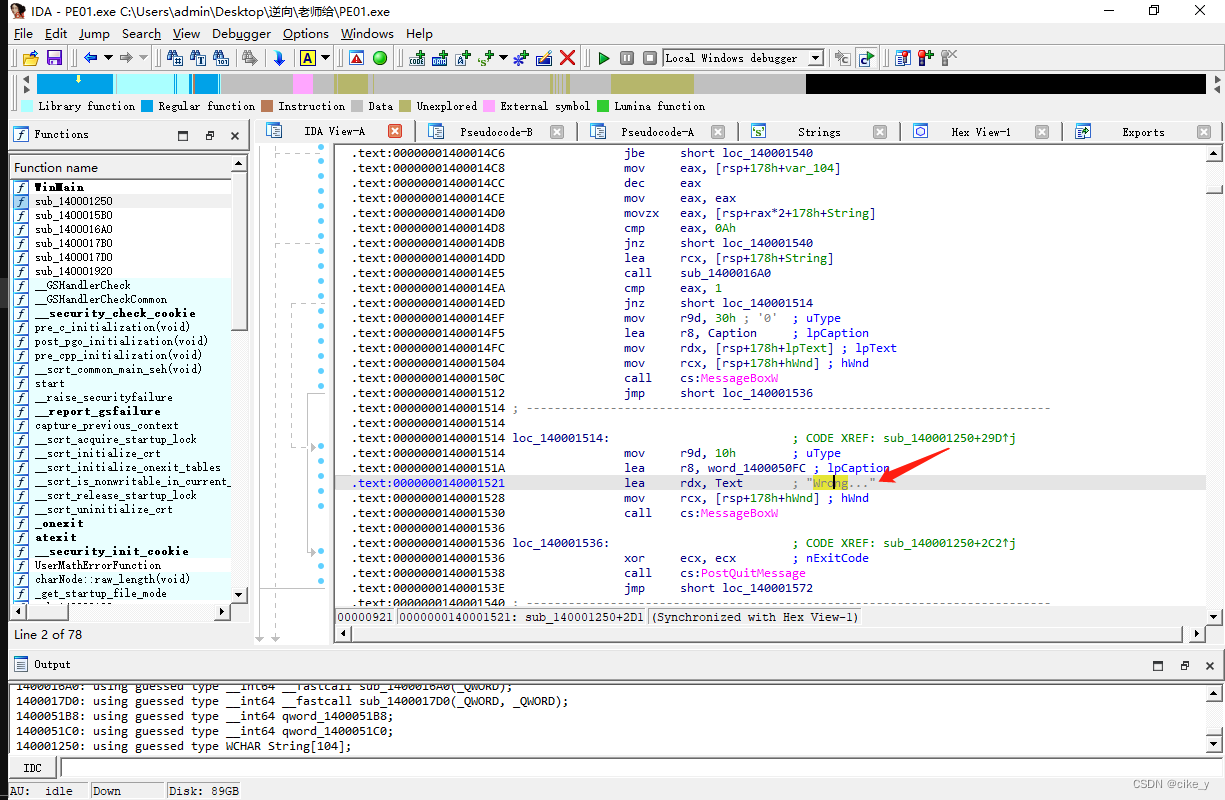

我们 继续返回IDA View-A页面,发现了“wrong“信息,这是只有当程序运行错误的时候才会出来的报错回显信息

点击worng左上角的主函数,会变黄,这是“wrong”触发时使用的函数,也就是说当程序运行错误时,就会使用到这个主函数地址(最上面黄色的主函数)

在这其中我们可以看见汇编指令 jnz,这是x86里的一个指令,x86是一个架构,可以理解为cpu,它会判断eax寄存器里的值是否为1,如果是1就执行跳转,如果不是就不会(在编程语言中0就代表没有,1就是有,所以当exp为1时执行下一步)

现在我们收集了那么多信息, 那么解题的思路理论上就三种,第一种解法是静态破解,把exp寄存器值改为0。第二种解法是动态破解,通过kali里的r2命令(radar2工具)对PE01的jnz跳转值进行nop(无效化,也就是说,不会跳转到该“Wrong”主函数地址)那么这两种思路可以成功的绕过“Wrong“信息从而获取注册回显成功后的flag信息回显值。最后一种解法难度高就是要写脚本,按F5反汇编查看伪代码)

解题

解法一:

我们在当前页面继续操作,选中1,在ida中的edit选项中修改十六进制,把00改为1即可

我们点击OK之后要注意保存文件不是Ctrl+s 它只是保存当前工作的环境。如下图选中选项进行保存。

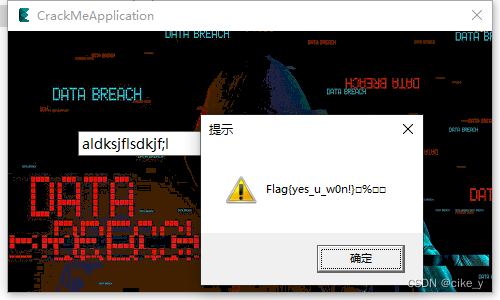

我们现在退出ida程序,对PE01.exe随便输入任意字符,都能发现成功可以获取注册成功的回显信息。

解法二:

汇编指令call是调用地址函数的意思,那么我们使它跳转失效即可。

jnz指令需要nop指令覆盖这个地址 ,nop和jnz的含义前面也讲解过了,这里不再解释。

打开kali使用radar2工具导入PE01.exe,aaa指令解析程序

jnz指令调用函数地址的十六进制地址值为0x040014e5,则r2命令使用s指令进行定位,然后修改为nop。因为nop的十六进制值为9090,所以在修改指令的时候都要使用十六进制值修改。

wx 9090(修改指令为nop的十六进制值) wa nop(校验nop是否存在),修改完之后不要急着退出r2命令模式,先把PE01程序拖到windows桌面,然后任意输入字符,flag回显信息依然成功出来。

解法三:

双击调用函数地址后直接按F5查看反编译(伪代码),flag值通过异或得出,这一解法在第五题使用,具体操作可以参考我的另一篇教程的第五题。

https://blog.csdn.net/weixin_53912233/article/details/127352594

结尾

此题难点在于破解程序的操作和命令用法,这题思路主要由白猫师傅提供给我的,在这里非常感谢他。

版权归原作者 cike_y 所有, 如有侵权,请联系我们删除。