计算机网络实验(Cisco Packet Tracer 实验)

文章目录

前言

计算机网络是计算机课程中核心的一门,有了他我们的计算机不再只是自己狂欢的平台,让我们可以与世界上其他的计算机进行交流、获取资源。而计算机网络同样作为人造学科,我们首先要学的便是其人造的特点,也就是网络协议的学习。

网络协议是为计算机网络中进行数据交换而建立的规则、标准或者说是约定的集合。因为不同用户的数据终端可能采取的字符集是不同的,两者需要进行通信,必须要在一定的标准上进行。

本次学习的计算机网络实验主要由验证性、Wireshark 和 Cisco Packet Tracer 实验等三个部分组成,可以让我们掌握基础的计算机网络基础,依次基础对网络协议进行抓包分析,最后可以通过模拟实验进行进一步模拟重现。

本篇主要为Cisco Packet Tracer 实验,其他见同期文章

- 计算机网络实验(验证性实验)

- 计算机网络实验(Wireshark实验)

- 计算机网络实验(Cisco Packet Tracer 实验)

Cisco Packet Tracer 实验

预备知识:

- VLSM(可变长子网掩码) 是为了有效的使用无类别域间路由(CIDR)和路由汇聚(route summary)来控制路由表的大小,它是网络管理员常用的IP寻址技术,VLSM就是其中的常用方式,可以对子网进行层次化编址,以便最有效的利用现有的地址空间。

- CIDR一般指无类别域间路由。 无类别域间路由(Classless Inter-Domain Routing、CIDR)是一个用于给用户分配IP地址以及在互联网上有效地路由IP数据包的对IP地址进行归类的方法。

- RIP(Routing Information Protocol,路由信息协议)是使用最久的协议之一。RIP是一种分布式的基于距离向量的路由选择协议。

- OSPF一般指组播扩展OSPF。 OSPF(Open Shortest Path First开放式最短路径优先)是一个内部网关协议(Interior Gateway Protocol,简称IGP),用于在单一自治系统(autonomous system,AS)内决策路由。

- VLAN一般指虚拟局域网。 VLAN(Virtual Local Area Network)的中文名为"虚拟局域网"。虚拟局域网(VLAN)是一组逻辑上的设备和用户,这些设备和用户并不受物理位置的限制。

- STP(Spanning Tree Protocol)是生成树协议的英文缩写,可应用于计算机网络中树形拓扑结构建立,主要作用是防止网桥网络中的冗余链路形成环路工作。

- NAT(Network Address Translation),是指网络地址转换,1994年提出的。当在专用网内部的一些主机本来已经分配到了本地IP地址(即仅在本专用网内使用的专用地址),但又想和因特网上的主机通信(并不需要加密)时,可使用NAT方法。

- DHCP(动态主机配置协议)是一个局域网的网络协议。指的是由服务器控制一段IP地址范围,客户机登录服务器时就可以自动获得服务器分配的IP地址和子网掩码。

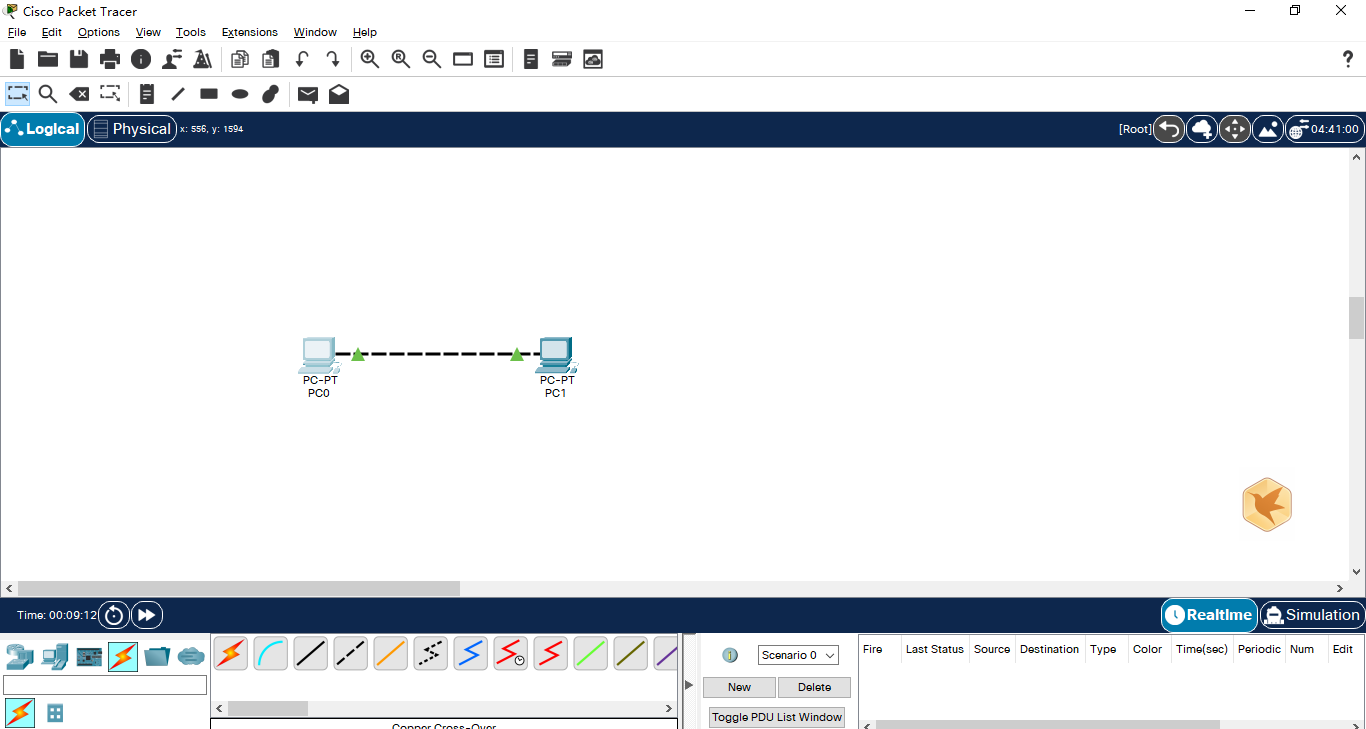

直接连接两台PC构建LAN

将两台 PC 直接连接构成一个网络。注意:直接连接需使用交叉线。

进行两台 PC 的基本网络配置,只需要配置 IP 地址即可,然后相互

ping

通即成功。

- 先放PC,然后连接两个Fas接口

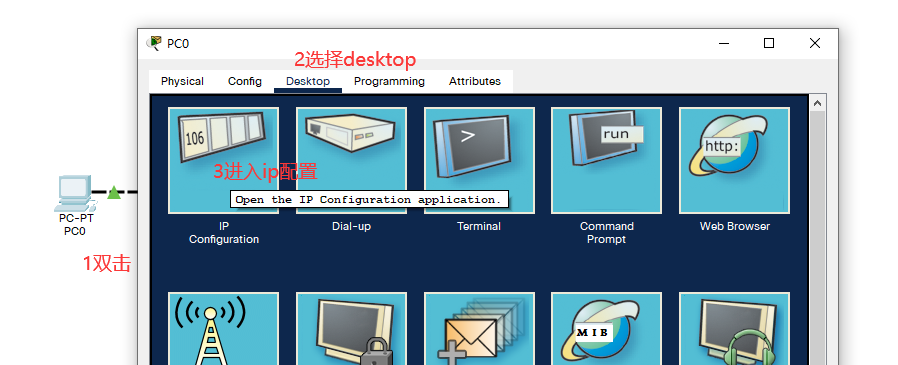

- 进入IP配置

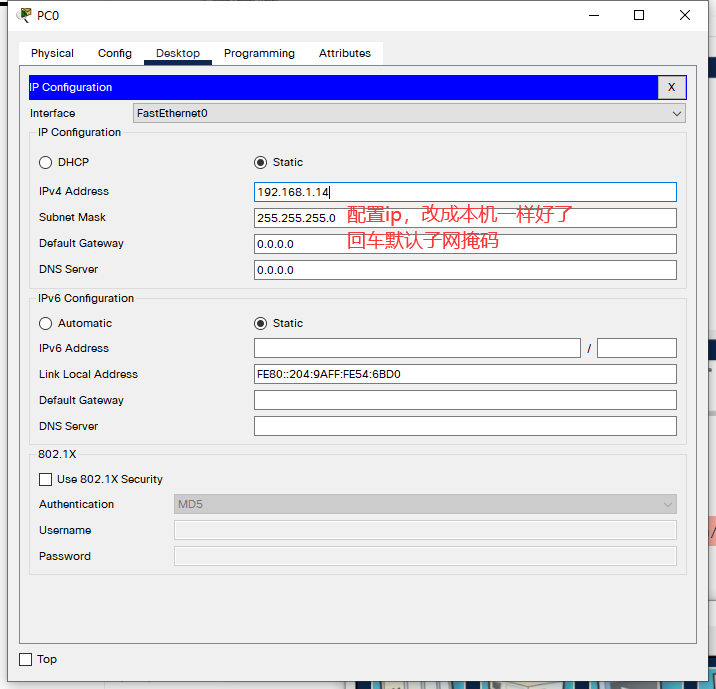

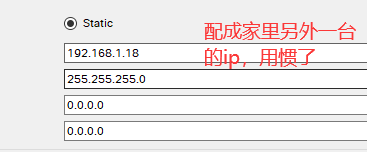

- 配置静态ip地址和默认子网掩码

PC0:

PC1

- ping

用交换机构建LAN

- 构建如下拓扑结构的局域网

各PC基本网络配置如下表

机器名IP子网掩码PC0192.168.1.1255.255.255.0PC1192.168.1.2255.255.255.0PC2192.168.2.1255.255.255.0PC3192.168.2.2255.255.255.0配置ip

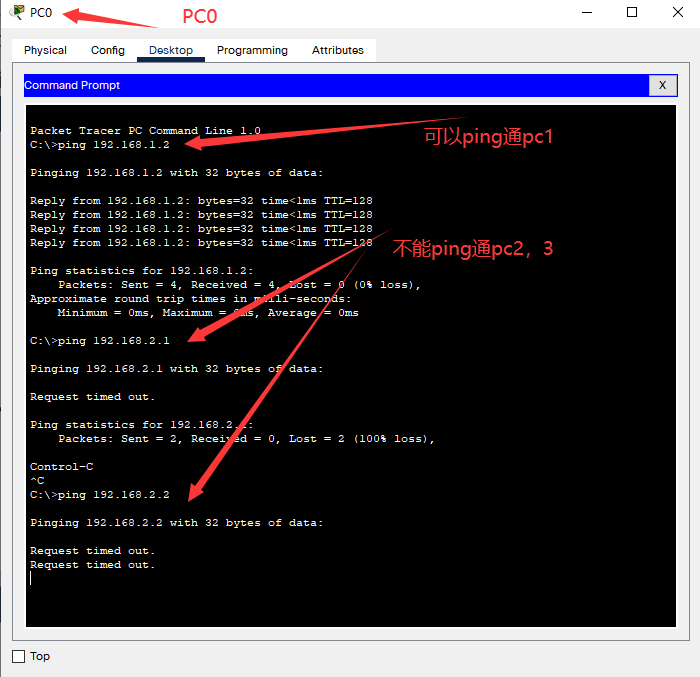

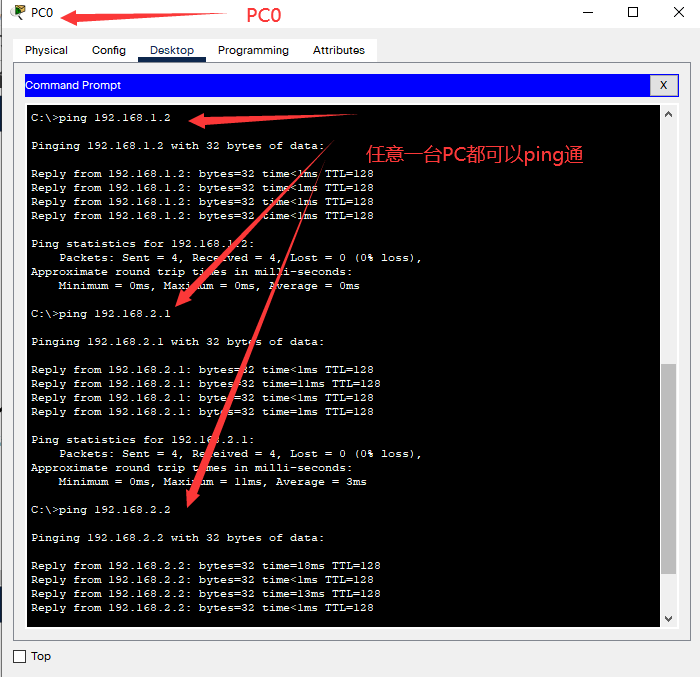

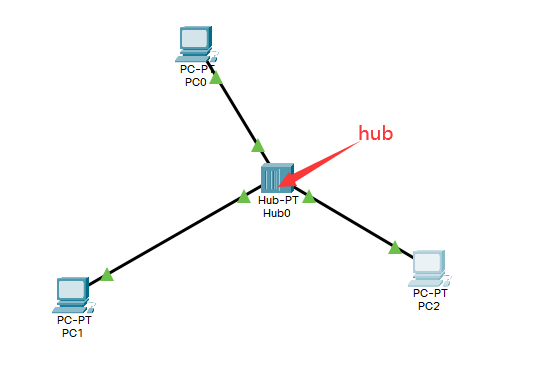

问题:

- PC0 能否

ping通 PC1、PC2、PC3 ?

- PC3 能否

ping通 PC0、PC1、PC2 ?为什么?

分析可得,同一个子网内部的主机互相可以通信,不在同一子网不能通信。

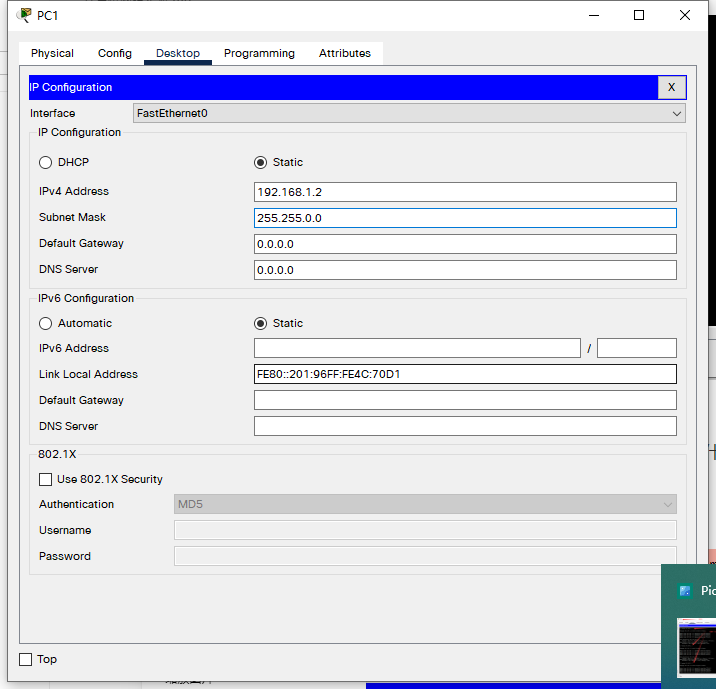

- 将 4 台 PC 的掩码都改为

255.255.0.0,它们相互能ping通吗?为什么?

可以ping通的原因是此时四台主机,都处于192.168.0.0这一子网下。

- 使用二层交换机连接的网络需要配置网关吗?为什么?需要配置网关。二层交换机的网关主要用于远程登录(SSH/telnet)管理,以及发生故障的时候,可以通过SNMP trap消息向网管系统发送报警消息。

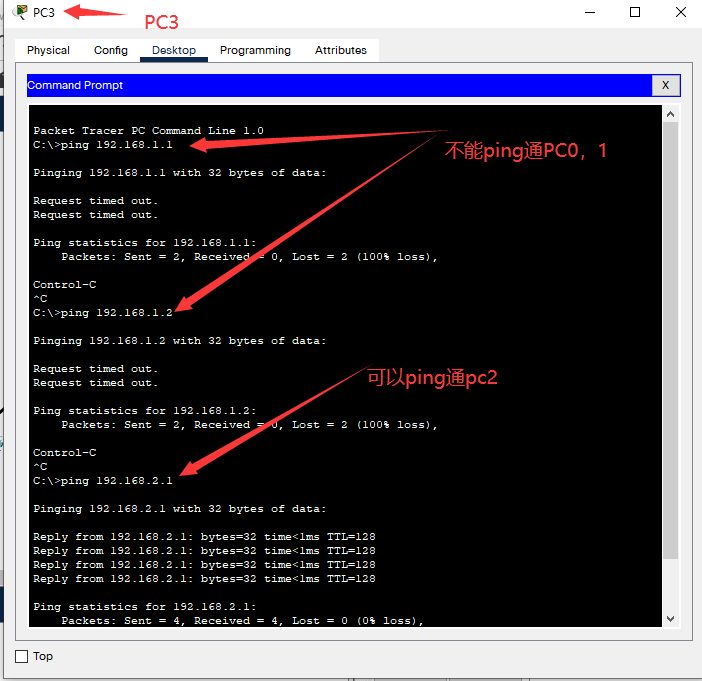

试一试 集线器 Hub 是工作在物理层的多接口设备,它与交换机的区别是什么?

配置一个hub网络

机器名IP子网掩码PC0192.168.1.1255.255.255.0PC1192.168.1.2255.255.255.0PC2192.168.1.3255.255.255.0

HUB的一个端口发送数据时,不会主动的发给目的端口,而是向每一个端口都发出信息。使用SWITCH连接网段,如果源端口与目的端口在同一网段,信息将不会通过SWITCH进入另一网段。

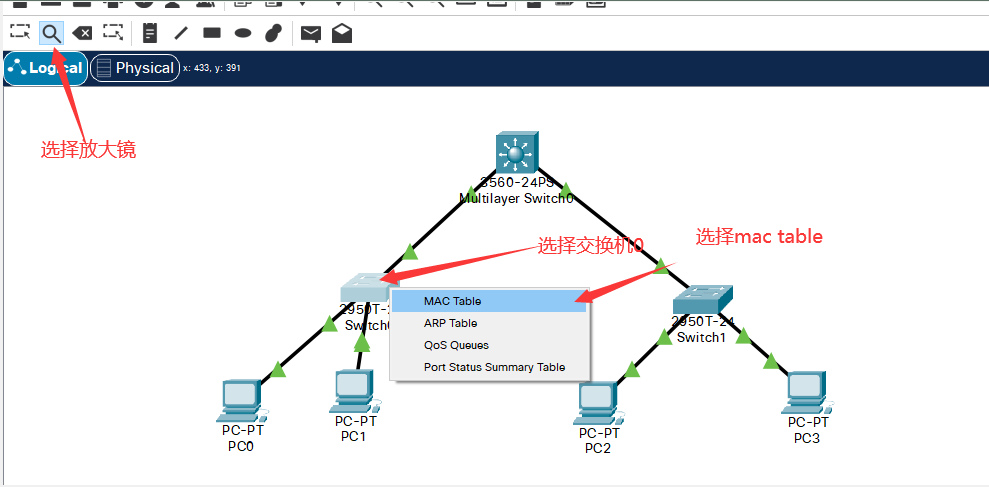

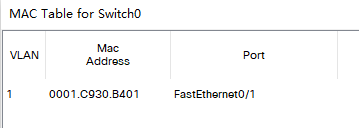

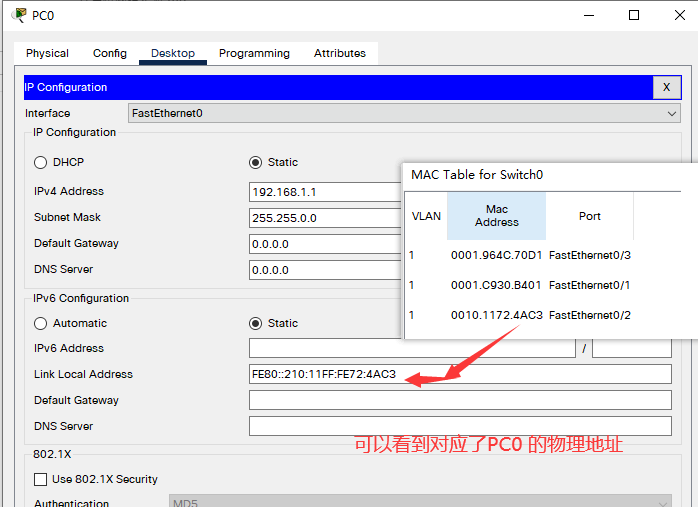

交换机接口地址列表

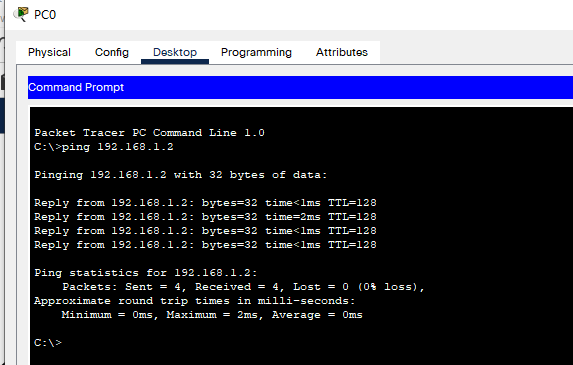

使用pc0去ping一下pc1

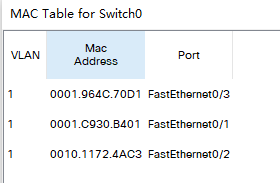

再次查看MAC Table

多了两条记录,分别是记载了2号和2号端口对应的物理地址,也就是PC0和PC1对应的物理地址

二层交换机是一种即插即用的多接口设备,它对于收到的帧有 3 种处理方式:广播、转发和丢弃(请弄清楚何时进行何种操作)。那么,要转发成功,则交换机中必须要有接口地址列表即 MAC 表,该表是交换机通过学习自动得到的!

查找端口地址-地址列表,同端口丢弃,其他端口转发,如果地址列表没有,则广播该子网中是否有地址主机,空则写入。

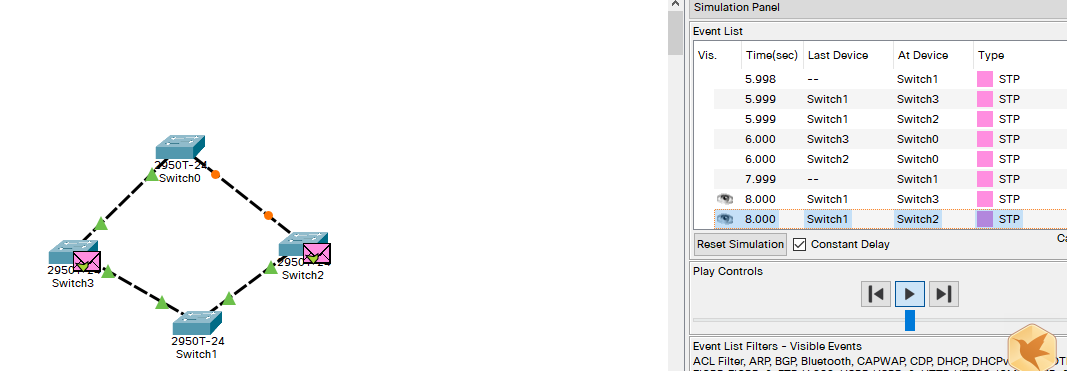

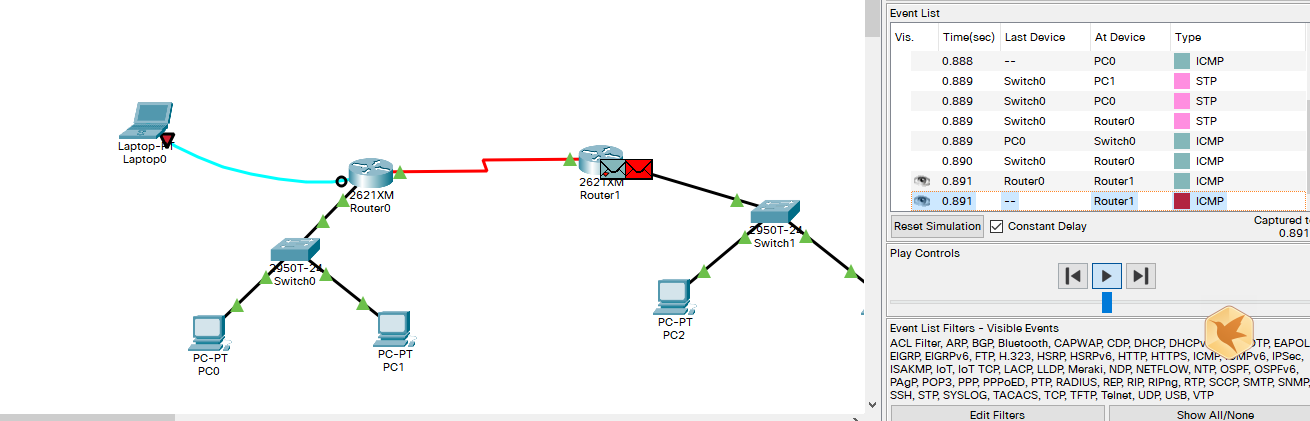

生成树协议(STP)

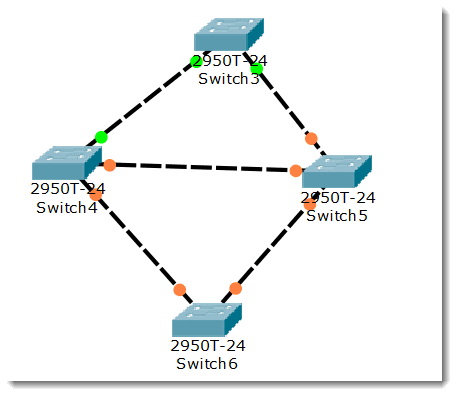

使用交换机,构建如下拓扑:

这是初始时的状态。我们可以看到交换机之间有回路,这会造成广播帧循环传送即形成广播风暴,严重影响网络性能。

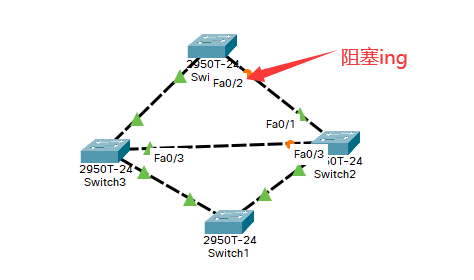

而交换机中运行的STP 协议能避免交换机之间发生广播循环风暴。交换机将自动通过生成树协议(STP)对多余的线路进行自动阻塞

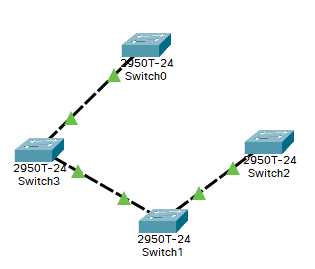

也就是说现在线路,从逻辑上来说其实是这样的,剩下两条被自动阻塞了

可以用

Simulation模拟方式详细看出来

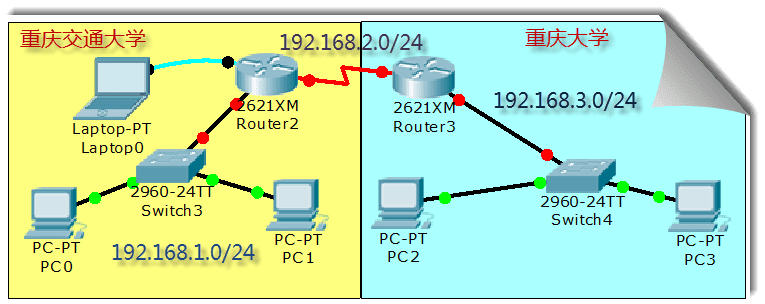

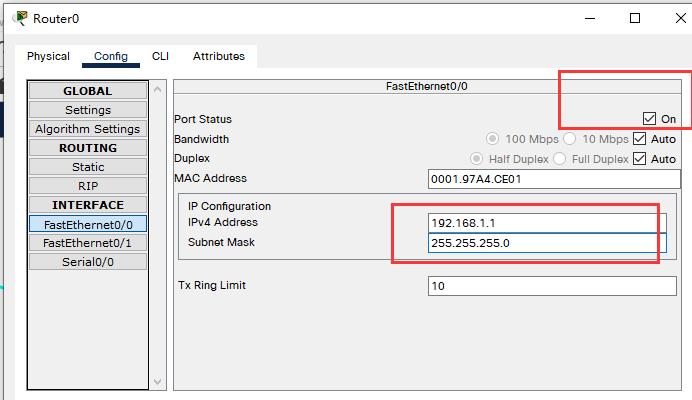

路由器配置初步

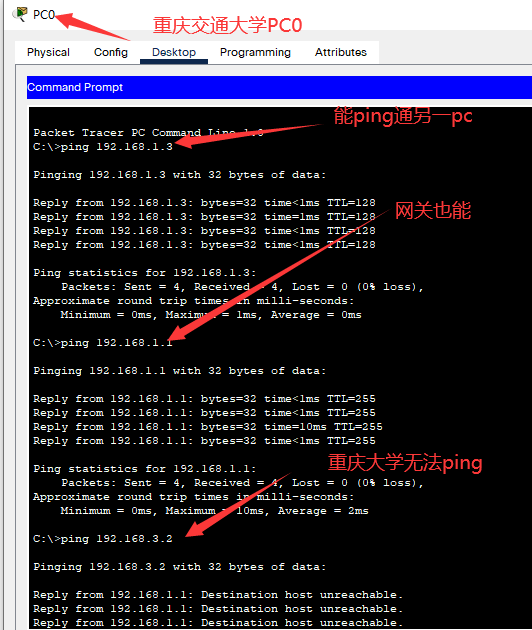

- 设计网络,模拟重庆交通大学和重庆大学两个网络1. 左边路由器是交通大学的,其下使用交换机连接交通大学的网络,分配网络号

192.168.1.0/24,该路由器接口也是交通大学网络的网关,分配 IP 为192.168.1.1 2. 右边路由器是重庆大学的,其下使用交换机连接重庆大学的网络,分配网络号

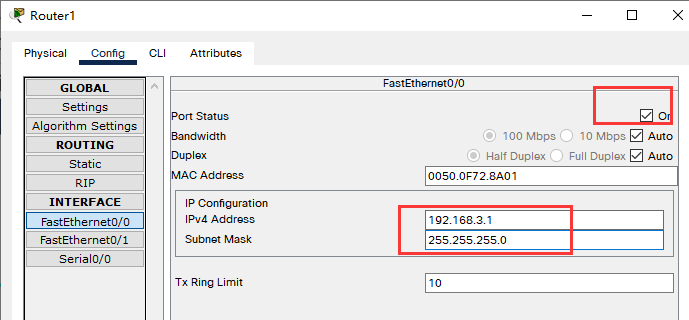

2. 右边路由器是重庆大学的,其下使用交换机连接重庆大学的网络,分配网络号 192.168.3.0/24,该路由器接口也是重庆大学网络的网关,分配 IP 为192.168.3.1 3. 两个路由器之间使用广域网接口相连,也是一个子网,分配网络号

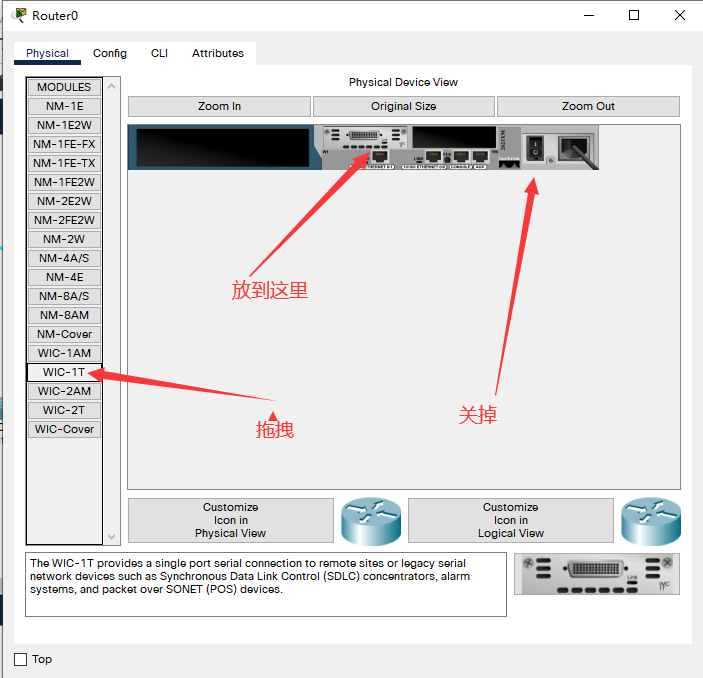

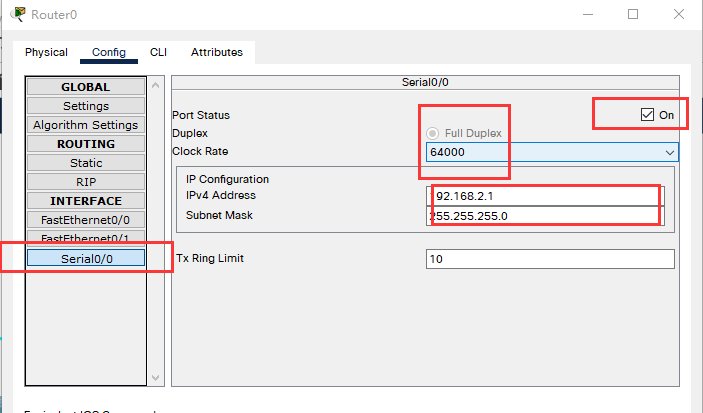

3. 两个路由器之间使用广域网接口相连,也是一个子网,分配网络号 192.168.2.0/24 - 配置路由器,添加广域网模块

- 配置广域网在模拟的广域网连接中需注意 DCE 和 DTE 端,在 DCE 端需配置时钟频率

64000

DTE与DCE比较 Data Communications Equipment(数据通讯设备)的首字母缩略词DCE,它在DTE和传输线路之间提供信号变换和编码功能,并负责建立、保持和释放链路的连接,如Modem。DCE设备通常是与DTE对接,因此针脚的分配相反,也就是2是接收,3是发送。它们之间的区别是DCE一方提供时钟。

设置重庆交通大学为DCE端,配置时钟频率

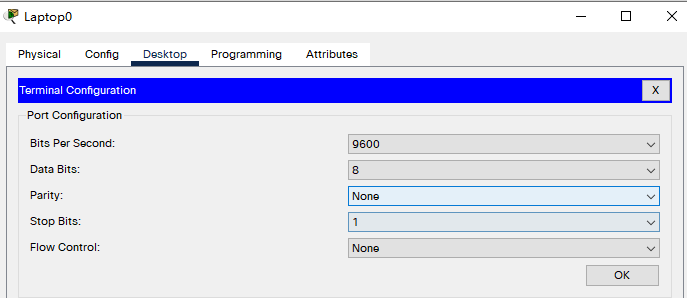

- 笔记本配置接口

- 配置PC

节点名IP子网掩码****网关交通大学 PC0192.168.1.2255.255.255.0192.168.1.1交通大学 PC1192.168.1.3255.255.255.0192.168.1.1重庆大学 PC2192.168.3.2255.255.255.0192.168.3.1重庆大学 PC3192.168.3.3255.255.255.0192.168.3.1

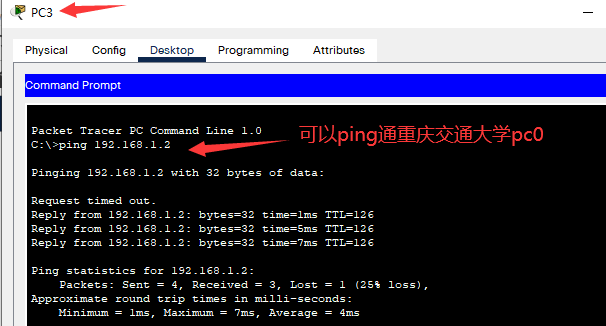

tips:现在交通大学内的各 PC 及网关相互能

ping通,重庆大学也类似。

但不能从交大的 PC

ping通重大的 PC,反之亦然,也即不能跨子网。为什么?

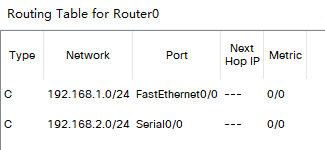

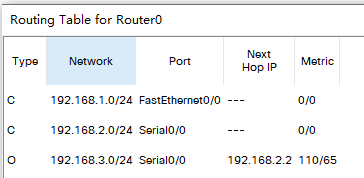

使用放大镜查看重庆交通大学路由器,发现没有重庆大学的路径

这样当然无法过去,只能在内部自己玩。

静态路由

静态路由是非自适应性路由协议,是由网络管理人员手动配置的,不能够根据网络拓扑的变化而改变。 因此,静态路由简单高效,适用于结构非常简单的网络。

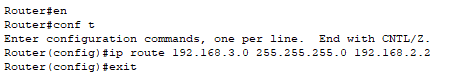

之前都是用的图形化界面设置,此处尝试使用命令进行两个路由器的静态路由配置,使得他们能够互相访问

设置重庆交通大学路由器,告诉他到

192.168.3.0

这个网络的下一跳是

192.168.2.2

(也就是重庆大学的路由器)

同样设置重庆大学路由器,告诉他到

192.168.1.0

这个网络下一跳是

192.168.2.1

(也就是重庆交通大学路由器)

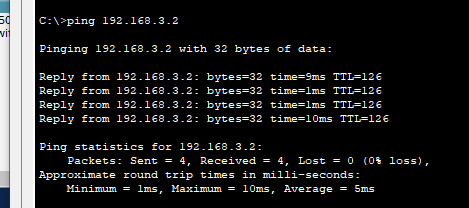

搞定,可以ping通,没有问题。

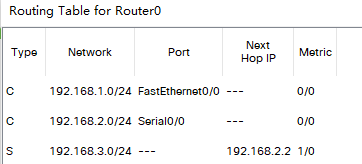

此时路由表中同样增加了一条静态的路由,Type为

S就是

static的意思

Router(config)#ip route 0.0.0.0 0.0.0.0 *.*.*.*// 缺省全部转发给 ... 这个IP

最后添加一条缺省路由,让其他网络找不到时也能自动转发

动态路由

动态路由协议采用自适应路由算法,能够根据网络拓扑的变化而重新计算机最佳路由。

RIP

的全称是 Routing Information Protocol,是距离矢量路由的代表(目前虽然淘汰,但可作为我们学习的对象)。使用 RIP 协议只需要告诉路由器直接相连有哪些网络即可,然后 RIP 根据算法自动构建出路由表。

- 清除静态路由配置> Router(config)#no ip route 192.168.1.0 255.255.255.0 192.168.2.1> > Router(config)#no ip route 192.168.3.0 255.255.255.0 192.168.2.2

分别在重庆大学、重庆交通大学路由器执行,清除掉静态路由

- 设置RIP路由> tips:重庆交通大学

Router(config)#router ripRouter(config-router)#network 192.168.1.0Router(config-router)#network 192.168.2.0

tips: 重庆大学

Router(config)#router rip

Router(config-router)#network 192.168.3.0

Router(config-router)#network 192.168.2.0

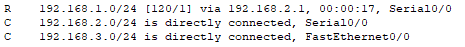

RIP路由已成功添加。可看到标记为

R

的一条路由,

R

表示 RIP 。

动态路由OSPF

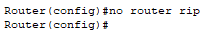

- 清除RIP路由

使用

no router rip

一键去除

- 配置OSPF路由

重庆交通大学Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1Router(config-router)#network 192.168.1.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.1.0/24 网络的所有主机(反向掩码)参与 OSPFRouter(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF``````重庆大学Router(config)#router ospf 1 // 启用 OSPF 路由协议,进程号为1Router(config-router)#network 192.168.3.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.3.0/24 网络的所有主机(反向掩码)参与 OSPFRouter(config-router)#network 192.168.2.0 0.0.0.255 area 0 // 自治域0中的属于 192.168.2.0/24 网络的所有主机(反向掩码)参与 OSPF

查看路由表可看到标记为 O 的一条路由,O 表示 OSPF 。

至此,这些 PC 能全部相互

ping

通!

tips: 反向掩码

我们常见的子网掩码是所谓的正向掩码,用连续的

1

和

0

来表示,其中

1

表示需精确匹配,

0

则无需,以此得到网络号。

类似的,反向掩码也使用连续的

1

和

0

来表示,但相反,其中

0

表示需精确匹配,

1

则无需,以此得到相关的 IP,主要用于 OSPF 中。

还有一个通配符掩码,也采用与反向掩码相似的规则,主要用于访问控制列表 ACL 中。

基于端口的网络地址翻译PAT

网络地址转换(NAT,Network Address Translation)被各个 Internet 服务商即 ISP 广泛应用于它们的网络中,也包括 WiFi 网络。 原因很简单,NAT 不仅完美地解决了 lP 地址不足的问题,而且还能够有效地避免来自网络外部的攻击,隐藏并保护网络内部的计算机。

NAT 的实现方式一般有三种:

- 静态转换: Static NAT

- 动态转换: Dynamic NAT

- 端口多路复用: OverLoad

端口多路复用使用最多也最灵活。OverLoad 是指不仅改变发向 Internet 数据包的源 IP 地址,同时还改变其源端口,即进行了端口地址转换(PAT,Port Address Translation)。

采用端口多路复用方式,内部网络的所有主机均可共享一个合法外部 IP 地址实现对 Internet 的访问,从而可以最大限度地节约IP地址资源。 同时,又可隐藏网络内部的所有主机,有效避免来自 Internet 的攻击。因此,目前网络中应用最多的就是端口多路复用方式。

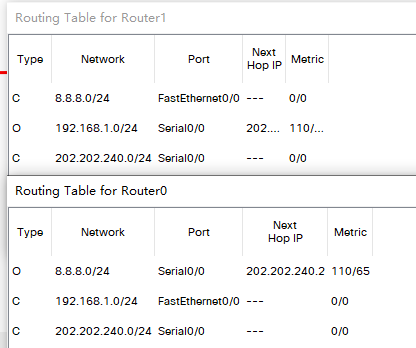

接下来我们尝试继续使用重庆交通大学和重庆大学网络来

广域网实施PAT

- 更改PC网络配置,将重庆大学视作外部ip,然后交通大学使用内部ip

192.168.1.0/24

节点名IP子网掩码****网关交通大学 PC0192.168.1.2255.255.255.0192.168.1.1交通大学 PC1192.168.1.3255.255.255.0192.168.1.1重庆大学 PC28.8.8.2255.255.255.08.8.8.1重庆大学 PC38.8.8.3255.255.255.08.8.8.1

两个路由器之间使用外部 IP 地址(

202.202.240.0/24

)

- 拓扑图中路由器各接口配置数据如下:

接口名IP子网掩码交通大学 Router2 以太网口192.168.1.1255.255.255.0交通大学 Router2 广域网口202.202.240.1255.255.255.0重庆大学 Router3 以太网口8.8.8.1255.255.255.0重庆大学 Router3 广域网口202.202.240.2255.255.255.0

按照前面的方法,配置成功,

所有PC全部能够ping通。

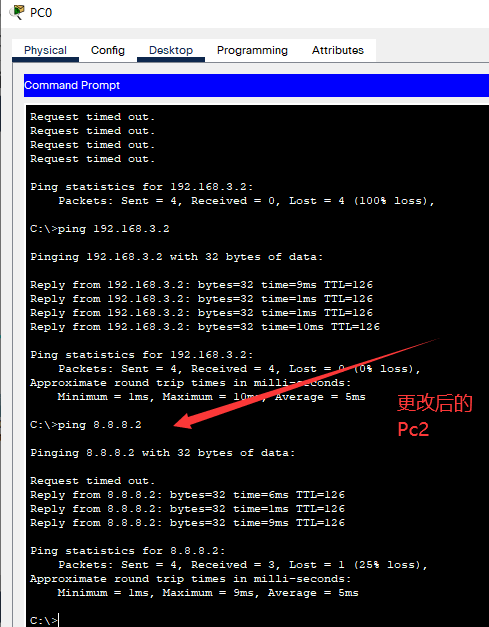

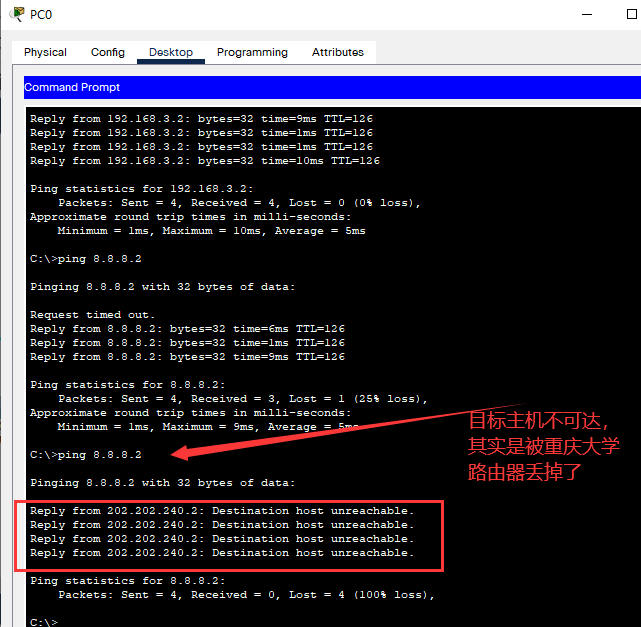

- 丢包模拟

接下来,将重庆大学的路由器看着 Internet 中的骨干路由器,那么这些路由器将不会转发内部/私有 IP 地址的包(直接丢弃)。我们通过在重庆大学路由器上实施访问控制 ACL ,即丢弃来自交通大学(私有 IP 地址)的包来模拟这个丢包的过程。

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#access-list 1 deny 192.168.1.0 0.0.0.255 // 创建 ACL 1,丢弃/不转发来自 192.168.1.0/24 网络的所有包

Router(config)#access-list 1 permit any // 添加 ACL 1 的规则,转发其它所有网络的包

Router(config)#int s0/0 // 配置广域网口

Router(config-if)#ip access-group 1 in // 在广域网口上对进来的包实施 ACL 1 中的规则,实际就是广域网口如果收到来自 192.168.1.0/24 IP的包即丢弃

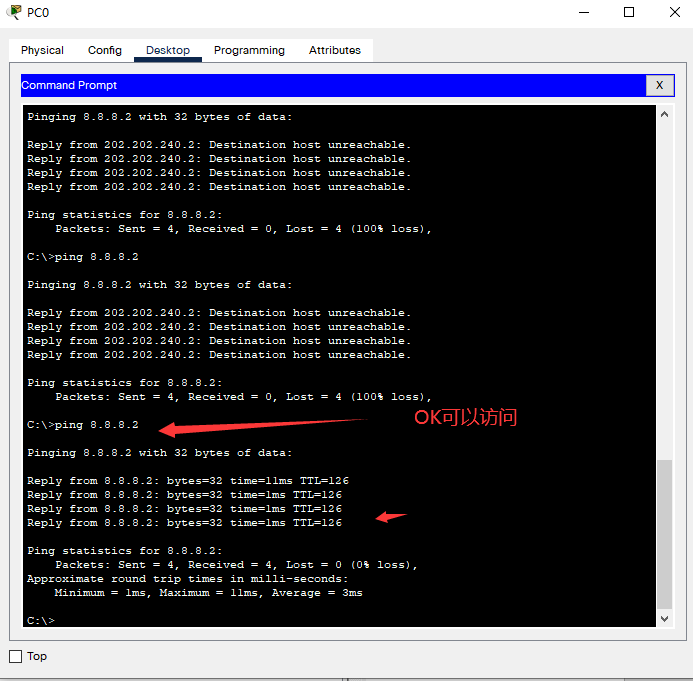

此时,再使用交通大学内部的 PC0(

192.168.1.2

)来

ping

重庆大学的 PC2(

8.8.8.2

)就不成功了,会显示目的主机不可到达(

Destination host unreachable

)信息。

tips: 使用

Simulation查看一下, 嘿他真给我丢了》。。。。

开始实施PAT

Router>en // 从普通模式进入特权模式

Router#conf t // 进入全局配置模式

Router(config)#access-list 1 permit 192.168.1.0 0.0.0.255 // 创建 ACL 1,允许来自 192.168.1.0/24 网络的所有包

Router(config)#ip nat inside source list 1 interface s0/0 overload // 来自于 ACL 中的 IP 将在广域网口实施 PAT

Router(config)#int f0/0 // 配置以太网口

Router(config-if)#ip nat inside // 配置以太网口为 PAT 的内部

Router(config)#int s0/0 // 配置广域网口

Router(config-if)#ip nat outside // 配置广域网口为 PAT 的外部

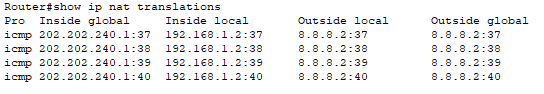

- 查看一下翻译过程,在路由器特权配置模式下

show ip nat translations

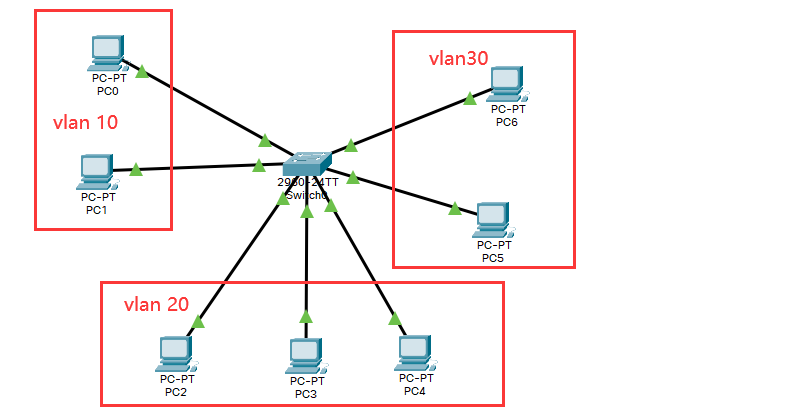

虚拟局域网VLAN

VLAN

(Virtual Local Area Network)即虚拟局域网。通过划分 VLAN,我们可以把一个物理网络划分为多个逻辑网段即多个子网。

划分 VLAN 后可以杜绝网络广播风暴,增强网络的安全性,便于进行统一管理等。

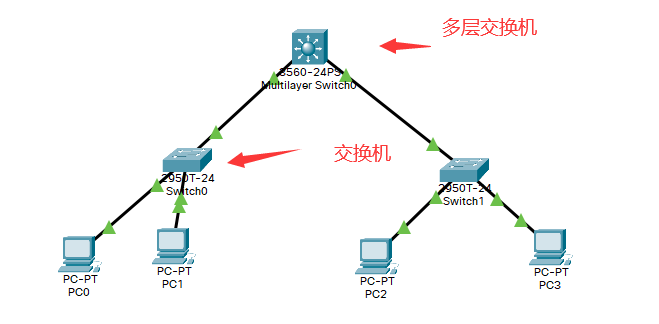

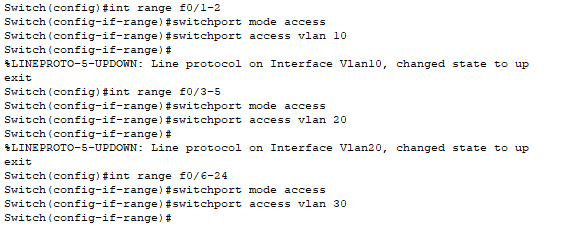

在 CPT 中构建如下图所示拓扑:

Cisco 2960 交换机是支持 VLAN 的交换机,共有 24 个 100M 和 2 个 1000M 以太网口。默认所有的接口都在

VLAN 1

中,故此时连接上来的计算机都处于同一 VLAN,可以进行通信。

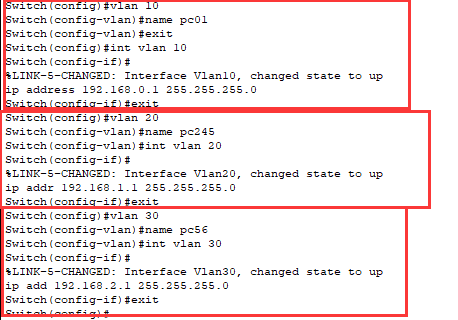

下面我们就该交换机的 24 个 100M 接口分为 3 个部分,划分到 3 个不同的 VLAN 中,id 号分别设为 10、20、30,且设置别名(computer、communication、electronic)以利于区分和管理。

我弄成下面这样好了。

* vlan [id] //可以创建一个vlan 并设定id,1不能用

* name [another name] //设置别名

* int vlan [id] //进入该vlan为子网中设置

* ip address [ip] [mask] 设定子网ip,作为网关

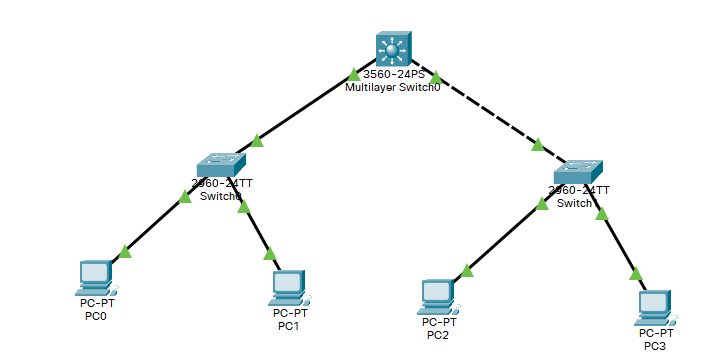

* int range f0/[a-z] 将a到z设定为一组的ip

* switchport mode access 设定为存取模式

* switchport access vlan [id] 这些接口全部划到某个vlan中

ok用这些玩一玩吧。

设定了vlan 10/20/30 分别换名为了pc01,pc245,pc56,ok是有点小失误,本来pc245应该是234的,手抖了。

然后将他们对应的端口加入网络中,没错我的

PC0对应的就是f0/1

,

PC1对应的是f0/2

,依次下去。

至此,在该交换机上我们就划分了 3 个 VLAN(不包括缺省的 VLAN 1)。

各 VLAN 下 PC 的网络配置及连接的交换机接口如下表:

机器名连接的接口所属VLANIP子网掩码****网关PC0F0/1VLAN 10192.168.0.2255.255.255.0192.168.0.1PC1F0/2VLAN 10192.168.0.3255.255.255.0192.168.0.1PC2F0/3VLAN 20192.168.1.2255.255.255.0192.168.1.1PC3F0/4VLAN 20192.168.1.3255.255.255.0192.168.1.1PC4F0/5VLAN 20192.168.1.4255.255.255.0192.168.1.1PC5F0/6VLAN 30192.168.2.2255.255.255.0192.168.2.1PC6F0/7VLAN 30192.168.2.3255.255.255.0192.168.2.1

测试ping

发现只有在同一 VLAN 中的 PC 才能通信,且广播也局限于该 VLAN。

思考:

分析一下当前为何不同 VLAN 中的 PC 不能通信?网关在此起什么作用?我们的网关又在何处?如何发起广播测试?

- VLAN具有分割网络的作用,因此不能通信

- VLAN只是链路层协议,划分广播域,而不需要考虑IP;网关是用来进行协议转换的。不同的网段之间需要通信一定需要网关。

- 若是要发起广播测试,那么就要引入三层设备。

虚拟局域网管理VTP

VTP

(VLAN Trunk Protocol)即 VLAN 中继协议。VTP 通过 ISL 帧或 Cisco 私有 DTP 帧保持 VLAN 配置统一性,也被称为虚拟局域网干道协议,它是思科私有协议。 VTP 统一管理、增加、删除、调整VLAN,自动地将信息向网络中其它的交换机广播。

此外,VTP 减小了那些可能导致安全问题的配置,只要在 VTP Server 做相应设置,VTP Client 会自动学习 VTP Server 上的 VLAN 信息。

为演示 VTP,重新构建如下拓扑结构:

目前该网络都属于

VLAN 1

,也即这些 PC 是可以相互通信的。前面说过,无论对于性能、管理还是安全等而言,现实中我们必须进行 VLAN 划分。

现在我们的要求是:新建两个 VLAN,然后让 PC0 和 PC1 属于

VLAN 2

,PC1 和 PC3 属于

VLAN 3

。

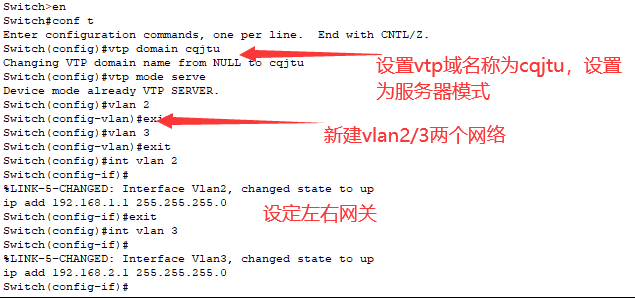

我们将在核心交换机 3560上进行如下工作:

- 设置为

server模式,VTP 域为cqjtu - 新建

VLAN 2,网络号192.168.1.0/24,网关192.168.1.1 - 新建

VLAN 3,网络号192.168.2.0/24,网关192.168.2.1

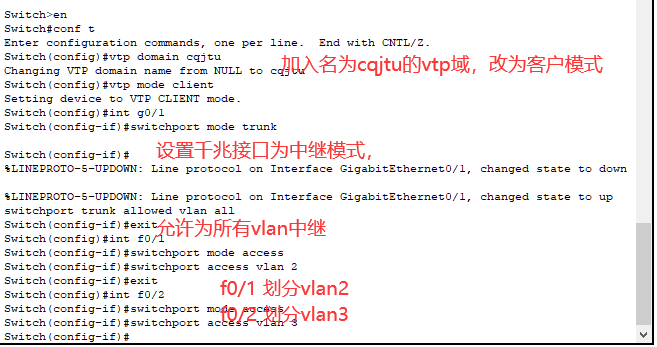

我们将在左边交换机 Switch0 上进行如下工作:

- 加入名为

cqjtu的 VTP 域 - 配置与核心交换机 3560 连接的千兆接口

g0/1为trunk模式 - 将接口

f0/1划分到VLAN 2中 - 将接口

f0/2划分到VLAN 3中

我们将在右边交换机 Switch1 上进行同样的工作:

- 加入名为

cqjtuVTP 域 - 配置与核心交换机 3560 连接的千兆接口

g0/1为trunk模式 - 将接口

f0/1划分到VLAN 2中 - 将接口

f0/2划分到VLAN 3中

各 PC 连接的交换机和接口以及网络配置如下:

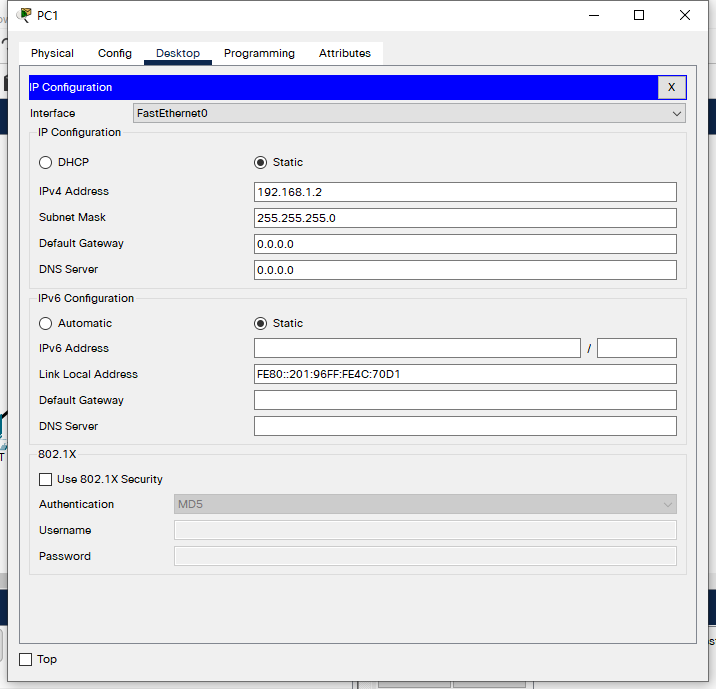

机器名连接的交换机和接口所属VLANIP子网掩码****网关PC0左-F0/1VLAN 2192.168.1.2255.255.255.0192.168.1.1PC1左-F0/2VLAN 3192.168.2.2255.255.255.0192.168.2.1PC2右-F0/1VLAN 2192.168.1.3255.255.255.0192.168.1.1PC3右-F0/2VLAN 3192.168.2.3255.255.255.0192.168.2.1

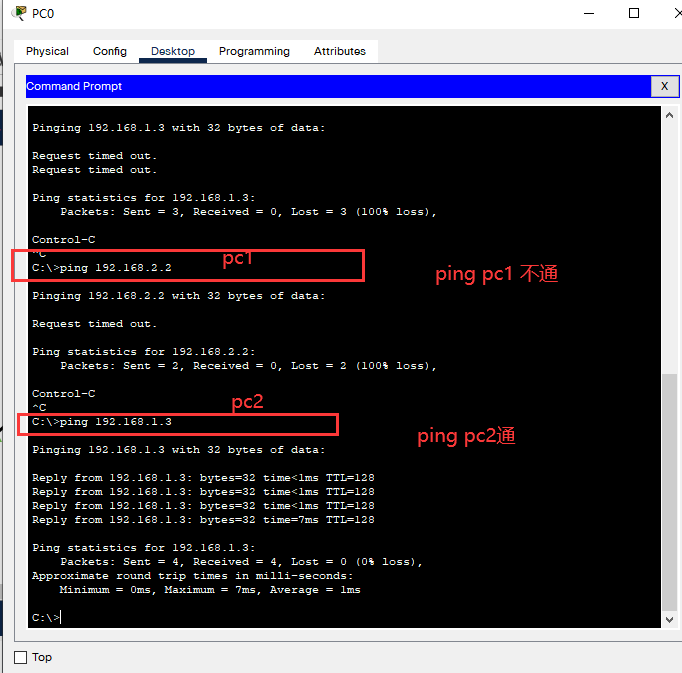

至此,VTP 配置完成。同 VLAN 可以

ping

通,而不同 VLAN 不行(即使在同一交换机下,如从 PC0 到 PC1),且能够方便的统一规划和管理。

试一试

此时,Pc0和pc2在同一个vlan也就是vlan2下,而pc1和pc3在同一个vlan下,故0和2可以互ping,1和3可以互ping,但是两个vlan不能互ping

VLAN间通信

VTP 只是给我们划分和管理 VLAN 提供了方便,由上面的测试得知,目前我们仍然不能在 VLAN 间通信。

因为默认的,VLAN 间是不允许进行通信,此时我们需要所谓的独臂路由器在 VLAN 间为其进行转发!

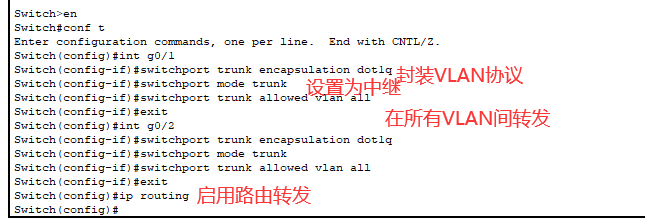

我们使用的核心交换机 3560 是个 3 层交换机,可工作在网络层,也称路由交换机,即具有路由功能,能进行这种转发操作。

对其进行如下操作

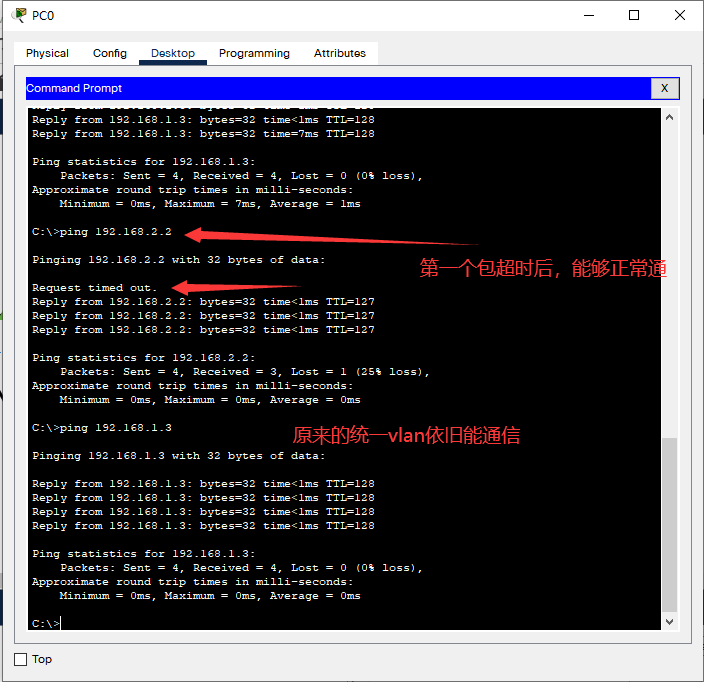

至此,各 VLAN 中的 PC 可以正常通信。

试一试

第一个包超时,第一次路由,会比较慢,但是每次都要这样玩,很费事,所以有了如下。

tips: 现实多使用

一次路由多次交换简单地说,三层交换在完成对收到的第一个新数据流进行路由后,产生一个MAC地址与IP地址的映射表,当具有相同地址信息的数据流再次通过时,即根据此表直接在二层完成转发,即“一次路由,多次交换”,有效提高了数据包转发的效。

DHCP、DNS即Web服务器简单配置

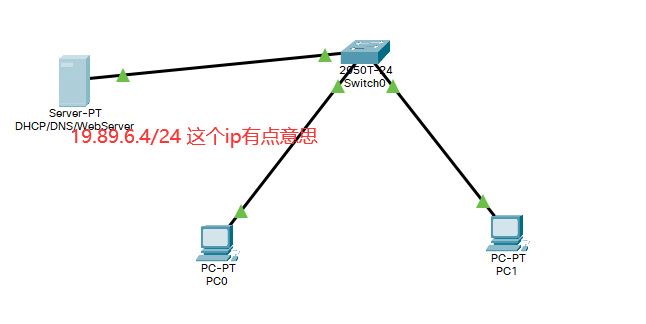

动态主机配置 DHCP、域名解析 DNS 以及 Web 服务在日常应用中作用巨大,我们构建如下简单的拓扑来进行练习。

该拓扑中,服务器及客户机都连在同一交换机上。为简单起见,服务器 Server-PT 同时作为 DHCP、DNS 以及 Web 服务器,各客户机无需配置,将自动获取网络配置。

点击 CPT 拓扑图中的 Server 图标,设置其静态 IP 地址为

19.89.6.4/24

,然后选择

Service

进行如下相关配置:

机器名配置项目说明ServerHTTP开启即可ServerDNS19.89.6.4:www.google.com、www.baidu.comServerDHCP地址池开始地址:19.89.6.10/24,并返回DNS地址PC网络配置自动获取

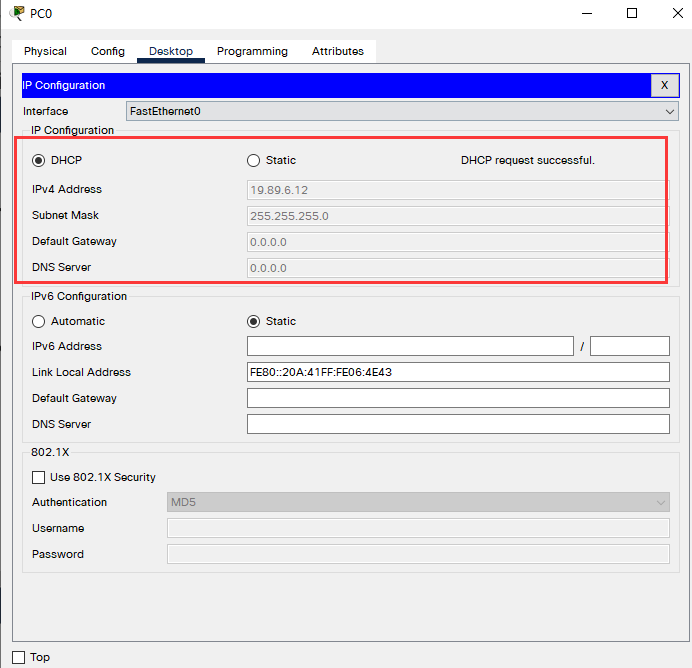

看看亲爱的pc机

偶自动获取成功了

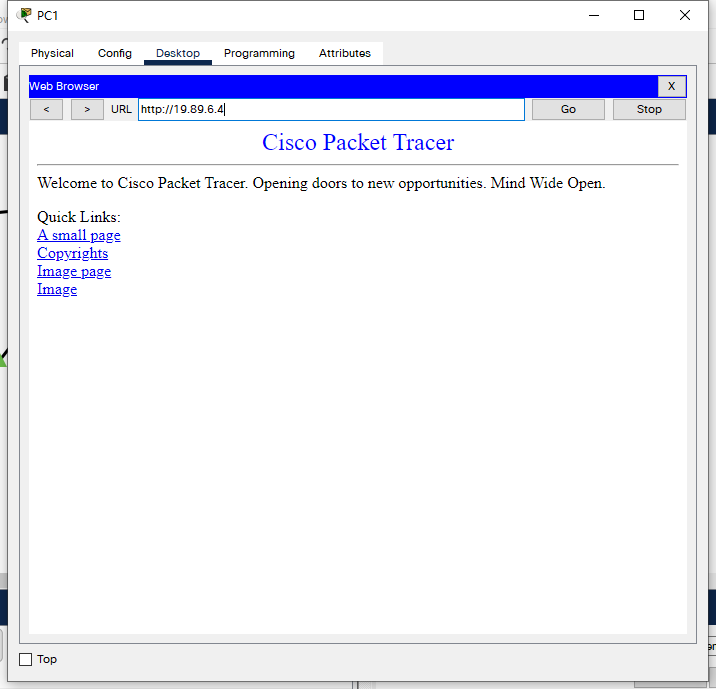

- 打开web browser,试试用19.89.6.4能否访问

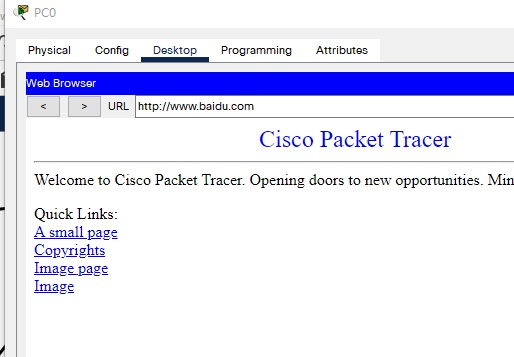

ok没问题,接下来试试我们主动污染的谷歌和百度呢。

okk,这个也同样木有问题。

WLAN初步配置

WLAN 即 WiFi 当前也是广泛的应用在各种场景。

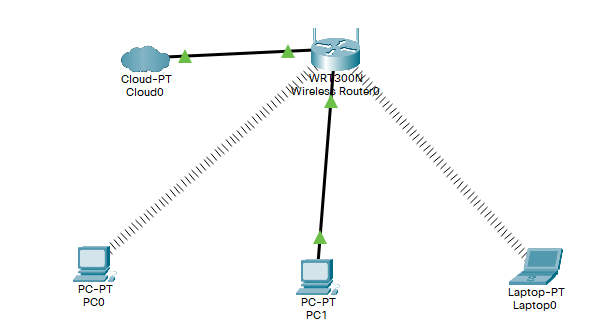

我们通过构建如下拓扑的一个家庭 WLAN 来练习一下其相关的配置:

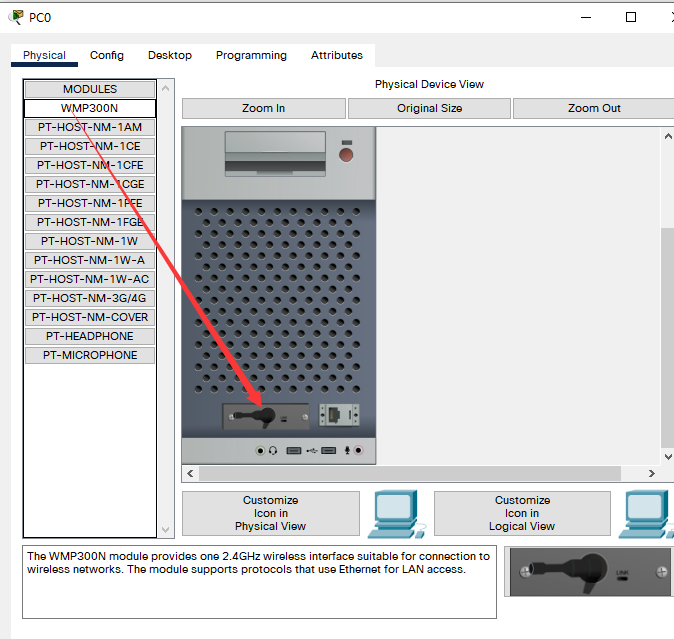

tips : 笔记本及台式机默认只有有线网卡,请先关机,在关机状态下删除有线网卡,添加无线网卡,然后再开机。

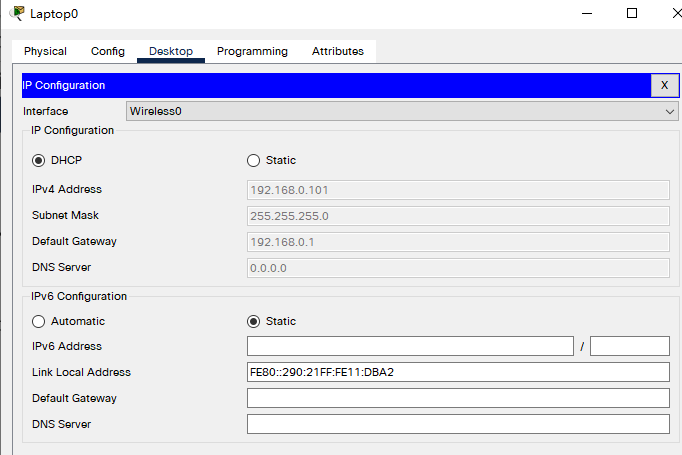

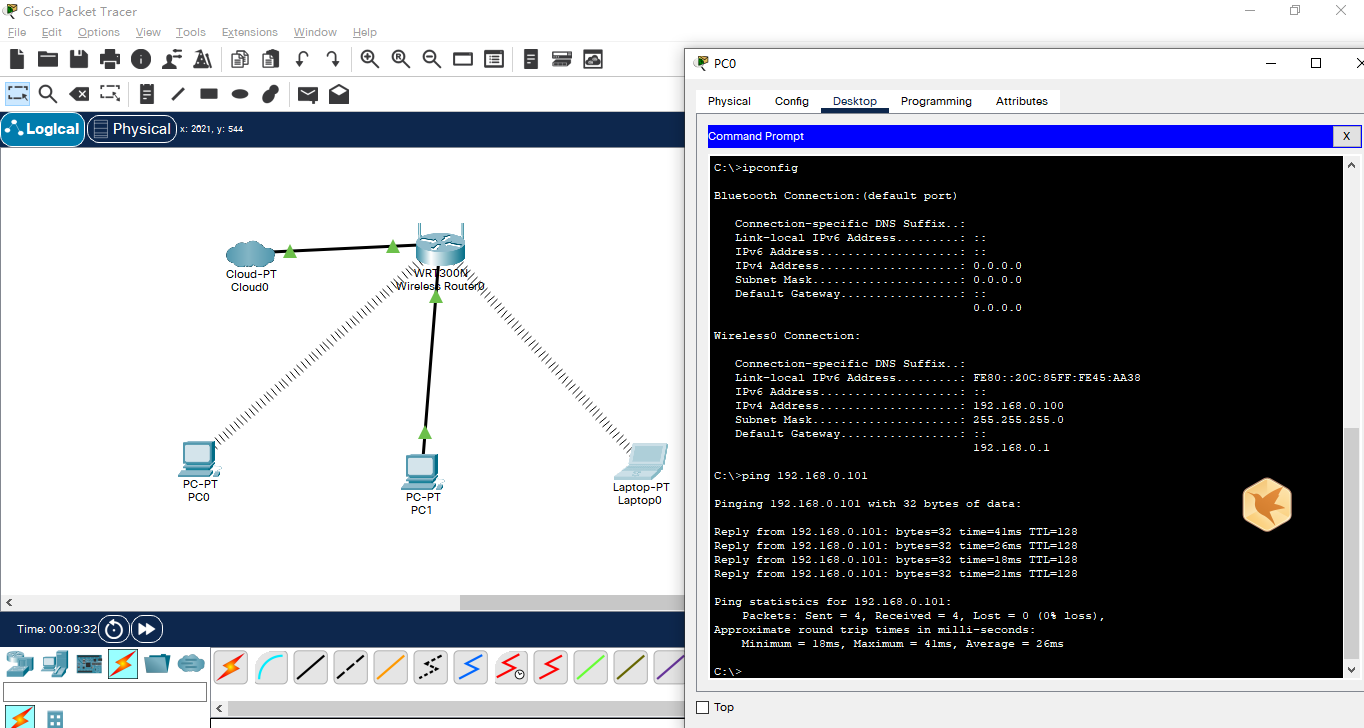

基本装上无线网卡后,启动了就可以DHCP自动获取ip/子网掩码/网关/DNS了

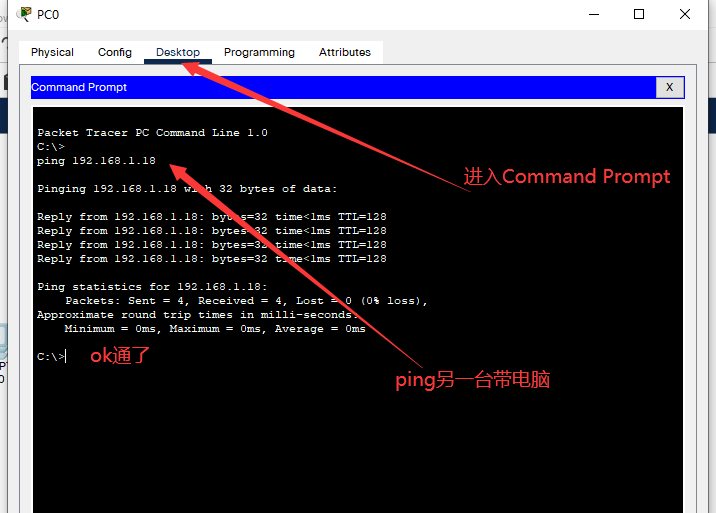

最后使用PC0 ping 笔记本,成功。

小结

经过三次实验,基本上可以说是从各个方面对计算机网络都有了基础的认知,为什么不能上网,怎么上网,怎么控制上网,能上那里的网等等,这些东西都有了一些清晰的解答,可以说实验的安排非常好,基本让我再次理清楚了网络的大概,之后有兴趣的地方可以针对性的研究下去了。

版权归原作者 Tgmmmmmmmm 所有, 如有侵权,请联系我们删除。