流量分析2

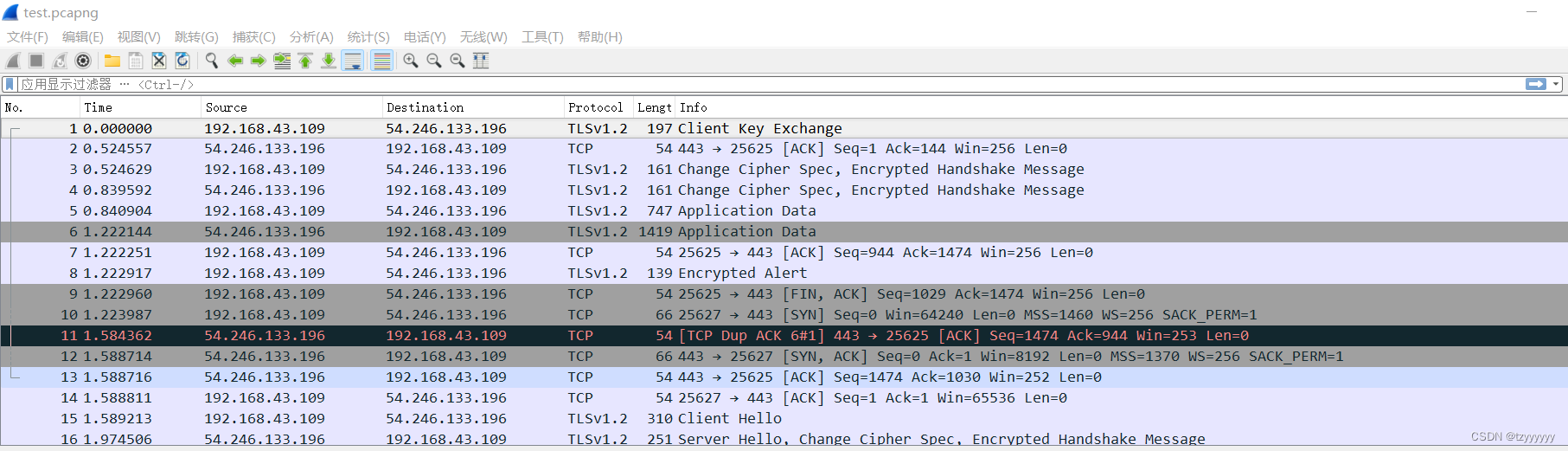

下载文件后打开 是一个流量包

.大致翻看了一下 在http协议的数据包中有可疑文件test.txt

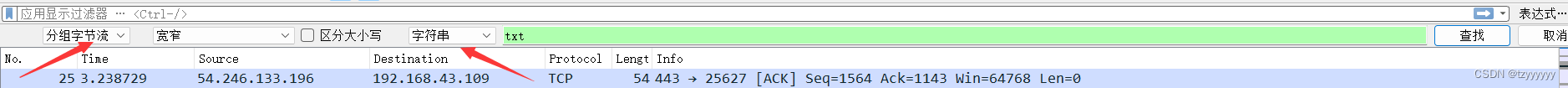

ctrl+f 查找一下

记得修改一下图中标识的两处地方

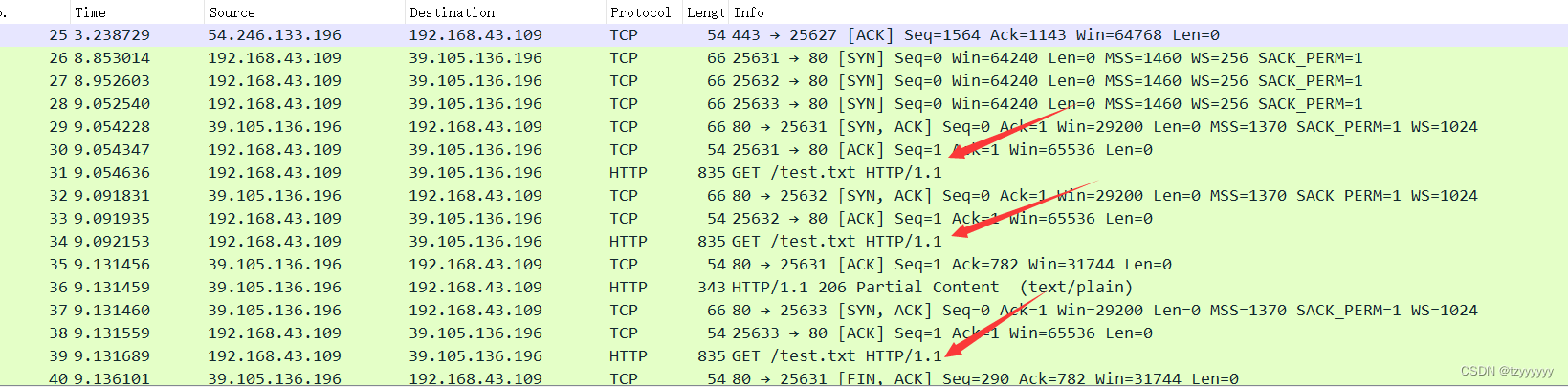

查找后发现test文件有好多 但是都分散着

这时候需要过滤一下源ip地址

观察到发送数据包的源ip是192.168.43.109 并且是http协议传输的

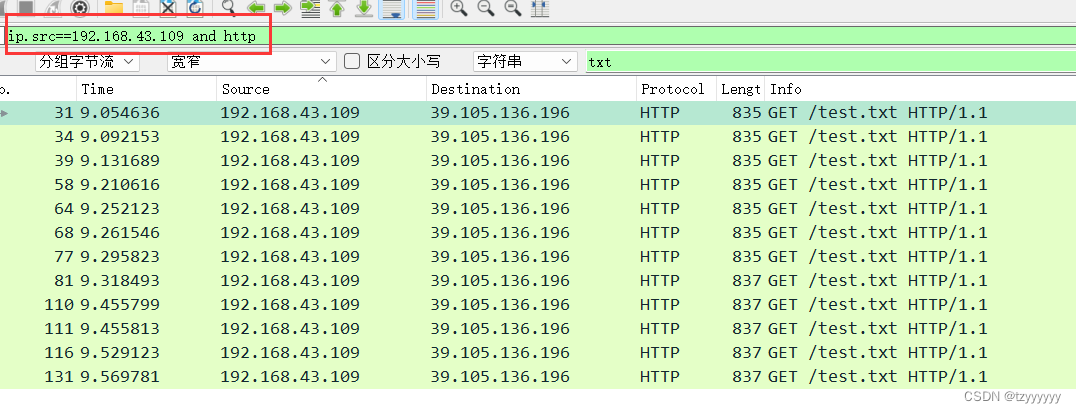

所以过滤ip.src==192.168.43.109 and http

ip.src==192.168.43.109 and http

这样就能看到所有test.txt文件了

然后再将这些数据导出 并依次查看

点击文件 >>点击导出对象>>点击http

test.txt文件都出现了 直接save all 导出

导出之后是许多名为test.txt的文件 依次点击查看 并拼合里面的字符内容 得到最终flag

需要注意的是 包里是没有“ag”的数据包,需要自己手动补充上去 组成 flag{xxx} 的格式

flag出现

flag{17uaji1l}

版权归原作者 tzyyyyyy 所有, 如有侵权,请联系我们删除。