渗透测试:通过经授权的模拟攻击,发现存在的漏洞,并以此对网络、主机、应用及数据的安全性进行评估。

靶场作用:在合法的环境下进行网络安全学习与演练

为什么写这篇文章?

网上不乏有许多类似的教程,但经过笔者检验后发现,多数的文章内容相近且不详细。使笔者在进行环境搭建的过程中着实走了不少弯路。就连DVWA的下载链接也早已不可用,因此为帮助学习者节省时间,笔者重新归纳了整套流程并将其发布于此。

介绍及注意事项

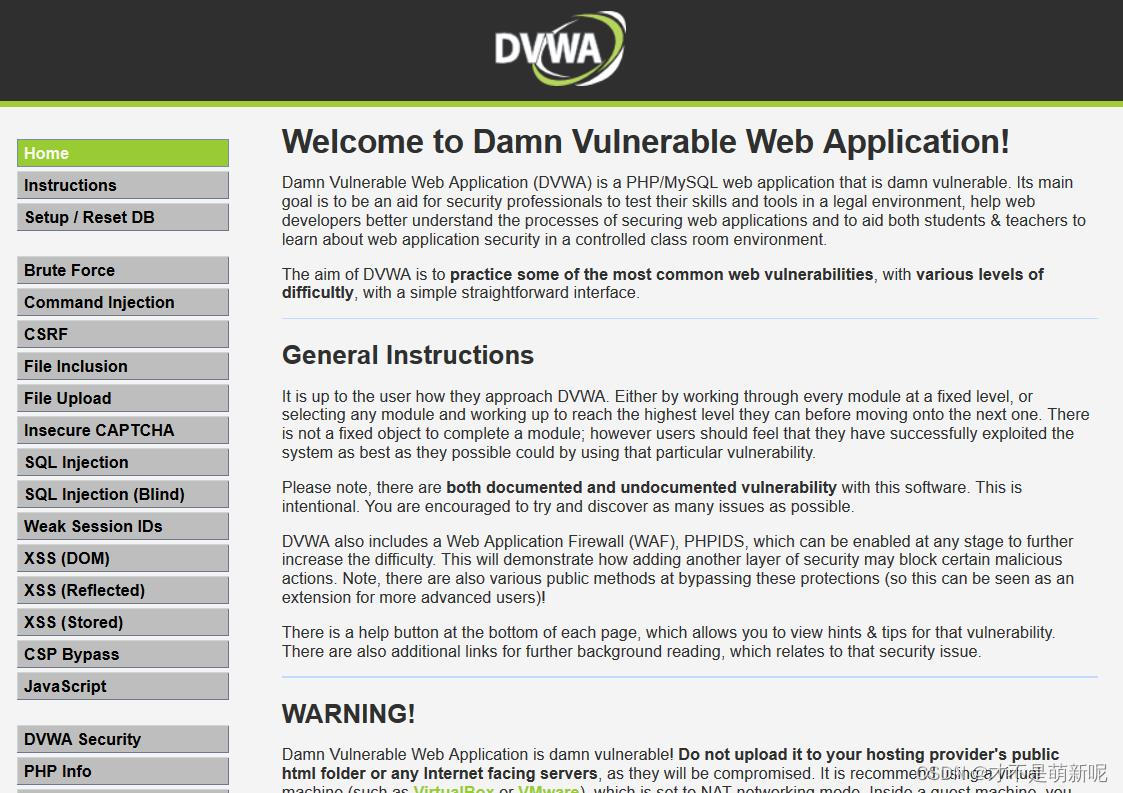

DVWA(Damn Vulnerable Web Application)是一款PHP/MySQL的网络应用程序,其设计目的主要是为了帮助安全专家们在合法的环境下测试他们的技能和工具,或是帮助学生和开发者们更好地理解和学习网络应用程序的安全知识,比如Web渗透。由于是开源的系统,因此在练习渗透技术的同时可阅读源代码,并以此学习常见漏洞的安全防护编码。

和它的名字一样,应用本身有很多糟糕的漏洞,因此,来自DVWA开发者的建议是使用虚拟机并在NAT网络模式下使用。笔者个人的建议是在配置完成后在断网或飞行模式下进入。

这篇文章主要是有关Windows系统下的搭建教程,Linux环境的话可浏览底下给出的官方原始链接进行具体研究。

环境搭建

1. 搭建对应的Web服务器

由于DVWA是通过PHP与MySQL开发的,因此首先要在系统中搭建一个支持PHP的Web服务器。对此,DVWA的开发者并没有要求。网上许多文章里推荐使用的是phpStudy,总体来说还是挺方便的,因此笔者这篇教程里也采用同样的软件。

首先是下载,通过官网下载对应安装包。

地址是:官网链接(https://www.xp.cn)

请根据自己的Windows系统下载对应版本的软件安装包。Linux系统下的安装可根据官网的说明来,对此不做赘述。

使用流程:

安装完成后打开软件,在首页的一键启动里找到“WNMP”,点击启动。

打开浏览器,键入"localhost"或"127.0.0.1",随后回车。此时网页上会出现"站点创建成功"的文字提示。

再次切换到phpStudy,在首页的"套件"中将"Apache"与"MySQL"两个服务启动。

2. DVWA靶机环境搭建

网上的大部分链接已不可用。这里建议使用DVWA的开发链接进行下载,地址是:开发者链接(digininja的github)。

在README.md里找到DOWNLOAD栏,点击"Download a ZIP of the files"进行下载。

也可git下载:git clone https://github.com/digininja/DVWA.git

之后执行以下步骤:

将下载好的压缩文件解压到phpStudy的目录内,具体地址是:(安装地址)/phpstudy_pro/WWW

对解压后文件夹进行重命名,名称更改为"DVWA"。

打开DVWA内的config文件夹,备份一次config.inc.php.dist文件,随后将原始文件重命名为"config.inc.php",也就是删除".dist"后缀。

用记事本打开config.inc.php文件,找到具体信息并更改为如下:

$_DVWA = array();

$_DVWA[ 'db_server' ] = '127.0.0.1';

$_DVWA[ 'db_database' ] = 'dvwa';

$_DVWA[ 'db_user' ] = 'root';

$_DVWA[ 'db_password' ] = 'root';

$_DVWA[ 'db_port'] = '3306';

浏览器键入"localhost/DVWA"回车,最底下找到并点击"Create/Reset Database"按钮

在登录界面键入用户名"admin"与密码"password",点击"login"。登录界面地址是:http://localhost/DVWA/login.php或http://127.0.0.1/DVWA/login.php

登录成功后可访问靶机

那么接下来就可以开始进行渗透测试啦!

敬请期待下一篇:【网络安全学习】渗透测试篇02-数据截取教程(上)

版权归原作者 才不是萌新呢 所有, 如有侵权,请联系我们删除。