启动靶机

目录

题要

- 有数据交互的地方就容易产生注入点

- sql注入的核心:将用户输入的数据拼接到代码中,并被当成 sql 语句执行

做题过程

第一步——找到页面与数据库产生交互的地方

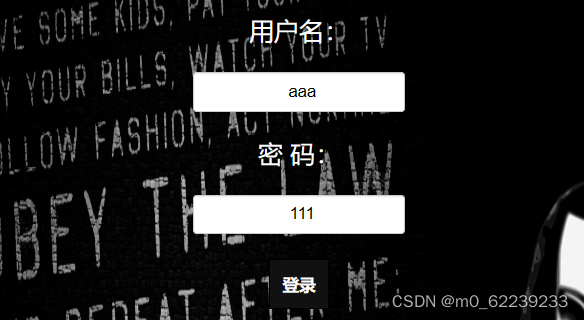

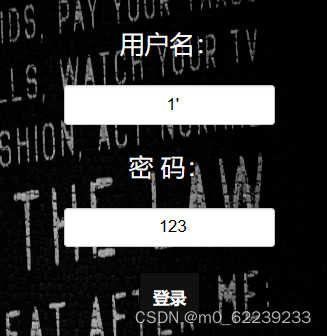

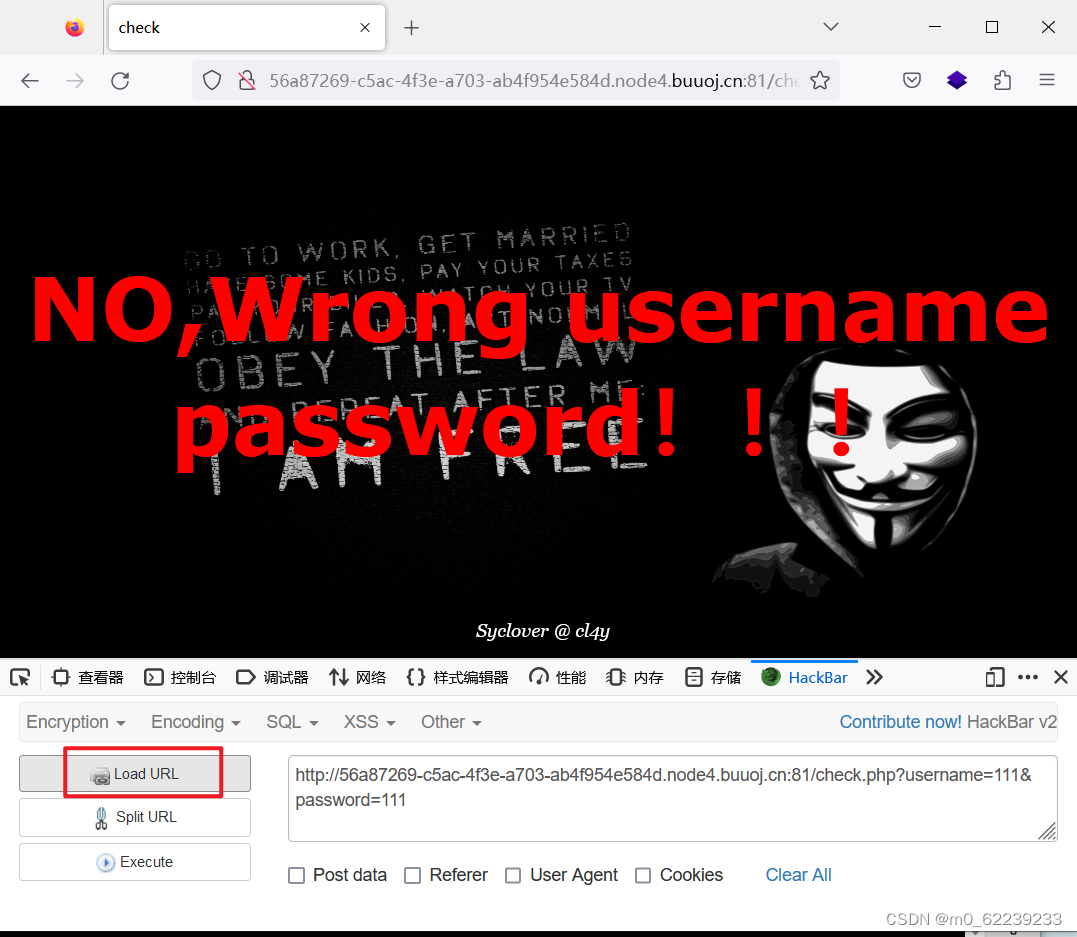

输入任意数据,然后点击登录

此时跳转到check.php页面,得到结果。可知此页面与数据库产生交互

第二步——查看SQL语句闭合方式

知识点:

如何判断闭合符

判断SQL语句闭合方式原理:

MYSQL数据库的包容性比较强。例如输入1)、1"、1-等,这些数字后面的字符不是闭合符,所以数据库会把这些输入的错误数据转换成正确的数据类型。

但是,若输入的数字后面的字符恰好是闭合符,则会形成闭合。如果闭合后形成的sql语句是错误的,那么sql语句执行就会错误,从而造成页面显示错误。

判断SQL注入闭合方式:

方法一:使用(转义字符)来判断SQL注入的闭合方式

原理:当闭合字符遇到转义字符时,会被转义,那么没有闭合符的语句就不完整了,就会报错,通过报错信息我们就可以推断出闭合符。

分析报错信息:看\斜杠后面跟着的字符,是什么字符,它的闭合字符就是什么,若是没有,就为数字型。

(但是在本题中有两个变量,这个方法不太适用)

方法二:输入1、1’、1"判断SQL语句闭合方式

以用户名为例(在密码处是一样的)

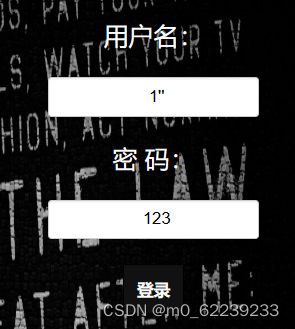

用户名分别输入

1

、

1'

、

1"

,密码输入123

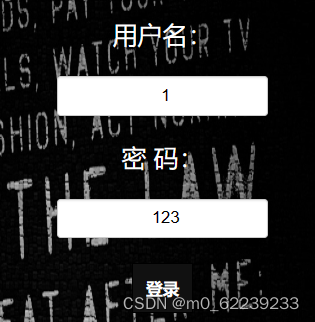

在用户名处输入

1

、

1"

时

都出现了同样的结果

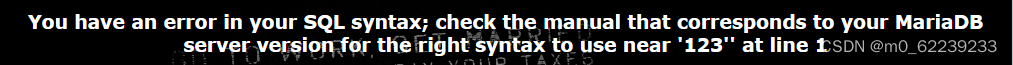

只在输入

1'

时,出现了以下报错

知识点:

MySQL中单引号、双引号的区别

一般情况下,SQL语句闭合方式为单引号

输入

1、

1"时,没有SQL语句报错,只是提示我们输入的值是不对的,因此我们可以先假设SQL语句闭合方式是单引号

username输入

1时,形成的sql语句是

SELECT*FROM table_name WHERE username='1'and password='123';

username输入

1"时,形成的sql语句是正确的

SELECT*FROM table_name WHERE username='1"'and password='123';当字符串内需要包含双引号时,除了使用转义字符外,也可以使用一对单引号来包括字符串。字符串内的双引号被视为普通字符,无需特殊处理

同理,当字符串内需要包含单引号时,除了使用转义字符外,也可以使用一对双引号来包括字符串。字符串内的单引号被视为普通字符,无需特殊处理

username输入的是

1',形成的sql语句是错误的

SELECT*FROM table_name WHERE username='1''and password='123';第一个单引号和第二个单引号形成了新的闭合,剩余第三个单引号,组成的sql语句不正确,于是语句报错。

所以可以推出SQL语句闭合方式是单引号。

假设SQL语句是双引号闭合的情况

username输入

1时,形成的sql语句是正确的

SELECT*FROM table_name WHERE username="1"and password="123";

username输入

1"时,形成的sql语句是

SELECT*FROM table_name WHERE username="1""and password="123";正确的SQL语句不可以出现一对双引号包含双引号的。所以上面这条应该出现SQL报错,但实际没有报错,因此我们假设的双引号闭合方式是不成立的。

username输入的是

1',形成的sql语句是正确的,不会报错

SELECT*FROM table_name WHERE username="1'"and password="123";而然实际上这条语句报错了,因此我们假设的双引号闭合方式是不成立的。

综上,我们可以推出SQL语句闭合方式是单引号。

第三步——进行SQL注入

方法一:万能账号密码

知识点:

万能账号密码原理

一般来说,有账号密码登陆的题,在判断完闭合方式后,可以尝试先用万能账号密码解题

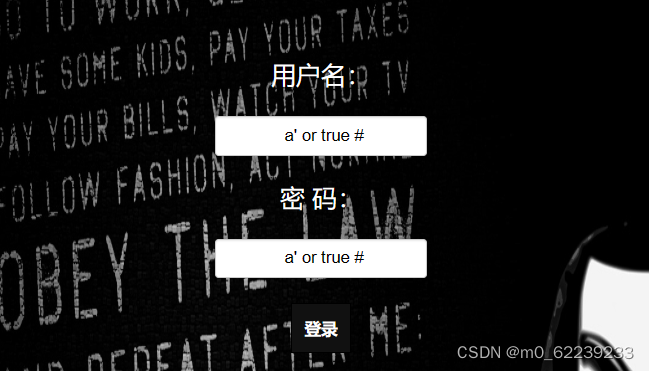

由第二步知,该数据库闭合方式为单引号

'

所以此处使用单引号字符型的万能密码,即可获得正确的flag

(用户名和密码至少有一个输入万能密码即可获得正确的flag)

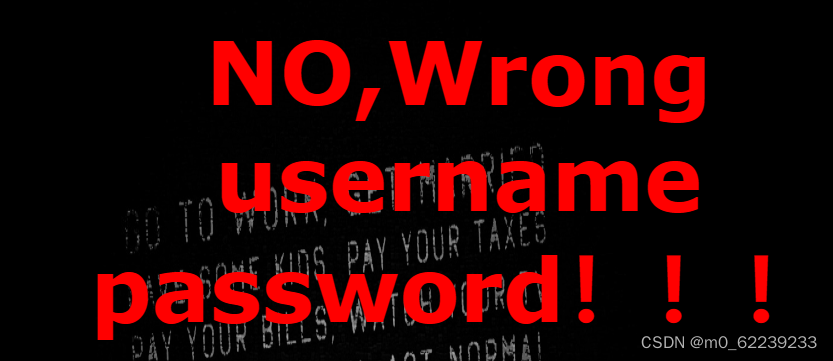

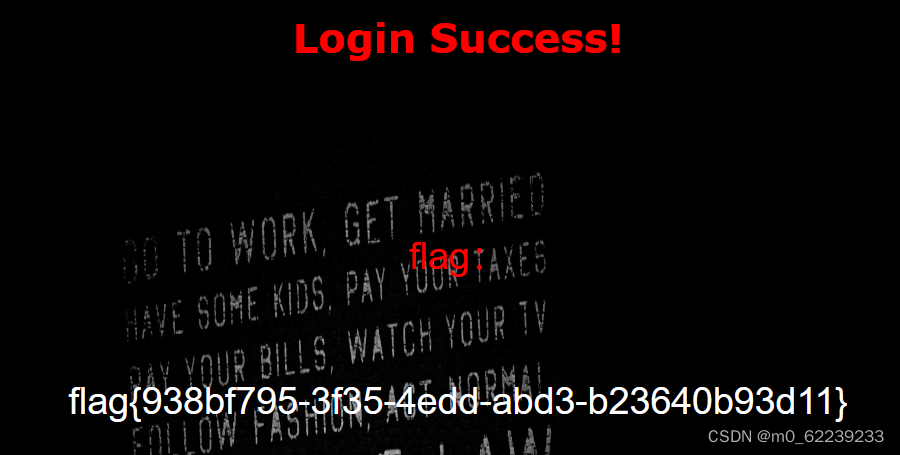

得到正确的flag

flag{938bf795-3f35-4edd-abd3-b23640b93d11}

方法二:使用HackBar进行SQL注入

(思路和万能密码是一致的,这里学习一下HackBar的使用方式)

一、查看页面的传参方式

知识点:

POST请求和GET请求如何传递和接收解析参数

随便输入一些数字(用户:111,密码:111)

先看界面中的url,可以看到我们输入的账号密码都显示在url中,可知此处是get传参

——>这个界面是check.php页面

——>所以我们可以用HackBar进行SQL注入

http://6c94579b-e71a-4310-9e9d-8d74f371cbaf.node4.buuoj.cn:81/check.php?username=aaa&password=111

GET比POST更不安全,因为GET参数会直接暴露在url上。所以不能用来传递敏感信息

?

表示传参,后面跟着的是参数

username=aaa&password=111

。一般来说,

?

的内容都是用户可控的。

传入SQL语句可控参数分为两类

- 数字类型,参数不用被引号引用

?passord=111- 其他类型,参数需要被引号引用

?username="aaa"

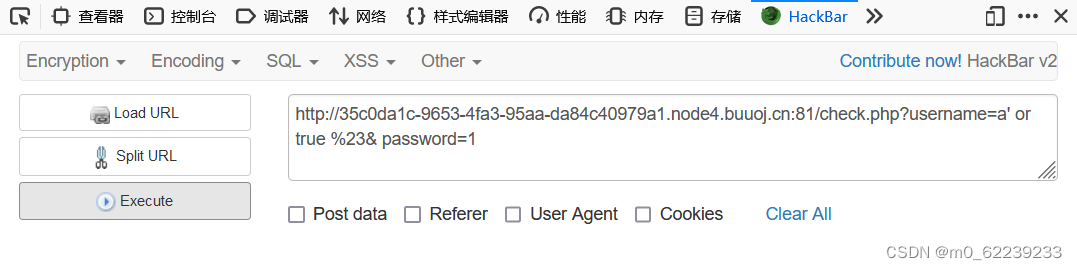

二、使用HackBar进行SQL注入

知识点:

POST和GET请求参数编码方式

Load URL(加载网址):将网址“框”下来

Split URL(切分网址):自动切分网址,便于快速找出需要修的地方

Execute(执行):相当于F5

1、先“Load URL”, 2.然后在框中输入语句

2.然后在框中输入语句

/check.php?username=a' or true %23&password=1

GET传参要经过url编码,所以使用url进行输入时,不能使用#,而应该使用其url编码%23

3.然后点击“Execute”,即可获得正确flag

思路总结

题目类型:

- SQL注入

做题步骤:

- 先找到页面中有数据交互的地方

- 判断SQL语句的闭合方式

- 进行SQL注入(万能密码/Hackbar)

版权归原作者 m0_62239233 所有, 如有侵权,请联系我们删除。