01 L2TP 强制隧道模式——用户本地认证

功能介绍

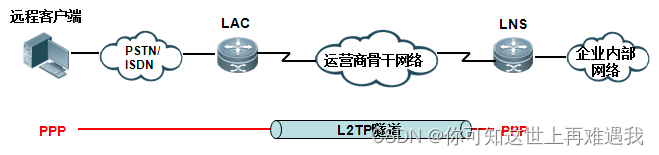

L2TP强制隧道模式:在强制隧道模式下,LAC端终结来自远程接入客户的呼叫,然后通过中间网络以隧道方式将PPP会话延伸到LNS。这种模式不要求远程接入客户端了解L2TP,远程接入客户只需要使用PPP拨号到LAC即可。3G解决方案就是采用这种模式。

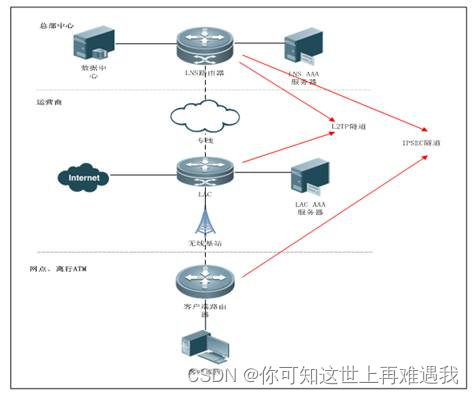

应用场景

企业租用运营商的3G网络,分支机构路由器需要通过3G拨号拨入总部内网,总部对分支机构路由器采用本地的用户名、密码方式进行验证,那么此时可以在运营商与企业总部之间建立强制的L2TP隧道模式,且PPP认证采用本地认证。

一、组网需求

以3G场景为例:RSR系列路由器作为LNS,汇聚所有客户端的L2TP会话,所有用户全部在LNS本地进行CHAP认证和分配IP地址。

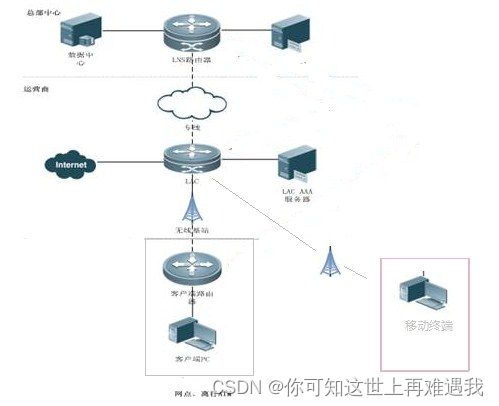

二、组网拓扑

三、配置要点

1、配置LNS VPDN

2、配置LNS地址池和用户信息

3、配置LNSVirtual-Template接口

4、配置LNS兼容性命令(可选)

5、配置远程客户端PPP拨号

四、配置步骤

1、配置LNS VPDN

vpdn enable

vpdn-group 1

accept-dialin

protocol l2tp

virtual-template 1

l2tp tunnel authentication//按需启用l2tp隧道认证功能,默认我司不采用隧道认证,如果有隧道认证,该命令必配置

l2tp tunnel password ruijie//按需配置l2tp隧道密码为“ruijie”

注意:

LNS上是否需要配置隧道认证和密码由运营商决定。如果运营商开启隧道认证功能,则要由运营商提供隧道认证的密码,否则L2TP无法协商成功。

2、配置LNS地址池和用户信息

ip local pool p1 100.0.0.2 100.0.0.100//配置l2tp用户的地址池

username test password test//添加需要本地认证的L2TP客户端账号密码信

3、配置LNS Virtual-Template接口

interface loopback 1//添加loopback接口,该接口地址用于供VPDN虚模板使用

ip address 100.0.0.1 255.255.255.255

interface Virtual-Template 1

ppp authentication pap chap//指定优先使用pap认证,同时支持chap认证

ip unnumbered Loopback 1//指定虚模板引用loopback 1的地址

peer default ip address pool p1 //指定l2tp客户端所使用的地址池

4、配置LNS兼容性命令(可选)

在3G场景下,完成以上配置后,如果3G客户端无法正常拨号成功,可能是由于LNS与LAC间存在兼容性问题,可以分别尝试配置以下兼容性命令看是否能够解决。

- LNS会忽略LAC端携带的PPP认证信息,强制LNS重新对Client进行CHAP认证

Ruijie(config)#vpdn-group 1

Ruijie(config-vpdn)# force-local-chap

- LNS会忽略LAC端携带的PPP协商信息,强制LNS重新与Client进行LCP协商

Ruijie(config)#vpdn-group 1

Ruijie(config-vpdn)# force-local-lcp

- 设置忽略控制报文错误

Ruijie(config)#vpdn-group 1

Ruijie(config-vpdn)# lcp renegotiation always

5、配置远程客户端PPP拨号

(1)如果是3G场景,请参考(“典型配置--->广域网接口配置--->3G接口拨号--->3G拨VPDN专网”)

(2)如果是ADSL拨号,请参考(“典型配置--->广域网接口配置--->ADSL拨号)

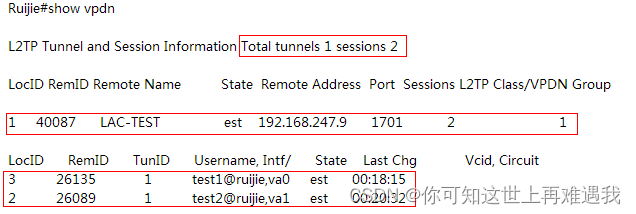

五、配置验证

配置完成后,在L2TP客户端(或3G客户端)触发拨号,如果拨号成功,在LNS上通过show vpdn命令可以看到当前已经成功拨的用户信息:

02 L2TP 强制隧道模式——AAA本地认证

功能介绍

L2TP强制隧道模式:在强制隧道模式下,LAC端终结来自远程接入客户的呼叫,然后通过中间网络以隧道方式将PPP会话延伸到LNS。这种模式不要求远程接入客户端了解L2TP,远程接入客户只需要使用PPP拨号到LAC即可。3G解决方案就是采用这种模式。

应用场景

企业租用运营商的3G网络,分支机构路由器需要通过3G拨号拨入总部内网,总部对分支机构路由器采用AAA进行验证,那么此时可以在运营商与企业总部之间建立强制的L2TP隧道模式,且PPP认证采用AAA认证。

一、组网需求

以3G场景为例:RSR系列路由器作为LNS,汇聚所有客户端的L2TP会话,所有用户在radius服务器上进行认证和IP地址分配。

二、组网拓扑

三、配置要点

1、配置LNS VPDN

2、配置LNS Virtual-Template接口

3、配置LNS AAA认证

4、配置LNS AAA记账

5、配置LNS兼容性命令(可选)

6、配置远程客户端PPP拨号

四、配置步骤

1、配置LNS VPDN

vpdn enable

vpdn-group 1

accept-dialin

protocol l2tp

virtual-template 1

l2tp tunnel authentication//按需启用l2tp隧道认证功能

l2tp tunnel password ruijie//按需配置l2tp隧道密码为“ruijie”

注意:

LNS上是否需要配置隧道认证和密码由运营商决定。如果运营商开启隧道认证功能,则要由运营商提供隧道认证的密码,否则L2TP无法协商成功。

2、配置LNS Virtual-Template接口

interface loopback 1//添加loopback接口,该接口地址用于供VPDN虚模板使用

ip address x.x.x.x 255.255.255.255

interface Virtual-Template 1

ppp authentication pap chap//指定优先使用pap认证,同时支持chap认证

ip unnumbered Loopback 1//指定虚模板引用loopback 1的地址

3、配置LNS AAA认证与记账

aaa new-model

radius-server host x.x.x.x key xxx//指定radius服务器IP地址和key

aaa authentication ppp default group radius //指定ppp默认通过radius服务器进行认证

aaa accounting update periodic 1 //配置记账更新的间隔时间为1分钟,默认为5分钟,最小为1分钟

aaa accounting update//启用记账更新功能

aaa accounting network default start-stop group radius //指定使用radius对网络用户的请求开始和结束时进行记账

radius dynamic-authorization-extension enable

注意:

只有radius服务器采用地址池给用户分配IP地址时,需要配置AAA记账功能,因为AAA地址池需要依靠用户记账功能实现IP地址分配和释放需求。如果AAA采用静态IP地址分配给AAA用户,可以不配置AAA记账功能。

5、配置LNS兼容性命令(可选)

在3G场景下,完成以上配置后,如果3G客户端无法正常拨号成功,可能是由于LNS与LAC间存在兼容性问题,可以分别尝试配置以下兼容性命令看是否能够解决。

- LNS会忽略LAC端携带的PPP认证信息,强制LNS重新对Client进行CHAP认证

Ruijie(config)#vpdn-group 1

Ruijie(config-vpdn)# force-local-chap

- LNS会忽略LAC端携带的PPP协商信息,强制LNS重新与Client进行LCP协商

Ruijie(config)#vpdn-group 1

Ruijie(config-vpdn)# force-local-lcp

- 设置忽略控制报文错误

Ruijie(config)#vpdn-group 1

Ruijie(config-vpdn)# lcp renegotiation always

6、配置远程客户端PPP拨号

(1)如果是3G场景,请参考(“典型配置--->广域网接口配置--->3G接口拨号--->3G拨VPDN专网”)

(2)如果是ADSL拨号,请参考(“典型配置--->广域网接口配置--->ADSL拨号)

五、配置验证

配置完成后,在L2TP客户端(或3G客户端)触发拨号,如果拨号成功,在LNS上通过show vpdn命令可以看到当前已经成功拨的用户信息:

03 VPDN 1.0域剥离认证——本地认证

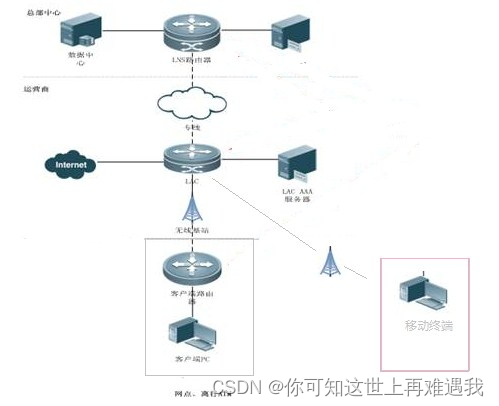

应用场景

企业租用运营商的3/4G网络,分支机构路由器(或者移动终端)需要通过3/4G拨号拨入总部内网,总部对分支机构路由器采用本地的用户名、密码方式进行验证,那么此时可以在运营商与企业总部之间建立强制的L2TP隧道模式,且PPP认证采用AAA认证,

在进行PPP认证时,客户要求在总部路由器上通过不同域名来实现由于业务类别区分,进而分配不同网段的IP地址。

一、组网需求

某银行客户,有两种不同业务分别为离行ATM通过3G路由器接入,以及移动营销业务通过移动终端PAD接入;两者业务在中心路由器上通过运营商提供不同的域名来进行区分,分配不同网段的IP地址进行不同业务区分。进而通过这种不同业务不同网段的分配可以更方便实现的对不同业务的管理。

三、配置要点

1、完成LNS与运营商的基本联通配置

2、配置L2TP域剥离本地认证

1、完成LNS与运营商的基本联通配置

“属于基础配置,在此忽略”

2、配置L2TP域剥离认证

ip local pool 3GATM 100.1.1.1 100.1.1.253

//创建ATM地址池,分配100.1.1.0/24 网段的地址

ip local pool YDPAD 110.1.1.1 110.1.1.253

//创建PAD地址池YDPAD,分配100.1.1.0/24 网段的地址

username test password test

//设置下联ATM路由器拨号用户名,此时不需要配置带@部分

interface loopback 1

ip add 100.1.1.254 255.255.255.255

interface Virtual-Template 1

ppp authentication pap chap

ip unnumbered Loopback 1

vpdn enable

vpdn authorize domain split

//打开域认证,使能剥离,在本地或者aaa服务器上创建的用户名可以不携带域名

vpdn domain-delimiter @/%#-\ suffix

//设置域分隔符

vpdn-group 1

accept-dialin

protocol l2tp

virtual-template 1

lcp renegotiation always

domain 3gatm.vpdn

//设置atm业务域名3gatm.vpdn

pool 3GATM

//调用atm业务地址池

dns 111.11.1.1 111.11.11.1

//(可选)下发对应的dns

domain ydpad.vpdn

//设置PAD业务域名ydpad.vpdn

pool YDPAD

//调用PAD业务地址池

dns 114.114.114.114 8.8.8.8

//(可选)下发对应的dns

五、维护信息

L2TP Tunnel and Session Information Total tunnels 1 sessions 1

LocID RemID RemoteName State RemoteAddress Port Sessions L2TP Class/VPDN Group

55 52 RX1049 est 172.18.158.17 1701 1 1

LocID RemIDTunID Username, Intf/Vcid, Circuit State Last Chg

55 1 55 test,va0 est 00:01:04

Ruijie#sh ip route

Codes: C - connected, S - static, R - RIP, B - BGP

O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default

Gateway of last resort is 172.18.157.1 to network 0.0.0.0

S* 0.0.0.0/0 [1/0] via 172.18.157.1

C 100.1.1.0/24 is directly connected, Loopback 1

C 100.1.1.1/32 is directly connected, virtual-access 0

C 100.1.1.254/32 is local host.

C 172.18.157.0/24 is directly connected, GigabitEthernet 0/1

C 172.18.157.151/32 is local host.

04 VPDN 1.0域剥离认证——AAA认证

应用场景

企业租用运营商的3/4G网络,分支机构路由器(或者移动终端)需要通过3/4G拨号拨入总部内网,总部对分支机构路由器采用本地的用户名、密码方式进行验证,那么此时可以在运营商与企业总部之间建立强制的L2TP隧道模式,且PPP认证采用AAA认证,

在进行PPP认证时,客户要求在总部路由器上通过不同域名来实现由于业务类别区分,进而分配不同网段的IP地址。

一、组网需求

某银行客户,有两种不同业务分别为离行ATM通过3G路由器接入,以及移动营销业务通过移动终端PAD接入;两者业务在中心路由器上通过运营商提供不同的域名来进行区分,分配不同网段的IP地址进行不同业务区分。进而通过这种不同业务不同网段的分配可以更方便实现的对不同业务的管理。

三、配置要点

1、完成LNS与运营商的基本联通配置

2、配置aaa服务器相关认证

3、配置L2TP域剥离本地认证

1、完成LNS与运营商的基本联通配置

“属于基础配置,在此忽略”

2、配置aaa服务器认证与记账

aaa new-model

radius-server host x.x.x.x key xxx

//指定radius服务器IP地址和key

aaa authentication ppp 3GATM group radius

//指定ppp默认通过radius服务器进行认证

aaa authentication ppp YDPAD group radius

aaa accounting update periodic 1

//配置记账更新的间隔时间为1分钟,默认为5分钟,最小为1分钟,需与aaa服务器上保持一致

aaa accounting update

//启用记账更新功能

aaa accounting network default start-stop group radius

//指定使用radius对网络用户的请求开始和结束时进行记账

radius dynamic-authorization-extension enable

//开启路由器支持aaa服务器主动踢用户下线功能。

备注:在aaa 服务器建立用户名时无需携带域名部分,只需要设置用户名,即如果接入端用户拨号的用户名设置为[email protected] 那么aaa上只需设置为test即可,无需携带@之后部分。

3、配置L2TP域剥离认证

interface loopback 1

ip add 100.1.1.254 255.255.255.255

interface Virtual-Template 1

ppp authentication pap chap

ip unnumbered Loopback 1

vpdn enable

vpdn authorize domain split

//打开域认证,使能剥离,在本地或者aaa服务器上创建的用户名可以不携带域名

vpdn domain-delimiter @/%#-\ suffix

//设置域分隔符

vpdn-group 1

accept-dialin

protocol l2tp

virtual-template 1

lcp renegotiation always

domain 3gatm.vpdn

//设置atm业务域名3gatm.vpdn

aaa authentication 3GATM

domain ydpad.vpdn

//设置PAD业务域名ydpad.vpdn

aaa authentication YDPAD

五、维护信息

L2TP Tunnel and Session Information Total tunnels 1 sessions 1

LocID RemID Remote Name State Remote Address Port Sessions L2TP Class/ VPDN Group

55 52 RX1049 est 172.18.158.17 1701 1 1

LocID RemID TunID Username, Intf/ Vcid, Circuit State Last Chg

55 1 55 test,va0 est 00:01:04

Ruijie#sh ip route

Codes: C - connected, S - static, R - RIP, B - BGP

O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default

Gateway of last resort is 172.18.157.1 to network 0.0.0.0

S* 0.0.0.0/0 [1/0] via 172.18.157.1

C 100.1.1.0/24 is directly connected, Loopback 1

C 100.1.1.1/32 is directly connected, virtual-access 0 //用户拨成功后,生成一条对应的32位主机路由

C 100.1.1.254/32 is local host.

C 172.18.157.0/24 is directly connected, GigabitEthernet 0/1

C 172.18.157.151/32 is local host.

版权归原作者 你可知这世上再难遇我 所有, 如有侵权,请联系我们删除。