暴力破解的原理:就是攻击者使用自己的账号和密码作为一个字典,一个一个去尝试,看看是否能够登录成功,因为理论上来讲,只要字典足够庞大,就可以破解成功的!

工具:Burp和OWASP浏览器

OWASP浏览器:链接:https://pan.baidu.com/s/1jAKj5SSmApo23xdgQK-yig

提取码:tian

Burp:可以使用kali中的Burp.

本地自己搭建的DVWA靶场:安装在win XP(IP地址:192.168.0.104)

DVWA靶场搭建链接: DVWA的靶场搭建_半个西瓜.的博客-CSDN博客

第一步:(1)设置代理服务器(我用的是:OWASP浏览器,也可以用别的浏览器 设置代理服务器就行):

(2) 新建代理服务器,选择手动代理 设置127.0.0.1(为本地的IP地址),设置代理的端口8080

** (3)使用刚刚设置的代理**

第二步:(1)打开Burp,点击代理 设置监听的IP地址和端口(就是刚刚浏览器设置的代理,127.0.0.1(是本地的IP地址),8080(是监听的端口))

** (2)开启拦截请求**

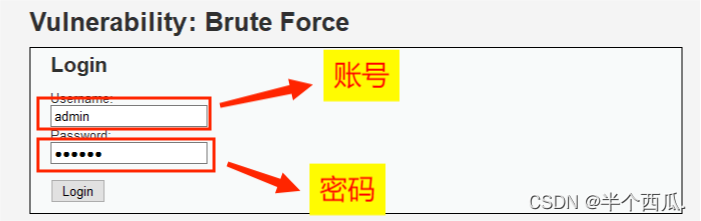

** (3)退到浏览器中,随便输入一个账号和密码**

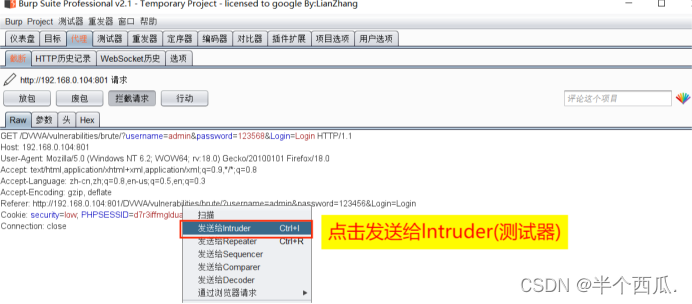

(4)来到Burp,可以看到你输入的账号和密码

** (5)右键点击发送给lntruder(测试器)**

** (6) 清除掉所有的 § 符号**

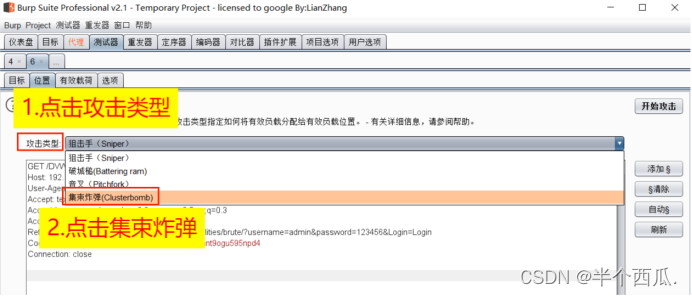

** (7)只给账号和密码的左右添加 § 符号**

** (8)选择攻击类型为集束炸弹**

** (9)将准备的字典导入进去,然后开始攻击(实现暴力破解账号和密码)**

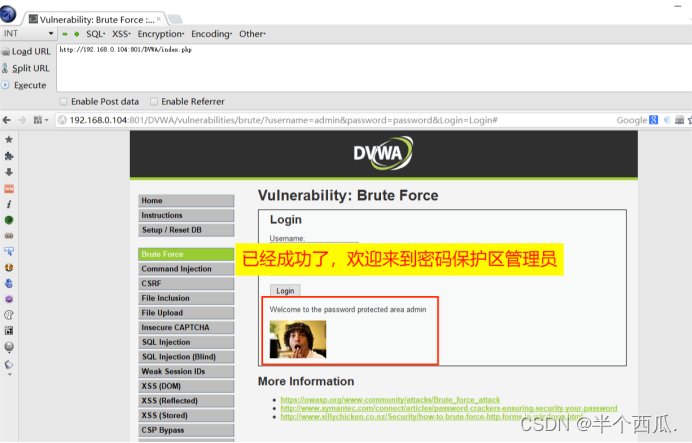

** (10)破解成功,可以发现正常密码的长度和错误密码的长度是不一样的.**

** (11)在登录密码的页面输入破解出来的账号:admin 密码:password**

版权归原作者 半个西瓜. 所有, 如有侵权,请联系我们删除。