目录:

1.如何找漏洞

2.找到后如何挖漏洞

3.漏洞如何提交

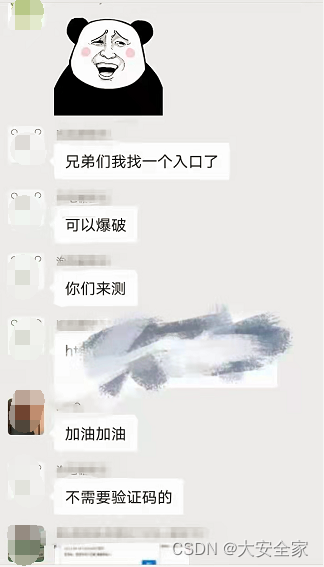

只要搞渗透,不就会听到很多行业内人前辈一直在重复:“信息搜集” 信息搜集有多重要,你搜集的到的多少资产信息,决定了你后续进行的一系列实战到什么程度!

要说SQL注入的漏洞咋找,逻辑漏洞咋找,支付漏洞咋找,越权漏洞咋找,等等

实这都一个道理,用谷歌语法,找通杀用fofa,这里演示几个类型的漏洞,其它的也是一个道理。

第一部分:漏洞怎么找

第一个: SQL注入漏洞

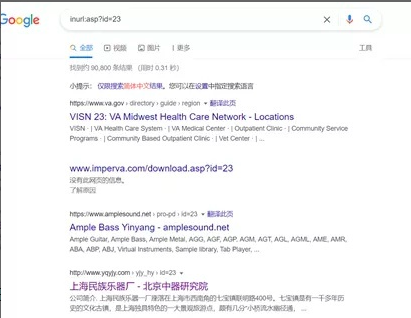

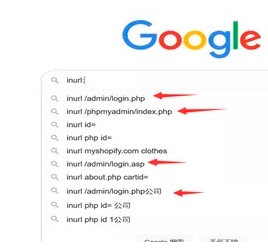

AS:首先是SQL注入的,这个漏洞说实话,基本就是谷歌语法找的快,

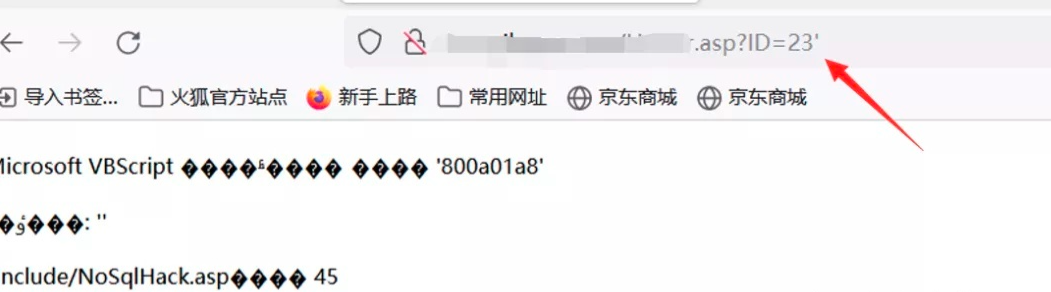

语法: inurl:asp?id=23公司,这时候你会问:不是inurl:asp?id= 就行了吗,当然!

这可以!如果你想找到一些奇奇怪怪的站可以用这个,比如:

这时候明白接公司的重要性了吧,这里找的是asp的站,为啥找asp的站?

其中一一个最重要的原因就是因为他,好挖!

【一一帮助安全学习,所有资源获取处一一】

①网络安全学习路线(文中提到的)

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍(文中提到的)

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

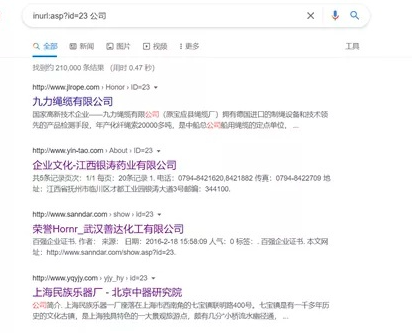

当然这里只是找了一小部分站点的, 如果突然发现重复了咋办?

这个简单,换个id就行了同学!

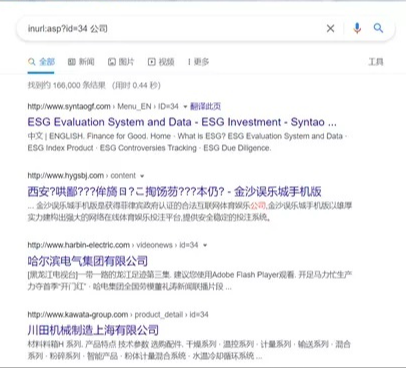

inurl:asp?id-34公司,这里的id 值不断的变变变就行了,你们也可以对比一下

这是不是就不一样了,当然如果有兴趣的话,也可以搜搜inurl :php?id=12公司

这也是可以找到很多站的,不过加WAF的几率很大

我找了10个9个都加过,所以说要想上分上的快,asp 的站绝对不能落下!

第二个:后台管理的漏洞

这里我就不多叙述,因为这站好找,真的特别好找,但是要想能弱密码进去的却很少

直接上镜像站一放inurl:什么牛鬼蛇神都出来了,这后台管理的站可以说是非常多了

当然如果不想找到国外其它奇奇怪怪的站点的话,建议加个关键词公司

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-CFtpN0by-1655643036654)(https://upload-images.jianshu.io/upload_images/26472780-24c1112f4efdedb7.png?imageMogr2/auto-orient/strip%7CimageView2/2/w/1240)]

可以看到这里一堆后台,当然要渗透这些后台弱密码很少能进去了

你看到我打inur1: 它自动给我补齐关键词了吗,说明这玩意很多人挖

一般搞后台,先信息收集,这个等会说,反正我是没搞到过几个

第三个,支付漏洞

这种漏洞咋找?商城,积分商城。

试试谷歌语法: info:商城AND积分商城

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-AkaONGHp-1655643036658)(https://upload-images.jianshu.io/upload_images/26472780-e88c2c2cd57f5af0.png?imageMogr2/auto-orient/strip%7CimageView2/2/w/1240)]

这不全是商城吗,当然对于一些大厂, 建议不要去搞

因为防护也会比一般的站点比较严格,况且现在做在线网上商城的站点也很少了

其实可以在漏洞挖掘的时候注意一下站点是否有paypal这个功能,有的话,可以搞一搞的,这还是有搞头的

再来就是逻辑漏洞,比如说平行,垂直越权,任意密码重置啊什么的。这类漏洞还是很多的,大家也可以去慢慢测的!

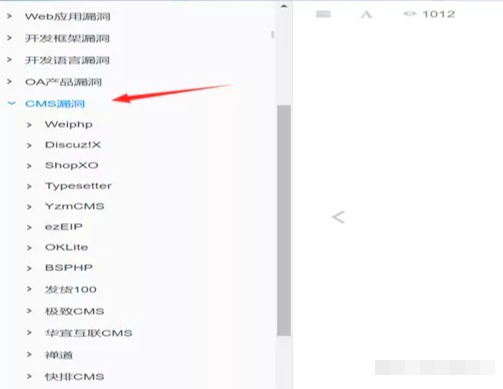

最后一个,通杀的漏洞咋找?

这时候就是要靠我们万能的fofaQ了,首先我们要知道有哪些cms有漏洞

这里大家可以去找网上的漏洞库,里面- -般都会有漏洞合集和这里我稍后会给大家推荐一两个

看到没有,就是这么多cms,杀一个准,上分必备漏洞

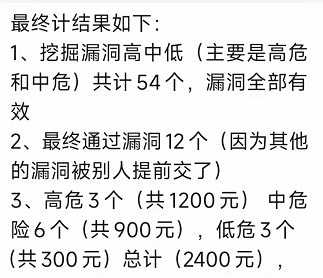

不过有些重复提交了,可以给你们看看学员们的战果!

当然,重复了几个,但还是相当不错了。

第二部分:找到漏洞之后怎么挖漏洞

看完开头,相信你已经知道怎么找漏洞了,那我们就说说漏洞如何挖掘,这里分事件型和通用型漏洞

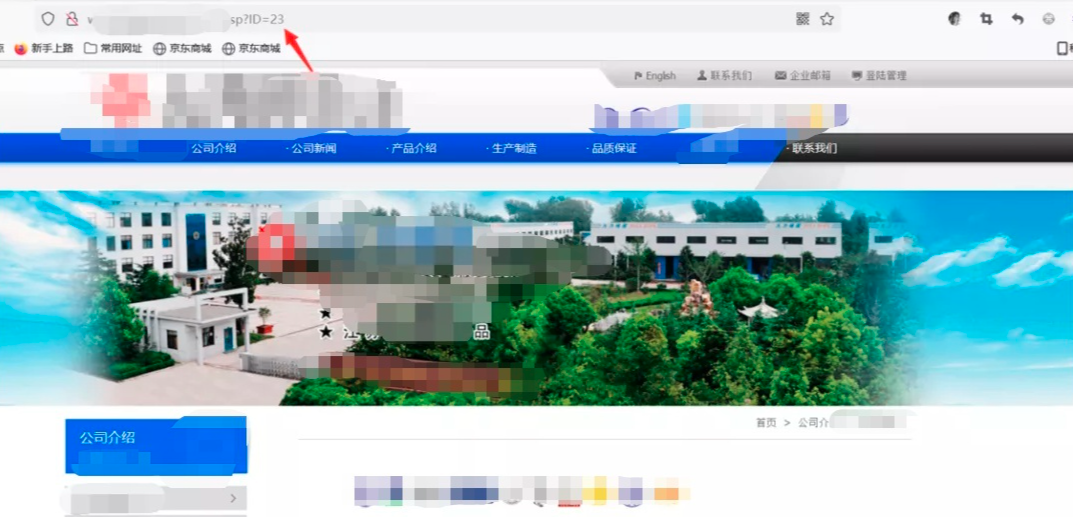

首先来的,肯定是我们的sq1注入了,首先使用我们的通用语法inurl:asp?id=xx 公司

直接点进去,不要害怕,只要不违法,咱不干坏事就行

看到这里有ID传参,可以尝试输入个单引号看看

看到报错了,说明啥,说明可能存在注入啊朋友,直接and 1=1 |and 1=2插进去

发现爆墙了,如果有时间有兴趣的小伙伴可以尝试绕-绕,这里我绕狗的基操之后会提到一点,一般看到这种站,直接放弃,下一 一个,这种不明白的WAF需要一个一个测铭感值,浪费时间和进度

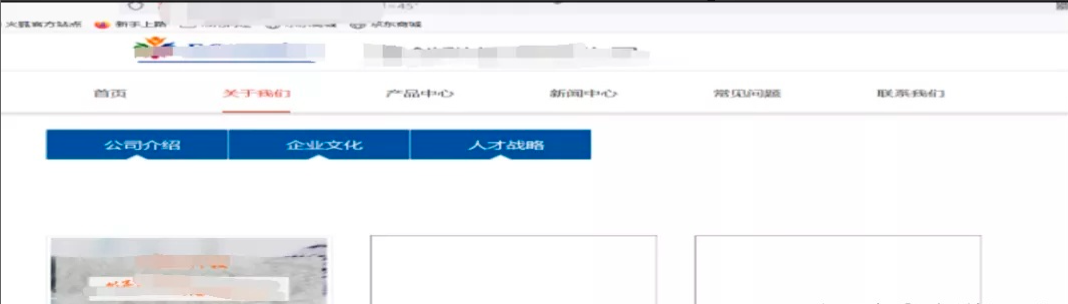

经过一番寻找,我们来到了这个网站:

看到网站直接插单引号,看他报不报错

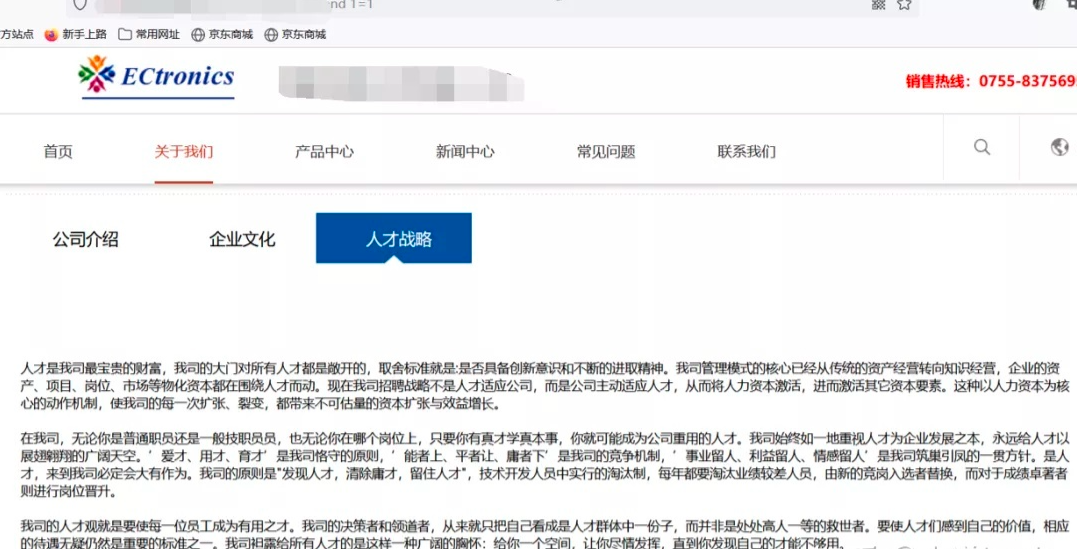

报错了,说明啥,有戏!再直接and1-1 | and 1-2插进去

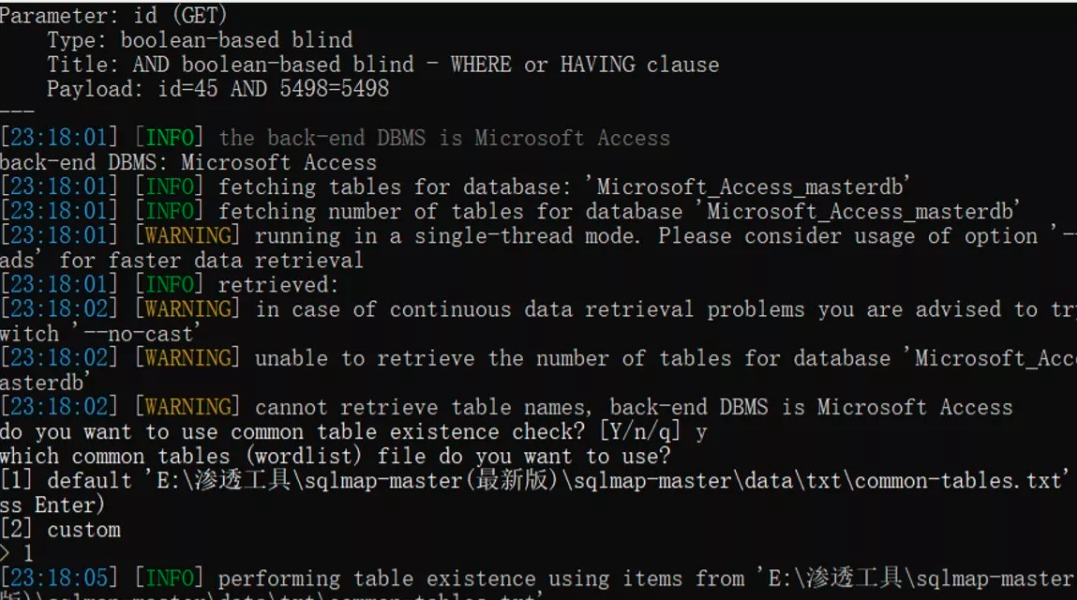

看到效果十分明显,这种情况直接丢sqlmap9 ,反正我是丢的sqlmap , 大家如果时间充足的话可以上手

这不就出来了吗,挖洞就是这么简单,不要把他想的太复杂,这里用到的语句是sqlmap.py -u网址-p“指定传参”不要问我为什么,因为- p指定参数的话跑的更快点

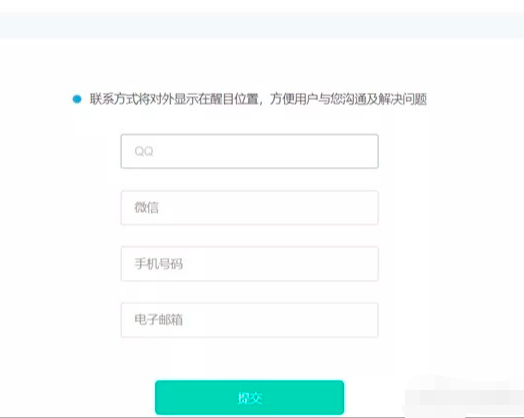

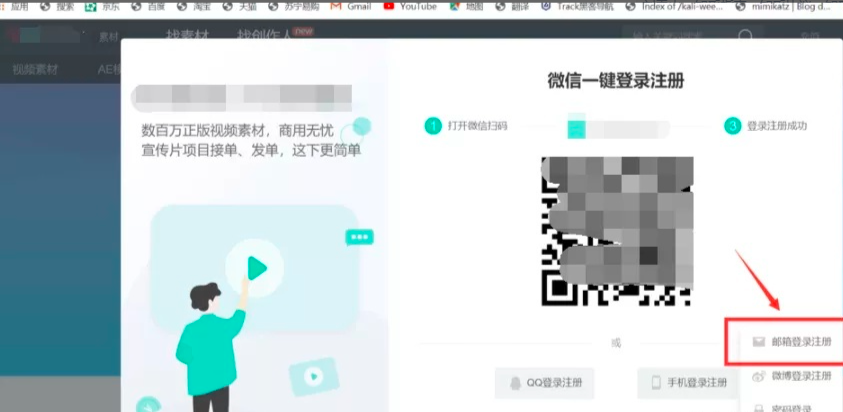

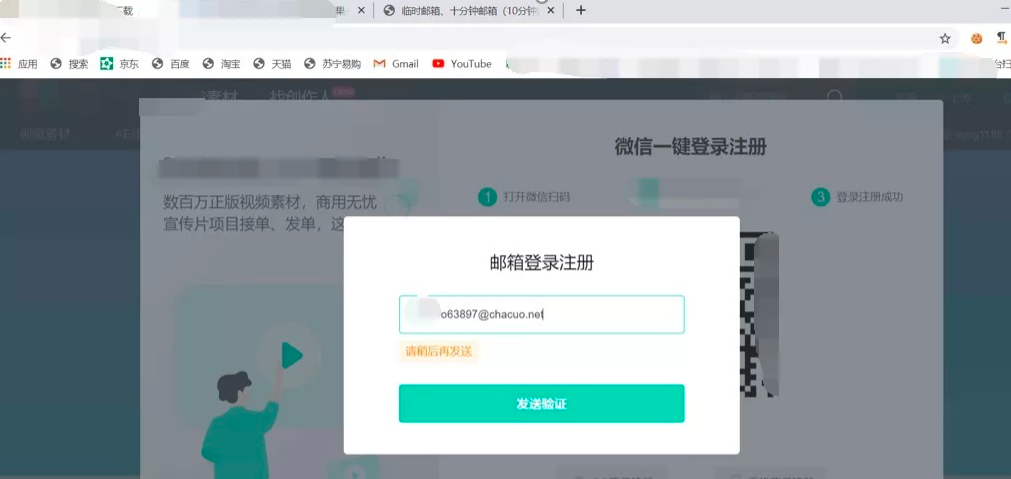

下一个站,这个站存在的漏洞是任意密码重置和CSRF漏洞

首先是CSRF漏洞,相信不用我说你们也应该会了,这里就是这点出现漏洞

你们可以自己去测测,这里说我主要说的是任意密码重置漏洞

(这个漏洞现在也已经被修复了)

在这一步的时候, 抓个包

这里再改成自己的邮箱,这样自己的邮箱就能接收到验证链接,直接点击就好

看到这里,支付漏洞 和验证码绕过之类的逻辑漏洞是不是感觉+分的好挖,有没有这种感觉!

这里类型比较多,篇幅太长不好阅读。举例这两种做参考~

漏洞如何提交

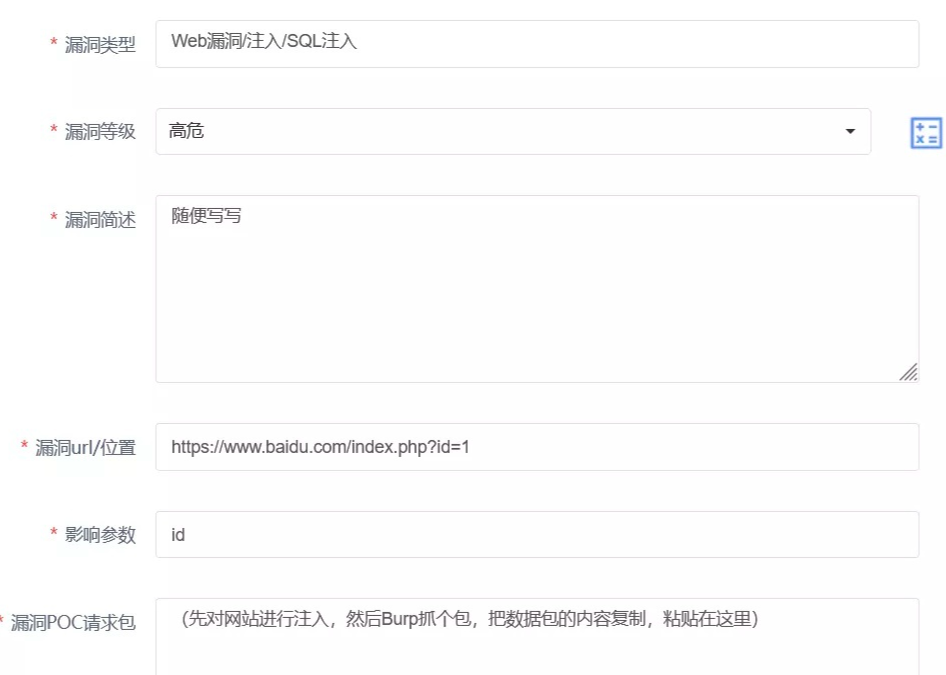

三、提交报告

例如baidu.com发现了SQL注入

第一步:“标题”和“厂商信息”和“所属域名”

站长工具icp.chinaz.com/baidu.co…

查询域名备案信息,看到这个公司名了吗

这样写

漏洞类别啥的,如果不是0day的话,像图中一样就行了

所属域名要写该公司的“网站首页”或者“官网”

看到这个了吗

先访问一遍,没问题再复制上去

第二步:其它内容

漏洞类型: -般都是Web漏洞,然后漏洞是什么写什么,这里是一个SQL注入。

漏洞等级: SQL注入-般都是高危,但如果厂商比较小的话,会降级,降成中危。

漏洞简述:描述一下SQL注入是什么、 有什么危害之类的。

漏洞url:出现漏洞的URL。

影响参数:哪个参数可以注入就写哪个

漏洞POC请求包: Burp抓个包复制粘贴。

如果你嫌每次打字麻烦,可以新建一个记事本, 把框架写好,提交的时候替换一些内容就可以了。

把标题、漏洞简述、复现步骤、修复方案,把标题、漏洞简述、复现步骤、修复方案,可以省不少时间!

今天的内容虽然偏长,但是都是干货呀!从找漏洞到提交直接一步到位! 安排的明明白白!

注:任何未经授权的渗透都是违法行为,咱们挖SRC,担心会违法,记住一点, 点到为止,不要动里面的数据,发现漏洞之后,尽快提交漏洞,联系厂商进行修复。

版权归原作者 大安全家 所有, 如有侵权,请联系我们删除。