- **作者简介:一名在校云计算网络运维学生、每天分享网络运维的学习经验、和学习笔记。 **

- ** 座右铭:低头赶路,敬事如仪**

- 个人主页:网络豆的主页

前言

本章将会讲解思科防火墙的远程接入方式与DMZ配置。在讲解之前可以先回顾一下Cisco ASA基础——安全算法与基本配置

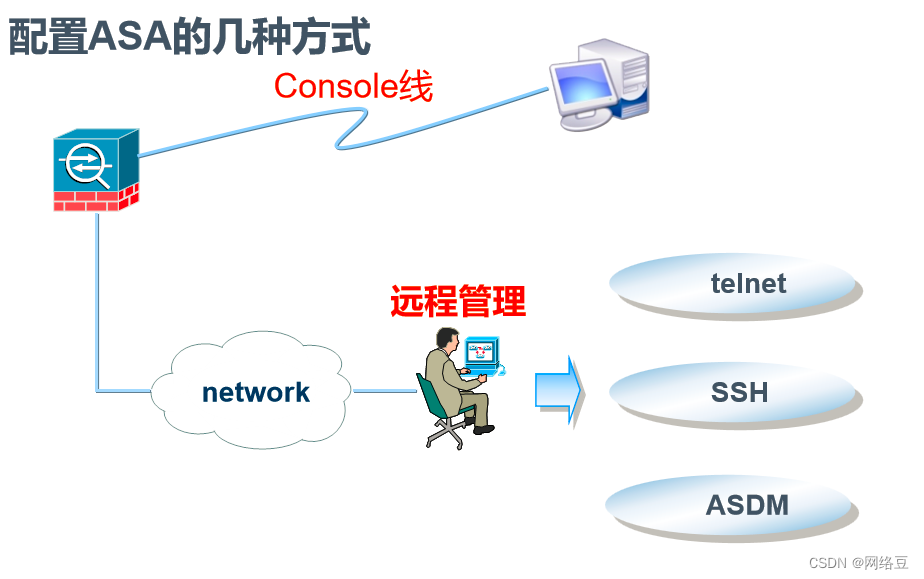

一.远程管理ASA

ASA支持三种主要的远程管理接入方式:Telnet.SSH和ASOM.

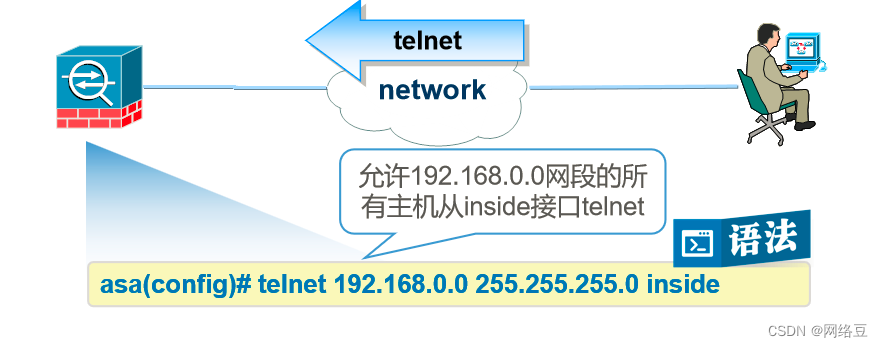

1.配置Telnet接入

由于使用 Telnet 远程管理是不安全的,所以一般禁止从外部接口使用Telnet接入,而只允许在

内网使用Teinet.

(1)配置允许Telnet接入.命令如下。

asa(config)#telnet {network}ip-address) mask interface_name

例如,配置允许从lrside 区域内的192.168.0.0/24网段使用Telnet 接入,命令如下。

asa(config)#telnet 192.168.0.0 255.255.255.0 inside

可以配置为只允许从主机192.168.0.1/24使用Telnet 接入.命令如下。

asa (config)# telnet 192.168.0.1 255.255.255.255 inside

(2)(可选)配置空闲超时时间,命令如下,

asa (config)# telnet timeout minutes

参数mirutes的取值范围为1-1440min,默认值是5min.

2.配置SSH接入

使用SSH可以安全地对ASA进行远程管理,配置SSH接入分为四个步骤。

(1)配置主机名和域名.在生成RSA密钥对的过程中需要用到主机名和城名,以下命令为ASA

配置主机名为asa802.配置域名为asadomain.com.

asa(config)# host asa802

asa802(conflg)# domain-name asadomain.com

(2)生成RSA密钥对,命令如下。

asa802(config)# crypto key generate rsa modulus 1024

可以指定modulus的大小为512位,768位,1024位或2048位默认是1024位,表示生成的

RSA密钥的长度。

(3)配置允许SSH接入,配置SSH的命令语法与配置Telnet类似,但是SSH可以配置为从外部

接口接入,命令如下。

ana802(config)# ssh 192.168.0.0 255.255.255.0 inside

asa802(config)# ssh 0 0 outaide

(4)其他可选配置。

配置空闲超时时间,与配置Telnet类似,如设置为30min,命令如下。

asa802(config)4 ssh timeout 30

配置SSH的版本,默认情况下,SSH同时支持版本1和版本2.要限定使用哪个版本,可

以使用如下命令。

asa802 (config)# ssh version versfon_number

其中,参数version_nunber为1或2.例如,限定只使用SSH版本2,命令如下,

asa802(config)4 ssh version 2

配置完成后,可以在Outside 区城内的主机上使用SecureCRT或Putty 等工具登录ASA的Outside

接口(IP地址为200.0.0.2)。注意ASA默认使用用户名pix,密码为使用pesswd命令设置的密码。

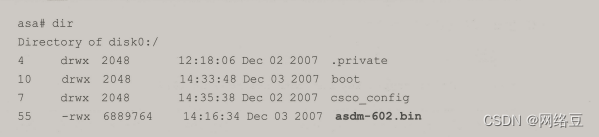

3.配置ASDM接入

除了使用命令行管理方式外,ASA还支持GU)远程管理方式,即自适应安全设备管理器(ASDM).

要使用ASDM,首先要保证ASA的Flash中有ASDM映像,可以通过dir命令查看。

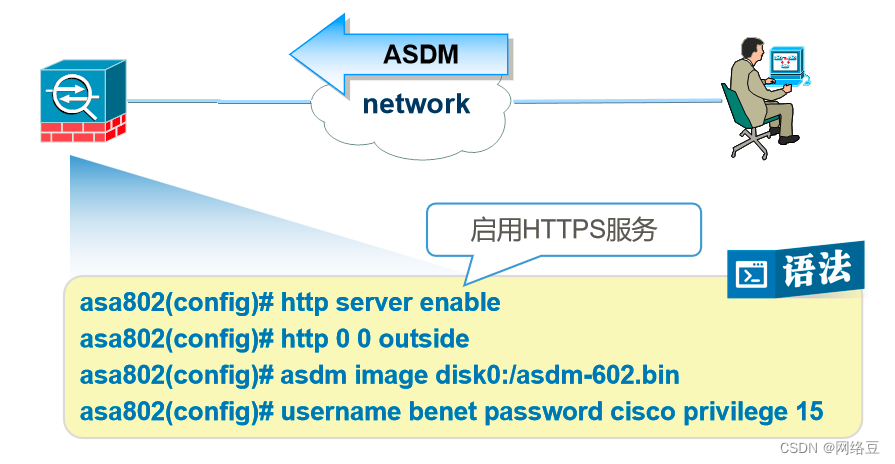

在ASA上配置使用ASDM的步骤如下,

(1)启用HTTPS服务器功能,命令如下,

asa (config)# http server anable [port]

默认端口是443.允许指定另外的端口。

(2)配置允许HTTPS接入,命令如下。

asa(config)#http {network|ip-address} mask interface_name

(3)指定ASDM映像的位置,命令如下。

asa(config)# asdm image disk0:/asdmfile

(4)配置客户端登录使用的用户名和密码,命令如下。

asa(config)# username uaer password pasavord privilege 15

如果不配置用户名和密码,ASDM默认使用用户名adnin.密码为使用enable pessword命令设置

的密码。

二.多安全区域

之前介绍了ASA的基本配置,其中只用到了ihside和Outside两个安全区域,实际上ASA可以

配置多个安全区域,比较常用的是配置DMZ。

1.DMZ的概念和作用

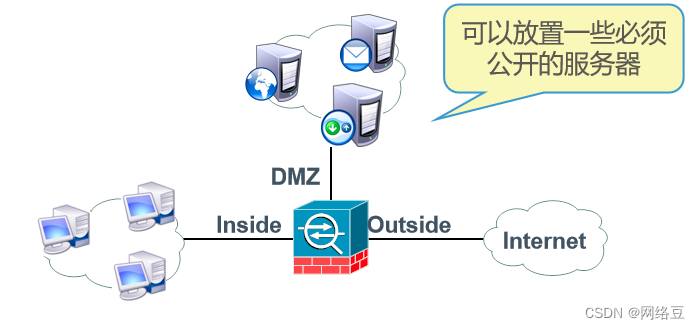

DMZ(DeMilitarizedZone)称为隔离区,也称非军事化区,是位于企业内部网络和外部网络之间

的一个网络区域,在这个网络区域内可以放置一些必须公开的服务器,如Web服务器、FTP服务器

和论坛等,如图。

DMZ内通常放置一些不含机密信息的公用服务器,这样来自外部网络的访问者可以访问DMZ中

的服务,但不能访问内部网络中的公司机密等信息,即使DMZ中的服务器受到攻击。也不会对内

部网络中的机密信息造成影响,所以通过DMZ区城可以有效地保护内部网络。

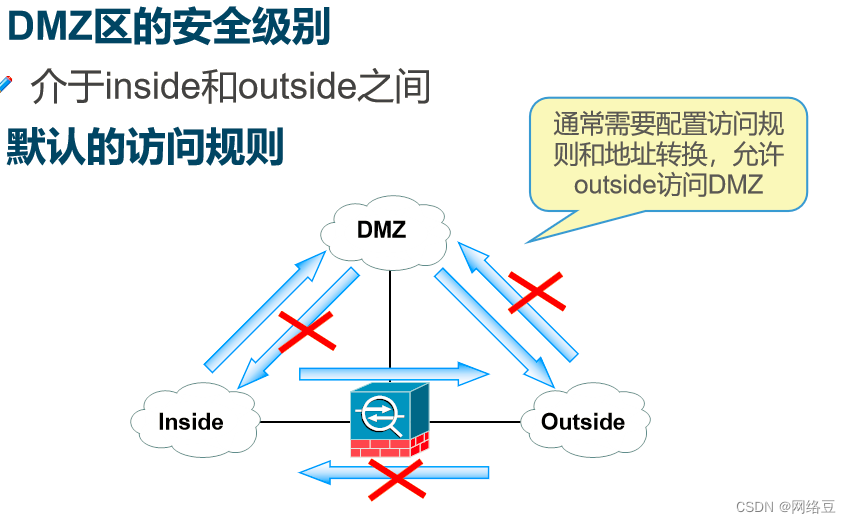

2.默认的访问规则

图中六条默认的访问规则如下所述。

- Inside 可以访问Outside.

- Inside 可以访问DMZ.

- DMZ可以访问Outside.

- DMZ不能访问 inside.

- Outside 不能访问 inside.

- Outside 不能访问DMZ.

3.DMZ的基本配置

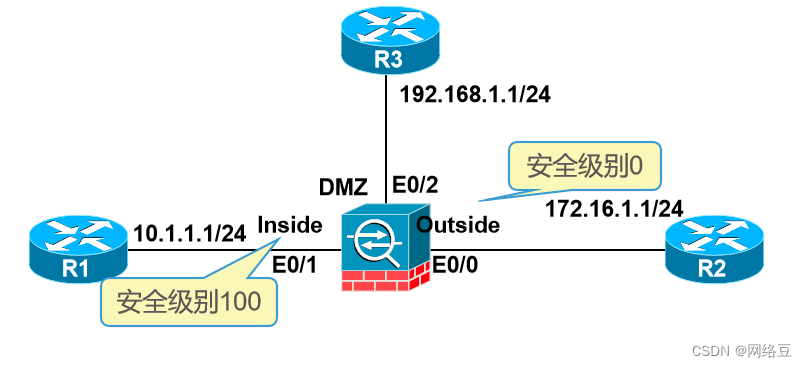

(1)配置接口。

Ethernet0/0接口的配置如下。

asa(config)# Int E0/0

asa (config-if)#namelf outside

asa (config-if)# security-level 0

asa(config-if)# ip addresa 172.16.1.254 255.255.255.0

ana (config-if)# no shutdown

Etheret0/1接口的配置如下。

asa(config)# int E0/1

asa (config-1f)# nameif inaide

ass (config-if)# security-Ievel 100

asa (config-1f)# 1p address 10.1.1.254 255.255.255.0

asa (config-if)# no ahutdovn

Ethemet0/2接口的配置如下。

asa (config)#int E0/2

asa (config-if)#nameif dmz

asa(config-if)# security-level 50

asa(conflg-1f)# lp address 192.168.1.254 255.255.255.0

asa(config-if)# no ahutdown

(2)分别配置R1.R2和R3模拟PC并启用Telnet.验证在R1上可以Telnet到R2和R3.在R3

上可以Telnet到R2但不能Telnet到R1.在R2上不能Telnet到R1和R3.

(3)配置ACL.实现R2能够Telnet 到R3.

(4)使用show com detail命令查看Corn表.

(5)使用show route 命令查看路由表。

创作不易,求关注,点赞,收藏,谢谢~

版权归原作者 网络豆 所有, 如有侵权,请联系我们删除。