一、项目和任务描述:

假定你是某企业的网络安全工程师,对于企业的服务器系统,

根据任务要求确保各服务正常运行,并通过综合运用用户安全管理

与密码策略、Nginx 安全策略、日志监控策略、中间件服务安全策

略、本地安全策略、防火墙策略等多种安全策略来提升服务器系统

的网络安全防御能力。本模块要求根据竞赛现场提供的 A 模块答题

模板对具体任务的操作进行截图并加以相应的文字说明,以 word 文

档的形式书写,以 PDF 格式保存,以“赛位号+模块 A”作为文件

名,PDF 格式文档为此模块评分唯一依据。

二、服务器环境说明

Windows 用户名:administrator,密码:123456

Linux 用户名:root,密码:123456

三、具体任务(每个任务得分以电子答题卡为准)

A-1 任务一 登录安全加固(Windows, Linux)

请对服务器 Windows、Linux 按要求进行相应的设置,提高服务

器的安全性。

1.密码策略(Windows, Linux)

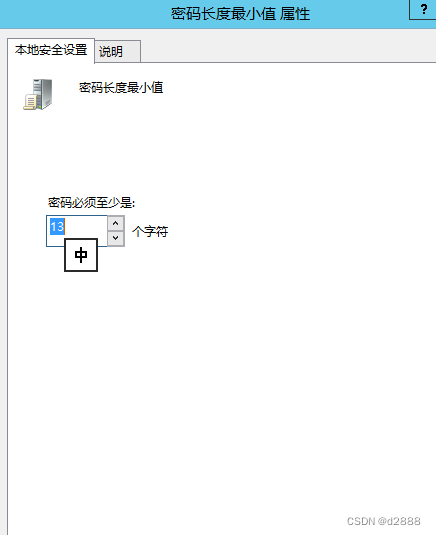

a.最小密码长度不少于 13 个字符;

windows修改方法:本地安全策略----安全设置-----账户策略----密码策略----密码长度最小值修改为13

Linux修改方法:

修改配置文件/etc/login.defs

b.密码必须符合复杂性要求。

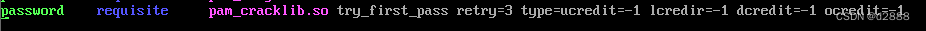

Linux配置方法:在配置文件/etc/pam.d/system-auth中添加

Windows配置方法

本地安全策略----安全设置---账户策略----密码策略----密码必须符合复杂性要求---右键---属性---已启用

2.用户安全管理(Windows)

a.设置取得文件或其他对象的所有权,将该权限只指派给

administrators 组;

本地安全策略---安全设置---本地策略---用户权限分配----取得文件或其他对象所有权----右键---属性---添加用户或组---点击对象类型勾选组—确定—输入对象名称administrators并检查—应用

b.禁止普通用户使用命令提示符;

在运行框中输入gpedit.msc进入本地组策略编辑器---用户配置---管理模板---系统---找到阻止使用命令提示符---双击—点击已启用—应用---确定

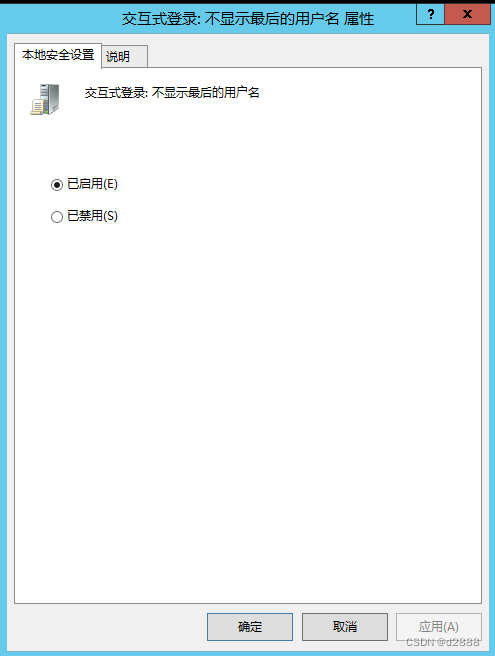

c.设置不显示上次登录的用户名。

本地安全策略---安全设置—本地策略—安全选项---交互式登录:不显示最后的用户名—右键—属性—已启用—应用—确定

**A-2 ***任务二 Nginx 安全策略(Linux)*

禁止目录浏览和隐藏服务器版本和信息显示;

** 在配置文件/etc/nginx/nginx.conf中**

** **修改

Server tokens off

*限制 HTTP 请求方式,只允许 GET、HEAD、POST;*

**vim /etc/nginx/nginx.com **进入配置文件

修改

** If ($request_method ! $^(GET|HEAD|POST)****$){**

Return 501;

}

设置客户端请求主体读取超时时间为 10;

**Vim /etc/nginx/nginx.conf **进入配置文件

**Client_body_timeout 10; **修改

设置客户端请求头读取超时时间为 10****;

**Vim /etc/nginx/nginx.conf **进入配置文件

**Client_header_timeout 10; **修改

**将 Nginx ****服务降权,使用 www **用户启动服务。

**Vim /etc/nginx/nginx.conf **进入配置文件

**User www **修改

**A-3 ****任务三 日志监控(Windows) **

*8.安全日志文件最大大小为 128MB,设置当达到最大的日志大小*

**上限时,按需要覆盖事件(旧事件优先); **

*右键开始图标----时间查看器---windows日志—安全—右键—*属性—勾选按需覆盖事件并设置文件最大大小131072KB

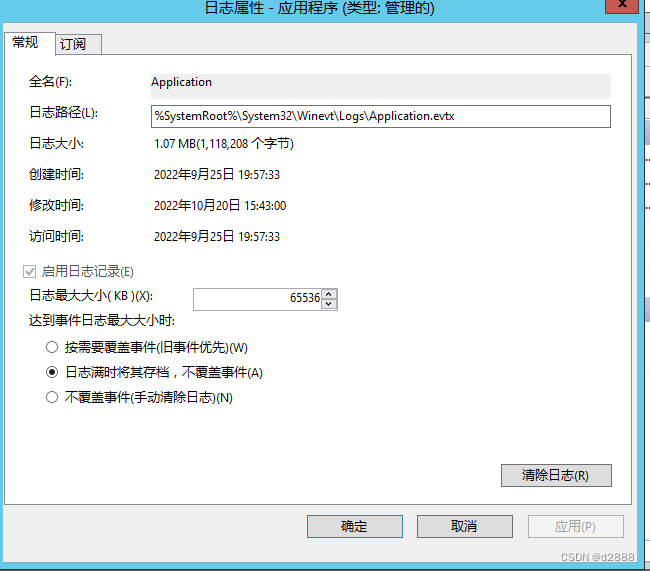

*9.应用日志文件最大大小为 64MB,设置当达到最大的日志大小*

**上限时将其存档,不覆盖事件; **

**右键开始菜单栏---事件查看器---windows日志---右键应用程序—属性---**勾选达到最大的日志大小上限时,将其存档。修改最大日志文件大小为65536KB

*10.系统日志文件最大大小为 32MB,设置当达到最大的日志大小*

上限时,不覆盖事件(手动清除日志)。

*右键开始菜单栏---事件查看器---windows日志---右键系统—属性—*勾选当达到最大的日志大小上限时,不覆盖事件(手动清除日志)。修改文件大小问32768KB

**A-4 *任务四 中间件服务加固 SSHD\VSFTPD\IIS(Windows, Linux*) **

**11.SSH 服务加固(Linux) **

**a.****修改 ssh 服务端口为 2222; **

*vim /etc /ssh/sshd_config 进如ssh配置文件*

修改

**b.ssh ****禁止 root **用户远程登录;

**修改配置文件/etc/ssh/sshd_config **

** **

** **

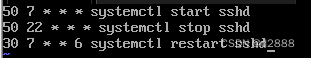

**c.****设置 root ****用户的计划任务。每天早上 7:50 ****自动开启 ssh **服

**务,22:50 ****关闭;每周六的 7:30 ****重新启动 ssh ****服务; **

**进入配置文件crontab -e **任务计划表

*配置文件分为6段:分时日月*周 **要执行的命令

*******代表任意时间 /**代表每隔多少时间

**d.****修改 SSHD ****的 PID ****档案存放地。 **

修改配置文件/etc/ssh/sshd.conf

**12.VSFTPD 服务加固(Linux) **

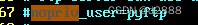

**a.****设置运行 vsftpd 的非特权系统用户为 pyftp; **

**配置文件/etc/vsftp/vsftpd.conf **

*b.限制客户端连接的端口范围在 50000-60000;*

配置文件/etc/vsftp/vsftpd.conf****中添加两行

**c.****限制本地用户登录活动范围限制在 home **目录。

** 配置文件/etc/vsftp/vsftpd.conf中添加**

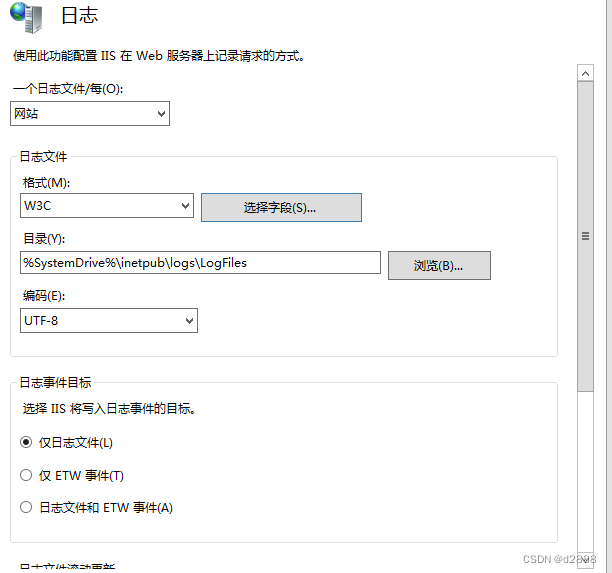

**13.IIS 加固(Windows) **

**a.****开启 IIS ****的日志审计记录(****日志文件保存格式为 W3C,**只记录日

**期、时间、客户端 IP ****地址、用户名、方法)****; **

*打开IIS***管理器---****选择网站---****点击右侧的日志图标---***格式选择W3C---点击选择字段只勾选日期、时间、客户端、IP地址、用户名、方法。*

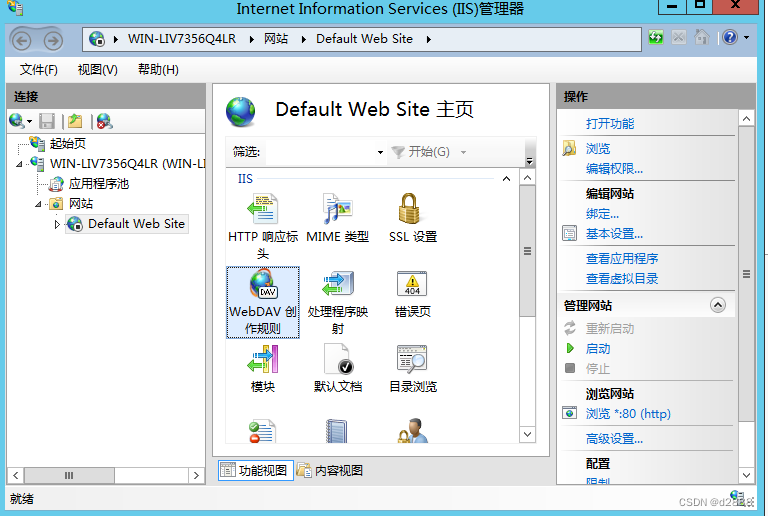

**b.****关闭 IIS ****的 WebDAV **功能增强网站的安全性。

*IIs**管理器---*选择网站---点击右侧的DAV创作规则—*停止*

**A-5 ****任务五 本地安全策略(Windows) **

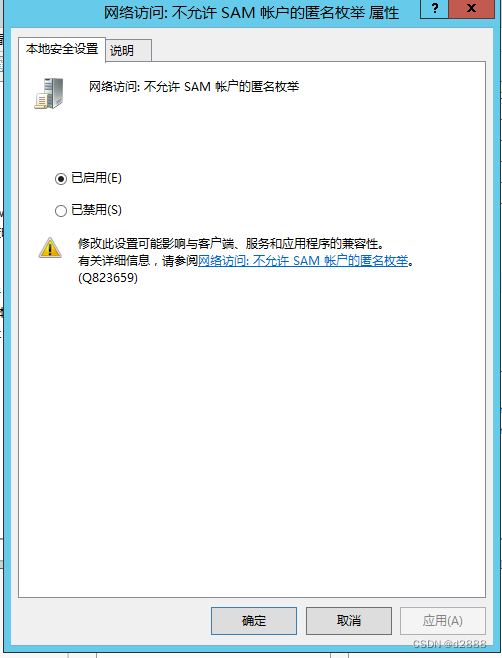

**14.****禁止匿名枚举 SAM **帐户;

*本地安全策略---本地策略—安全选项--- 网络访问:不允许SAM用户匿名枚举—右键—属性—*已启用

**15.****禁止系统在未登录的情况下关闭; **

*本地安全策略---本地策略—安全选项---关机:允许系统未登录的情况下关闭—右键—属性—已禁用*

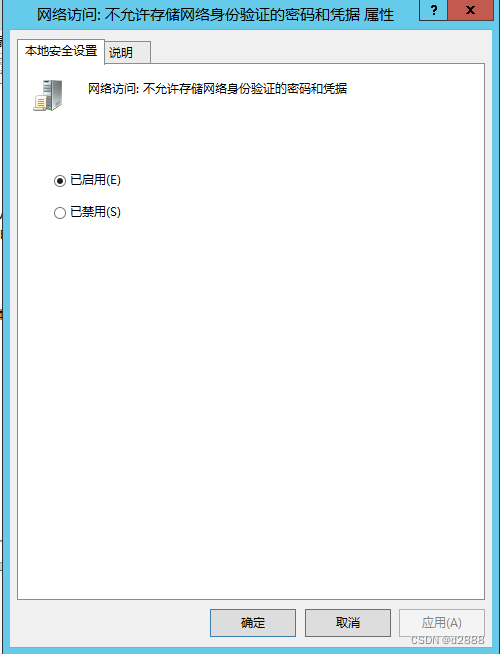

**16.**禁止存储网络身份验证的密码和凭据;

*本地安全策略—本地策略—安全选项---网络访问:不允许存储网络身份验证的密码和凭据—右键—属性—已启用*

**17.****禁止将 Everyone ****权限应用于匿名用户; **

*本地安全策略—本地策略—安全选项—网络访问:将Everyone权限应用于匿名用户---右键—属性—*已禁用

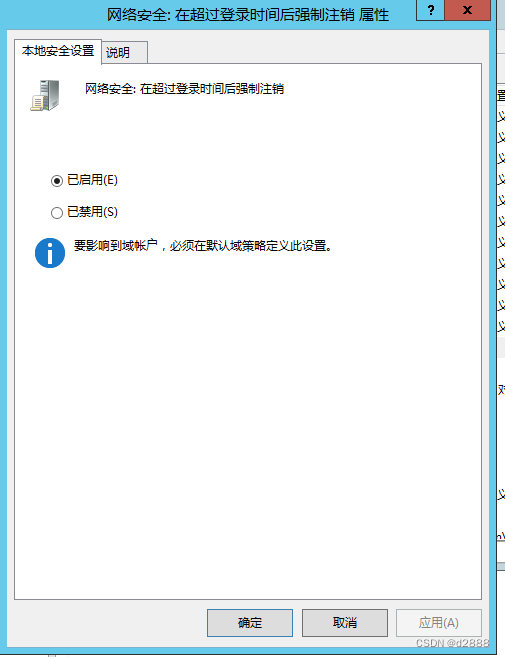

**18.**在超过登录时间后强制注销

*本地安全策略---*本地策略---*安全选项----网络安全:在超过登录时间后强制注销—右键—*属性—*已启用*

*A-6 任务六防火墙策略(Linux*)

**19.****设置防火墙允许本机转发除 ICMP **协议以外的所有数据包;

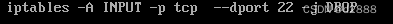

**20.****为防止 Nmap ****等扫描软件探测到关键信息,设置 iptables **防

**火墙策略对 80 **号端口进行流量处理;

**21.****为防御拒绝服务攻击,设置 iptables **防火墙策略对传入的流

**量进行过滤,限制每分钟允许 3 **个包传入,并将瞬间流量设定为一次

**最多处理 6 **个数据包(超过上限的网络数据包将丢弃不予处理);

**4.****只允许转发来自 172.16.0.0/24 ****局域网段的 DNS **解析请求数据包

**Iptables ****中 –A ****向规则链中添加条目 –P ****指定数据包协议 –dport **指定端口号

**-s ****指定要匹配数据包源IP -j<****动作> **

规则链包括:INPUT处理输入数据包 OUTPUT处理输出数据包

** FORWARD**处理转发数据包

**动作包括:ACCEPT ****接受数据包 DROP **丢弃数据包

仅个人理解,本人新手,勿喷

版权归原作者 会飞的鱼< 所有, 如有侵权,请联系我们删除。