提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

- 一、什么是镜像?

前言

在网络运营与维护的过程中,为了便于业务监测和故障定位,网络管理员时常要获取设备上的业务报文进行分析。

镜像可以在不影响设备对报文进行正常处理的情况下,将镜像端口的报文复制一份到观察端口。网络管理员通过网络监控设备就可以分析从观察端口复制过来的报文,判断网络中运行的业务是否正常。

一、什么是镜像:

镜像是指将流复制到特定的目的地进行分析,以进行网络检测和故障排除。镜像分为端口镜像和流镜像。端口镜像和流镜像中均有观察接口和镜像接口:

观察接口:观察接口是连接监控主机的接口,用于输出从镜像接口或流镜像接口所复制过来的报文。

镜像接口:镜像接口是被观察的接口。从镜像接口流经的所有报文(对端口镜像)或匹配流分类规则的报文(对流镜像)都将被复制到观察接口。

二、配置镜像端口:

- inbound:将镜像端口入方向绑定到观察端口,即将镜像端口接收的报文复制到观察端口上。

- outbound:将镜像端口出方向绑定到观察端口,即将镜像端口发送的报文复制到观察端口上。

- both:将镜像端口双方向绑定到观察端口,将镜像端口收、发的报文都复制到观察端口上。

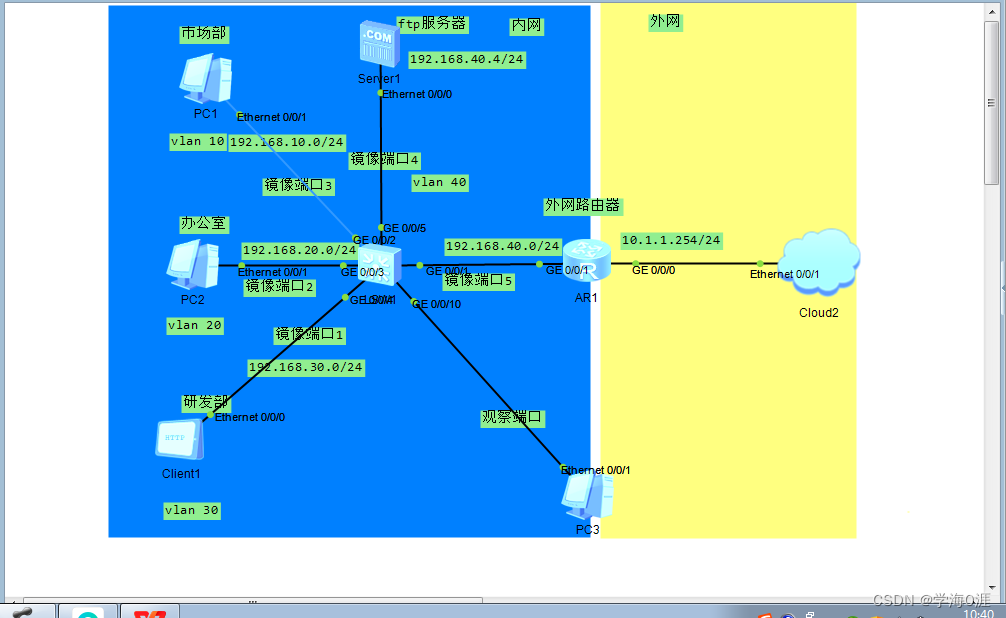

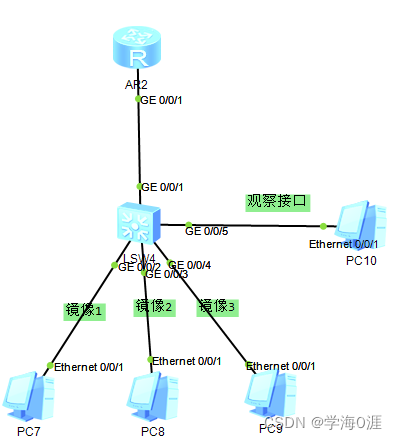

1、 一对一本地接口镜像(左)、一对多本地接口镜像(右)

代码如下:

一对一配置:

<Huawei>sy

Enter system view, return user view with Ctrl+Z.

[Huawei]sys SW_1

[SW_1][SW_1]observe-port 1 interface GigabitEthernet0/0/2 (配置观察口)

[SW_1]interface GigabitEthernet 0/0/1

[SW_1-GigabitEthernet0/0/1]port-mirroring to observe-port 1 both (配置接口镜像接口:进出流量)

一对多配置:

<Huawei>sy

Enter system view, return user view with Ctrl+Z.

[Huawei]sys sw_2

[SW_2]observe-port 1 interface GigabitEthernet 0/0/5 (配置观察口)

[SW_2]port-group 1 (创建端口组1)

[SW_2-port-group-1]group-member GigabitEthernet 0/0/2 to GigabitEthernet 0/0/4 (批量添加2-4口)

[SW_2-port-group-1]port-mirroring to observe-port 1 both (配置镜像接口)

[SW_2-GigabitEthernet0/0/2]port-mirroring to observe-port 1 both

[SW_2-GigabitEthernet0/0/3]port-mirroring to observe-port 1 both

[SW_2-GigabitEthernet0/0/4]port-mirroring to observe-port 1 both

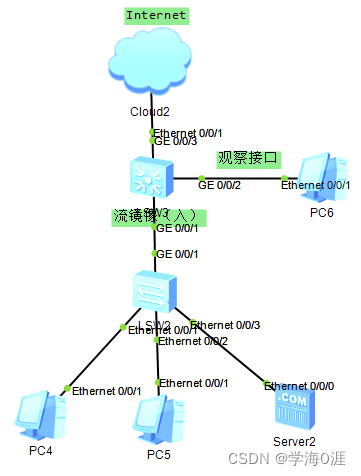

2.配置流镜像:

流镜像是指将设备、端口或者VLAN内收、发的指定类型报文复制到观察端口上,监控设备只对指定类型报文进行监测。流镜像有基于ACL和基于MQC(即复杂流分类)两种配置方式。前者配置简便,但是没有后者支持匹配的报文类型多,而且只支持入方向(即接收报文方向)的流镜像;后者配置复杂,但是支持匹配的报文类型比前者多,而且入方向、出方向(即发送报文方向)的流镜像都支持

(1)、基于ACL流报文检测:

代码如下:

<Huawei>sy

Enter system view, return user view with Ctrl+Z.

[Huawei]sys SW_1

[SW_1][SW_1]observe-port 1 interface GigabitEthernet0/0/2 (配置观察口)

acl 4000

[SW_1-acl-L2-4000]rule permit 802.3 (允许802.3报文通过)

[SW_1]traffic-mirror inbound acl 4000 to observe-port 2 (将所有端口入方向(即接收报文方向)802.3的报文复制到观察端口)

也可以在这个基础上打上其他标签:

[SW_1]traffic-mirror vlan 10 inbound acl 4000 to observe-port 2 (将VLAN 10下所有端口入方向802.3的报文复制到观察端口)

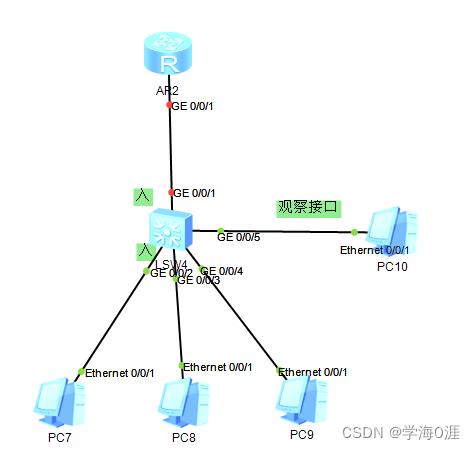

(2)、基于MQC的流镜像:

代码如下:

[SW_2]observe-port 2 interface GigabitEthernet 0/0/5

[SW_2]traffic classifier WU_1 (创建流分类)

[SW_2-classifier-WU_1]if-match 8021p 7 (加入802.1p优先级为7的报文)

[SW_2]traffic behavior wu_2 (配置流行为)

[SW_2-behavior-wu_2]mirroring to observe-port 2 (动作为流镜像)

[SW_2]traffic policy wu_3 (创建流策略)

[SW_2-trafficpolicy-wu_3]classifier WU_1 behavior wu_2 (将流分类和流行为绑定到流策略上)

[SW_2]traffic-policy wu_3 global inbound (在全局下将设备入口方向的802.1p优先级为7的报文复制到观察端口)

也可以配置vlan模式下的端口观察:

[SW_2]undo traffic-policy wu_3 global inbound (删除旧的策略)

[SW_2]vlan 10

[SW_2-vlan10]traffic-policy wu_3 inbound (将VLAN 10下所有端口入方向802.1p优先级为7的报文复制到观察端口)

总结

在日常网络维护中经常遇到网络性能不正常现象(如网络很卡、丢包严重、频繁断网等),会怀疑网络中有病毒在频繁发送广播报文,或者网络中某台主机遇到了不明攻击,或者网络中有用户进行非法的网络应用(如网上看视频、下载大容量文件等)等,此时最有效的手段就是对网络中的特定用户、协议、端口、VLAN中的流量寄信那个捕获,然后录用一些专门的工具软件进行分析。而这时首先需要做的第一件事就是在网络设备上配置好镜像功能,把要监控的流量复制一份到监控设备上,以便在监控设备捕获要监控的流量

版权归原作者 学海0涯 所有, 如有侵权,请联系我们删除。