CentOS 搭建 OpenVPN 服务

概述

VPN就是虚拟专用通道,是提供给企业之间或者公司个人与公司之间安全数据传输的隧道,OpenVPN是Linux下开源VPN的先锋,提供了良好的性能和友好的用户GUI(图形用户界面)。本篇文章包含OpenVPN应用场景,OpenVPN服务端搭建,OpenVPN客户端搭建(windows+linux),OpenVPN密码认证!

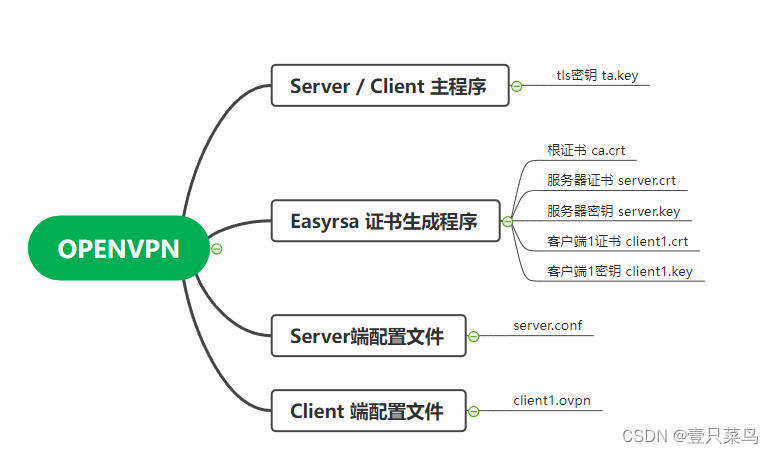

在安装openvpn的时候之前,大概说下它的结构,整个安装流程涉及以下4个部分:

- Server / Client 服务器端程序

- Easyrsa 证书生成程序

- Server端配置文件

- Client 端配置文件

观察上图,其实OpenVPN的服务器端和客户端是合二为一的,并没有采用独立的服务器端程序或者客户端程序来区分其角色,它是通过配置文件来实现功能差异的。因此无论服务器端还是客户端,启动程序都相同,Linux下为openvpn,在windows下则为openvpn.exe。

Easyrsa是一个证书生成器,它是一个独立程序,它可以为OpenVPN生成各种所需要的证书和密钥。注意:其中一个tls密钥 ta.key 并非由Easyrsa 而是由OpenVPN主程序生成的。

OpenVPN 应用场景

- 个人出差需要访问公司只有内网的服务器

- 公司不同地区之间建立服务通信(IDC与IDC之间)

OpenVPN 主机准备

主机名内网IP外网IPnode-137192.168.17.137192.168.81.108node-138192.168.17.138192.168.81.138

OpenVPN 服务端搭建部署

安装配置证书软件

[root@node-137 ~]# yum -y install easy-rsa[root@node-137 ~]# mkdir /opt/easy-rsa[root@node-137 easy-rsa]# rpm -ql easy-rsa #查看已安装的RPM包中名为 easy-rsa 的文件列表[root@node-137 ~]# cd /opt/easy-rsa[root@node-137 easy-rsa]# cp -a /usr/share/easy-rsa/3.0.8/* .[root@node-137 easy-rsa]# cp -a /usr/share/doc/easy-rsa-3.0.8/vars.example ./vars[root@node-137 easy-rsa]# cat varsif[-z"$EASYRSA_CALLER"];thenecho"You appear to be sourcing an Easy-RSA

'vars' file.">&2echo"This is no longer necessary and is

disallowed. See the section called">&2echo"'How to use this file' near the top

comments for more details.">&2return1fi

set_var EASYRSA_DN "cn_only"

set_var EASYRSA_REQ_COUNTRY "CN"

set_var EASYRSA_REQ_PROVINCE "Beijing"

set_var EASYRSA_REQ_CITY "Shanghai"

set_var EASYRSA_REQ_ORG "koten"

set_var EASYRSA_REQ_EMAIL "[email protected]"

set_var EASYRSA_NS_SUPPORT "yes"

创建证书

[root@node-137 easy-rsa]# ./easyrsa init-pki #1、初始化,在当前目录创建PKI目录,用于存储整数[root@node-137 easy-rsa]# ./easyrsa build-ca #2、创建根证书,会提示设置密码,用于ca对之后生成的server和client证书签名时使用,其他提示内容直接回车即可

Enter New CA Key Passphrase: #注意密码不能太短,我这边设置的是123456

Re-Enter New CA Key Passphrase:

[root@node-137 easy-rsa]# ./easyrsa gen-req server nopass #3、创建server端证书和私钥文件,nopass表示不加密私钥文件,提示内容直接回车即可[root@node-137 easy-rsa]# ./easyrsa sign server server #4、给server端证书签名,提示内容需要输入yes和创建ca根证书时候的密码[root@node-137 easy-rsa]# ./easyrsa gen-dh #5、创建Diffie-Hellman文件,密钥交换时的Diffie-Hellman算法[root@node-137 easy-rsa]# ./easyrsa gen-req client nopass #6、创建client端的证书和私钥文件,nopass表示不加密私钥文件,提示内容直接回车即可[root@node-137 easy-rsa]# ./easyrsa sign client client #7、给client端证书前面,提示内容输入yes和创建ca根证书时候的密码[root@node-137 easy-rsa]# tree #检查是否有ca根证书、客户端服务端证书、客户端服务端私钥.

├── easyrsa #管理命令

├── openssl-easyrsa.cnf

├── pki

│ ├── ca.crt #ca根证书,服务端与客户端都需要用

│ ├── certs_by_serial

│ │ ├── 633C217979C7B5F1D0A9ECA971006F96.pem

│ │ └── 857F9B2E3F6C3D35934672212343B42D.pem

│ ├── dh.pem #认证算法 服务端

│ ├── index.txt

│ ├── index.txt.attr

│ ├── index.txt.attr.old

│ ├── index.txt.old

│ ├── issued

│ │ ├── client.crt #客户端证书

│ │ └── server.crt #服务端证书

│ ├── openssl-easyrsa.cnf

│ ├── private

│ │ ├── ca.key

│ │ ├── client.key #客户端私钥

│ │ └── server.key #服务端私钥......

安装openvpn并写入服务端配置文件

[root@node-137 easy-rsa]# yum -y install openvpn[root@node-137 easy-rsa]# cat /etc/openvpn/server.conf

port 1194#端口

proto udp #协议

dev tun #采用路由隧道模式

ca /opt/easy-rsa/pki/ca.crt #ca证书的位置

cert /opt/easy-rsa/pki/issued/server.crt #服务端公钥的位置

key /opt/easy-rsa/pki/private/server.key #服务端私钥的位置

dh /opt/easy-rsa/pki/dh.pem #证书校验算法

server 10.8.0.0 255.255.255.0 #给客户端分配的地址池

push "route 192.168.17.0 255.255.255.0"#允许客户端访问的内网网段

push "dhcp-option DNS 208.67.220.220"#让客户端使用这两个由opendns.com提供的DNS服务器

ifconfig-pool-persist ipp.txt #地址池记录文件位置,未来让openvpn客户端固定ip地址使用的

keepalive 10120#存活时间,10秒ping一次,120秒如果未收到响应则视为短线

max-clients 100#最多允许100个客户端连接

status openvpn-status.log #日志位置,记录openvpn状态

log /var/log/openvpn.log #openvpn日志记录位置

verb 3#openvpn版本

client-to-client #允许客户端与客户端之间通信

persist-key #通过keepalive检测超时后,重新启动VPN,不重新读取

persist-tun #检测超时后,重新启动VPN,一直保持tun是linkup的,否则网络会先linkdown然后再linkup

duplicate-cn #客户端密钥(证书和私钥)是否可以重复

comp-lzo #启动lzo数据压缩格式

启动并检查端口

[root@node-137 easy-rsa]# systemctl start openvpn@server[root@node-137 easy-rsa]# systemctl status openvpn@server

● [email protected] - OpenVPN Robust And Highly Flexible Tunneling Application On server

Loaded: loaded (/usr/lib/systemd/system/[email protected]; disabled; vendor preset: disabled)

Active: active (running) since Wed 2023-10-11 09:03:19 CST; 5s ago

Main PID: 2674(openvpn)

Status: "Initialization Sequence Completed"

CGroup: /system.slice/system-openvpn.slice/[email protected]

└─2674 /usr/sbin/openvpn --cd /etc/openvpn/ --config server.conf

Oct 11 09:03:19 node-137 systemd[1]: Starting OpenVPN Robust And Highly Flexible Tunneling Application On server...

Oct 11 09:03:19 node-137 systemd[1]: Started OpenVPN Robust And Highly Flexible Tunneling Application On server.

[root@node-137 easy-rsa]# ip a s tun0 #查看网段6: tun0: <POINTOPOINT,MULTICAST,NOARP,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UNKNOWN group default qlen 100

link/none

inet 10.8.0.1 peer 10.8.0.2/32 scope global tun0

valid_lft forever preferred_lft forever

inet6 fe80::e6b:fbb7:9b72:dff6/64 scope link flags 800

valid_lft forever preferred_lft forever

[root@node-137 easy-rsa]# ss -nltpu|grep 1194 #检查端口

udp UNCONN 00 *:1194 *:* users:(("openvpn",pid=2674,fd=6))[root@node-137 easy-rsa]# ps -ef|grep openvpn|grep -v "grep" #检查pid

root 267410 09:03 ? 00:00:00 /usr/sbin/openvpn --cd /etc/openvpn/ --config server.conf

OpenVPN客户端配置(linux端)

配置openvpn

[root@node-137 ~]# yum -y install openvpn[root@node-137 ~]# cat /etc/openvpn/client.conf

client

dev tun

proto udp

remote 192.168.81.108 1194

resolv-retry infinite

nobind

ca ca.crt

cert client.crt

key client.key

verb 3

persist-key

comp-lzo

[root@node-138 openvpn]# scp node-137:/opt/easy-rsa/pki/private/client.key .

client.key 100% 17041.7MB/s 00:00

[root@node-138 openvpn]# scp node-137:/opt/easy-rsa/pki/issued/client.crt .

client.crt 100% 46803.1MB/s 00:00

[root@node-138 openvpn]# scp node-137:/opt/easy-rsa/pki/ca.crt .

ca.crt 100% 1172842.9KB/s 00:00

[root@node-138 openvpn]# systemctl start openvpn@client[root@node-138 openvpn]# systemctl status openvpn@client

● [email protected] - OpenVPN Robust And Highly Flexible Tunneling Application On client

Loaded: loaded (/usr/lib/systemd/system/[email protected]; disabled; vendor preset: disabled)

Active: active (running) since Wed 2023-10-11 10:19:26 CST; 10s ago

Main PID: 75189(openvpn)

Status: "Pre-connection initialization successful"

CGroup: /system.slice/system-openvpn.slice/[email protected]

└─75189 /usr/sbin/openvpn --cd /etc/openvpn/ --config client.conf

注意,服务器端与客户端配置文件需要保持一致,例如:

- dev tun (如果服务器端是dev tun 而 客户端为dev tap则会报错)

- proto tcp (本文以tcp为例,如果此处改为udp,则两边都必须为udp)

- tls-crypt (有些教程此处为tls-auth也是可以的,但两边注意同步),例如

tls-crypt ta.key 1。

tls密钥生成:

bash openvpn --genkey secret ta.key这个密钥由openvpn主程序生成,起作用是用密钥取代密码输入

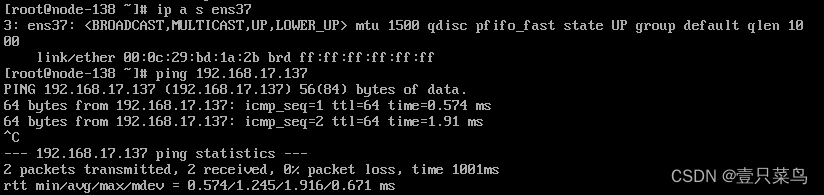

测试连接

[root@node-138 openvpn]# ifdown ens37

OpenVPN客户端搭建部署(windows端)

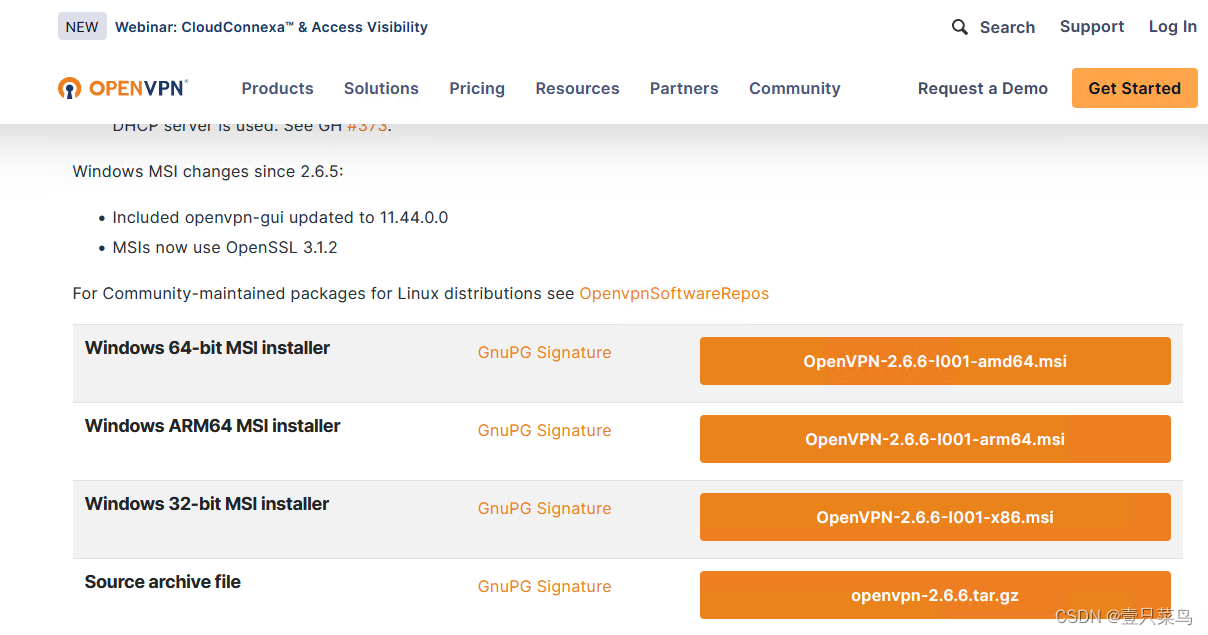

安装OpenVPN软件

软件下载地址: https://openvpn.net/community-downloads/ 直接下载安装即可

直接下载安装即可

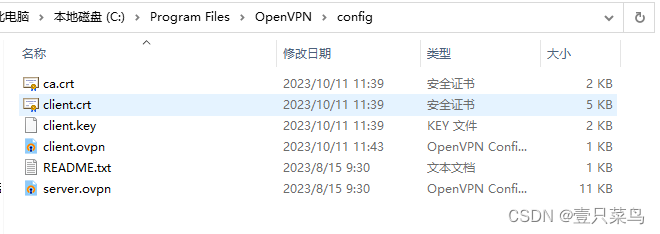

配置客户端文件

客户端配置文件client.ovpn,模板在

C:\Program Files\OpenVPN\sample-config

,复制该文件到

C:\Program Files\OpenVPN\config

目录下,修改客户端配置如下:

- 修改连接服务器地址:

remote my-server-1 1194修改为remote 服务器公网ip 1194 - 注释掉此行(前面加#号):

tls-auth ta.key 1修改为# tls-auth ta.key 1

证书复制

将客户端证书,客户端key,ca证书复制到该目录下

C:\Program Files\OpenVPN\config

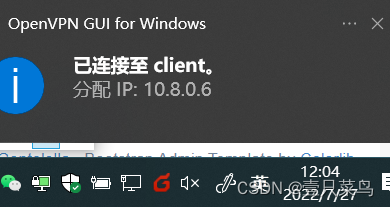

连接测试

右键点击任务栏带锁小电脑图标,点击连接,连接成功后系统分配ip,正常状况小电脑变绿

至此openvpn环境便搭建完成了。

笔者这里遇到的问题:

Wed Oct 1111:55:07 2023 TLS Error: TLS key negotiation failed to occur within 60 seconds (check your network connectivity)

Wed Oct 1111:55:07 2023 TLS Error: TLS handshake failed

解决方法:

- 保证客户端使用允许其访问到OpenVPN服务端的主机名/IP地址和端口号。 如果OpenVPN服务端是受保护的LAN内的单网卡机子,确保在服务端网关防火墙上使用了正确的端口转发规则。假如你的OpenVPN的IP地址是防火墙内的192.168.4.4,在UDP端口1194上监听客户端连接。服务于192.168.4.x子网上的NAT网关应该有一条端口转发规则: forward UDP port 1194 from my public IP address to 192.168.4.4。

- 打开服务端的防火墙允许到UDP端口1194(或者别的你在服务端配置文件中指定的TCP/UDP端口)的连接。

笔者这里是双网卡,而且安装了公司的杀软,所以不确定是什么问题,也不做深究了

直连其他内网服务器

首先确保我们的openvpn服务端开启了内核转发。

[root@node-137 ~]# echo "net.ipv4.ip_forward = 1" >> /etc/sysctl.conf #确保openvpn开启了ip转发[root@node-137 ~]# sysctl -p

net.ipv4.ip_forward =1

尝试ping其他内网服务器,会显示请求超时,需要在添加其他内网服务器添加网关后,才可以ping通,才可以直连。

[root@node-138 ~]# route add -net 10.8.0.0 netmask 255.255.255.0 gw 192.168.17.137 #添加路由,临时生效,可以加入/etc/rc.local实现永久生效

Openvpn密码认证

服务端配置

修改服务端配置文件为支持密码认证

[root@node-137 ~]# cat /etc/openvpn/server.conf #添加配置文件......

script-security 3#允许使用自定义脚本

auth-user-pass-verify /etc/openvpn/check.sh via-env #指定认证脚本

username-as-common-name #用户密码登陆方式验证

编写脚本文件

[root@node-137 ~]# cat /etc/openvpn/check.sh ##!/bin/bashPASSFILE="/etc/openvpn/openvpnfile"#密码文件 用户名 密码明文LOG_FILE="/var/log/openvpn-password.log"#用户登录情况的日志TIME_STAMP=`date"+%Y-%m-%d %T"`if[!-r"${PASSFILE}"];thenecho"${TIME_STAMP}: Could not open password file \"${PASSFILE}\" for reading.">>${LOG_FILE}exit1fiCORRECT_PASSWORD=`awk'!/^;/&&!/^#/&&$1=="'${username}'"{print $2;exit}' ${PASSFILE}`if["${CORRECT_PASSWORD}"=""];thenecho"${TIME_STAMP}: User does not exist: username=\"${username}\",password=\"${password}\".">>${LOG_FILE}exit1fiif["${password}"="${CORRECT_PASSWORD}"];thenecho"${TIME_STAMP}: Successful authentication: username=\"${username}\".">>${LOG_FILE}exit0fiecho"${TIME_STAMP}: Incorrect password: username=\"${username}\", password=\"${password}\".">>${LOG_FILE}exit1

给脚本执行权限

[root@node-137 ~]# chmod +x /etc/openvpn/check.sh

创建用户密码,空格为分割符

[root@node-137 ~]# cat /etc/openvpn/openvpnfile

yzcn 1

重启服务端

[root@node-137 ~]# systemctl restart openvpn@server

linux客户端配置

在/etc/openvpn/client.conf最下面加上auth-user-pass。

[root@node-138 ~]# cat /etc/openvpn/client.conf

client

dev tun

proto udp

remote 10.0.0.7 1194

resolv-retry infinite

nobind

ca ca.crt

cert client.crt

key client.key

verb 3

persist-key

comp-lzo

auth-user-pass

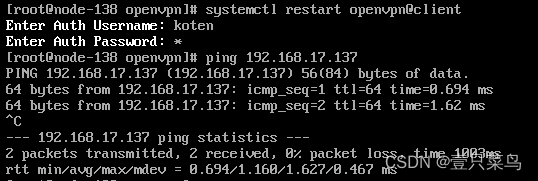

重启测试连接,重启服务的时候需要输入密码

windows客户端同样在client.conf最下面加上auth-user-pass,效果相同,此处步骤

防火墙

如果需要开启防火墙:

firewall-cmd --permanent--zone=public --add-rich-rule="rule family="ipv4" port protocol="udp" port="1194" accept"

firewall-cmd --reload

firewall-cmd --permanent--zone=trusted --add-interface=tun0

版权归原作者 壹只菜鸟 所有, 如有侵权,请联系我们删除。