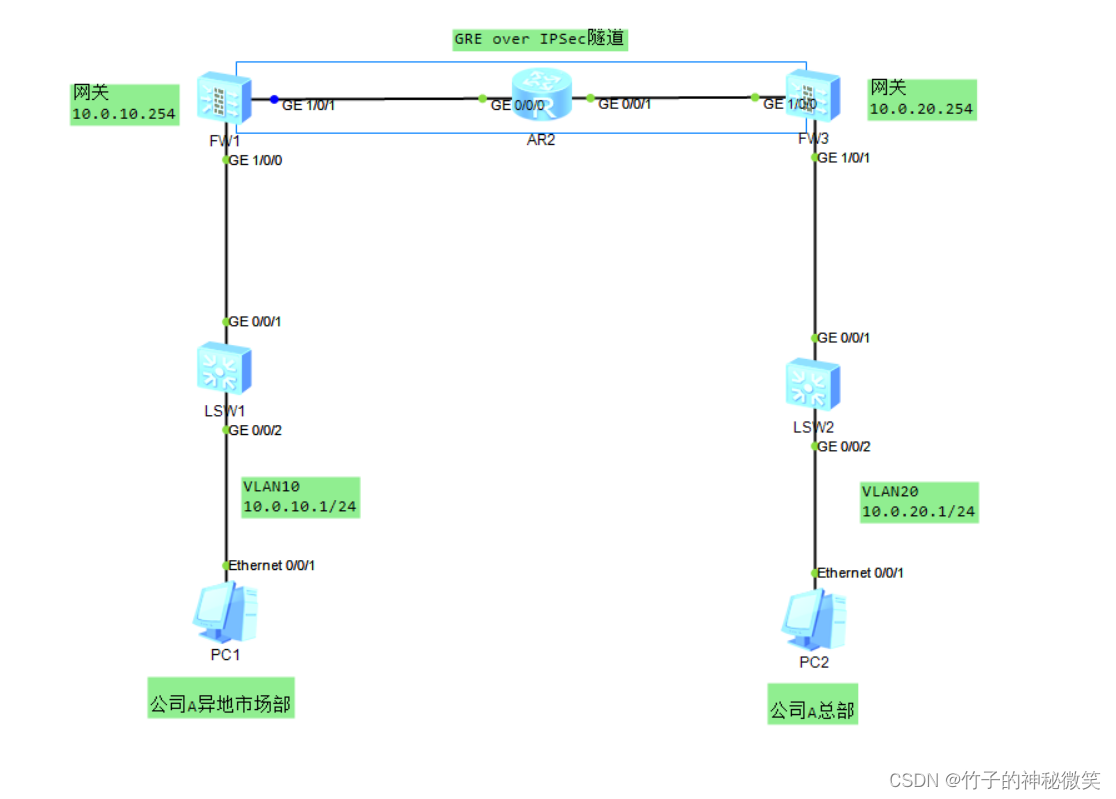

拓扑背景

A公司由于业务扩展在某地区成立临时的市场部,现需要将市场部网络接入总部OSPF进行互访

知识回顾

1、OSPF为三层IGP协议,且OSPF的邻居建立通过交互HELLO包,HELLO包通过组播地址224.0.0.5传输。

2、ipsec VPN与GRE同为三层VPN,但是ipsec VPN只支持单播报文的传输,不支持组播;GRE虽然支持组播但是由于是公网环境,本身只是一个明文传输协议,安全性太低,所以我们为GRE打上ipsec安全框架保证数据的安全性。

注意:ISIS虽然也是常用的IGP协议,但是ISIS属于二层数据链路层无法通过GRE传输HELLO包建立邻居。

配置思路

底层配置略过(接口地址、公网互通、VLAN等)

1、首先起GRE隧道,写静态路由将流量引入GRE

2、起IPSEC安全框架

3、防火墙策略放通,注意要将GRE隧道接口tunnel口加入安全区域并放行,如有协议要求需要放通ESP、UDP、GRE协议

4、在tunnel口起OSPF,查看协议是否正常建立邻居,注意隧道下起的OSPF邻居为P2P模式,因为GRE是点到点的隧道协议。

配置开始

1、起GRE隧道

FW1上:

interface Tunnel0

ip address 172.16.0.1 255.255.255.0 //双方隧道地址为同一网段互联地址

tunnel-protocol gre

source 12.0.0.1 //源地址物理接口地址

destination 23.0.0.3 //目的地址对端物理接口地址

service-manage ping permit //开PING协议方便测试

ip route-static 10.0.20.0 255.255.255.0 172.16.0.2 //静态路由将流量引入GRE隧道

FW3上:

interface Tunnel0

ip address 172.16.0.2 255.255.255.0

tunnel-protocol gre

source 23.0.0.3

destination 12.0.0.1

service-manage ping permit

ip route-static 10.0.10.0 255.255.255.0 172.16.0.1

2、起IPSEC安全框架

FW1上:

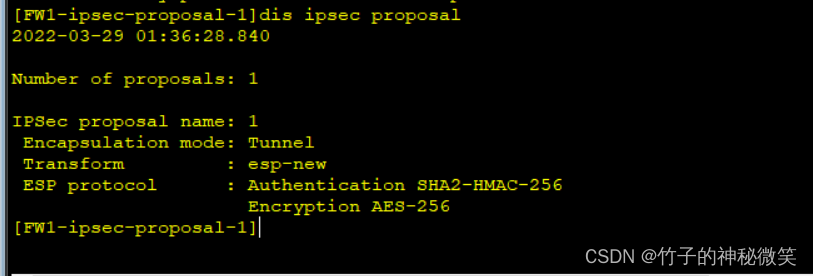

ipsec proposal 1 //ipsec安全提案

esp authentication-algorithm sha2-256

esp encryption-algorithm aes-256

许多命令是默认的,命令敲上去不显示,可最后查看ipsec安全提案

ike proposal 1 // IKE提案

encryption-algorithm aes-256

dh group14

authentication-algorithm sha2-256

authentication-method pre-share

integrity-algorithm hmac-sha2-256

prf hmac-sha2-256

ike peer 1 //IKE PEER 配置

undo version 2

pre-shared-key huawei@123

ike-proposal 1

remote-address 23.0.0.3 //对端物理地址,不可填GRE隧道地址

ipsec profile FW1 //不同于配置IPSEC VPN 此处只需要配置ipsec摘要信息,无需配置ipsec策略

ike-peer 1

proposal 1

注意:如若配置ipsec VPN时,ipsec policy需要指定本地物理地址。

interface Tunnel0 //GRE接口下执行ipsec安全框架

ipsec profile FW1

FW3上配置与FW1类似略过

3、防火墙策略放通

FW1上:

firewall zone trust

set priority 85

add interface GigabitEthernet0/0/0 //缺省管理口

add interface GigabitEthernet1/0/0

firewall zone untrust

set priority 5

add interface GigabitEthernet1/0/1

add interface Tunnel0

security-policy //安全策略放所有方便测试,完成后可根据需要放具体策略

rule name any_any

action permit

FW3配置类似略过

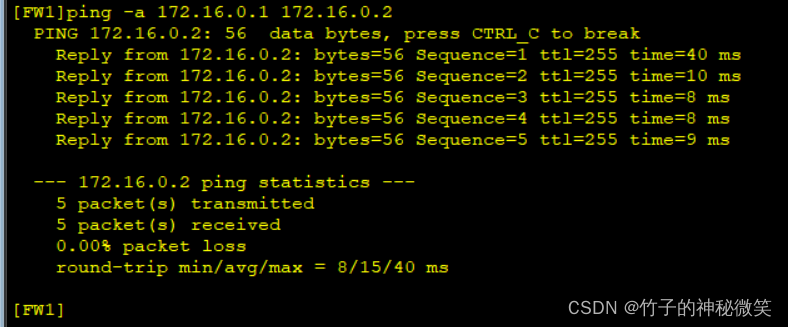

策略放通后可以尝试在FW1上PING对端GRE地址

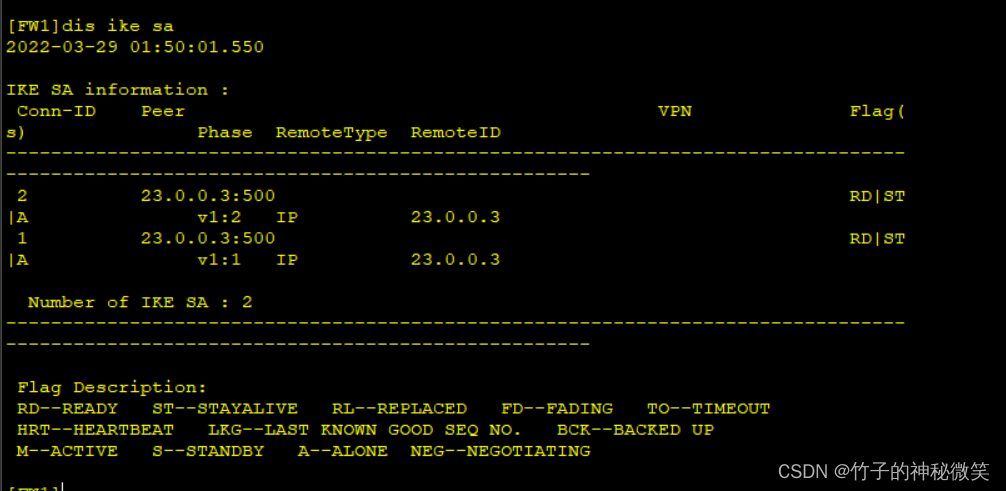

查看IKE 建立的SA(FW1+FW3一共两对SA,由于SA只能进行单向传输,所以一对SA是起本端到对端的隧道,一对SA是起对端到本端的隧道)

注意:IPSEC 安全框架的加密方式,使用非对称加密传输秘钥,使用对称加密传输数据

4、在tunnel口起OSPF

ospf 1

import-route direct

area 0.0.0.0

network 172.16.0.1 0.0.0.0

FW3类似略过

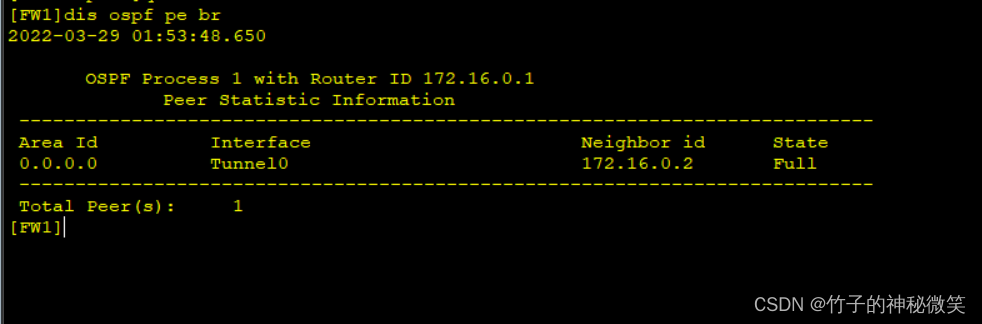

查看OSPF邻居

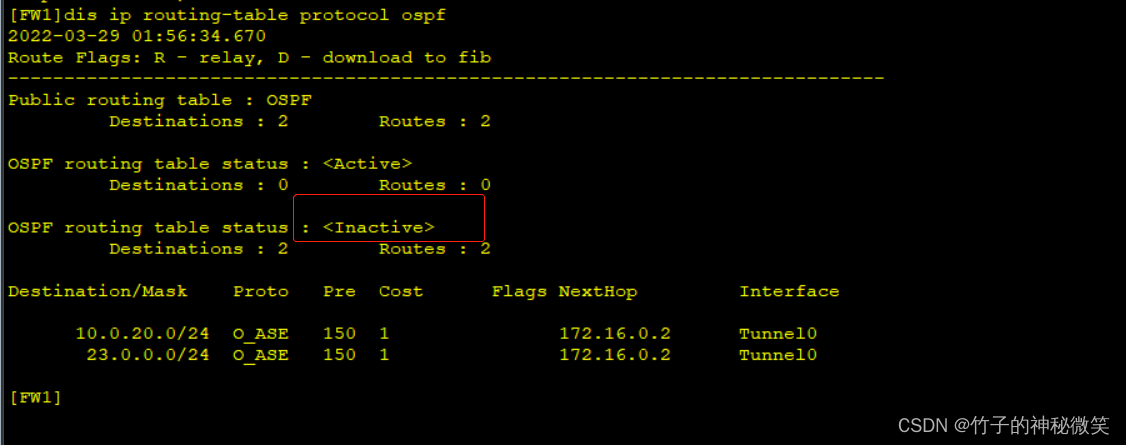

查看路由

可以看到OSPF已经学习到了对端的直连路由,但是由于对端是引入的直连路由,属于OSPF外部路由,pre参数大于静态路由所有没有被选中

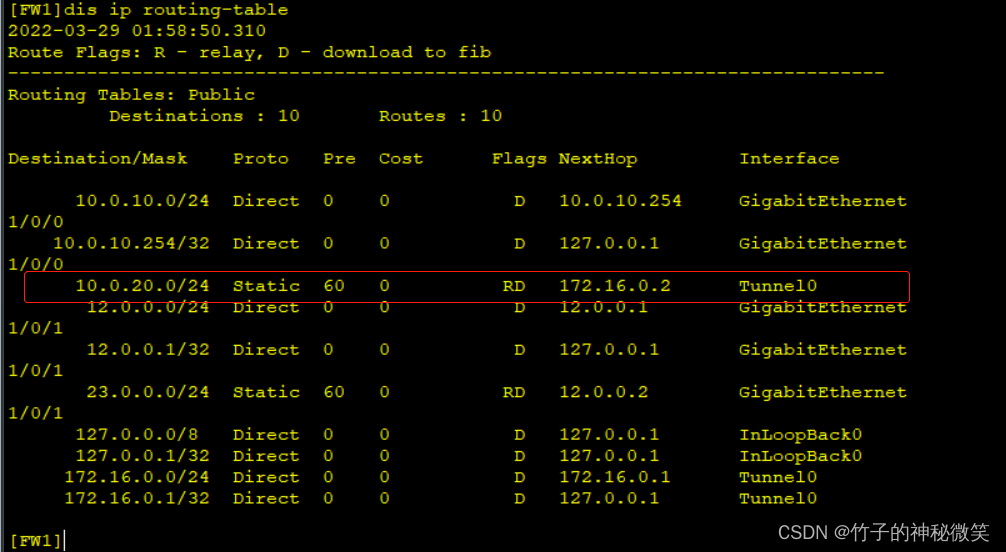

可以查看路由表

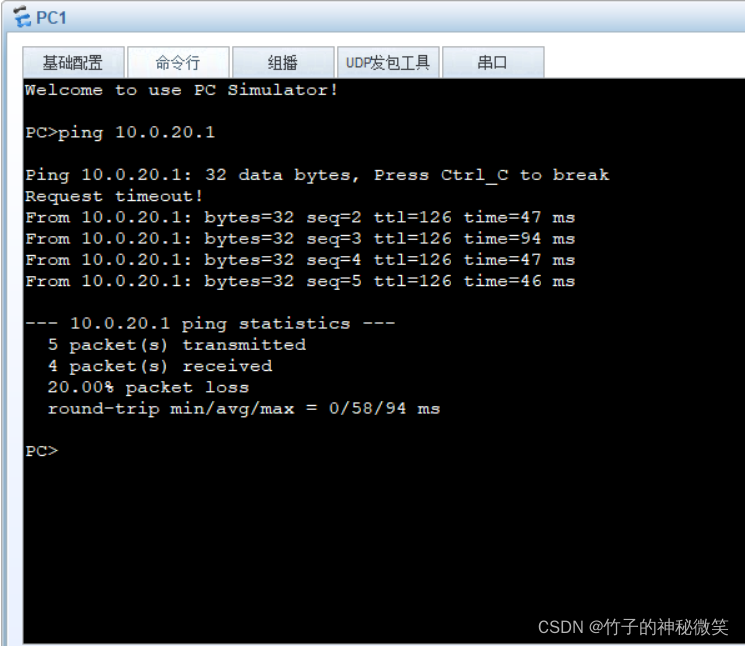

测试连通性

配置完成

版权归原作者 竹子的神秘微笑 所有, 如有侵权,请联系我们删除。