漏洞描述:

远程服务接受使用TLS 1.0加密的连接。TLS 1.0有许多密码设计缺陷。TLS 1.0的现代实现减轻了这些问题,但是像1.2和1.3这样的TLS的新版本是针对这些缺陷而设计的,应该尽可能使用。截至2020年3月31日,为TLS 1.2及更高版本启用的终结点将不再与主要web浏览器和主要供应商正常工作。PCI DSS v3.2要求在2018年6月30日之前完全禁用TLS 1.0,但POS POI终端(及其连接的SSL/TLS终端点)除外,这些终端可以被验证为不易受任何已知漏洞攻击。

加固建议:

启用对TLS 1.2和1.3的支持,并禁用对TLS 1.0的支持。

一:tomcat启用TLS1.2 1.3 禁用TLS1.0 1.1:

** Tomcat 8.5及之后版本默认应如下,在conf/server.xm配置文件中修改如图:**

<Connector port="8443" protocol="org.apache.coyote.http11.Http11NioProtocol"

maxThreads="150" SSLEnabled="true">

<SSLHostConfig protocols="TLSv1.2,TLSv1.3" sslProtocol="TLSv1.2">

<Certificate certificateKeystoreFile="conf/localhost-rsa.jks"

type="RSA" />

</SSLHostConfig>

</Connector

二:Springboot启用TLS 1.2

在配置文件中加入以下配置:

server.ssl.enabled-protocols=TLSv1.2

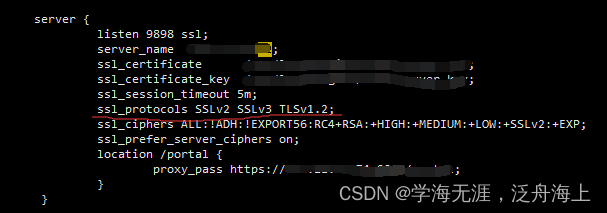

三:Nginx 修复TLS1.0漏洞

编辑nginx.conf

四:验证检测

** 1. 测试TLS1.0协议:**

输入命令:

openssl s_client -connect www.example.com:8080 -tls1 < /dev/null

标红行表示使用TLS1.0协议连接不通,说明我们已经禁用了TLS1.0。

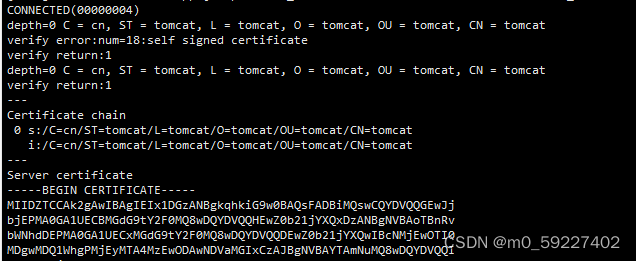

2. 测试TLS1.2协议

openssl s_client -connect www.example.com:443 -tls1_2 < /dev/null

注: 表示使用TLS1.2协议连接通过,说明我们已经禁用了TLS1.2。

版权归原作者 学海无涯,泛舟海上 所有, 如有侵权,请联系我们删除。