一、竞赛时间

180分钟 共计3小时

二、竞赛阶段

1.找出黑客植入到系统中的二进制木马程序,并将木马程序的名称作为Flag值(若存在多个提交时使用英文逗号隔开,例如bin,sbin,…)提交;

2.找出被黑客修改的系统默认指令,并将被修改的指令里最后一个单词作为Flag值提交;

3.找出被黑客替换的系统指令,并将其绝对路径作为Flag值提交;

4.找出被黑客修改的服务配置文件,将文件的md5值前四位作为Flag值提交;

5.找出系统中的弱口令账号,将该账号的用户名及密码作为Flag值(用户名和密码之间用英文冒号隔开,例如:root:toor)提交。

三、竞赛任务书内容

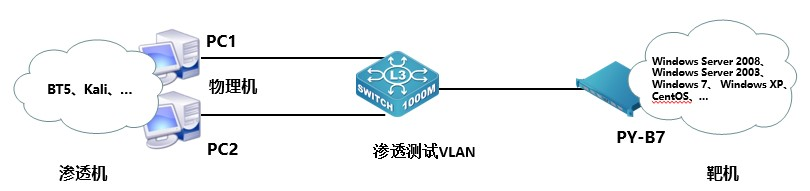

(一)拓扑图

任务环境说明:

✓服务器场景:Server2229(开放链接)

✓ 用户名:root,密码:p@ssw0rd123

1.找出黑客植入到系统中的二进制木马程序,并将木马程序的名称作为Flag值(若存在多个提交时使用英文逗号隔开,例如bin,sbin,…)提交;

crontab -l

版权归原作者 落寞的魚丶 所有, 如有侵权,请联系我们删除。