来源【小肩膀 零基础一站式安卓app逆向安全(2021版)】:aHR0cHM6Ly93d3cuYmlsaWJpbGkuY29tL3ZpZGVvL0JWMUFWNDExSjd6aw==

1.课程介绍

安卓逆向用到的语言很多,比如java,c,c++,JavaScript,python,当然我们接触最多的自然是java和c。

adb与Linux命令行:因为我们是要从pc端操作手机的,推荐真机,但是不管真机还是模拟器,adb的操作都是避不开的,因为安卓系统底层的话,就是基于Linux内核开发的,所以里面的shell命令的话,跟Linux非常相似,所以有必要学

frida hook框架实际上在一定程度上代替动态调试,当然也有比动态调试更方便的地方,比如可以hook系统函数,然后通过这种方式定位到关键代码,或者hook关键函数,动态修改逻辑

协议逆向:基本步骤就是,首先分析app,去hook里面的关键函数,得到关键函数的参数和返回值,然后进行算法还原

frida自吐算法,实际上就是去hook一些系统的函数,系统中关键的一些加密函数,如果app调用这些函数,那自然会把传进来的参数和返回结果都打印出来。

现阶段的app来讲,自吐算法威力已经越来越小了,在18年之前的话,自吐算法可以基本上,吐出很多app的算法,因为现在app基本上都是去向so开发的,那么直接是so算法,要么至少也是带一点so算法的。

objection:是基于frida的命令行hook工具, 可以让你不写代码, 敲几句命令就可以对java函数的高颗粒度hook, 还支持RPC调用。让你不写代码就能去完成java层的hook。

在so开发的话,主要进行c和java的交互,在c和java的交互中间必须进过JNI,所以在NDK开发讲的最多就是JNI相关函数,我们弄懂JNI相关函数有什么作用的话,对于so层的逆向是有非常大的帮助的。

不需要还原算法的方案:

- 【fiddler 拦截 + uvicorn转发方案】:利用fiddler把app发包过程中的数据包给拦截下来,那发包过程中,数据包肯定有带有我们爬虫需要爬取的一些信息的,我们就把这个拦截下来,转发到我们服务端,然后传到数据库里去,这样我们就不需要逆向app也能够得到我们想要的数据,我们只要抓个包就行了。当然这个方案有个缺点,首先你必须开着app的,它的效率会比较低,其次发包过程中数据是加密的,那你还需要去做逆向的

- 【frida rpc + uvicorn算法转发方案】:这个方案的话,它的缺点也是必须开着app,效率比较低,它的优点是,你只要逆向一个app,找到一个hook点就可以了,就是找到关键函数的加密点,你去hook函数,主动调用,传进去指定的参数,得到结果,返回给服务端,然后服务端再转发给爬虫端,进行数据的爬取。

unidbg:是基于unicorn开发的一个框架,是一个能在pc端模拟运行so的框架。有了它就不需要逆向so里面的算法了,我们只需要知道如何调用它就可以了,这是最理想的状态,实际上我们在使用unidbg过程中还需要解决很多问题的,比如说so可能限制unidbg,它会去频繁获取系统相关的东西,它会增加so对系统的依赖,但是unidbg并不是真正的安卓系统,假如so里面需要用到很多安卓系统相关的东西,那还需要补很多代码,就相当于补环境,跟网页js逆向的补环境是一个意思,但是这个效率肯定比前面高点,并且也更稳定,因为不需要开着app,直接把so拿过来就可以了。

抓包:毕竟我们是做安卓协议逆向的,那我们第一步就要进行抓包,很多app在第一步就已经限制你了,就是不让你抓到包。可以尝试

【中间人抓包方案】

- 【Charles + postern】

- 【httpcanary】

- 【fiddler】

- 【数字证书,证书信息、证书链】

- 【Android证书】

安卓系统编译:通过系统编译,我们可以去修改系统源代码,然后把frida内置到系统,或者过掉一些反调试或者脱壳,反正很有用就对了。

那学完这套课程,后续还要学哪些内容呢?就针对安卓逆向协议来说,我们撇开手游什么的,比方说,socket协议也就是TCP相关的内容,VMP加固,OLLVM也就是so混淆相关的,ARM汇编…

2.什么是安卓app逆向

这里有这么个网站

公司可能有需求,给你一个任务,叫你爬取网站里面的,电影的名字,以及对应的评分,那这个时候怎么做呢?

首先第一步肯定要进行抓包,我们对这个网站进行抓包,

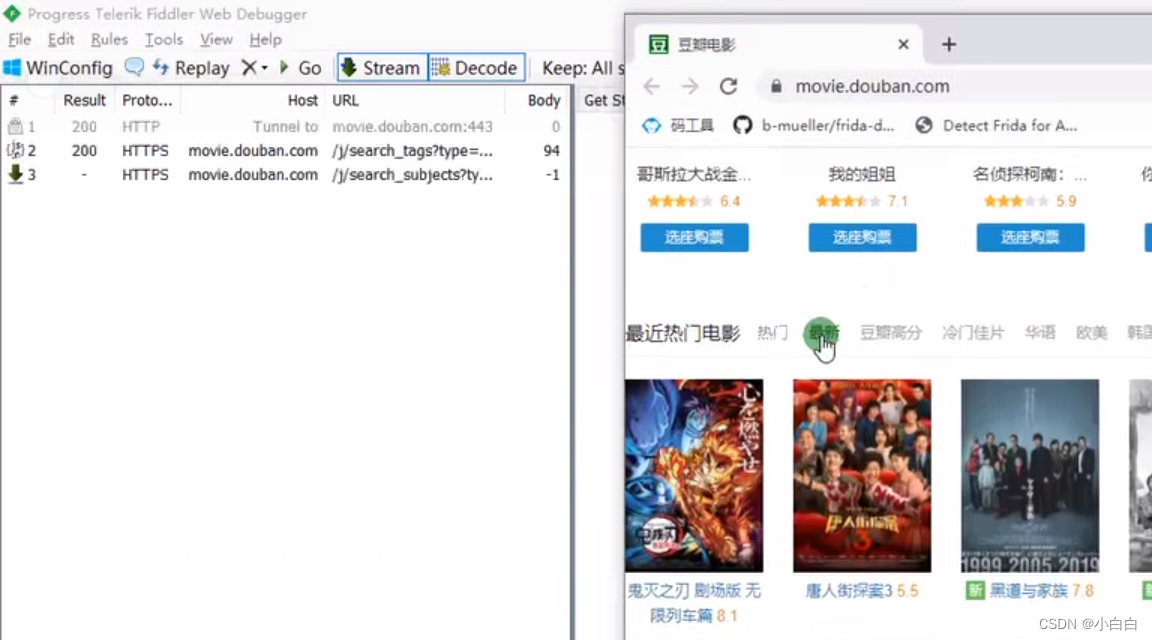

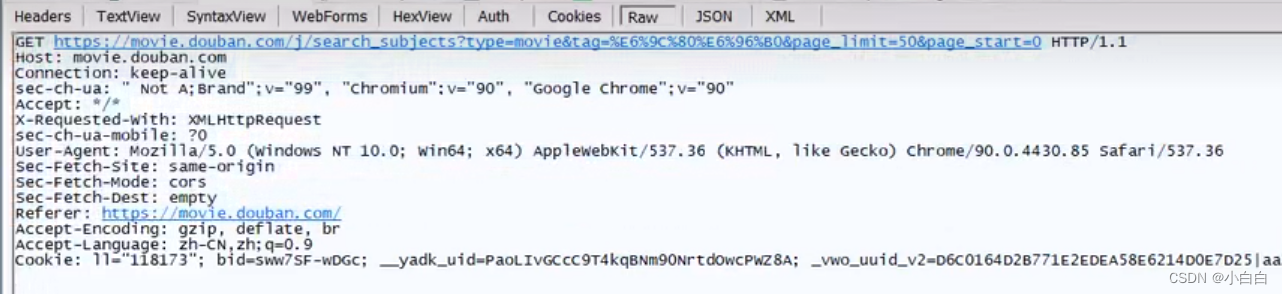

用【fiddler】

比如点击【最新】,在左侧会抓到一系列的数据包

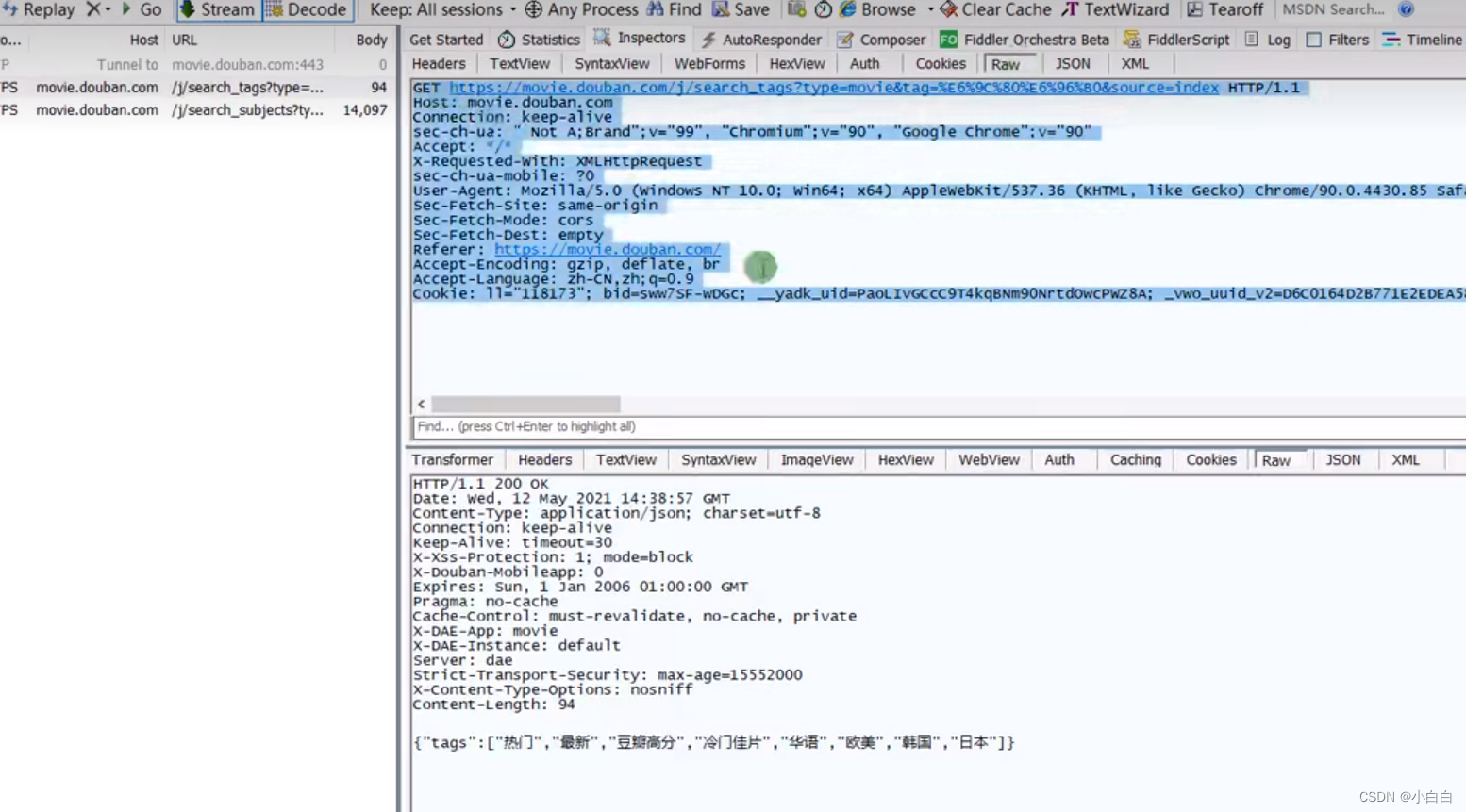

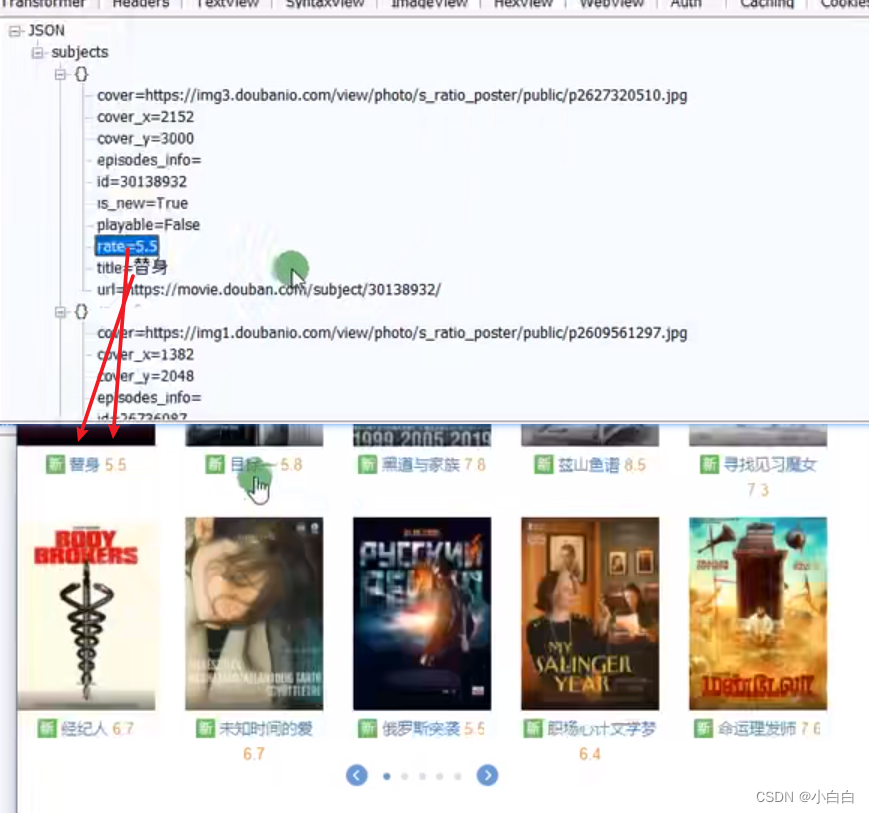

上方是提交的数据,下方是服务器的响应。

说明这些信息,就在这个包中。

那如果我们能通过软件去得到这些信息,是不是就完成这个任务了?

说白了,你在浏览器上做的点击的动作,实际上是发送数据包,去下载一系列的图片,前台通过js,css,html把这里面的信息显示在网页上,供你方便查看,可以理解为就是图形化显示,实际上,真正服务器上关心的是什么东西呢?它关心你怎么点击这个东西吗?肯定不是。它关心的是你发送给它的数据包,是不是符合它的要求,只要你发送的数据包符合它的要求,那么它就会返回给你想要的信息。如果不符合,就返回错误信息。

服务器是不会管你怎么点击的,不管是自动化工具还是按键精灵等等点击的,还是你真正人工点的,它看的都是你发送给它的数据包

也就是说,我们只要把上面的数据包伪造出来,并且认为就是我们浏览器真实发送的,那我们就可以得到想要的信息,实际上,确实是这样子的。

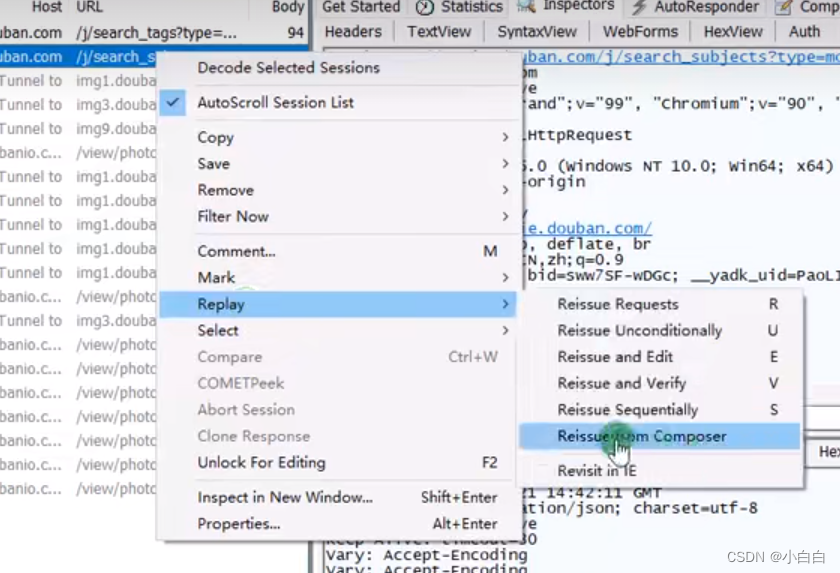

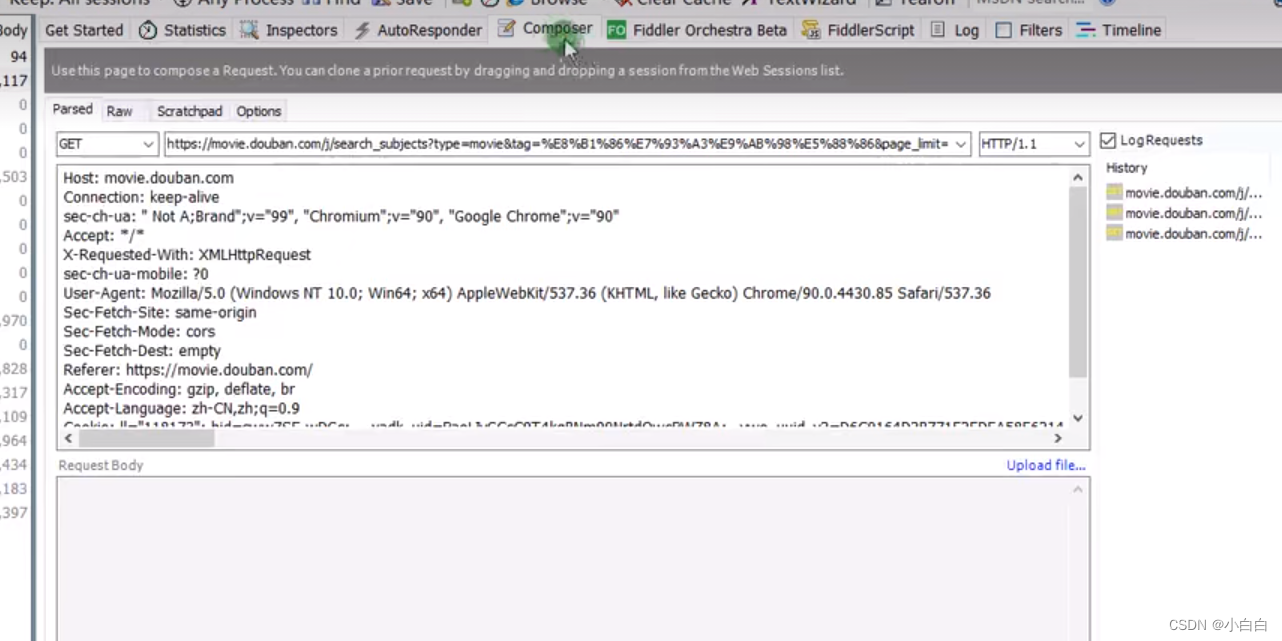

也可以重放

可以相当于这个东西就是postman

就是发送数据包给服务器。

这就需要涉及到HTTP协议了

此时我们可以看到,除了cookie以外,其它都是明文,相关的知识,后面再说。

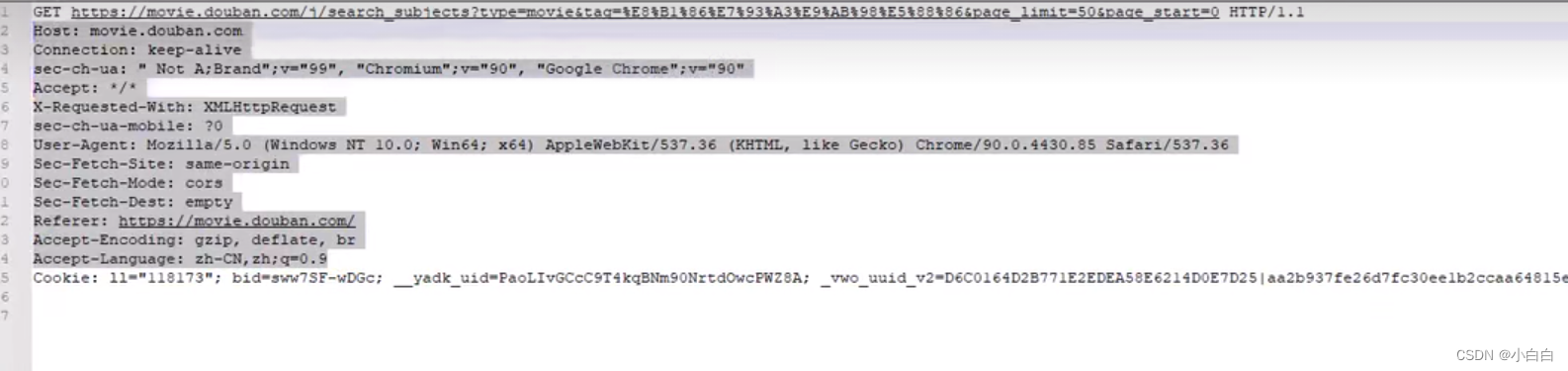

也就是如果我们要去伪造http协议,相当于选中的信息都是已知的。

https://movie.xxx.xxx/j/search_tags?type=movie&tag=%E6%9C%80%E6%96%B0&source=index

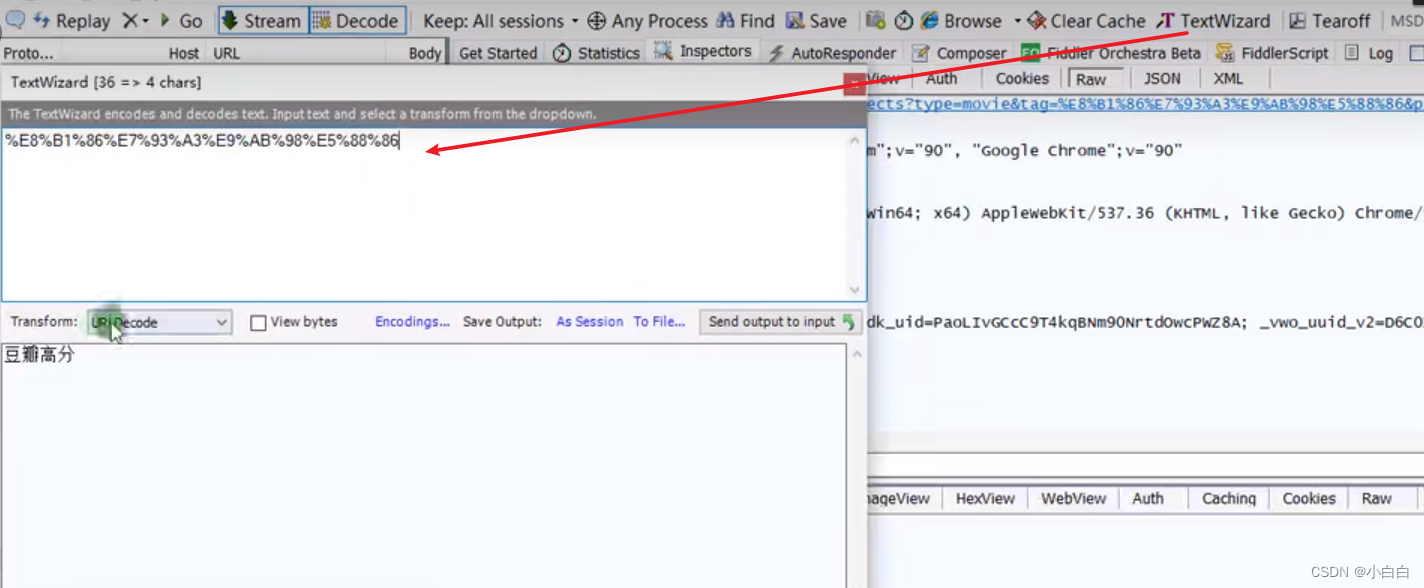

在上方我们发现,除了tag之外都是固定的值,只有这里是我们看不懂的东西,实际上这个就是URL编码

伪造这个数据包 就可以得到我们想要的电影的名字以及评分

这个数据包里面都是明文,这时候需不需要逆向呢?不需要。

在了解完这些事情后,我们再来了解下安卓逆向在做什么事情。

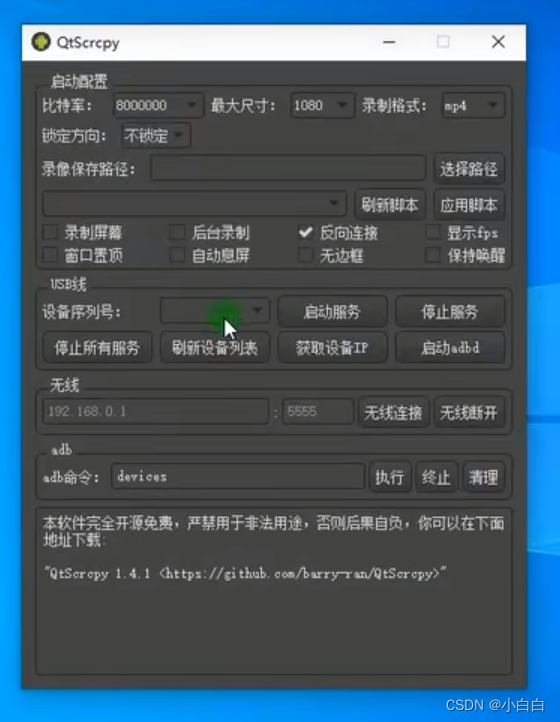

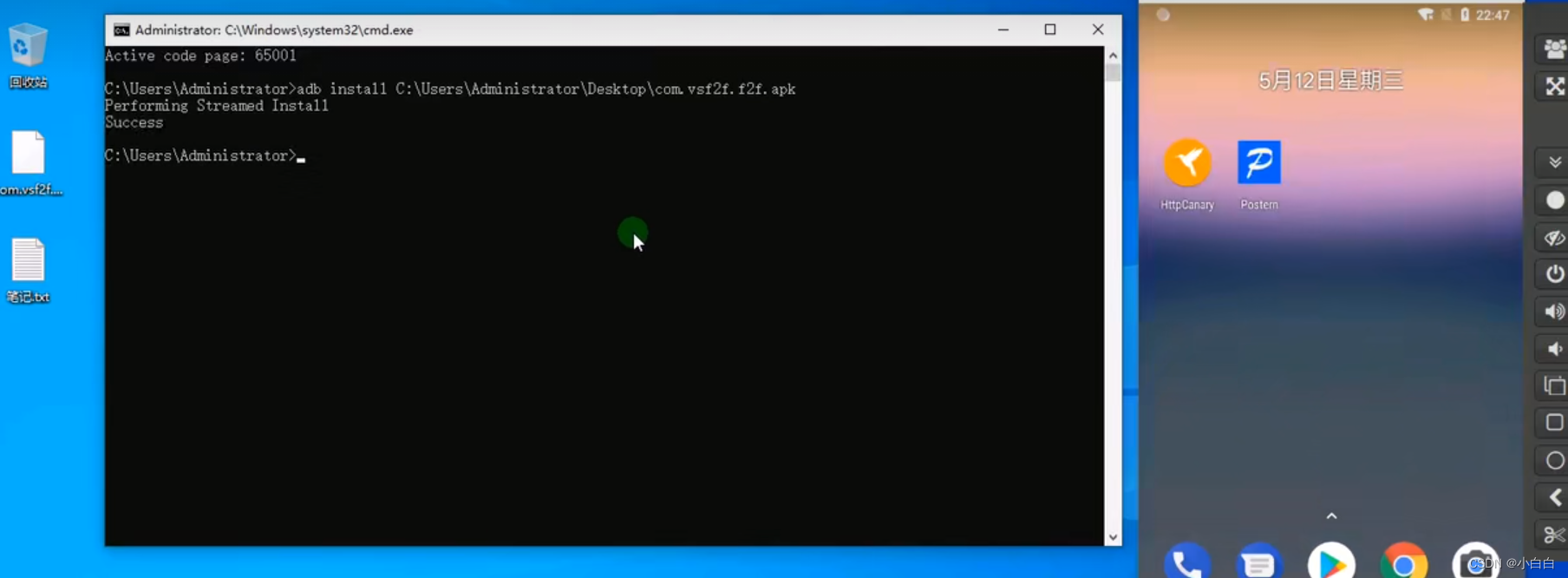

此时我们安装一个app

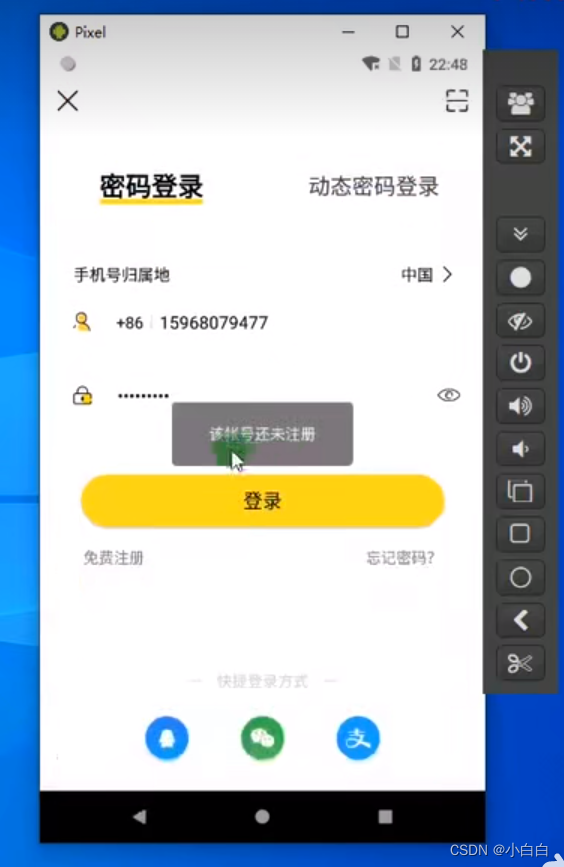

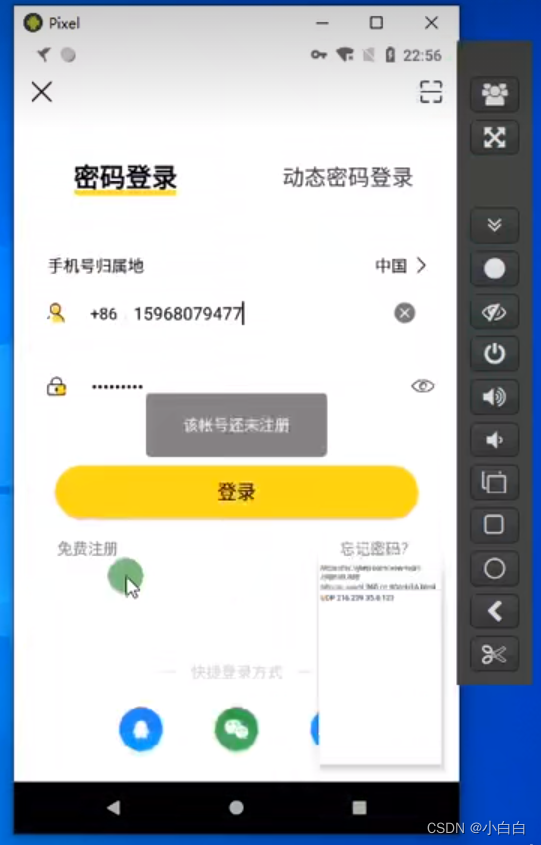

然后打开后,在登录页面

比如点击【登录】后提示【该帐号还未注册】,实际上这里的操作,你可以想象一下,输入帐号和密码以及点击【登录】,这一步操作是不是也会像服务器发送请求?如果我们帐号和密码符合它的要求的话,那么我们就可以登录成功,如果不正确就会登录失败等等,这时候我们第一反应是不是也要去抓个包呀?

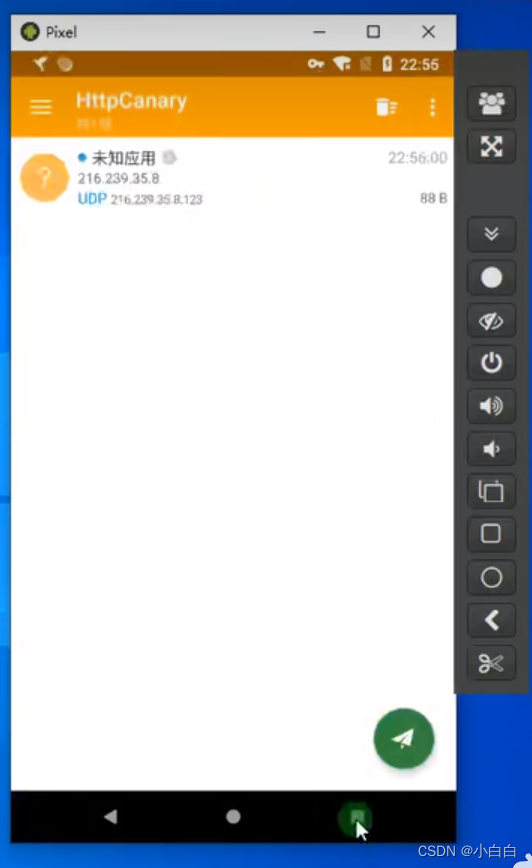

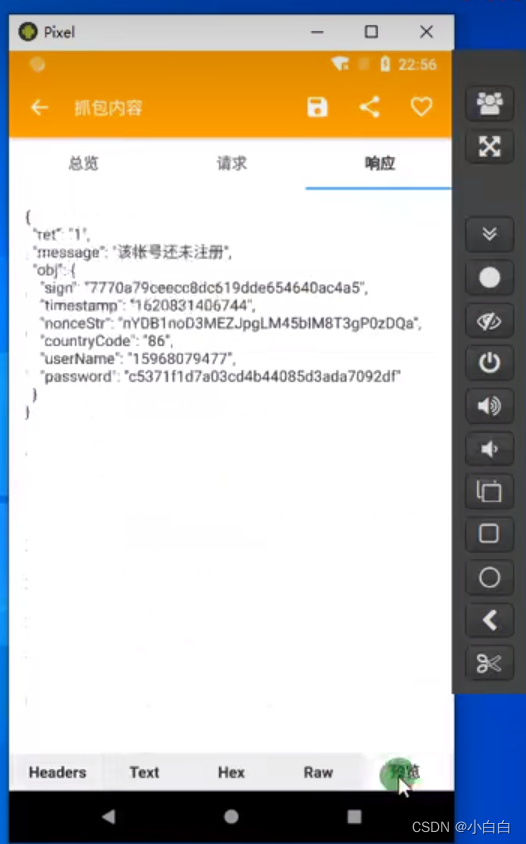

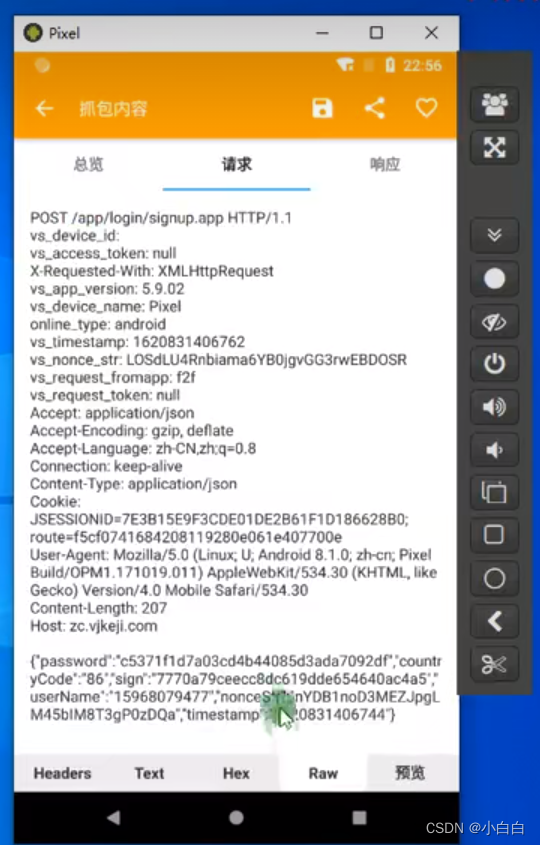

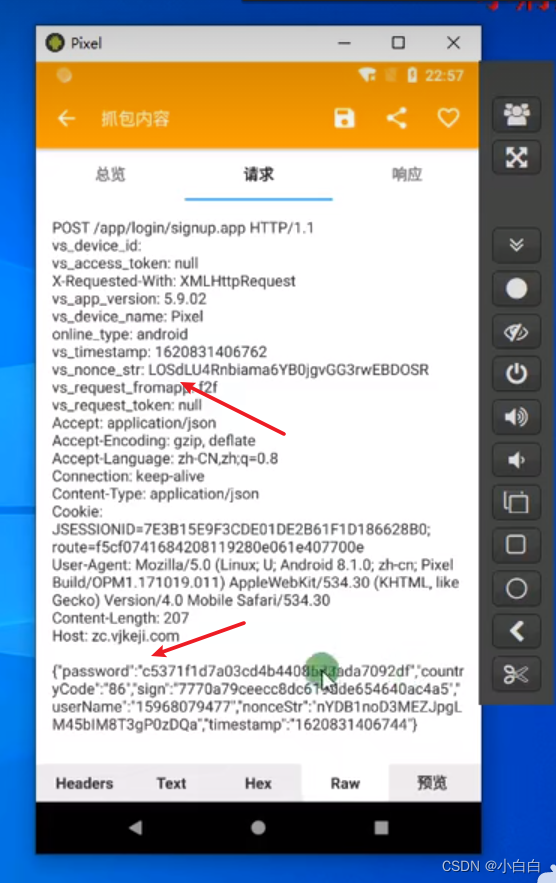

这里用httpcanary进行抓包

打开后,在右下角启动,然后切回去登录

然后停止抓包

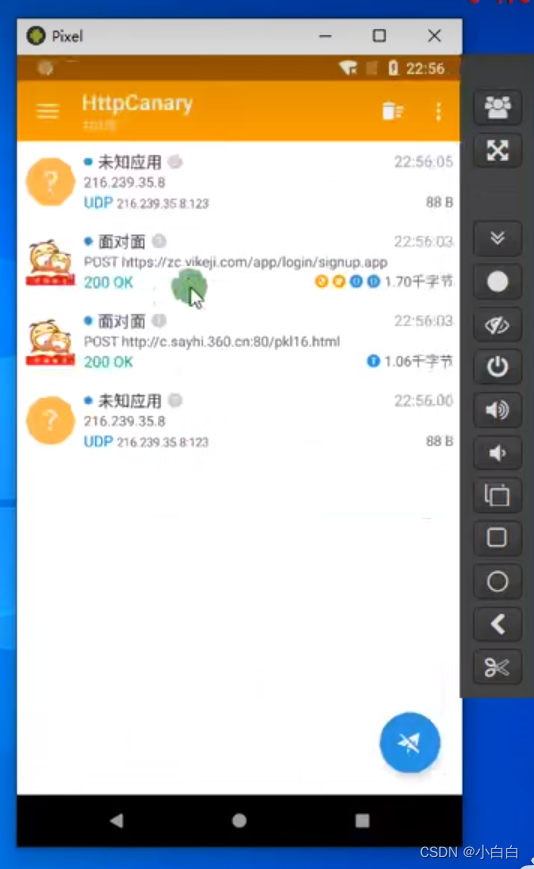

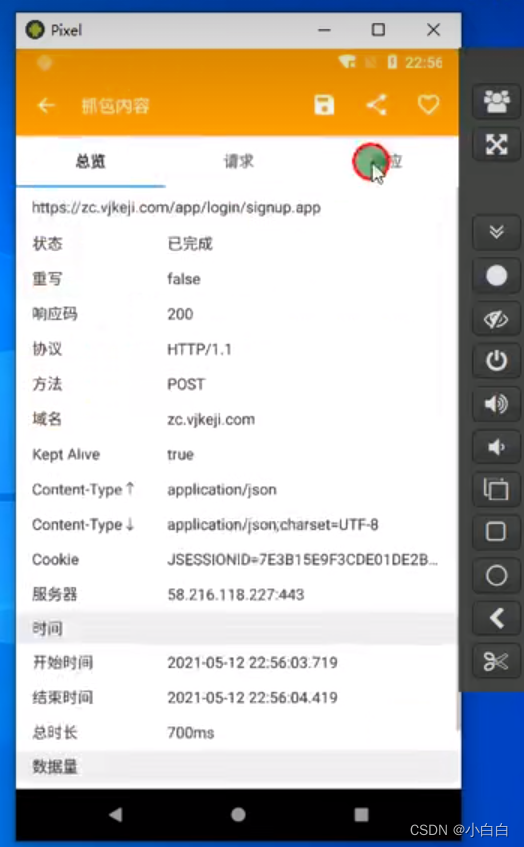

然后这里就有相关login的链接,我们点开

这里就有结果,说明这个确实是我们登录请求。

说白了,我们刚才点击的操作,是像服务器发送了个POST请求,然后这里面的信息,我们就不能随意伪造了

比如上面两个,我们不知道是什么,下面有password,我们输入的密码也不是这样的,说明加密了。其中username是知道的,是手机号,timestamp是时间戳

这时候我们就发现了一个问题,当我们抓到的数据包里面,有一些数据没法伪造的时候,这时候就需要逆向了。

逆向是什么呢,就是从app里面,去把它生成 加密值 的算法给它逆向出来,给它还原出来,就是说 password 是怎么样从我输入的 a12345678 变成 c5371…92df 的 给它找出来,这时候我们把算法还原出来了,就可以给算法传递这么个值,让它计算得到这么个结果,再提交给服务器,那是不是就可以伪造这个数据包了,就可以完成我们的登录了。

安卓逆向,就是做这些事情,就是从app里面,把一系列算法给它还原出来,也可以不还原,总之最后要得到这个密文,就是我们给它传递一个明文,它给我们返回一个密文。

至于何种方式,不管。

我们可以通过hook主动调用进行算法转发 或者 也可以做算法还原,也可以把响应的 dex,so文件拿过来调用里面的算法也可以,最终就是把原文传过去得到真正的密文,这样服务器就认可了,认为你数据包没问题,就给你登录了。

版权归原作者 小白白 所有, 如有侵权,请联系我们删除。